目次

- 1 セキュリティ投資ROIの最大化:データ分析で実現するインシデント対応の高速化とコスト最適化

- 2 データ主導で実現する金融機関の次世代ITインフラとセキュリティ戦略

- 3 データ資産価値に基づくストレージ戦略と、DNSレイヤーにおける脅威インテリジェンスの活用

- 4 PPAP運用の継続がもたらす定量的リスクと代替ソリューションへの移行戦略

- 5 データ主導で推進する「脱PPAP」:リスク定量化と最適ソリューション選定のフレームワーク

- 6 データドリブンで解き明かす「脱PPAP」の最適解:リスク・コスト・ガバナンスの三軸分析

- 7 データドリブンで解き明かす「脱PPAP」の最適解:リスク・コスト・ガバナンスの三軸分析

セキュリティ投資ROIの最大化:データ分析で実現するインシデント対応の高速化とコスト最適化

1. 現状分析:測定されないセキュリティリスクは管理できない

ランサムウェア、サプライチェーン攻撃、ゼロデイ攻撃といった脅威の巧妙化は、インシデント発生を完全に防ぐことが非現実的であるという前提に、企業を立たせました。今日のセキュリティ戦略において最も重要な指標(KPI)は、インシデント発生から検知までの平均時間(MTTD: Mean Time To Detect)と、検知から対応完了までの平均時間(MTTR: Mean Time To Respond)です。これらの指標の悪化は、事業被害額の増大に直結します。

しかし、多くの企業において、自社のMTTD/MTTRは測定されておらず、セキュリティレベルは客観的なデータではなく感覚で評価されているのが実情です。従来のファイアウォールやIPS/IDSのアラートだけでは、複数のシステムを横断して静かに進行する高度な攻撃の痕跡(IoC: Indicator of Compromise)を捉えることは極めて困難であり、結果としてMTTDが数週間から数ヶ月に及ぶケースも少なくありません。

セキュリティ強化の第一歩は、この「測定されないリスク」をデータに基づいて可視化し、管理可能な状態に置くことから始まります。

2. 根本原因の特定:データサイロが招く対応遅延と潜在コスト

MTTD/MTTRが悪化する根本原因は、技術的な問題であると同時に、データマネジメントの問題です。

データサイロ化による相関分析の失敗: ネットワーク機器、サーバー、エンドポイント、クラウドサービスなど、それぞれのログは独立したサイロとして存在しています。これらの分散したログデータを横断的に、かつリアルタイムに相関分析できなければ、個々のアラートの背後にある一連の攻撃シナリオを組み立てることは不可能です。これが、脅威の発見を著しく遅らせる最大の要因です。

手作業による分析の限界と潜在コスト: ログ分析を手作業に依存している場合、その非効率性は計り知れません。

機会損失: 膨大なログデータから脅威の痕跡を探し出す作業は、本来より戦略的な業務に従事すべきセキュリティ人材の貴重なリソースを浪費します。この人件費は、明確な「潜在コスト」です。

ヒューマンエラー: 手作業による分析は、見落とし(偽陰性)や誤検知(偽陽性)のリスクを常に内包します。特に巧妙な攻撃は、ノイズに紛れたわずかな異常として現れるため、人間の目での検知には限界があります。

対応の遅延: インシデント発生後、原因究明のために各システムのログを手動で収集・突き合わせるプロセスは、MTTRを致命的に長期化させます。

これらの課題は、セキュリティログを戦略的なデータ資産として活用できていないことに起因します。

3. 解決策のフレームワーク:SIEMをデータ分析基盤として再定義する

このデータマネジメントの課題を解決するアプローチが、SIEM(Security Information and Event Management)の導入です。しかし、SIEMを単なる「アラート生成ツール」として捉えるべきではありません。その本質は、サイロ化したログデータを一元的に集約・正規化し、高速な分析を通じてセキュリティインシデント対応における意思決定の質と速度を向上させる「データ分析基盤」です。

SIEM導入を検討する際には、以下の指標に基づいた定量的な評価が不可欠です。

TCO(総所有コスト)分析: オンプレミス型SIEM(サーバー構築・維持費、ライセンス費、高度な専門知識を持つ運用人材費)と、クラウドサービス型SIEM(サブスクリプション費用)の5年間にわたるTCOを比較分析します。

Time to Value(価値実現までの時間): ログ収集の設計から実際の脅威分析が可能になるまでのリードタイムを評価します。クラウドサービスは、この期間を大幅に短縮できる傾向にあります。

分析能力とスケーラビリティ: 多様なログソースへの対応能力、高度な分析言語の柔軟性、将来的なデータ量増加への対応能力を評価します。

4. 具体的なソリューション評価:MDISセキュリティログ分析サービス

前述の評価フレームワークに基づくと、セキュリティログ分析サービスなどは、特にリソースが限られる中で迅速かつ効果的にセキュリティレベルを向上させたい企業にとって、合理的な選択肢となります。

TCOとTime to Valueの最適化: 本サービスは、業界最高水準の分析能力を持つ「Splunk Enterprise」をクラウドサービスとして提供します。これにより、企業は自前でSplunk環境を構築・運用する必要がなくなり、高額な初期投資(CAPEX)と専門人材の確保という導入ハードルを解消します。結果として、TCOを抑制し、短期間で高度なログ分析環境の利用を開始(Time to Valueを短縮)できます。

高度な分析能力へのアクセス: Splunkの強力な検索処理言語(SPL)と機械学習機能を活用することで、これまで不可能だった複雑な相関分析や異常検知を可能にします。これにより、MTTDとMTTRの劇的な短縮が期待できます。

運用負荷の移管: ログの収集・管理・基盤の運用をMDISに委任することで、社内のセキュリティ担当者は、アラートの対処や分析といった、より付加価値の高い業務に集中できます。

本提案は、自社のセキュリティ体制を感覚的な運用から脱却させ、データに基づいたリスク管理と投資対効果(ROI)の最大化を目指す、全てのセキュリティ運用部門およびIT戦略担当者を対象としています。

データ主導で実現する金融機関の次世代ITインフラとセキュリティ戦略

金融機関が直面するIT投資の最適化と高度なセキュリティ要件への対応は、もはや個別の課題ではなく、データ活用を前提とした統合的なアプローチが不可欠です。本稿では、システム開発におけるコストとリスクをデータに基づき可視化し、法規制への準拠とビジネス成長を両立させるための戦略的ITインフラと、AIを活用したプロアクティブなAPIセキュリティについて、データ分析の観点から解説します。

1. 投資対効果(ROI)のブラックボックス化:データで解き明かす金融IT投資の実態

金融機関のシステム開発は、FISCガイドラインやPCI DSSといった厳格な要件への準拠が求められます。しかし、これらの対応に要する投資が、具体的にどの程度のリスクを低減し、事業機会の損失をどれだけ防いでいるのか、定量的に評価することは極めて困難です。結果として、IT投資は常にコスト最適化の対象となり、戦略的な判断が妨げられています。

また、近年のITエンジニアやセキュリティ人材の不足は、リソース配分の最適化という新たなデータ分析課題を突きつけています。限られたリソースを、勘や経験ではなく、リスク発生確率やビジネスインパクトの予測データに基づいて、最も効果的な領域に投下する意思決定が求められています。

2. 分断されたデータがDXを阻害する:汎用SaaS/PaaS導入の陥穽

デジタルトランスフォーメーション(DX)の推進力として期待されるSaaSやPaaSですが、金融業界特有の要件に対応できないケースが散見されます。これは単なる機能不足の問題ではありません。より本質的な課題は、データのサイロ化です。

汎用ツールを導入した結果、顧客データや取引データが各システムに分散し、一貫性のある分析が困難になる事態を招きます。データ連携のための追加開発や運用調整は、予期せぬコスト増大だけでなく、データ品質の低下やガバナンスの複雑化を引き起こし、データ主導のビジネスモデル構築をむしろ遠ざけるリスクを内包しています。

金融グレードのプラットフォームが提供する価値は、単なる機能提供ではなく、データの発生から保管、処理、活用までを一元的に管理し、高品質な分析データを提供できる点にあります。 これにより、迅速な業務効率化や高度化を、データという根拠に基づいて推進することが可能になります。

3. APIエコノミーの拡大と新たな攻撃経路:トラフィックデータ分析の重要性

API連携によるオープンイノベーションは、金融サービスの新たな可能性を拓く一方で、データ漏洩の新たな攻撃経路(アタックサーフェス)を生み出しています。従来のWAF(Web Application Firewall)は、既知の攻撃パターン(シグネチャ)に基づいた防御が中心であり、正常な通信を装ったAPIへの攻撃を検知・防御するには限界があります。

この課題の核心は、APIリクエストの文脈(コンテキスト)を理解できていない点にあります。

攻撃の兆候を見抜けない: ボットによる不正な自動リクエスト、認証情報の窃取を狙った試行、認可されていないデータへのアクセスなど、API特有の攻撃は、個々の通信が正常に見えるため、従来の仕組みでは異常として検知することが困難です。

データアナリストの視点では、これはAPIトラフィックデータの分析能力の欠如に他なりません。

4. AI/機械学習によるプロアクティブな脅威検知:データ駆動型防御

APIセキュリティプラットフォームは、この課題に対してデータ主導のアプローチで応えます。

その中核は、AIと機械学習によるAPIトラフィックの常時分析です。

ベースラインの確立: まず、正常なAPI利用パターンを機械学習によってモデル化します。これにより、誰が、いつ、どこから、どのAPIを、どのように利用しているかというベースラインが確立されます。

異常検知とリアルタイム防御: このベースラインから逸脱する振る舞いをリアルタイムで検知します。これは、未知のゼロデイ攻撃や、巧妙化するボット攻撃に対して極めて有効です。従来のシグネチャベースの防御とは異なり、攻撃の「振る舞い」というデータに着目することで、プロアクティブな防御を実現します。

リスクの可視化とインサイト: APIのリスクをダッシュボード上で可視化し、攻撃の傾向や脆弱なAPIエンドポイントに関するインサイトを提供します。これにより、セキュリティ担当者はデータに基づいた優先順位付けと、より効果的な対策の立案が可能になります。

セキュリティ対策を、事後対応のコストから、データ分析に基づく戦略的投資へと転換させること。それが、これからの金融機関に求められるセキュリティの新たな姿です。

データ資産価値に基づくストレージ戦略と、DNSレイヤーにおける脅威インテリジェンスの活用

デジタルトランスフォーメーション(DX)の本質がデータ資産の価値最大化にある以上、その保管・管理戦略は、コストや容量といった単純な指標ではなく、データ価値とリスクの定量的評価に基づいて策定されるべきです。本稿では、データライフサイクル全体を俯瞰したストレージ選定の分析的アプローチと、見過ごされがちなDNS通信ログを活用したプロアクティブな脅威検知について、データ分析の視点から論じます。

1. データストレージ選定における課題:評価指標の欠如とリスク評価の曖昧さ

DXの進展に伴い、企業が扱うデータは数十テラバイト規模に達し、その管理は複雑化しています。しかし多くの組織では、データストレージの選定が、コスト、パフォーマンス、セキュリティといった項目を個別に比較検討するに留まり、データ資産の価値や事業インパクトに基づいた総合的な評価フレームワークが欠如しているのが実情です。

リスクの定量化不足: データ漏洩やランサムウェア攻撃といった脅威に対し、「リスクがある」という定性的な認識はあっても、その発生確率(Probability)と事業への影響度(Impact)をデータに基づいて定量化できていないため、投資の優先順位付けが困難になっています。

選定基準の属人化: 明確な評価指標がないため、担当者の経験や感覚に依存した選定に陥りがちです。結果として、ランサムウェア対策における目標復旧時間(RTO)/目標復旧時点(RPO)の要件を満たせなかったり、データ主権(データレジデンシー)に関する地政学的リスクを過小評価したりするケースが生じます。

ストレージ戦略とは、単に「どこに保存するか」を決めることではありません。データ資産ポートフォリオを定義し、その価値とリスクに応じて最適な管理レベルを適用するための分析的プロセスそのものです。

2. 分析フレームワークによる国内ストレージの選定アプローチ

データ主権やコンプライアンス要件から国内ストレージが選択肢となる場合、その選定プロセスには客観的な分析フレームワークが不可欠です。

本質的な問いは、「どのサービスが優れているか」ではなく、「自社のデータ資産プロファイルに対し、どのサービスの特性が最適か」です。

これを解くため、以下の評価軸をデータに基づいてスコアリングし、総合的に判断するアプローチを提案します。

データ保護能力: 暗号化強度、バックアップの冗長構成、耐障害性を、自社のRTO/RPO要件と照らし合わせて評価します。

データ連携・分析親和性: 主要なクラウド基盤や分析ツールとの接続性(APIの豊富さ、データ転送速度など)を評価し、データがサイロ化するリスクを分析します。

コスト効率性: GB単価だけでなく、データ転送コストやAPIコール料金など、想定されるユースケースに基づいた総所有コスト(TCO)を試算します。

ユースケースを交えた解説は、これらの評価モデルを実践的に適用し、データに基づいた意思決定を支援するためのものです。

3. DNSレイヤーの脅威:未分析データ(DNSクエリログ)に潜むインシデントの予兆

多くの企業がエンドポイントやゲートウェイのセキュリティログ分析に注力する一方で、通信の起点であるDNSのクエリログは、十分に分析・活用されていないのが現状です。これは、組織のセキュリティ体制における重大な「観測の死角」と言えます。

DNSトンネリングに代表されるように、攻撃者はこの死角を悪用し、C2サーバーとの通信やデータ窃取を試みます。NISC(内閣サイバーセキュリティセンター)や米NISTがプロテクティブDNSの導入を推奨しているのは、このDNSレイヤーのデータ分析が、インシデントの最も上流、すなわち脅威の初期段階を捉える上で極めて有効であるという認識に基づいています。

4. プロテクティブDNS:DNSクエリデータを活用したデータ駆動型セキュリティ

エンドポイント対策が「侵入後の検知・対応」に主眼を置くのに対し、プロテクティブDNSは「脅威の未然防止」を目的としたデータ駆動型のアプローチです。

そのメカニズムは、DNSクエリという膨大なリクエストデータを、脅威インテリジェンス(既知の悪性ドメインリストなど)とリアルタイムで照合し、悪意のある宛先へのアクセスを名前解決の段階で遮断するものです。

これにより、マルウェア感染やフィッシングサイトへのアクセスといったインシデントの発生そのものを抑制します。通信の起点であるDNSログを分析対象に加えることは、セキュリティ対策を事後対応からデータに基づく予測・予防のフェーズへと引き上げるための、論理的かつ戦略的な一手となります。

PPAP運用の継続がもたらす定量的リスクと代替ソリューションへの移行戦略

2020年以降の動向と残存リスクの顕在化

2020年11月の政府機関によるPPAP(パスワード付きZIPファイルをメールで送信し、パスワードを別送する手法)廃止宣言は、重要な転換点となりました。この動きに追随し、多くの企業が公式サイト上でPPAP廃止を公表しています。しかし、データ分析の観点からは、依然として多くの組織でPPAPが利用され続けている実態が確認されており、これは重大なセキュリティリスクを内包したまま事業を継続していることに他なりません。

本稿では、PPAP運用に固執することがもたらす具体的なリスクをデータに基づき分析し、代替策への移行を阻む要因を構造的に解説。その上で、データガバナンスと運用効率の観点から最適解となるソリューションを提示します。

PPAPに内包される3つの致命的な脆弱性

PPAPは、慣習的に情報漏えい対策と見なされてきましたが、現在のセキュリティ基準ではその脆弱性は明白です。主要なリスクは以下の3点に集約されます。

セキュリティスキャンの無効化:

暗号化されたZIPファイルは、多くのアンチウイルスソフトやサンドボックスによるマルウェアスキャンを通過してしまいます。これは、組織のセキュリティ投資を無力化し、マルウェア「Emotet」などの侵入経路として悪用される典型的なパターンです。

通信経路上の盗聴リスク:

メール本文とパスワードを同一経路(メール)で送信するPPAPは、経路上が傍受された場合、ファイルと鍵を同時に窃取されるリスクを抱えています。これは、セキュリティ設計における単一障害点(Single Point of Failure)であり、極めて脆弱な構造です。

パスワードの脆弱性とブルートフォース攻撃:

ZIPファイルのパスワード暗号化強度は現代の計算能力の前では不十分であり、ブルートフォース攻撃(総当たり攻撃)によって短時間で解読される可能性があります。これは、機密情報や個人情報を保護する上で許容できないリスクレベルです。

脱PPAPを阻む要因の構造分析

セキュリティリスクが指摘される一方で、なぜPPAP運用が継続されるのでしょうか。その背景には、定性的な要因と定量的な課題が存在します。

定性要因(組織文化・慣習):

形骸化した社内規定: セキュリティポリシーが更新されず、「手順書に定められているから」という理由だけで運用が継続されているケース。

変更への抵抗: 従業員が既存のプロセスに慣れ親しんでおり、新たなツールへの移行に対して心理的な抵抗感を示す。これは生産性の観点からも無視できない課題です。

定量要因(コスト・ROI):

投資対効果の不明瞭さ: 経営層がセキュリティ対策を「コスト」としてしか認識せず、新たなシステム導入への投資判断を躊躇する。リスクを金額換算で提示できない情報システム部門のジレンマがここにあります。

これらの要因は、脱PPAPを「重要だが緊急ではない課題」として後回しにさせ、結果的に組織を危険にさらし続ける原因となっています。

データに基づいた最適解:ファイル転送システムという選択

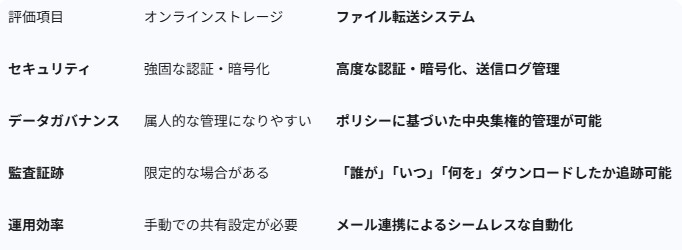

PPAPの代替手段として主に「オンラインストレージ」と「ファイル転送システム」が挙げられますが、データガバナンス、監査証跡(オーディットトレイル)、そして運用の自動化という観点から、ファイル転送システムが多くのケースで最適解となります。

ファイル転送システムは、PPAPの持つ「メールに添付する」という手軽さを維持しつつ、前述したセキュリティ脆弱性を根本的に解決します。さらに、全ての送受信記録をログとして保持できるため、インシデント発生時の追跡調査や、各種コンプライアンス要件への対応においても極めて有効です。

先進的なファイル転送システムは、単なるPPAP代替に留まらず、組織全体のデータフローを可視化・統制し、セキュリティレベルを飛躍的に向上させるための戦略的投資と位置づけるべきです。

データ主導で推進する「脱PPAP」:リスク定量化と最適ソリューション選定のフレームワーク

1. 市場動向と残存課題の客観的分析

2020年11月の日本政府によるPPAP(パスワード付きZIPファイルのメール送受信)廃止宣言は、市場全体のセキュリティ意識を向上させる契機となりました。これを受け、多くの企業がPPAP廃止を公式に発表しています。

しかし、データに基づき現状を分析すると、依然として多くの組織でPPAP運用が継続している実態が浮き彫りになります。これは、セキュリティリスクを認識しながらも、具体的な対策へ移行できていない組織が多数存在することを示唆しています。本稿では、この「移行の遅延」という課題を構造的に分析し、データに基づいた合理的な解決策を提示します。

2. PPAP運用のリスク定量化:なぜ「慣習」が経営リスクに直結するのか

PPAPは「情報漏えい対策」として広く利用されてきましたが、現代のサイバー攻撃の文脈では、その脆弱性は明白であり、運用継続は以下の3つの具体的な経営リスクを許容している状態と言えます。

脅威検知システムの無力化: 暗号化されたファイルは、入口対策としてのアンチウイルスやサンドボックスの検疫をすり抜けます。これは、組織が投資したセキュリティインフラを意図的にバイパスする行為に等しく、マルウェア感染の直接的な原因となります。

通信チャネルの脆弱性: ファイルとパスワードを同一のメールチャネルで送受信する行為は、通信経路が一度侵害されるだけで、情報資産と鍵の両方が窃取される「単一障害点」を生み出します。これは、データ保護の基本原則に反する致命的な欠陥です。

暗号強度の陳腐化: ZIP形式で利用されるパスワードの暗号強度は、現在のコンピューティング能力の前では極めて低く、ブルートフォース(総当たり)攻撃による解読リスクに常に晒されています。

これらのリスクは、インシデント発生時の事業インパクト(損害賠償、ブランド価値の毀損、事業停止)を考慮すれば、決して軽視できるものではありません。

3. 移行を阻害する要因の分析:現場の慣習 vs. 経営層の投資判断

脱PPAPが進まない背景には、複数の要因が複合的に絡み合っています。

オペレーショナルな要因(現場層):

プロセスの慣性: 従業員が長年の業務フローに慣れ親しんでいるため、新しい手法への移行に強い抵抗感を示す。

形骸化した内部統制: 「社内規定で定められている」という事実が、リスク評価の見直しを妨げ、非効率かつ危険なプロセスの温床となっている。

ストラテジックな要因(経営層・情報システム部門):

投資対効果(ROI)の欠如: 情報システム部門が、セキュリティ対策の導入効果を経営層に定量的(例:リスク低減額)に説明できず、単なる「コスト」として却下されるケース。

このジレンマを解消するには、現場の利便性を損なわず、かつ経営層が納得する費用対効果を明示できるソリューションが必要です。

4. データガバナンスの観点からの最適解:ファイル転送システムへの移行

PPAPの代替策として「オンラインストレージ」と「ファイル転送システム」が比較されますが、特に企業間取引におけるデータの授受においては、後者が最適解となります。その理由は、データガバナンスと監査証跡(オーディットトレイル)の優位性にあります。

ファイル転送システムは、PPAPが持つ「メールに添付する」というユーザー体験を損なうことなく、バックエンドで堅牢なセキュリティと完全な監査証跡を提供します。

これは、単なるPPAP対策に留まりません。「いつ、誰が、どの重要データにアクセスしたか」を常に証明可能な状態を維持することは、現代の企業に求められるデータガバナンスの根幹であり、事業継続性を担保する上での戦略的投資と結論付けられます。

データドリブンで解き明かす「脱PPAP」の最適解:リスク・コスト・ガバナンスの三軸分析

1. エグゼクティブサマリー:形骸化したセキュリティ対策からの脱却

2020年の政府方針を契機に、多くの企業がPPAP(パスワード付きZIPファイルとパスワードの別送手法)の廃止を公表しました。しかし、依然として多くの組織でこの慣行が根強く残っている実態が観測されています。

本稿では、PPAP運用継続が内包する「定量化可能なリスク」を分析し、なぜ対策が進まないのかを「組織的要因」と「コスト要因」から構造的に解説します。その上で、データガバナンスの観点から「ファイル転送システム」がなぜ最適解となるのか、具体的な評価軸と共にご提案します。

2. 分析:なぜPPAP運用は継続されてしまうのか?

セキュリティリスクが明白であるにも関わらず、脱PPAPが進まない組織には共通の課題が見られます。

組織的要因:プロセスの慣性とレガシーな規定

現場レベルでは、長年続いた業務フローへの固執から、新たな手法への移行に強い抵抗感が生まれます。これを「使い勝手」という定性的な理由で正当化しがちです。また、情報システム部門が刷新を提案しても、実態に即していない古い社内規定が変更の障壁となるケースも少なくありません。

コスト要因:リスクの過小評価と投資対効果の欠如

経営層からは、システム変更を単なる「コスト」と見なされ、投資が抑制される傾向にあります。これは、情報システム部門がPPAPを継続することによる**「サイバー攻撃の受容リスク」を金額換算で提示できていない**ことに起因します。データ侵害時の事業的インパクト(賠償費用、信用の失墜、機会損失)を定量的に示さなければ、合理的な投資判断は促せません。

この膠着状態は、リスクを認識しながらも具体的なアクションを起こせない「分析麻痺」の状態であり、解消には明確なデータに基づく判断基準が必要です。

データドリブンで解き明かす「脱PPAP」の最適解:リスク・コスト・ガバナンスの三軸分析

1. エグゼクティブサマリー:形骸化したセキュリティ対策からの脱却

2020年の政府方針を契機に、多くの企業がPPAP(パスワード付きZIPファイルとパスワードの別送手法)の廃止を公表しました。しかし、依然として多くの組織でこの慣行が根強く残っている実態が観測されています。

本稿では、PPAP運用継続が内包する「定量化可能なリスク」を分析し、なぜ対策が進まないのかを「組織的要因」と「コスト要因」から構造的に解説します。その上で、データガバナンスの観点から「ファイル転送システム」がなぜ最適解となるのか、具体的な評価軸と共にご提案します。

2. 分析:なぜPPAP運用は継続されてしまうのか?

セキュリティリスクが明白であるにも関わらず、脱PPAPが進まない組織には共通の課題が見られます。

組織的要因:プロセスの慣性とレガシーな規定

現場レベルでは、長年続いた業務フローへの固執から、新たな手法への移行に強い抵抗感が生まれます。これを「使い勝手」という定性的な理由で正当化しがちです。また、情報システム部門が刷新を提案しても、実態に即していない古い社内規定が変更の障壁となるケースも少なくありません。

コスト要因:リスクの過小評価と投資対効果の欠如

経営層からは、システム変更を単なる「コスト」と見なされ、投資が抑制される傾向にあります。これは、情報システム部門がPPAPを継続することによる「サイバー攻撃の受容リスク」を金額換算で提示できていないことに起因します。データ侵害時の事業的インパクト(賠償費用、信用の失墜、機会損失)を定量的に示さなければ、合理的な投資判断は促せません。

この膠着状態は、リスクを認識しながらも具体的なアクションを起こせない「分析麻痺」の状態であり、解消には明確なデータに基づく判断基準が必要です。

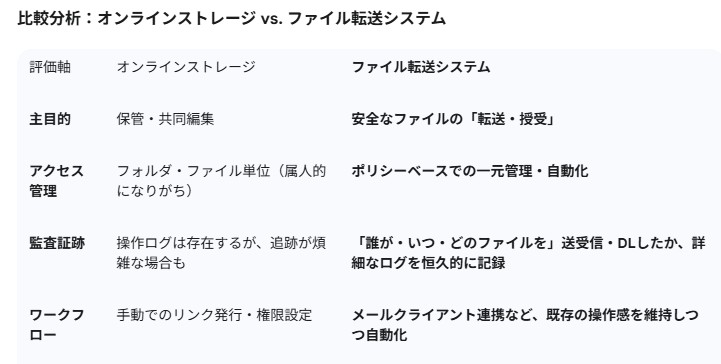

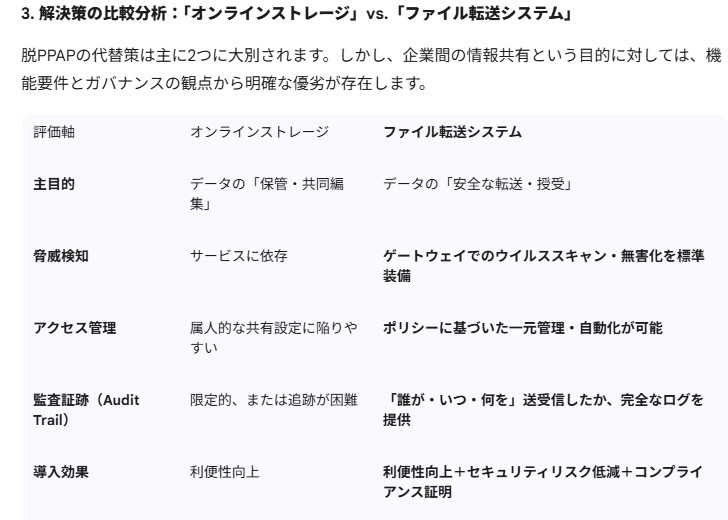

3. 解決策の比較分析:「オンラインストレージ」vs.「ファイル転送システム」

脱PPAPの代替策は主に2つに大別されます。しかし、企業間の情報共有という目的に対しては、機能要件とガバナンスの観点から明確な優劣が存在します。

評価軸

オンラインストレージ

ファイル転送システム

主目的

データの「保管・共同編集」

データの「安全な転送・授受」

脅威検知

サービスに依存

ゲートウェイでのウイルススキャン・無害化を標準装備

アクセス管理

属人的な共有設定に陥りやすい

ポリシーに基づいた一元管理・自動化が可能

監査証跡(Audit Trail)

限定的、または追跡が困難

「誰が・いつ・何を」送受信したか、完全なログを提供

導入効果

利便性向上

利便性向上+セキュリティリスク低減+コンプライアンス証明

Google スプレッドシートにエクスポート

分析の結果、オンラインストレージはあくまで「保管」に主眼を置いており、企業間取引で必須となる**「授受のプロセスの統制」と「監査能力」**において、ファイル転送システムに明確な優位性があります。

分析の結果、オンラインストレージはあくまで「保管」に主眼を置いており、企業間取引で必須となる**「授受のプロセスの統制」と「監査能力」**において、ファイル転送システムに明確な優位性があります。

4. 結論:ファイル転送システムが最適解である理由

「重要性は理解しているが、移行に踏み切れない」というジレンマを解消する鍵は、①現場の操作性を損なわず、②セキュリティレベルを向上させ、③投資対効果を証明できるソリューションの選定にあります。

ファイル転送システムのようなソリューションが選ばれる理由は、まさにこの三点を満たすからです。

操作性: 既存のメールクライアントと連携し、ユーザーはPPAPとほぼ同じ感覚で利用可能。変更への抵抗を最小限に抑えます。

安全性と監査能力: 全てのファイル送受信は自動的に暗号化され、ゲートウェイでセキュリティチェックが実行されます。さらに、全ての操作ログが記録されるため、万一のインシデント発生時や監査の際に、完全な証跡を提示できます。

導入事例からの示唆: 導入企業に共通するのは、単なる「PPAP代替」に留まらず、情報共有プロセス全体の一元管理と可視化を実現し、全社的なデータガバナンス体制の強化に成功している点です。

これは、守りのセキュリティ投資ではなく、事業継続性を高める「攻めのIT投資」と位置づけることができます。