目次

- 1 クラウドセキュリティ:オンプレミスWAFとエッジセキュリティのボトルネック問題への対応

- 2 マルチクラウド環境におけるCSPM管理の重要性とPrisma Cloudのソリューション

- 3 マルチクラウド環境に対応するためのCSPMとPrisma Cloudの役割

- 4 マルチクラウドCSPMの習得:4つの主要機能

- 5 統合データセキュリティ:クラウド内でのデータ保護戦略

- 6 クラウドベンダー提供ツールの限界について

- 7 クラウドセキュリティの自動化

- 8 クラウドサービス利用におけるセキュリティ課題と対策

- 9 クラウドとオンプレミスを統合したセキュリティ戦略の重要性

- 10 AWSにおけるデータセキュリティとセグメント化の重要性

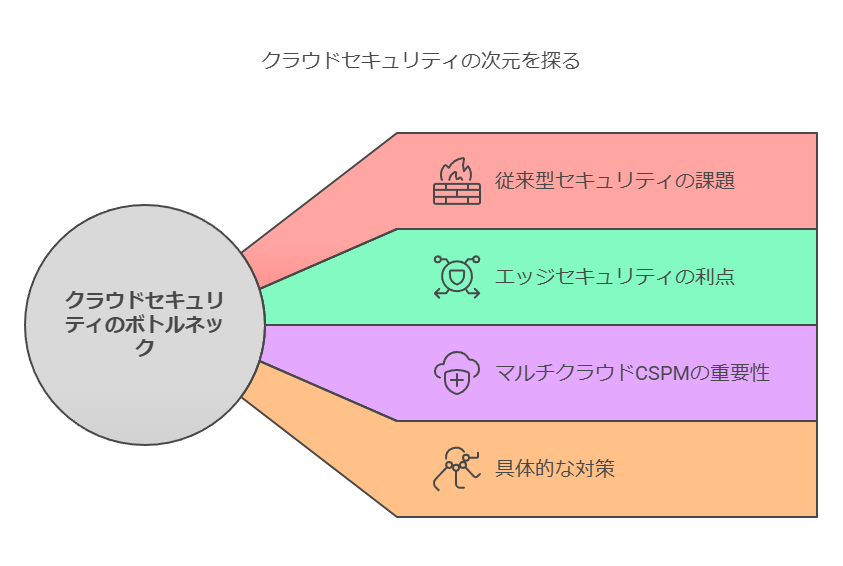

クラウドセキュリティ:オンプレミスWAFとエッジセキュリティのボトルネック問題への対応

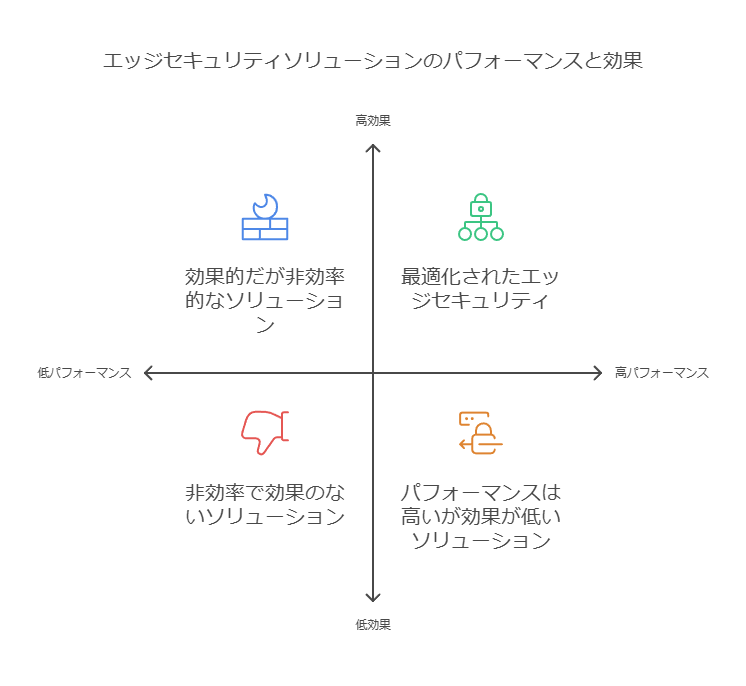

オンプレミス型のWAF (Webアプリケーションファイアウォール) などの従来型のセキュリティソリューションは、リクエストの急増時にキューの滞留を引き起こし、ボトルネックが発生することがあります。これにより、応答の遅延やユーザーエクスペリエンスの低下が懸念されます。エッジセキュリティソリューションを活用することで、この課題に対応できますが、すべてのエッジセキュリティソリューションが同等にレイテンシを抑えられるわけではない点に注意が必要です。

エッジネットワークでセキュリティチェックが行われる場合、たとえばCDN (コンテンツデリバリネットワーク) やエッジコンピューティングなどの異なるネットワークがセキュリティネットワークとやり取りするたびにレイテンシが生じるリスクがあります。特に、セキュリティチェックのプロセスが他のオペレーションから独立している場合、こうした移動がパフォーマンスに影響を及ぼす可能性があるため、適切なエッジセキュリティの選定が重要です。

エッジキャッシングによるパフォーマンスの最適化

パーソナライゼーションデータのキャッシュ 従来のキャッシュ機能と同様、顧客プロファイルやパーソナライゼーションデータをエッジにキャッシュすることで、ユーザーの利便性が向上します。TTL (有効期限) を設定することで、初回リクエスト後はキャッシュデータを活用し、レスポンス速度を高めることができます。例えば、ユーザーの過去の履歴や所在地に基づき、検索頻度が高いフライトやルート情報を表示することで、ユーザー体験を向上させることができます。

インタラクティブな座席マップのエッジ保存 飛行機の座席マップをインタラクティブに利用できるよう、エッジでのデータ保存を行うことも可能です。これにより、ユーザーが座席選択を行う際の待ち時間が短縮され、予約プロセスのスムーズな進行が促進されます。

マルチクラウド環境におけるCSPM管理の重要性とPrisma Cloudのソリューション

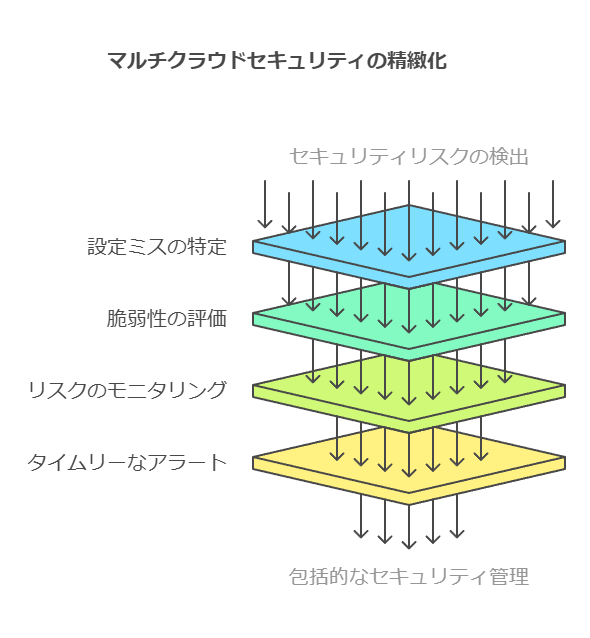

マルチクラウド環境におけるCloud Security Posture Management (CSPM) では、設定ミス、脆弱性、セキュリティリスクを一貫して高精度でモニタリングし、適切なタイミングでアラートを通知する包括的なセキュリティプラットフォームが求められます。

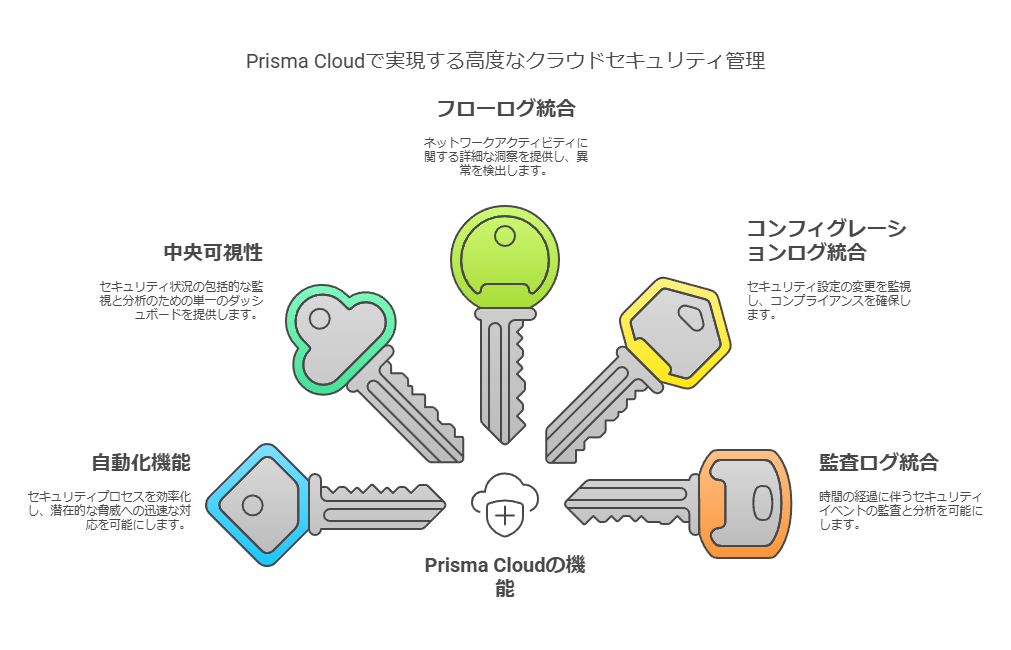

パロアルトネットワークスのPrisma Cloudは、これらの課題に対応するための高度な自動化機能と一元的な可視性を提供しています。Prisma Cloudは、各クラウド環境から収集したフローログ、コンフィグレーションログ、監査ログを統合し、セキュリティチームが環境全体のセキュリティおよびコンプライアンスの状況を一元的に把握できるよう支援します。

Prisma Cloudは異常行動と影響度に基づく脅威検出機能を備えているため、セキュリティチームは脅威の重大度を容易に把握し、迅速に対応策を実行できます。また、初期対応が必要な脅威の優先順位を素早く判断でき、複雑なセキュリティインシデントの根本原因の分析にかかる労力を削減します。Prisma Cloudの自動修復機能により、設定ミスのようなセキュリティ上の問題は迅速かつ自動的に修正され、セキュリティチームは中央ダッシュボードを通じて進捗を確認できます。

マルチクラウド環境に対応するためのCSPMとPrisma Cloudの役割

マルチクラウド環境におけるセキュリティ管理(CSPM)では、設定ミス、脆弱性、潜在的な脅威を高精度で常時監視し、適切なタイミングでアラートを提供できる統合的なセキュリティプラットフォームが必要です。

パロアルトネットワークスのPrisma Cloudは、このようなマルチクラウド環境に対応するための包括的なソリューションを提供しています。Prisma Cloudは、自動化された監視と一元的な可視性を実現し、各クラウド環境で生成されたフローログ、設定変更ログ、監査ログを統合することで、セキュリティチームが環境全体のセキュリティ・コンプライアンス状況を把握できるようサポートします。

また、Prisma Cloudは異常なアクティビティや潜在的な影響に基づく脅威検出機能を搭載しているため、セキュリティチームは各脅威のリスクレベルを的確に判断し、迅速に対応を講じることが可能です。これにより、緊急対応が必要な脅威を推測するために時間を費やすことなく、複雑なセキュリティインシデントの根本原因に対処できます。

さらに、Prisma Cloudの自動修復機能により、設定ミスなどのセキュリティリスクも自動的かつ迅速に解決でき、中央ダッシュボードを通じて修復プロセスをリアルタイムで追跡できます。

マルチクラウドCSPMの習得:4つの主要機能

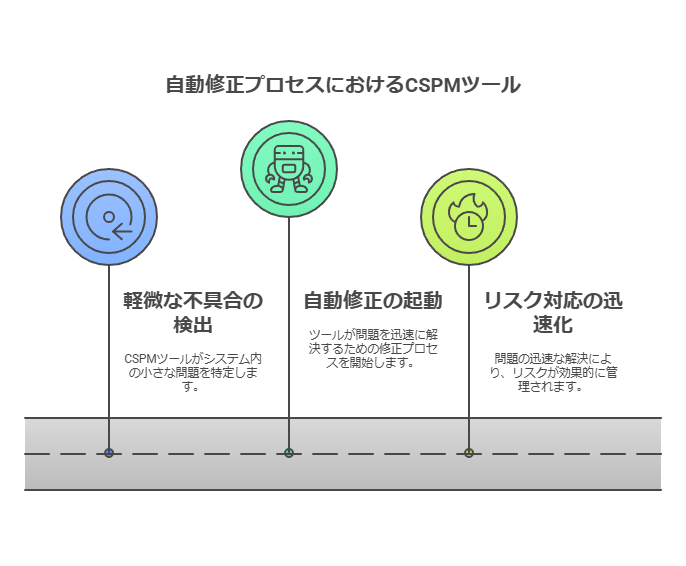

マルチクラウド環境でのセキュリティ運用管理(CSPM)を成功させるには、4つの主要な機能を持つ戦略とツールセットが必要です。

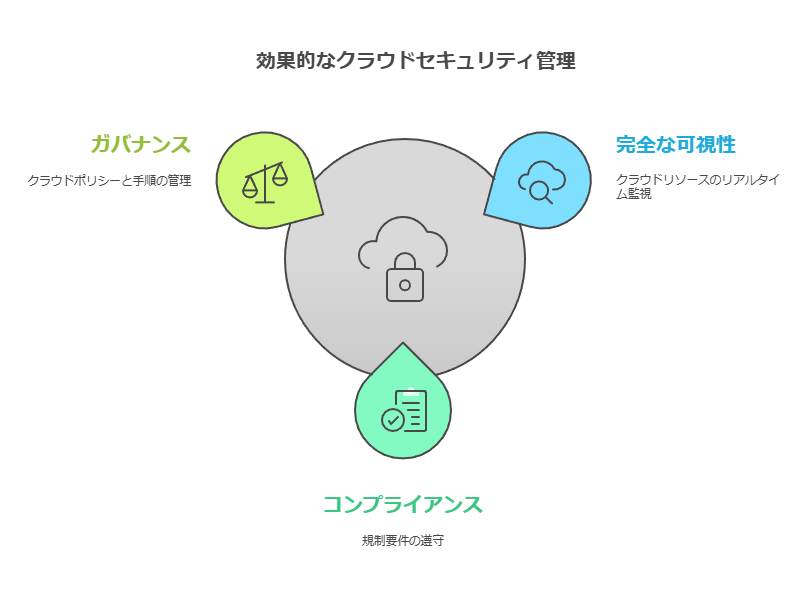

1. 完全な可視性、コンプライアンス、ガバナンス

複数のクラウドサービスプロバイダ(CSP)にまたがるセキュリティ管理の基盤として、各クラウドのリソースや構成を常に監視・監査することが不可欠です。これにより、例えば新しいサービスやワークロードが追加された際や設定変更時に即時に検出とスキャンを行い、セキュリティ要件や業界のベストプラクティスに準拠しているかを確認できます。違反が検出された場合、CSPMツールはチームにアラートを送信し、問題箇所とその解決方法を示します。

2. 自動化された修正機能

軽微な不具合(例:IPアドレスの誤入力やIAMポリシーの不足文の追加)に対しては、CSPMツールが自動修正を行うことでセキュリティチームの対応待ちを不要にし、リスク対応を迅速化します。これにより、セキュリティ上の不適切な設定が本稼働前に阻止され、実行時のアラート発生数を削減することにもつながります。

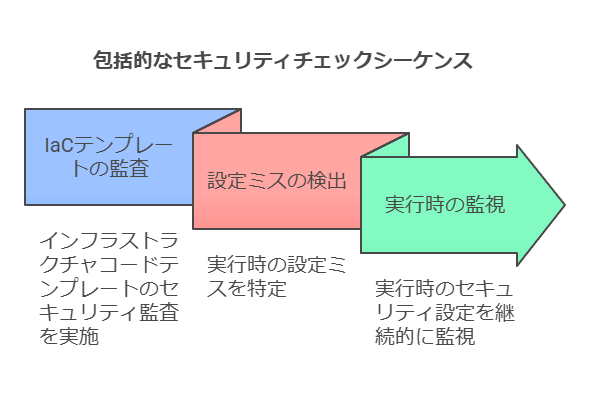

3. ランタイムと開発段階の包括的なチェック

CSPMツールは、実行時の設定ミスを検出するだけでなく、ソフトウェア開発ライフサイクル全体を通じて、インフラストラクチャーコード(IaC)テンプレートの段階でのセキュリティ監査も可能である必要があります。これにより、早期段階でのセキュリティリスクの特定と対応が可能になり、セキュリティガードレールの適用が一貫して行われます。

マルチクラウドCSPMを効果的に運用するには、これらの機能が一体となって動作するセキュリティ管理体制の構築が鍵となります。

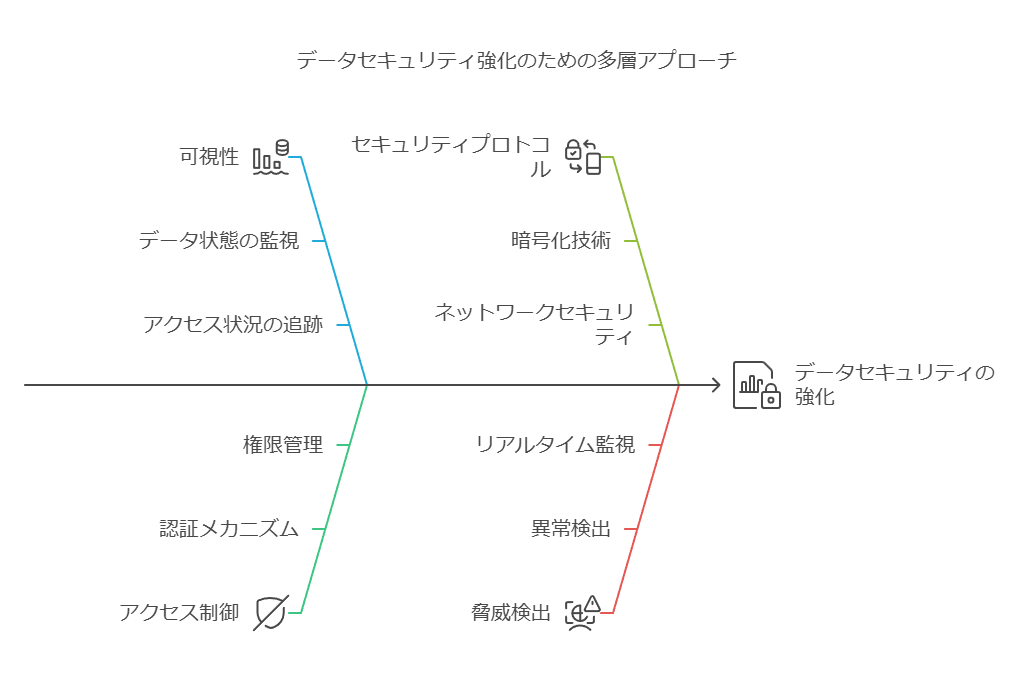

統合データセキュリティ:クラウド内でのデータ保護戦略

クラウド環境においてデータの安全を確保するためには、保存データが個人識別情報(PII)か否かに関わらず、データの状態やアクセス状況に対する深い可視性を提供する多層的なセキュリティアプローチが不可欠です。まず、各ストレージバケットの設定状況を常に監視し、不正なユーザーやアプリケーションからのデータへの不適切なアクセスを防止する必要があります。また、保存データにPIIやコンプライアンス要件に準じたデータが含まれているかどうかを確認するために、ストレージ内容の定期的な監査も重要です。

次に、保存データ内のマルウェア検出もクラウドセキュリティにおいて必須です。マルウェアスキャンは、ストレージバケットのみならず、データベース、VMファイルシステム、コンテナストレージボリュームなど、寿命が短いコンテナファイルシステムにまで拡張し、潜在的なリスクを網羅的に検出することが求められます。

さらに、クラウドデータセキュリティでは、セキュリティ防御とシステム可用性のバランスが重要となります。このため、データ露出のリスクを計算し、侵害が発生した際の影響を最小化するための対応策を示してくれる機能がCSPMツールには求められます。データの機密性に応じて適切なアクセス制御を適用しつつ、過剰なポリシー管理を回避するために適切な精度のポリシー設定を行う必要があります。このようなリスク計算機能を持つツールを導入することで、クラウドセキュリティの最適化が図れます。

アラート修復の自動化:効率的なマルチクラウドセキュリティ管理の実現

マルチクラウド環境の規模と複雑さにおいて、セキュリティリスクの自動監視・修復を支援するツールの活用は必須です。セキュリティプロセスや監査がこのような環境に適用されるには、標準的なアラートと修復機能の自動化が不可欠です。

ただし、すべてを自動化するわけではありません。複雑なセキュリティインシデントや、CSPMツールのみでは対処できないリスクには、手動による対応が求められます。こうした自動化によって、セキュリティチームがより付加価値の高い業務に集中できるようにし、組織全体のセキュリティ体制を強化することが可能です。

クラウドベンダー提供ツールの限界について

主要なクラウドサービスプロバイダー(CSP)は、さまざまなクラウドリスクへの対処に役立つツールを提供しています。例えば、Amazon MacieやGoogle Cloud DLPといったデータ保護サービスは、クラウド内のストレージやデータベースに保存されたデータのリスクを分析する機能があります。また、Amazon CloudWatchやMicrosoft Azure Monitorといったモニタリングツールは、特定のセキュリティイベントに関するアラートを生成することで、潜在的なリスクを示す指標を提供します。こうしたツールの利便性を評価し、CSPMツールセットの一部として活用したいと考える企業も多いでしょう。

しかし、CSPが提供するツールには、以下の2つの主な制約があります。

エンドツーエンドのCSPMソリューションとしての不完全性

これらのツールは、全体的なCSPMソリューションとしての設計がなされておらず、限定的な機能しか提供できません。たとえば、あるツールは特定の設定ファイルを監査したり、限られた範囲でPIIを検出することは可能ですが、コンテナイメージの継続的なスキャンやネットワーク異常の検出、脅威の自動修復などの重要な機能を持たない場合が多いです。

単一のCSPに限定された互換性

各CSPが提供するツールは、基本的に自社のクラウド環境でのみ機能します。例えば、Google CloudのツールはGoogle Cloud上でのみ、AWSのツールはAWS上でのみ、AzureのツールはAzure上でのみ利用可能です。このため、マルチクラウド環境全体での統合的なセキュリティ対策には対応していません。

このように、マルチクラウド環境においてCSP提供のツールだけに依存すると、複数の異なるツールを管理するという困難で非効率なタスクが発生します。加えて、これらのツール間でデータの相関分析を行うのは技術的に難しく、相関分析が不可能であると、複数のクラウド環境にまたがる包括的な脅威検出も実現しにくくなります。

クラウドセキュリティの自動化

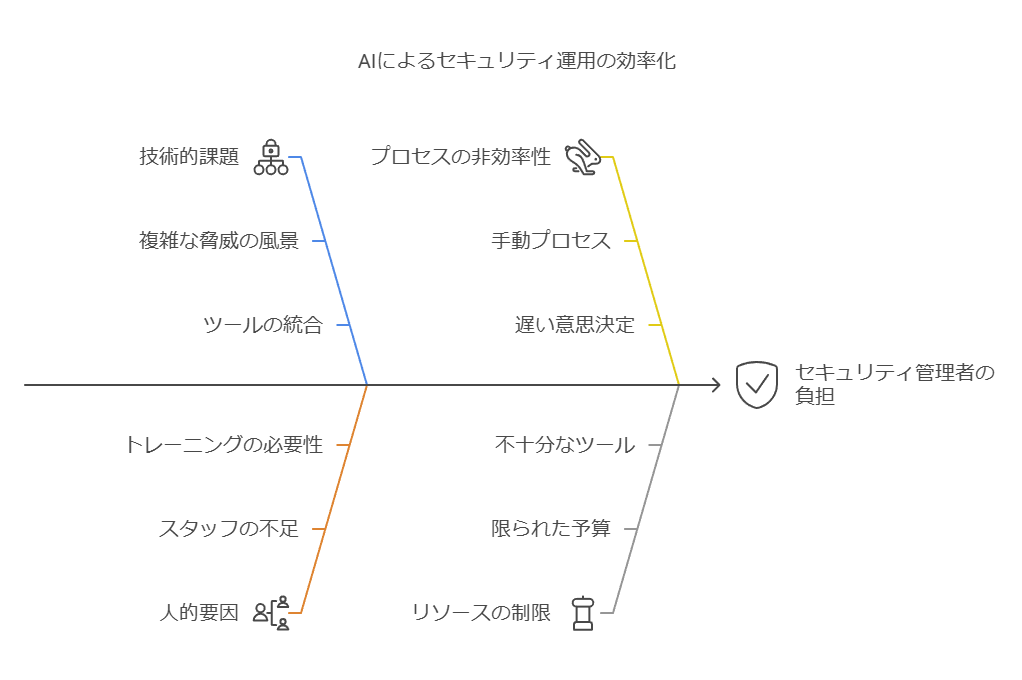

クラウドセキュリティの自動化は、変化が頻繁なクラウド環境を効率的に管理するうえで不可欠です。特に、組織がセキュリティチームの規模を拡大せずに新たな脅威に対応するには、自動化が有効です。セキュリティの一般的な問題解決を自動化することで、ほぼリアルタイムの対応が可能となり、脆弱性解消のスピードと精度が向上します。また、この自動化により、セキュリティチームはルーチン作業から解放され、脅威ハンティングやインシデント対応といった高度な作業にリソースを集中できるメリットもあります。

継続的コンプライアンス

クラウド環境の増加と導入スピードの向上に伴い、クラウド資産の構成が常にコンプライアンスを満たしているかをリアルタイムに監視する方法が求められます。HPEのManaged Cloud ControlsやContinuous Complianceソフトウェアなどのツールは、クラウド資産のコンプライアンスをリアルタイムに可視化し、違反箇所を迅速に特定するのに役立ちます。これにより、組織はセキュリティ自動化手順を適切に組み合わせることで、クラウド環境のセキュリティとコンプライアンスを強化できます。

コストの透明性を実現する

クラウド導入におけるコスト管理は、多くの企業にとって非技術的な大きな課題です。従来のCAPEX(設備投資)からOPEX(運用費用)への転換により、各部門が自分たちのクラウドコストを正確に把握することが求められます。このためには、タグ付けの適切な設計が重要です。タグによって支出の予測とコストの明確化が可能になり、クラウドリソースの管理と運用の透明性が向上します。

クラウドサービス利用におけるセキュリティ課題と対策

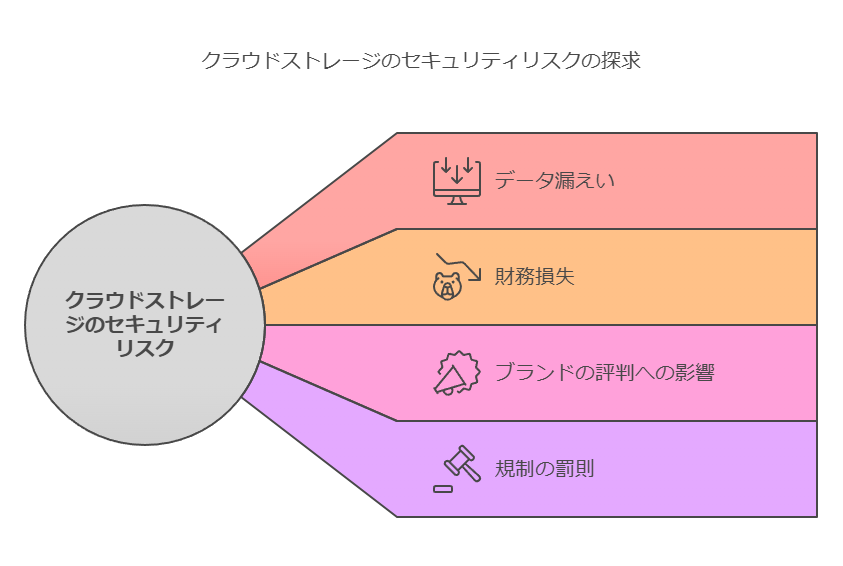

M365やGoogle Workspaceにおけるセキュリティ懸念 現在、多くの企業がMicrosoft 365(M365)やGoogle Workspaceなどのクラウドサービスを活用し、場所やデバイスを問わずドキュメント作成やコラボレーションを行っています。これらのサービスは柔軟性と利便性を提供しますが、データの保管場所が社外のサーバーとなるため、セキュリティ面でのリスクが増大します。特に、機密情報の漏えいが発生した場合、企業にとって深刻な損失となる可能性が高いため、徹底したセキュリティ対策が求められます。

ドキュメント編集の制約と運用の弊害 さらに、M365ではWord、Google WorkspaceではGoogleドキュメントなど、特定のエディタを使用しなければドキュメント編集ができないという制約も存在します。この制約は、企業が社内で他のエディタや独自システムを利用している場合、運用の妨げとなることがあります。こうした環境に対応するためには、異なるシステム間での互換性を確保し、スムーズな運用を実現するための工夫が必要です。

セキュリティ管理者の負担軽減と未知の脅威への対策

セキュリティ運用の課題とソリューションの提案 クラウドサービスの利用が広がる中、セキュリティ管理者には新たな課題が生じています。特に、メールセキュリティに関しては、フィッシング攻撃や未知の脅威への対応が求められる一方で、その運用負荷が増大することが懸念されています。誤検知によるホワイトリストやブラックリストの管理、脅威が確認された際の社内周知や削除依頼など、管理者が対応に追われる場面も多く見られます。

運用負荷を軽減するための具体的な対策 これらの負担を軽減するためには、AIや機械学習を活用した自動化ツールの導入が有効です。誤検知を減らすためのフィルタリング技術や、脅威インテリジェンスを活用した迅速な対応システムを導入することで、セキュリティ管理者の負担を大幅に減らすことが可能です。また、従業員へのセキュリティ教育も、リスクを減少させるための重要な手段です。

包括的なメールセキュリティ対策を求める企業へ メールセキュリティの運用が手間だと感じている企業や、社内のセキュリティを強化したいと考えている企業に対しては、最新のセキュリティトレンドを踏まえた包括的な対策を提案します。セキュリティ管理者の負担を軽減し、未知の脅威に対しても強固な防御を提供するソリューションを導入することで、企業全体のセキュリティレベルを向上させることが可能です。

ここでは、クラウドサービスに関するセキュリティの課題を明確にし、それに対する具体的な解決策を提示することで、企業が直面するリスクに対処する方法を提案しています。また、セキュリティ管理者の運用負荷を軽減しつつ、効果的なセキュリティ対策を導入するためのアプローチを強調しています。

クラウドとオンプレミスを統合したセキュリティ戦略の重要性

近年のサイバーセキュリティ攻撃により、クラウドとオンプレミスのインフラ全体に加え、これらの環境間でデータがどのように流れるかを一元的に可視化することの重要性が強く認識されるようになりました。攻撃者がシステム内に潜伏する平均滞留時間は世界で約56日とされており、この期間中に企業に大きな被害がもたらされる可能性があります。

MITRE Cloud ATT&CK Matrixと増加するサイバー脅威

MITRE Cloud ATT&CK Matrixは、クラウドベースのサービスを狙ったサイバー攻撃に使用される戦術や技法をリストアップしており、これらは増加の一途をたどっています。この背景から、組織がセキュリティ領域においてデータの取り込み、分析、可視化の機能を確立することが極めて重要であることがわかります。

データの一元管理と盲点の解消

すべてのデータを統合的に取り込み、優先順位をつけて分析することで、分散したエコシステム内に存在する盲点をなくすことが可能です。これにより、セキュリティ上の脆弱性を最小限に抑え、迅速かつ効果的に問題を解決できる環境が整います。エンドツーエンドでの可視化が実現すれば、脅威の監視を一元化し、シンプルかつ強固なセキュリティ体制を構築することが可能です。

迅速な調査と対応の重要性

また、テクノロジースタック全体を通じて調査を迅速に行い、即座にインサイトを得ることができれば、セキュリティ脅威への対応時間が短縮され、その影響を最小限に抑えることができます。とはいえ、現在のセキュリティチームは人員不足に悩まされ、多数のアラートに圧倒されがちです。このような状況では、リアルタイムでのインサイトの獲得だけでなく、リスクベースのアプローチによるアラートの削減が求められます。属性ベースのアラートにより、アラート量を劇的に減らし、より重要な脅威への対応に時間を割けるようになります。

自動化とオーケストレーションの導入

自動化とオーケストレーションも、セキュリティ対応を効率化するために不可欠な要素です。例えば、自動化プレイブックを活用すれば、SIEMアラートのトリアージ、自動的な疑わしいアクティビティのブロック、インシデントの迅速な修復が可能になります。これにより、インシデント対応時間が短縮され、セキュリティチームは最も重要なタスクに集中できるようになります。

データドリブンのセキュリティ戦略の成果

最後に、マルチクラウドおよびハイブリッドクラウド環境において、データドリブンのセキュリティ戦略を導入することで得られる成果を考えてみましょう。ヨーロッパの大手多国籍メーカーでは、複雑なIT環境において、全体にわたる盲点がセキュリティリスクとなっていました。データドリブンのアプローチにより、同社はこれらの盲点を解消し、セキュリティ対策を強化することに成功しました。このように、データを駆使したセキュリティ戦略は、現代の複雑なIT環境において、組織の安全性と効率性を向上させるために不可欠です。

AWSにおけるデータセキュリティとセグメント化の重要性

「AWSでは、あらゆる機密データのセグメント化、統制、および暗号化が可能です。たとえ特定のレベルで侵害が発生したとしても、データは匿名化やトークン化、そして暗号化された状態で保護されており、情報漏洩を防ぐ設計が施されています。」

データコンサルタント視点での考察:

データセグメント化の戦略的意義:セグメント化は、データを小さな単位に分割し、万が一の侵害時にも被害を最小化できる戦略です。企業は、データセグメントごとに異なる暗号化とアクセス制御を設けることで、機密性を高めることが可能です。

暗号化とトークン化の導入:データのトークン化は、機密情報を識別子に置き換え、データベースやアプリケーションに対するリスクを軽減します。これにより、攻撃者がデータにアクセスできたとしても、無意味な情報しか得られない状態を作り出します。

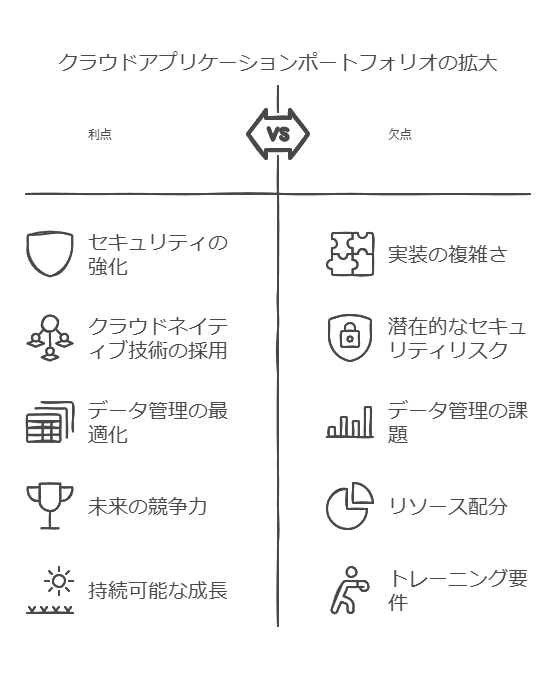

クラウドホスティングの成長とアプリケーションポートフォリオの拡大

現在、多くの企業はアプリケーションポートフォリオの約**40%をクラウド上でホスティングしています。この割合は5年後には50%に増加すると予測されており、クラウド上でホストされるアプリケーションの成長率は25%**に達すると見込まれています。これは、企業の技術ポートフォリオがさらにクラウドネイティブなホスティングテクノロジーに移行していくことを示唆しています。

データコンサルタント視点での分析:

クラウド移行戦略の重要性:企業がクラウドでホストするアプリケーションの割合が増加する中で、移行計画や技術の選定がますます重要になります。特に、パフォーマンス、セキュリティ、スケーラビリティを考慮した設計が必要です。

ポートフォリオ管理とツールセットの進化:クラウド上でのアプリケーションホスティングが増加することで、ツールセットや開発方法も大きく変化します。企業は、DevOpsやCI/CDのようなクラウドネイティブな開発プロセスに対応し、ツールやフレームワークを最適化する必要があります。

管理すべき課題とコンサルタントの提言

クラウドホスティングの成長は、企業の技術ポートフォリオに大きな影響を与えます。企業は、新しいツールセットや開発手法に適応し、クラウド上のアプリケーションがどのようにビジネスに貢献できるかを評価し、最適化する必要があります。

データコンサルタントの提言:

クラウドネイティブアーキテクチャの採用:企業はクラウドネイティブなアーキテクチャを採用し、より柔軟でスケーラブルなアプリケーション環境を構築するべきです。マイクロサービスやコンテナ化技術を活用することで、クラウド環境でのパフォーマンスと可用性を向上させることができます。

セキュリティとガバナンスの強化:クラウド環境でのデータ管理には、常にセキュリティとコンプライアンスが伴います。データガバナンスのフレームワークを導入し、データのライフサイクル全体にわたって適切な管理を行うことで、リスクを軽減しながら効率を最大化します。

結論:クラウドの未来に向けた準備

クラウド環境でのアプリケーションポートフォリオの拡大は、企業にとって必須の変革です。セキュリティの強化、クラウドネイティブな技術の採用、そしてデータ管理の最適化を進めることで、企業は未来の競争力を確保することができます。データコンサルタントとして、クラウド戦略の設計と実行をサポートし、持続可能な成長を実現するためのパートナーとなります。