目次

クラウド技術の進化とセキュリティニーズの複雑化

クラウド技術は急速に進化しており、組織のセキュリティニーズもそれに伴って複雑化しています。特にAWSを利用している企業にとって、クラウド環境のセキュリティを強化し、効率的に運用することは不可欠な課題となっています。

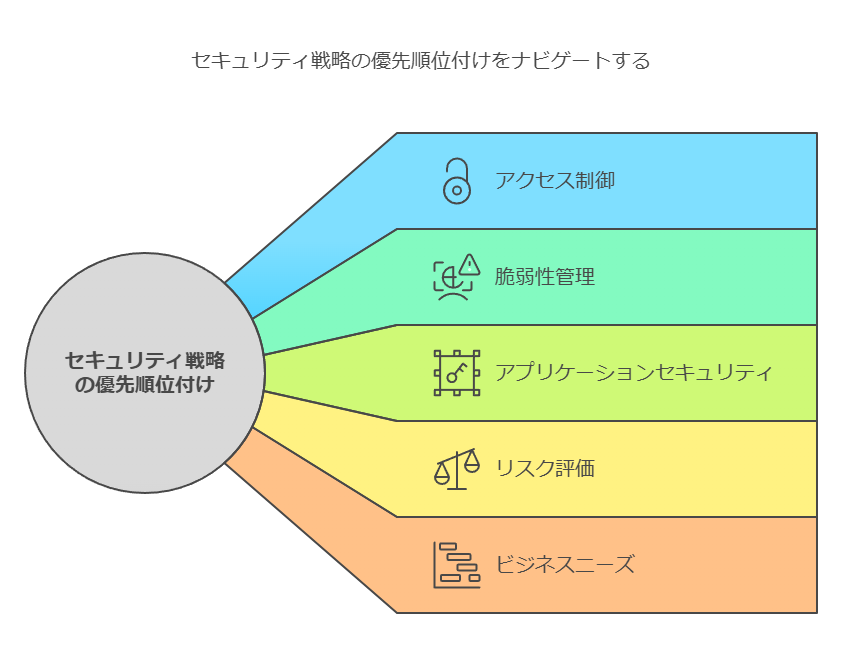

セキュリティ対策の優先順位の判断方法

セキュリティ分野は多岐にわたり、アクセス制御、脆弱性管理、アプリケーションセキュリティなど、さまざまなカテゴリーがあります。その中で、何を優先するべきか、どのセキュリティ対策にリソースを集中させるべきかを判断するのは容易ではありません。組織のセキュリティ戦略を最適化するためには、リスク評価とビジネスニーズのバランスを考慮した戦略的アプローチが必要です。

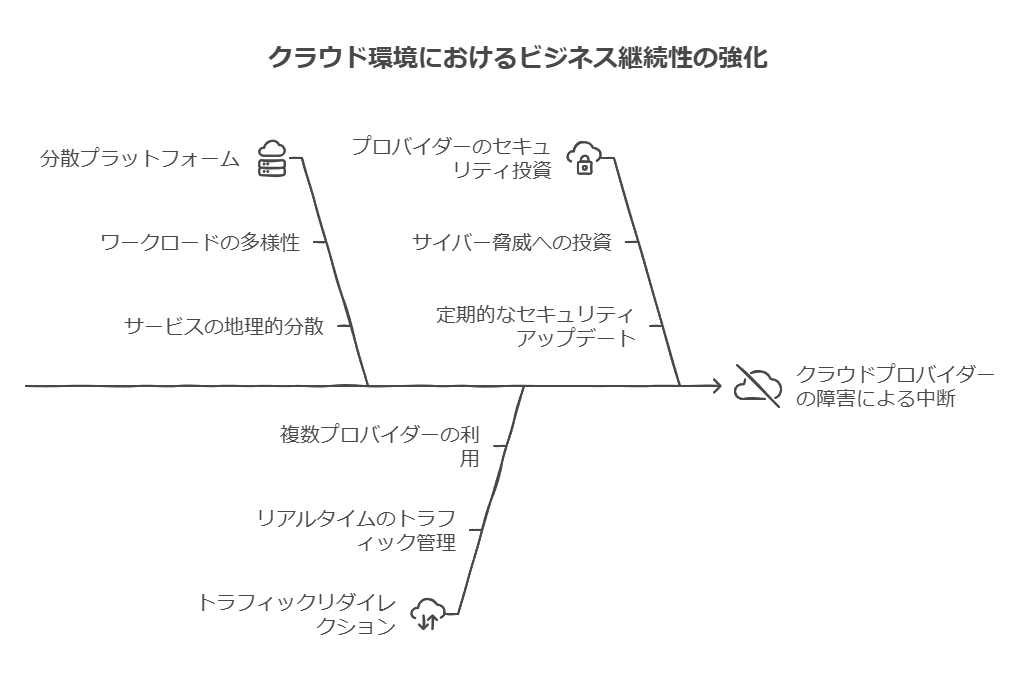

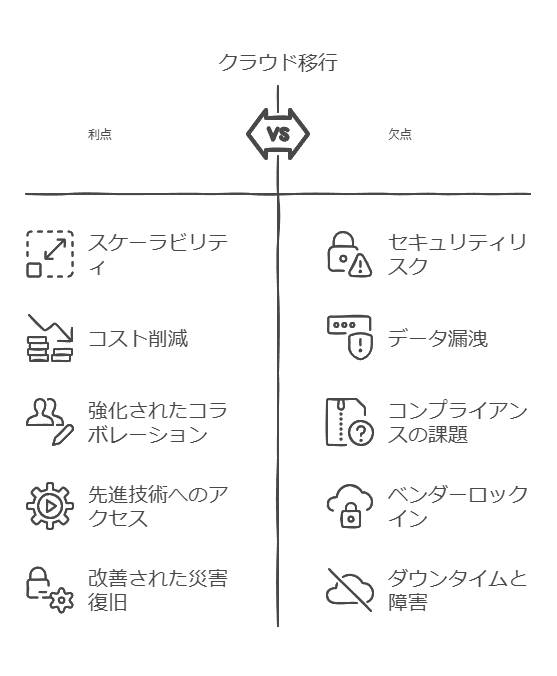

レジリエンスとセキュリティの強化

クラウド環境においては、ワークロードやサービスを複数のプラットフォームに分散させることで、ディザスタリカバリ(DR)機能を強化し、ネットワーク全体のレジリエンスを向上させることが可能です。これにより、一つのクラウドプロバイダーがダウンした際にも、迅速にトラフィックを他のプロバイダーにリダイレクトすることができるため、ビジネス継続性が確保されます。また、クラウドプロバイダーはセキュリティ脅威に対する投資を積極的に行っているため、セキュリティリスクを軽減することができます。

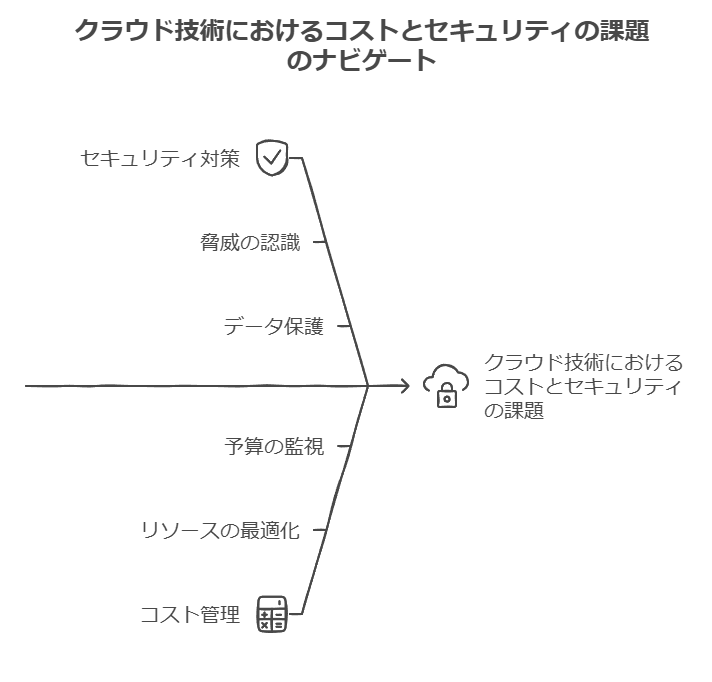

クラウド利用の拡大と残る課題

現在、多くの企業がクラウド技術を活用して業務の効率化を進めています。しかし、コスト削減やセキュリティの強化といった課題は依然として存在し、これらに対する相談も多く寄せられています。これらの課題を効果的に解決するためには、適切なセキュリティ対策とコスト管理の戦略を採用することが重要です。

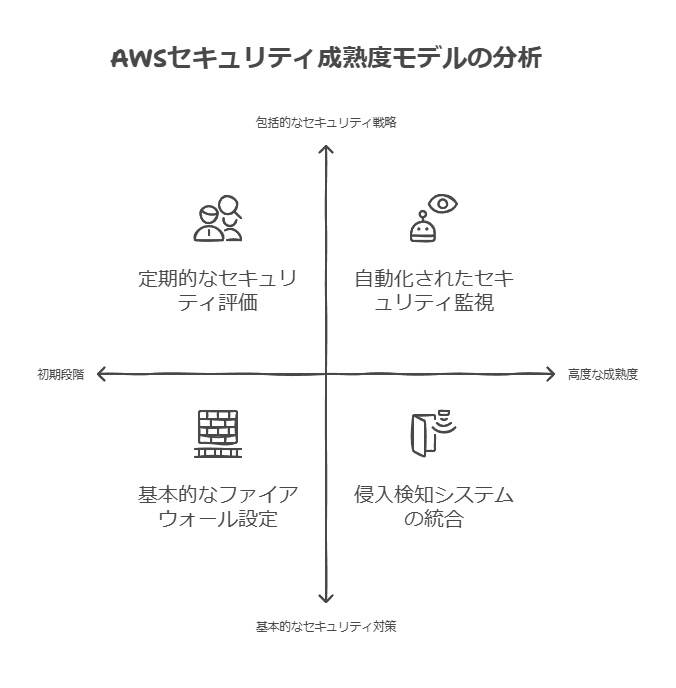

「AWSセキュリティ成熟度モデル」の活用とセキュリティレベル向上のアプローチ

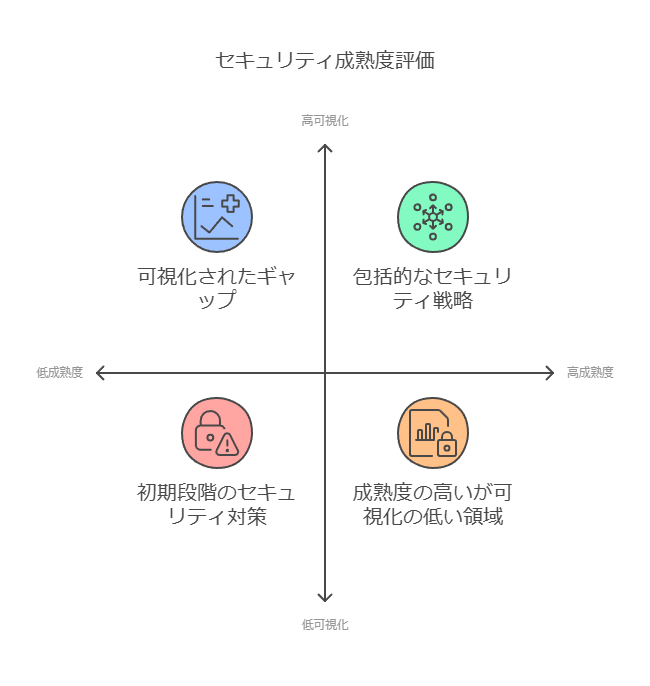

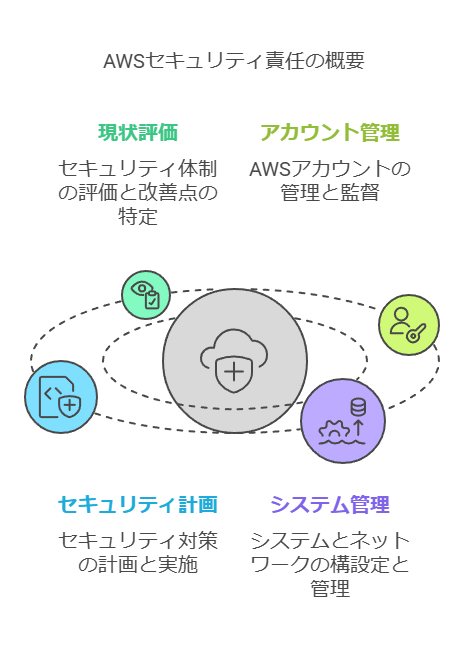

AWSが提供する「セキュリティ成熟度モデル」を活用することで、自社のセキュリティレベルを客観的に評価し、カテゴリーごとの成熟度を把握することが可能です。このモデルを用いることで、現状のセキュリティ体制を可視化し、具体的な改善策を検討するための指針を得ることができます。

対象者

- 自社のAWSセキュリティ体制の現状を把握し、改善点を見つけたい方

- AWSアカウントの管理責任を担う方

- セキュリティ対策の企画・運用に関わる方

- システム、ネットワーク、AWS環境の構築・運用を担当している方

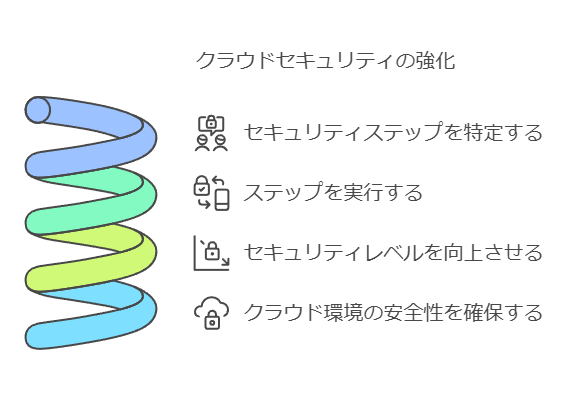

これらのステップを踏むことで、組織のセキュリティレベルを向上させ、クラウド環境の安全性を確保するための実践的なアプローチを提供します。

全体像を把握し、組織と顧客を守る戦略的アプローチ

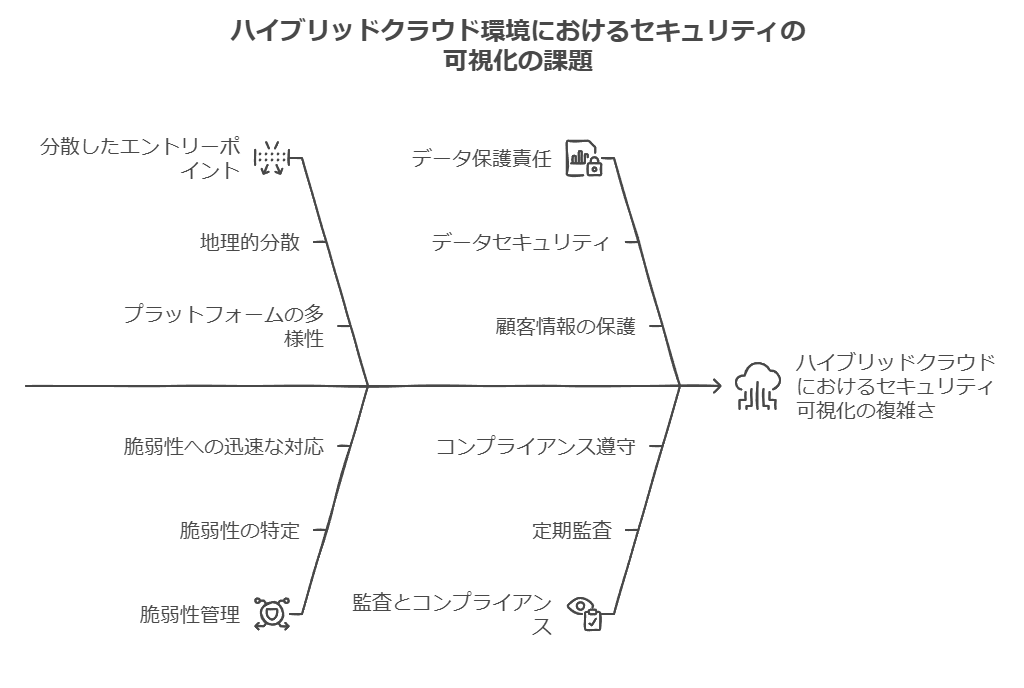

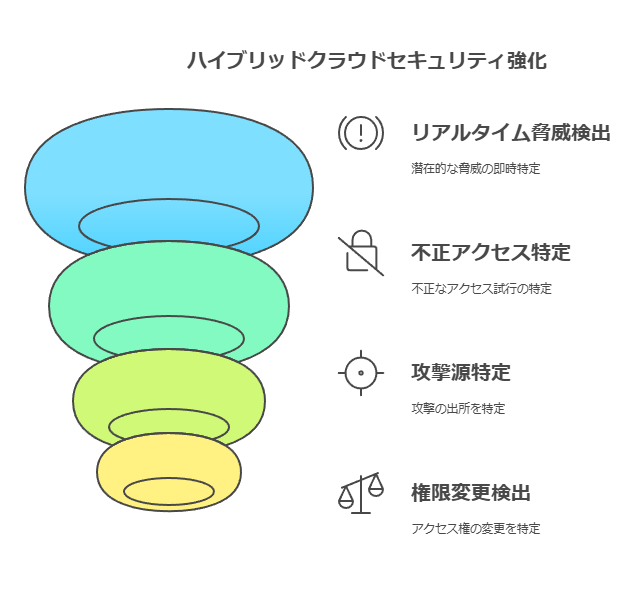

ハイブリッドクラウド環境におけるセキュリティを確保するためには、組織はすべてのアプリケーションとデータベースに対するアクセスポイントで、ユーザーのIDや行動をエンドツーエンドで可視化することが不可欠です。この可視化により、不正アクセスや脅威、攻撃の場所、権限の変更といったセキュリティリスクをリアルタイムで把握でき、迅速な対応が可能となります。

特に、プラットフォームや地理的な分散が広がるハイブリッドクラウド環境では、エントリーポイントが多岐にわたるため、可視化された情報はセキュリティの中核を担います。クラウドへの移行が進む中で、企業のデータと顧客情報を包括的に保護する役割は、引き続きセキュリティチームとITチームに求められます。ビジネスリーダーにとって、責任追及や侵害に関する論争は避けたい事態であり、これを防ぐためには、ハイブリッドアーキテクチャ全体のセキュリティ体制を包括的に可視化し、脆弱性や脅威に迅速に対応することが重要です。また、適切なタイミングで監査を実施することも求められます。

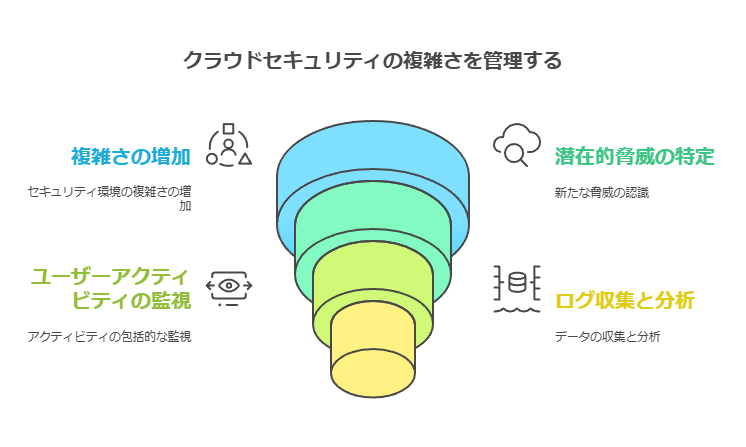

複雑化するセキュリティ環境への対応

パブリッククラウドにワークロードを追加することで、セキュリティ環境は確実に複雑化します。この複雑さにより、ハッカーの侵入経路が増えると同時に、クラウドプロバイダーのスタッフも潜在的な脅威となる可能性があるため、セキュリティ対策はより一層慎重に行う必要があります。そのため、ハイブリッドクラウドアーキテクチャ全体でユーザーアクティビティを包括的に監視し、ログファイルの収集や疑わしい行動の関連付け、分析を行うエンドツーエンドのツールへのアクセスが非常に重要となります。これにより、組織はセキュリティ体制を強化し、複雑なクラウド環境でも安心して運用を続けることができます。

クラウド化に伴うセキュリティの課題

クラウドへの移行が進む中、セキュリティに対する不安を抱える企業も多く存在します。不正アクセス、データ漏洩、サイバー攻撃から機密情報をどのように安全に保護するかが、オンプレミス環境とは異なるクラウド環境で求められる新たな課題です。企業は、クラウド特有のセキュリティリスクに対応するための戦略を構築し、従来のセキュリティ対策を見直すことが必要です。これには、クラウド環境に適した新しいセキュリティツールやプロセスの導入、セキュリティ運用の高度化が求められます。

責任共有モデルの理解とセキュリティ対策の強化

AWSにおけるユーザーとプロバイダーの責任分担の明確化

クラウド環境、とりわけ多くの企業が利用しているAWSにおいては、セキュリティの責任範囲を明確にするための”責任共有モデル”が提唱されています。このモデルに基づき、どの部分がユーザーの責任であり、どの部分がAWSの責任であるかを正確に理解することが不可欠です。これを理解していないと、適切なセキュリティ対策の計画や実施が困難となり、潜在的なセキュリティリスクを見過ごす可能性が高まります。

セキュリティ責任の分担を踏まえたAWSへの移行戦略

責任共有モデルにおいて、AWSはインフラストラクチャの保護を担いますが、ユーザーはデータの保護やアクセス管理の責任を負うことになります。これにより、ユーザーは自社のセキュリティ対策を強化し、AWSが提供するセキュリティサービスやツールを適切に活用する必要があります。具体的には、アクセス制御、データ暗号化、監視といった領域での強化が求められます。

最新のセキュリティトレンドとAWSのベストプラクティスの導入

AWS環境におけるセキュリティ対策を強化するためには、責任共有モデルの詳細な理解が出発点となりますが、それだけでは不十分です。ユーザーは最新のセキュリティトレンドを把握し、AWSが提供するセキュリティ機能やサービスを最大限に活用することが求められます。また、クラウド上で機密情報を守るための具体的な対策や、AWSのベストプラクティスを導入することが重要です。これらの取り組みを通じて、企業はクラウド環境でのセキュリティを大幅に向上させることができます。

クラウド移行に伴うセキュリティリスクへの対応

クラウドへの移行が進む中、多くの企業がセキュリティに対する不安を抱えています。従来のオンプレミス環境とは異なるクラウド環境では、不正アクセス、データ漏洩、サイバー攻撃といった新たなリスクが生じます。これに対処するためには、責任共有モデルを理解し、それに基づいたセキュリティ対策を計画・実施することが不可欠です。

セキュリティ強化に向けた情報提供と支援

AWSへの移行を検討している、あるいは既に移行済みの企業が抱えるセキュリティの不安を解消するために、責任共有モデルの詳細な解説や、最新のセキュリティトレンドに基づいた具体的な対策を提供します。また、AWS環境でのセキュリティ強化に役立つ情報を提供するセミナーやウェビナーも実施予定ですので、ぜひご参加ください。

クラウド移行におけるセキュリティリスクの懸念と対策

クラウド移行への躊躇:セキュリティ不安がもたらす影響

クラウド利用を検討する企業の中には、セキュリティに対する不安がクラウド移行をためらわせる要因となっているケースが少なくありません。オンプレミス環境では、自社の基準に基づいた高水準のセキュリティを追求できますが、クラウド環境ではサービス提供者の仕様に依存せざるを得ないため、情報セキュリティ管理が思うようにできないのではないかという懸念が広がっています。また、オンプレミスとは異なるクラウド特有のセキュリティ対策に対する理解不足も、企業がクラウド移行に踏み切れない一因となっています。

クラウド移行に伴うセキュリティ課題の解決策

クラウドへの移行が進む中で、企業が直面するセキュリティの課題は多岐にわたります。不正アクセスやデータ漏洩、サイバー攻撃といったリスクにどう対応するかが、オンプレミス環境とは異なるクラウド環境では特に重要です。クラウド上で機密情報を保護するためには、クラウド特有のセキュリティ対策を深く理解し、それを適切に実施することが不可欠です。

AWSの責任共有モデルによるセキュリティの最適化

AWSは、クラウド利用者とサービス提供者の責任範囲を明確にした”責任共有モデル”を提唱しています。このモデルにより、どの部分がユーザーの責任であり、どの部分がAWSの責任であるかを明確に把握することで、適切なセキュリティ対策を講じることが可能になります。ユーザーは、AWSが提供するインフラのセキュリティを信頼しつつ、自社のデータやアプリケーションのセキュリティ対策を強化する責任を持つ必要があります。

AWS移行時のセキュリティ対策と最新トレンドの導入

AWSへの移行に伴うセキュリティ課題を解決するためには、責任共有モデルの詳細な理解と、最新のセキュリティトレンドを取り入れることが求められます。具体的な対策としては、データ暗号化、アクセス制御、監視ツールの活用が挙げられます。これにより、クラウド環境でのセキュリティリスクを最小限に抑えることが可能になります。

クラウド利用拡大に伴うセキュリティリスク評価の必要性

企業がDX(デジタルトランスフォーメーション)やクラウド化の波に乗り、SaaSやASPを積極的に活用するようになっていますが、同時にセキュリティリスクも増大しています。これに対しては、適切なリスク評価が必要不可欠です。しかし、ユーザー企業としては、ベンダー側が運用するシステムのリスク評価が難しいという課題も存在します。これに対処するためには、ベンダーとの密な連携とセキュリティ評価の強化が求められます。

結論:セキュリティへの不安を解消し、クラウド移行を加速するために

セキュリティへの不安がクラウド移行の妨げとなっている企業にとって、責任共有モデルの理解とクラウド特有のセキュリティ対策の導入が鍵となります。適切なリスク評価と最新のセキュリティトレンドを取り入れることで、クラウド環境でも安心して業務を遂行できる体制を整えることが可能です。AWSへの移行を検討されている方は、これらの対策を踏まえて、セキュリティ強化に取り組んでいただきたいと思います。

クラウド利用におけるリスク評価とセキュリティ対策の強化

リスク評価の課題とクラウド事業者との連携不足

リスク評価は、企業がクラウドサービスを安全に利用するために不可欠なプロセスですが、その評価には多大な労力と時間がかかり、担当者のスキルや経験により評価の質にばらつきが生じることがあります。特に利用部門においては、必要な情報を収集するための時間と労力が大きな負担となることが少なくありません。また、クラウド事業者とのコミュニケーションにおいて、適切な回答を得ることが難しい場合もあり、これが正確なリスク評価を阻む要因となっています。

高まるクラウドセキュリティリスクとその背景

企業が機密情報や個人情報といった重要データをクラウドで管理するケースが増加する中、クラウド環境におけるセキュリティリスクも同時に高まっています。実際、サイバー攻撃の頻度は増加傾向にあり、その被害総額も増え続けています。このような現状において、企業はこれまで以上に堅牢なセキュリティ対策を求められています。

クラウドセキュリティの脅威と優先すべき対策の整理

情報システム担当者にとって、クラウド環境におけるセキュリティリスクをどのように管理すべきかが大きな課題となっています。まず、リスクを明確に把握し、その優先順位を定めることが必要です。クラウド環境特有のリスクには、設定不備による情報漏えいや、サイバー攻撃への脆弱性が含まれますが、これらを的確に識別し、優先的に対処すべきセキュリティ対策を講じることが重要です。

クラウド活用に不可欠なセキュリティ対策:CSPMの重要性

テレワークの普及やDX推進の動きが加速する中で、クラウドサービスの利用が一層拡大しています。しかし、IaaSやPaaSといったクラウドサービスの設定不備は、重大な情報漏えいやビジネスリスクを引き起こす可能性があるため、適切なセキュリティ対策が求められます。そこで注目されているのが、CSPM(クラウドセキュリティポスチャ管理)です。CSPMは、クラウド環境におけるセキュリティリスクを自動的に検出し、修正する機能を提供するため、クラウド活用において必須のツールと言えます。CSPMを活用することで、短時間でクラウド環境のセキュリティ状況を把握し、必要な対策を講じることが可能になります。

クラウドサービス利用に伴うセキュリティリスクへの対応

クラウドサービスやSaaSの利用は、業務の効率化や利便性の向上に大きく寄与しますが、同時に情報漏えいやインシデントといったセキュリティリスクを伴います。これらのリスクに対処するためには、企業が適切なリスク評価を行い、クラウド事業者との連携を強化するとともに、CSPMなどの先進的なツールを活用することが不可欠です。セキュリティリスクを適切に管理し、クラウド環境での業務を安全に遂行するための対策を整えていくことが、今後の企業の課題となるでしょう。

クラウドでのデータ漏えい防止のためのセキュリティ戦略

クラウド環境におけるデータ漏えいリスクを低減するためには、CSPM、CWPP、CNAPP、CASBなどのクラウドセキュリティソリューションの適切な導入と活用が不可欠です。これらのツールを戦略的に活用することで、クラウドインフラの設定ミスや不正なアクセス、ワークロードの脆弱性を可視化し、セキュリティのレベルを高めることができます。

各セキュリティツールの役割

CSPM(Cloud Security Posture Management) CSPMは、クラウド環境の設定ミスやセキュリティポリシーの違反を検出し、修正を促すツールです。クラウド環境が複雑化しやすい現代では、設定ミスが大きなリスクとなるため、CSPMを活用することでセキュリティリスクを大幅に軽減できます。

CWPP(Cloud Workload Protection Platform) CWPPは、クラウド上のワークロード(仮想マシンやコンテナなど)を保護するためのプラットフォームです。これにより、動的に変化するクラウド環境でも、特定のアプリケーションやデータが常にセキュアに保たれます。特にコンテナ環境の保護が重要な場合には、CWPPの導入が必須です。

CNAPP(Cloud Native Application Protection Platform) CNAPPは、クラウドネイティブアプリケーション全体の保護を目的としたツールです。インフラ、アプリケーション、データ層までを包括的に保護し、開発から運用までのライフサイクル全体でセキュリティを確保します。

CASB(Cloud Access Security Broker) CASBは、クラウドサービスに対するアクセスの監視と制御を行うソリューションです。SaaSアプリケーションを利用する際に、ユーザーのアクセスを監視し、不正なアクセスやデータ漏えいを防ぎます。ゼロトラストセキュリティの一環として、重要な役割を果たします。

主要クラウドセキュリティ製品の紹介

以下は、各ツールを提供する主要なクラウドセキュリティ製品の一例です。

| 製品名 | ベンダー名 | セキュリティ機能 | 公式サイト |

|---|---|---|---|

| Cloud Native Security | ソフォス | CNAPP | Sophos公式サイト |

| Falcon Cloud Security | クラウドストライク | CSPM、CWPP | CrowdStrike公式サイト |

| Posture Control | ゼットスケーラー | CSPM | Zscaler公式サイト |

| Prisma Cloud | パロアルトネットワークス | CNAPP、CASB、CSPM | Palo Alto公式サイト |

| Trend Cloud One | トレンドマイクロ | CSPM、CWPP、CASB | Trend Micro公式サイト |

| Cisco Umbrella | シスコシステムズ | CASB | Cisco公式サイト |

| Microsoft Defender for Cloud Apps | 日本マイクロソフト | CASB | Microsoft公式サイト |

| Netskope CASB | Netskope Japan | CASB | Netskope公式サイト |

CrowdStrike Falcon Cloud Securityの概要

CrowdStrike Falconは、クラウドセキュリティの主要な機能を一つの統合プラットフォームで提供し、導入から運用までの負担を大幅に軽減します。このプラットフォームは、複数のセキュリティツールを個別に導入する手間を省き、効率的なセキュリティ運用とコスト削減を実現します。具体的には、以下の機能を含んでいます。

CSPM(クラウドセキュリティポスチャ管理): クラウド環境の設定ミスや不正な行動を発見。

CWPP(クラウドワークロード保護): コンテナなどを含むクラウドワークロードを保護。

CIEM(クラウドインフラストラクチャエンタイトルメント管理): クラウドのアイデンティティとアクセス管理の可視化。

これにより、クラウド環境全体のセキュリティを強化し、ビジネスの成長を安心して支えることができます。

このリライトでは、各セキュリティツールの機能と役割を整理し、企業がクラウド環境でのデータ漏えい防止に効果的な戦略を構築できるよう、具体的な製品例を交えて解説しています。

クラウド環境におけるデータ漏えいリスクと対策

クラウド環境への移行が進む現代のビジネス環境において、データ漏えいは身近なリスクとして認識されるべきです。特に、オンプレミスからクラウドへ業務アプリケーションや機密情報を移行する企業が増加する中、セキュリティ面での注意が必要です。

クラウドサービスの利便性とリスク

「IaaS(インフラ)、PaaS(プラットフォーム)、SaaS(ソフトウェア)」といったクラウドサービスは、拡張性や柔軟性が高く、コスト削減や効率向上の観点で大きな利点があります。しかし、これらはインターネットに常時接続されることを前提としており、そのためセキュリティ上の脅威にさらされやすいという側面も持ちます。

データ漏えいの現実

クラウド利用が進む中で、大小問わず企業の規模にかかわらずデータ漏えいが発生しています。これは特に、誤った設定やアクセス制御のミスによるものが多く見受けられます。したがって、クラウドを安全に利用するためには、適切なセキュリティ対策が必須です。

クラウド環境での主要なセキュリティ課題

設定ミス:クラウドサービスの設定不備は、データ漏えいの主要な原因です。

アクセス管理の不備:適切な権限管理が行われないと、不正アクセスが発生するリスクが高まります。

シャドーIT:管理されていないデバイスやアプリケーションが企業のセキュリティポリシーの外で使用されることにより、セキュリティホールが生じます。

データ漏えいを防ぐための具体的対策

クラウド環境でのデータ漏えいリスクを最小限に抑えるためには、以下のようなセキュリティ対策の導入が求められます。これらの対策を組み合わせて使用することにより、さらに効果的な保護を実現できます。

CSPM(クラウドセキュリティポスチャ管理):クラウドの設定ミスや脆弱性を自動的に検出し、修正を推奨するツールを活用し、クラウドの健全性を維持します。

CWPP(クラウドワークロード保護プラットフォーム):クラウド内のワークロード(仮想マシンやコンテナなど)を包括的に保護するためのプラットフォームで、動的なセキュリティを実現します。

CIEM(クラウドアイデンティティエンタイトルメント管理):クラウド上のアイデンティティ管理を適切に行うことで、不正アクセスや権限の不正使用を防ぎます。

CASB(クラウドアクセスセキュリティブローカー):シャドーITのリスクを軽減し、クラウドサービスに対する統制を強化します。

クラウドセキュリティ製品の選定ポイント

セキュリティ製品を選定する際には、以下のポイントを考慮する必要があります。

クラウドプラットフォームの対応:利用しているクラウド(AWS、Azure、GCP)に対して対応しているか。

スケーラビリティと自動化:企業の成長に伴い、セキュリティ対策が容易に拡張可能か、そして自動化された検知・対応機能を備えているか。

コンプライアンス対応:GDPRやその他の国際的な規制に準拠したセキュリティ基準を満たしているか。

導入時の注意点

クラウドセキュリティ製品の導入に際しては、以下の点に注意することが重要です。

導入プロセスの複雑さ:クラウドセキュリティ製品は、導入に時間や技術的知識を要する場合があります。適切なサポート体制が整っているベンダーを選ぶことが重要です。

コスト管理:セキュリティツールは、必要に応じて費用が変動するため、コストの見積もりや管理が重要です。柔軟なライセンス体系を持つ製品が望ましいです。

まとめ

クラウド環境でのデータ漏えいは、日常的に発生し得るリスクです。企業は、クラウドサービスの利便性を享受しつつも、常に適切なセキュリティ対策を講じることが求められます。CSPM、CWPP、CIEM、CASBといったソリューションを活用し、企業のセキュリティ体制を強化することで、安心・安全なクラウド利用を実現しましょう。

クラウドセキュリティの重要性と多層防御のアプローチ

クラウド環境におけるセキュリティは、アーキテクチャ、実装、運用のあらゆる側面で慎重に設計されるべきです。特に、移動中のデータ(データがネットワークを通じて送信される時)と保存されたデータ(データがクラウドストレージに保存されている時)の両方を保護するため、包括的なセキュリティ対策が必要です。

多層的なセキュリティ戦略

最新のクラウドデータプラットフォームでは、以下の要素を組み合わせた多層セキュリティ戦略が求められます。

暗号化:データの機密性を確保するため、移動中および保存中のデータを暗号化します。これにより、外部の不正アクセスからデータを守ることができます。

アクセス制御:データにアクセスできるユーザーやアプリケーションを適切に管理し、必要な権限だけを付与することで、不正なデータアクセスを防ぎます。

データストレージ:保存されるデータの安全性を高めるため、ストレージ自体にも高度なセキュリティ対策を実装します。

物理インフラストラクチャ:クラウドデータセンターの物理的なセキュリティも重要であり、外部からの攻撃や内部からの不正を防ぐための管理が必要です。

これらのセキュリティ層は、包括的な監視・アラートシステムや最新のサイバーセキュリティプラクティスと組み合わせて、プラットフォーム全体に統合されるべきです。

信頼できるクラウドプラットフォームの選定

クラウドセキュリティのベストプラクティスとして、エンドツーエンドのセキュリティメカニズムを提供するクラウドデータプラットフォームプロバイダーのみを利用することが推奨されます。これにより、プラットフォーム自体に組み込まれたセキュリティ機能がクラウドインフラプロバイダーのセキュリティ機能を補完し、強化されます。

また、こうした追加のセキュリティ機能は、デフォルトでプラットフォームに組み込まれていることが重要です。特別な設定や追加の作業をせずとも、最適なセキュリティが自動的に提供されることが望ましいとされています。

クラウド移行によるビジネス変革とセキュリティモダナイズ

クラウドへの移行は、企業にとって単なる技術の導入だけでなく、ビジネスプロセス、サービス提供、コスト構造、そしてスケーラビリティにおける大きな変革をもたらします。それに伴い、セキュリティ戦略もオンプレミス型のセルフマネージドな方法から、クラウド上のフルマネージド型アーキテクチャへと進化させることが求められます。

これにより、ビジネスの拡張に柔軟に対応できるようになるだけでなく、最新のセキュリティ基準を適用することで、安心してクラウド環境を活用できる体制を構築できます。

結論

クラウドセキュリティは、単なる技術的対応ではなく、戦略的なビジネス変革の一部として捉えるべきです。企業は、最先端の多層セキュリティ戦略とクラウド環境に最適化されたプラットフォームを活用し、データ保護とビジネス成長を両立させるべきです。

クラウドセキュリティ変更管理の高速化に向けたアプローチ

変更管理を効率化するための最適な方法は、事前に承認された低リスクの「標準変更」をプロセス内に導入し、自動化を進めることです。標準変更のクラスが既に存在しない場合、まずはそれを整備し、変更プロセスに自動承認を組み込むことが必要です。このプロセスは、手動での承認作業を減らし、変更のスループットを大幅に向上させます。

新しいワークフローを導入した後、変更プロセスの最適化レビューを定期的に実施することも重要です。時間の経過と共に標準化の対象を広げることで、変更レビュー委員会(CAB)に提出する必要のある変更を減らし、全体的なサイクルタイムを短縮することが可能です。これにより、組織は迅速かつ効率的な変更管理を実現し、システムの変革を加速させます。

クラウドにおける構成管理の重要性

クラウド環境での構成管理は、従来のITインフラ管理と同様に不可欠です。しかし、クラウドではセキュリティモデルが異なり、環境主導ではなく、ワークロード主導のアプローチが求められます。クラウドにおける構成ガバナンスの最大の変化は、手動レビューや構成手順の排除に重点が置かれていることです。これを達成するために、「ゴールドイメージ」や「ゴールド構成」を作成し、イミュータブル(不変)なインフラストラクチャを実現することが目標となります。

このアプローチは、クラウドの利点を最大限に引き出すために、構成管理の自動化を早期に進める必要があることを示しています。人間の介入を極力排除し、システムのイメージを最初から正確に設定することが肝心です。もし初期構成が適切でない場合、オンザフライでの変更は避け、新しい正しいイメージに置き換えることが理想的です。このプロセスには時間がかかることもありますが、変更とパッチ管理に関して最初から明確なビジョンを持つことが重要です。

セキュリティとコンプライアンスの自動化

組織は、多くのグローバルなコンプライアンス要件に対応する必要があります。例えばAWSでは、クラウドでのスケーリングとセキュリティタスクの自動化を支援し、セキュリティとコンプライアンスの責任を組織と共有することで、これらの要件に対応できるようにしています。この自動化へのシフトは、構成ミスによる人的エラーを減らすだけでなく、IT部門がビジネスに直結する重要な作業に集中できる時間を確保することにもつながります。

この修正は、データコンサルタントとして、変更管理や構成管理の効率化を目指す組織に対し、標準化と自動化の重要性を強調し、クラウド環境特有の課題をクリアするための戦略的なアプローチを提案しています。

クラウドセキュリティ資産管理の重要性

クラウド環境における資産管理は、従来のオンプレミス管理とは異なるアプローチが求められます。多くの企業がIT資産管理の戦略を持っているものの、クラウド環境に適した管理を実行できている企業は少数です。クラウドでは、短期間で稼働し終えるリソースが多いため、従来の資産管理手法ではその運用に対応できません。したがって、クラウドに移行する際は、短寿命のリソースを正確に追跡・管理するための識別方式と構造化されたプログラムが必要です。

オンプレミスでは、サーバーやデバイスは数年単位で運用されるのが一般的ですが、クラウドではそのサイクルが劇的に短縮されます。例えば、クラウド上ではサーバーの起動から停止までがわずか10分で完了することも珍しくありません。このスピード感に従来のプロセスが追いつかない場合、クラウドのリソースが「見えない」状態になり、資産管理が困難になる可能性があります。そのため、クラウド導入時には、プロセスの初期段階からどの資産を追跡すべきかを明確にし、リソースの可視化を徹底することが不可欠です。

組み込みの安全なデータ共有の価値

データ共有の側面でも、クラウドは従来のオンプレミス環境に比べて高度なセキュリティと柔軟性を提供します。特にミッションクリティカルなプロジェクトにおいては、各部門や事業単位のステークホルダーがシームレスにコラボレーションできる環境が必要です。クラウドを利用すれば、データを物理的に移動させたり、データサイロを作り出すことなく、必要なデータを安全に共有することができます。

さらに、クラウドではデータの収益化が容易になります。複雑なインターフェースの作成や煩雑なファイル転送手順に依存することなく、安全なデータ交換やマーケットプレイスを通じて、データを効率的に活用できます。これにより、データから新たなビジネス価値を引き出すことが可能です。

マルチレベルのセキュリティの強化

クラウド環境では、データ保護が自動化されており、多層的なセキュリティ対策が組み込まれています。暗号化、アクセス制御、包括的な監視、アラート機能、サイバーセキュリティプラクティスの導入により、データは常に安全に保たれます。このようなマルチレベルのセキュリティは、特に多くのデータを扱う企業にとって重要な要素であり、ビジネスの継続性と信頼性を高めることに貢献します。