目次

- 1 無線LANおよびリモートアクセスに関する運用課題と改善のアプローチ

- 2 無線LAN環境における課題と懸念点の整理および提案:データコンサルタント視点

- 3 リモートデスクトップ方式のセキュリティ課題とIPKVMによるソリューション

- 4 VPNの限界と“脱VPN”の進展:リモートアクセスの再考

- 5 セキュアリモートアクセスの再定義:現代の要件と企業の対応

- 6 VPNだけに頼らないセキュアリモートアクセスの多様な技術とその利点・課題

- 7 ネットワーク境界の消失とセキュリティリスク管理の進化

- 8 ネットワーク分離と内部情報漏えい対策の重要性

- 9 ネットワークマップによる可視化と最適化の重要性

- 10 NaaS製品に求めるべき4つの重要な能力

無線LANおよびリモートアクセスに関する運用課題と改善のアプローチ

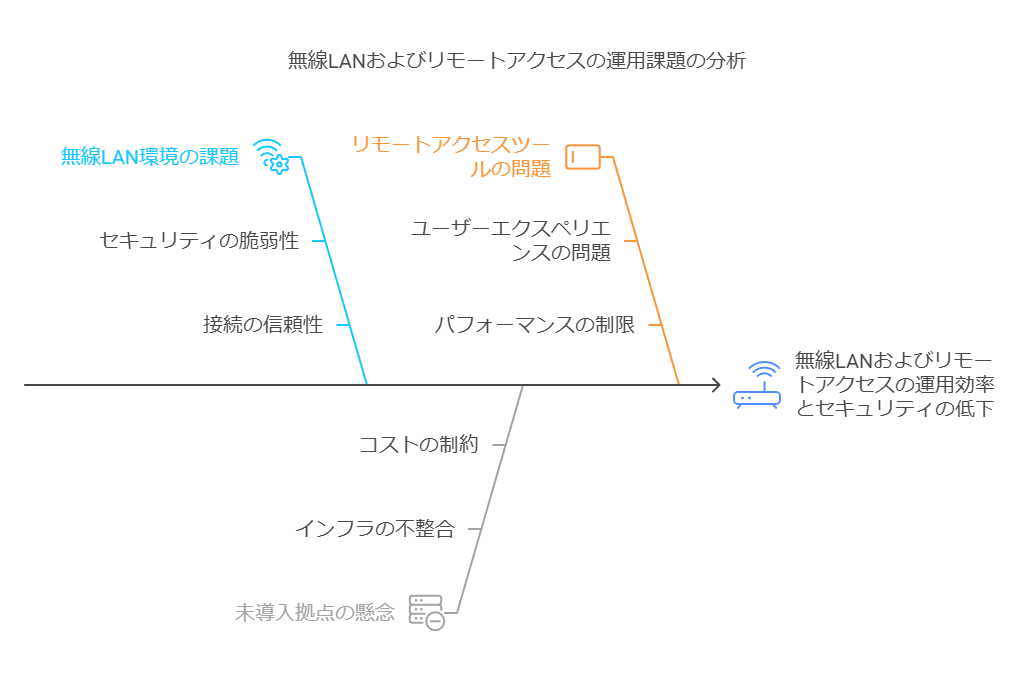

1. 無線LAN環境に関する課題

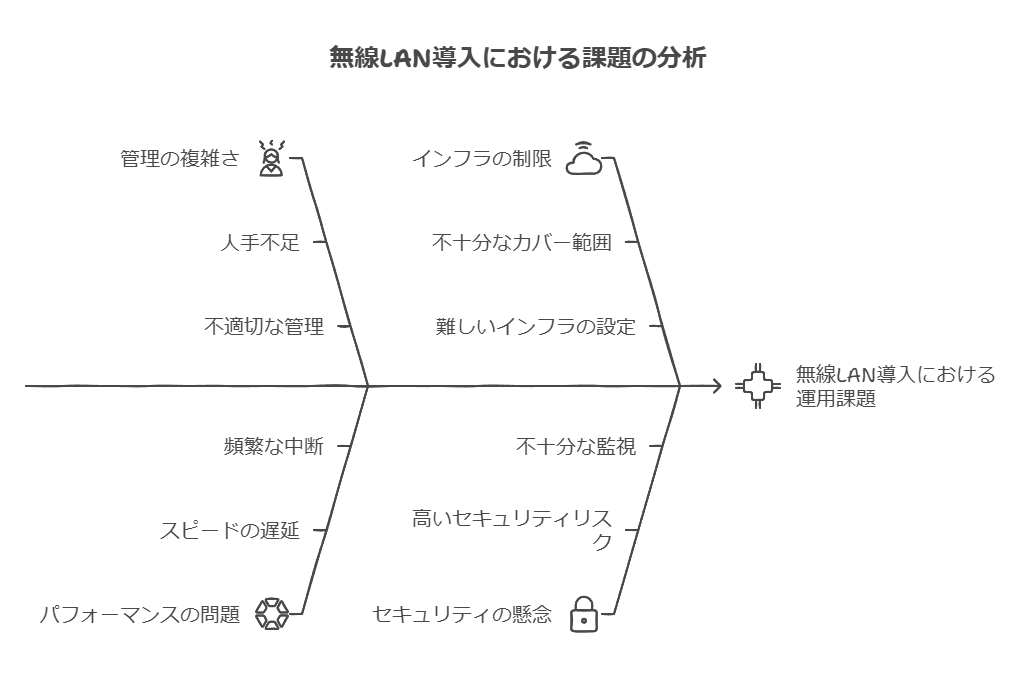

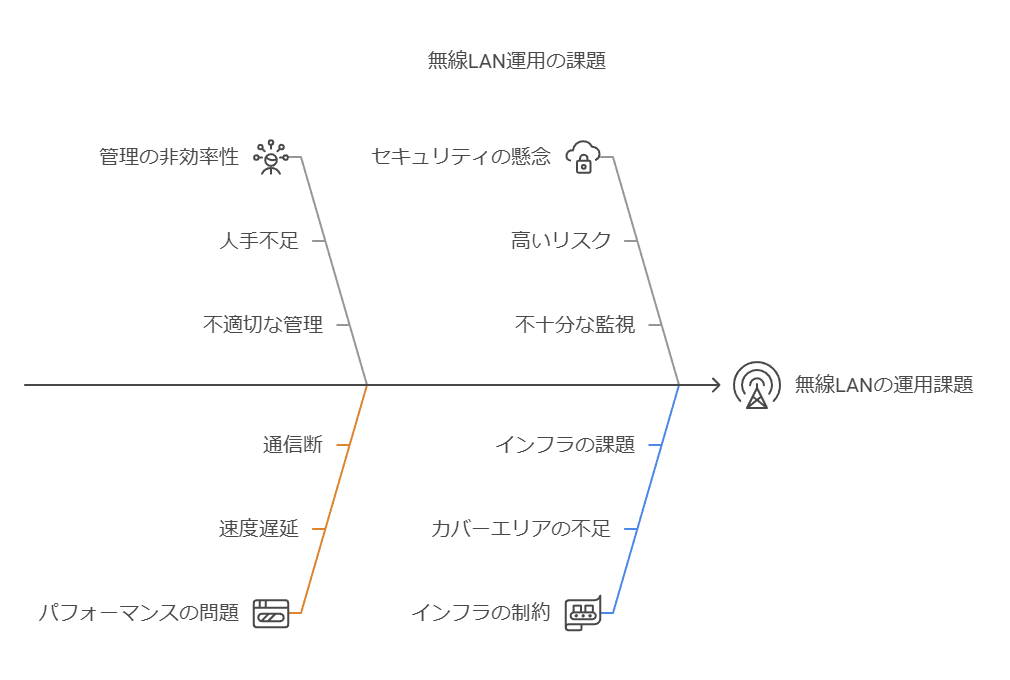

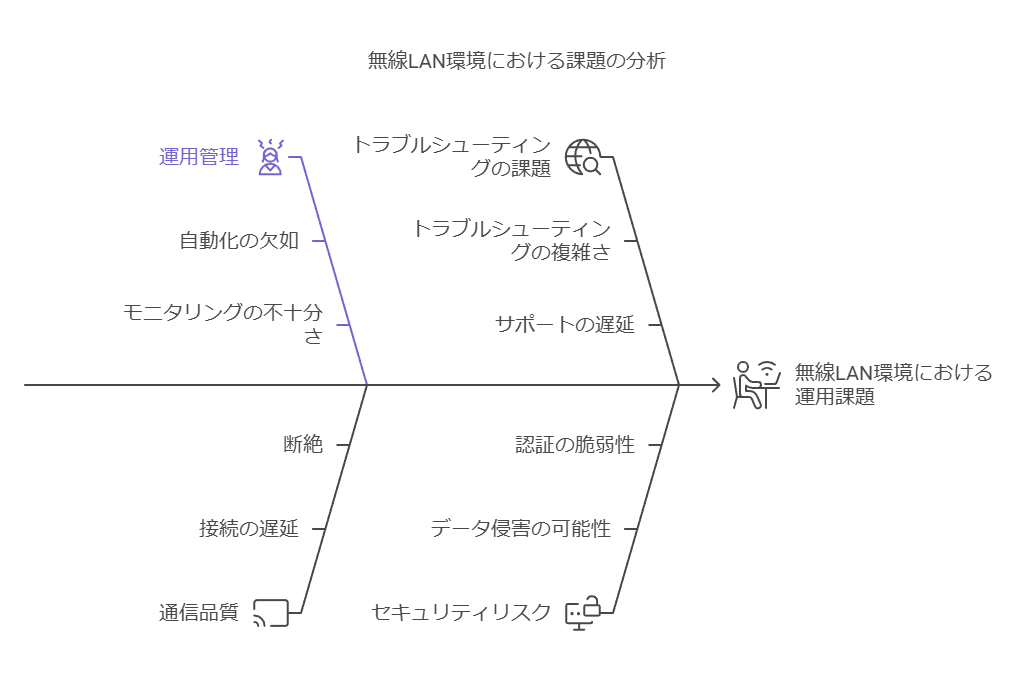

現在、無線LANを導入している企業において、以下のような課題が共通して報告されています:

運用管理の手間や不適切な管理体制:無線LANの安定した運用には定期的なメンテナンスと最適化が求められますが、人手不足や管理体制の不備により、効率的な運用ができていないケースが多く見受けられます。

速度遅延や通信断の頻発:デバイス数の増加や利用拠点の拡大に伴い、通信のパフォーマンス低下が課題となっています。

障害発生時の対応時間:有線と比べ、無線LANは障害対応に時間を要する場合が多く、特に大規模な拠点では業務停滞リスクも増加します。

カバーエリア不足と適切なインフラ構築の難しさ:オフィスや生産拠点で一部エリアが利用できないケースがあり、効率的な設計が求められます。

セキュリティ対策の不備:無線LAN環境は有線ネットワークに比べてセキュリティリスクが高いため、堅牢なセキュリティ設計と継続的な監視が不可欠です。

サポート体制と費用の懸念:導入・運用コストの高騰や、ベンダーのサポート不足も、安定した無線LANの利用を阻害しています。

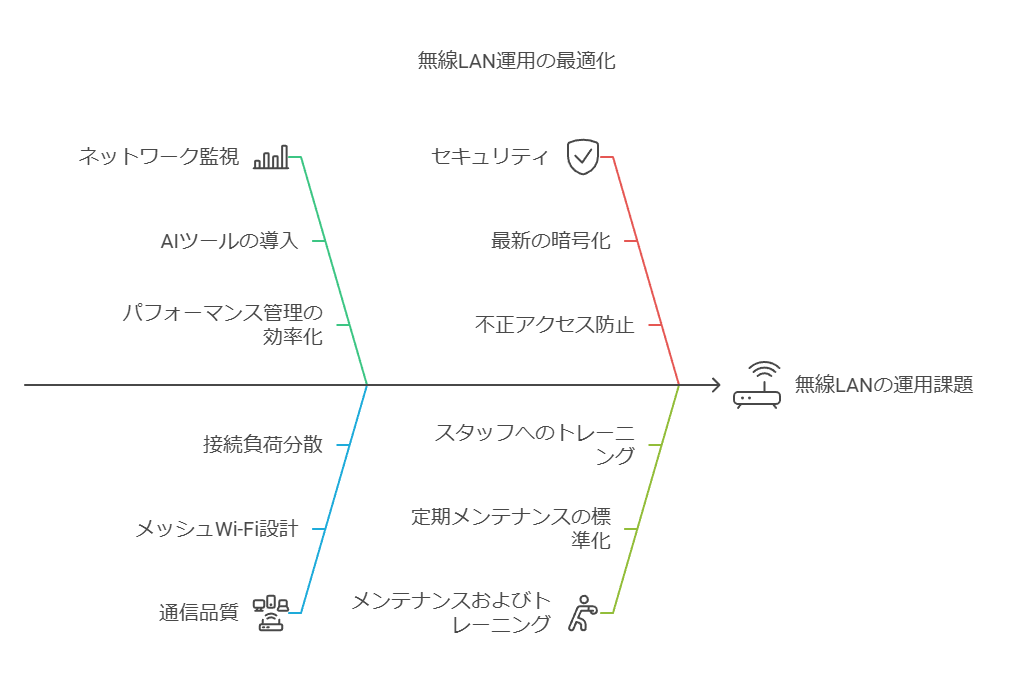

アプローチ提案

ネットワーク監視ツールの導入:運用の手間軽減やパフォーマンス管理の効率化を実現するため、AI対応の監視ツールの導入を検討する。

通信品質の最適化:利用場所や用途に応じた設計(例えば、メッシュWi-Fiやエリア別の接続負荷分散)により、無線LANの安定性を強化。

セキュリティ対策の強化:最新の暗号化方式や不正アクセス防止のソリューションを導入し、リスクを抑制。

定期メンテナンスの標準化とトレーニングの実施:専門性の高い運用が求められるため、担当者へのトレーニングを提供するか、または委託先の選定も考慮。

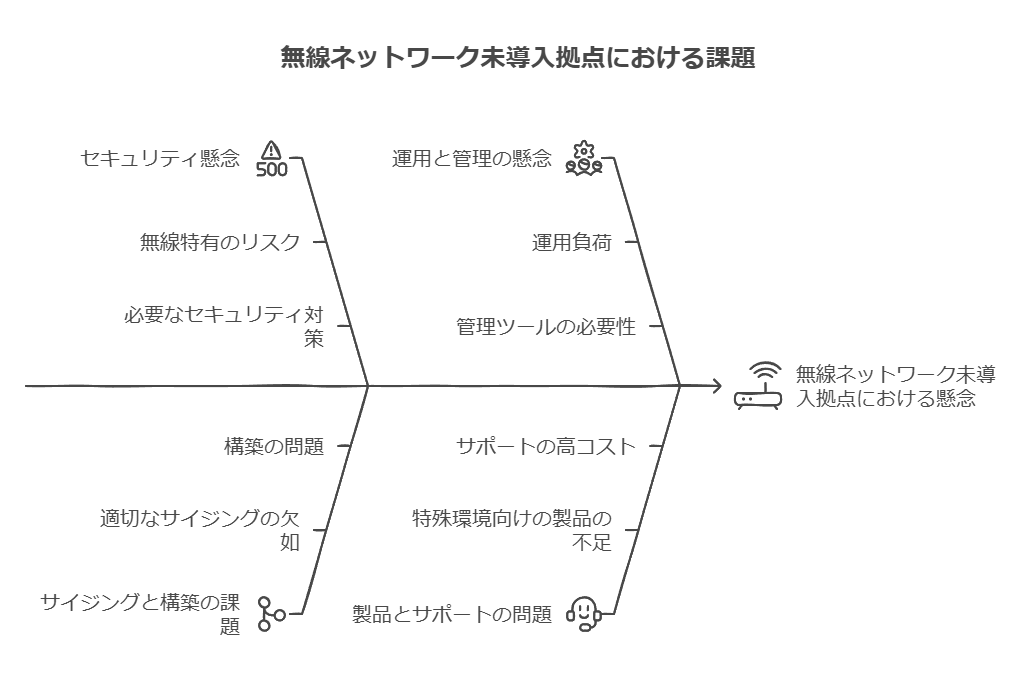

2. 無線LAN未導入拠点への懸念事項

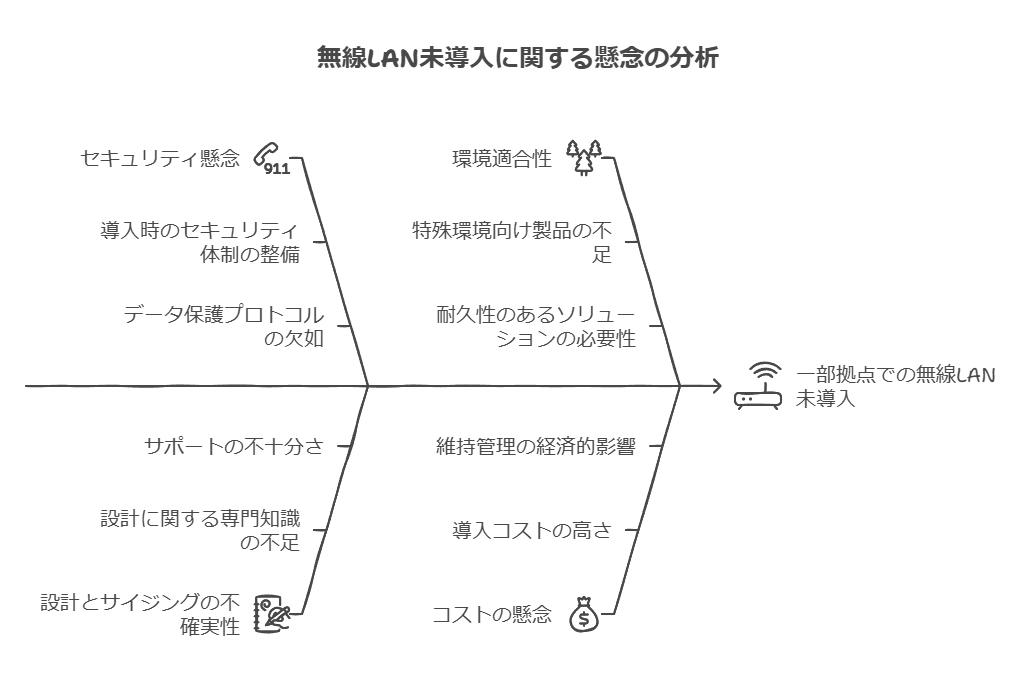

一部拠点での無線LAN未導入に関して、以下の懸念が挙げられています:

セキュリティ対策への不安:新規導入時のセキュリティ体制の整備に対する懸念が存在します。

適切なサイジングと設計の不確実性:適切な設計・構築に関する知識やサポートの不足から、導入を躊躇する傾向があります。

特殊環境の対応製品不足:工場など特殊環境に適応する製品の選定に課題があり、特に頑丈で耐久性のある製品が必要とされています。

コスト負担:無線LAN導入・運用コストが他のネットワーク構成より高くなる場合があり、経済的な影響が懸念されます。

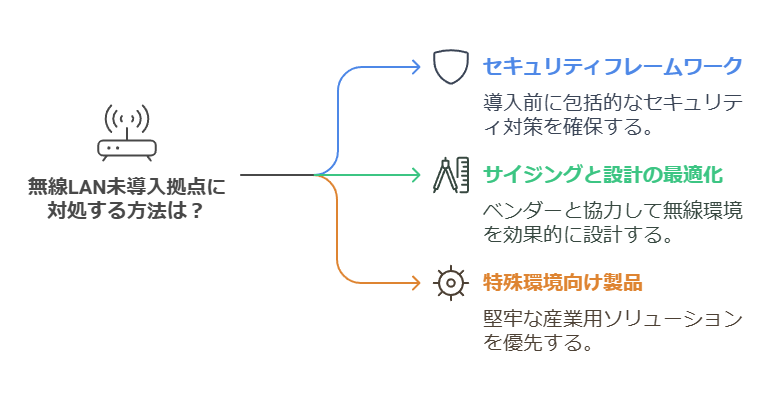

アプローチ提案

セキュリティフレームワークの策定:拠点導入前に、セキュリティリスクに対応する包括的なフレームワークの策定が推奨されます。

サイジングと設計の最適化支援:無線環境の特性を熟知したベンダーと連携し、専用の導入サポートを検討。

特殊環境向け製品選定:堅牢な産業向け無線LANソリューションや、耐久性のある端末の導入を優先する。

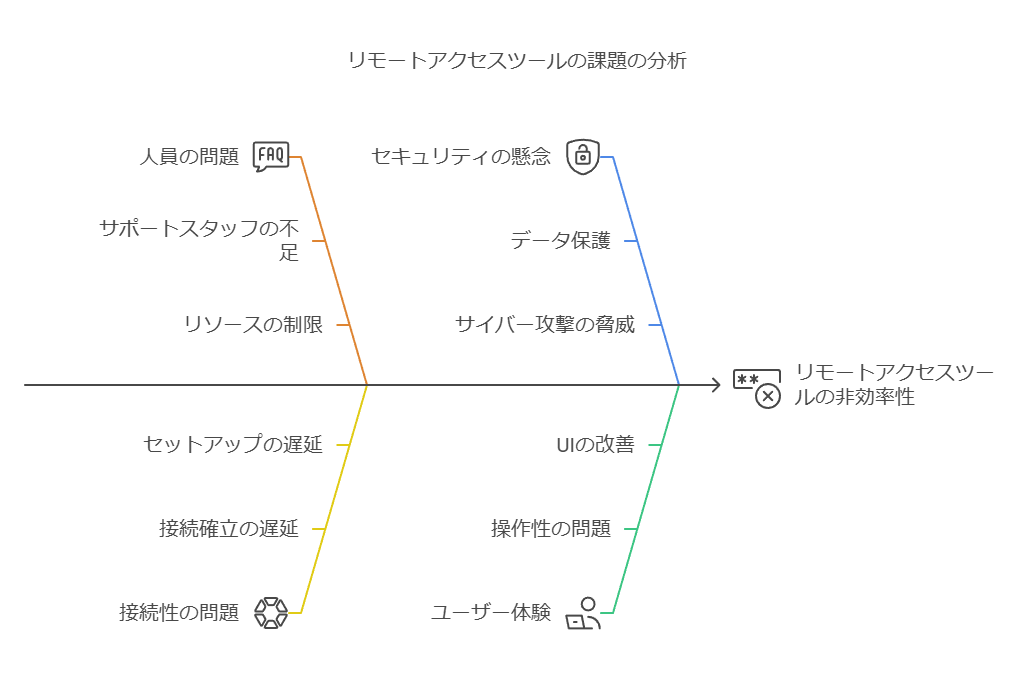

3. 遠隔サポート/リモートアクセスツールの課題

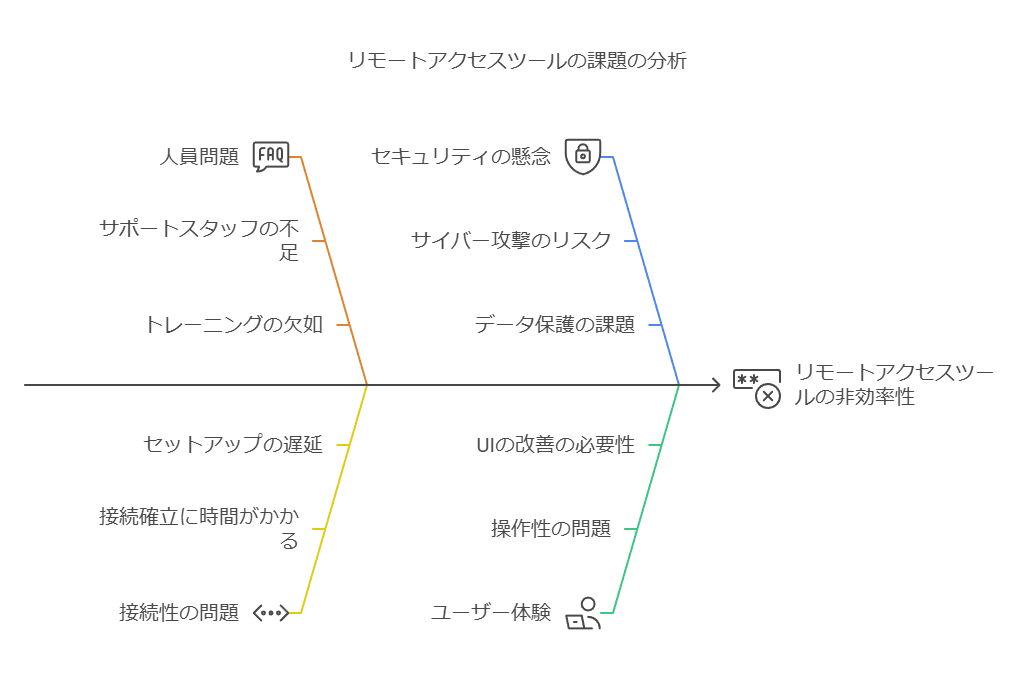

リモートアクセスツールにおける以下の課題が報告されています:

遠隔サポートの人員不足:サポート担当のリソース不足が、スムーズな遠隔業務を妨げる要因となっています。

接続性やセットアップ時間の問題:リモート接続の確立に時間がかかる場合があり、効率化が求められています。

セキュリティとサイバー攻撃対策:リモート環境における接続とデータ保護の安全性確保が重要です。

エンドユーザー体験の向上:顧客やユーザーにとって円滑な体験を提供するため、操作性やUIの改善が期待されています。

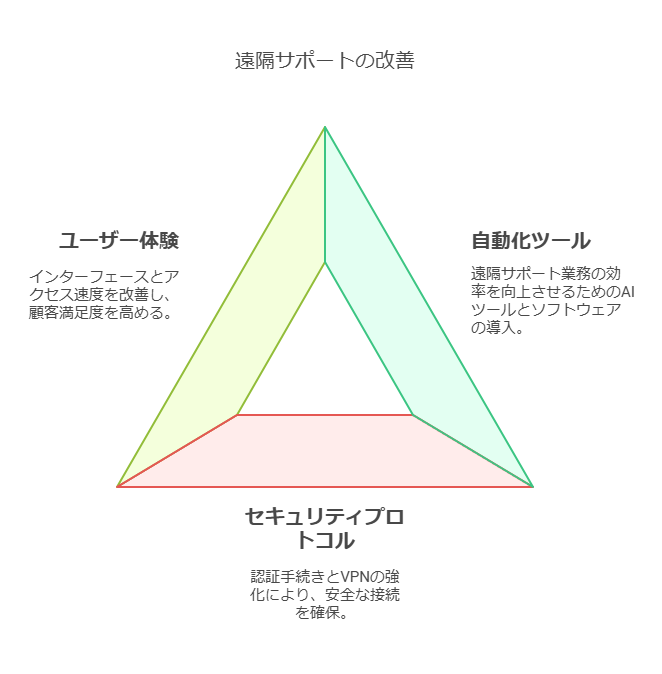

アプローチ提案

自動化ツールの導入とスキルアップ:遠隔サポート業務の効率を上げるためのAI対応ツールや、自動化ソフトウェアの導入が推奨されます。

セキュリティプロトコルの強化:認証手続きの強化や、VPNや閉域網の再評価により、安全な接続環境を提供する。

エンドユーザー体験の向上策:ユーザーインターフェースの改善や、アクセス速度の向上施策に取り組み、顧客満足度を高める。

無線LAN環境における課題と懸念点の整理および提案:データコンサルタント視点

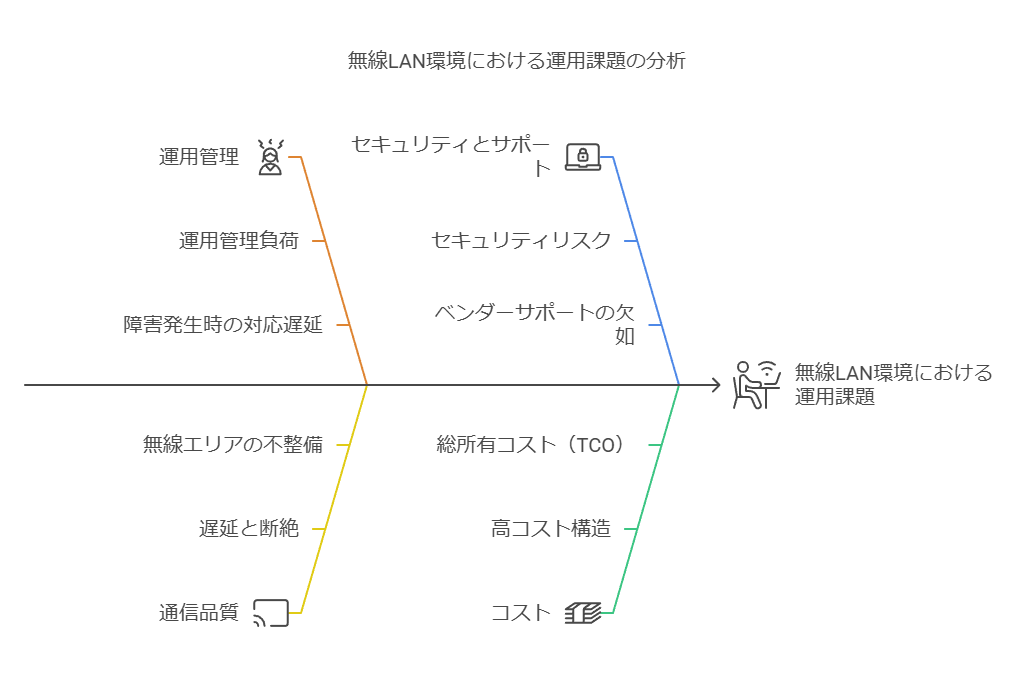

1. 無線LAN環境の現在の課題

オフィスや生産拠点での無線LAN環境における主な課題を以下の通り整理し、改善提案を提示します。

運用管理負荷

適切な運用管理がされておらず、管理者にとって手間が増えている現状があります。この負荷の軽減には、自動化された管理機能や定期的なモニタリング体制の導入が効果的です。

通信品質(遅延・断絶の発生)

速度低下や断続的な接続断が発生しているため、ビジネスへの影響が大きいと考えられます。これは、通信環境の適切なサイジングや信号干渉の管理を含む、ネットワーク構築の最適化によって解決できる可能性があります。

障害発生時の対応遅延

無線LANでは、有線ネットワークに比べて障害のトラブルシューティングが難しい場合が多いです。より迅速な対応を実現するため、ベンダーサポートや自動監視システムの強化が推奨されます。

無線エリアの不整備

特定のエリアで無線LANが利用できない状況は、従業員の業務効率に悪影響を及ぼす可能性が高いです。カバレッジの拡充が必要であり、配置の見直しと適切な無線機器の選定が求められます。

セキュリティリスク

無線LANの特性上、通信の暗号化や認証の堅牢性が求められます。HPE ArubaのClearPassなどを利用したユーザ・デバイス認証の一元管理を検討し、セキュリティ対策の強化が必要です。

ベンダーサポート体制の不足

ベンダーサポートが不十分な場合、トラブル対応や製品のメンテナンスに不安が残ります。信頼できるサポート体制のあるベンダーを選定することが、安定した運用の鍵となります。

高コスト構造

導入や保守の費用が高いため、総所有コスト(TCO)を抑えつつ効率的な導入・運用が求められます。クラウド型無線管理サービスの活用によるコスト削減も検討すべきでしょう。

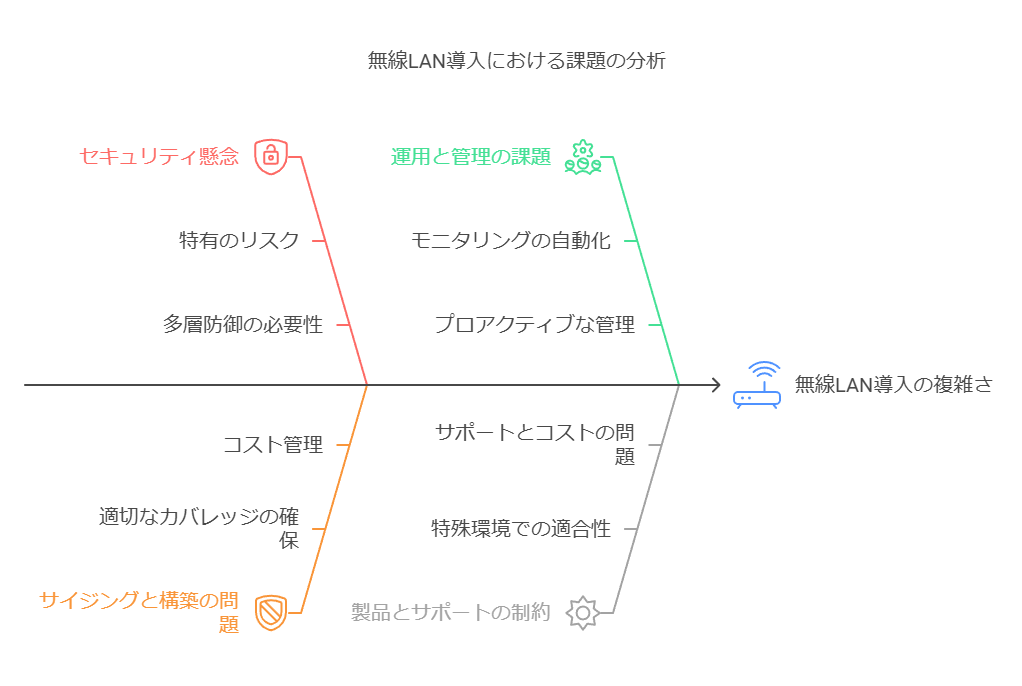

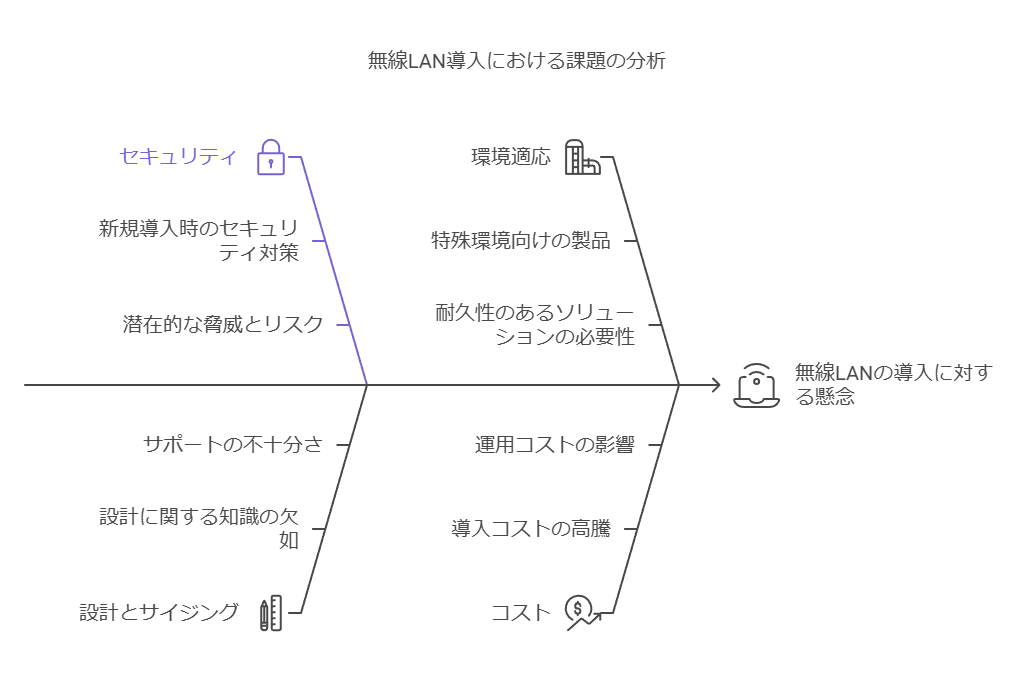

2. 無線LAN導入に対する懸念点

無線化されていない拠点への導入について、以下の懸念が挙げられます。

セキュリティ対策の不安

無線ネットワーク特有のリスクを管理するには、HPE ArubaのClearPassやFortinetなどのセキュリティ製品を活用した多層的なセキュリティ対策が不可欠です。

サイジング・構築の困難さ

サイジングや構成が適切でない場合、通信品質やコストの面で問題が生じます。最適な無線カバレッジと性能を確保するため、ネットワークアーキテクチャの見直しが必要です。

運用・管理体制の不安

導入後の運用と管理体制に対する懸念を解消するため、モニタリングの自動化とプロアクティブな運用が可能な管理ツールを導入し、運用負荷の軽減が期待されます。

特殊環境に適した製品の不足

特殊な環境で使用する場合、耐久性や安全性の面で要件に合致する製品選定が難しいケースもあります。用途に応じた適切な製品選定が重要です。

サポート体制の弱さと高コスト

ベンダーのサポートとコストに関する問題が懸念されます。サポート体制の充実を確認し、TCOの観点から最適な製品を導入することが求められます。

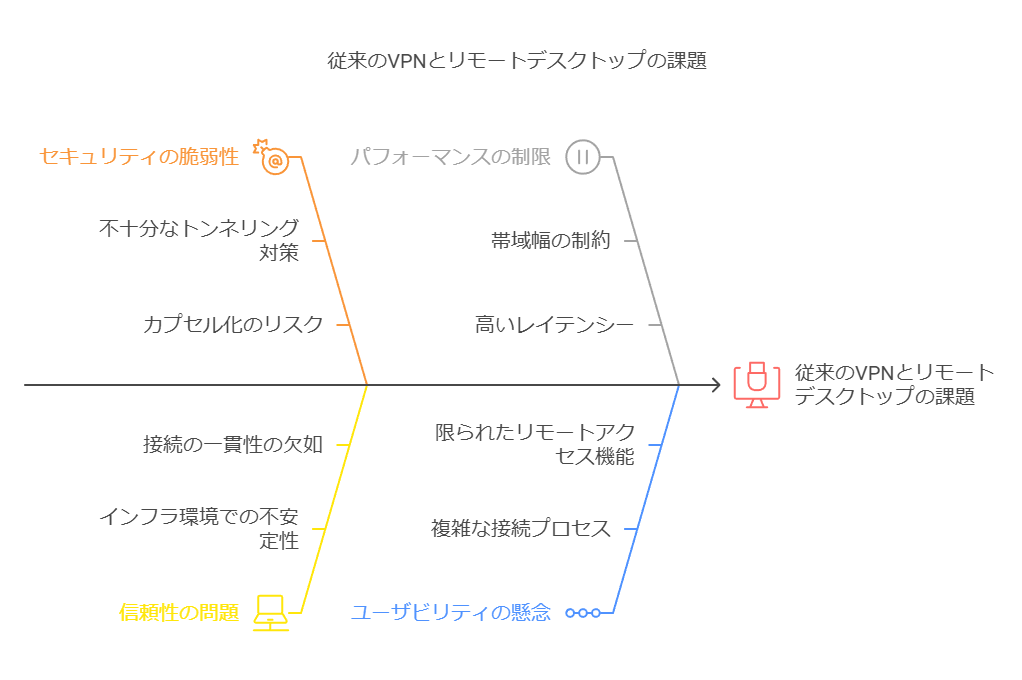

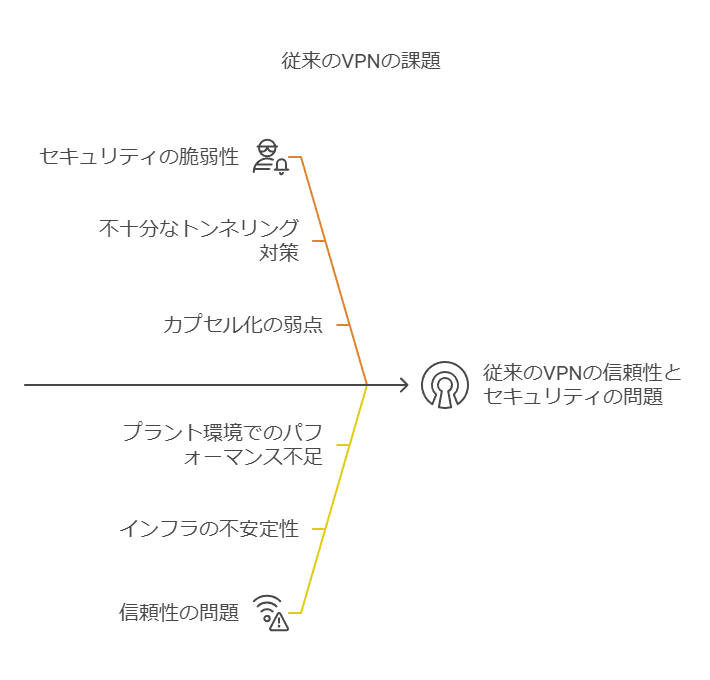

3. VPN・リモートデスクトップの弱点

従来のVPNやリモートデスクトップには、以下のような課題が指摘されています。

トンネリング・カプセル化の脆弱性

VPNはトンネリングやカプセル化によりセキュリティを確保していますが、十分な対策が取られていない場合、通信が第三者に悪用されるリスクが残ります。

生産拠点やプラントに求められる信頼性に欠ける

安定した接続が必須のインフラ、工場、プラント環境では、従来型VPNは十分な信頼性を提供できないケースが多いです。信頼性を強化するためには、閉域網や専用VPNの再検討が必要です。

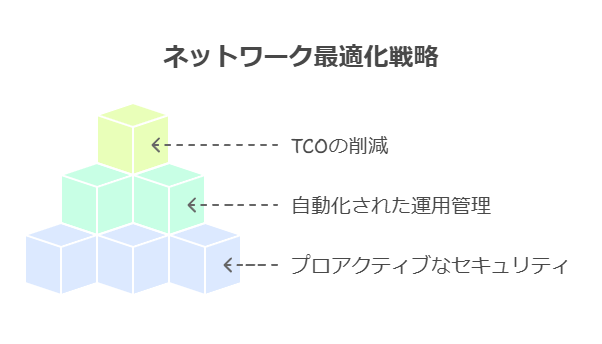

総合的な提案

無線LAN環境の構築と管理には、信頼性とセキュリティを高めつつTCOを抑えるアプローチが求められます。HPE ArubaのClearPassやクラウド管理型ネットワークソリューションを活用し、以下の点を考慮した導入を推奨します:

プロアクティブなセキュリティ管理

セキュリティリスクに対応するため、多層防御を実施し、認証とアクセス管理の強化を図ります。

運用管理の自動化

クラウドベースの管理ツールにより、定期的なモニタリングと問題の自動修正を実施し、管理負荷を削減します。

TCOの削減

リソース効率の高いネットワーク構成により、導入・保守コストの削減を目指します。

リモートデスクトップ方式のセキュリティ課題とIPKVMによるソリューション

従来のリモートデスクトップ方式では、通信が暗号化されているものの、IPネットワーク経由で対象システムまでの接続ルートが形成され、ハッキングなどのリスクが残ります。このリスクは、特に重要インフラや工場のような高いセキュリティが求められる環境において大きな懸念材料です。

IPKVMによる重要インフラ向けセキュアな遠隔操作

IPKVM(Internet Protocol – Keyboard, Video, and Mouse)技術は、ネットワーク上で対象システムのキーボード、ビデオモニター、マウスのポートへ物理的に接続することで、遠隔からシステムを直接操作することを可能にします。従来のリモートデスクトップ方式と異なり、IPKVMは物理的にネットワークを分離して設定することができるため、第三者からのアクセスを制限し、重要インフラや工場の要求に応じたセキュアな遠隔操作を実現します。

IPKVMのメリットと活用事例:遠隔保守環境とビル監視

IPKVMは、重要インフラや工場の省人化や、メーカーが異なる機器を遠隔から操作・保守する必要性が増す状況において効果を発揮します。特に、次のような利用シーンにおいて、IPKVMは高い信頼性と機能性を提供します:

リモート保守環境

作業現場に出向かずにシステムメンテナンスが可能で、障害対応時間の短縮やメンテナンスの効率化が図れます。

ビル管理システムの監視

中央からの管理が求められるビルや大型施設の設備監視において、IPKVMは異なるシステムの集約管理と、迅速な操作を実現します。

BlackBox Emeraldシリーズ:実績のあるIPKVMソリューション

国内の大手公共インフラや製造業界で導入実績のあるBlackBoxのEmeraldシリーズは、高い信頼性と柔軟な運用性を備え、重要インフラや工場の遠隔管理ニーズに応えています。EmeraldシリーズのIPKVMソリューションにより、セキュアな遠隔操作と効率的な管理体制を確立するための基盤を提供します。

VPNの限界と“脱VPN”の進展:リモートアクセスの再考

従来、「リモートアクセス技術」といえば「VPN」が定番でした。しかし、パンデミックによる全社的なテレワークの導入が加速したことで、その常識が変わりつつあります。VPNの役割や代替策を考え直すタイミングが到来しているのです。

VPNの役割とその限界

新型コロナウイルス感染症の拡大に伴うロックダウン時には、リモートアクセス技術が企業の事業継続を支えました。例えば、セキュリティ企業のConnect Digital Securityでは、スタッフが個々のデバイスを持ち帰り、翌日には自宅で問題なく仕事ができたといいます。このように、従来のVPNは「オフィスで行える作業はリモートでも可能にする」という役割を果たしてきました。

リモートアクセスの対象者は元来、IT管理者や一部ユーザーに限定されていたのです。パンデミックによってリモートワークが広がり、全従業員にリモートアクセスが必要となった今、従来のVPNでは限界が生じています。

脱VPNの理由:新たなリモートアクセスの必要性

VPNの課題が浮き彫りになったのは、セキュアリモートアクセスの重要性が全社的に広がったためです。VPNは従来のネットワークモデルに依存しており、リモート接続が増えるほどシステム負荷や管理の難易度が高まります。加えて、VPNは一度アクセスを許可すると広範なネットワーク領域に接続可能となるため、セキュリティリスクも増加します。

このような背景から、ゼロトラストアーキテクチャやSASE(Secure Access Service Edge)といった新たなリモートアクセス手法が注目されています。これらの手法は、ユーザーやデバイスに対して個別にセキュリティをかけるため、全社的にリモートワークを導入しても、セキュリティとパフォーマンスのバランスを保てます。

新しいリモートアクセス技術の導入効果

パンデミック以降、企業にとってはリモートアクセスが単なる一部の利便性ではなく、必須インフラとなっています。企業のIT戦略においても、VPNの運用から脱却し、より柔軟で安全なリモートアクセス環境の整備が求められています。ゼロトラストやSASEを活用した“脱VPN”の取り組みは、従来のネットワーク境界を超えた、より動的なセキュリティモデルを可能にするでしょう。

結論

リモートアクセス技術は、新しいテクノロジーの採用によって進化を続けています。脱VPNの流れは、テレワークを支えるための安全性と効率性をさらに高め、将来的なITインフラの礎となるでしょう。

セキュアリモートアクセスの再定義:現代の要件と企業の対応

リモートワークの急速な普及により、「セキュアリモートアクセス」の定義が2019年当時とは大きく変わっています。2021年現在では、セキュアリモートアクセスとは、あらゆる従業員がどのようなアプリケーションにも、どこからでも安全にアクセスできる環境を意味します。企業はこの高度なリモートアクセス要件に対応することが、今後の優先課題であると考えられています。パンデミックの影響が収束した後も、オフィス勤務とリモートワークを組み合わせたハイブリッドワークが主流になると予想されているためです。

現代のリモートアクセスの要件

現代のセキュアリモートアクセスは、従業員が「どこにいても」一貫したアクセスを求めるものです。従業員がオフィス、自宅、またはカフェにいる場合でも、同様の安全性と持続的なアクセスが必要です。企業は、従業員のワークスタイルの多様化に合わせて、リモートアクセスの安全性と柔軟性を確保するための対策が求められます。

コミュニケーションベンダーであるRing CentralのCISOであるヘザー・ヒントン氏によれば、多くの企業は、ユーザーが様々なデバイスをまたいでシームレスにネットワークに接続できるよう、柔軟性を重視しています。たとえば、子供の送り迎えの途中で車内からWeb会議に参加し、Bluetooth経由でスマートフォン、さらにはノートPCに切り替えるといったシナリオが日常的になりつつあります。

データセキュリティの強化:移動とデバイスの切り替えがもたらす課題

こうしたリモートアクセス環境の多様化に伴い、デバイスや場所の切り替えが増えることで、セキュリティリスクも高まります。情報セキュリティの専門家たちは、従業員がさまざまな場所で複数のデバイスを活用する中で、重要なデータが危険にさらされないよう、厳格なセキュリティ対策を講じる必要があると指摘しています。ゼロトラストアーキテクチャや多要素認証(MFA)、エンドポイントセキュリティなどの手法が、こうした課題に対する解決策として期待されています。

まとめ

現代のセキュアリモートアクセスは、もはや特定の拠点からのアクセスを対象としたものではなく、ユーザーがどこからでも安全に業務を遂行できることを想定しています。企業は、テレワークやハイブリッドワークの導入に伴うリスクを最小限に抑えつつ、データの安全性とユーザーエクスペリエンスを両立するための新たな技術とポリシーの整備が求められています。

VPNだけに頼らないセキュアリモートアクセスの多様な技術とその利点・課題

現代のリモートアクセスには、従来のVPN(仮想プライベートネットワーク)に加えて、クラウドやオンプレミスのインフラ環境に適応できるセキュリティ技術が求められています。従業員があらゆる場所からシステムやアプリケーションに安全にアクセスできるようにするための新しいアプローチは、柔軟で多層的なセキュリティを提供し、クラウド移行やハイブリッドワークにも対応可能です。

セキュアリモートアクセス技術の概要

「セキュアリモートアクセス」は、ユーザーが任意の場所から組織のITリソースに安全に接続するための技術の総称です。以下に代表的な技術とその特徴を見ていきます。

1. VPN(仮想プライベートネットワーク)

従来の役割と現状

従来、VPNは限定的なリモートアクセスに利用されていました。VPNを使用することで、インターネット上に仮想的なトンネルを構築し、外部と安全に接続できます。企業はVPNを用いて従業員にリモートアクセス環境を提供し、オンプレミスのVPN機器やクラウド上のVPNサービスを選択することで接続のセキュリティを確保してきました。

セキュリティプロトコルと接続方法

IPsec VPN: 高度なセキュリティを提供するため、ユーザー端末に専用クライアントソフトウェアが必要です。接続には「IPsec(インターネットプロトコルセキュリティ)」プロトコルが使用され、通信を暗号化してセキュリティを強化します。

SSL/TLS VPN: 通信暗号化にSSL(Secure Sockets Layer)やTLS(Transport Layer Security)プロトコルを採用。ブラウザベースでアクセスでき、クライアントソフトウェアが不要のため、ユーザーにとって利便性が高い一方で、セキュリティ設定のカスタマイズが制限される場合があります。

VPNの利点と課題

利点: VPNは長年使われており、技術的に成熟しています。また、多くの組織で導入されており、オンプレミスからクラウドまで幅広く利用可能です。

課題: VPNを多人数で使用すると、システムへの負荷や帯域の増加が問題となりがちです。また、従業員が自宅やカフェといったさまざまな場所で利用する場合、脆弱性が生じやすく、アクセスのセキュリティ確保が難しくなります。

2. 次世代のセキュアリモートアクセス技術

VPNに代わり、ゼロトラストアーキテクチャ(ZTA)やソフトウェア定義境界(SDP)、セキュアアクセスサービスエッジ(SASE)といった新しい技術が注目されています。これらのアプローチは、従業員のアクセス範囲を最小限にし、状況に応じたセキュリティ管理が可能で、リモート環境の多様化に柔軟に対応します。

まとめ

VPNは引き続き有効な手段ではありますが、リモートワークの普及に伴い、新たなセキュリティニーズが生じています。企業は、接続の安全性、柔軟なアクセス、管理のしやすさを考慮し、状況に応じて適切なリモートアクセス技術を採用することが重要です。

ネットワーク境界の消失とセキュリティリスク管理の進化

クラウドの普及とリモートワークの増加により、従来のネットワーク境界がほぼ消滅したことで、企業のセキュリティおよびリスク管理の範囲は急激に広がっています。ITプロフェッショナルは、脅威に対する防御を強化し、リスクを抑えつつ、技術変化への柔軟な対応を目指しています。しかし、部門間のサイロ化された対応では、必要なスピード感と包括的なセキュリティ対策が十分に確立できません。

このため、ITチーム、セキュリティチーム、リスク管理チームが連携してリアルタイムでコラボレーションする体制が不可欠です。これにより、潜在的なセキュリティ侵害の早期検知、優先順位付け、迅速な対応が可能になり、ビジネス目標も併せてサポートできるようになります。

IT資産管理(ITAM)の重要性と役割

こうしたリアルタイムコラボレーションには、IT資産管理(ITAM)の徹底が欠かせません。ITAMは、企業が所有するハードウェアやソフトウェア、クラウドリソース、ビジネスアプリケーション、サブスクリプション、従量制サービスなどを対象に、全体の可視性と管理性を提供します。これにより、各種資産の詳細を文書化し、定期的な追跡を行うことで、IT資産のインベントリを正確に把握できるほか、サイバー攻撃者が狙うリスクや潜在的な脆弱性に関するインサイトを提供します。

さらに、ITAMは収集されたデータをもとに、リスク管理とサイバーセキュリティに関する意思決定をサポートし、企業のセキュリティ態勢を強化する上で重要な役割を果たしています。

ネットワーク分離と内部情報漏えい対策の重要性

1. 未知のマルウェア対策におけるネットワーク分離の効果 近年、日々大量に生成される「未知のマルウェア」は、従来のセキュリティ対策では完全には対応できない状況が指摘されています。このような脅威に対処するために、企業はより高度なセキュリティ対策を求められています。特に「ネットワーク分離」が注目されています。これは「インターネット分離」や「Web分離」とも呼ばれ、外部環境と内部ネットワークを分離することで、サイバー攻撃などの外部からの脅威を効果的に抑制します。

2. ネットワーク分離の実装に伴う課題と解決策 ネットワーク分離によるセキュリティ強化は有効ですが、分離環境では従来のように外部から受信したコンテンツをそのまま扱うことができないという課題も発生します。このため、企業は電子メール、チャットアプリ、Webブラウザ、USBメモリなどを通じて受信するコンテンツに対して「無害化」処理を施す仕組みの導入を検討する必要があります。これにより、ネットワーク分離によるセキュリティ強化と業務の効率性を両立させることが可能です。

3. 内部情報漏えい対策の緊急性と実践的ソリューション 未知のマルウェア対策に加えて、組織内部からの情報漏えい対策もますます重要になっています。特に、USBデバイスへのアクセスやクラウドストレージへのアップロードなど、外部持ち出しのリスクに対しては厳重な監視が必要です。こうした内部からの脅威に対抗するために、クラウドベースのセキュリティソリューションが効果的です。

4. クラウドベースの情報漏えい対策の特長と導入メリット このソリューションは、不審な挙動をリアルタイムで監視し、セキュリティポリシーの推奨設定や監視記録のレポート提供など、優れたUIを通じて情報漏えいリスクを抑制します。さらに、監視エージェントの導入のみで迅速に運用を開始できる点や、サーバーの導入・運用が不要であることが大きなメリットです。これにより、情報漏えい対策を迅速かつ効果的に実行することが可能となります。

5. 経営層とシステム担当者への提言 経営層に向けては、「情報漏えいリスクをどのように抑えるか」という課題に対する明確な方針を示すことが重要です。また、システム担当者に対しては、具体的な情報漏えい対策の実施手順を明示し、まずどこから手を付けるべきかを理解することが求められます。これにより、全社的なセキュリティ強化をスムーズに進めることができます。

データコンサルタントとしては、これらの対策が企業のセキュリティポリシーにどのように適合し、最適化されるかを検討し、具体的な導入支援を行うことが求められます。

ネットワークマップによる可視化と最適化の重要性

1. ネットワークマップの概要

ネットワークマップは、オンプレミス環境やクラウド環境を含む、企業内のネットワーク構成全体をリアルタイムで可視化するツールです。これにより、以下が可能となります:

全コンポーネントのトラフィック可視化: データセンター、リージョン、サーバー、コンテナなど、すべての通信経路を一目で把握。

動的更新: ワークロードをオンプレミスからクラウドへ移行した際にも、接続状況を即時反映。

2. 主な機能と用途

トラフィックの分析とフィルタリング

タグを利用して、送信元と送信先ごとのトラフィックをフィルタリング可能。

トラフィック量やTCP再送などの主要メトリクスをリアルタイムで取得し、詳細に分析。

通信状況の追跡と問題検出

ラウンドトリップタイムの追跡: 仮想マシン(VM)間の通信遅延を可視化し、ボトルネックを特定。

近接配置の最適化: VMが同じアベイラビリティゾーン内で物理的に近接するよう配置を調整し、ネットワーク遅延を最小化。

3. コスト削減への貢献

非効率なトラフィックパターンの特定

ネットワークパフォーマンスモニタリングにより、以下のような非効率を発見可能です:

高コストなリージョン間トラフィック通信。

アベイラビリティゾーンをまたぐトラフィックの誤設定。

設定変更によるコスト最適化

サービスが誤って異なるゾーン間で通信している場合、同一ゾーン内にトラフィックを限定することでコストを削減可能。

4. 実用例

パフォーマンス向上: ボトルネックの解消やVM配置の最適化により、アプリケーションのパフォーマンス向上。

コスト効率化: トラフィック設定の見直しにより、無駄なリージョン間通信の削減。

5. 推奨アプローチ

ネットワークマップを活用することで、通信状況をリアルタイムで把握し、課題を迅速に特定・解決できます。これにより、パフォーマンス向上とコスト削減を同時に達成できるため、継続的な監視と設定の最適化を推奨します。

この構成により、ネットワークマップの価値を実用的かつ明確に伝えられるようになります。

NaaS製品に求めるべき4つの重要な能力

1. 財務面でのフレキシビリティ

NaaSの特徴の一つは、サブスクリプションベースの料金体系により、必要なリソースに応じた柔軟な支払いが可能である点です。これにより、以下のメリットが得られます:

動的な経営環境への適応: 急激な変化(例: COVID-19の影響)に対応可能。

包括的な提供内容: ハードウェア、ソフトウェア、サポート、サービスを統合した包括的な契約(SOW)が実現。

特に、成長に応じてコストを調整できる仕組みは、NaaS導入を検討する企業にとって大きな利点です。

2. 強化されたセキュリティ

セキュリティは、急速に進化するテクノロジー環境において不可欠な要素です。NaaSを採用することで、次のことが可能になります:

最新のセキュリティ機能の迅速な実装: ベンダーや専門的なパートナーのサポートを活用。

継続的なハードウェアの更新: 多くの企業では3〜5年の契約期間での更新が理想的とされており、これにより安全性とパフォーマンスを維持。

柔軟でシンプルな契約内容により、セキュリティ体制を強化しながら運用効率を高めることが可能です。

3. 持続可能性の向上

持続可能性は、進歩的な企業が意思決定において重視する要素となっています。NaaS製品には次の特徴が求められます:

持続可能な目標の達成を支援: エコシステム全体のバランスを考慮し、環境に配慮した運用をサポート。

持続可能性を促進する機能: 電力効率の向上やリサイクル可能なハードウェアなど、組織の目標達成を後押し。

これにより、持続可能性とビジネス成長を両立することが可能です。

4. フルサービス・マネジメントのオプション

NaaS製品は、ネットワーク管理のアウトソーシングを可能にするフルサービスオプションを備えている必要があります。この機能により、以下が実現されます:

完全管理の柔軟性: ネットワークインフラ全体の管理をアウトソース可能。

最新ツールによる最適化: ベンダーが提供するツールにより、ネットワークパフォーマンスとリソース利用の最大化を支援。

アウトソーシングの有無に関係なく、これらのツールは多くの組織で価値を発揮します。

NaaS 導入における成功の定義

NaaS導入による主な利点は、以下の3点に集約されます:

集中的管理: 管理の一元化による効率化。

強化されたセキュリティ: 最新のセキュリティ基盤の利用。

スケールと効率性: 必要なリソースに応じた柔軟な拡張。

これらを基準に製品を評価することで、自社に最適なNaaSソリューションを選定し、競争力を強化できます。

この構成では、各能力の具体的な利点を示しつつ、企業がNaaS導入時に注目すべきポイントを明確化しています。