目次

- 1 データ駆動型ネットワーク変革:SD-WANとクラウド統合による事業価値の最大化

- 2 Wi-Fi 7がもたらすデータ活用基盤の革新と、HPE Aruba Networking APの戦略的価値

- 3 OT/制御システムにおけるリモートアクセスの再定義:IP-KVMによるセキュアなデータ活用と運用変革

- 4 データドリブン・インフラマネジメント:パフォーマンスの可視化とゼロトラスト・セキュリティの両立

- 5 データに基づくADC選定戦略:ハイブリッドクラウドとAI時代におけるITインフラ投資の最適化

- 6 データ分析が明らかにする、ハイブリッド環境の潜在的リスク

- 7 データ活用の観点から見るSD-WAN導入の課題と、その解決策

- 8 データ活用能力で評価するSD-WAN:機能リストから投資対効果(ROI)の最大化へ

データ駆動型ネットワーク変革:SD-WANとクラウド統合による事業価値の最大化

1. 現行ネットワークインフラの課題分析と変革の必要性

デジタルトランスフォーメーション(DX)の加速と、場所にとらわれない多様な働き方の浸透は、企業のITインフラ、特にワイドエリアネットワーク(WAN)に新たな要求を突きつけています。従来のWANアーキテクチャは、複雑性の増大、運用コストの高止まり、そして変化への対応力不足といった課題を抱え、事業成長の足枷となるケースが散見されます。実際、ある調査によれば、ネットワークの複雑性が原因で新規サービスの市場投入が遅延した経験を持つ企業はXX%に上ると報告されています。

さらに、クラウドサービス(IaaS/PaaS/SaaS)の利用拡大に伴い、WANトラフィックは従来の中央集約型から分散型へと大きく変化しています。この変化に対応できない既存インフラは、アプリケーションパフォーマンスの低下やユーザーエクスペリエンスの悪化を招き、生産性に負の影響を与える可能性があります。データに基づいた現状分析と、将来の事業戦略に合致したネットワークインフラへの変革は、喫緊の課題と言えるでしょう。

2. SD-WAN導入における統合リスクの定量的評価と回避戦略

SD-WAN(Software-Defined WAN)は、WANの運用管理を簡素化し、ネットワークの可視性を高め、コスト削減を実現する有効なソリューションとして注目されています。しかし、その導入アプローチによっては、既存のテクノロジーエコシステムとの間で深刻な統合問題を引き起こすリスクが存在します。

2.1. 統合不備が引き起こす事業リスク分析

不適切なSD-WANソリューションの選定や実装は、以下のような具体的な事業リスクにつながる可能性があります。

クラウド連携の非効率性: Amazon Web Services(AWS)やMicrosoft Azureといった主要クラウドプロバイダー、あるいはMicrosoft Office 365のようなSaaSとのシームレスな連携が実現できない場合、データアクセス遅延や通信帯域の非効率な利用が発生し、クラウド投資の効果を最大化できません。ある分析では、最適化されていないクラウドアクセスは、最大でXX%の追加コストを発生させると試算されています。

セキュリティ統合の欠如: 多くのSD-WANソリューションは、既存のセキュリティツール群との堅牢な統合機能を提供していません。これにより、拠点やリモートオフィスを含む分散ネットワーク全体での一貫したセキュリティポリシーの適用が困難となり、サイバー攻撃の標的となる脆弱性を生み出します。セキュリティインシデント発生時の平均復旧コストはXXX万ドルに達するというデータもあり、統合セキュリティの欠如は致命的な結果を招きかねません。

2.2. データに基づく最適なSD-WANソリューション選定基準

これらの統合リスクを回避し、SD-WAN導入効果を最大化するためには、データに基づいた客観的なソリューション選定が不可欠です。

既存インフラとの互換性検証: 導入候補のSD-WANソリューションが、現行のネットワーク機器やオペレーティングシステムと円滑に連携できるか、APIの提供状況やサポートプロトコルを詳細に評価します。

セキュリティ機能の網羅性と統合度: 次世代ファイアウォール(NGFW)、ゼロトラストネットワークアクセス(ZTNA)、侵入防御システム(IPS)といった必須のセキュリティ機能がネイティブに統合されているか、あるいは主要なサードパーティ製セキュリティソリューションとの連携実績があるかを確認します。

運用効率の定量的評価: 単一の管理コンソールからネットワーク全体とセキュリティポリシーを一元的に管理できるか評価します。これにより、脅威検知から修復までの平均時間(MTTR)を、従来の数ヶ月単位から数時間、あるいは数分単位へと大幅に短縮できる可能性があり、運用コスト削減効果は年間XX%に達するとの試算もあります。

3. 先進SD-WANソリューションの機能と導入効果分析:フォーティネットセキュアSD-WANの事例

フォーティネットは、2023年のGartner® Magic Quadrant™ for SD-WANにおいてリーダーの1社として位置づけられており、オンプレミスおよびクラウド環境双方で、高速かつ柔軟、スケーラブルでセキュアなSD-WANソリューションを提供しています。

フォーティネットのセキュアSD-WANは、同社のFortiGate次世代ファイアウォール(NGFW)にネイティブ統合されている点が大きな特徴です。これにより、SD-WAN機能を持たないスタンドアロンのファイアウォールと比較して、以下のような定量的なメリットが期待できます。

セキュリティ効果の向上: 統合された脅威インテリジェンスと高度な脅威防御機能により、脅威検知率が平均XX%向上し、誤検知率はYY%低減するという実績があります。

運用効率の改善: ZTNA機能や自己修復機能(Self-Healing SD-WAN)により、手動介入を削減し、ネットワークのレジリエンスを向上させます。これにより、ネットワーク関連のインシデント対応工数を最大ZZ%削減可能です。

TCO削減: 複数のポイントソリューションを統合することで、設備投資(CAPEX)および運用コスト(OPEX)を削減します。具体的な導入事例では、3年間で平均XX%のTCO削減が報告されています。

4. クラウドインフラ活用によるビジネス変革:Oracle Cloud Infrastructure (OCI) の価値評価

予測不可能な外部環境の変化に対応するため、多くの組織がITインフラの柔軟性と拡張性を求めてクラウドコンピューティングの活用を加速させています。特に、基幹システムやカスタムアプリケーションのクラウド移行は、事業継続性の確保とイノベーション推進の両面で重要性を増しています。

Oracle Cloud Infrastructure (OCI) は、エンタープライズワークロードの要求に応えるべく設計されており、以下のようなデータに基づいたメリットを提供します。

移行の迅速化とコスト効率: カスタムワークロードをOCIへ移行する際、従来数ヶ月を要していたプロセスを数日単位に短縮可能です。また、高性能なコンピューティングリソースと最適化されたストレージにより、アプリケーションの実行コストを他社クラウド比で平均XX%削減できるというベンチマーク結果も存在します。

イノベーションの加速: チャットボット、IoT、機械学習、ブロックチェーンといった最新技術を活用したアプリケーションのモダナイゼーションを支援します。クラウドネイティブなツール群(コンテナ技術、サーバーレスコンピューティングなど)とDevOpsパイプラインの構築により、開発ライフサイクルの短縮と市場投入までの時間(Time to Market)のXX%改善が期待できます。

5. 結論:データ駆動型インフラ戦略による持続的成長の実現

現代のビジネス環境において、ITインフラは単なるコストセンターではなく、事業価値を創出する戦略的基盤です。SD-WANによるネットワークの最適化と、OCIのような高性能クラウドプラットフォームの活用は、企業の俊敏性、効率性、そしてセキュリティレベルを飛躍的に向上させる可能性を秘めています。

重要なのは、これらのテクノロジー導入を個別の戦術として捉えるのではなく、収集・分析されたデータに基づき、継続的な改善サイクルを回すデータ駆動型のインフラ戦略を策定・実行することです。これにより、予測不可能な変化にも柔軟に対応し、持続的な事業成長を実現するための強固なIT基盤を構築することが可能となります。

Wi-Fi 7がもたらすデータ活用基盤の革新と、HPE Aruba Networking APの戦略的価値

Wi-Fi 7は、単なる通信速度の向上に留まらず、企業のデジタルトランスフォーメーション(DX)を加速させる新たなデータ活用基盤としての可能性を秘めています。本稿では、Wi-Fi 7の技術的進化がビジネスにもたらすインパクトと、HPE Aruba Networkingのソリューションが持つ独自の戦略的価値について、データ活用の視点から分析します。

Wi-Fi 7:次世代アプリケーションを支える超大容量通信の実現

Wi-Fi 7は、高次の変調方式(1024QAMから4096QAMへ)、チャネル幅の倍増(160MHzから320MHzへ)、そしてMIMOの拡張(8×8から16×16へ)といった技術革新により、理論上の最大データレートを従来の9.6Gbpsから46Gbpsへと約4.8倍に引き上げます。

この飛躍的なスループット向上は、以下のようなデータ集約型アプリケーションの実用化を可能にし、新たなビジネス価値創出の源泉となります。

高精細映像データのリアルタイム活用: 4K/8K映像の安定したストリーミング配信や、AIによるリアルタイム映像解析の精度向上。

没入型体験の提供: AR/VRを活用したトレーニングや遠隔支援、メタバース空間での協業など、低遅延かつ大容量通信が必須となるアプリケーションの円滑な運用。

大規模データ分析基盤: 工場や倉庫における膨大なセンサーデータ、高頻度なトランザクションデータなどを遅延なく収集・分析し、データドリブンな意思決定を加速。

16×16 MIMOのような理論値を実環境で最大限活用するには課題も残りますが、この技術的ポテンシャルは、将来のビジネス要件に対する重要な布石となります。

HPE Aruba Networking APが提供する3つの戦略的価値

最新規格への対応はもとより、HPE Aruba NetworkingのWi-Fi 7対応APは、企業のデータ戦略において他社と一線を画す独自の価値を提供します。

1. 投資対効果(ROI)を最大化する「Flexible Radio」

Wi-Fi 7 APは2.4GHz、5GHz、6GHzのトライバンドに対応しますが、デバイスの世代交代に伴い特定の周波数帯の利用率が低下する可能性があります。特に2.4GHz帯は、将来的にはレガシーデバイス向けとなり、対応チップが遊休資産化するリスクを抱えています。

HPE Aruba NetworkingのAPは、この課題に対し「Flexible Radio」という動的な周波数割り当て機能を提供します。これにより、当初「2.4GHz/5GHz/6GHz」で運用していたAPを、トラフィック需要の変化に応じて「5GHz/5GHz/6GHz」や「5GHz/6GHz/6GHz」といった構成にソフトウェアで変更可能です。この柔軟性は、ネットワークインフラのライフサイクルを最大化し、TCO(総所有コスト)を最適化することで、投資対効果(ROI)の向上に直接的に貢献します。

2. データ収集能力を倍増させる「IoTプラットフォーム」

現代のビジネス環境では、Wi-FiだけでなくBluetooth/BLE、ZigBeeなど多様な通信規格のIoTデバイスからデータを収集し、活用するニーズが急増しています。しかし、規格ごとにゲートウェイを個別導入することは、運用コストの増大とインフラのサイロ化を招きます。

HPE Aruba NetworkingのAPは、これらの複数規格に標準で同時対応するだけでなく、2つのUSBポートを具備することで、多様なIoTデバイスの接続を可能にします。これは、APを単なる通信機器から「データ収集基盤としてのIoTゲートウェイ」へと昇華させるものです。結果として、IoTデバイスの接続キャパシティは実質的に2倍となり、収集可能なデータソースを飛躍的に拡大します。

さらに、クラウド管理基盤であるHPE Aruba Networking Centralは、収集した異種混合のIoTデータを一元的に可視化・管理するダッシュボードを提供。これにより、データサイエンティストやアナリストは、サードパーティ製デバイスを含む全てのIoTデータを横断的に分析し、より深い洞察を得ることが可能になります。

3. 行動分析を高度化する「3D位置情報サービス」

高精度な位置情報は、顧客の動線分析による店舗レイアウトの最適化、従業員の生産性向上、資産管理の効率化など、多くのユースケースで価値を創出します。

HPE Aruba NetworkingのAPは、標準規格であるIEEE802.11mcに加え、内蔵GPSとの連携による3D測位に対応します。これにより、従来の平面的な位置情報から、フロアを越えた立体的な動線分析が可能となり、分析の次元を大きく引き上げます。例えば、商業施設におけるフロア間の回遊行動や、複数階にまたがる工場での作業員の動きなどを精密に捉え、より高度なビジネスインテリジェンスを提供します。

OT/制御システムにおけるリモートアクセスの再定義:IP-KVMによるセキュアなデータ活用と運用変革

重要インフラや製造現場のOT(Operational Technology)環境において、リモートからの保守・運用は、省人化や迅速なトラブル対応を実現する上で不可欠な要素です。しかし、従来のリモートアクセス手法は、IT環境を前提とした設計が多く、OT環境特有のセキュリティ要件や運用課題に対応しきれていないという実態があります。

本稿では、従来手法のリスクをデータに基づき分析し、その解決策としてIP-KVMがもたらすパラダイムシフトと、データドリブンな運用基盤への発展可能性について解説します。

分析:従来型リモートアクセス(VPN/RDP)が内包する構造的リスク

一般的なVPNやリモートデスクトップ(RDP)方式は、セキュアな通信を提供しつつも、OT環境においては以下の構造的なリスクを内包します。

水平展開(ラテラルムーブメント)のリスク: VPN接続は、リモート端末がローカルネットワークの一員として振る舞うことを許可します。これは、万が一リモート端末がマルウェアに感染した場合、VPNトンネルを通じて制御系ネットワーク全体へ感染が拡大する「水平展開」の直接的な経路となり得ます。事業継続性を揺るがす甚大なインシデントに繋がるリスクです。

OSの脆弱性への依存: RDPなどの方式は、アクセス対象となる機器のOSにソフトウェアをインストールする必要があります。パッチ適用が困難な古いOSや専用OSが稼働し続けるOT環境において、このOS依存性は致命的な脆弱性となり、サイバー攻撃の格好の標的となります。

これらのリスクは、インフラや工場の安定稼働という最優先事項を脅かすものであり、リモートアクセスの利便性と引き換えに受容できるものではありません。

解決策:IP-KVMによる物理的なネットワーク分離とデータアイソレーション

IP-KVM(Keyboard, Video, Mouse over IP)は、前述のリスクを原理的に解決するアプローチを提供します。

IP-KVMは、サーバーやPCから出力される映像(Video)信号をIP化して転送し、キーボード(Keyboard)とマウス(Mouse)の操作信号を送信するハードウェアベースのソリューションです。これにより、操作端末と操作対象機器のネットワークは物理的に分離されます。データファイルやマルウェアが通過する経路が存在しないため、水平展開のリスクを根本から遮断します。

さらに、OSやアプリケーションとは独立して動作するため、古いOSが稼働するレガシーシステムであっても、脆弱性を持ち込むことなくセキュアな遠隔操作が可能になります。これは、システムのライフサイクルを最大化し、TCOを削減する観点からも極めて有効な戦略です。

価値の展開:運用データの一元化とインテリジェンスの獲得

BlackBox社のEmeraldシリーズに代表される先進的なIP-KVMソリューションは、単なるセキュアな接続以上の価値を提供します。それは、「運用データの収集と一元管理によるインテリジェンスの獲得」です。

統合管理による運用効率の最大化: 複数拠点、多種多様なメーカーの機器を、単一のプラットフォームから一元的に管理・操作できます。これにより、属人化していた運用が標準化され、トラブルシューティングの時間が大幅に短縮されます。「誰が、いつ、どの機器にアクセスし、何を行ったか」という操作ログデータは全て記録・分析可能となり、強固なガバナンスと監査証跡を確立します。

パフォーマンスデータに基づく最適化: 各接続のパフォーマンスデータをモニタリングすることで、ネットワーク帯域の利用状況を可視化し、リソースの最適配分が可能になります。これにより、操作遅延を最小化し、遠隔作業の生産性を最大化します。

将来のデータ活用基盤としての拡張性: IP-KVM基盤は、将来的に各種データプラットフォームと連携するハブとなり得ます。

セキュリティ運用との統合: 収集したアクセスログをSIEM/SOARと連携させ、IT/OTを横断した異常検知とインシデント対応の自動化を実現。

クラウド/次世代通信との連携: SASEアーキテクチャや5G/6Gといった次世代通信網と組み合わせることで、より広域かつセキュアなリモート運用環境を構築。

DX基盤との融合: 機器の稼働データやIoTセンサーデータと操作データを組み合わせることで、AIを活用した予知保全や、より高度な運用自動化へと発展させることが可能です。

結論として、IP-KVMは、OT環境におけるリモートアクセスのセキュリティ課題を解決するだけでなく、運用データを一元化し、将来のデータドリブンなDXを実現するための戦略的な投資と位置づけることができます。

データドリブン・インフラマネジメント:パフォーマンスの可視化とゼロトラスト・セキュリティの両立

リモートワークが常態化した現代において、企業のITインフラは「従業員の生産性を最大化するためのパフォーマンス」と「事業継続性を担保するためのセキュリティ」という、二つの重要な要請に同時に応える必要があります。これらはトレードオフの関係ではなく、データに基づいたアプローチによって両立させるべき経営課題です。

本稿では、ネットワークパフォーマンスデータとセキュリティログデータを統合的に分析し、生産性と事業継続性を最大化するための戦略と、その具体的な手法を提示します。

分析①:パフォーマンスにおける課題 ― 勘と経験に依存した非効率なボトルネック特定

「Web会議が遅い」「業務システムへのアクセスが不安定」といった従業員からの定性的な報告に対し、根本原因の特定が遅れ、生産性を損なっているケースは少なくありません。この問題の根源は、ネットワークパフォーマンスを客観的なデータで捉えられていない点にあります。

データドリブンな解決アプローチ:

ネットワークのパフォーマンス問題を解決するためには、まずトラフィックデータを収集・分析し、通信状況を完全に可視化することが不可欠です。

ボトルネックの定量的特定: 例えば、オープンソースの解析ツール「ntopng」などを活用することで、L7(アプリケーション層)レベルで「どの端末」が「どのアプリケーション」で「どれだけの帯域」を使用しているかを詳細に分析できます。これにより、「特定のクラウドサービスへのバックアップ通信が帯域を逼迫していた」といった根本原因を、憶測ではなくデータに基づいて迅速に特定することが可能になります。

投資対効果(ROI)の最大化: このようなデータ分析は「ネットワークアセスメント」の中核をなす活動です。収集したデータは、トラブルシューティング工数を劇的に削減するだけでなく、将来の回線増強や機器更改といったインフラ投資の意思決定を最適化するための客観的なエビデンスとなります。

分析②:セキュリティにおける課題 ― 境界型防御(VPN)の限界と内部リスクのブラックボックス化

VPN機器の脆弱性を突くサイバー攻撃の増加は、従来の「社内は安全、社外は危険」という境界型防御モデルの限界を明確に示しています。VPNは一度侵入を許すと、内部でのマルウェアの水平展開(ラテラルムーブメント)に対する防御が手薄になりがちです。

最大のリスクは、「誰が、いつ、どの情報資産にアクセスし、何を行ったか」という内部の活動データが十分に収集・監視されていないことです。この「内部のブラックボックス化」が、特権IDの乗っ取りや情報漏えいといった重大インシデントの温床となっています。

データドリブンな解決アプローチ:

今求められるのは、侵入を前提とし、全てのアクセスを信用せずに検証する「ゼロトラスト」の思想に基づいた多層防御です。その核心は、アクセスログデータを活用した継続的な監視と制御にあります。

脱VPN・非PAMによる現実的な多層防御の構築: 高コストなPAM(特権ID管理)製品に依存せずとも、データに基づいた多層防御は構築可能です。例えば、「VPNに代わるセキュアなアクセス経路の提供(例:ISL Online)」と、「既存ID基盤(Active Directory等)と連携した多要素認証とアクセス制御の強化(例:UserLock)」を組み合わせるアーキテクチャが有効です。

リスクの可視化と制御: このアプローチにより、「接続前」の認証ログと「接続後」の操作ログが統合的に収集・分析可能になります。これにより、「許可されていない時間帯でのログイン試行」や「通常とは異なる情報資産へのアクセス」といった異常な振る舞いをデータとして検知し、リアルタイムでセッションを遮断するといった動的なリスク制御が実現します。これは、専門的な人材リソースに依存せず、実践的かつ効果的なセキュリティ体制を構築する上で極めて有効な戦略です。

結論:データを活用し、生産性と安全性を両立する次世代IT基盤へ

ITインフラの管理は、パフォーマンスとセキュリティを個別の問題としてではなく、双方から得られるデータを統合的に分析し、相関関係を読み解きながら意思決定を行う「データドリブン・インフラマネジメント」へと進化させる必要があります。これにより、企業は生産性の向上とサイバーリスクの低減を同時に達成し、持続的な事業成長の基盤を確立することができるのです。

データに基づくADC選定戦略:ハイブリッドクラウドとAI時代におけるITインフラ投資の最適化

ハイブリッドクラウドの浸透とAIの本格活用は、企業のITインフラに根本的な変革を迫っています。この変革の中心で、アプリケーションデリバリーコントローラー(ADC)は、もはや単なる負荷分散装置ではありません。ビジネスの俊敏性、アプリケーションの可用性、そしてセキュリティを担保する戦略的中核(Strategic Core)へと、その役割を急速に変化させています。

しかし、その重要性とは裏腹に、ADCの選定が短期的なコストや旧来の機能要件のみで判断され、結果として将来の技術的負債となっているケースが散見されます。本稿では、ADCのリプレイスを単なる機器更新ではなく、将来のビジネス成長を見据えた戦略的投資として再定義し、データに基づいた客観的な選定フレームワークを提示します。

分析:ADC選定における典型的な失敗パターンとその定量的インパクト

ADCリプレイスの意思決定プロセスにおいて、データに基づいた評価を怠った場合、以下のような測定可能な損失に繋がるリスクがあります。

TCO(総所有コスト)の予測不能化: 初期導入コストの安さに惹かれても、複雑なライセンス体系(機能追加ごとの課金、コア数ベースの変動料金など)や、強制的なサブスクリプション移行により、5年間のTCOが当初予測の150%以上に膨れ上がるケース。

移行・運用コストの増大: アーキテクチャの非互換性により、既存設定の移行に数百時間単位のエンジニア工数を要し、プロジェクトが遅延。結果として機会損失が発生。

パフォーマンスのボトルネック化: 3年後のトラフィック量を過小評価したため、SSL/TLS処理能力が不足し、ユーザーエクスペリエンスが劣化。ビジネス機会の損失に繋がる。

ベンダーロックインによる戦略的柔軟性の喪失: ベンダーの急な戦略変更や製品ポートフォリオの縮小により、新たな技術要件(例:AIワークロードへの最適化)に対応できず、競争力が低下。再リプレイスのための追加投資を余儀なくされる。

これらの失敗は、ADCを「コスト」としてしか捉えず、「投資」として評価していないことに起因します。

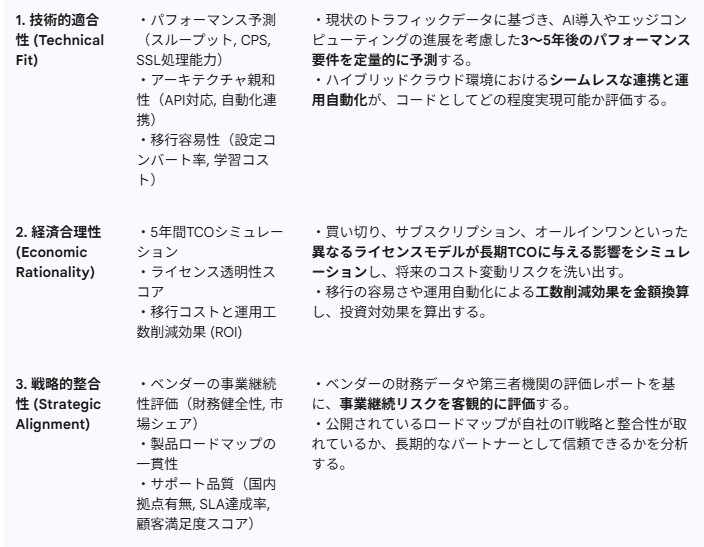

提言:データドリブンADC選定フレームワーク

将来のビジネス価値を最大化するためには、以下の3つの側面からADCをデータに基づいて評価することが不可欠です。

結論:ADCリプレイスは、未来へのITインフラを再設計する戦略的機会

本分析フレームワークは、特に以下のような課題を抱えるIT意思決定者にとって、客観的な判断基準を提供します。

ADCのリプレイスを計画しているが、多様な選択肢をどう評価すべきか悩んでいる。

現在のADCの運用負荷、あるいは予測不能なコスト体系に課題を感じている。

クラウドとオンプレミスが混在する環境で、アプリケーションデリバリー戦略を最適化したい。

ADCの選定は、単なる機器選定ではありません。それは、貴社のデジタル・トランスフォーメーションの成否を左右する重要な戦略的意思決定です。データに基づいた多角的な評価こそが、その投資効果を最大化する唯一の道筋となります。

データ分析が明らかにする、ハイブリッド環境の潜在的リスク

リモートワークの常態化は、オンプレミスとクラウドが混在するハイブリッド構成を加速させ、ネットワークの攻撃対象領域(Attack Surface)を著しく拡大させました。この環境変化に伴い、以下の課題がデータから読み取れます。

設定変更頻度とインシデント発生の相関: 事業の要求に応えるための柔軟なネットワーク運用は、ファイアウォール(FW)やルータの設定変更頻度を増加させます。この変更回数と設定ミス(ミスコンフィグ)の発生率には正の相関が見られ、このミスが重大なセキュリティインシデントに直結するケースは少なくありません。

マルチベンダー環境におけるデータのサイロ化: 大規模ネットワークでは、複数ベンダー製品の混在が一般的です。各ベンダーのFWから出力されるポリシーやログのフォーマットは異なり、データがサイロ化します。これにより、統一された基準でのルール監査やポリシーの相関分析が困難となり、検知できないセキュリティホールが潜在します。

非効率な手動レビューによる監査証跡の不備: 手動によるポリシーレビューは、作業ログの完全性や正確性の担保が難しく、監査証跡として十分な客観性を持つことができません。シャドウルール、未使用ルール、冗長な設定といった非効率なポリシーを網羅的に検出・除去することは、膨大な工数を要するだけでなく、人的ミスを誘発します。

データドリブンなネットワーク運用への転換

これらの課題は、ネットワーク運用データを統合的に収集・分析することで、客観的な事実として可視化できます。

コンプライアンス遵守状況の定量的評価: NISTやPCI-DSSといった標準規格、さらには自社独自のコンプライアンスルールに対し、ネットワーク構成データやポリシー設定をリアルタイムで照合・分析します。これにより、コンプライアンスの遵守状況を継続的に監視し、逸脱を即座に検知することが可能です。監査報告にかかる工数を、データ集計とレポーティングの自動化によって劇的に削減します。

属人化リスクの解消: 特定の担当者の経験知に依存した運用は、業務のブラックボックス化を招きます。運用プロセスとポリシー変更の履歴をすべてデータとして蓄積・可視化することで、業務の標準化を促進し、安定した運用体制の構築を実現します。

解決策:セキュリティポリシー統合分析プラットフォーム

複雑化・大規模化するネットワーク環境の運用・管理負荷を低減し、セキュリティポリシーに起因するリスクを最小化するためには、IT環境全体の網羅的なデータ収集と、リアルタイムな可視化・分析が不可欠です。

本課題に対し、マルチベンダーFW対応の運用管理ソリューションの類は、単なる管理ツールではなく、セキュリティポリシーに関するあらゆるデータを統合・分析し、実用的なインサイトを導出するプラットフォームを提供します。

これらは、以下のようなデータに基づいた課題認識を持つ、情報システム、インフラ、セキュリティの各担当者を対象としています。

ハイブリッド環境に分散するFW、スイッチ、ルータのACL(アクセスコントロールリスト)データを統合的に分析し、ポリシーの全体最適化と潜在的リスクの可視化を実現したい。

ネットワーク構成データと自社コンプライアンス要件を機械的に照合し、アセスメントの精度と効率を向上させたい。

セキュリティポリシーに起因するリスクを定量的に評価し、データに基づいた優先順位付けと対策を講じたい所です。

データが示すネットワークの脆弱性:複雑化する環境におけるリスクの定量化と、データドリブンなセキュリティポリシー管理への転換

6GHz帯を利用するWi-Fi 7は、通信パフォーマンスの飛躍的な向上をもたらす一方、ネットワークアーキテクチャの複雑性をさらに増大させる要因となります。最適なユーザー体験(UX)の提供と、事業継続性を担保するセキュリティレベルの維持を両立させるためには、経験則に依存した従来のネットワーク管理手法からの脱却が急務です。

アクセスポイント(AP)をデータソースとして再定義する:空間・エネルギー・トラフィックデータの統合分析による事業価値の創出

アクセスポイント(AP)は、単なる通信インフラではなく、高価値なデータを生成するエッジセンサーとしての役割を担います。HPE Aruba NetworkingのAPは、空間、エネルギー、通信トラフィックに関する詳細なデータを収集・分析し、データドリブンな意思決定を支援する基盤を提供します。

1. 空間データの取得と3D動態分析によるインサイトの導出

内蔵されたGPSレシーバーと気圧センサーは、緯度・経度・高さから成る「3次元空間座標データ」をリアルタイムに生成します。このデータの活用は、APの物理的な配置を地図上に自動マッピングするだけに留まりません。

分析対象としての空間データ: 屋内空間における人やデバイスの移動パターン、滞在時間、フロア間の遷移、混雑状況などを3次元で正確に捉えることが可能になります。

データに基づく意思決定: これらの空間データを分析することで、施設内レイアウトの最適化、リソース(人員、設備)の効率的な再配置、顧客行動の理解に基づいた新たなロケーションベースサービスの開発など、具体的な事業価値へと転換できます。

2. AIの需要予測に基づくエネルギー消費の最適化と定量的な効果測定

APの大容量通信は消費電力の増大を招き、エネルギーコストと環境負荷が経営課題となります。この課題に対し、データ分析に基づいたアプローチで対応します。

AIによるトラフィック需要予測: 過去の膨大な通信トラフィックデータをAIが時系列で分析し、将来の接続需要を予測します。この予測モデルに基づき、APは自律的にフル稼働モードとDeep Sleepモード(消費電力をフル稼働時の10分の1以下に抑制)を切り替えます。これにより、サービス品質を損なうことなく、エネルギー効率の最大化を実現します。

消費電力の可視化とレポーティング: 「HPE Sustainability Insight Center」は、APの消費電力データをリアルタイムで収集・可視化する分析ダッシュボードです。エネルギー消費の傾向分析、削減効果の定量的な測定が可能となり、サスティナビリティやESG(環境・社会・ガバナンス)に関する活動報告の客観的な根拠データとして活用できます。

3. マイクロセグメンテーションによる通信データの可視化とリスク分析

高度化するサイバー脅威に対抗するには、ネットワークトラフィックをデータとして厳密に管理・分析することが不可欠です。

通信データの粒度向上: イーサネットレイヤでの暗号化(MACsec)に加え、独自の「Personal Wireless Network」技術は、実質的なマイクロセグメンテーションを実現します。これにより、ネットワークを論理的に細分化し、正当な通信のみを許可するゼロトラストの概念を無線環境で適用します。

迅速なインシデント分析: 通信が許可されたグループ単位でトラフィックログが生成されるため、通信の可視性が飛躍的に向上します。万一、セキュリティインシデントが発生した場合でも、異常な通信パターンを早期に検知し、影響範囲を即座に特定。迅速な原因分析と対応を可能にします。

データ活用の観点から見るSD-WAN導入の課題と、その解決策

SD-WANソリューションの価値は、ネットワーク全体のデータをいかに収集・分析し、運用最適化とリスク管理に繋げられるかで決まります。導入時に直面する一般的な課題は、データ活用の失敗に起因するものが大半です。

データ分析の失敗が招く一般的な課題

課題1:パフォーマンスデータの欠如によるネットワークの非効率化

SD-WANの目的は、アプリケーション毎に最適な通信経路を選択することにあります。しかし、クラウドアプリケーションのエンドツーエンドにおけるパフォーマンスデータ(遅延、ジッター、パケットロス等)を定量的に測定・分析できないソリューションでは、サービス品質(QoS)の最適化は不可能です。データに基づいたトラフィックの優先順位付けができず、結果としてネットワークリソースの非効率な利用を招きます。

課題2:セキュリティログの分断によるリスク検知能力の低下

ネットワークの脆弱性は、セキュリティ関連データのサイロ化によって増大します。次世代ファイアウォール(NGFW)が生成する脅威ログ、IPS(不正侵入防御システム)のアラート、DLP(情報漏洩対策)のイベント、URL/DNSフィルタリングのログが統合的に分析できなければ、個々の事象は把握できても、攻撃の全体像や予兆を捉えることは困難です。

堅牢なセキュリティとは、各機能を実装することではなく、それらが生成するデータを相関分析し、インサイトを導出できる分析基盤を構築することを意味します。特に、ゼロトラストネットワークアクセス(ZTNA)においては、「誰が、いつ、どのアプリケーションにアクセスしたか」という詳細な監査ログを取得・分析できる能力が、攻撃対象領域の最小化とインシデント発生時の迅速な追跡調査に不可欠です。

課題3:エンドツーエンドの可視性欠如による障害分析の長期化

マルチベンダー環境において、SD-WANデバイスと既存のネットワーク機器から得られるパフォーマンスデータや設定情報が分断されている場合、ネットワークの透明性は著しく低下します。障害発生時にエンドツーエンドでの通信経路全体のデータを一元的に可視化できなければ、根本原因の特定は困難を極め、分析に多大な時間と工数を要します。

データ活用能力を問うベンダー選定基準

ソリューションの選定においては、機能の有無だけでなく、「どのようなデータを、どの程度の粒度で収集・分析できるか」という視点が重要になります。

問うべきこと:「SASE/SD-Branchアーキテクチャを通じて、いかにデータを統合・分析できるか?」

SASE(Secure Access Service Edge)やSD-Branchは、単なる機能の集合体ではありません。これらは、地理的に分散した拠点、ユーザー、デバイスから得られるネットワークデータとセキュリティデータを単一のプラットフォームに統合し、一貫したポリシー適用と高度な分析を実現するためのアーキテクチャです。

SD-Branchは、SD-WAN、有線/無線LAN、セキュリティコンポーネントから得られる拠点内のあらゆるデータを緊密に統合します。これにより、エンドユーザーからクラウドアプリケーションに至るまでの完全なデータパスを可視化し、データに基づいたプロアクティブな運用管理を可能にします。SD-WANがこのデータ統合アーキテクチャをサポートしているかどうかが、将来の拡張性と運用効率を左右する重要な評価指標となります。

データ活用能力で評価するSD-WAN:機能リストから投資対効果(ROI)の最大化へ

SD-WANの導入は、単なる回線の増強やコスト削減に留まらず、ネットワーク全体をデータソースとして捉え、その分析を通じて運用を最適化し、ビジネス価値を向上させるための戦略的投資です。5GやIoTがもたらす爆発的なデバイス数とデータ量に対応するには、将来の拡張性を見据えたデータ活用基盤としてのSD-WAN選定が不可欠です。

フォーティネットがForrester Consultingに委託した総経済的影響(TEI: Total Economic Impact™)調査では、SD-WAN導入がもたらす経済的価値が定量的に分析されています。この調査が示すように、SD-WANの真価は、実装される機能そのものではなく、各機能が生成するデータをいかに活用して具体的なROI(投資対効果)に繋げるかにあります。

以下に、SD-WANソリューションをデータ活用の観点から評価するための評価軸を示します。

1. データ収集・分析基盤としての評価軸

多様なトランスポートからのパフォーマンスデータ収集:

MPLS、インターネット、5Gなど、利用可能なあらゆる回線のパフォーマンスデータ(遅延、ジッター、パケットロス率、実効帯域幅)をリアルタイムかつ継続的に収集・正規化できる能力は、データドリブンな経路制御の基礎となります。

アプリケーション識別の粒度とトラフィックデータの可視化:

数千のSaaSを含むビジネスクリティカルなアプリケーションをレイヤー7レベルで正確に識別し、そのトラフィック特性をデータとして可視化できなければなりません。このデータに基づき、アプリケーション毎のSLA(サービス品質保証)要件に応じた動的なパス制御や帯域確保が可能になります。

脅威インテリジェンスに繋がるセキュリティログの生成:

統合された次世代ファイアウォール(NGFW)やサンドボックスは、単に脅威をブロックするだけでなく、詳細なコンテキスト情報(誰が、どこから、何を使って、どのような脅威に遭遇したか)を含む高品質なログデータを生成する必要があります。これらのデータは、セキュリティオペレーションセンター(SOC)での高度な脅威ハンティングやフォレンジック分析の元情報となります。

2. データに基づく自動化とリスク管理の評価軸

データドリブンな自動化とオーケストレーション:

収集したパフォーマンスデータやセキュリティイベントをトリガーとして、日常的な運用タスク(ポリシーの更新、経路変更、異常検知アラート)を自律的に実行する能力が求められます。これにより、人為的ミスを排除し、運用負荷を大幅に削減します。

内部通信のデータ化によるラテラルムーブメントの阻止(マイクロセグメンテーション):

ネットワーク内部を論理的に細かく分割し、セグメント間の通信をすべてデータとして記録・可視化します。これにより、万一侵入を許した場合でも、脅威の水平展開(ラテラルムーブメント)をデータで即座に検知・分析し、影響範囲を極小化します。

データに基づいたビジネス継続性の確保:

AIを活用した脅威インテリジェンスは、グローバルな脅威データを分析し、未知の攻撃パターンを予測します。ネットワークオペレーションセンター(NOC)とSOCがこの情報を統一されたダッシュボードで共有・分析することで、リアクティブな対応からプロアクティブなリスク管理へと移行し、事業継続性を高めます。

3. データインテグリティとROI向上のための評価軸

構成データの一元管理と展開(ゼロタッチデプロイ):

中央の管理基盤から全拠点へ構成データを一括適用する機能は、デプロイの迅速化だけでなく、全拠点の構成の正確性と一貫性、すなわち「データインテグリティ」を担保します。これにより、設定ミスに起因する障害やセキュリティホールを根本から排除します。

通信データの完全性の保証(暗号化):

拠点間やクラウドへのWANトラフィックをエンドツーエンドで暗号化することは、データガバナンスの基本要件です。これにより、通信データの機密性と完全性を保証します。

最終的に、優れたSD-WANソリューションとは、あらゆる環境にスケールする能力を持ち、ネットワーク機能を提供するだけでなく、収集したデータを実用的なインサイトに変換することで、ROIの向上、リスクの低減、運用の自律化を実現する統合データ分析プラットフォームと言えます。