目次

- 1 データ分析の観点から見た、現代のネットワークセキュリティにおける課題と解決策

- 2 データ分析基盤から見た、DX推進と事業継続における課題

- 3 データドリブンな運用モデルへ:ネットワーク管理の複雑性と属人化からの脱却

- 4 データ分析の観点から見た、境界防御モデル(VPN)の限界とゼロトラストへの移行戦略

- 5 データドリブンで読み解く、ネットワーク基盤の「セキュリティ」と「資産管理」の最適化

- 6 ゼロトラスト環境で強化すべき主要機能とデータ分析の視点

- 7 デジタル変革時代のネットワークとセキュリティにおける「見えないリスク」の可視化とデータ分析の必要性

- 8 データドリブンなネットワーク変革:次世代SD-WANと自律型運用の実現

- 9 データインテリジェンスと次世代SD-WANの戦略的価値:AIによる運用最適化とTCO削減

データ分析の観点から見た、現代のネットワークセキュリティにおける課題と解決策

現状分析:インシデント発見の遅延とデータソースのサイロ化

インシデント発見の遅延は、事業継続性に深刻な影響を及ぼす経営リスクに直結します。この遅延の根本原因は、セキュリティ対策が各領域で分断され、データがサイロ化している点にあります。

例えば、エンドポイントの脅威検知に有効な「EDR(Endpoint Detection and Response)」は、その名の通りエンドポイントから得られるデータに特化しています。しかし、実際のサイバー攻撃はネットワーク、サーバー、クラウドなど複数のドメインを横断して行われるため、エンドポイントのデータだけでは攻撃の全体像を把握できず、分析可能なデータソースの限定が、結果として脅威の早期発見を阻害しています。

同様に、レガシーOSの存在やエージェント管理の煩雑さは、データ収集の網羅性と品質を低下させる要因となり、データに基づいた正確なリスク評価を困難にしています。

核心課題:データ量の爆発と分析効率の低下

IoTやリモートワークの普及に伴うネットワークトラフィックの増大は、分析対象となるデータ量の爆発的な増加を意味します。特に、トラフィックの大部分を占めるTLS暗号化通信は、収集したデータから脅威の兆候(インサイト)を抽出する上での最大の障壁です。

この「データは大量にあるが、有効な分析ができない」という状況は、セキュリティ運用において以下のような非効率性を生み出しています。

低いS/N比(信号対雑音比)のアラート: 過検知(False Positive)の頻発は、インシデント対応チームの貴重なリソースを浪費させ、本当に重要な脅威を見逃す「アラート疲れ」を引き起こします。

分析工数の増大: 専門スキルを持つ人材の不足と相まって、データ分析プロセスがボトルネックとなり、インシデント対応の迅速性を損ないます。

投資対効果(ROI)の不透明性: 導入したセキュリティツールが、どの程度リスクを低減させているのかを定量的に評価できず、データに基づいた合理的な投資判断が困難になります。

解決へのアプローチ:データドリブンな脅威検知・防御の実現

既知の脅威を防ぐ「IPS(Intrusion Prevention System)」と、未知の脅威や異常な振る舞いを検知する「NDR(Network Detection and Response)」の連携は、データ分析の観点からも有効なアプローチです。しかし、その効果を最大化するには、データ収集ポイント(監視ポイント)の最適化が不可欠です。

重複したデータやノイズの多いデータを無秩序に収集することは、IPS/NDRの分析精度を低下させ、システムリソースを浪費させるだけです。真に求められるのは、**「質の高いデータを、いかに効率的に収集・分析し、実用的なアクションに繋げるか」**という、データドリブンなセキュリティ運用体制の構築です。

【セミナー案内】包括的なネットワークセキュリティを実現するデータ分析手法

特に政府機関や金融、製造業といった、高度なサイバー攻撃の標的となりやすい組織では、暗号化トラフィックを悪用した攻撃への対策が急務です。

本セミナーでは、暗号化という分析困難なデータから脅威を可視化し、誤検知を削減、そしてセキュリティ運用プロセス全体を最適化するための具体的なデータ分析手法を解説します。データに基づいたセキュリティ戦略の策定と実行を担う、ネットワークおよびセキュリティの責任者・ご担当者様を対象としています。

データ分析基盤から見た、DX推進と事業継続における課題

現状分析:データ収集基盤の欠如がもたらす事業リスク

DX(デジタルトランスフォーメーション)やBCP(事業継続計画)の本質は、収集したデータに基づく迅速かつ正確な意思決定にあります。しかし、その前提となるデータ収集基盤の構築が、多くの現場でボトルネックとなっています。

特に、電源供給が不安定、あるいは通信インフラが未整備な環境は「データの空白地帯」となり、リアルタイムな状況把握を不可能にしています。これは、事業機会の損失やインシデント対応の遅延に直結する重大なリスクです。

例えば、災害時の避難所では被災者や物資に関するデータの連携が断絶し、非効率な資源配分を招きます。建設現場では作業員のバイタルデータや建機の稼働データが取得できず、安全性や生産性の向上を阻害します。農業分野においても、環境センサーデータが取得できなければ、データドリブンなスマート農業は実現しません。これらの問題の根源は、「データが取得できない」という一点に集約されます。

技術的課題:従来型アプローチの限界

従来型のネットワーク構築は、既存の電源と通信インフラへの依存度が極めて高く、オフグリッド環境への展開には多大なコストと時間を要しました。これは、データ活用に不可欠な「データ収集の網羅性」と「即時性」という要件を満たせないことを意味します。結果として、多くのデータ活用シナリオが実現不可能な計画に終わるケースは少なくありません。

この課題を解決するには、インフラの制約を受けずに、迅速かつ広範囲にデータ収集網を構築できる、新たな技術的アプローチが不可欠です。

解決策:あらゆる場所を「データソース」に変える新技術

上記課題に対する直接的な解決策として、特許技術を用いた「バッテリー搭載型メッシュWi-Fi」を提案します。

この技術の本質は、単に通信を提供するだけでなく、「これまでデータ取得を諦めていた場所を、新たなデータソースへと変える」点にあります。電源や工事が不要で、自律的にメッシュネットワークを形成するため、建設、農業、物流、そして防災といったあらゆる現場で、迅速に安定したデータ収集基盤を構築できます。

これは、DX推進やBCP対策、遠隔監視を検討する企業・公共団体にとって、データ戦略の実行可能性を飛躍的に高めるソリューションです。

新たな論点:データ収集範囲の拡大とセキュリティの相関関係

データ収集ポイントがクラウドやIoTデバイスへと拡大するにつれ、攻撃対象領域(アタックサーフェス)も同様に拡大します。これは、データ活用を推進する上で避けては通れない必然的なリスクです。

ランサムウェアや標的型攻撃(APT)といった巧妙なサイバー攻撃は、こうした新たなデータ収集ポイントの脆弱性、例えばクラウドの設定不備やIoTデバイスの管理不徹底を的確に狙います。

したがって、データ収集基盤の拡張と、その基盤上で流通するデータを保護するためのセキュリティ監視は、表裏一体で検討すべき重要課題です。ネットワーク監視が及ばない「ブラインドスポット(監視の死角)」は、物理的な未接続領域だけでなく、セキュリティ対策が追いついていない新たなIT環境にも存在するという認識が求められます。

データドリブンな運用モデルへ:ネットワーク管理の複雑性と属人化からの脱却

現状分析:データ管理の破綻が引き起こすネットワーク運用の非効率化

リモートワークやクラウドの普及に伴うネットワークの多拠点化・多層化は、本質的に「管理すべき構成データとパフォーマンスデータの爆発的な増加と分散」という課題を生み出しています。データが各拠点やシステムにサイロ化することで、ネットワーク全体の相関分析や一元的なガバナンスの維持が極めて困難になり、運用全体の非効率化を招いています。

核心課題:暗黙知への依存がもたらす致命的な運用リスク

多くの運用現場では、慢性的なIT人材不足を背景に、個人の経験と勘といった「暗黙知」に依存したオペレーションから脱却できていません。障害対応のノウハウや構成変更の背景といった重要情報が、データやドキュメントといった「形式知」として蓄積・共有されず、特定担当者に偏在する「属人化」が進行しています。

この状態は、担当者の離脱が即、運用品質の低下や重大なシステム障害に直結する、極めて脆弱なビジネスリスクです。構成変更の影響範囲もデータに基づいて分析できず、運用そのものが「ブラックボックス化」する原因となっています。

解決アプローチ:データと“仕組み”による運用モデルへの変革

これらの課題は、個人の能力に依存するのではなく、データに基づいた“仕組み”によって解決すべきです。

アラクサラが提供するAX-Network-Managerは、分散したネットワーク機器から設定情報や稼働データを収集・統合する「データ収集・管理プラットフォーム」として機能します。これにより、サイロ化されたデータを一元化し、分析可能な状態に整備します。

さらにAX-Network-Visualizationは、収集したデータを基にネットワークの物理・論理構成やパフォーマンスを可視化する、いわば「ネットワーク専用のBI(ビジネスインテリジェンス)ツール」です。これにより、複雑な構成の直感的な把握や、リプレイス対象機器のデータに基づいた特定が可能となり、迅速なトラブルシューティングを実現します。

この2つのソリューションを組み合わせることで、属人化された暗黙知を組織の形式知へと転換し、データドリブンで再現性の高いネットワーク運用モデルを構築します。

次世代のデータ基盤:セキュアかつ高信頼なネットワークの実現

セッションでは、アラクサラとフォーティネットが共同開発し、「Interop Tokyo 2025」で初公開される新製品「FortiSwitch-AXシリーズ」もご紹介します。社会インフラで培われたアラクサラの高信頼な基盤技術と、フォーティネットの先進的なセキュリティ技術を統合したこの製品は、次世代の「セキュアなデータ収集基盤」そのものです。これからのネットワークには、信頼性の高いデータを安定的に収集し、かつそのデータをセキュアに保護する能力が求められます。

このようなデータ課題を持つ担当者・責任者におすすめします

ネットワーク全体の構成データが統合されておらず、正確なインベントリ管理ができていない。

運用ノウハウが特定の担当者に集中し、組織としての形式知として蓄積・活用できていない。

構成変更の影響範囲をデータに基づいて分析できず、作業がブラックボックス化している。

障害発生時、相関分析に必要なログやメトリクスが即座に集まらず、原因特定に時間を要している。

データに基づいた、セキュアで持続可能なネットワーク運用体制への変革を模索している。

最新のセキュアなデータ収集基盤の技術的詳細に関心がある。

データ分析の観点から見た、境界防御モデル(VPN)の限界とゼロトラストへの移行戦略

パラダイムシフトの必要性:境界防御モデルのデータ分析における限界

従来のVPNに代表される境界防御モデルは、「信頼できるネットワークの内側か、信頼できない外側か」という二元論に基づいています。このアーキテクチャでは、アクセス元とアクセ先のコンテキスト(ユーザー、デバイス、場所、アプリケーション)に関する詳細なデータをリアルタイムに取得・分析することが構造的に困難です。

この「分析データの欠如」こそが、VPNという信頼された経路を経由したランサムウェアの侵入や、内部での不正なデータ操作といったインシデントを見逃す根本原因となっています。攻撃の兆候をデータから読み解くことができず、結果としてインシデント発生後の対応に終始せざるを得ません。

顕在化するデータガバナンスの死角:シャドーITと内部不正

リモートワークやBYODの普及は、IT部門が管理・監視できていない「統制外のデータアクセス経路(シャドーIT)」を増大させています。これは、どこで、誰が、どのデータを扱っているのかを把握できない、データガバナンスにおける致命的なブラインドスポット(死角)です。

加えて、正規の権限を持つユーザーによる意図的、あるいは偶発的な不正データ操作(機密情報のダウンロード、個人情報への過剰なアクセスなど)のリスクも増大しており、これらのユーザーアクティビティデータを正確に捕捉し、リスク分析を行う必要性が急務となっています。

解決へのアプローチ:データ中心のセキュリティモデル「ゼロトラスト」とその実装課題

ゼロトラストは、全てのリクエストを信用せず、その都度収集したコンテキストデータに基づきリスクを評価し、アクセスの可否を動的に判断する、極めて合理的なデータ中心のセキュリティモデルです。

しかし、その理想的なモデルを実現するには「全てのデータアクセスを可視化し、動的なポリシーを適用する仕組み」が不可欠であり、この実装の複雑さが多くの企業で導入の障壁となっています。

現実的な第一歩:データアクセス制御の最終ポイント「エンタープライズブラウザ」

現代の業務の大半がブラウザ上で完結することを踏まえ、「エンタープライズブラウザ」を、ユーザーとデータ間の全てのインタラクションを捕捉・分析・制御するための、究極のデータ収集・制御ポイントとして提案します。

このソリューションは、ゼロトラスト実現に不可欠な「詳細な監査ログの生成(可視化)」と「リアルタイムなポリシー適用(制御)」を、最も効率的に実現します。これにより、ネットワーク経路に依存した粗いアクセス制御から、ブラウザセッション単位のきめ細かいデータアクセスコントロールへと移行が可能です。

本セッションでは、具体的な製品「Mammoth Cyber Enterprise Browser」の導入事例や活用シナリオを交え、VPN依存からの脱却と、現実的なゼロトラストへの第一歩をデータと共に解説します。

このようなデータガバナンス課題を持つ責任者を対象とします

VPNのアクセスログだけでは、ユーザーがSaaS上で具体的にどのデータを操作したかまで追跡できず、リスク評価ができていない。

BYODやシャドーITに起因するデータ漏洩リスクを定量的に評価し、技術的に制御する手段がない。

内部不正対策として、特定のデータ操作(ダウンロード、アップロード、コピー等)をリアルタイムで検知・ブロックする仕組みを求めている。

ゼロトラストの理念は理解しているが、その効果を測定するための具体的なデータ収集・分析手法と、現実的な導入ステップを探している。

データドリブンで読み解く、ネットワーク基盤の「セキュリティ」と「資産管理」の最適化

昨今の企業インフラにおいて、データアクセスの安全性と資産ライフサイクルの効率化は、経営レベルで直視すべき重要課題です。ここでは、データコンサルタントの視点から、**「リモートアクセス環境のセキュリティ構造」と「ネットワーク機器の資産管理コスト」**という2つの側面について、現状のボトルネックと解決へのアプローチを分析・提示します。

1. VPN運用の構造的限界とゼロトラストへの移行シナリオ

リモートワークが定着した現在、従来のVPN構成ではデータトラフィックの増大とセキュリティリスクに対応しきれないケースがデータとして顕在化しています。

現状のデータアーキテクチャにおける課題

ユーザー体験(UX)の低下: トラフィック集中による遅延や接続不安定が、従業員の生産性データを悪化させる主要因となっています。

セキュリティガバナンスの欠如: ID管理や端末認証が不十分なVPN接続は、不正アクセスの侵入経路(アタックサーフェス)となりやすく、潜在的なリスクが高止まりしています。

運用コストの肥大化: 拠点やクラウドごとに異なるセキュリティ製品を導入することで管理データがサイロ化し、特にITリソースが限られる中堅・中小企業において、運用負荷が限界に達しつつあります。

最適化へのアプローチ:Barracuda SecureEdge 既存ネットワークの全面刷新(フルリプレイス)は、コストと工数の観点から現実的ではないケースが大半です。そこで、現状のネットワーク構成を維持したまま、セキュリティレイヤーのみを高度化するアプローチを推奨します。

ゼロトラストとSD-WANの統合: トラフィック制御とセキュリティポリシーを統合管理出来るサービスがあります。これにより、SaaS利用時のレイテンシを改善しつつ、厳格な認証基盤を確立できます。

管理工数の削減: 一元管理による運用のシンプル化は、IT部門の人的リソースを解放し、本来のDX推進業務への再配置を可能にします。

ビジネス機会の創出: このモデルは、導入ハードルが低く費用対効果が高いため、リセラーやSIerにとっては、顧客のセキュリティ課題をデータに基づいて解決する有力な提案材料となります。

2. ネットワーク機器のTCO削減と「所有しない」選択肢

製造業をはじめとする設備産業において、ネットワーク機器のライフサイクル管理(LCM)は、見えないコスト(隠れコスト)の温床となっています。

資産管理における非効率性の分析

EOSL起因の強制的リプレイス: LAN機能自体は標準化されており陳腐化していないにも関わらず、メーカーの保守切れ(EOSL)によって発生するリプレイスは、投資対効果(ROI)を著しく低下させています。

間接業務コストの増大: 製造業務に直接寄与しないL2/L3スイッチやAP等の管理・廃棄処理は、情シス・総務部門の工数を圧迫しています。

耐用年数のギャップ: 10年以上稼働する製造設備に対し、短いサイクルで更新を迫られるネットワーク機器の非対称性は、長期的な設備計画において阻害要因となります。

解決策:サブスクリプション型モデル 資産を「所有」から「利用」へとシフトさせることが、最も合理的な解決策です。

資産のオフバランス化: 機器をサブスクリプションで提供されるサービスがあります。これにより、資産計上や廃棄処理といった事務コストをカットし、固定資産税などの関連コストも削減可能です。

超長期利用の実現: 物理的な稼働が可能であれば継続利用できる仕組みにより、製造設備のサイクルに合わせた長期的なネットワーク維持が可能となります。

リソースの最適配分: 煩雑なハードウェア管理から解放されることで、人的リソースをより付加価値の高いコア業務へ集中させることができます。

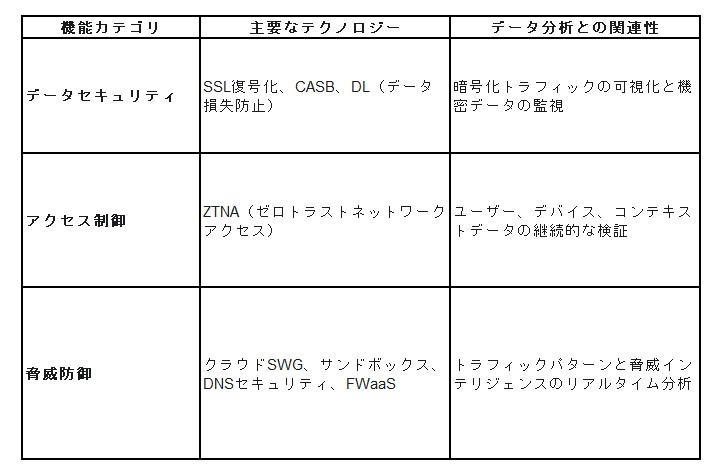

ゼロトラスト環境で強化すべき主要機能とデータ分析の視点

ゼロトラストモデルは、「決して信頼せず、常に検証する」という原則に基づき、すべてのアクセス要求を疑い、適切に検証します。この実現には、以下の機能群の強化と、その運用におけるデータ収集・分析が不可欠です。

増大するリモートアクセスとセキュリティリスクのデータ検証

近年、リモートワークやSaaS利用の拡大により、従来の社内ネットワーク中心の境界型防御では対応が困難になっています。

特に、警視庁のデータが示唆する通り、「VPNやリモートデスクトップ用の機器からの侵入」がランサムウェア被害の主要な感染経路(8割以上)を占めている事実は、境界防御の脆さとリモートアクセス機器の適切な運用管理の欠如を明確に示しています。

この状況は、以下のデータ分析・コンサルティングの必要性を裏付けています。

脆弱性データの可視化と優先順位付け: リモートアクセス機器の脆弱性スキャンデータを一元管理し、緊急度・深刻度・悪用可能性に基づいてパッチ適用や設定変更の優先順位を決定します。

リモートアクセスログの異常検知: VPN/RDPログ、認証ログを継続的に監視し、通常とは異なる時間帯、場所、ユーザーからのアクセス、あるいは短時間に多数の失敗が発生するブルートフォース攻撃の兆候をリアルタイムで検出します。

SASE/CASBソリューションへの移行: 境界防御から、ユーザーとデバイスのID、およびアクセスするリソース(クラウド・オンプレミス)のデータに基づいてアクセスを制御するSASE (Secure Access Service Edge) や CASB (Cloud Access Security Broker) への移行が、複雑なネットワーク管理の負荷軽減とセキュリティレベルの向上を実現します。

中小企業においては、IT担当者の負担軽減のため、複雑な個別製品の運用ではなく、統合されたゼロトラストソリューションの導入と、その運用データを活用した自動化の仕組みを検討することが、持続可能なセキュリティ対策に不可欠です。

ネットワークの難読化に関するデータ戦略的な位置づけ

ネットワークの難読化は、ネットワークの一部を不正ユーザーに見せないようにすることで、攻撃対象領域 (Attack Surface) を縮小する効果的な戦略です。

データコンサルタントの視点から見ると、難読化は重要なデータやリソースへのアクセスを隠蔽する役割を果たします。これは、銀行の金庫室が閉鎖的で隠された環境であるように、組織の最も機密性の高い情報資産を保護するアプローチです。

データ資産の棚卸しと紐付け: どのネットワークセグメントに最も重要な機密データ(顧客情報、知的財産など)が存在するかを特定し、そのセグメントに対して優先的に難読化(例えば、SDP: Software-Defined Perimeterの適用)を施すことが、データ戦略上の最重要課題となります。

難読化セグメントのアクセスログ分析: 難読化されたセグメントへのアクセスは厳格に制限されるため、そこに不正アクセスや不審な通信が発生した場合は、そのログが最も重大なインシデントの予兆として扱われます。このログを最優先で分析し、即座に対応する体制が必要です。

これらの機能強化とデータ活用の徹底により、貴社のゼロトラストセキュリティ体制は、より堅牢で、かつ、迅速な脅威対応が可能なものへと進化すると考えられます。

デジタル変革時代のネットワークとセキュリティにおける「見えないリスク」の可視化とデータ分析の必要性

1. ネットワーク複雑化が引き起こす「帯域圧迫」と「通信不調」のデータ実態

業務システムのクラウド化、SaaSの利用拡大、および拠点間通信の増加は、企業ネットワークのトラフィック量を急激に高めています。特に教育分野におけるGIGAスクール構想のような大規模な端末配備は、ネットワーク負荷を非連続的に増大させる要因です。

この負荷増大の結果、回線やネットワーク機器の帯域圧迫が進行し、通信遅延や接続不安定性が常態化しています。データ分析の観点からは、この問題は単なるインフラの物理的な限界ではなく、トラフィックデータの構造的な変化によって引き起こされていると分析できます。

データ分析の重要性: GIGAスクール構想の補助金申請に見られるように、現状の通信環境を定量的かつ客観的に可視化・診断することが、制度的にもインフラ投資の意思決定においても必須要件となっています。ネットワーク構成が複雑化した現在、「一部の機器データ」のみを参照する従来の監視手法は、もはやデータドリブンな経営判断の基盤とはなり得ません。

2. 部分的なデータ監視が招く「根本原因の特定遅延」と対処の後手化

繰り返されるネットワーク不調の原因は、単なる回線障害に留まらず、スイッチ・ルーターの高負荷データ、特定端末による帯域占有データ、またはアプリケーション層での異常な通信発生データなど、複数のデータレイヤーにまたがって存在します。

しかし、現場で実施されているのは、死活監視や基本的なログ確認といった限定的なデータ視点に基づいた監視に留まっているケースが散見されます。この結果、「どこで」「なぜ」遅延が発生しているのかという、根本原因を特定するためのデータ連関性が把握できず、異常発生時の対処が常に後手に回るという課題を生んでいます。特に多拠点環境や公共セクターにおいては、この部分的なデータ把握による判断ミスが、業務遂行に甚大な影響を及ぼすリスクを内包しています。

3. 多層的な可視化と診断アプローチによる「真因の特定」:データ統合の力

ネットワーク不調の真因を究明するためには、構成・アプリケーション・通信という3つのデータレイヤーを統合的に分析する「三位一体アセスメント」が必要です。

具体的には、Checkmkやntopなどのツールを活用し、以下のデータを一元的に分析します。

ネットワーク機器の死活・性能情報(機器データ)

ポートごとのトラフィック分析データ(通信データ)

アプリケーション層の通信可視化データ(アプリケーションデータ)

単なるアラート監視を超え、ネットワーク層を跨ぐデータを統合的に分析することで、「見えない原因」を定量的データとして顕在化させます。この実践的なアプローチは、単発の診断で終わらせず、ネットワーク改善の継続的なアクションへと繋げるための重要なデータ基盤を提供します。

4. セキュリティ環境における「データ品質」の課題とオーバーヘッドの分析

DX推進やゼロトラストアーキテクチャの浸透に伴い、企業ネットワークは広範かつ複雑化し、サイバー脅威への対抗策としてIDS/IPS、EDR、NDRといった高度なセキュリティツールが導入されています。

これらのツールは検知精度向上を目的としていますが、「ログは取得している」「ツールは導入済み」という表面的な安心感の裏側で、以下のデータ課題が顕在化しています。

誤検知や見逃し、大量アラートへの対応負荷の増大

“本当に脅威データが見えているのか”という根本的な疑念の未解消

限られたリソースによるSOC/IT部門の負担増大

この状況は、セキュリティ投資のROI(投資対効果)やデータ保護の全体最適化を阻害する大きな要因となっています。

5. パフォーマンスを奪う「オーバーヘッド」の罠:入力データ品質の定量分析

高度な可視化や自動応答を可能とするNDRなどのツールが普及する中で、多くの企業が「データは収集されているが、パフォーマンスが出ていない」という“見えているつもり”の状態に陥っています。

この問題の根源は、ツールのパフォーマンスを奪う「データオーバーヘッド」にあります。具体的には、重複トラフィック、暗号化通信、あるいは不要な大量のログデータが、フィルタリングされることなくそのままセキュリティツールに流れ込み、処理負荷を不必要に増大させています。

その結果、ツール本来の性能が発揮されず、誤検知や見逃しの温床となり、運用効率が低下します。セキュリティ強化のためではなく、現場の疲弊とコスト増加を招く主要因は、導入ツール自体ではなく、ツールに渡している「入力データの質」がボトルネックとなっている点にあると、データコンサルタントとして分析します。このデータオーバーヘッドの定量的見直しこそが、セキュリティ投資効果最大化のための本質的なアプローチです。

データドリブンなネットワーク変革:次世代SD-WANと自律型運用の実現

1. アプリケーション多様化が要求するネットワークデータの動的分析

パンデミックを契機としたリモートワークの急増は、タスク管理、コラボレーション、ビデオ会議といったクラウドアプリケーションの利用を飛躍的に増加させました。データ分析の観点から見ると、これはネットワークトラフィックが多様化・分散化したことを意味します。

それぞれのアプリケーションは、ネットワークに対して固有のサービス品質(QoS)データ要件をもたらします。したがって、ネットワークは、これらのアプリケーションタイプを自動的に分類し、優先順位付けするデータ駆動型の仕組みを備え、その要求水準を満たし続ける必要があります。

次世代のSD-WANは、ネットワークの制約にビジネスを適応させるのではなく、ビジネスが求めるデータフローを中心に据えるべきです。すなわち、ネットワークはアプリケーションのデータ要求によって定義され、動的に構成されるものへと進化する必要があります。

2. AI・MLとネットワークデータを統合した「自律型ネットワーク運用」

次世代SD-WANの核心は、人工知能(AI)、機械学習(ML)、およびネットワークデータ、ビジネスポリシーを統合的に活用し、人間の介入を最小限に抑えた完全に自律的なネットワーク運用を実現することにあります。

ネットワーク構成の変更は、もはや労働集約的な手作業の課題ではありません。こうしたインテリジェントなテクノロジーを活用することで、企業はデジタルトランスフォーメーション計画を劇的に加速させることが可能となります。

データに基づく遅延分析: 複数のネットワークエンジニアへのインタビューに基づくZK Researchの調査では、ネットワーク全体の変更実装にかかる平均時間は約4ヶ月と判明しています。レガシーなSD-WANの導入により、この期間は数日から1週間に短縮されますが、デジタルビジネスのスピードにはまだ十分とは言えません。

AIとMLを内蔵したSD-WANは、ネットワークを24時間365日監視し続けるバーチャルエンジニアの役割を果たし、収集されたデータに基づきネットワークの変更を継続的に実行します。このインテリジェンスにより、問題が発見される前、あるいは予測される時点で、ビジネスへの影響が出る前に修正するための最適なデータ駆動型のアクションを正確に判断できるようになります。

3. 人為的ミスデータの排除と自動化による運用リスクの低減

次世代SD-WANの自動化機能は、ネットワーク運用に不可欠であった、人間主導で労働集約的な手動プロセスを排除します。

この手動プロセスは、組織にとってのサイレントキラーであり、計画外のネットワークダウンタイムの最大の原因は人為的なミスであることがデータで裏付けられています。実際、ZK Researchの「2019年 ネットワーク購入意向調査」によると、計画外のダウンタイムの34%がエンジニアのミスに起因していることが明らかになっています。次世代SD-WANの導入により、これらのヒューマンエラーに起因する問題を根本的に排除することが可能です。

次世代SD-WANは、過去の運用データからパターン、プロセス、ベースラインを学習し、そこからの逸脱を特定します。そして、ネットワーク運用を阻害する以下のデータ駆動型の課題解決に向けて、具体的な推奨事項を提供できます。

アプリケーションパフォーマンスデータに基づいた最適なネットワークパスの選択。

トラフィック負荷データに基づき、動的に帯域幅を追加すべきタイミングと場所の特定。

リモートユーザーをクラウドリソースに接続するための最適なルーティングパスの提案。

ビジネスポリシーデータに基づいて優先すべきアプリケーションの決定。

トラフィック解析データに基づき、異常な挙動を示すエンドポイントの隔離。

すべての組織が直ちに完全な自律型ネットワークへ移行することは非現実的です。しかし、十分なトレーニングデータ、フィードバックデータ、そして積極的な推奨事項が組み合わされることで、次世代SD-WANはネットワーク専門家がより戦略的な取り組みに注力できる環境を作り出し、ネットワークの運用そのものをインテリジェンスに委ねられるというパラダイムシフトを実現します。

データインテリジェンスと次世代SD-WANの戦略的価値:AIによる運用最適化とTCO削減

1. AIとデータ:放射線科医の変革に学ぶネットワーク運用の未来

AIが放射線科に与えた影響は、ネットワーク運用におけるデータ駆動型インテリジェンスの可能性を示す好例です。当初、医師は自身の専門性を過信し、AIによるMRI画像解析に抵抗を示しました。しかし、時が経つにつれ、AIアルゴリズムが人間の目では識別困難な微細な病変データを発見できるというデータ分析能力に、その価値を認めるようになりました。

AIを導入した医師は、画像評価に費やす時間を大幅に短縮し、患者治療という戦略的な活動により多くの時間を割くことが可能になりました。

同様に、ネットワーク運用においても、企業がより質の高いトレーニングデータを提供することで、次世代SD-WANのAI/MLエンジンはますます高度化します。AIは、ネットワークエンジニアの職を奪う「敵」ではなく、**運用効率とデータ洞察力を高める「最良の協働者(ベストフレンド)」**として捉えるべきです。

2. クラウド提供型サービスエッジによるセキュリティと運用の簡素化

次世代SD-WANは、クラウドへのサービスエッジを提供し、ネットワークの管理と運用を抜本的に簡素化する必要があります。これは、ネットワークを通過するすべてのトラフィックに対して、最高レベルのセキュリティを適用するSecurity-as-a-Service(サービスとしてのセキュリティ)レイヤーを包括的に備えることを意味します。

このクラウド提供型のアプローチは、SaaS、パブリッククラウド資産、インターネットリソース、本社データセンターなど、あらゆるアクセスポイントを統合し、データの一貫性を保ちます。

セキュリティレイヤーは、以下の高度な機能を含め、ネットワーク層に直接接続・統合されるべきです。

これらは、IPSec/SSL VPN、ポリシーベースのフォワーディング、QoS(Quality of Service)、そしてNetwork as a Service(NaaS)といったネットワーク層の機能と連携し、支店、在宅勤務、およびモバイルデバイスで接続するすべての従業員を安全に結びつける統合データプラットフォームを形成します。

3. TCO削減とROI向上の定量的データ分析

このようなクラウドネイティブなアプローチを採用することで、次世代SD-WANは企業に無限のスケールとパフォーマンスをもたらします。さらに、すべての支店に物理的なハードウェアを導入する必要がなくなるため(これは運営費および資本的支出の流出につながります)、TCO(総保有コスト)の削減とROI(投資収益率)の向上という、明確な財務的メリットが実現します。

削減額は、企業タイプ、既存ハードウェアの年数、拠点数、グローバル展開の有無など、多岐にわたるデータ要因によって変動します。しかし、SD-WANへの移行は、すべての企業にとって大幅なコスト削減をもたらすことが期待されます。

定量的データ分析結果: ZK ResearchがSD-WANに移行した企業数十社に対して実施したインタビューデータに基づき、平均的なコスト削減額は約40%と推定されています。さらに、一部の事例では90%近い削減が確認されており、次世代SD-WANがもたらす経済効果の大きさがデータによって裏付けられています。

4. 企業リーダー層の共通課題と次世代SD-WANの価値提供

CIO、インフラ責任者、ネットワークアーキテクト、ネットワークエンジニアといった主要なステークホルダーは、次世代SD-WANの導入と運用において共通の関心と課題を抱えています。

次世代SD-WANは、以下のリストにあるように、各層のニーズと懸念事項を、運用効率の向上とセキュリティリスクの定量的な低減という両面から解決に導くためのデータ基盤を提供します。

CIO(最高情報責任者)の関心: TCO削減、ROI最大化、DX推進への貢献、セキュリティリスクの定量的な管理。

インフラ責任者/ネットワークアーキテクトの関心: ネットワークの弾力性、無限の拡張性、クラウドサービスとのシームレスな統合、ポリシーの一元管理。

ネットワークエンジニアの関心: 運用業務の自動化と工数削減、人為的ミスの排除、トラブルシューティングの迅速化(AI/MLによる予知保全)。