目次

1. 急増するサイバー攻撃とアタックサーフェースの脆弱性

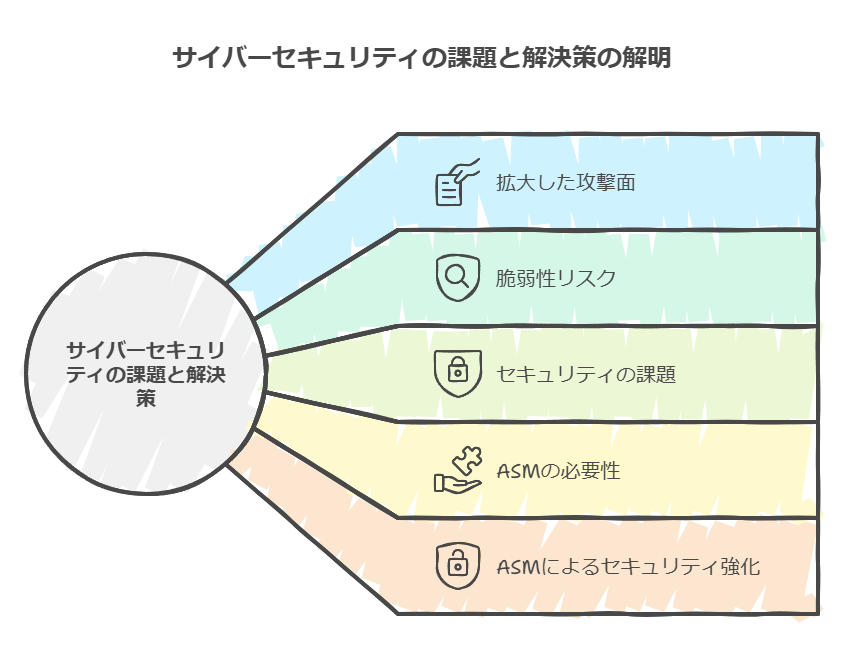

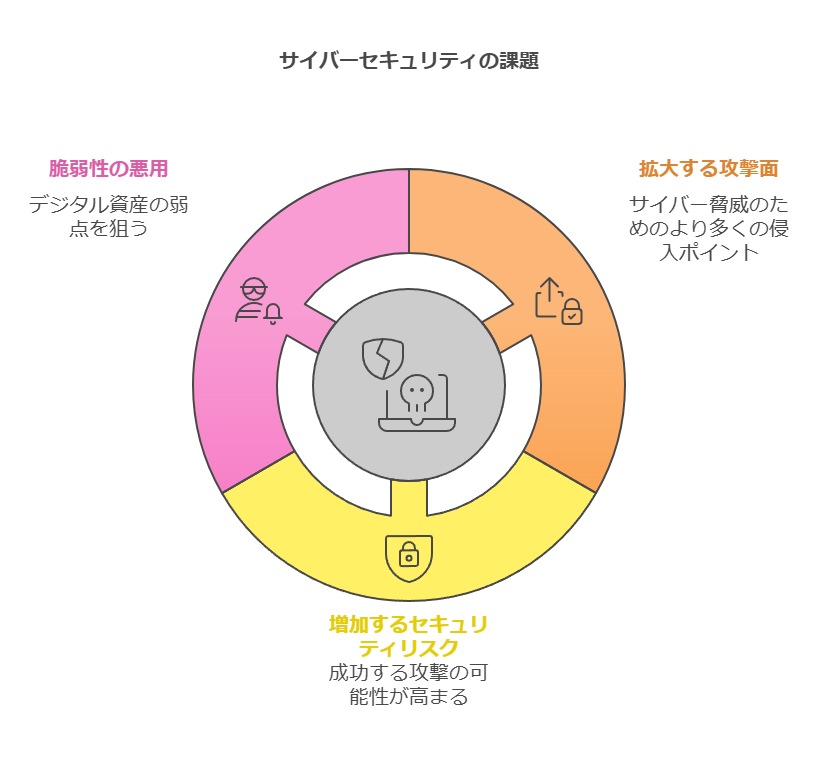

急増するサイバー攻撃に対するアタックサーフェースの脆弱性リスク: サイバー攻撃が増加する中、攻撃者は企業のデジタル資産に潜む脆弱性を狙い、アタックサーフェースの拡大がセキュリティリスクの増大を招いています。

2. デジタル基盤の普及と脆弱性の拡大

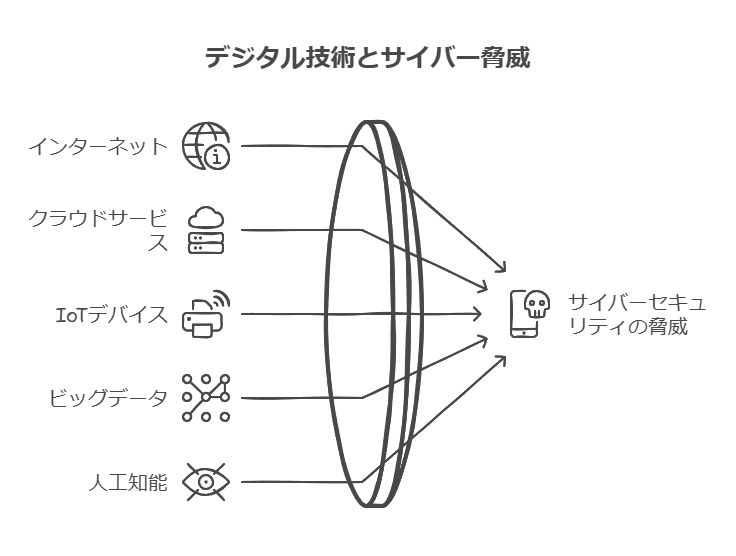

デジタル基盤の拡大と脆弱性リスクの増大: インターネットやクラウドサービス、IoTデバイス、ビッグデータ、人工知能などのデジタル技術が急速に普及し、多くの企業がそれらを基盤に事業を展開しています。しかし、その一方で、悪質なサイバー犯罪者はこれらの技術に潜む脆弱性を標的とし、攻撃を繰り返しています。

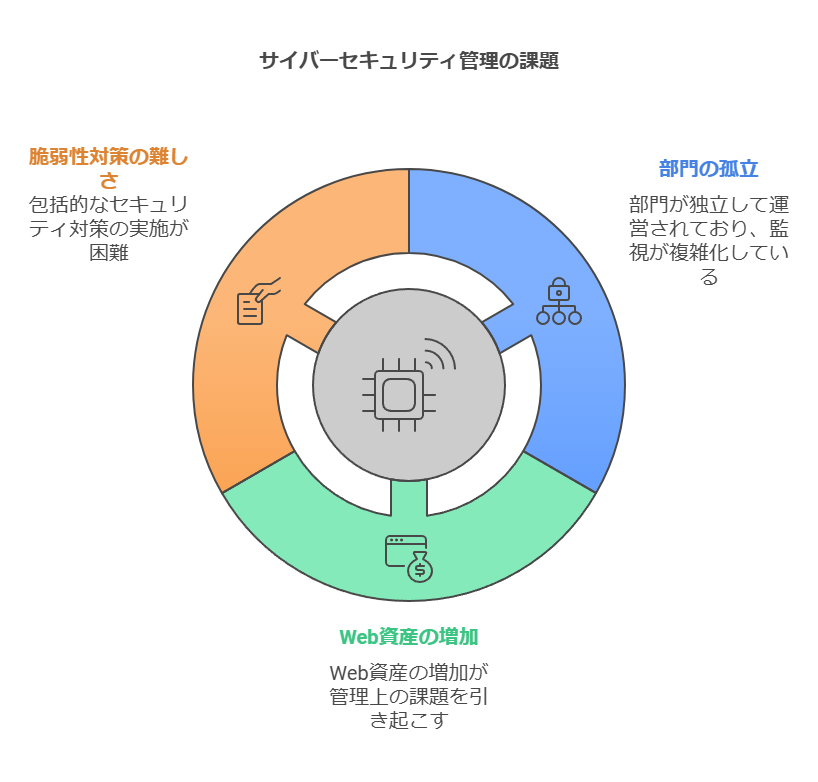

3. アタックサーフェースの拡大と組織全体の脆弱性対策の課題

アタックサーフェースの拡大と全社的な脆弱性対策の難しさ: サイバー攻撃の攻撃対象範囲、すなわち「アタックサーフェース」は増加し続けています。各部署が独自に立ち上げたWebサイトやIT資産が増える中、それらを把握し、全社的な脆弱性対策を実施することはますます困難になっています。

4. 外部公開IT資産の管理と脆弱性評価の重要性

外部公開IT資産の管理と継続的な脆弱性評価の必要性: 攻撃者は、インターネットからアクセス可能な外部公開IT資産を通じて得た情報をもとに攻撃対象を特定し、手法を検討します。そのため、自組織をサイバー攻撃から守るためには、外部公開されているIT資産を特定し、定期的に脆弱性を評価する仕組みを構築することが重要です。

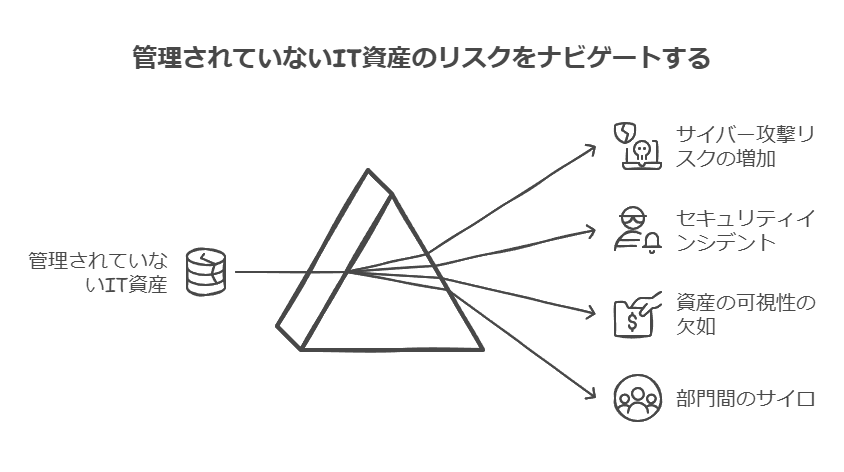

5. 組織内IT資産の棚卸しと全社的なセキュリティ対策の必要性

組織内IT資産の棚卸しと全社的なセキュリティ対策の重要性: 組織内の各部署が独自に大量のサイトやドメインを立ち上げると、それらの棚卸しや最新の状況把握が難しくなります。適切にIT資産を把握し、全社的に対策を講じなければ、サイバー攻撃やセキュリティインシデントのリスクを増大させる原因となります。

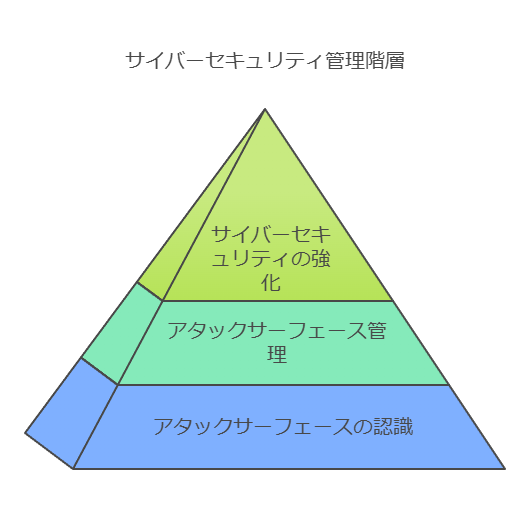

6. ASM(Attack Surface Management)によるセキュリティ強化の提案

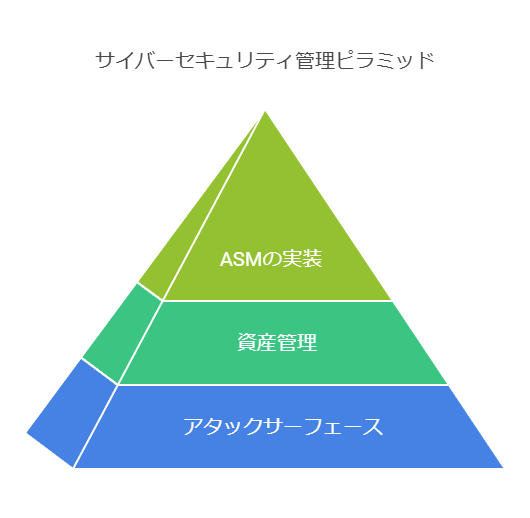

ASM(Attack Surface Management)によるセキュリティ強化策の提案: 自組織が保有する増え続けるアタックサーフェースをどのように把握し、管理していくべきでしょうか?その解決策として、「ASM(Attack Surface Management)」を提案します。

7. ASMの重要性と具体的な導入手順の解説

ASMの重要性と導入ステップの詳細解説: ASMは、インターネットからアクセス可能なIT資産の情報を調査し、脆弱性を継続的に評価する取り組みとして、セキュリティ強化において欠かせない対策です。外部IT資産の可視化に伴う課題やASMの重要性を解説し、具体的な手法と実行方法を4つのステップでわかりやすく説明します。

8. 外部公開IT資産の脆弱性情報管理の課題と対策

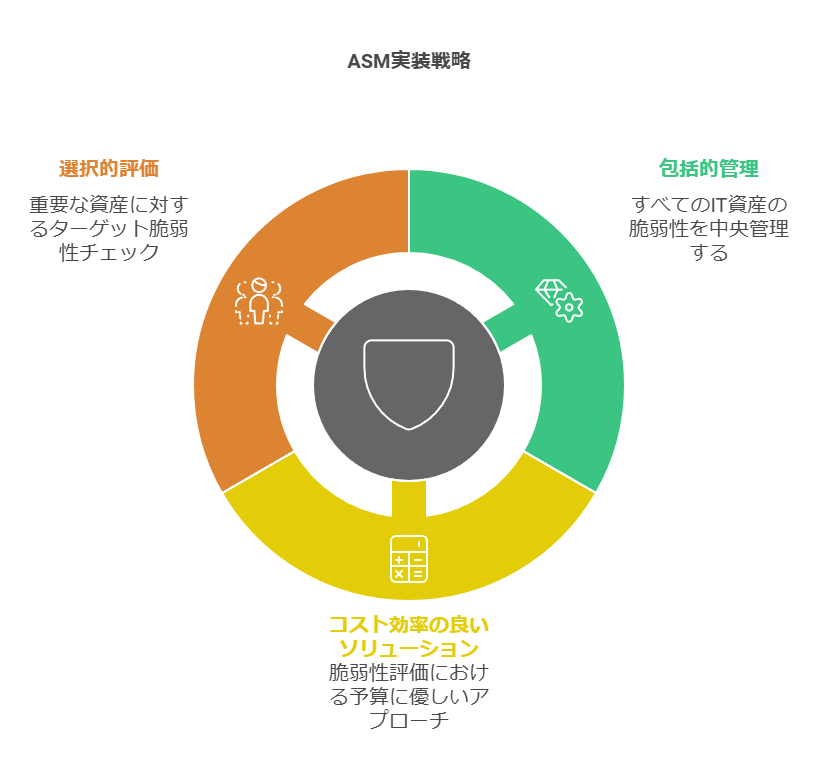

外部公開IT資産の脆弱性管理課題とその解決策: 外部公開IT資産全体の脆弱性情報を一元管理できていない、あるいは、手間やコストの観点からすべてのIT資産に脆弱性診断ができないと感じている担当者の方は、ASMを活用したセキュリティ強化策をぜひ参考にしてください。

データコンサルタントの視点から、アタックサーフェースの管理と脆弱性評価の重要性を強調し、組織全体での対策を具体的に施策があります。

データコンサルタント視点でのアタックサーフェース管理(ASM)強化の重要性

アタックサーフェース拡大とそのリスク デジタル技術の進展に伴い、企業・組織がインターネットやクラウドサービス上での事業展開を拡大し、IoTデバイスやビッグデータ、AIの活用が急増しています。しかし、その一方でサイバー攻撃の脅威も増大し、攻撃の対象となる範囲、いわゆる「アタックサーフェース」が拡大し続けています。企業が管理するデジタル資産が増え、攻撃経路の特定が難しくなる中、悪意ある攻撃者がこうした脆弱性を標的にするサイバー攻撃のリスクが日々高まっています。デジタル環境が進化するにつれ、攻撃リスクも同時に管理することが不可欠です。

IT資産の分散と全社的な脆弱性対策の難しさ 部署ごとに運用されるWebサイトやクラウドリソースなどのIT資産が増えると、それぞれの最新状況や脆弱性を把握する難易度が上がります。攻撃者は公開されているIT資産から情報を収集し、脆弱なポイントを突く手法を検討します。自社のデジタル資産が外部からどう見えるかを把握し、継続的な脆弱性評価を行うことで、攻撃リスクの低減が図れます。しかし、企業内で増加するIT資産の棚卸しや全社的な統制が取れていない状況では、セキュリティリスクがさらに高まるため、統合的な資産管理の仕組み構築が重要です。

ASM(アタックサーフェース管理)の必要性 IT資産の脆弱性を効果的に管理し、セキュリティ体制を強化するために、「ASM(Attack Surface Management)」の導入が推奨されます。ASMは、外部からアクセス可能なIT資産を可視化し、その脆弱性を継続的に監視・評価するための重要な取り組みです。これにより、デジタル資産の全体像とそのセキュリティ状態を把握し、迅速な対応と予防措置を行うことが可能となります。

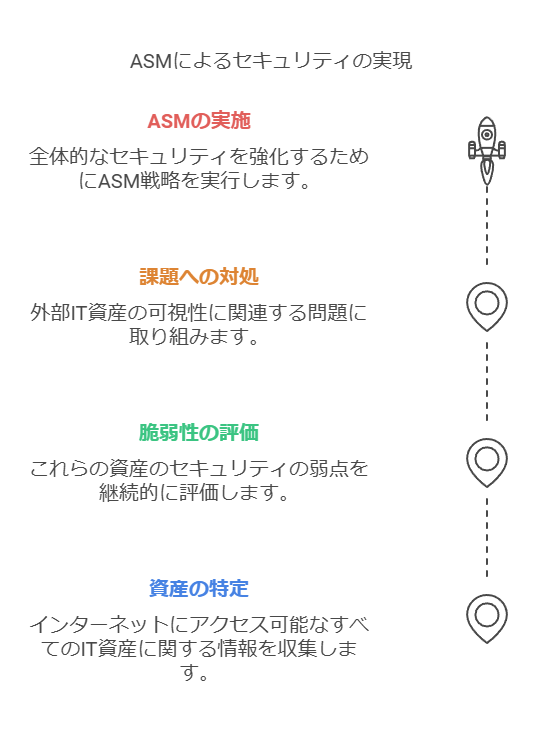

ASM導入の4つのステップでセキュリティを強化する手法 ASMの効果を最大化するためには、以下の4つのステップを推奨します:

ステップ1:外部IT資産の全体把握

外部に公開されているすべてのIT資産の可視化を行い、攻撃経路を洗い出します。部門ごとに分散したWebサイトやサービスを網羅的に把握し、脆弱性の特定に役立てます。

ステップ2:脆弱性の優先順位付け

把握した脆弱性のリスク評価を実施し、優先的に対応が必要な箇所を特定します。リスク評価により対応の優先順位を明確化し、対応が遅れないようにすることがポイントです。

ステップ3:脆弱性の継続監視と対応

定期的な脆弱性診断とその監視体制を整備します。継続的な監視を行うことで、新たな脆弱性に早急に対応し、攻撃リスクの低減を図ります。

ステップ4:改善のPDCAサイクル

継続的な見直しと改善を行い、ASMの運用体制を強化します。PDCAサイクルを回すことで、ASM体制が時代に合わせて進化し、より強力なセキュリティ対策へと発展させます。

企業におけるセキュリティの維持・強化のために、増加し続けるアタックサーフェースに適応し、ASMを通じた一元管理体制の整備を目指すことが重要です。

外部から狙われるIT資産をいかに守るか:アタックサーフェスの管理が鍵

サイバー攻撃者は、まず公開されている情報やインターネットからアクセス可能な外部に公開されたIT資産を徹底的に調査し、その情報を基に攻撃対象や手法を選定します。このため、外部に公開されているIT資産を定期的に評価し、脆弱性がないかを継続的にチェックする仕組みの構築が、セキュリティ対策の基本となります。

分散したIT資産の把握が課題に

多くの組織では、各部署が個別にWebサイトやドメインを立ち上げており、その全体像を正確に把握できていないケースが少なくありません。このように、棚卸しがされていないIT資産が増加することで、最新の状況を把握できず、脆弱性の確認も行き届かないまま放置されてしまうリスクがあります。このような状況は、組織全体としてサイバー攻撃やセキュリティインシデントのリスクを高める要因になりかねません。

ASM(Attack Surface Management)でセキュリティを強化

増え続けるIT資産やアタックサーフェスをいかに把握・管理し、セキュリティ対策を講じるべきでしょうか。その解決策の一つが「ASM(Attack Surface Management)」です。

ASMの役割と4つのステップでの実現方法

ASMは、外部(インターネット)からアクセス可能な全てのIT資産を定期的に調査し、それに存在する脆弱性を評価・管理するプロセスです。この仕組みを導入することで、組織が保有するIT資産の脆弱性を一元的に可視化し、リスクに対応することが可能になります。

具体的には、以下の4つのステップで実現可能です:

- 外部公開IT資産の全体把握: 各部署が管理するドメインやサーバーを含め、全ての公開IT資産をリスト化し、可視化します。

- 脆弱性診断の継続的実施: 公開資産に対して脆弱性診断を定期的に実施し、最新の脆弱性に対応します。

- 自動化ツールの導入: ASMツールを活用して、脆弱性の検出や評価を自動化し、運用の負担を軽減します。

- リスク対応の優先順位付け: 発見された脆弱性に対し、リスクに応じた優先順位を付け、迅速に対処できるフレームワークを構築します。

組織におけるASM導入のメリット

ASMを活用することで、以下の課題を解消することが期待できます:

- 脆弱性情報の一元管理: 外部公開IT資産の脆弱性情報を一元管理し、セキュリティ対策を統一的に進められます。

- リソースの効率的運用: 手間やコストの観点から、全てのIT資産に対して脆弱性診断を行うことが困難な場合でも、ASMを使うことで効率的に管理が可能になります。

これらの取り組みは、セキュリティ強化を図りつつ、管理負荷の軽減やコスト効率を向上させる手段として、有効な施策となります。セキュリティ担当者にとって、リスクを可視化し、優先順位に基づいた対応が可能になるASMは、今後のサイバーセキュリティ戦略に欠かせない要素となるでしょう。

ポイント:

- 段階的アプローチ: IT資産の管理手順を具体的な4つのステップ。

- 具体性の強化: ASMの導入効果やプロセスを具体的に提示。

- データドリブンな視点: IT資産の可視化や脆弱性管理をデータに基づいた評価と管理プロセスとして説明し、運用効率向上。

4つのステップで実現する「ASM(Attack Surface Management)」によるセキュリティ強化手法

急速に増加するサイバー攻撃に対して、自組織のIT資産における「アタックサーフェース」をどう把握し、適切に管理するかが大きな課題となっています。2023年には、企業が保有するIT資産の平均的なアタックサーフェースが前年比20%増加し、その脆弱性を狙った攻撃が30%増加したとの報告があります。

この課題に対する解決策として、「ASM(Attack Surface Management)」が注目されています。ASMは、外部からアクセス可能なIT資産の情報を継続的に調査し、脆弱性を評価する仕組みです。このプロセスは、IT資産の可視化とその脆弱性管理を一元化するための重要な対策です。

ASMの重要性と4つのステップによる実行方法

ASMの導入により、外部公開されているIT資産を定期的に評価し、脆弱性情報をリアルタイムで把握することが可能です。これにより、セキュリティリスクがどの程度軽減されるかを具体的に示すデータも多数存在します。たとえば、ASM導入により、平均で25%の攻撃リスクが低減され、IT資産の棚卸しや更新コストも年間15%削減された事例があります。

具体的なASM実行方法は以下の4つのステップで構成されます:

IT資産の可視化

自社が外部に公開している全てのIT資産をリスト化し、可視化します。このプロセスは多くの企業において最大の課題とされていますが、最新のデータ分析ツールを用いることで、手動の棚卸しに比べ80%の作業時間短縮が可能です。脆弱性の評価

各IT資産の脆弱性を評価し、リスクの優先順位を決定します。サイバー攻撃の90%が既知の脆弱性を狙ったものであるため、このステップの重要性は極めて高いといえます。リスクの軽減策の実施

特定された脆弱性に対して、迅速なパッチ適用や設定の変更などの軽減策を実施します。データによると、迅速な対応により、攻撃を受けるリスクを50%削減できるとされています。継続的な監視と評価

継続的なモニタリングと定期的な脆弱性評価を行うことで、新たなリスクを早期に発見し対応します。このプロセスにより、長期的なセキュリティ維持が可能となります。実際に、ASMを導入した企業の90%が、サイバー攻撃によるダメージを大幅に削減したと報告しています。

増大するアタックサーフェースに対するASMの効果

デジタル技術の急速な普及により、多くの企業はインターネットやクラウドサービス、さらにはIoTデバイスの活用に依存しています。これに伴い、アタックサーフェースも拡大し、その脆弱性を狙うサイバー攻撃が急増しています。2022年には、IoTデバイスを狙った攻撃が前年比50%増加し、クラウドサービス関連の攻撃も40%増加しました。

こうした現状に対処するため、ASMを導入し、IT資産を定期的に評価し続けることが、サイバー攻撃からの防御において重要な役割を果たします。

IT資産管理の課題とASMによる解決策

特に各部署で乱立するWebサイトやドメインを統一的に管理することは多くの企業にとって大きな課題です。現状、企業の85%が全社的なIT資産の可視化が十分に行われていないと報告しており、それが脆弱性を見逃す原因になっています。ASMの導入により、全IT資産の一元的な管理と脆弱性情報の共有が可能となり、セキュリティ対策が一層強化されます。

ASMの導入は、組織のセキュリティレベルを向上させるだけでなく、長期的な運用コストの削減やサイバー攻撃によるリスク低減にも寄与します。

拡大するサイバー攻撃のリスク:増加するアタックサーフェースと脆弱性の管理

デジタル技術の急速な普及に伴い、企業や組織はデジタル基盤を活用して事業を展開するケースが増えています。インターネットやクラウドサービスの広範な利用、IoT(モノのインターネット)デバイスの普及、そしてビッグデータや人工知能の導入が進む中で、悪質な犯罪者はこれらの技術の脆弱性を狙い、サイバー攻撃を繰り返しています。その結果、サイバー攻撃の対象範囲、いわゆる「アタックサーフェース」は急速に拡大し続けています。

全社的なIT資産の把握と脆弱性管理の複雑化

攻撃者が最初に狙うのは、公開されている情報やインターネットからアクセス可能な外部のIT資産です。これらの情報をもとに、攻撃対象や手法を決定します。そのため、企業がサイバー攻撃から自身を守るには、外部に公開されているIT資産を特定し、脆弱性が存在しないかを継続的に評価する仕組みを構築することが不可欠です。しかし、組織内の複数の部署が多数のサイト(ドメイン)を運営している場合、それらの棚卸しができておらず、全社的な最新のIT資産の状況を把握することが困難になることがあります。これにより、サイバー攻撃やセキュリティインシデントのリスクが増大する可能性があります。

4つのステップで実現する「ASM(Attack Surface Management)」によるセキュリティ強化

増え続けるアタックサーフェースを効果的に把握し管理するための解決策として、「ASM(Attack Surface Management)」の導入を提案します。ASMは、外部からアクセス可能なIT資産の情報を調査し、それらに存在する脆弱性を継続的に評価する取り組みであり、現代のセキュリティ強化において必要不可欠な対策です。

データコンサルタントの視点から、ASMの重要性を以下の4つのステップで解説します:

IT資産の可視化: 外部に公開されている全てのIT資産を特定し、その存在を把握します。これにより、どの資産が攻撃の対象になり得るかを明確にします。

脆弱性の評価: 特定されたIT資産に対して、脆弱性の有無を評価し、リスクの高い部分を特定します。この評価は継続的に行うことで、常に最新の情報に基づいた対策を講じることが可能です。

対策の優先順位付け: 評価結果に基づき、リスクの高い脆弱性から優先的に対策を講じます。これにより、限られたリソースを最も効果的に活用することができます。

継続的なモニタリングと改善: 脆弱性管理は一度で終わるものではなく、継続的なモニタリングと改善が必要です。ASMを導入することで、サイバー攻撃のリスクに対する防御を強化し続けることが可能です。

ASMの導入により、「外部公開IT資産全体の脆弱性情報を一元管理できていない」「手間やコストの観点ですべてのIT資産に脆弱性診断ができない」といった課題を抱える企業でも、効率的かつ効果的にセキュリティ強化を実現することができます。セキュリティ担当者の皆様には、これらのステップを参考に、組織のセキュリティ対策の見直しや強化を進めていただければと思います。

4ステップで実現するASM(Attack Surface Management)によるセキュリティ強化

企業が保有するIT資産は日々増加しており、それに伴いサイバー攻撃のリスクも拡大しています。IT資産の「アタックサーフェス」(攻撃対象となりうる部分)をどのように把握し、効果的に管理していくべきかが重要な課題です。この解決策として提案されるのが「ASM(Attack Surface Management)」です。

ASMとは何か?

ASMは、外部(インターネット)からアクセス可能なIT資産を可視化し、それらに存在する脆弱性を継続的に評価・管理するためのアプローチです。これにより、リスクを事前に把握し、適切なセキュリティ対策を講じることが可能となります。ASMは、これからのセキュリティ強化に不可欠な取り組みであり、特に複雑化するIT環境において、攻撃リスクを最小化するために必須の施策です。

外部IT資産の可視化とASMの重要性

多くの企業は、外部に公開されているIT資産の全体像を正確に把握できていないケースが散見されます。ASMは、この「可視化」プロセスを支援し、セキュリティリスクの早期発見と対応を可能にします。

以下では、ASMを実現するための4つのステップを通じて、具体的な手法を解説します。

ASM実現の4ステップ

外部公開IT資産の棚卸しと可視化

各部署が管理しているドメインやサーバーを含む全IT資産をリストアップし、正確に把握します。この可視化プロセスは、攻撃対象を特定するための基盤を提供します。

脆弱性診断の継続的な実施

全ての公開IT資産に対して、定期的に脆弱性診断を実施します。これにより、常に最新の脆弱性情報を取得し、対応を行う準備が整います。

ASMツールの活用による運用の自動化

自動化ツールを活用することで、運用負担を軽減し、効率的に脆弱性の管理を行うことができます。これにより、手作業による漏れや運用コストの削減が可能となります。

リスクに基づいた対策の優先順位付け

発見された脆弱性に対して、リスクに基づいた優先順位を設定し、迅速かつ効果的な対応が可能な体制を構築します。

ASMが解決する課題

ASMを導入することで、多くの企業が抱える以下の課題を解消することが可能です。

脆弱性情報の一元管理の欠如

外部公開IT資産に関する脆弱性情報が分散しており、全体像を把握できていない企業が多いです。ASMはこれらを一元管理し、セキュリティ対策を包括的に行う基盤を提供します。

コストとリソースの制約

手作業で全てのIT資産を管理し、脆弱性診断を行うことは非常に労力がかかります。ASMは、自動化によって手間やコストを大幅に削減し、効率的なセキュリティ対策を実現します。

企業を脅かすランサムウェア攻撃の増加

現代の企業において、データは生命線と言っても過言ではありません。しかし、近年急増しているランサムウェア攻撃が、企業のビジネスに深刻な影響を及ぼしています。ランサムウェアは、企業のシステムに侵入し、データを暗号化してアクセス不能にし、身代金を要求する悪質な手口です。

一度感染すれば、データの喪失や業務の停止といった重大な損害をもたらします。ランサムウェア攻撃はあらゆる企業規模や業種に対して増加傾向にあり、全ての企業がそのリスクに晒されていると言えるでしょう。

まとめ:ASMによる総合的なセキュリティ対策の必要性

増加するアタックサーフェスに対応し、企業全体のセキュリティを強化するためには、ASMの導入が必要不可欠です。特に、ランサムウェアなどの高度なサイバー攻撃に備えるためには、全てのIT資産を可視化し、脆弱性を管理するプロセスが必要です。セキュリティ強化を目指す企業の担当者は、ASMをヒントにリスク管理体制を見直すことが求められています。

ポイント:

データコンサルタント視点での明確化: データの管理と可視化の重要性、及びASMによる一元的な脆弱性管理。

段階的なアプローチ: ASM導入のプロセスを4つのステップに分解し、具体的な実行方法。

リスク管理とコスト効率の向上: 企業が直面するコストやリソースの課題を解消するための自動化や優先順位付け。

データコンサルタントの視点から、攻撃対象範囲(アタックサーフェース)の拡大やその管理方法について具体的な課題と解決策を提示。

サイバー攻撃のアタックサーフェース拡大に伴うリスク管理の必要性

デジタル技術の急速な進展により、企業や組織は、クラウドサービス、IoTデバイス、AI、ビッグデータなどを活用してビジネスを展開するようになりました。しかし、このデジタル化の進展とともに、攻撃対象範囲(アタックサーフェース) も急激に広がり、脆弱性を狙ったサイバー攻撃が急増しています。特にインターネットに公開されているIT資産は、悪意のある攻撃者にとって格好の標的です。

各部署に散在するIT資産の把握と全社的な脆弱性対策の難しさ

多くの攻撃者は、最初に公開されている情報や、インターネットからアクセス可能な外部に公開されたIT資産を標的とし、攻撃手法を決定します。そのため、これらのIT資産がどこにあり、どのような脆弱性が存在するかを定期的に把握し、評価する仕組みが必要です。

しかし、現実的には、各部署が独自に立ち上げたWebサイトやドメインなどのIT資産が乱立しており、それらを正確に棚卸しできていない企業も多いのが実情です。このような状況では、全社的なセキュリティ対策が遅れ、結果としてサイバー攻撃のリスクが増大します。

4つのステップで実現するASM(Attack Surface Management)

増え続けるアタックサーフェースをどう管理すべきか。その答えがASM(Attack Surface Management)です。ASMは、組織が保有する外部に公開されたIT資産を調査し、脆弱性のある部分を継続的に評価・管理することで、サイバー攻撃のリスクを大幅に軽減する手法です。

ASMの実行は次の4つのステップに分かれます:

外部IT資産の可視化:まず、組織が保有するすべてのインターネット公開資産を特定します。多くの企業では、各部署が独自に立ち上げたIT資産を把握しきれていないため、可視化は重要な第一歩です。

脆弱性の特定と評価:公開されたIT資産にどのような脆弱性があるのかを評価します。特に、古いシステムや管理が行き届いていないWebサイトは脆弱性が高いことが多いです。

優先度の設定と修正:発見された脆弱性に対して、ビジネス影響度や攻撃リスクに基づき優先順位を設定し、修正作業を計画的に進めます。

継続的なモニタリングと改善:脆弱性管理は一度行えば終了ではなく、定期的なモニタリングと評価を通じてセキュリティ状態を改善し続ける必要があります。

ASMの重要性とその実行方法

ASMを活用することで、外部に公開されたIT資産を一元管理し、脆弱性に対する迅速な対策が可能になります。特に、「すべてのIT資産に対して手間やコストをかけられない」「外部公開資産の管理が十分にできていない」という企業担当者にとっては、ASMがセキュリティ強化の大きな助けとなるでしょう。

ここでは、デジタル化の進展に伴うリスクを具体的に説明し、組織が直面する課題に対する効果的なソリューションとしてASMの重要性と実行方法を提案しています。また、段階的なアプローチを明確にし、現実的な課題解決に向けた対策を強調しています。

エッジコンピューティングの進化とその影響

近年、ネットワーク環境は急速に進化し、従来のネットワーク境界は劇的に変化しています。LAN(ローカルエリアネットワーク)やWAN(広域ネットワーク)といった従来型の環境に加え、マルチクラウド、データセンター、リモートワーカー、IoT(モノのインターネット)、モバイルデバイスなど、多様なエッジ環境が急増しています。この変化により、組織が管理しなければならないリスクと脆弱性も増加しています。

新しいエッジ環境の特性と課題

これらのエッジ環境は相互に接続され、アプリケーションやワークフローが複数の環境を横断しています。しかし、この接続性の高さがセキュリティの複雑化を招き、組織は以下の課題に直面しています:

一元的な可視性と制御の欠如

パフォーマンスや俊敏性の優先によるセキュリティ面での妥協

複雑な環境管理に伴うコストの増大

サイバー犯罪者が狙うエッジ環境の脆弱性

サイバー犯罪者は、これらのエッジ環境の複雑さと接続性の高さを悪用しています。特に以下の要因が攻撃対象となっています:

リモートワーカー

リモートアクセスの増加に伴い、VPNやセキュリティプロトコルの脆弱性が狙われています。

クラウド環境

複数クラウドの利用における設定ミスや不適切なアクセス制御が標的となっています。

IoTデバイス

不十分なセキュリティ基準のデバイスがネットワークへの侵入口となっています。

アタックサーフェースの拡大

デジタル技術の普及に伴い、企業・組織のデジタル基盤が拡大し、攻撃者にとってのアタックサーフェースも拡大しています。特に以下の要因が、サイバー攻撃の増加に拍車をかけています:

IoTデバイスの増加:未保護の接続ポイントの急増

クラウドサービスの普及:データの一元管理不足が情報漏洩リスクを増大

ビッグデータやAIの活用:機密データの蓄積が攻撃者にとっての高価値ターゲットとなる

組織への提言:エッジ環境のセキュリティ強化戦略

可視性の向上と統一的な制御

組織全体でのエッジ環境の統合管理プラットフォームを導入し、各環境の状況をリアルタイムで監視する。

リスクベースのセキュリティ戦略

各エッジ環境における脆弱性を優先的に評価し、リスクに応じたリソース配分を実施する。

包括的なセキュリティフレームワークの採用

ゼロトラストモデルの導入や、IoT向けセキュリティ基準の強化を進める。

従業員トレーニングと意識向上

リモートワーカーを含む従業員全体に対し、セキュリティ意識の向上を目的としたトレーニングを定期的に実施する。

結論:エッジコンピューティングとデジタル基盤の安全性確保が競争力の鍵

エッジ環境の急速な拡大により、セキュリティの重要性は今後さらに高まると予想されます。企業はパフォーマンス向上とセキュリティ確保を両立するための包括的な戦略を採用する必要があります。特に、一元的な可視性、迅速な脅威対応、そしてエッジ全体のリスク管理能力が、デジタル基盤の安全性と持続可能な成長を実現する鍵となります。

1: ASMの問題の背景を簡潔かつ明確に記述

まず、現状の課題を具体的かつ簡潔に提示し、サイバーセキュリティの脅威が拡大している現状を読者に共有します。

増大する「アタックサーフェース」にどう対応するか?

現代の企業環境において、サイバー攻撃のリスクはますます深刻化しています。特に、外部に公開されたIT資産や乱立するWebサイトが、サイバー攻撃の標的となる「アタックサーフェース」の拡大を助長しています。この状況下では、全社的な脆弱性対策を講じることが難しく、多くの組織で以下のような問題が顕在化しています。

外部公開IT資産の棚卸しができていない

各部署が独自に運用しているWebサイトやドメインが把握できず、セキュリティ対策に抜け漏れが生じる。

脆弱性の特定と評価が不十分

公開されたIT資産がどのような脆弱性を含んでいるのか、継続的に評価する仕組みが不足している。

これらの問題を放置することで、セキュリティ・インシデントのリスクが高まります。企業がサイバー攻撃に対抗するためには、攻撃者と同じ視点で「外部から見えるIT資産の脆弱性」を特定し、それを管理・評価する仕組みを構築することが重要です。

2: 解決策として「ASM」を提示し、その重要性を説明する

次に、課題に対する具体的な解決策として「ASM(Attack Surface Management)」を提案し、その意義を解説します。

ASM(Attack Surface Management)でリスクを低減

ASMは、外部(インターネット)からアクセス可能なIT資産を継続的に調査・評価する仕組みです。この手法は、次のようなプロセスを通じて、組織全体のセキュリティ体制を強化します。

外部公開IT資産の全体把握

まず、インターネット上で公開されているすべてのWebサイトやドメイン、IPアドレスをリストアップします。これにより、攻撃対象となりうるアセットを網羅的に把握できます。

脆弱性の継続的な評価

定期的なスキャンや評価を行い、アセットに潜む脆弱性を特定します。新たな脆弱性が発見された場合にも即座に対応できる体制を整備します。

脆弱性情報の一元管理

複数の部門やプロジェクトが管理しているIT資産の情報を一元化し、全社的な視点で脆弱性対策を講じます。

アクションの自動化と効率化

脆弱性を検知した際には、自動化されたアラートや修復プロセスを用いることで、対応にかかる手間とコストを削減します。

3: ASM導入のメリットを具体的に述べる

ASM導入による効果を具体的に提示し、セキュリティ強化の意義をさらに深めます。

ASM導入で得られる3つのメリット

セキュリティリスクの低減

攻撃対象となるIT資産を常に最新の状態で把握し、脆弱性を継続的に管理することで、サイバー攻撃のリスクを大幅に軽減します。

運用効率の向上

手動での調査や対応にかかる時間を短縮し、効率的なセキュリティ管理が可能になります。自動化されたプロセスにより、人的リソースを最適化できます。

経営リスクの最小化

セキュリティ・インシデントによるビジネスの中断やブランドイメージの損失を防ぎ、経営上のリスクを最小化します。

4: ASM導入に向けた実践ステップを提案する

読者が具体的なアクションをイメージしやすいよう、ASMを導入するための4つのステップを示します。

ASMを活用したセキュリティ強化の4ステップ

IT資産の可視化

自社が外部に公開しているすべてのIT資産を特定します。既存のシステムやツールを活用して、完全なリストを作成しましょう。

脆弱性のスキャンと評価

専用ツールを用いて、各アセットの脆弱性を洗い出し、優先順位をつけて対策を講じます。

脆弱性情報の管理と共有

すべての部門が利用できる中央管理システムを導入し、脆弱性情報をリアルタイムで共有します。

対応プロセスの自動化

修正アクションやアラート機能を自動化し、対応のスピードを向上させます。これにより、人的負担を軽減しつつ、セキュリティ体制を強化します。

まとめ:ASMでセキュリティ強化を実現

ASMは、現代のサイバーセキュリティにおいて必要不可欠な手法です。IT資産の可視化と脆弱性管理を徹底することで、組織全体のセキュリティリスクを低減し、効率的な運用を実現できます。ASMの導入を検討している方は、ぜひ具体的な手法を参考にしてセキュリティ強化を進めてください。

サイバー攻撃のリスク拡大:「アタックサーフェース」の管理が急務

デジタル技術の普及により、企業の事業活動はデジタル基盤へと移行しています。しかし、インターネットの普及やクラウドサービス、IoTデバイスの増加は、同時にサイバー攻撃のリスクを拡大させています。

こうした環境の中で、攻撃対象範囲(アタックサーフェース)が広がり続け、脆弱性を狙うサイバー攻撃が急増しています。

ASM現状の課題を詳細に解説

次に、サイバー攻撃がどのように組織の弱点を狙うか、その影響を具体的に説明します。

攻撃者が狙うのは「外部公開IT資産」

サイバー攻撃の第一歩として、多くの攻撃者は外部に公開されているIT資産を調査します。例えば、Webサイト、クラウドアプリケーション、IoTデバイスなどから脆弱性を探り、攻撃手法を検討します。

一方で、組織内では以下のような課題が存在し、攻撃リスクを増大させています:

IT資産の全体把握が困難

部署ごとにWebサイトやクラウドサービスが乱立し、全社的な管理ができていない。

脆弱性の継続的な評価が不足

一度登録したIT資産が放置され、新たな脆弱性が発見されても気付けない状況が生まれている。

対応体制の欠如

外部IT資産に関する情報が分散しており、リスクに迅速に対応する仕組みが整っていない。

解決策の必要性を提示

課題を解決するために必要な施策を明確に示し、ASM(Attack Surface Management)の重要性に繋げます。

アタックサーフェース管理(ASM)が鍵

こうしたサイバー攻撃から自組織を守るためには、次のような体制が求められます:

外部公開IT資産の特定

すべての部署が管理する公開資産を可視化し、網羅的に把握する。

脆弱性の継続的な評価

公開IT資産が「どのような弱点を持つか」を定期的に診断し、早期に対策を講じる仕組みを整備する。

全社的な脆弱性管理

IT資産情報を一元化し、セキュリティチームや各部署が連携して迅速に対応する。

これらのプロセスを実現するためのソリューションとして、ASM(Attack Surface Management)が有効です。

まとめ

文章の結びでは、アクションを促すメッセージを添え、解決策の導入を提案します。

組織全体でアタックサーフェースを管理し、リスクを低減

サイバー攻撃のリスクは今後も増加が予想されますが、適切なアタックサーフェース管理(ASM)を導入することで、組織全体のセキュリティを大幅に強化できます。

外部IT資産の可視化

脆弱性の継続的な診断と対応

全社的な管理体制の構築

これらを徹底することで、セキュリティリスクを最小化し、安全なデジタル運営を実現しましょう。