目次

ASM (Attack Surface Management) でのセキュリティ強化方法と4つのステップ

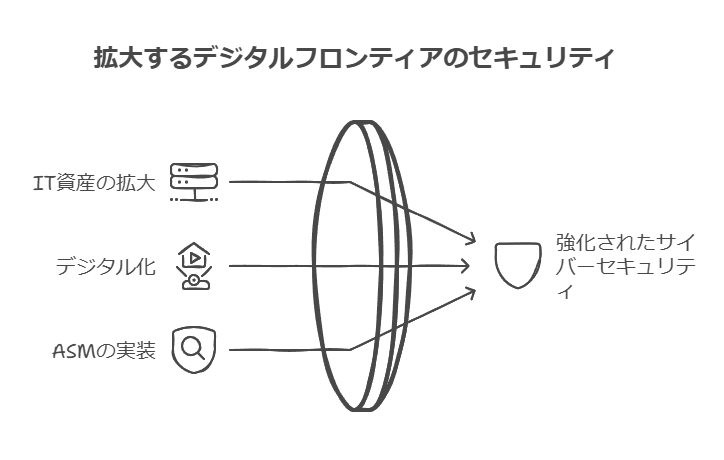

企業が持つIT資産が増える中、拡大するアタックサーフェースをどのように把握し、効果的に管理するかが、現代のサイバーセキュリティ戦略の鍵です。

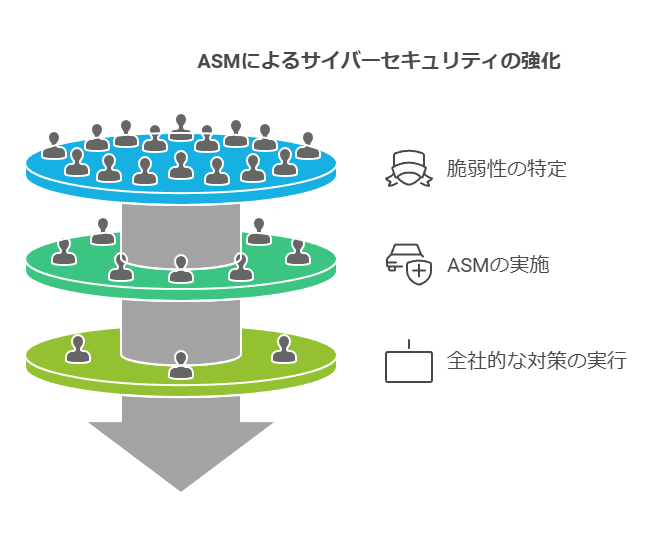

ASM(Attack Surface Management) は、外部(インターネット)からアクセス可能なIT資産に対して、脆弱性を特定し、継続的に評価する仕組みを提供します。データの保護において、外部に公開される情報の可視化は、サイバー攻撃のリスクを軽減するために不可欠な対策です。

ASMの重要性に加え、4つのステップで実行できる具体的な手法を解説します。これにより、IT資産に潜むリスクを体系的に管理する方法を学べます。

現代企業が直面するサイバー攻撃の拡大

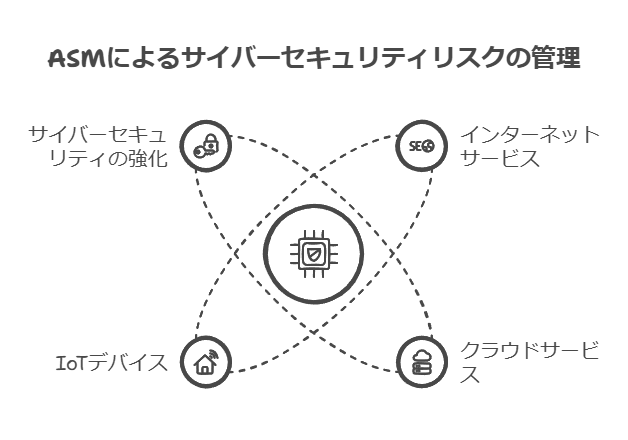

デジタル技術の普及に伴い、企業が直面するサイバー攻撃のリスクは急増しています。特に、クラウドサービスやIoTデバイス、ビッグデータ、AIなど、デジタル技術が複雑化する中で、新たな攻撃手法が次々に現れています。

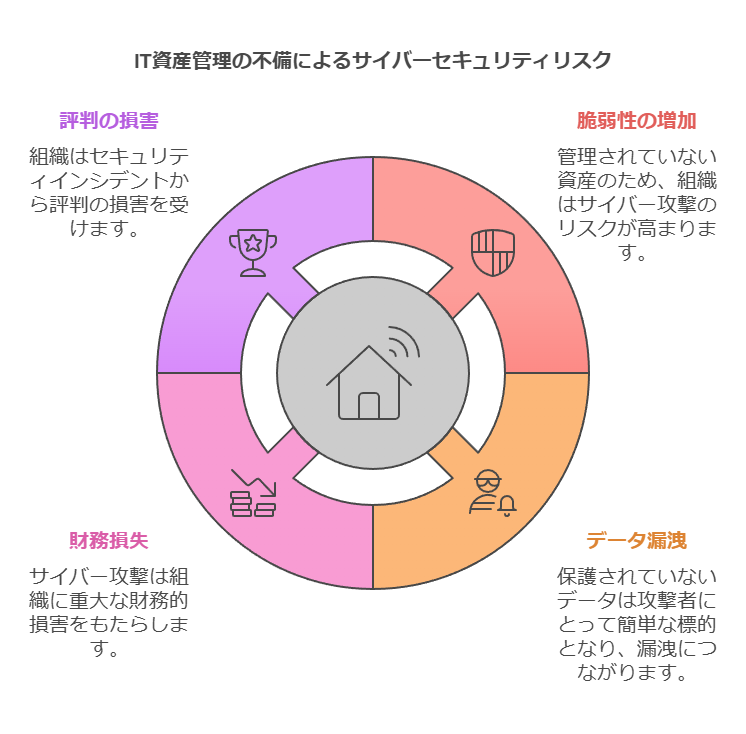

アタックサーフェースの拡大は、サイバー攻撃のリスクを増大させ、脆弱性の管理がますます困難になるため、IT資産の全体像を把握し、戦略的な対応が必要です。

IT資産の可視化と全社的な対策の必要性

多くのサイバー攻撃は、まず外部に公開されているIT資産を標的にしてきます。そのため、企業は自社のIT資産がインターネット上でどのように公開されているかを定期的に評価し、弱点を事前に把握しておく必要があります。

組織の各部署が個別に管理する大量のサイトやドメインを統合的に把握できていない場合、それが大きなリスク要因となり得ます。組織全体のIT資産を正確に把握し、ASMのようなツールを導入することで、潜在的な脆弱性に対する全社的な対策が実行可能になります。

ASMの導入により、企業はサイバー攻撃リスクを大幅に軽減し、IT資産の保護を強化できます。

多くの攻撃者は、最初に公開されている情報や、インターネットからアクセス可能な外部のIT資産から情報を収集し、攻撃対象や手法を検討します。このため、自組織が保有するIT資産のうち外部に公開されているものを特定し、継続的に「脆弱性が晒されていないか」を評価する体制を構築することが重要です。

一方、組織内の複数の部署が個別に立ち上げた大量のWebサイト(ドメイン)を適切に把握できていない場合、IT資産の全体像が不明瞭となり、セキュリティリスクが増大します。全社的なIT資産管理が不十分であれば、結果的にセキュリティ・インシデントやサイバー攻撃のリスクを高めてしまう原因になります。

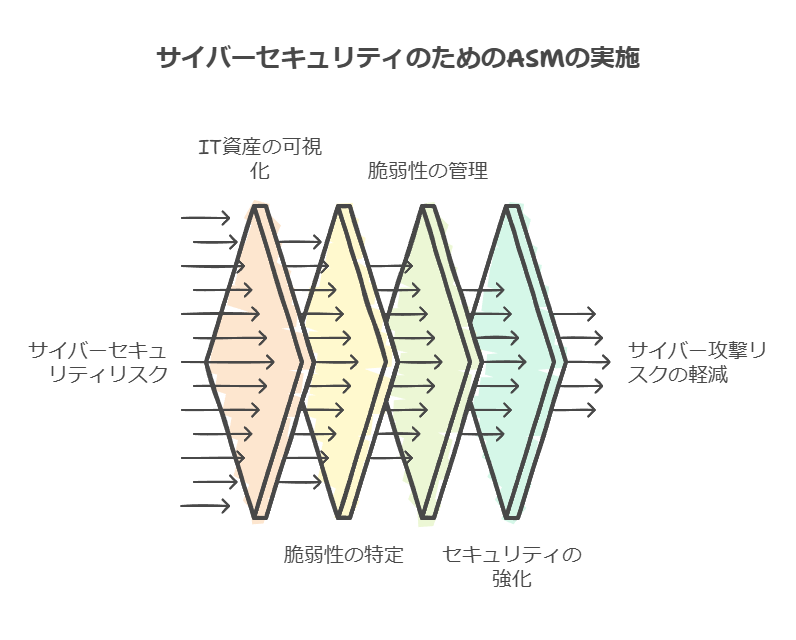

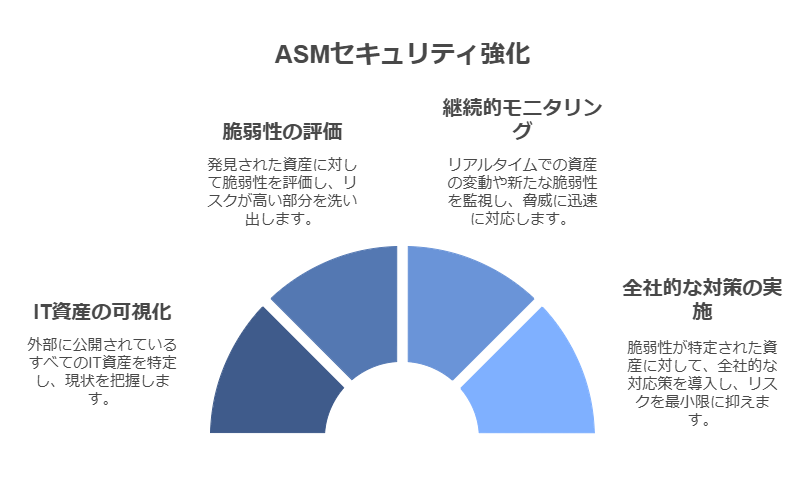

4つのステップで実現する「ASM(Attack Surface Management)」によるセキュリティ強化

自社が保有するIT資産が増え続け、アタックサーフェースが拡大している中、どのようにしてそれらを把握し、管理するべきかが課題となっています。その解決策として、ASM(Attack Surface Management) を提言します。

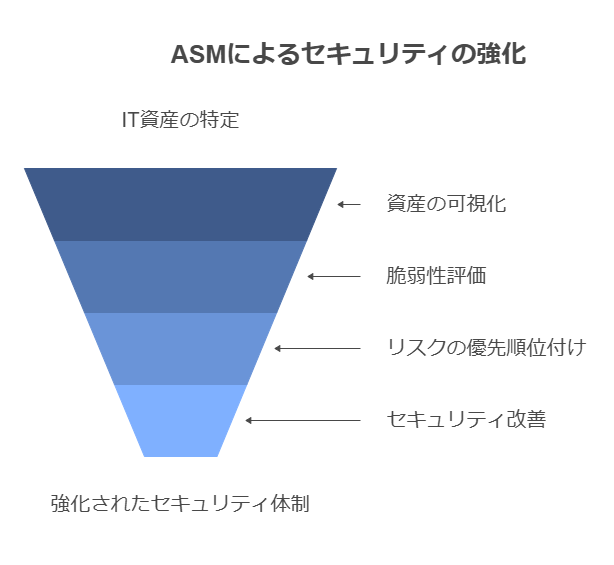

ASMは、外部(インターネット)からアクセス可能なIT資産の情報を調査し、脆弱性を継続的に評価するプロセスを提供します。外部IT資産の可視化は、セキュリティ強化のために不可欠です。さらに、ASMに関する具体的な実施手法を、以下の4つのステップで説明します。

資産の可視化:外部に公開されているすべてのIT資産を特定し、カタログ化します。

脆弱性評価:公開された資産に対して脆弱性を継続的に監査し、リスクを評価します。

優先順位の設定:特定されたリスクに基づき、対応すべき脆弱性を優先順位付けします。

改善策の実施:最もリスクが高い部分から順次、セキュリティ対策を実施します。

これらのステップにより、外部公開IT資産全体の脆弱性を一元管理し、適切な対応が可能となります。

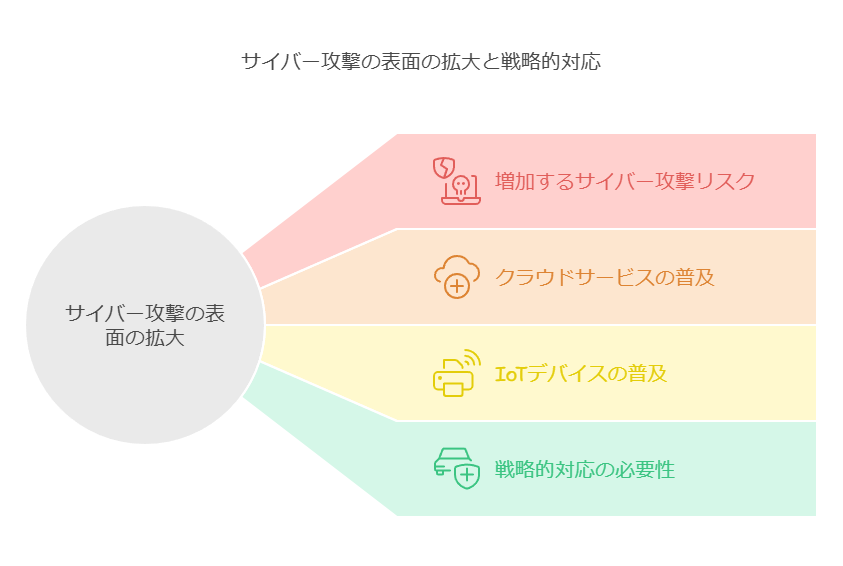

サイバー攻撃の増加とアタックサーフェースの拡大

デジタル技術が急速に進化する中、企業が依存するインターネット、クラウドサービス、IoT(モノのインターネット)デバイスが急増しています。この結果、サイバー攻撃に狙われるアタックサーフェースも拡大し続けています。

特に、各部署が独自に管理するWebサイトやシステムは、統制が不十分な場合、全社的な脆弱性対策が困難になります。これにより、攻撃者は公開された脆弱性を容易に狙い、企業全体に対するリスクを増大させます。

ASMの導入により、これらのリスクを適切に管理し、脅威に対するセキュリティ強化を実現することが可能です。

サイバー攻撃によるアタックサーフェスの拡大とリスク管理の急務

デジタル技術が急速に普及する中、企業や組織の事業運営はますますデジタル基盤に依存しています。インターネットやクラウドサービスの利用拡大、IoTデバイスの増加、ビッグデータや人工知能の活用が進む中、それらのデジタル資産に潜む脆弱性を狙ったサイバー攻撃が増加しています。

企業がデジタル技術を活用する一方で、攻撃対象となる「アタックサーフェス」が広がり続けており、管理の複雑性が増しています。特に、IT資産の乱立やそれに伴う脆弱性管理の不足が、セキュリティリスクを高める要因となっています。

IT資産の管理不足がもたらす脆弱性の露呈

攻撃者は、まず外部に公開されている情報を探索し、攻撃の糸口を見つけ出します。そのため、公開されているIT資産が適切に管理されていない場合、組織全体のセキュリティリスクが増大します。特に、部門ごとに乱立するWebサイトやデジタル資産を把握できていない状況では、組織全体の脆弱性が可視化されず、サイバー攻撃に対する防御策が遅れる可能性があります。

こうした状況を避けるためには、外部に公開されているIT資産を継続的に評価し、潜在的な脆弱性を特定するプロセスを組織的に整備することが重要です。これにより、リスクを早期に発見し、適切な対策を講じることが可能となります。

ASM(Attack Surface Management)を活用した4ステップのリスク管理

アタックサーフェスを適切に把握し、管理するためには、ASM(Attack Surface Management)を活用した継続的なリスク管理が有効です。ASMは、外部に公開されたIT資産の情報を自動的に収集し、その脆弱性を評価するためのフレームワークです。

IT資産の可視化:外部に公開されているすべてのIT資産を特定し、現状を把握します。

脆弱性の評価:発見された資産に対して脆弱性を評価し、リスクが高い部分を洗い出します。

継続的モニタリング:リアルタイムでの資産の変動や新たな脆弱性を監視し、脅威に迅速に対応します。

全社的な対策の実施:脆弱性が特定された資産に対して、全社的な対応策を導入し、リスクを最小限に抑えます。

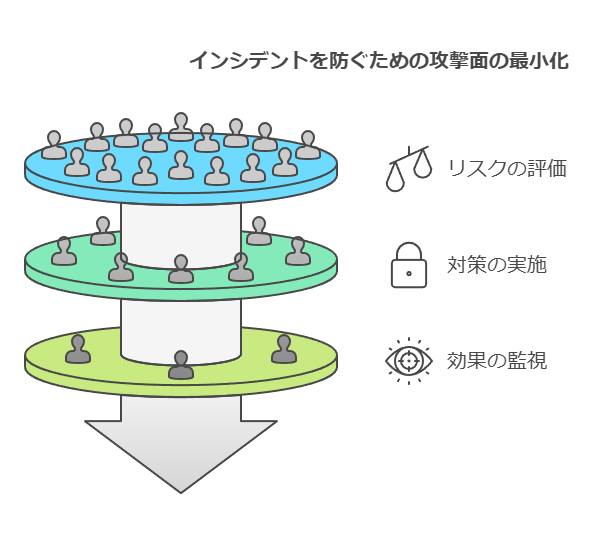

これらのステップを通じて、組織はアタックサーフェスを最小限に抑え、セキュリティインシデントの発生を未然に防ぐことが可能です。ASMは、今後ますます増加するサイバー脅威に対抗するための重要なソリューションです。

このようにデータコンサルタントの視点からは、IT資産の管理と脆弱性評価を効率化するためのフレームワークや自動化ツールを活用し、企業のリスク管理を支援することが求められます。

データコンサルタントの視点からIT資産管理とサイバーセキュリティの重要性を強調し、実行可能な手法や対策の提案を加えています。

増え続けるアタックサーフェースの把握と管理方法 – ASMの導入が鍵

企業が保有するIT資産は、インターネット接続の拡大やデジタル化の進展に伴い、攻撃対象となる「アタックサーフェース」が増加し続けています。これらのIT資産をどのように効率的に把握し、管理していくべきかが、現代の企業におけるセキュリティ対策の課題です。その解決策として、「ASM(Attack Surface Management)」の導入が提言されます。

ASMは、外部からアクセス可能なIT資産の情報を調査し、潜在する脆弱性を継続的に評価・管理するためのフレームワークです。これにより、セキュリティリスクの可視化と早期対策が可能となり、組織の防御力を大幅に強化します。データコンサルタントとしては、外部IT資産の可視化と脆弱性管理の重要性を強調し、組織がASMを活用するための具体的な4つのステップを提案します。

IT資産の完全な可視化: 組織が保有する外部公開IT資産の全体像を把握し、脆弱性のある部分を特定。

脆弱性診断の自動化: 継続的に脆弱性を診断し、定期的なリスク評価を実施。

リスク優先順位の設定: 高リスクの資産を優先的に対応し、低リスクの資産にも適切な管理策を講じる。

対応策の実行とモニタリング: 修正策を迅速に適用し、その後もモニタリングを継続することで、新たな脅威に対応。

これらのステップにより、「外部公開IT資産全体の脆弱性情報を一元管理できていない」「手間やコストの観点ですべてのIT資産に脆弱性診断ができない」といった課題を持つ組織でも、効率的かつ効果的なセキュリティ強化が可能となります。セキュリティ強化に向けた具体的なヒントとして、ASMの導入をぜひ検討してください。

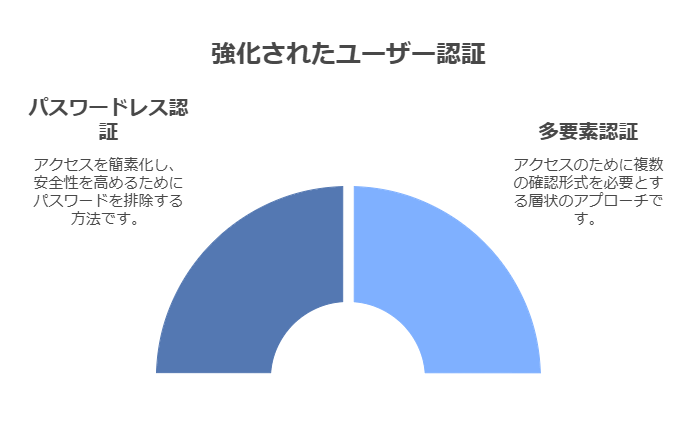

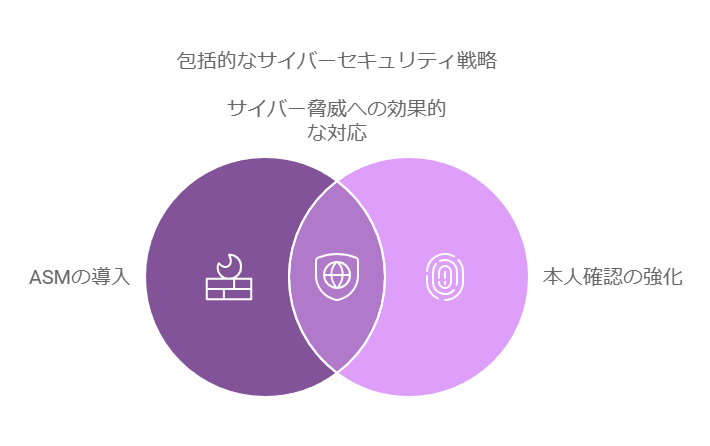

急増するサイバー攻撃と「本人確認」対策の重要性

インターネットサービスが日常生活に欠かせない存在となる一方で、その脆弱性を狙ったサイバー攻撃も急増しています。特に、ユーザーのIDやパスワードを悪用して不正アクセスを行う手口が多発しており、企業やサービス提供者にとっては「本人確認」の強化が急務です。

しかし、ユーザーの利便性を犠牲にすることなくセキュリティを強化することが求められます。パスワードの使い回しや単純なパスワードを防ぐため、パスワードレス認証や多要素認証(MFA)の導入は、操作の簡略化とセキュリティ強化を両立させる有効な手段です。これにより、サイバー攻撃による情報漏えいのリスクを大幅に減らすことが可能となります。

サイバー脅威の進化と2024年の最新動向

2024年上半期も、サイバー攻撃による被害が後を絶ちません。大手出版社や公共交通機関、地方の医療施設に対するランサムウェア攻撃が記憶に新しい事例です。また、生成AIを悪用して新たなマルウェアを作成する試みが現れるなど、サイバー脅威は進化を続けています。

これらの脅威に対抗するため、企業は迅速かつ効果的な対策を講じる必要があります。データコンサルタントの視点からは、企業のIT資産を可視化し、セキュリティリスクを一元管理するASMの導入が、今後のサイバーセキュリティ対策において不可欠であると考えます。最新の脅威動向に対応するためにも、組織はセキュリティのプロアクティブな強化を図ることが求められます。

このように、データコンサルタントとしては、企業が増え続けるアタックサーフェースと複雑化するサイバー脅威に効果的に対応するためのソリューションとして、ASMの導入と本人確認の強化を提案します。組織のセキュリティ対策において、効率的かつ戦略的なアプローチが重要です。

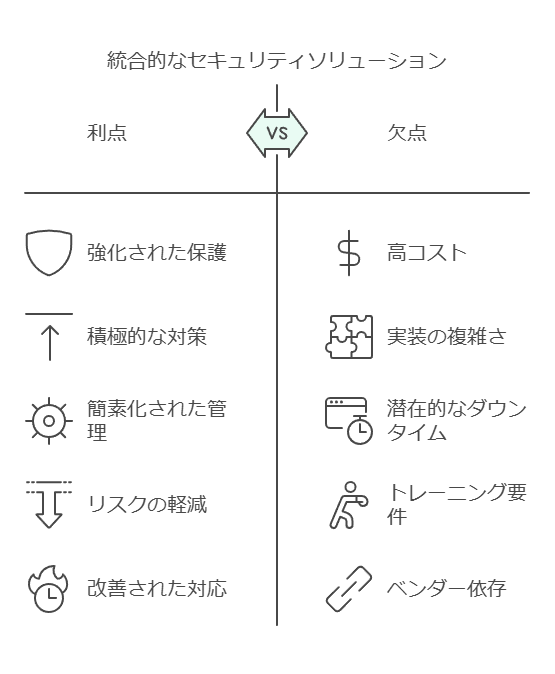

多様なサイバー攻撃から守るための効果的なセキュリティ対策

DDoS攻撃やWebアプリケーションへの不正アクセス、悪質なBot攻撃が増加している中、企業が直面するリスクは複雑化しています。「最新のサイバー脅威から組織を守る多層型セキュリティ環境を構築したい」「不正アクセスや情報漏えいのリスクを減らしたい」と考えている方に向けて、特に効果的な対策を提案します。

近年、セキュリティ・インシデントの迅速な検知と対処が必要不可欠となっています。もし、これらの課題に直面している場合、統合的なセキュリティソリューションの導入により、対策を一歩先へ進めることが可能です。

アタックサーフェースの拡大と増加する脅威の現状

デジタル技術の進展により、多くの企業がインターネットやクラウドを基盤に事業を展開しています。IoTデバイスやAI、ビッグデータの活用が進む一方で、これらの技術を悪用したサイバー攻撃も急増しています。特に、攻撃対象となる範囲、いわゆる「アタックサーフェース」は拡大し続け、組織はこれらの脅威に対応するために迅速かつ戦略的な対策が必要です。

全社的な脆弱性対策の重要性と課題

攻撃者は、まず外部に公開されているIT資産から情報を収集し、その脆弱性を狙って攻撃を仕掛けます。これを防ぐためには、組織が保有するすべての外部公開IT資産を正確に把握し、定期的に脆弱性評価を行う仕組みが重要です。しかし、多くの組織では、部署ごとに乱立するWebサイトやデジタル資産があり、それらの管理が行き届いていないケースも見られます。適切な資産管理がされていない場合、脆弱性が放置され、セキュリティ・インシデントのリスクが高まります。

ASM(Attack Surface Management)によるセキュリティ強化の実践

こうした課題に対処するため、ASM(Attack Surface Management)の導入が有効です。ASMは、外部からアクセス可能なIT資産を継続的にモニタリングし、脆弱性を評価するプロセスです。データコンサルタントの視点からは、以下の4つのステップでASMを実現し、セキュリティを強化することを提案します。

IT資産の可視化: 組織が外部に公開しているすべてのIT資産を正確に把握し、その管理体制を整える。

脆弱性の継続的診断: 自動化された脆弱性スキャンを導入し、定期的な診断を行うことで、潜在的なリスクを早期に発見する。

リスク評価と優先順位付け: 発見された脆弱性をリスクに応じて優先的に対策を講じ、緊急性の高い脆弱性に集中する。

対応策の実行とモニタリング: 改善策を実行し、継続的なモニタリングを行うことで、新たな脅威にも対応できる体制を構築する。

このプロセスを導入することで、組織は攻撃対象を把握し、リスク管理を効率化しながら、全社的に強固なセキュリティ環境を構築できます。これにより、攻撃者が狙う脆弱性を減らし、サイバー脅威に対して先手を打つことが可能となります。

まとめ

セキュリティ環境の複雑化が進む中で、ASMを取り入れることにより、アタックサーフェースを可視化し、組織全体のセキュリティ体制を強化することができます。迅速かつ効率的に対策を講じるためのヒントとして、ぜひ参考にしてください。

分散するIT資産の把握と脆弱性管理の課題

多くの組織では、各部署が独自にWebサイトやデジタル資産(ドメイン、API、クラウドリソースなど)を立ち上げ、それらが組織全体のITインフラの一部として機能しています。しかし、これらの資産が増える一方で、全社的なIT資産の管理や、外部からアクセス可能な情報の把握が困難になるケースが多く見られます。

サイバー攻撃のリスク増大と攻撃者のアプローチ

サイバー攻撃者は、まず外部に公開されている情報やインターネットからアクセス可能なIT資産を探索し、攻撃対象の選定や手法の検討を行います。そのため、公開されたIT資産が持つ脆弱性を迅速かつ継続的に評価することは、企業のセキュリティ体制を強化するための重要な要素です。

しかし、複数の部署が独自に運用しているWebサイトやアプリケーションが乱立している状況では、組織全体の資産の棚卸しができていない、または最新の状態を正確に把握できないことがしばしば発生します。このような状況では、攻撃者にとって狙いやすい脆弱性が見過ごされ、結果的にサイバー攻撃やセキュリティ・インシデントのリスクが高まることになります。

ASM(Attack Surface Management)でのリスク可視化と脆弱性管理

こうした課題に対して有効な解決策として、「ASM(Attack Surface Management)」が挙げられます。ASMは、外部に公開されているIT資産を自動的に調査し、潜在的な脆弱性を継続的に評価・管理するためのソリューションです。具体的には、以下の4つのステップで効果的な脆弱性管理が可能です。

IT資産の可視化

外部に公開されているすべてのWebサイト、API、クラウドリソースなどを網羅的に特定し、組織全体のIT資産を一元管理する。

脆弱性の特定と評価

定期的なスキャンを通じて、公開された資産に存在する脆弱性やセキュリティリスクを洗い出し、その危険度を評価する。

脆弱性の優先順位付け

リスクが高い脆弱性やセキュリティ上の弱点に優先順位をつけ、迅速に対応する。リソースの限られた中で、効果的なセキュリティ強化が図れるよう戦略的に対処する。

継続的な監視と改善

脆弱性の評価は一度行うだけでは不十分です。継続的な監視と評価を行うことで、常に最新のセキュリティ状態を保つことが求められます。新たな攻撃手法や技術の進化にも対応できるよう、定期的なセキュリティアップデートが必要です。

ASM導入のメリットと全社的なセキュリティ強化のヒント

ASMを導入することで、組織全体のIT資産を一元的に把握し、外部公開されているすべてのリソースに対する脆弱性を効率的に管理できます。特に、次のような課題を抱える担当者にとって有用です。

外部公開IT資産の一元管理ができていない

手間やコストの問題から、すべてのIT資産に脆弱性診断を行えていない

これらの課題を解決し、攻撃者に対するリスクを最小化するための取り組みとして、ASMは非常に効果的です。サイバー攻撃のリスクが増大する中で、セキュリティ体制を強化するためのヒントとして、ぜひご参考にしてください。

IT資産管理とセキュリティ対策のデータ分析と可視化

高度なリスク可視化と網羅的なセキュリティ診断の重要性

近年、国内外のベンダーから多くのASM(Attack Surface Management)関連ソリューションが提供されています。しかし、セキュリティ対策や運用管理に関する専門的なスキルやリソースが不足している企業や組織では、ASMソリューションを導入しても、その効果を十分に発揮できない場合があります。

さらに、セキュリティ診断は単発で行うだけでは不十分です。日々進化するサイバー脅威に対応するためには、定期的かつ網羅的にIT資産のリスクを評価し、適切な対策を講じ続けることが不可欠です。このような課題に直面している組織に向けて、最新の脆弱性を狙うサイバー攻撃の動向や、ASM導入の背景にある重要性を解説し、具体的な解決策を提示します。

「サイバーリスク診断ソリューション」でのリスクの可視化と対策強化

特に、インターネットからアクセス可能なIT資産のリスクを可視化し、攻撃者視点でセキュリティリスクを評価する「サイバーリスク診断ソリューション」をご紹介します。このソリューションは、企業のデジタル資産全体を監視・評価し、潜在的な脆弱性を特定します。これにより、セキュリティ対策を実施するべき優先事項を明確にすることが可能です。

次のような課題に直面している担当者にとって、有効な解決策となるでしょう。

「攻撃者視点で自社のセキュリティリスクを客観的に可視化したい」

「すべてのIT資産の脆弱性管理にかけられるリソースが限られている」

このソリューションは、特にサイバー攻撃の脅威が拡大している現代において、効果的なセキュリティ強化のヒントとなります。ぜひご参加いただき、自組織のセキュリティ対策に役立ててください。

サイバー攻撃による「アタックサーフェース」の拡大

デジタル技術の普及に伴い、企業や組織が管理するIT資産の数は飛躍的に増加しています。クラウドサービス、IoTデバイス、ビッグデータ、AIといった技術の活用により、デジタル基盤上でのビジネス展開が進んでいますが、これに比例してサイバー攻撃の対象となる「アタックサーフェース」も拡大しています。

悪質な攻撃者は、まず公開された情報やインターネットからアクセス可能なIT資産をターゲットとし、そこから攻撃手法を検討します。これに対応するためには、外部に公開されているIT資産を継続的に特定し、脆弱性が露出していないかを定期的に評価する仕組みが必要です。

IT資産の乱立と全社的な脆弱性管理の課題

多くの組織では、各部署が独自に運用しているWebサイトやアプリケーションが乱立しているため、全体的なIT資産の棚卸しが困難になっています。大量のIT資産に対する最新の状況を把握できなければ、セキュリティインシデントのリスクが高まるだけでなく、脆弱性管理においても効率が低下します。こうした課題に対処するためには、組織全体のIT資産の可視化とリスクの一元管理が重要です。

結論

サイバー攻撃の増加に伴い、アタックサーフェースの管理は今後ますます重要となります。ASMを活用したIT資産の可視化と定期的なセキュリティ診断を導入し、組織全体のリスクを最小化することが求められます。

サイバー攻撃のアタックサーフェース拡大とリスク増大の現状

デジタル技術の急速な普及により、企業や組織はデジタル基盤を利用した事業展開を進めています。インターネットやクラウドサービスの浸透、IoT(モノのインターネット)デバイスの増加、ビッグデータやAIの活用が加速する中で、悪意ある攻撃者はそれらの技術がもたらす脆弱性をターゲットにサイバー攻撃を強化しています。特に、攻撃対象となる領域である「アタックサーフェース」は日々拡大しており、企業が直面するリスクも増大しています。

IT資産の全社的管理と脆弱性対策の複雑化

攻撃者はまず、インターネット上に公開されているIT資産を調査し、脆弱な箇所を特定して攻撃を試みます。これに対処するためには、企業が所有する外部公開のIT資産を正確に把握し、定期的に評価を行う仕組みを構築することが不可欠です。

しかし、多くの企業では、各部署が独自にWebサイトやデジタルサービスを立ち上げ、管理しているケースが少なくありません。この結果、全社的なIT資産の把握が困難となり、脆弱性管理が追いつかない状況に陥ることがあります。これを放置すれば、組織全体のサイバーセキュリティ体制が弱体化し、セキュリティインシデントのリスクを増大させる要因となります。

ASM(Attack Surface Management)による全社的なセキュリティ強化の提案

こうしたリスクに対する効果的な解決策として、**「ASM(Attack Surface Management)」**の導入を提言します。ASMは、外部からアクセス可能なすべてのIT資産を継続的に可視化し、脆弱性を評価・管理するプロセスです。企業が増え続けるアタックサーフェースを効率的に管理するための手段として、今後のセキュリティ対策に不可欠なアプローチとなります。

4つのステップでASMを導入し、セキュリティを強化する方法

IT資産の完全可視化

組織内のすべての外部公開IT資産(ドメイン、サブドメイン、クラウドリソース、APIなど)を包括的に特定・可視化します。

脆弱性の評価とリスクの優先順位付け

可視化された資産を元に、脆弱性を評価し、攻撃者の視点でリスクの優先順位を設定します。特にクリティカルな脆弱性には迅速な対策が必要です。

定期的なモニタリングと更新

IT資産や脅威は絶えず変化するため、定期的なモニタリングが不可欠です。これにより、新たな脆弱性やリスクの発見に迅速に対応できます。

全社的なセキュリティポリシーの確立と運用

ASMで得たデータを基に、全社的なセキュリティポリシーを統一し、各部署における管理と運用の標準化を図ります。

まとめ

「外部公開IT資産全体の脆弱性情報を一元的に管理できていない」「すべてのIT資産に対する脆弱性診断にかかるコストや手間が課題」と感じている企業は多いでしょう。ASMを導入することで、セキュリティ対策の網羅性が向上し、組織全体のサイバーセキュリティ強化が実現可能です。これにより、複雑化するデジタル資産の脆弱性リスクに対して、より効果的かつコスト効率の高いアプローチを構築することができます。

デジタル化の進展とサイバー攻撃のリスク拡大

デジタル技術の急速な普及に伴い、多くの企業や組織はデジタル基盤を活用して事業を展開しています。インターネットやクラウドサービス、IoTデバイスの増加、ビッグデータやAIの技術活用が進展する中、これらのデジタル資産は企業にとってビジネスを推進するための基盤である一方、悪意ある攻撃者にとっても狙われやすい脆弱性を内包しています。特に、サイバー攻撃の対象となる領域、すなわち「アタックサーフェース」が拡大し続けており、各組織はその対応に追われています。

IT資産の把握と全社的な脆弱性管理の困難さ

攻撃者は主に、公開されている情報やインターネット経由でアクセス可能なIT資産をターゲットにし、脆弱性を突いて攻撃を仕掛けます。これに対抗するためには、企業や組織が保有するすべての外部公開IT資産を定期的かつ包括的に評価し、潜在的な脆弱性を明らかにする必要があります。

しかし、複数の部署が独自に立ち上げるWebサイトやアプリケーションなど、膨大なIT資産を全社的に把握し、管理することは困難を極めます。IT資産が乱立してしまうと、セキュリティリスクを正確に評価・管理できず、脆弱性に対する適切な対策を講じることができません。この結果、サイバー攻撃やセキュリティインシデントが発生するリスクが高まる可能性があります。

ASM(Attack Surface Management)の導入によるセキュリティ強化

アタックサーフェースが拡大し続ける現状において、どのようにIT資産を包括的に把握し、管理していくべきでしょうか。その解決策の一つが「ASM(Attack Surface Management)」です。ASMは、外部からアクセス可能なIT資産を継続的にモニタリングし、その脆弱性を評価するためのプロセスで、企業が直面するセキュリティリスクを軽減する重要な手段です。

4ステップで進めるASMの具体的実践方法

IT資産の可視化

まず、組織が保有するすべての外部公開IT資産を洗い出し、可視化することが必要です。これには、ドメイン、サブドメイン、APIなどが含まれます。

リスク評価と優先順位の設定

可視化した資産に対し、攻撃者視点からのリスク評価を行い、脆弱性の重大性に応じて対策の優先順位をつけます。

定期的な監視と評価

IT資産は動的に変化するため、定期的にリスクを再評価し、新たに発見された脆弱性に対応する必要があります。

全社的なセキュリティポリシーの確立と統一

組織全体で共通のセキュリティポリシーを設定し、ASMを通じて得られた情報を基に全社的な脆弱性対策を講じます。

これらのステップにより、セキュリティの強化とIT資産の効果的な管理が可能となります。ASM導入は、今後のデジタル時代におけるサイバー攻撃からの防御において必須の対策と言えるでしょう。

まとめ

攻撃対象が増加する中で、組織が効率的にIT資産を管理し、脆弱性を特定・修正していくためには、ASMをはじめとするツールやプロセスの活用が不可欠です。「外部公開IT資産の全体的な脆弱性管理に課題を感じている」「手間やコストの制約から網羅的な脆弱性診断が困難」という場合、ASMを活用したアプローチがセキュリティ強化のヒントとなるでしょう。

全社的な脆弱性対策の重要性とリスク管理の必要性

外部公開されているIT資産を適切に把握し、全社的な対策を講じなければ、結果的にサイバー攻撃やセキュリティインシデントのリスクを増大させる可能性があります。分散されたIT資産や脆弱性を一元的に管理し、包括的な対策を実施することが不可欠です。

「ASM(Attack Surface Management)」によるセキュリティ強化のための4つのステップ

企業が保有するIT資産におけるアタックサーフェースは、日々増加し続けています。これらをどのように把握し、効果的に管理していくかが、サイバーセキュリティの成功を左右する重要な課題となっています。

ここで提案するのが、「ASM(Attack Surface Management)」です。ASMは、インターネットを通じてアクセス可能なIT資産の情報を包括的に調査し、それらに存在する脆弱性を継続的に評価・管理するための重要な取り組みです。

ASMを導入する際の主な課題と重要性

外部IT資産の可視化

各組織が保有する外部公開IT資産の規模や種類が多様化しており、これらを可視化するのが難しくなっています。ASMは、この可視化の課題を解消し、組織全体の脆弱性を正確に把握することを可能にします。

脆弱性評価の継続性

脆弱性の評価は一度実施すれば終わりというものではなく、日々変化する脅威に対して継続的に評価・対応する必要があります。ASMはこれをサポートする手段として、組織のセキュリティを強化します。

具体的な4つのステップ

外部公開IT資産の可視化

まず、インターネットに公開されているすべてのIT資産を特定・リスト化します。

脆弱性の定期評価

定期的に脆弱性評価を実施し、新たに発生したリスクや弱点を把握します。

リスクの優先順位付けと対応

評価結果を基に、リスクの優先順位を設定し、重要度に応じて対策を実施します。

継続的なモニタリングと改善

アタックサーフェースの変化をモニタリングし、ASMのプロセスを継続的に改善します。

導入のヒント:コストと手間を考慮した脆弱性管理

「外部公開IT資産全体の脆弱性情報を一元管理できていない」「すべてのIT資産に脆弱性診断を実施する手間やコストが課題」と感じている企業は少なくありません。ASMは、こうした課題に対して効果的なアプローチを提供し、セキュリティ強化を図るための貴重なヒントとなります。

アタックサーフェースの拡大とサイバー攻撃リスクの増加

デジタル技術が急速に普及する現代では、多くの企業や組織がデジタル基盤上でビジネスを展開しています。インターネットやクラウドサービスの利用が増え、IoTデバイスやビッグデータ、AIの活用が進む一方で、悪意ある攻撃者がそれらの技術の脆弱性を狙うケースが急増しています。

これに伴い、攻撃対象領域、つまり「アタックサーフェース」は拡大の一途をたどっています。企業がこれに適切に対応できない場合、セキュリティリスクが飛躍的に増大する可能性があります。

全社的な脆弱性管理の欠如や、適切な対策が講じられていない状況に対処するためには、ASMの導入が鍵となります。