目次

医療情報システムにおける二要素認証の導入の重要性

令和9年までに稼働が見込まれる医療情報システムには、二要素認証の採用が義務付けられる

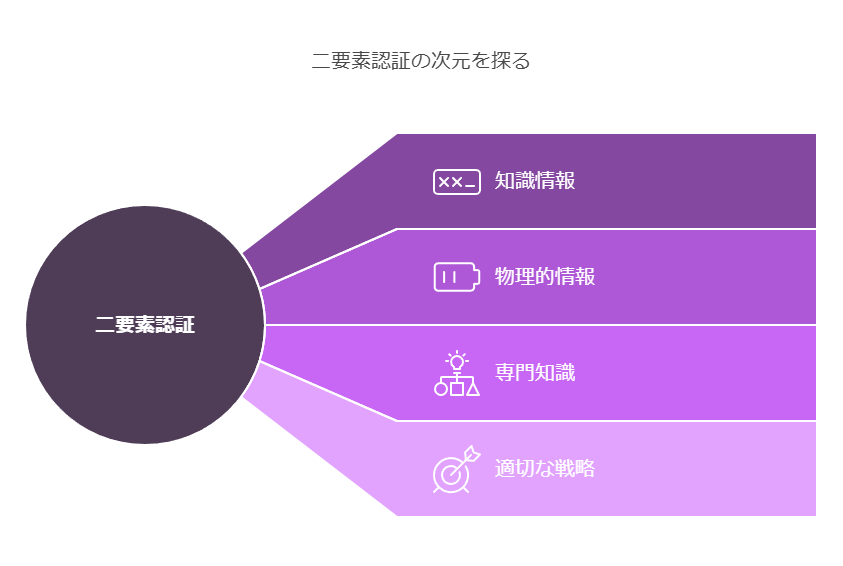

新たに改定されたガイドラインでは、令和9年までに稼働が予定される医療情報システムにおいて、二要素認証の採用が必須とされています。

二要素認証は、パスワードなどの知識情報と、携帯電話やワンタイムパスワードなどの物理的情報を組み合わせることで、セキュリティを大幅に強化します。

ただし、二要素認証の効果的な導入や運用には、専門知識と適切な戦略が不可欠です。そのため、多くの企業が効果的な導入方法に頭を悩ませているのが現状です。

ガイドライン準拠とランサムウェア対策の強化

ガイドライン準拠とランサムウェア対策強化のための実践的アプローチ

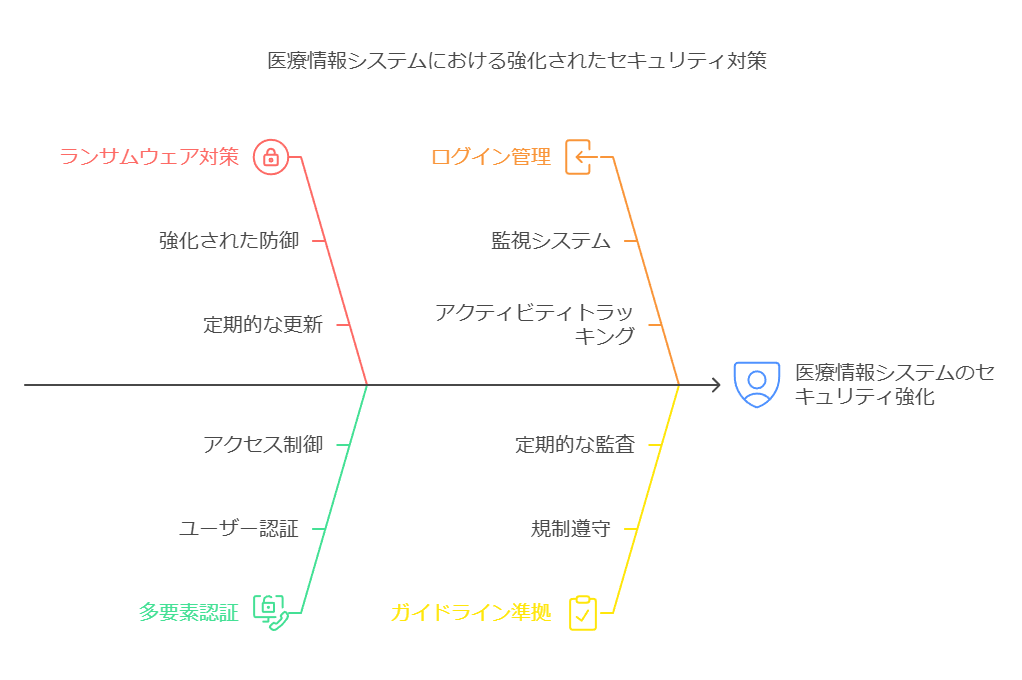

ガイドラインでは多岐にわたる安全対策が求められており、特にランサムウェア対策の強化が重要視されています。

ガイドラインに準拠しつつ、効果的なランサムウェア対策を実現するための具体的な方法を解説します。

例えば、Active Directoryとの連携により多要素認証とログイン管理を簡単に実現できる「UserLock」など、実際の導入事例に基づく具体的な手段をご紹介します。

これは、医療業界の情報システム担当者やSIer企業、関連企業の皆様にとって有益な内容です。

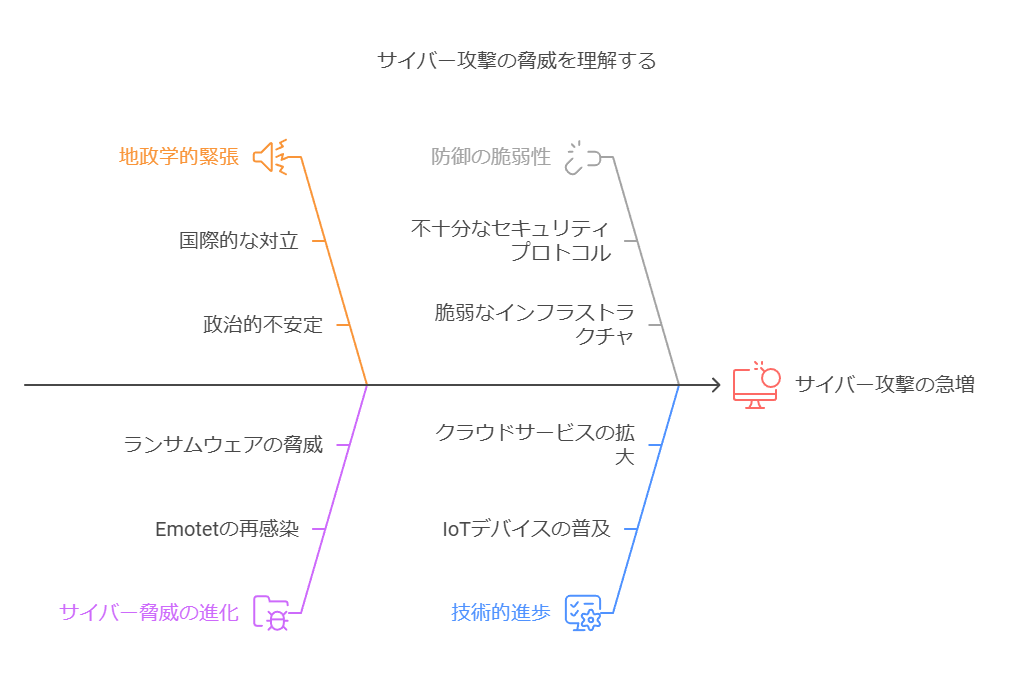

サイバー攻撃の増加と最新の脅威

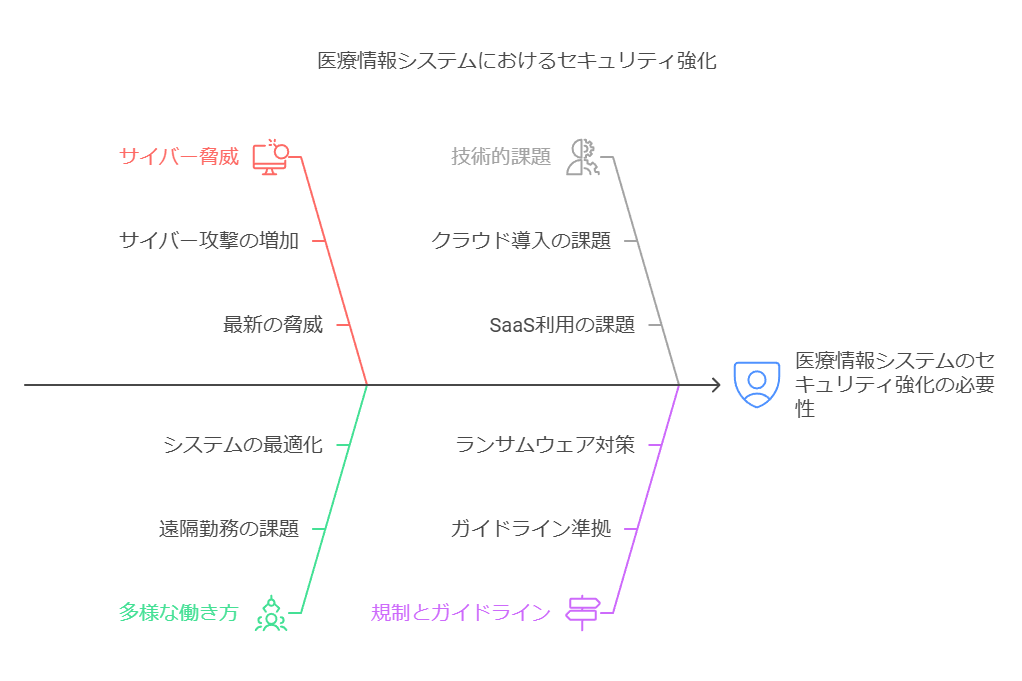

国内外で拡大するサイバー攻撃、Emotetとランサムウェアの脅威が急増

2022年以降、国際情勢の混乱に伴い、サイバー攻撃が急増しています。

一度は収束したと思われた「Emotet」も再び国内での感染が広がり、ランサムウェアを含むサイバー攻撃の脅威はさらに深刻化しています。

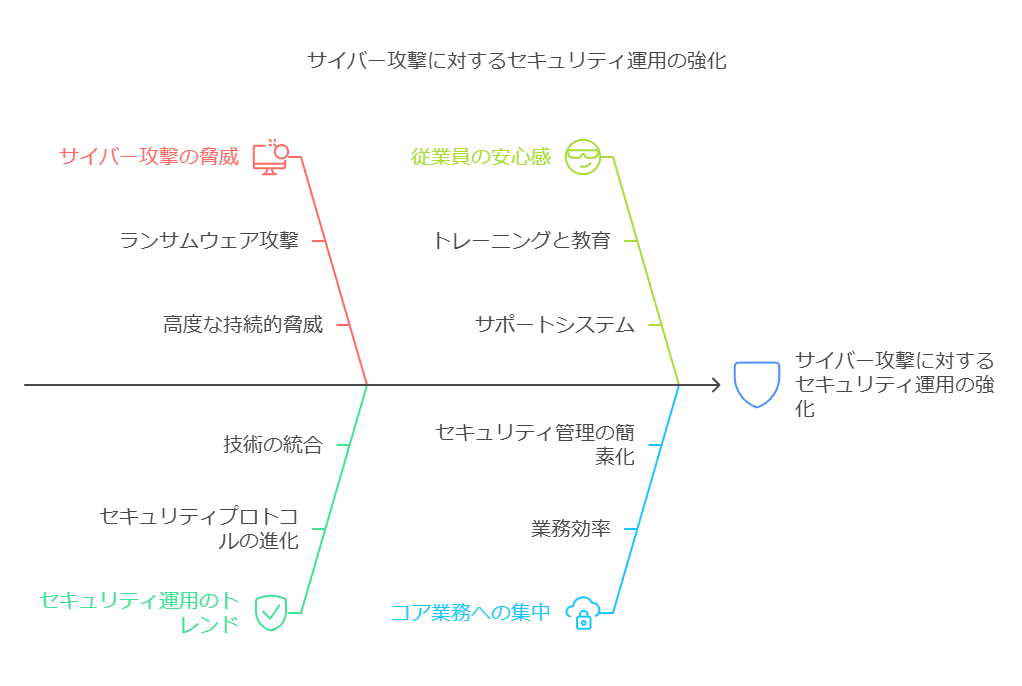

セキュリティ運用の課題と支援策

自社だけで対応が難しいセキュリティ運用を支援するノウハウと具体策

20年以上の経験を持つ国産SOC事業社であるセキュアヴェイルが、ランサムウェア攻撃など高度化するサイバー攻撃に対する最新のセキュリティ運用トレンドと実践的なノウハウを解説します。

このソリューションを導入すれば、従業員はセキュリティ運用に対する不安を解消し、本来のコア業務に集中できるようになります。

効率的なセキュリティ運用を強化したい情報システム部門やセキュリティ担当部門の方にとって、非常に有益な内容です。

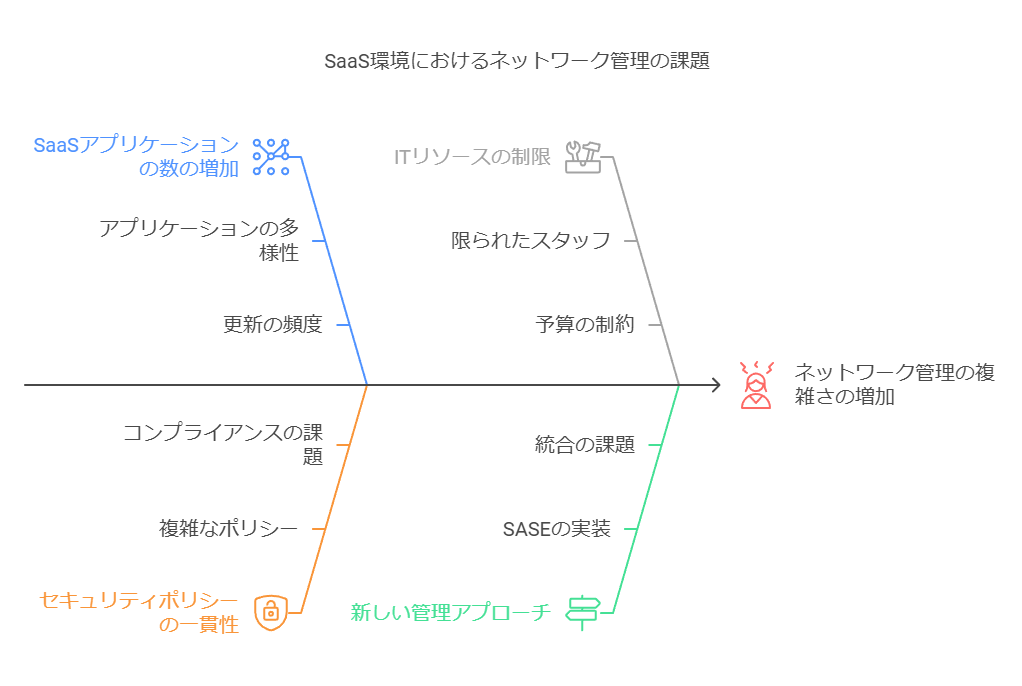

多様化する働き方に対応したシステムの最適化とセキュリティ強化

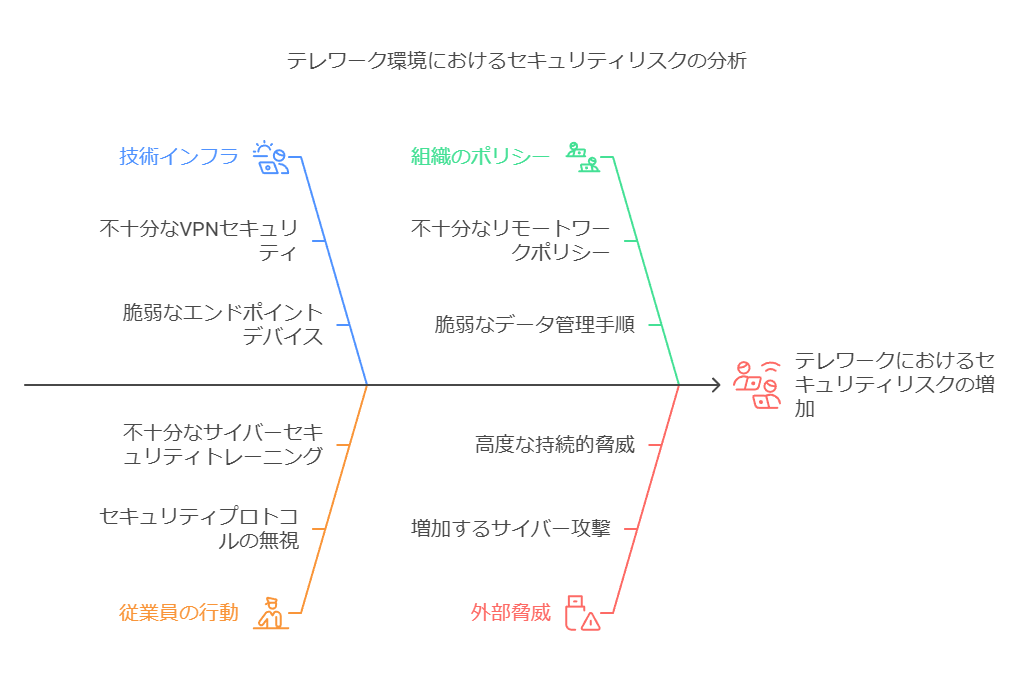

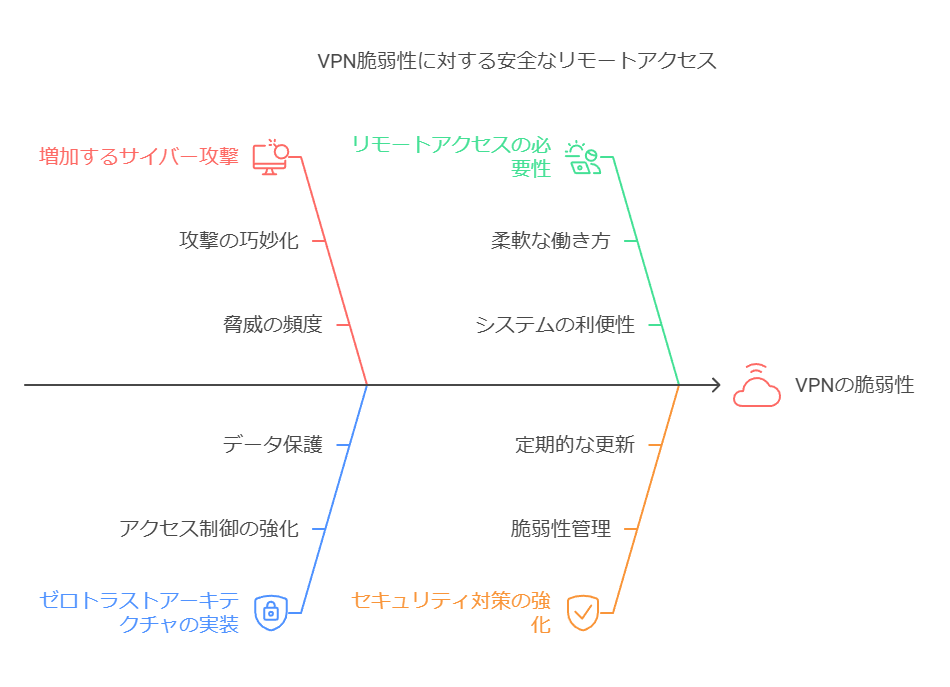

1. 柔軟な働き方とシステムの利便性向上 近年、企業における働き方の多様化が進んでおり、テレワークやハイブリッドワークといった新しい働き方が広く採用されています。これにより、従業員はどこにいても、どんなデバイスからでも業務にアクセスできる環境が整っています。この柔軟性は、生産性向上やワークライフバランスの改善に寄与していますが、一方で新たなセキュリティリスクの発生にもつながっています。

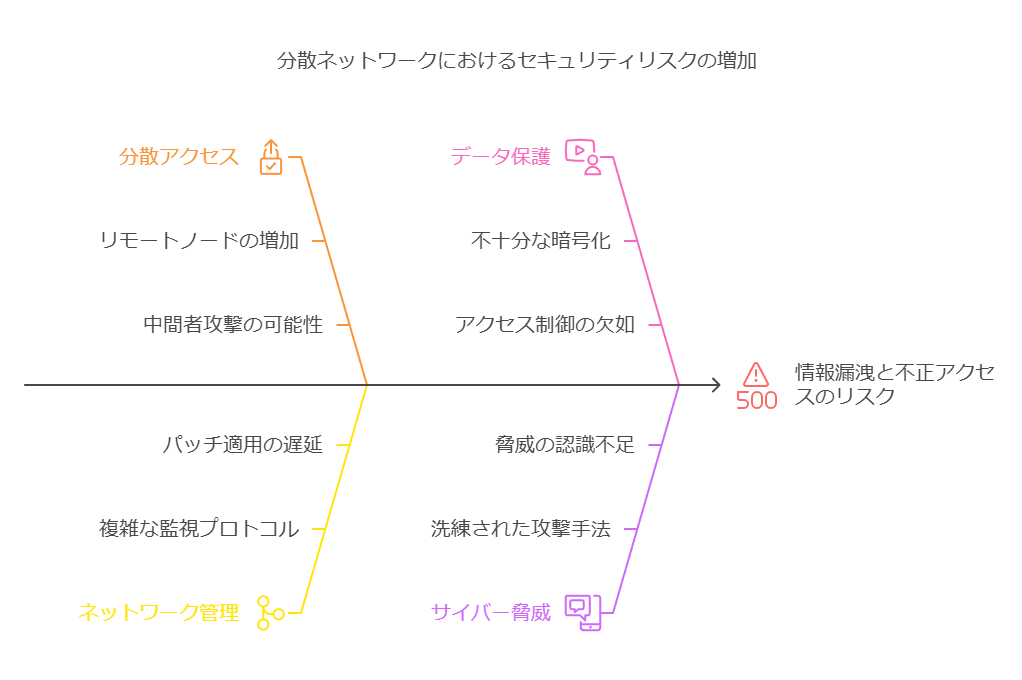

2. セキュリティリスクへの対応 これらの新しい働き方に対応するためには、セキュリティ対策が不可欠です。特に、ネットワークへのアクセスが分散されることで、情報漏洩や不正アクセスのリスクが増大します。従来のセキュリティ手法だけでは、こうしたリスクに対応しきれないため、企業は新しいアプローチを検討する必要があります。

3. VPNの脆弱性への対策 ハイブリッドワークの普及に伴い、VPNの脆弱性を狙った攻撃が増加しています。これにより、認証情報の流出やマルウェア感染といった深刻なセキュリティ事故が発生しています。従来のVPNに依存することなく、より安全なリモートアクセス手段を導入することが求められています。例えば、ゼロトラストアーキテクチャを採用し、すべてのアクセスを検証し、最小権限でのアクセスを許可することで、セキュリティを強化することが可能です。

4. SaaS利用とネットワーク管理の課題 企業内でのSaaS利用が増加する中で、従来のVPNではネットワーク管理の負担が増大し、セキュリティリスクも高まります。このため、SaaS利用を前提としたネットワークセキュリティの再設計が必要です。SASE(Secure Access Service Edge)などの新しいアプローチを採用することで、ネットワークの可視性を高め、セキュリティポリシーの一貫性を保つことが可能です。

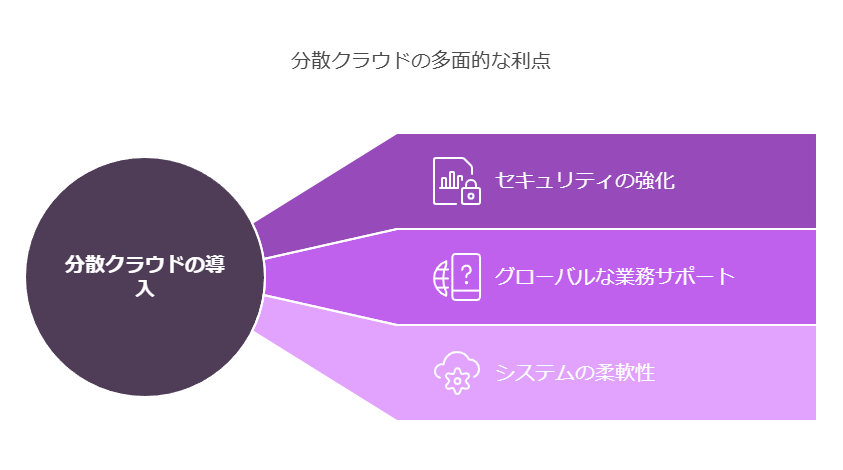

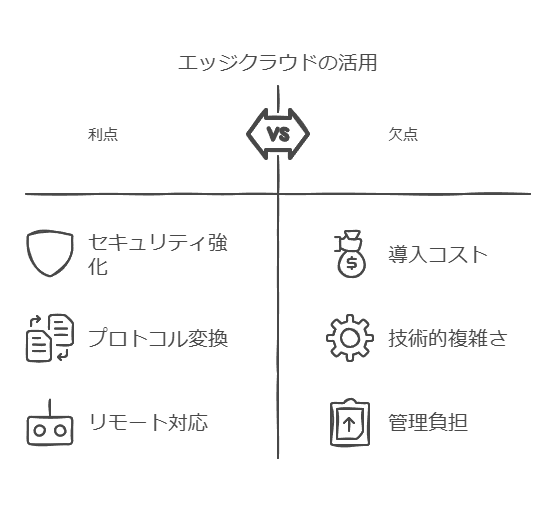

5. 分散クラウドの導入によるセキュリティと利便性の両立 分散クラウドの導入は、企業がグローバルに分散した業務をサポートしながら、セキュリティを強化するための有力な手段です。具体的には、グローバルサーバーロードバランシングや帯域制御、WAF(Webアプリケーションファイアウォール)によるセキュリティの強化が挙げられます。また、TLS/SSLの可視化と変換を行うことで、暗号化されたトラフィックを効率的に監視・管理することが可能です。

6. エッジクラウドによるプロトコル変換とセキュリティの強化 エッジクラウドの活用は、リモート環境でのセキュリティとプロトコル変換を容易にします。これにより、CGNATやNAT64/DNS64の導入、L4/7ファイアウォールの活用などが可能となり、エンドユーザーに近い場所でのセキュリティ強化が図れます。特に、GTP Dir/FWやDDoS攻撃防御により、エッジからのセキュリティリスクを軽減します。

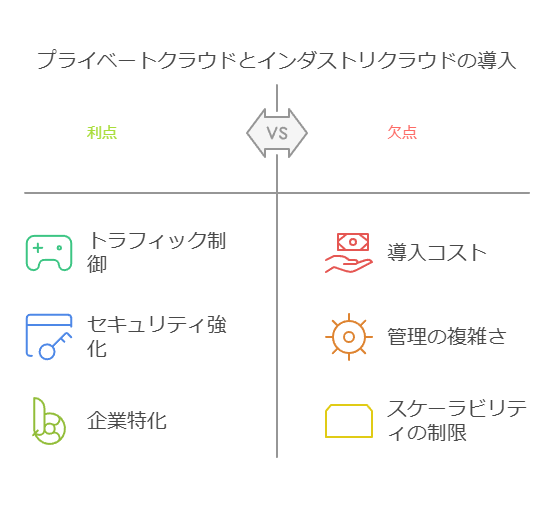

7. プライベートクラウドとインダストリクラウドのセキュリティ対策 プライベートクラウドやインダストリクラウドの導入は、企業固有のトラフィック制御やセキュリティ要求に対応するために重要です。クラウドアクセスプロキシやTLS/SSL可視化、CDR/DPI/マルウェア対策などの技術を導入することで、セキュアなWebアクセスを実現します。特に、インダストリクラウドでは、DDoS攻撃防御や脅威インテリジェンスの導入により、業界特有のセキュリティリスクを低減できます。

8. 分散エンタープライズ環境でのセキュリティ強化 分散エンタープライズ環境では、クラウドアクセス制御や個人アカウント制御、CDR/DPI/マルウェア対策が重要な役割を果たします。特に、セキュアなWebアクセスを提供することで、企業全体のセキュリティポリシーを一貫して適用し、分散した業務環境でも安全なネットワーク利用を確保できます。

これらの対策を段階的に導入することで、企業は多様化する働き方に対応しつつ、セキュリティリスクを最小限に抑えることが可能になります。

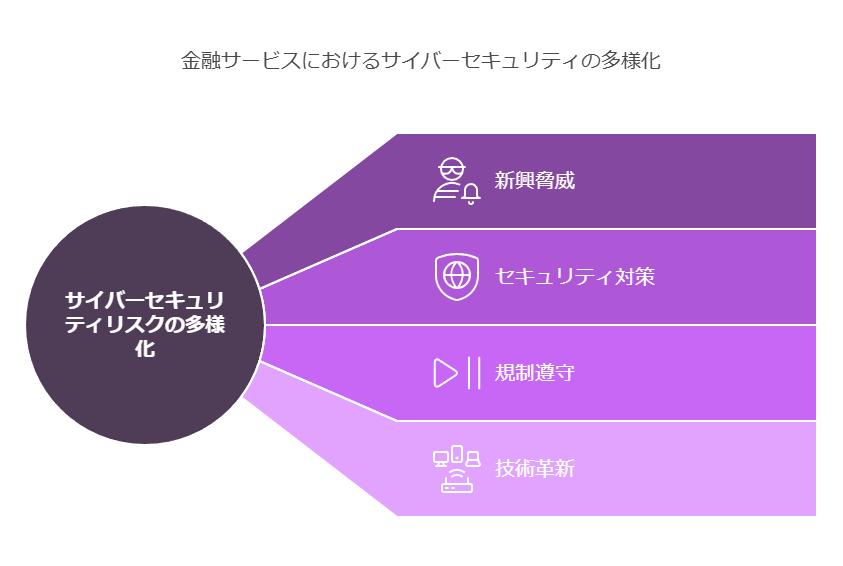

インターネット金融サービスの急速な進化と多様化に伴う新たなセキュリティ課題

近年、インターネットを活用した金融サービスは急速に進化し、幅広い分野で「デジタルファースト」のトレンドが強まっています。インターネットバンキング、オンライントレード、仮想通貨、P2P融資など、金融サービスの多様化に伴い、サイバーセキュリティリスクも複雑化し、世界規模で変化を続けています。このような環境下では、金融機関は常に最新のリスクに対応できる柔軟かつ包括的なセキュリティ対策を求められています。

金融サービスに必要な包括的セキュリティ対策の再構築

金融サービスの提供においては、API保護、BoT対策、DDoS対策など、幅広いセキュリティ対策が不可欠です。しかし、つぎはぎの対策ではシステム全体の脆弱性を増大させ、運用が煩雑化するリスクが高まります。特にWAF(Web Application Firewall)の誤検知問題は、運用の継続性を損なう可能性があるため、慎重な管理が求められます。金融機関は、セキュリティ対策を一元的に管理・運用できる仕組みを構築することが、将来的なリスク低減につながります。

包括的なセキュリティ運用と独自のソリューション導入の必要性

金融サービスにおけるセキュリティ対策には、従来の手法に加え、Dual WAFなどの最新技術を活用した独自のセキュリティ運用が求められます。特に、以下の課題に対する解決策を導入することが重要です。

セキュリティルールの遵守状況の可視化: 制定したセキュリティルールが社内でどれだけ実践されているか、リアルタイムで把握できる仕組みを導入する。

PCごとのセキュリティリスクの把握: 社内で使用されているすべてのPCのセキュリティリスクを一元管理し、迅速に対応できる体制を構築する。

管理者とユーザーの負担軽減: セキュリティルールの遵守を管理者とユーザー双方が負担なく確認できるツールを導入し、運用効率を高める。

組織内での協力風土の構築: 情報システム部門が提案するセキュリティ施策に対し、現場が協力するための企業文化を醸成する。

IT資産管理の予算確保: 次年度に向けてPCやその他のIT資産管理を強化するため、早期に予算を確保し、計画的にセキュリティ対策を進める。

ここでは、金融サービスの多様化に伴うセキュリティ課題を明確にし、包括的な対策の必要性を強調しています。また、具体的な課題に対する解決策を示すことで、金融機関が実践できる現実的なステップを提示しています。データコンサルタントとして、企業が直面するリスクに対して、効果的で運用しやすいセキュリティ対策を提案する形となっています。

データコンサルタントの視点で改善する際は、企業のDX推進や内部統制強化、効率化に重点を置いて、具体的な課題に対する解決策や自動化の重要性を強調しました。

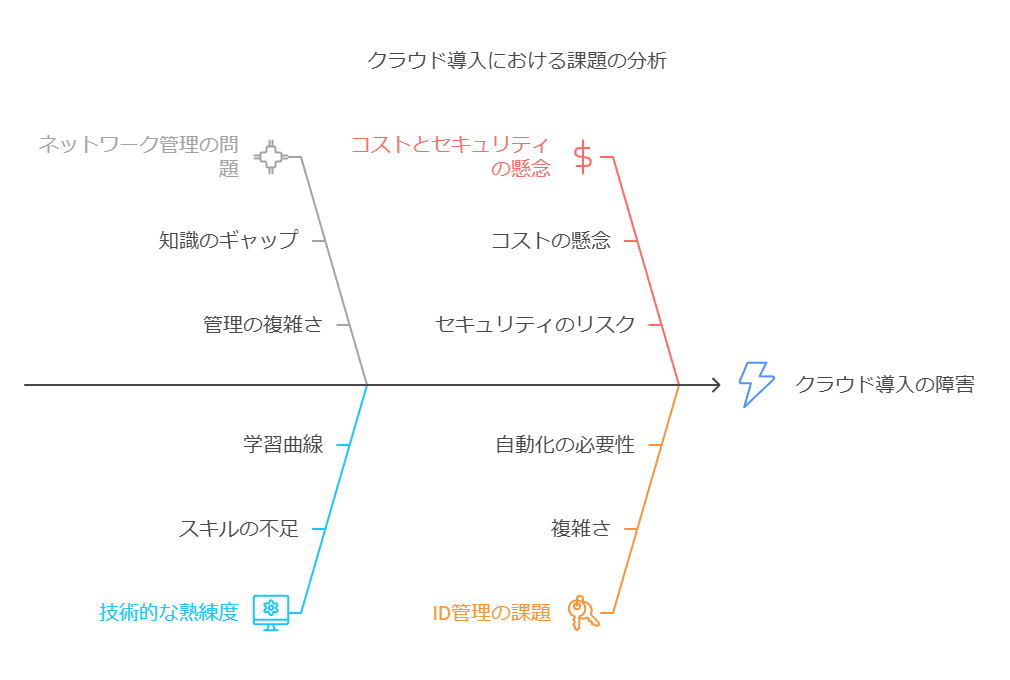

クラウド導入における課題と解決策:データコンサルタントの視点

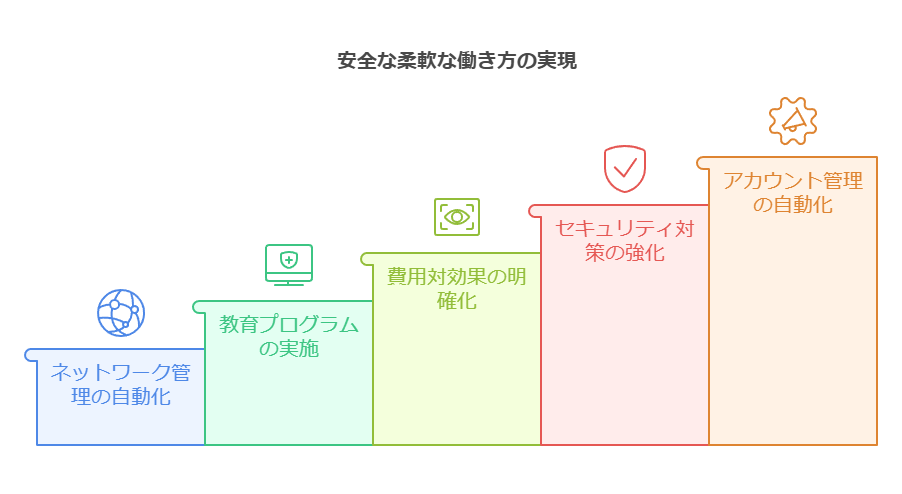

多くの企業が直面しているクラウド導入に関する課題は、以下のような技術的および組織的な問題に関連しています。

ネットワークの知識・経験不足: 社内LANやWi-Fiの設定、運用に時間がかかる。また、迅速に利用できない環境が、業務の妨げとなることが多い。

クラウド技術の習熟度の低さ: クラウドに関する知識が不足しており、適切なソリューションを選定できない。また、導入しても運用が難しく、効果的に活用できない。

コスト面の不安: クラウドソリューションの導入にかかるコストが高く、費用対効果が不明確なため、社内での承認プロセスが進まない。

セキュリティ懸念: クラウド環境でのデータ漏洩や不正アクセスへの不安があり、導入に対して消極的になる企業も多い。

ID管理・権限管理の煩雑さ: SaaSやオンプレミスシステムのアカウント管理、特に人事情報に基づいたタイムリーな権限変更が手作業に依存しているため、効率化が求められている。

これらの課題に対して、データコンサルタントの視点では以下の解決策が考えられます。

ネットワーク管理の自動化と運用負荷軽減: ネットワーク環境の設定や運用を自動化するソリューションの導入が、業務効率を高める。特に社内LANやWi-Fiの迅速な展開やアクセス制御をクラウド管理することで、申請プロセスのスピードアップが可能です。

クラウド技術の教育とトレーニング: クラウドに関する知識不足は、内製化を進める上での障害となるため、定期的な教育プログラムやトレーニングが必要です。クラウドサービスの選定に関しては、第三者の評価や事例ベースのアプローチで最適解を導き出すことが有効です。

費用対効果の明確化: クラウド導入の費用対効果を明確に示すことが、経営層への稟議承認を促進します。初期コストの削減だけでなく、長期的な運用コストや業務効率化による利益を定量化し、導入のメリットを数値で説明することが重要です。

セキュリティ対策の強化: クラウド環境における多層的なセキュリティ対策の導入が不可欠です。例えば、多要素認証や役割ベースのアクセス制御(RBAC)の実装は、データ漏洩リスクを低減します。さらに、セキュリティ監査を定期的に行い、J-SOX法に基づく内部統制の強化を図る必要があります。

アカウント管理・権限管理の自動化: オンプレミスおよびクラウドシステム間でのID管理や権限変更を自動化することで、手作業によるエラーや遅延を防ぎます。特に、Azure ADやオンプレミスADと人事システムを統合することで、入社・異動・退職に伴うアカウント管理業務の効率化が図れます。また、J-SOX法に準拠するためにも、こうした管理プロセスの標準化と自動化が求められます。

このように、企業がクラウド導入やセキュリティ対策、ID管理の課題を効率的に解決するためには、技術的なサポートと業務プロセスの見直しが不可欠です。これにより、費用対効果を最大化し、内部統制を強化することが可能となります。

このアプローチは、技術的な課題に対する解決策を具体的に提示し、組織全体の効率化やセキュリティ強化に繋がる視点を提供しています。

インシデントハンドリングの現状と最適化に向けた取り組み

1. 自社セキュリティ専門組織主導のインシデントハンドリング 自社のセキュリティ専門組織が中心となり、部門を横断してインシデントハンドリングを実施する体制は、社内の統制が取りやすく、迅速な対応が可能です。ただし、このアプローチでは社内リソースの負担が大きくなる可能性があります。

2. 部分的なアウトソーシングの活用 自社のセキュリティ専門組織が主導しつつも、一部のインシデント対応をアウトソーシングすることで、コスト効率と専門性を両立できます。この方法では、アウトソーシング先との適切な連携が重要であり、情報共有と統制の管理が課題となります。

3. アウトソーシング先との協力によるインシデントハンドリング アウトソーシング先が中心となり、自社のセキュリティ専門組織と連携してインシデントハンドリングを実施することで、リソースを最適化しつつ、高度な専門知識を活用できます。この場合、アウトソーシング先のパフォーマンスと協調体制が重要な要素となります。

4. 自社とアウトソーシング先の役割分担 アウトソーシング先がインシデント対応を主導し、自社のセキュリティ担当者は情報システム部門を兼任する場合、内部リソースの効率的な利用が可能です。ただし、このアプローチでは、アウトソーシング先に対する依存度が高くなるため、リスク管理と責任範囲の明確化が重要です。

5. 自社セキュリティ担当者主導のインシデント対応 情報システム部門を兼任する自社のセキュリティ担当者が主導してインシデントハンドリングを行い、アウトソーシングを活用しないケースでは、コスト面でのメリットがある一方、リソースの制約や対応スピードの低下が懸念されます。

脅威検出と未来のセキュリティ課題

脅威検出ツールの現状 現在、多くの組織がエンドポイント検知と対応(EDR)、ネットワーク検知/侵入検知/防御、ユーザー行動分析、外部脅威の監視などのツールを活用しています。しかし、これらのツールは単独では限界があり、統合されたアプローチが求められています。

設計段階からのセキュリティ統合の重要性 脅威の事実を知った後でセキュリティを実装する従来の方法では、設計段階からセキュリティを組み込むアプローチほどの速さと効果を実現することはできません。特に、衛星ベースのネットワークが拡大する中で、これらのシステムにセキュリティを組み込むことが重要です。

衛星ベースシステムの脅威とその影響 Starlinkを始めとする高度な衛星ベースシステムの普及に伴い、これらのネットワークがサイバー攻撃の新たな標的となる可能性があります。衛星の基地局が攻撃され、マルウェアが衛星ネットワーク経由で拡散すれば、数百万のユーザーが影響を受けるリスクがあります。さらに、計算処理能力の向上により、暗号化されたトラフィックもいずれは防御メカニズムとしての有効性を失う可能性があり、これによりDDoS攻撃やOT(運用技術)を標的にした攻撃が現実のものとなるでしょう。

今後のセキュリティ対策の方向性 衛星システムを含む次世代のテクノロジーに対応したセキュリティ対策を早期に検討し、設計段階からセキュリティを統合することが、今後の脅威に対する最も効果的なアプローチとなります。これにより、企業は未来の脅威に対しても迅速かつ効果的に対応できる体制を構築することが可能です。

サイバーセキュリティ課題の明確化

現代のサイバーセキュリティ環境において、ネットワークを効果的に保護するためには、エンドポイントのセキュリティが非常に重要です。企業は、常に進化する脅威に対応し、従業員のデバイスやネットワークへの不正アクセスを防ぐ必要があります。しかし、こうした脅威は多様化し、攻撃の規模や方法も変化し続けています。

ソリューションの提案

エンドポイントセキュリティ製品は、能動的にデバイスを保護し、脅威がデバイスに到達する前に検出して対応する能力を備えています。例えば、Webブラウジング保護機能を使用すれば、従業員が悪質なWebサイトや許可されていないサイトにアクセスすることを防ぐことが可能です。

また、エンドポイントセキュリティ製品には、不審なメールをブロックするメールゲートウェイや、ファイアウォール、侵入防止機能なども含まれます。こうした多層的なセキュリティ対策により、企業はより強固なネットワーク保護を実現できます。

具体的なツールの紹介

例えば、「Microsoft EDR (Endpoint Detection and Response)」を用いることで、ネットワーク上の挙動を常時監視し、不正なアクティビティを検出して攻撃を阻止できます。同様に、CrowdStrikeの「Falcon Complete」は、ネットワークに接続されているデバイスやユーザーを瞬時に可視化し、セキュリティ体制の強化を図ります。

ゼロトラストネットワークの活用

特に注目すべきは、ゼロトラストネットワークモデルの導入です。ゼロトラストは、従来の境界型セキュリティの概念を覆し、以下のようなメリットを提供します:

データ主権:アプリケーションデータはベンダーネットワークを経由せず、インターネット上にも公開されないため、パフォーマンスとセキュリティが向上します。

包括的な可視化:ユーザーやデバイス、アプリケーションごとのアクティビティをすべて把握できるため、リスクを迅速に特定できます。

動的なセキュリティ評価:エンドユーザーの行動や位置情報に基づいて、セキュリティポリシーが自動的に適用されるため、適応的な保護が可能です。

自動化と効率化の提案

サイバーセキュリティへの取り組みは、単なる管理業務ではなく、自動化と優先順位付けが求められます。これにより、ITチームの負担を軽減しつつ、セキュリティリスクを効果的に管理できます。適切なソリューションは、複数のセキュリティ機能を統合し、シームレスで直感的なユーザー体験を提供します。

結論と次のステップ

もし、どこから手をつければよいのか迷っているのであれば、サイバーセキュリティの専門パートナーと協力することで、適切なソリューションを導入し、従業員の生産性を維持しながら、セキュリティ体制を強化できます。特に、場所や時間に関係なく、直感的で生産性の高いエクスペリエンスを提供することが重要です。セキュリティ対策の最適化に向けて、ぜひご相談ください。

クラウドサービスの業務利用拡大に伴うセキュリティとデータ管理の課題

1. クラウドサービス利用の拡大とその背景 近年、「Microsoft 365」や「Google Workspace」などのクラウドサービスを利用する企業や組織が急増しています。これらのサービスは、業務アプリケーションやコラボレーションツール、クラウドストレージ、ファイル共有機能などが統合され、業務効率化や生産性向上を支援する目的で広く導入されています。しかし、その一方で、これらのクラウドサービスの普及に伴い、セキュリティリスクやデータ管理に関する課題が浮上しています。

2. 増加するサイバー攻撃とメールセキュリティの必要性 クラウドサービスが業務の中心となる中で、ランサムウェアやフィッシングといったサイバー攻撃が急増しています。特に「クラウドメール」は、ビジネスの根幹を支える重要なツールでありながら、サイバー攻撃の主要なターゲットとなっています。たとえば、ランサムウェアやマルウェア、なりすましやビジネスメール詐欺(BEC)などのフィッシング攻撃、さらには標的型攻撃など、多様な手法での攻撃が日々行われています。

調査によれば、ランサムウェア被害の78%がメール経由で発生しており、クラウドメールが情報漏えいの最大の攻撃ベクトルであることが明らかになっています。さらに、SOC(セキュリティオペレーションセンター)業務における約23%の時間が、メール脅威への対応に費やされているというデータもあります。これらの状況から、メールセキュリティ対策の強化が急務であることは明白です。

3. メールセキュリティ対策の強化と運用負荷軽減の提案 企業がこれらの脅威に効果的に対処するためには、メールセキュリティ対策を強化するとともに、運用負荷の軽減を図ることが重要です。特に、クラウドメールは広範な業務に直結しているため、そのセキュリティ対策の不備は大きなリスクとなります。メールフィルタリングや多層的な認証プロセスの導入、自動化された脅威検知システムの採用など、包括的なメールセキュリティ戦略が必要です。

加えて、これらの対策を実施する際には、運用の効率化も視野に入れるべきです。たとえば、AIを活用した自動化ツールの導入や、セキュリティ運用をアウトソースすることで、内部リソースの負担を軽減しつつ、セキュリティ対策を強化することが可能です。

4. クラウドサービスの普及により、業務効率化や生産性向上が実現されていますが、その一方で、セキュリティリスクやデータ管理の課題が増大しています。特に、クラウドメールを中心としたサイバー攻撃への対策は、企業にとって喫緊の課題です。セキュリティ対策の強化と運用負荷の軽減を同時に実現するための包括的な戦略を策定し、企業の持続的な成長を支えることが求められています。

ここでは、クラウドサービスの利用拡大に伴う課題を明確にし、その対策としてのメールセキュリティの強化と運用負荷軽減の必要性を強調しています。また、企業に対する具体的な提案を盛り込み、データコンサルタントとしての視点を反映しています。

焦点を当てるべき点は、サイバー脅威への対策が技術的な取り組みだけでなく、ビジネスプロセス全体におけるデータの保護にどう寄与するかです。

サイバーインテリジェンスの活用とリスク軽減への新たなアプローチ

現代の企業経営において、サイバーセキュリティ戦略は、もはやIT部門だけの問題ではなく、経営層や現場担当者に至るまで、全社的な優先事項として位置付けられています。特に、進化する脅威に対して適切な防御策を講じるためには、最新のサイバーインテリジェンス技術や脅威分析を活用したアプローチが必要不可欠です。本稿では、意思決定者から現場で実務を担う担当者、さらには政府機関のセキュリティ責任者までを対象に、最新の動向と革新的な対策について多角的な議論を展開します。

増大するサイバー脅威と企業に与える影響

ビジネスの中核を担うデータが、ランサムウェア攻撃をはじめとするサイバー攻撃の標的となり、その深刻度は年々増しています。特にランサムウェアは、企業の業務継続に甚大な影響を及ぼす可能性が高く、攻撃後の対応コストや信頼性の喪失が企業経営に直結します。

多くの企業が抱える共通の課題として、攻撃の初動段階で発生するデータの暗号化や業務停止があります。これらのリスクを軽減するために、企業はサイバー攻撃の事前対策を強化するだけでなく、攻撃発生後の迅速な復旧計画の策定も求められます。

攻撃者の視点を取り入れたセキュリティ強化策

攻撃者がターゲットとする企業に対して行う諜報活動、特にOSINT(Open Source Intelligence)は、企業が把握していない公開情報や意図しない情報漏えいを突いた攻撃手法です。攻撃者は外部から入手可能なデータを基に、システムの脆弱性を特定し、攻撃の足がかりを探します。

データコンサルタントとしては、こうした攻撃者目線でのアプローチを踏まえたセキュリティ監査を推奨します。具体的には、ペネトレーションテストによるシステムの弱点把握と、企業内部での自己認識との乖離を検証することで、より実効性の高い対策が可能になります。

多要素認証とクライアント証明書認証の導入によるリスク軽減

ID・パスワードの使い回しや管理ミスは、不正アクセスのリスクを増大させる要因の一つです。従来のパスワードベースの認証方法だけでは、フィッシングやアカウント乗っ取りに対する脆弱性が残り続けます。そのため、クライアント証明書を活用したパスワードレス認証の導入が有効です。

クライアント証明書は、多要素認証の一環として、ユーザー体験を損なうことなくフィッシング耐性を強化する手法です。導入企業は、より安全かつ手間のかからない認証体制を実現することで、従業員の利便性とセキュリティの両立を図ることが可能です。

包括的な情報漏えい対策の強化

最終的に、企業の情報漏えい対策は、単一の技術的ソリューションに依存するものではなく、組織全体のセキュリティガバナンスの強化が重要です。データコンサルタントとしては、脅威分析から復旧計画まで一貫したセキュリティプロセスの導入をサポートし、企業のセキュリティ体制を向上させることが求められます。

このアプローチでは、技術的な側面とビジネス視点のバランスを保ち、経営層から現場までの幅広い視点での理解を促進します。

オンラインストレージ vs ファイル転送システム:最適解はなぜ「ファイル転送システム」なのか

「脱PPAP」の重要性は認識しているが、十分なリソースを割けない――このような課題に直面している情報システム部門やセキュリティ担当者に向けて、ファイル転送システムの導入を推奨します。データコンサルタントとして、オンラインストレージとファイル転送の両者を比較しつつ、コスト効率や運用負荷を考慮すると、ファイル転送システムこそが最適解である理由を説明します。

オンラインストレージは、データ保管と共有に強みがありますが、アクセス制御や権限管理の煩雑さから、導入や管理が難しいという声も少なくありません。一方、ファイル転送システムは、シンプルな操作性と安全なファイル送信を両立しており、既存の業務プロセスに影響を与えることなく迅速に脱PPAPを実現できます。

フィッシング詐欺:ソーシャルエンジニアリングの脅威にどう対抗するか

セキュリティにおける「ヒト」の脆弱性は、技術的な対策を超えたリスクを伴います。フィッシング詐欺はその代表的な例であり、人間の心理的な脆弱性を狙ったソーシャルエンジニアリング攻撃です。IPA(情報処理推進機構)が公表する「情報セキュリティ10大脅威」でも、フィッシング詐欺が毎年のようにランクインしており、技術的な防御策をすり抜けるこれらの攻撃が、依然として大きなリスクをもたらしています。

データコンサルタントの立場から見ても、組織のセキュリティ戦略には技術的な対策だけでなく、従業員の意識向上が不可欠です。これにより、フィッシング詐欺やソーシャルエンジニアリング攻撃を未然に防ぐことが可能です。

従来のセキュリティ教育が見落としがちな「意識向上」の重要性

多くの企業では、セキュリティ教育が実施されていますが、その多くは知識の提供に留まっています。これでは、従業員が知識としてセキュリティのリスクを理解していても、日常業務において十分に意識できないという課題が残ります。実際、セキュリティリテラシー向上は重要ですが、それだけでは「ヒト」の脆弱性を完全に克服することはできません。

従業員が自身の置かれている状況やリスクを日常的に認識できるようにする「セキュリティ意識向上(Security Awareness)」が、今後さらに注目されるべきアプローチです。これにより、単なる知識の習得ではなく、具体的なリスク回避行動へと繋げることができます。

「セキュリティ意識向上トレーニング(SAT)」の重要性

「セキュリティ意識向上トレーニング(SAT)」は、米国国立標準技術研究所(NIST)の「SP800シリーズ」でも推奨されている手法です。NISTによれば、意識向上の目的は、単にセキュリティに関心を持たせることだけでなく、従業員一人ひとりがITセキュリティの問題を理解し、適切に対応できるようにすることです。データコンサルタントとしても、このトレーニングを組織全体で取り入れることで、セキュリティの実効性を飛躍的に向上させることが期待できると考えます。

まとめ:技術と「ヒト」の脆弱性に対する包括的なアプローチ

組織のセキュリティは、技術的な防御策と人的な対応策のバランスをとることが重要です。特に、ファイル送受信の安全性確保には、ファイル転送システムの導入が現実的な選択肢となりえます。一方で、フィッシング詐欺など「ヒト」を狙った攻撃には、セキュリティ意識の向上が必須です。両者を組み合わせた包括的なセキュリティ対策を講じることで、企業はより強固な防御体制を築くことができるでしょう。

ここでは、データコンサルタントの視点から、組織が直面する課題や解決策を段階的に整理し、技術的および人的な脆弱性に対する包括的なセキュリティアプローチを提案しています。

DevSecOpsアプローチの重要性とコスト削減効果

2023年のレポートでは、DevSecOpsアプローチの採用が最大のコスト削減要因として特定されています。全ての業種・業界において、セキュリティはソフトウェア開発の中心的な課題です。これは、自社開発のシステムやソフトウェアだけでなく、商用ソフトウェアにおいても同様です。コスト削減だけでなく、セキュリティ対策を強化することは、データ漏洩や攻撃による損失のリスクを軽減し、長期的なコストの抑制にもつながります。

セキュリティを初期段階から考慮する必要性

アプリケーション開発者は、セキュア・バイ・デザイン (Secure by Design)やセキュア・バイ・デフォルト (Secure by Default)の原則を積極的に採用し、セキュリティをデジタルトランスフォーメーション(DX)の初期設計段階から中核要件として組み込むことが求められます。これにより、事後的な対応ではなく、システム設計の段階から脆弱性を最小化し、堅牢なインフラを構築することが可能になります。

クラウド環境におけるセキュリティ原則の適用

クラウドネイティブなアプリケーション開発においても、セキュリティを最優先に考えるべきです。ユーザープライバシーの保護や攻撃対象領域の最小化に注力することが、クラウド環境での安全性向上につながります。これらの原則をクラウドインフラにも適用することで、攻撃リスクを大幅に減らし、堅牢なクラウド環境を維持できます。

継続的なアプリケーション・テストと脆弱性の発見

安全な技術やアプリケーションは存在しないため、組織は新たなリスクに対処する必要があります。アプリケーション・テストやペネトレーション・テストを、攻撃者の視点から継続的に実施することで、潜在的な脆弱性を事前に発見し、適切なパッチを迅速に適用できます。これにより、侵害が発生する前にセキュリティの弱点を特定し、対応を図ることが可能です。

機能追加によるリスクとテストの重要性

新しい機能の追加はしばしば新たなセキュリティリスクを伴います。そのため、継続的なアプリケーション・テストが不可欠です。テストの自動化や定期的なペネトレーション・テストを実施することで、組織はリアルタイムで脆弱性を検出し、迅速な対策を講じることができます。これにより、システムの安全性を常に高いレベルで維持し、セキュリティの強化を図ることが可能です。

結論:セキュリティ強化とコスト削減の両立

セキュリティは、アプリケーション開発やITインフラにおいて欠かせない要素です。DevSecOpsの採用と継続的なテストを通じて、セキュリティ対策を強化しながらコストを削減することが可能です。これにより、組織は新たな脅威に迅速に対応し、デジタル化の進展と共にセキュリティを強化することで、持続的な成長とリスク軽減を実現できます。