目次

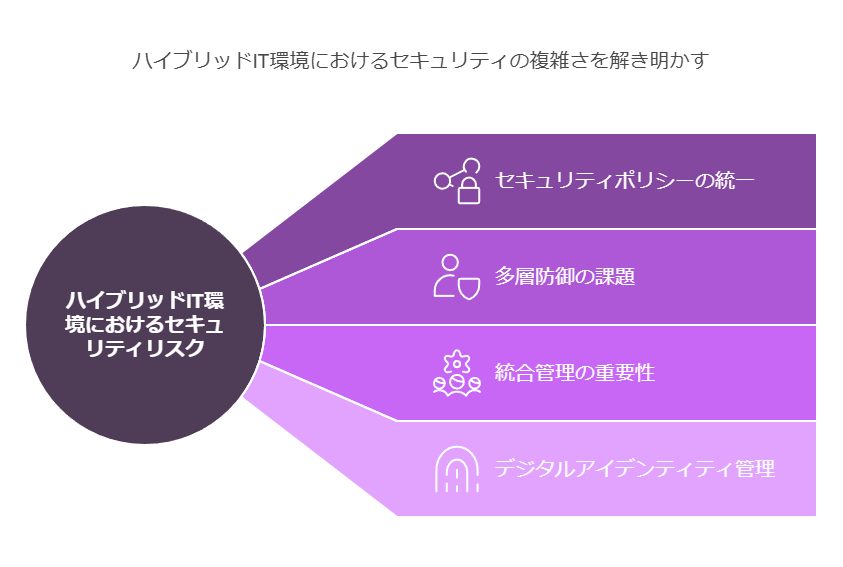

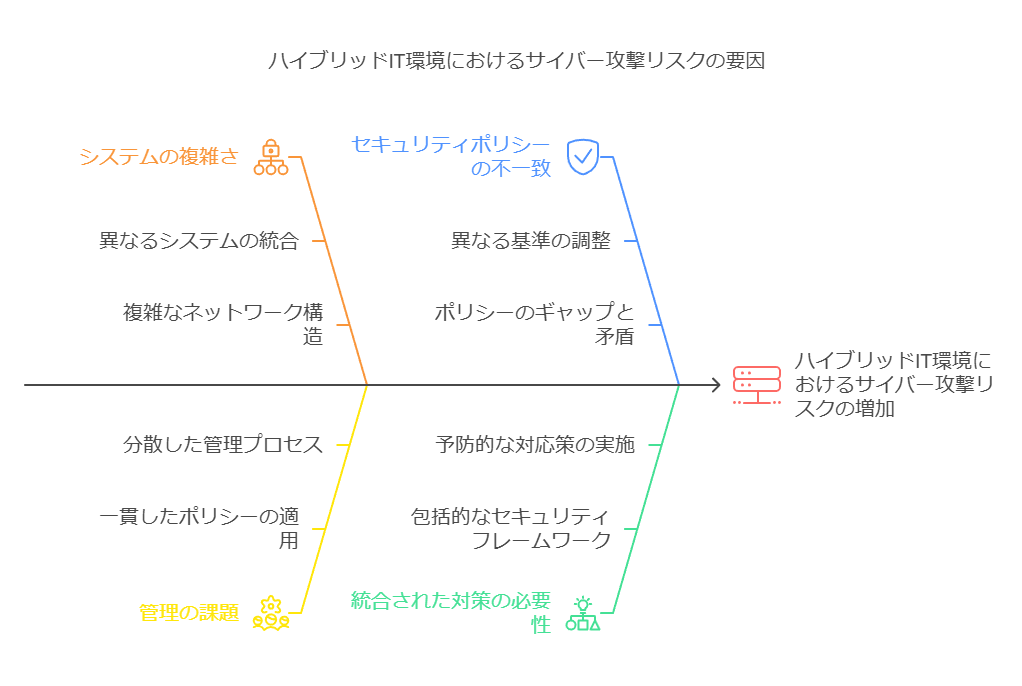

ハイブリッドIT環境におけるセキュリティリスクの複雑化

クラウドとオンプレミス環境が混在するハイブリッドIT構成では、システム間の境界が複雑化し、これに伴うセキュリティリスクや脆弱性が増大しています。

セキュリティポリシーの統一と管理の課題

異なる環境を一貫して管理し、セキュリティポリシーを統一することが難しくなり、結果的にサイバー攻撃の標的となるリスクが高まっています。

多様なセキュリティインシデントへの対応要求

社外からの不正アクセス、内部不正、従業員のミスによるデータ流出など、様々なセキュリティインシデントへの包括的な対応が不可欠となっています。

——————————

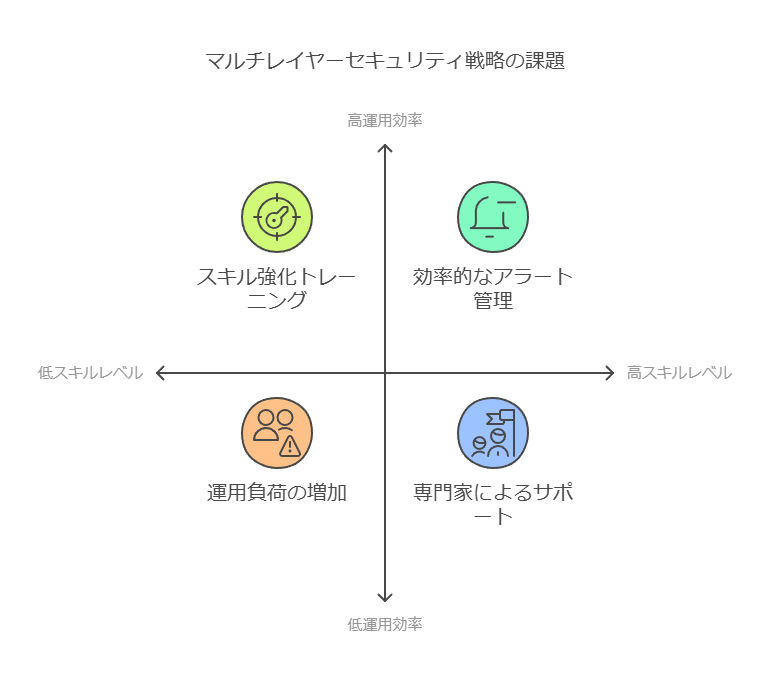

多層防御型のセキュリティ対策とその課題

現在、ハイブリッド環境における主流のセキュリティ対策として、多層防御型のアプローチが取られていますが、この方法には多くの課題が伴います。

セキュリティ運用の負荷増大

多層防御によって生成される膨大なログやアラートの管理、24時間365日の監視体制、緊急時の対応が必要となり、セキュリティ運用の負荷が増加しています。

セキュリティ運用現場の課題

セキュリティ運用現場では、「高度な専門スキルが必要な製品・サービスの運用に苦慮している」「アラートの重要度を適切に判断するのが難しい」など、現場での運用に多くの課題が生じています。

——————————

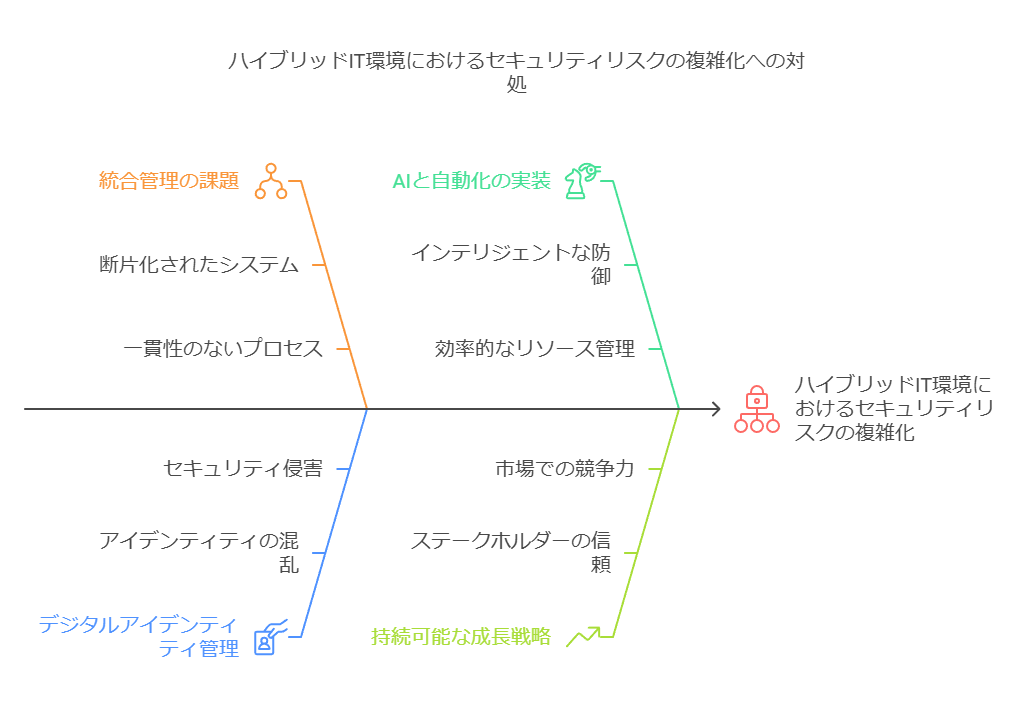

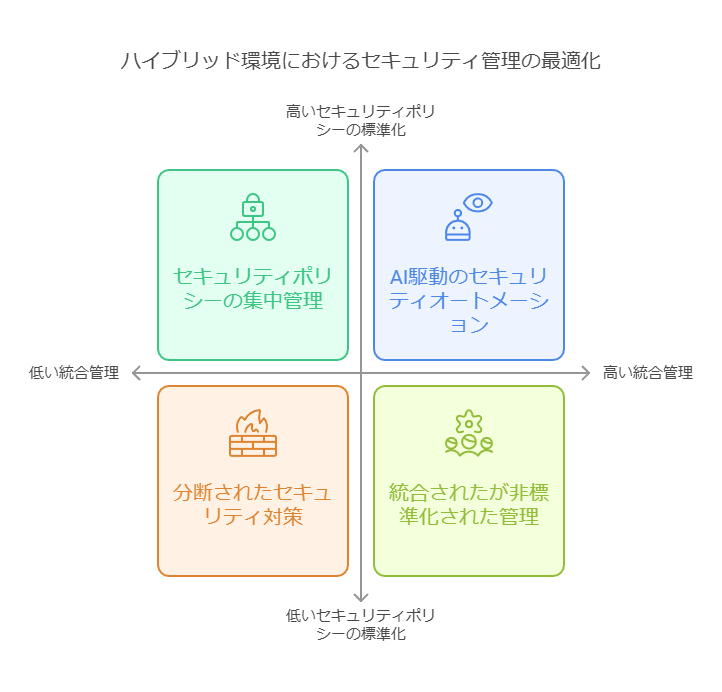

統合管理とセキュリティポリシーの標準化

ハイブリッド環境において、異なるシステム間の統合管理を強化し、セキュリティポリシーの標準化を進めることで、セキュリティリスクの低減と一貫性のある運用が実現可能です。

自動化とAIの活用による負荷軽減

多層防御型のアプローチにおける負荷を軽減するため、AIと自動化技術を活用したアラート管理や、インシデント対応プロセスの効率化が求められています。

専門スキルの不足に対するサポート体制の構築

提案: 現場での専門スキル不足を補うため、外部のセキュリティサービスプロバイダーとのパートナーシップを強化し、定期的なトレーニングや支援体制を構築することが重要です。

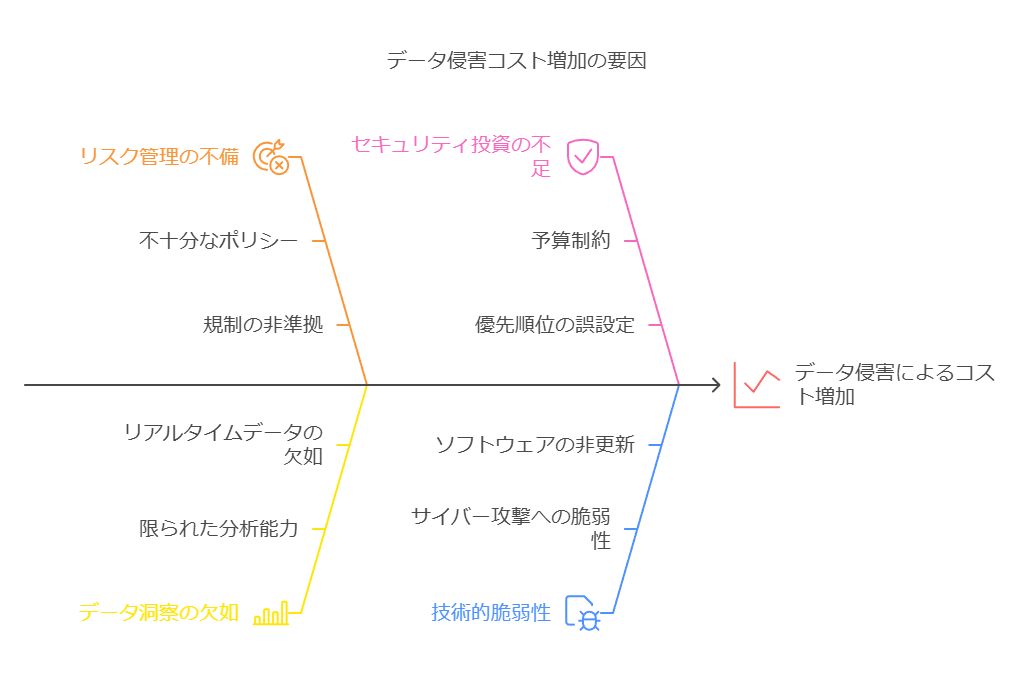

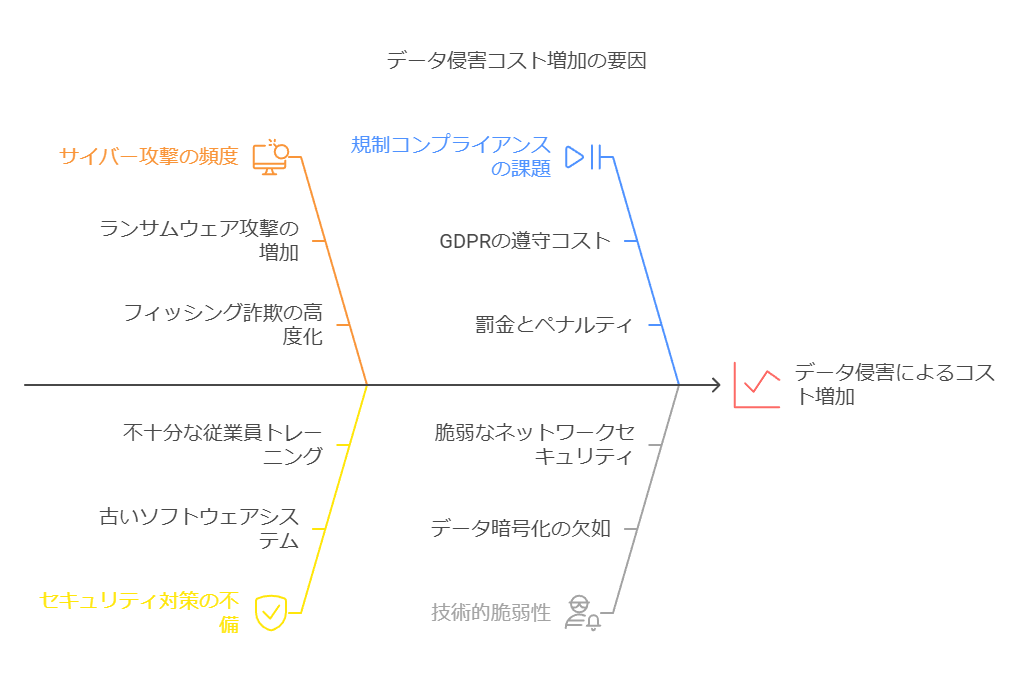

データコンサルタントの視点から、データ侵害によるコスト増加とそれに対する対策を強調しました。

1. データ侵害によるコスト増加とリスク管理の重要性

データ侵害によるコストが年々増加している中で、セキュリティー・チームとITチームが効果的にリスクを管理し、損失を最小限に抑えるためには、適切なデータドリブンな洞察が不可欠です。本レポートでは、2023年版の調査結果を基に、企業がどのようにしてこの課題に取り組むべきかを5つの主要セクションで詳しく解説しています。

2. レポートの構成と分析内容

エグゼクティブ・サマリー: 2023年の主要な調査結果と最新の業界トレンドを要約。

詳細分析: 地域別、業種別のデータ侵害コストの分析。業界ごとのリスクプロファイルを理解し、各企業が直面するリスクの違いをデータで示します。

セキュリティ専門家の推奨事項: レポートに基づくセキュリティ対策の提言。特に、企業の規模や業界に応じた具体的なアプローチが推奨されています。

組織の人口統計と業界の定義: 調査に参加した企業の規模や業種に基づいたデータ分析。

費用計算方法: データ侵害による費用をどのように算出しているかを詳細に説明し、コスト管理のための計測基準を提示します。

3. データ侵害コストの現状

2023年のデータ侵害による世界平均コストは445万米ドルで、2022年の435万米ドルから2.3%増加しました。さらに、2020年から見ると、コストは15.3%も増加しています。これにより、企業が直面する財務リスクが急速に高まっていることが示されています。

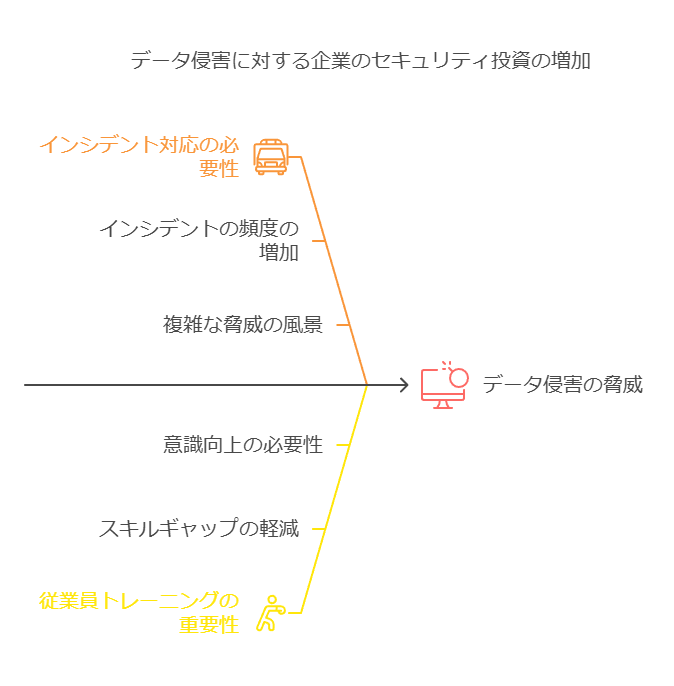

4. セキュリティ投資の拡大傾向

データ侵害に直面する企業のうち、セキュリティ投資を増額することを計画している組織の割合はほぼ半々に分かれています。特に、インシデント対応(IR)の計画とテスト、従業員トレーニング、脅威検知および対応テクノロジーの導入が、追加投資の優先分野として挙げられています。これらの投資は、企業が将来の侵害リスクを軽減するために不可欠です。

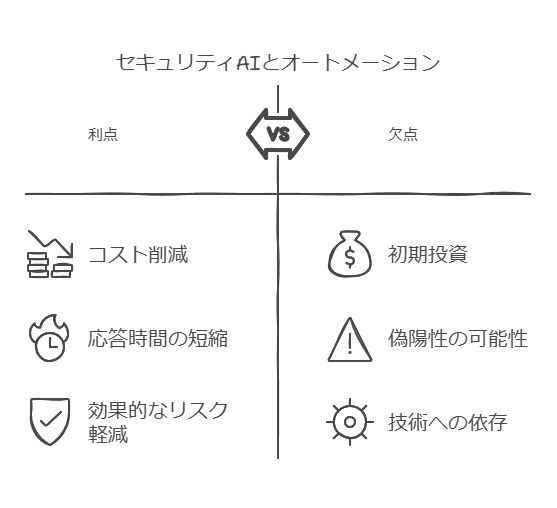

5. セキュリティAIとオートメーションの効果

調査結果は、セキュリティAIとオートメーションの導入がデータ侵害によるコスト削減と対応時間短縮に顕著な効果をもたらすことを示しています。これらの技術を広範に導入している企業では、侵害の特定と封じ込めまでの時間が平均108日短縮され、コストも平均176万米ドル削減されています。これは、AIや自動化がセキュリティ対策における重要な戦略であることを示しており、投資効果をデータで裏付けています。

データ侵害によるコスト増加が続く中で、企業はセキュリティ投資を慎重に判断し、AIやオートメーションなどの先進技術を活用することでリスクを効果的に軽減できます。

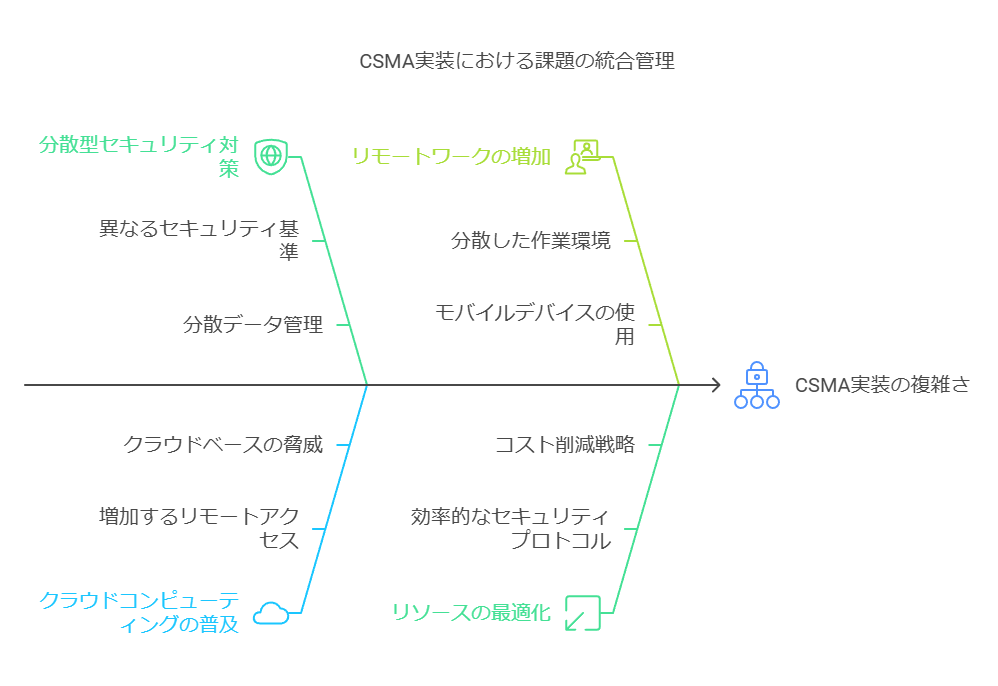

サイバーセキュリティー対策の進化に伴い、組織はより柔軟かつ分散化されたシステムを採用する一方で、セキュリティ管理が複雑化しています。これを解決するために登場したのが「サイバーセキュリティ・メッシュ・アーキテクチャー(CSMA)」です。データコンサルタントとして、CSMAの採用は、組織のセキュリティ対策を効率化し、脅威に対する防御力を高めるために非常に重要だと考えられます。

CSMAの概要とその意義

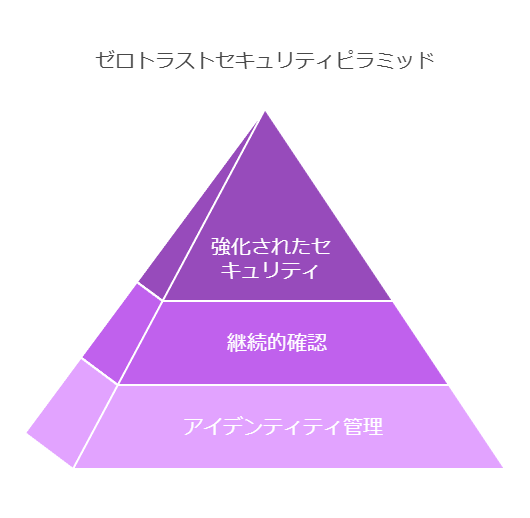

CSMAは、一言で言えば「分散したセキュリティ対策を統合的に管理するアプローチ」です。従来の境界型セキュリティ(外部からの攻撃に対する防御)に加え、ゼロトラストモデル(内部でも信頼しないという原則)も取り入れた戦略です。このアーキテクチャは、特にクラウドやリモートワークの普及に伴い、分散化が進むセキュリティ環境に対応するための重要な手段として位置づけられています。

CSMAの4つの特徴

セキュリティ有効性の向上 CSMAは、単にセキュリティ対策を導入するだけではなく、運用を通じてインシデント発生を防ぐことを目的としています。データセキュリティの観点から、単一の技術ではなく、複数のレイヤーでの統合が効果を発揮する点がポイントです。

分散型セキュリティコントロールの構築 ゼロトラストアプローチの導入により、セキュリティは分散管理されることが増えています。この分散化された環境に対処するため、CSMAは各セキュリティ対策を統合し、全体を効率的に管理できるようにするフレームワークを提供します。データ保護やアクセス制御が、異なるシステムや部門間でも一貫性を保つことが可能となります。

機能の集約と本人確認の強化 分析や認証、実行機能の統合により、認証基盤が強化されます。多要素認証(MFA)などを活用し、個人やデバイスの認証をより堅牢にすることで、不正アクセスやセキュリティインシデントのリスクを大幅に減少させます。これにより、組織全体でのデータの一貫した保護が実現されます。

セキュリティ運用と監視の集約 効果的なセキュリティ運用には、監視システムの集約とリアルタイムでの可視性が不可欠です。CSMAはこれを実現するためのインフラを提供し、異常検知やリスク管理が組織全体で統一的に行えるようにします。これにより、迅速な対応が可能になり、被害の拡大を防ぎます。

データコンサルタントとしての提言

統合管理の重要性

CSMAの導入により、分散したシステムを効果的に統合し、セキュリティ対策の運用を標準化することが可能です。これにより、セキュリティのガバナンスが向上し、リソースの無駄を最小限に抑えることが期待できます。

ゼロトラストと多層防御の強化

ゼロトラストモデルに基づき、内部・外部を問わずセキュリティ強化を進めることで、データ侵害のリスクを低減します。また、認証基盤の統合により、多要素認証などの高度なセキュリティ対策を全社的に適用できるようになります。

リアルタイム監視と迅速な対応

CSMAは、リアルタイムでのセキュリティ監視を集約することで、潜在的な脅威を早期に発見し、即時対応を可能にします。これにより、組織全体で一貫したセキュリティレベルを維持し、脅威に対する反応時間を大幅に短縮します。

CSMAの導入は、デジタル時代の組織にとって、柔軟かつ堅牢なセキュリティ管理を実現するための不可欠なステップです。組織全体でのセキュリティ対策の一元化と、リアルタイムの運用監視を通じて、効率的かつ効果的な防御体制を築くことができるでしょう。

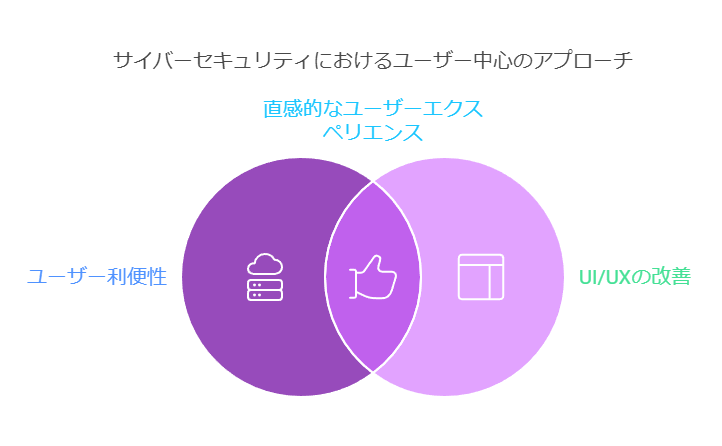

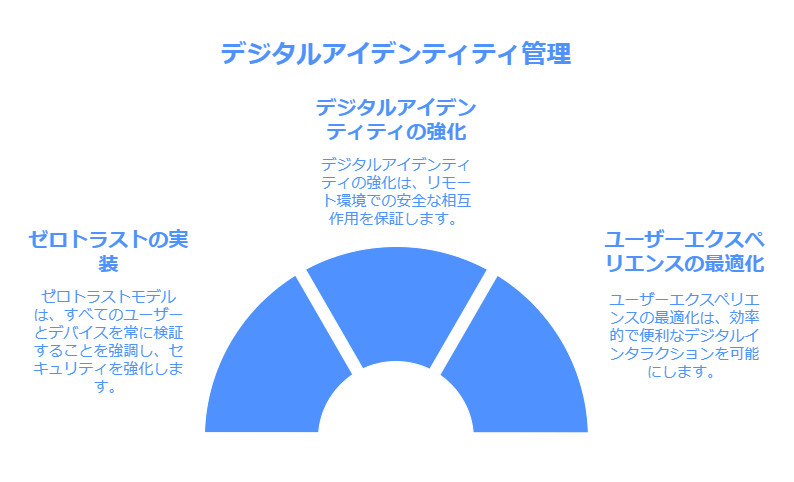

データコンサルタントの視点から、デジタルアイデンティティ保護・管理の未来のメリットをユーザーエクスペリエンスの向上にフォーカスして再構築しました。

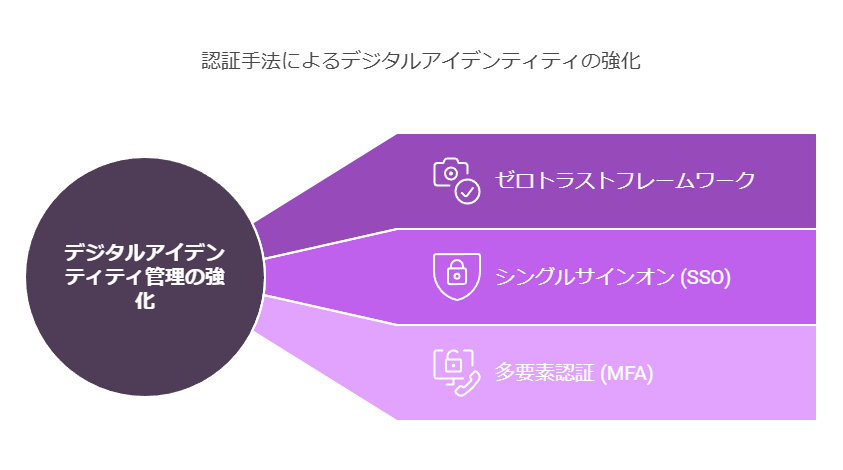

デジタルアイデンティティ保護・管理の未来のメリット

デジタルアイデンティティ管理の強化は、セキュリティだけでなく、未来のユーザーエクスペリエンス(UX)を向上させる重要な要素です。次世代のUXには、ユーザーの利便性と安全性の両立が必須となり、ゼロトラストやSSO(シングルサインオン)などの認証が重要な役割を担います。

1. ゼロトラストの導入とデジタルアイデンティティ管理

ゼロトラストのセキュリティモデルは、「信頼しない」という前提でシステムへのアクセスを継続的に確認し、セキュリティを向上させる手法です。米国CISAが提唱するゼロトラスト成熟度モデルでは、まず「アイデンティティ」から始め、次に「デバイス」「ネットワーク」「ワークロード」「データ」の順で強化することが推奨されています。多くの企業がアイデンティティ管理を最初のステップに選択しているのは、アイデンティティがゼロトラスト実現の土台となるからです。

GAFA(Google、Apple、Facebook、Amazon)も、自社サービスの中心にアイデンティティを据え、パーソナライズしたエクスペリエンスの提供に力を入れています。たとえば、Googleは検索履歴に基づく広告表示、Amazonは購買履歴をもとにした商品レコメンデーションを行い、ユーザーの関心やニーズに沿ったサービスを提供しています。デジタルアイデンティティ管理の強化は、こうしたUXの向上に直結しています。

2. ユーザー利便性の向上:SSOとMFAの活用

SSOやMFA(多要素認証)は、ユーザーが複数のサービスをシームレスに利用するために欠かせません。例えば、複数の関連サービスにアクセスするたびにIDとパスワードを入力する煩雑さは、ユーザー離れの原因となりえます。SSOを導入することで、ユーザーは一度のログインで複数のサービスにアクセスでき、利便性が格段に向上します。また、MFAの導入により、安全性を確保しつつ利便性も高めることが可能です。

さらに、UIやUXの改善も重要です。メニュー構成や機能配置を最適化することで、直感的でストレスのないユーザーエクスペリエンスが実現し、エンゲージメントの向上が期待できます。

3. 未来の働き方に対応するアイデンティティ管理

未来の働き方を考えた場合、アイデンティティ管理はますます重要な役割を果たします。柔軟な働き方が進む中で、企業と個人の関係は一時的かつプロジェクトごとに結ばれることが一般的になるでしょう。デジタルアイデンティティが確立されていることで、信頼性の高い情報をベースに、迅速かつ安全に協働が可能となり、個人と企業が持続的な信頼関係を築ける環境が整います。

このように、デジタルアイデンティティの管理は、データの信頼性を高めるだけでなく、将来的には「誰が、どのようにこのデータを作成したか」という情報も重要視されるようになります。信頼性のあるデジタルアイデンティティ管理は、個人のアイデンティティとデータの一体化を支え、企業の成長と未来の働き方を強力にサポートする基盤となるでしょう。

デジタルアイデンティティ管理の重要性とその背景

デジタル社会において、個人のデジタルアイデンティティの保護と管理は非常に重要な課題となっています。企業や組織が収集したデジタルデータの不適切な使用や、データ漏洩によるプライバシー侵害のリスクが増す中、個人の権利を守り、信頼性の高いデータ管理体制を構築することが求められます。適切な管理は法的リスクを低減し、信頼性を高めるための基盤となり、ビジネスの持続的な成長にも直結するため、企業にとって不可欠です。

デジタルアイデンティティの保護に関わる法規制と基準

デジタルアイデンティティの適切な管理には、国際的・地域的な法規制の遵守が不可欠です。特に、以下のような法規制が代表的です。

GDPR(EU一般データ保護規則)

2018年に施行されたEUのGDPRは、個人のプライバシーを保護するための厳しい基準を提供しており、EU圏内に居住する人々のデータ保護に特化しています。GDPRには、”忘れられる権利”(個人が自分のデジタルアイデンティティの削除を要求する権利)が含まれており、違反した場合には高額な罰金が科されます。このような規制は企業のデータ管理プロセスに影響を与え、デジタルアイデンティティ保護の要として強く意識されています。

日本の個人情報保護法

日本では、2005年に個人情報保護法が施行され、以後3年ごとに改正が進められています。この法律も、個人データの適切な管理を義務づけており、国内企業がGDPRを含む海外の規制に適応するための基盤を提供しています。

米国の規制:ECPA、CCPA、およびADPPA

米国には国家全体で統一されたデータ保護法は存在していませんが、1986年施行のECPA(電子通信プライバシー法)や、カリフォルニア州で施行されているCCPA(カリフォルニア州プライバシー保護法)があります。現在、”米国版GDPR”と呼ばれるADPPA(米国データプライバシー法)の制定が進められており、国家レベルでの包括的なプライバシー保護が実現する可能性が高まっています。

NIST SP 800-63-3(米国)およびその他のガイドライン

米国のNIST SP 800-63-3は、政府機関におけるデジタル認証の要件を規定しており、日本や他国にも大きな影響を与えています。また、ニュージーランドの「Identification Management Standards」もデジタルアイデンティティ管理における重要なガイドラインとして注目されています。

地域ごとの法規制遵守と事業成長の両立

デジタルアイデンティティの適切な管理には、ビジネスが展開する地域の法規制を遵守することが欠かせません。特にインターネットを介したグローバルな事業においては、各地域の規制を理解し、それに基づいたデータ管理プロセスを構築することが求められます。デジタルアイデンティティの保護に適応したデータ管理体制を構築することは、単なる法令順守にとどまらず、顧客からの信頼を獲得し、事業成長に寄与する要素でもあります。

デジタルアイデンティティの保護・管理によるメリット

デジタルアイデンティティの適切な保護・管理を実施することは、ビジネスにおけるセキュリティ強化とITシステムの効率化という2つの主要なメリットを提供します。

1. セキュリティ強化のメリット

デジタルアイデンティティの管理は、セキュリティ体制の強化に大きく貢献します。特にMFA(多要素認証)を導入することで、より厳密に本人確認を行えるため、不正アクセスのリスクを低減できます。MFAは生体認証やデバイス認証など、多様な手段と組み合わせられるため、なりすましによるセキュリティインシデントを未然に防ぐことが可能です。

また、アイデンティティデータ管理システムを一元化し、各システムと連携して自動更新を実現できれば、従業員の異動に伴うアクセス権限の付与や、退職後のアカウント無効化などの対応を即座に行えます。これにより、元従業員による不正アクセスのリスクや、不要なファイルへのアクセスを確実に防止し、システム全体のセキュリティ水準を向上させます。

2. ITシステムの効率化と生産性向上のメリット

現代の企業では、複数の認証が必要な社内システムが存在するため、個別にアクセス管理を行うと運用が複雑化しがちです。デジタルアイデンティティ管理を共通化することで、認証システムの一元管理が可能となり、システム全体へのアクセスを簡素化することができます。これにより、業務効率が向上し、生産性も増大します。

かつては、人事システムと全社システム(例: Microsoft 365やGoogle Workspace)を中心としたシンプルな構成が主流でしたが、現在では各部門が独自のクラウドサービスや人事管理システム、モバイル端末管理システムを導入しています。また、セキュリティ対策においても、ゼロトラストモデルを見据えたSSE(セキュリティサービスエッジ)やSASE(セキュアアクセスサービスエッジ)などが導入され、管理の複雑さは増しています。

こうしたシステムの複雑性に対応するため、デジタルアイデンティティ管理ソリューションを統合的に導入することが重要です。システム全体の統制を効率化し、各部門のシステムが一貫したアクセス基準のもとで運用されるため、事業の成長をサポートする要因となります。

企業を取り巻くIT環境の変化とセキュリティ境界の再定義

デジタル・トランスフォーメーション(DX)の推進に伴い、クラウド利用の拡大やリモートワークの普及、デバイスの多様化、さらにはDevOpsや自動化の進展などにより、企業のIT環境はこれまでにないほど複雑化しています。これらの変化は、企業が保有する重要な情報資産を従来のネットワーク境界の外へと拡散させる結果をもたらしました。そのため、従来の境界防御型セキュリティのみでは、もはや企業のセキュリティを確保することが困難になっています。現代のIT環境に適したセキュリティアプローチが求められています。

セキュリティ侵害の主因:認証情報の不正利用

近年、サイバー攻撃の手法はますます巧妙化し、その被害も後を絶ちません。フィッシング、ランサムウェア、マルウェアといった多様な攻撃手法が存在しますが、特に重要なのは、侵害された認証情報がサイバー攻撃者にとって主要なターゲットとなっている点です。ベライゾンが公表した『2022年データ漏洩/侵害調査報告書』(DBIR)では、セキュリティ侵害の90%以上が認証情報の不正利用に起因していると報告されています。つまり、どのような攻撃手法であれ、認証情報が狙われることがサイバー攻撃の成功に直結しているのです。

「ヒト」の脆弱性に対応するセキュリティ対策の再強化

フィッシング詐欺は、企業にとって依然として重大なリスクであり、その根本的な原因は「ヒト」の脆弱性にあります。ソーシャルエンジニアリングの代表的な手法であるフィッシング詐欺は、技術的に進化し続けているにもかかわらず、その基本的な仕組みは10年余り変わっていません。多くの企業が従業員に対してセキュリティ教育を実施しているにもかかわらず、フィッシング詐欺の被害は減少していないのが現状です。しかし、この単純な仕組みであるがゆえに、利用者の心掛け次第で被害を大幅に低減することが可能です。組織においては、改めて「ヒト」の脆弱性を意識したセキュリティ対策を強化することが急務となっています。

中小IT事業者が直面するサイバーセキュリティ対応の課題と解決策

サイバーセキュリティ対応の課題

現代のサイバー攻撃は日々複雑化・多様化し、企業のセキュリティ対策に対する要求がますます高まっています。特に中小IT事業者にとって、顧客からのセキュリティに関する相談に適切に対応することは非常に重要です。しかし、セキュリティに関する専門知識の不足や、提供可能なソリューションの限界により、顧客への提案を躊躇するケースも少なくありません。

また、顧客が特定の単体ソリューション(例:アンチウイルスやファイアウォール)を求める場合、それだけで十分ではないと理解していても、総合的なセキュリティ対策を提案するのが難しいと感じることがあるでしょう。このような状況下では、ランサムウェア対策やバックアップなどを組み合わせた包括的なセキュリティ強化が必要であるにもかかわらず、単体ソリューションの提供にとどまることが問題となります。

デジタル化によるデータ管理と検索の課題

ペーパーレス化とデジタル化が進む現代、データの保存場所は従来のオンプレミスストレージに加え、クラウドストレージやSaaSサービスに広がり、分散化が進んでいます。これにより、社内で必要な情報を素早く探すことが難しくなり、情報収集に要する時間が増加しています。このような状況では、社員の業務効率を低下させる原因となりかねません。

多くの企業が業務プロセスの効率化と効果的なナレッジ共有を推進するために、分散化されたデータを横断的に検索できるソリューションを必要としています。これにより、情報収集にかかる時間を大幅に削減し、生産性の向上を図ることが可能となります。

情報資産の多様化に伴うセキュリティリスクの増大

企業の重要な技術や知見が、社内外を問わず自由に行き来する現代において、情報資産の保存場所やアクセスするデバイスが多様化しています。これにより、セキュリティリスクが大幅に増加し、さまざまなセキュリティインシデントの発生が懸念されています。サービスごとにセキュリティ対策を施すことは多大なコストを伴います。

そのため、保存場所に関係なくファイル自体を暗号化することが重要です。これにより、たとえファイルが流出したとしても、権限のない第三者による解読を防ぐことができます。また、暗号化ファイルでも効率的に検索できるシステムを導入することで、業務プロセスの効率化とセキュリティ対策の両立が実現します。

中小IT事業者は、顧客のニーズに応えるために、これらの技術と知識を習得し、包括的かつ効果的なセキュリティソリューションを提案できる体制を整えることが求められます。

脆弱性リスク管理の重要性とデータ駆動型解決策

多くの組織は、さまざまな部門や職務にまたがる膨大な数の脆弱性に対処する必要があり、その管理に苦慮しています。最近の調査では、組織の約6割がセキュリティ対策の重要性を認識しているものの、リスク削減に最も効果的なアクションに優先順位をつけることが難しいと感じていることが明らかになりました。これは、重大な脆弱性が発見されたとしても、それがどれほど重要なのかを判断するための基準が不明確であることを示唆しています。

データに基づくリスク優先順位の設定と統合リスク管理の導入

脆弱性が未修正のアプリケーションパッチに存在することに気づくセキュリティチームのメンバーはいるかもしれませんが、その脆弱性がPOSシステムに影響を与え、結果として多大な収益損失を招く可能性があると判断するには、より包括的なアプローチが必要です。ここで、統合リスクプラットフォームの導入が重要となります。このプラットフォームを使用することで、関連するリスクを他のリスクと関連付けて評価し、適切な解決策を追跡できます。また、リスクの現状やビジネスへの潜在的な影響度を上級管理職に明確に伝えたり、必要なセキュリティ対策を特定して強化したりすることが容易になります。

自動化ツールによる脆弱性の優先順位付けと対応の強化

さらに、自動化された脆弱性対応ツールを活用することで、脆弱性の優先順位付けと追跡を効率化できます。これらのツールは、セキュリティチームとITチームの連携を強化し、特定の資産やサービスに影響するすべての脆弱性に対してリアルタイムの可視性を提供します。結果として、迅速かつ効果的な対応が可能となり、リスクの低減につながります。

サイバーセキュリティの強化ポイント

- シングルサインオンと多要素認証の実装:SaaS利用時における認証強化

- シャドーITの抑止とアクセス制御:クラウドサービスの適切な利用を目的としたアクセス制御の実施

- 安全なリモートアクセス:オンプレミスデータセンターへの社外からのアクセスを安全に管理

- 不正コード実行の阻止:不正なスクリプトを埋め込まれたWebページ閲覧時のリスクを低減

- マルウェア・ランサムウェア対策:検知力と対応力の向上、侵入拡大(ラテラルムーブメント)の把握と阻止

- 重要データへのアクセス監視:データの不正利用を防止

- 特権ID利用の厳格化:アクセス権限の適正管理

- リアルタイム相関分析:各種ログを分析し、脅威の早期検出を実現

これらの取り組みを通じて、脆弱性管理における課題を解決し、組織全体のセキュリティを強化することが可能です。

セキュリティーアーキテクチャの基本概念

セキュリティアーキテクチャの観点から、ハイブリッドクラウドにおけるセキュリティを強化するためには、論理的にセグメント化され、他の領域と隔離されたセキュリティ領域を確立する必要があります。このようなセキュリティ領域は、ユーザーアクセスの厳密な管理やホストされている資産の保護を目的としています。そのため、ゼロ・トラストモデル(アクセスを常に検証し、信用しないアプローチ)が不可欠です。このアプローチを導入することで、データ、アプリケーション、およびクラウド資産へのアクセスを厳格に制御し、保護することができます。

統合されたセキュリティーの重要性

ハイブリッドクラウド全体でセキュリティ態勢を統一することにより、攻撃者が最も脆弱な部分から侵入するリスクを低減し、全体の防御体制を強化できます。また、統合されたセキュリティ戦略は、規制当局の要求をより容易に満たすことができるため、コンプライアンス対応がシンプルになり、同時にコスト削減にもつながります。このアプローチにより、システム全体で一貫性のあるセキュリティポリシーが実現されます。

事例 – 大手ヨーロッパ銀行のデジタルトランスフォーメーション(DX)

ヨーロッパのある大手銀行は、大規模なデジタルトランスフォーメーション(DX)の一環として、ハイブリッド環境に適した新しいパブリッククラウドの導入を進めるという戦略的決定を行いました。しかし、導入が進むにつれて、同行のCISO(最高情報セキュリティ責任者)は、組織全体でセキュリティポリシーが統一されていないことに気付きました。システムは規制要件を満たせず、設定ミスやシャドーIT(許可されていないITリソースの使用)に対して脆弱な状態でした。

課題解決とセキュリティの統一化

銀行は、クラウドエコシステム全体においてデータとサービスを一貫して管理し、より高度なセキュリティおよび法規制の順守体制を確立する必要がありました。そのためには、ハイブリッドクラウドを効果的に活用することが不可欠であり、このプラットフォームアプローチを採用することで、パブリッククラウド、プライベートクラウド、データセンターを統合的に管理し、一貫したセキュリティ対策を実行することができました。

成果とコンプライアンス

結果として、銀行は規制当局に対するコンプライアンスの立証が容易になり、システム全体の安全性が向上しました。適切なハイブリッドクラウドの利用により、セキュリティの一貫性と規制順守が両立され、同時に業務効率とコスト削減の両面でメリットが得られる結果となりました。

データコンサルタントの視点では、ゼロトラストのセキュリティアプローチやクラウド全体の一貫したセキュリティ統合の重要性を強調し、特に規制順守やコスト削減に与えるポジティブな影響を説明しています。また、具体的な事例を通して、ハイブリッドクラウドの導入がどのように企業のセキュリティ改善に寄与するかを明確にしています。