目次

増加する法人モバイルデバイスと複雑化する管理

スマートフォンやタブレットなどのモバイルデバイスは、企業の業務効率化と柔軟な働き方を支える不可欠なツールです。しかし、法人携帯の普及に伴い、端末の種類やOS、アプリケーションが多様化し、管理・運用業務の複雑化が進んでいます。特に、セキュリティリスクの増大は、デバイス管理における重大な課題となっています。

モバイルデバイス導入に必要な専門知識とリソース

モバイルデバイスの導入は単なる調達にとどまらず、デバイスの選定、検証、初期キッティング(構築)など、多岐にわたるプロセスを含みます。これに加えて、モバイルデバイス管理システム(MDM)の設定や業務アプリケーションの検証も必要です。これらは専門知識と多くのリソースを要するため、企業のIT担当者にとっては負担が大きくなります。

導入後の運用管理負荷の軽減も不可欠

モバイルデバイスの導入後も、問い合わせ対応やトラブルシューティング、アプリケーションやライセンスの管理、使用済み端末の回収・廃棄といった日常的な業務が発生します。さらに、情報資産管理(台帳管理)やセキュリティ維持は、法人デバイス運用において重要な要素となります。特に、自社開発アプリケーションを利用する企業では、毎年更新されるOSに対する事前検証の負担が大きな悩みの種です。

これらの課題を解決し、持続可能なモバイルデバイス運用を実現するためには、新たな管理手法が求められています。

モバイルライフサイクルマネジメント(LCM)の活用による効率化

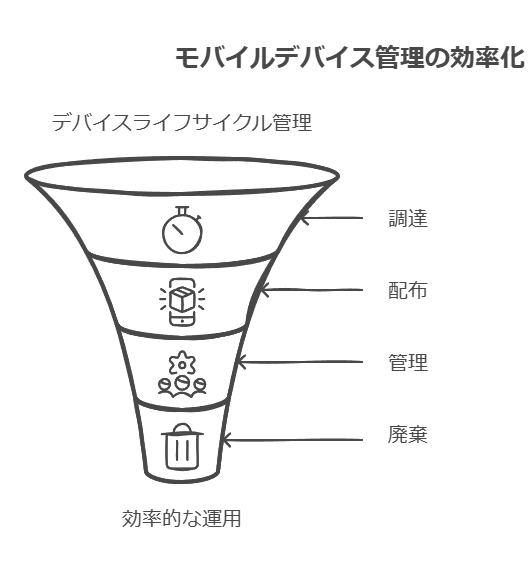

これらの課題に対処するため、モバイルデバイスの調達から廃棄までのライフサイクル全体を一元的に管理する「モバイルライフサイクルマネジメント(LCM)」が注目されています。LCMは、導入プロセスの煩雑さを軽減し、業務負荷の削減を実現するアウトソーシングソリューションです。

弊社では、お客様のニーズに合わせて、モバイルデバイスの調達、初期キッティング、アプリ配信、セキュリティ対策、故障対応、廃棄までを包括的にサポートいたします。これにより、企業はIT部門のリソースを効果的に活用し、事業に直結するコア業務に注力できます。また、セキュリティリスクを低減し、持続可能なモバイルデバイス運用を実現します。

LCMがもたらすメリットと具体的な事例紹介

法人モバイルデバイスの運用管理に悩む企業に向けて、モバイルLCMのアウトソースがもたらす具体的なメリットを事例と共に解説します。たとえば、300名規模の企業と1,500名規模の企業で導入されたLCMの成功事例を通して、管理負担の軽減とセキュリティ向上がどのように実現されたかを共有します。モバイルデバイスの管理に課題を抱える企業様に、特におすすめの内容です。

こんな方におすすめ

法人携帯を100台以上保有し、管理運用に課題を感じている 情報システム部・総務部のマネージャー様

MDMやアプリケーションの構築や検証にリソースが不足している、またはそれに不安を感じている企業のご担当者様

他社のモバイルデバイス運用事例に興味がある 方(300名企業と1,500名企業の事例紹介)

このように、モバイルデバイスのライフサイクル全体を管理し、企業のITリソースを最適化するための具体的な手法として、モバイルLCMの活用を強調し、よりデータコンサルタントらしい視点で強調しました。

モバイルデバイス導入・運用の課題

モバイルデバイスの導入や運用は、業務効率化やDX推進の一環として多くの企業で進んでいますが、それに伴う課題も少なくありません。

まず挙げられるのは導入時の煩雑さです。デバイス導入には、業務内容に適した端末の選定、必要台数の決定、端末の調達、初期設定、各拠点への配備といった、複数のステップを伴う計画が求められます。また、運用開始後のデバイス管理の負担も大きな問題です。端末の故障対応、不具合発生時の迅速なサポートが欠かせず、企業にとっては管理の手間が増大します。

さらに、モバイル端末が業務効率化のツールである一方で、紛失や盗難によるセキュリティリスクも無視できません。業務外での端末使用やデータの漏洩リスクは、企業のセキュリティ戦略において重要な懸念材料です。

モバイルデバイス管理による効率的な対処法

これらの課題に対応するためには、モバイルデバイス管理(MDM)を活用した包括的なソリューションが必要です。

弊社では、デバイスの導入計画からサポートを行い、業務内容に最適な端末や設定を提案いたします。また、ヘルプデスクを通じて、紛失や盗難、故障時の迅速な対応を行うことで、運用時の負担を大幅に軽減します。これにより、企業はコア業務に集中し、モバイルデバイスの管理に関するリソースを最適化できます。

さらに、セキュリティリスクに対しては、統合的な管理ソリューションが不可欠です。Google社のAIを活用したモバイル管理事例を紹介し、業務外での利用を制限しつつ、デバイスの紛失・盗難時にも迅速に対応できる体制を構築することができます。

持続可能なモバイルデバイス運用のために

モバイルデバイスの導入後も、毎年のOSアップデートに伴う事前検証は企業にとって頭を抱える作業の一つです。これらの検証作業や運用の効率化を支援するため、最新のモバイルライフサイクルマネジメント(LCM)サービスを活用することが求められます。企業がモバイルデバイスの運用を持続可能な形で進めるためには、新たな管理方法や外部リソースの活用が効果的です。

業務用モバイル端末の多様な活用事例

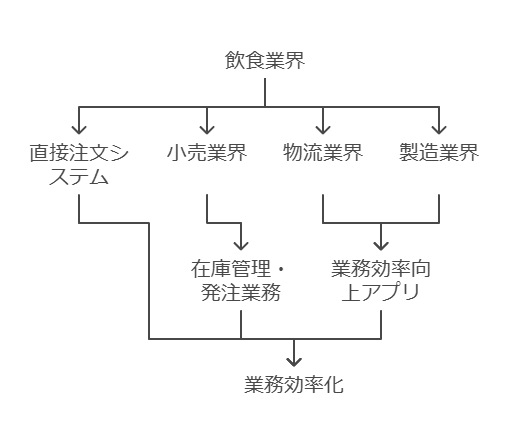

モバイルデバイスのビジネス活用は、社用携帯にとどまらず、さまざまな業種で広がりを見せています。

例えば、飲食業界ではタブレット端末を利用してテーブルから直接注文を受けるシステム、小売業では在庫管理や発注業務を効率化するためにモバイルデバイスが利用されています。さらに、物流業や製造業では、DX推進の一環として、モバイルデバイスを活用し現場の業務効率を向上させるアプリケーションが導入され、課題解決に役立っています。

このように、モバイルデバイスは、業務効率化やデジタルトランスフォーメーションの推進に欠かせないツールとなっており、あらゆる業種においてその価値が認識されています。

経営者や情報システム部門への提案

モバイルデバイス導入・運用の課題を解決し、DX推進を目指す企業には、モバイルデバイス管理の包括的なサポートと最新のAI技術を活用したセキュリティ管理が不可欠です。特に、デバイス導入から運用までを効率化するソリューションは、業務負担を軽減し、企業の競争力を高める一助となるでしょう。

このように、データコンサルタントの視点で、モバイルデバイスの導入や運用に関する課題を明確化し、その解決策を提案する形にしました。

データコンサルタントの視点から、モバイルデバイス保護におけるUEM(統合エンドポイント管理)導入の重要性と選定のポイントを、企業のデジタルセキュリティ戦略や運用効率向上に焦点を当てました。

モバイルデバイス保護の強化に向けたUEM導入:選定時に確認すべき6つのポイント

テレワークの普及により、モバイルデバイスのビジネス利用は急速に拡大しています。その結果、企業におけるモバイルデバイス管理の複雑化が課題となっています。この複雑さに対応するため、統合エンドポイント管理(UEM) の導入が急速に進んでいます。UEMは、単なるモバイルデバイス管理(MDM)やモバイルアプリケーション管理(MAM)を超えて、幅広いデバイスやオペレーティングシステムを統合的に管理できる点で、従来のツールとは一線を画します。

UEM選定時に重視すべき6つのポイント

企業がUEMを選定する際には、以下の6つのポイントを確認することが、セキュリティ強化と運用効率の最大化に寄与します。

対応OSとデバイス範囲 UEMは、スマートフォン、タブレット、PCだけでなく、IoTデバイスやウェアラブルなど、幅広いエンドポイントを一元管理できることが求められます。主要なオペレーティングシステム(Windows、iOS、Android、macOS、Linuxなど)をサポートしているか確認することで、将来的なデバイス増加にも柔軟に対応できるかが判断できます。

セキュリティ機能 デバイスの暗号化、認証、リモートワイプ、ポリシー管理などの基本的なセキュリティ機能に加え、脅威インテリジェンスやAIを活用した不正検知機能などの高度なセキュリティ対策が含まれているかを確認することが重要です。特にデータの保護と侵害リスクの軽減に対する強力なソリューションを提供するかを評価します。

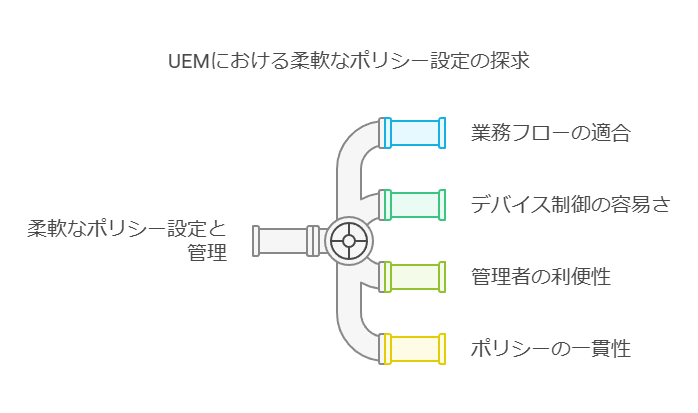

柔軟なポリシー設定と管理 企業ごとの業務フローに応じた柔軟なポリシー設定が可能であるか、また管理者が容易にデバイス群を制御できるかが重要です。多国籍企業など、拠点ごとに異なるポリシーを設定する場合でも、直感的に管理できるUIを備えた製品が選定のポイントになります。

スケーラビリティと運用効率 企業の成長に伴い、デバイスの数や種類が増加してもスムーズにスケールできるUEMは、運用の効率性を左右します。管理コストやITチームのリソースを最適化するため、クラウド対応や自動化されたワークフローが提供されているかも確認が必要です。

サードパーティとの連携 他のセキュリティソリューションやITインフラ(ID管理システム、脅威検知システム、SIEMなど)との統合性が高い製品を選ぶことで、企業全体のセキュリティポリシーを統一し、シームレスなデータ連携が可能となります。これにより、セキュリティオペレーションの一元管理が可能となり、リスク管理が向上します。

コストと投資対効果(ROI) UEM導入には初期コストやライセンス費用が発生しますが、長期的な運用コスト削減やセキュリティリスク低減を考慮した投資対効果を評価することが重要です。特に中小企業は、必要な機能を適切に選定し、費用対効果の高い製品を選ぶことが求められます。

代表的なUEM製品の紹介

主要なUEM製品をいくつか紹介します。それぞれの特徴を踏まえて、自社の要件に最適なソリューションを選定することが重要です。

VMware Workspace ONE UEM (VMware)

IBM MaaS360 with Watson (IBM)

Microsoft Intune (Microsoft)

MobileIron Unified Endpoint Management (MobileIron)

BlackBerry Unified Endpoint Manager (BlackBerry)

Sophos Mobile (Sophos)

Citrix Endpoint Management (Citrix Systems)

42Gears SureMDM (42Gears Mobility Systems)

Zoho Desktop Central (Zoho ManageEngine)

Ivanti Unified Endpoint Manager (Ivanti Software)

結論:UEMの導入は企業のモバイルデバイス管理に不可欠

企業におけるモバイルデバイスの利用が進む中、UEMの導入はもはや避けて通れない選択肢です。特に多様なデバイスやプラットフォームを一元管理することで、セキュリティリスクの低減と運用コストの削減を実現できます。各企業は、上記の選定ポイントを参考に、最適なUEMソリューションを導入し、デバイス管理の効率化とセキュリティの強化を図るべきです。

このように、UEMをビジネス戦略と結び付けて、導入による効率化とセキュリティ強化のメリットを強調し、選定ポイントを具体的に示すことで、経営層やIT担当者にとって有用な内容にしました。

UEM製品の機能とベンダーの比較:戦略的選定ポイント

UEM(統合エンドポイント管理)製品は、企業のセキュリティ戦略とデバイス管理の中核を担う重要なツールです。その機能は以下の6つのカテゴリに分類され、各カテゴリの要件を満たすことが選定のカギとなります。ここでは、ITリーダーやデータセキュリティ責任者が注目すべき各機能と、ベンダーごとの特徴を詳しく解説します。

1. 管理対象のOSとデバイス

UEM製品は、管理対象となるOSとデバイスの範囲が非常に広く、選定時には自社のデバイス環境に適合するかを確認する必要があります。クラウド対応のUEMは、企業のスケーラビリティやリモートワークを考慮した柔軟な運用が可能であり、オンプレミスとクラウドの両方に対応しているベンダーは運用の自由度が高いと言えます。

レガシーOS対応:特にWindows 10以前のバージョンを運用している企業にとって、レガシーOSへの対応は必須です。一部のUEM製品しか提供していないため、運用要件として明確に確認する必要があります。

IoTおよびウェアラブルデバイス:IoTデバイスやウェアラブルデバイスの管理が企業の将来戦略に含まれる場合、UEMの対応範囲を確認しましょう。例えば、Blackberry Unified Endpoint Managerはスマートグラスをサポートしており、Ivanti SoftwareのUEMはRaspberry Piのような小型デバイスに対応しています。これらのデバイスの管理能力は、将来のデジタル変革に不可欠です。

2. セキュリティとプライバシー

セキュリティとプライバシー保護は、UEM製品の最重要機能です。特に、エンドユーザーのデバイスから企業のデータやアプリケーションを保護するために、データの暗号化やコンテナ化技術が導入されています。

VPN vs. データ暗号化:一部のUEMはセキュリティ強化のためにVPN接続に依存しますが、他のUEMはデータやアプリケーションの暗号化を用いて、セキュリティを確保しています。選定時には、自社のセキュリティポリシーやリスクに最も適した技術を選ぶことが重要です。

コンテナ化:企業データをエンドユーザーの個人データから分離する手法として、コンテナ化は広く採用されていますが、すべてのUEM製品がこの機能を持っているわけではありません。コンテナ化機能が提供される場合、そのコンテナ内でのアプリケーション管理やデータ保護の高度なセキュリティ機能も評価すべきです。

3. デバイス管理とライフサイクル

UEM製品はデバイスのライフサイクル全体を管理します。デバイスの登録から運用、そして廃棄までのプロセスが一貫して管理できることは、セキュリティリスクを最小限に抑える上で重要です。管理ポリシーが柔軟に設定できるか、デバイスごとの詳細な管理が可能かを確認することが求められます。

4. アプリケーションとソフトウェアの管理

UEMは、デバイスだけでなく、アプリケーションやソフトウェアの配布・更新も一元的に管理します。特に、アプリケーションの更新やパッチの適用を迅速に行うことで、脆弱性を防ぎ、セキュリティリスクを軽減することが可能です。これにより、ITチームの手間を省き、運用効率を向上させます。

5. 導入と登録

新しいデバイスを迅速に登録・設定する機能は、企業の成長やデバイスの追加導入を円滑に行うために不可欠です。UEMが提供する自動登録機能やゼロタッチ導入の有無は、IT部門の負担を軽減し、効率的な運用を支援します。

6. IDおよびアクセス管理(IAM)

デバイスやアプリケーションにアクセスするユーザーの認証と権限管理は、企業のセキュリティ強化の要となります。多要素認証(MFA)やシングルサインオン(SSO)などのIAM機能を提供するUEM製品は、セキュリティを高めると同時に、ユーザーの利便性を向上させます。これにより、アクセス権の管理が一元化され、セキュリティリスクが低減します。

ベンダー別UEM製品の特徴

VMware Workspace ONE UEM:広範なデバイスとOSのサポートに加え、強力なクラウド機能と自動化されたワークフローを提供。

IBM MaaS360 with Watson:AIを活用したセキュリティ強化機能により、脅威の検出とリスク管理を自動化。

Microsoft Intune:Windowsエコシステムとの高度な統合性が強みで、シンプルな管理が可能。

MobileIron:モバイルデバイスに特化した強力な管理機能を提供し、多様なセキュリティオプションを装備。

BlackBerry Unified Endpoint Manager:セキュリティ重視のエンタープライズ向けに、IoTやウェアラブルデバイス管理が可能。

UEM製品選定の最適化

UEM製品の導入は、企業のモバイルデバイス管理やセキュリティ戦略の中核を担う重要な決定です。各カテゴリの機能を慎重に評価し、自社のデバイス環境やセキュリティ要件に適した製品を選定することで、リスクを低減しつつ運用効率を最大化できます。

UEM製品のセキュリティ機能と管理の最適化

UEM(統合エンドポイント管理)製品は、モバイルデバイスからIoTデバイスまで、多様なエンドポイントを統合的に管理するため、企業のセキュリティ対策において重要な役割を担います。最近では、Jailbreakやroot化されたデバイス、または悪意のあるアプリケーションを含むデバイスを検出する機能が標準化されつつあり、これらの機能を持つUEMの導入が広がっています。

例えば、Sophos Mobileのようなウイルス対策に特化したUEMは、特に高いセキュリティを必要とする業界にとって有力な選択肢です。セキュリティはUEMの根幹的な機能であるため、IT製品の選定担当者は、管理対象となるOSやデバイスのセキュリティ要件を入念に調査する必要があります。

UEMの比較ポイント:アプリケーション管理とIAM(IDおよびアクセス管理)

アプリケーション管理:アプリのインストールやアップデート、ライセンス管理を一元的に行えるかどうかは、エンドユーザーのセキュリティリスクを抑え、ITチームの運用負荷を軽減するための重要な要素です。

IAM(IDおよびアクセス管理):多要素認証(MFA)やシングルサインオン(SSO)を用いて、ユーザーのアクセス権限を適切に管理することが求められます。特に、企業が持つ多様なエンドポイントに対して、統一されたセキュリティポリシーを適用できるUEMが最適です。

3. デバイスの管理とライフサイクル:包括的管理の重要性

UEM製品の選定において、デバイス管理とそのライフサイクル管理が非常に重要な役割を果たします。特に、BYOD(私物端末の業務利用)が広がる中、企業のセキュリティポリシーを強化するためには、様々なデバイス、OS、環境に対応できるUEMが必要です。以下のポイントが注目すべき点です。

広範なデバイス対応:UEM製品は、PCからIoTデバイス、スマートフォン、さらにはウェアラブルデバイスに至るまで、幅広いデバイスの管理が求められます。特にレガシーOS(例:Windows 7、Windows 8.1)を使用している企業は、対応するUEMが限られているため、これらのOSへの対応も確認が必要です。

デバイスの種類による管理制限:多くのUEM製品は、ウェアラブルデバイスや特定のIoTデバイスに対しては管理機能が限定されることがあり、企業のデバイス構成に応じて機能制限を考慮する必要があります。

単一の管理ダッシュボード:IT管理者が直面するもう一つの課題は、デバイスの多様化に伴う管理の複雑さです。優れたUEM製品は、全デバイスの一元管理を可能にする直感的なダッシュボードを提供し、セキュリティリスクの早期発見と迅速な対応を支援します。これにより、運用の効率化と統制が強化されます。

UEM選定の戦略的視点

企業がUEM製品を導入する際は、セキュリティ機能、対応OS・デバイスの範囲、およびデバイス管理の一元化を慎重に評価することが不可欠です。また、デバイスのライフサイクル管理や**IDおよびアクセス管理(IAM)**を強化することで、セキュリティの強固な基盤を構築し、企業のエンドポイント管理を最適化できます。

IT製品選定担当者は、導入前にこれらの機能を包括的に評価し、自社のセキュリティ戦略やデバイス構成に最も適合する製品を選択することが、長期的な運用成功の鍵となります。

アプリケーションとソフトウェア管理の最適化:UEMと導入プロセスの効率化

データコンサルタントの視点から、アプリケーションとソフトウェアの管理は、ITインフラの運用効率とセキュリティを維持するために重要な要素です。特に、統合エンドポイント管理(UEM)の活用は、エンドユーザーの利便性を確保しながら、IT部門の管理負担を軽減するための鍵となります。

1. 企業向けアプリケーションカタログとインストール管理

IT部門は、安全かつ管理されたアプリケーションカタログを提供し、エンドユーザーが事前に承認されたソフトウェアを適切にインストールできる環境を整備する必要があります。このようなカタログの存在は、セキュリティの確保に加え、エンドユーザーにとって使いやすく、信頼性のある環境を提供することが求められます。

また、業務に不可欠なアプリケーションは自動的にインストールすることができる仕組みも重要です。ただし、エンドユーザーの作業スケジュールに配慮し、インストール日時を柔軟に選択できる機能を提供することが、業務の効率と快適なユーザー体験を両立させるポイントとなります。

2. 分析とレポート機能の必要性

アプリケーションのパフォーマンスや使用状況を監視するための分析機能とレポート機能も必須です。これにより、IT担当者はシステム上の問題やトレンドを可視化し、必要に応じた修正や最適化を行うことができます。これらのデータは、アプリケーションのパフォーマンスを改善し、トラブルシューティングを迅速化するための重要なリソースとなります。

3. UEM製品のMicrosoft Office 365連携と操作性

UEM製品には、Microsoft Office 365との統合機能が搭載されている場合が多く、これは多くの企業にとって不可欠な機能です。しかし、UEM製品によってはエンドユーザーの操作性に違いが生じる可能性があります。例えば、BlackBerry Unified Endpoint Managerは、Microsoftのアプリケーション(Excel、Word、PowerPoint)を独自のクライアントアプリケーションで開くことができ、これがエンドユーザーにはMicrosoftアプリケーションで直接作業しているように見えることがあります。このような違いを事前に理解し、操作性に影響を与えないようにするためのユーザー教育が必要です。

4. デバイスの導入と自動登録

デバイス導入のプロセスも、効率化が求められます。Microsoftが提供する「Microsoft Deployment Toolkit(MDT)」などの標準的なツールを活用し、IT部門の介入を最小限に抑えた自動登録の仕組みを整備することが重要です。

特に、エンドユーザーが自らデバイスをUEM製品に接続し、自動的に登録されるプロセスを設けることで、IT部門の作業負荷を大幅に削減できます。さらに、UEM製品は、登録後に必要なアプリケーションを一括して安全に配布できる機能を備えていることが望ましいです。このような仕組みにより、IT資源の効率的な活用とエンドユーザーの生産性向上を両立させることができます。

結論として アプリケーションとソフトウェア管理における効果的なIT運用の実現には、エンドユーザーの利便性を考慮しつつ、セキュリティとパフォーマンスを最適化することが求められます。自動化されたプロセス、柔軟なインストールオプション、強力な分析ツールの導入を通じて、企業全体のIT運用を効率化し、ビジネス目標に寄与する運用基盤を確立することが、成功の鍵となります。

モバイル脅威対策ソリューションの最適化ポイント:多層的保護とコンプライアンス強化

データコンサルタントの視点から、モバイルデバイスの脅威に対する適切な対策を講じることは、組織全体のセキュリティ強化に不可欠です。特に、フィッシング攻撃、デバイス、ネットワーク、アプリケーションレベルでの攻撃に対処するためのソリューションは、モバイル端末に対する包括的な保護を提供することが求められます。ここでは、モバイル脅威対策ソリューションにおいて注目すべき機能と、効果的な戦略について解説します。

1. AndroidおよびiOSデバイスの統合保護

モバイル環境は、AndroidとiOSという異なるプラットフォームで成り立っているため、これらの双方を保護する必要があります。特に、組織が利用するデバイスが混在する場合、一貫したセキュリティポリシーを適用できるソリューションを選択することが重要です。

また、モバイル端末上での脅威検出に、機械学習エンジンを活用することも効果的です。この機械学習エンジンは、UEM(Unified Endpoint Management)クライアントと連携し、リアルタイムで脅威を検出・修復する役割を担います。特に、1つのアプリケーションに統合されたセキュリティソリューションを提供することで、ユーザーの負担を減らし、セキュリティの導入率を向上させることができます。

2. 多層的な脅威保護機能の必要性

モバイルデバイスに対する脅威は、デバイス、ネットワーク、アプリケーションレベルで多様化しており、それぞれ異なる攻撃手法に対処するための多層的な保護が必要です。効果的なソリューションは、クラウドベースの脅威検知と、インターネット接続を必要としないデバイス上でのローカルな脅威検知を組み合わせたものです。このように、ネットワーク接続の有無にかかわらず、端末に対する攻撃を検出し、迅速に修復できる仕組みは、特にリモートワークが増加する現代において重要です。

3. 階層化されたコンプライアンスの適用

企業のモバイルセキュリティ対策では、コンプライアンスの遵守が必須です。脅威検知機能と連携したコンプライアンスポリシーは、エンドユーザーや管理者に対して、デバイスがポリシー違反を犯した際にアラートを送信する機能が必要です。

これには、以下の段階的な措置を含めることが推奨されます:

企業リソースへのアクセスの一時的なブロック

デバイスの隔離

違反が重大な場合は、デバイスのリモートワイプ(廃棄)

UEMが管理するすべてのアプリケーションやコンテンツ設定の削除

これらの措置を柔軟に組み合わせることで、企業はセキュリティリスクを最小限に抑えながら、迅速かつ適切に対応することが可能です。

まとめ:統合されたモバイル脅威対策とコンプライアンスの確立 モバイル脅威対策ソリューションの選定において、デバイス、ネットワーク、アプリケーションレベルの保護を多層的に提供し、さらにフィッシング攻撃などに対応できることが求められます。これに加えて、コンプライアンス違反を適切に管理し、段階的な措置を講じることで、企業全体のセキュリティ基盤を強固にします。

データコンサルタントとしてのアプローチでは、これらのソリューションが企業のセキュリティポリシーにシームレスに統合され、効率的で持続可能なモバイルセキュリティ管理を実現するためのサポートを提供することが重要です。

リモートサポートおよびIAM機能の選定ポイント:包括的UEM戦略の策定

データコンサルタントの視点から、リモートサポートとIDおよびアクセス管理(IAM)機能は、モバイルデバイス管理の重要な要素です。特に、組織のITインフラやセキュリティ要件に最適化されたUnified Endpoint Management(UEM)ソリューションを選定することは、効率的なデバイス管理とセキュリティを維持するために不可欠です。以下では、これらの要素を含むUEMソリューションを選定する際の具体的なポイントについて解説します。

1. リモートサポートの重要性

UEMソリューションにリモートサポート機能が含まれていることで、IT部門はエンドユーザーのデバイスに直接アクセスし、問題を迅速に解決できるようになります。これにより、ユーザーが作業中に直面する技術的な問題をリアルタイムで解決できるため、生産性の向上やダウンタイムの短縮が期待されます。

ただし、すべてのUEMベンダーがこの機能を標準提供しているわけではないため、ベンダーの選定時には、この機能があるかどうかを確認することが重要です。特にリモートワークの増加により、地理的に分散したチームをサポートする際には、リモートサポートの有無が大きな差を生むことになります。

2. IDおよびアクセス管理(IAM)の統合

IAMは、デバイスおよびエンドユーザーのアクセス権を管理し、適切な権限が付与されたユーザーのみが企業リソースにアクセスできるようにするための重要な要素です。UEMソリューションが自社独自のIAM機能を備えている場合もありますが、多くの企業では、MicrosoftのActive Directory(AD)のようなサードパーティ製品を活用しているケースも多く見られます。

特に注目すべき機能としては、パスワードレス認証とシングルサインオン(SSO)があります。これにより、ユーザーがデバイスに複数の認証手続きを行わずに、すぐに作業を開始できるようになるため、ユーザーエクスペリエンスの向上と生産性の強化が期待されます。

3. レガシーデバイスとの互換性確認

多くの組織では、長年にわたりWindowsベースのデバイスやサービスに投資してきたため、選定するUEMソリューションがこれらのレガシーシステムと互換性を持つことが重要です。例えば、ServiceNowなど、他のエンタープライズ製品やサービスを使用している場合、そのサービスとの連携が可能なUEMソリューションを選択することが必要です。これにより、既存のインフラを最大限に活用し、無駄なコストや手間を削減できます。

4. UEM選定における考慮ポイント

適切なUEMソリューションの選定は、組織のオペレーティングシステム、セキュリティ要件、デバイスの種類、およびアプリケーションインフラに依存します。特に、IoTデバイス、ウェアラブルデバイス、従業員所有のデバイス(BYOD)を業務に活用する予定がある場合、これらのデバイスに対応できる柔軟なUEMソリューションが必要です。

さらに、主にMicrosoft製品を利用している企業では、既に導入されているコンポーネントがUEMソリューションの一部として活用できるかを確認することが賢明です。過去に**モバイルデバイス管理(MDM)やモバイルアプリケーション管理(MAM)**のコンポーネントを導入している場合、それらを基盤として統合的なUEMソリューションを構築することで、スムーズな移行とコスト削減が可能となります。

結論:効果的なUEM戦略の構築 リモートサポートとIAMの機能を備えたUEMソリューションの導入は、組織のセキュリティ強化と業務効率の向上に不可欠です。特に、既存のインフラやセキュリティ要件を考慮しながら、適切なUEMソリューションを選定することが重要です。データコンサルタントとして、組織の現状と将来のニーズを見据え、最適なツールと戦略を提案することで、モバイルデバイス管理を効果的にサポートすることが求められます。

モバイルデバイス管理の複雑化と増大する運用負荷

企業におけるDX推進により、モバイルデバイスの用途が広がり、台数も増加しています。特に300台以上のデバイスを保有する企業では、問い合わせ対応や資産管理が複雑化し、運用負荷が高まっています。例えば、デバイスの種類や用途に応じて異なる管理が必要になり、担当者はデバイス調達や配布、セキュリティ管理、問い合わせ対応などの対応に追われる状況が一般的です。

見えない資産と管理の盲点

資産管理において、管理台帳と実際のデバイス状況の「ズレ」が生じることは深刻な問題です。退職者が使用していたデバイスが適切に回収されず、未承認で使用され続けているケースや、故障端末の非承認交換が行われていることが多く、これらの「見えない資産」はセキュリティリスクやコストの浪費を招きます。また、アプリのライセンス管理や通信費の無駄な支出も発生しやすく、企業全体のリソース管理における課題となっています。

LCMのアウトソーシングによる最適なモバイル管理

モバイルデバイス管理においては、導入から廃棄までを一貫して管理するライフサイクルマネジメント(LCM)が重要です。LCMのアウトソーシングを導入することで、企業は資産管理業務を専門業者に委託でき、情報システム部門は負担を軽減し、戦略的なコア業務に集中することが可能となります。

本セミナーでは、300台以上のデバイスを運用する企業が、LCMのアウトソースによって最適なモバイル環境を実現した事例をご紹介します。モバイルデバイスの資産管理に課題を感じている方や、他社の具体的な運用事例に関心がある企業担当者様に特におすすめです。

こんな方におすすめ

情報システム部・総務部・IT部門のマネジャー・実務担当者様

モバイル管理・運用の負担が高まり、コア業務に集中できない方

法人携帯を300台以上保有する企業の担当者様

モバイル資産管理の課題や運用負担を軽減したい方

他社のモバイルデバイス運用事例を知りたい方

500名規模、1,500名規模の企業事例を交えて、実践的な解決策を学びたい方

セキュリティリスクの波及: モバイルデバイス管理の不備がデータ漏洩や不正アクセスのリスクを高め、企業に深刻なダメージを与える可能性がある。

データ消去の重要性: 廃棄時におけるデータ消去の責任は、PC同様に重要で、セキュリティ対策の課題として浮上している。

IT資産管理の複雑さ: 機種変更時期やMDMポリシー設計、不要端末の回収など、IT資産管理には多くの業務が関与し、それに伴う課題も多い。

LCM(ライフサイクルマネジメント)への対応: ワンストップでモバイルのLCMを実現し、管理負担を軽減しながらセキュリティを強化する方法について、コネクシオのソリューションを紹介。

1. セキュリティリスクの波及

モバイルデバイス管理の不備は、データ漏洩や不正アクセスを招く深刻なセキュリティリスクを生み出します。これは単なる運用上の問題にとどまらず、企業全体の信頼性や業績に直接的な影響を与える可能性があります。特に、BYOD(Bring Your Own Device)環境において、適切なセキュリティポリシーがない場合、リスクはさらに高まります。

2. データ消去の重要性

モバイルデバイスのライフサイクル全体にわたる管理、特に廃棄時のデータ消去は、情報漏洩防止の観点から非常に重要です。これはPCと同様に、企業のセキュリティポリシーに沿ったデータ消去が求められる場面であり、適切なプロセスが確立されていなければ、リスクが残存することになります。

3. IT資産管理の複雑さ

モバイルデバイスのライフサイクル管理は、デバイスの選定、MDM(モバイルデバイス管理)ポリシーの策定、従業員からの問い合わせ対応、そして不要端末の廃棄に至るまで、広範な業務を含みます。これらの業務を効率的に行うためには、各部門間の密接な連携が不可欠であり、適切な専門知識を持った人材の確保が課題となります。

4. LCM(ライフサイクルマネジメント)の導入

モバイルデバイスの複雑な管理業務を簡素化し、かつセキュリティを強化するためには、包括的なライフサイクルマネジメント(LCM)が求められます。これにより、デバイス導入から廃棄までのすべてのプロセスが一元的に管理され、リスクを低減しながら運用コストを最適化することが可能となります。コネクシオのワンストップソリューションは、このLCMを支援する強力なツールとして、企業のセキュリティと業務効率の向上に寄与します。

ここでは、モバイルデバイス管理の重要性とLCMの有効性を強調しつつ、データコンサルタントとしての視点を明確にしています。これにより、企業が直面するリスクや課題への具体的な対応策を提案する形になりました。