目次

ゼロトラストセキュリティ:ハイブリッドワーカーの保護と課題

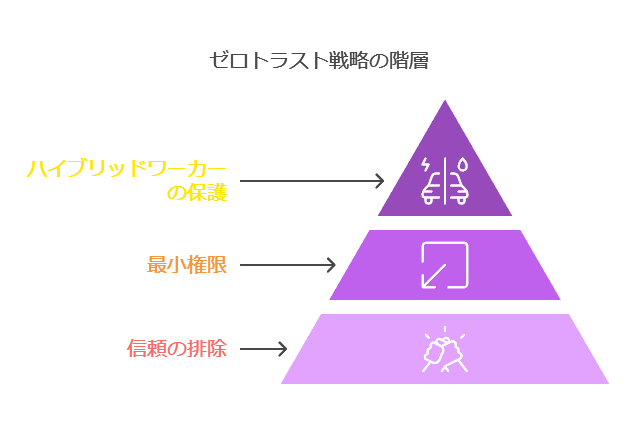

1. ゼロトラスト戦略の基本原則

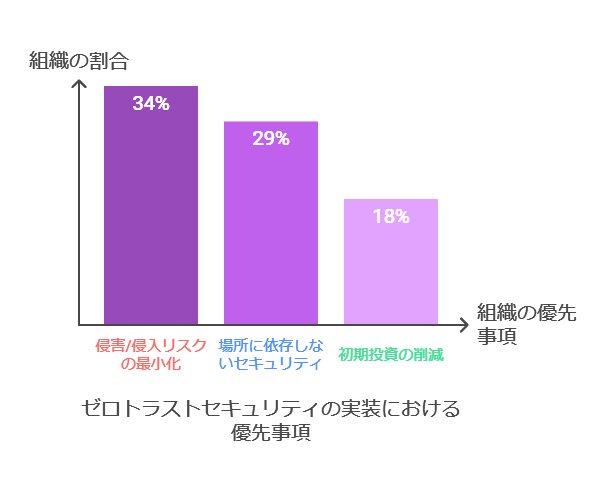

勤務場所が変動する従業員(ハイブリッドワーカー)を効果的に管理し保護する最善の方法は、「場所に基づいた暗黙的な信頼の排除」と「最小権限の原則の適用」に集約されます。このアプローチに基づくゼロトラスト戦略は、以下の理由から導入されています:

侵害/侵入リスクの最小化:34%の組織が最優先課題として回答。

場所に依存しないセキュリティの実現:29%が主要な動機として挙げています。

初期投資の削減:わずか18%の組織が優先事項として認識。

2. ゼロトラストソリューションの導入目的

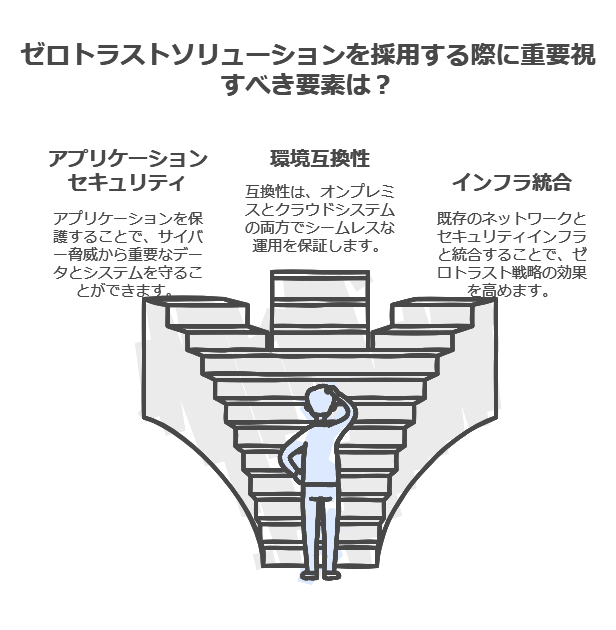

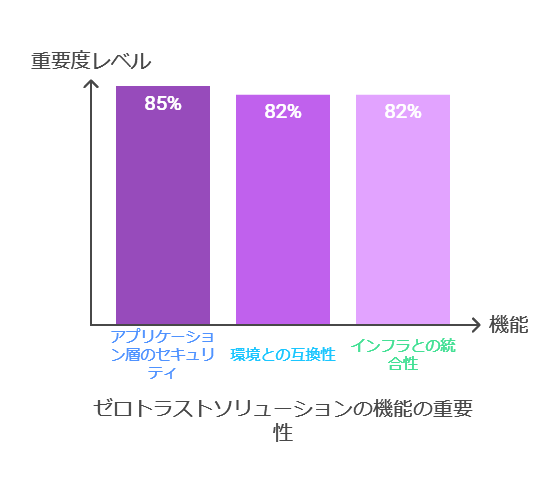

組織がゼロトラストソリューションを採用する際に「非常に重要」または「かなり重要」と評価した要素:

アプリケーション層のセキュリティ確保:85%

リソースへの不正アクセスを防止する最前線。

オンプレミスおよびクラウド環境との互換性:82%

複雑なインフラにおける柔軟性の確保。

ネットワークおよびセキュリティインフラとの統合性:82%

エコシステム全体での一貫性を実現。

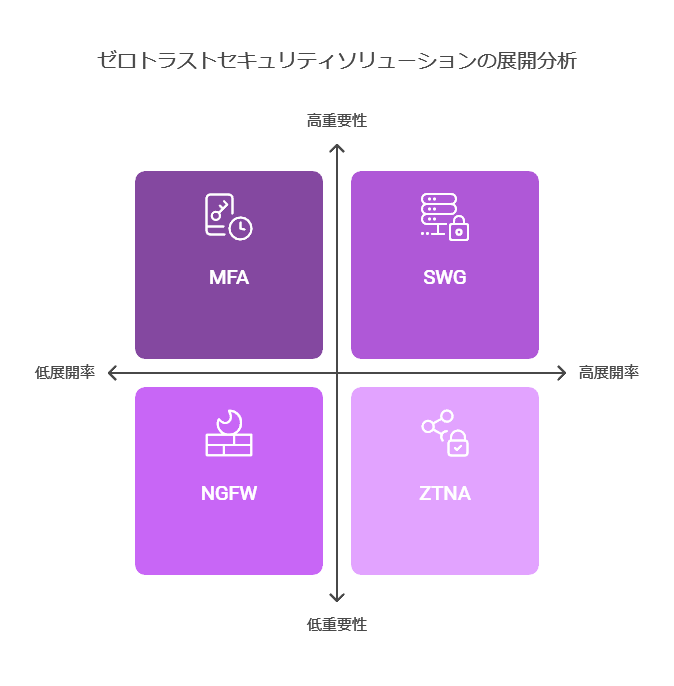

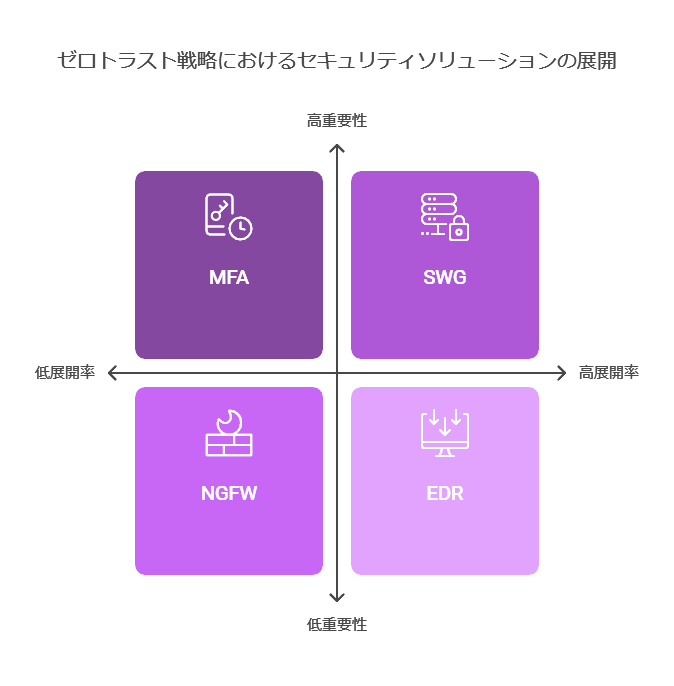

3. 展開済みの主要ソリューション

ゼロトラスト戦略を支援するために、すでに展開されているソリューションの導入率は以下の通りです:

SWG(セキュアWebゲートウェイ):75%

CASB(クラウドアクセスセキュリティブローカー):72%

NAC(ネットワークアクセス制御):70%

ZTNA(ゼロトラストネットワークアクセス):67%

NGFW(次世代ファイアウォール):63%

EDR(エンドポイント検出と応答):62%

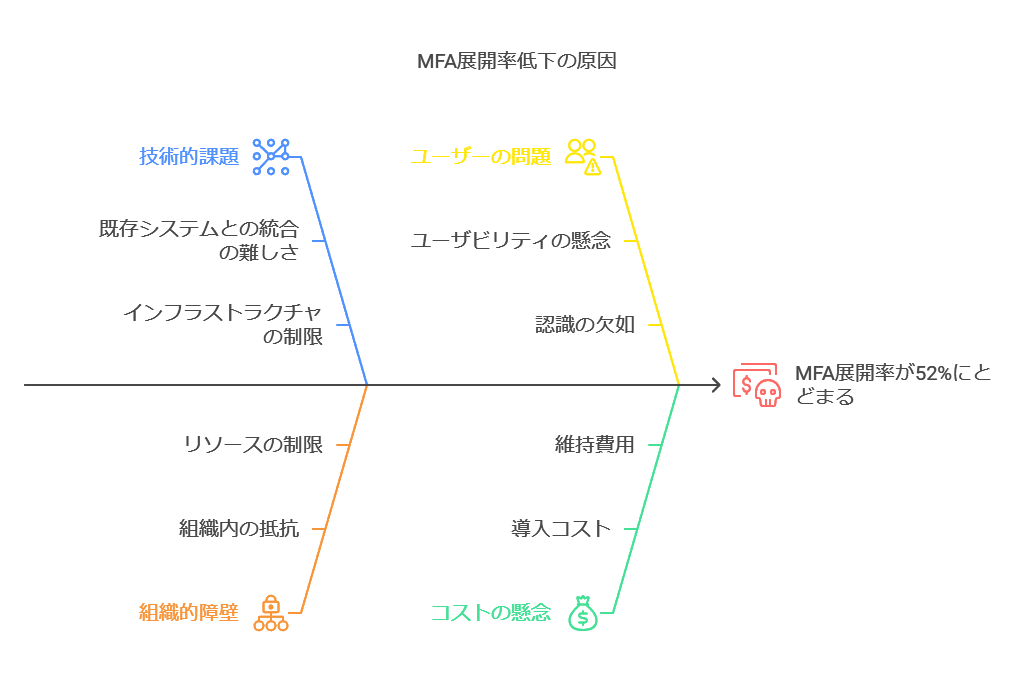

MFA(多要素認証):52%

MFAの展開率の低さがもたらすリスク

多要素認証(MFA)は、アプリケーションやリソースへの不正アクセスを防止するための重要な技術ですが、展開率は比較的低く52%にとどまっています。

MFAの導入が進まない理由:

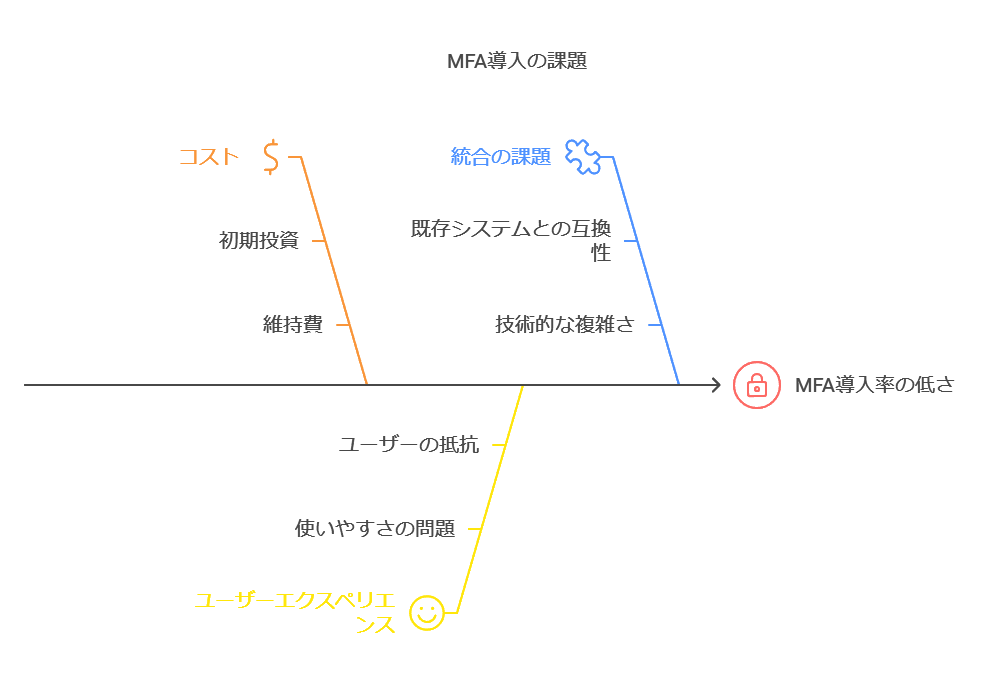

初期導入コストへの懸念。

ユーザーエクスペリエンスの低下の懸念。

既存のセキュリティ基盤との統合の課題。

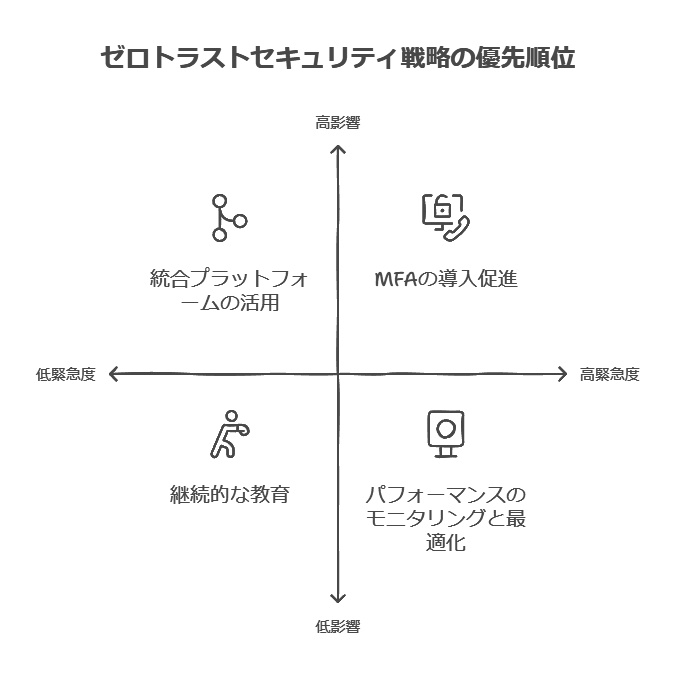

4. データコンサルタントの提言

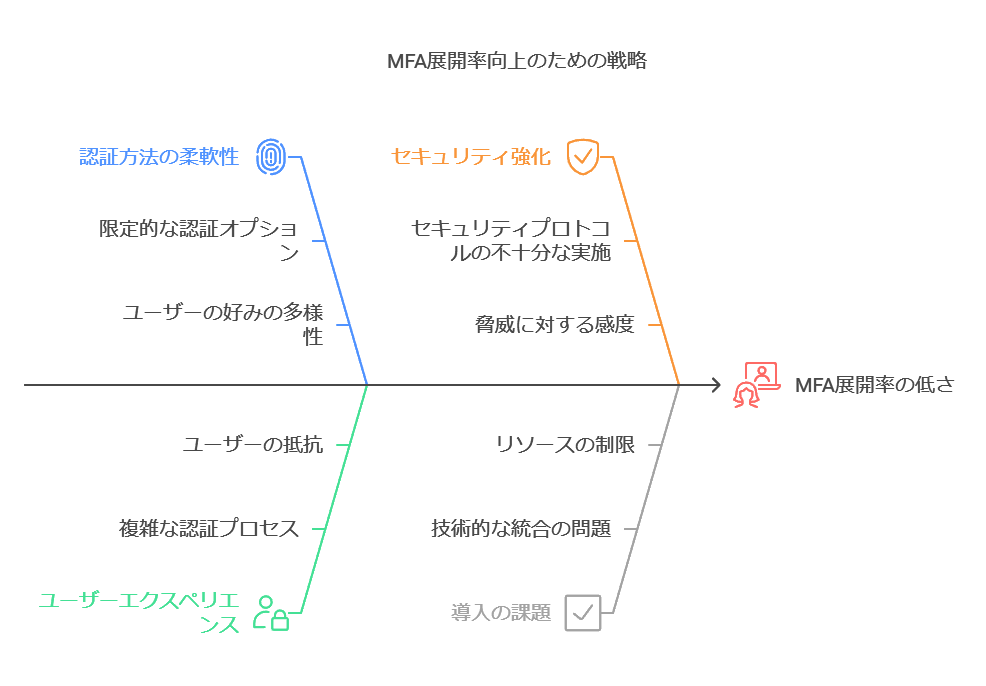

MFAの導入促進

MFAはゼロトラスト戦略の基盤であり、展開率の向上が喫緊の課題です。

提案:柔軟な認証方式を採用し、ユーザーエクスペリエンスを向上させながらセキュリティを強化。

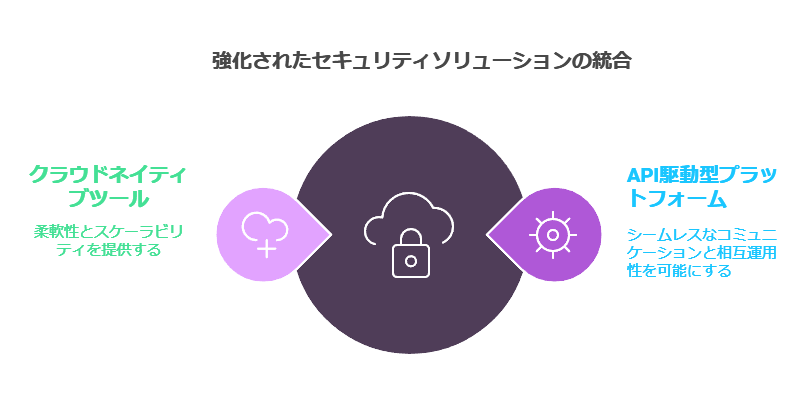

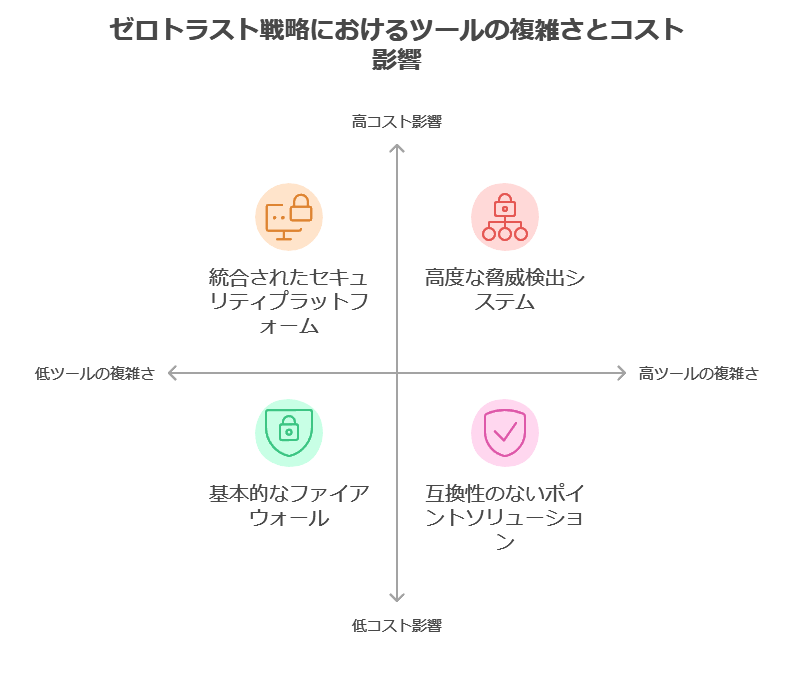

統合プラットフォームの活用

ソリューション間の互換性と統合性を高めるため、API駆動型プラットフォームやクラウドネイティブツールを活用。

継続的な教育と運用最適化

ゼロトラスト戦略の成功には、従業員への教育と運用プロセスの最適化が必要不可欠です。特に、場所やデバイスに依存しない運用の実現が求められます。

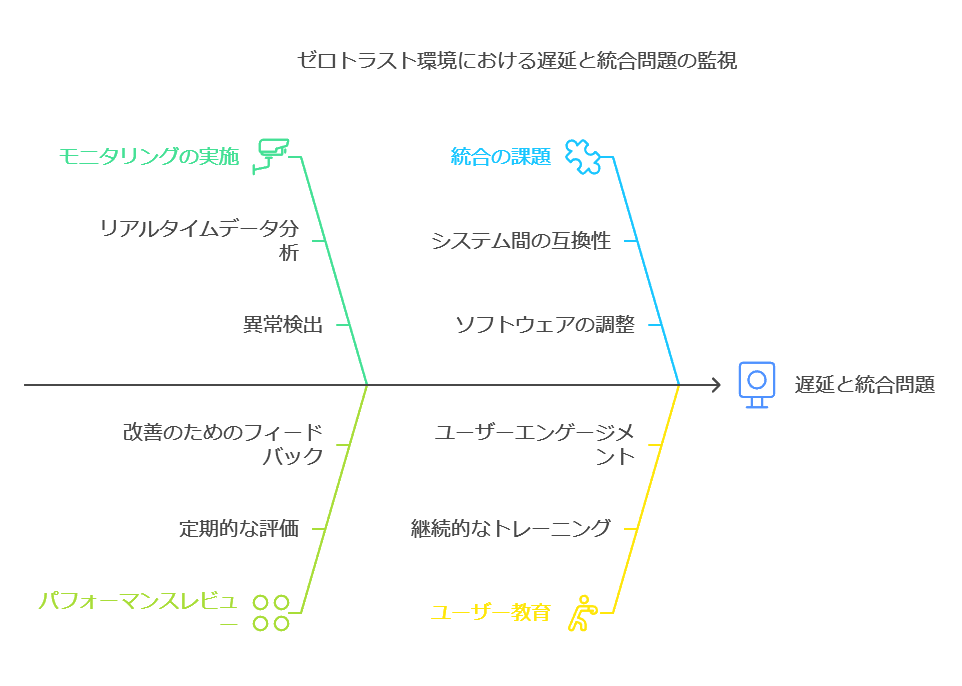

パフォーマンスのモニタリングと最適化

ゼロトラスト環境の導入後、遅延や統合問題が発生しないようにリアルタイムモニタリングを導入し、定期的なパフォーマンスレビューを実施。

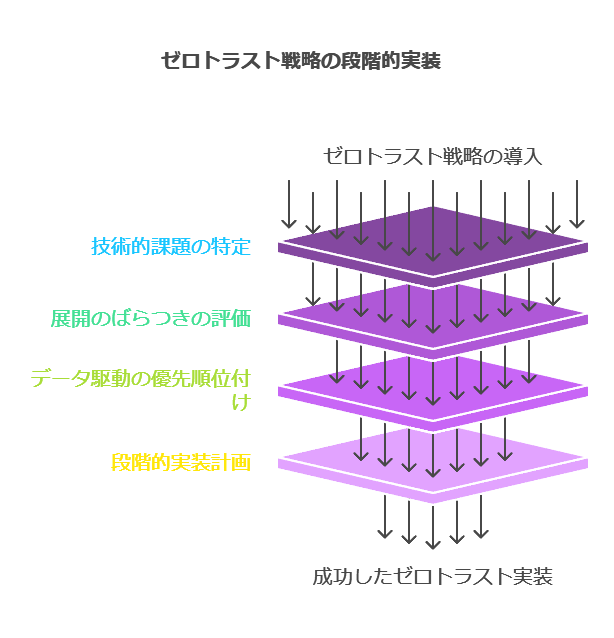

5. まとめ

ゼロトラスト戦略の導入は、セキュリティを強化しつつ柔軟性を確保するための必須アプローチです。ただし、技術的な課題や展開状況のばらつきがある現状を踏まえ、データに基づいた優先順位付けと、段階的な導入計画が成功の鍵となります。

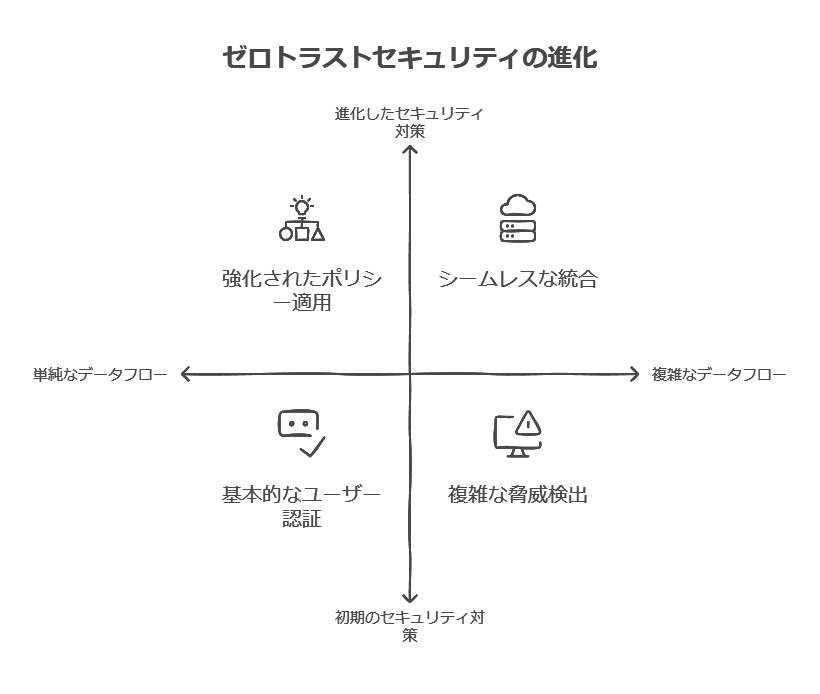

ゼロトラストセキュリティの進化と課題

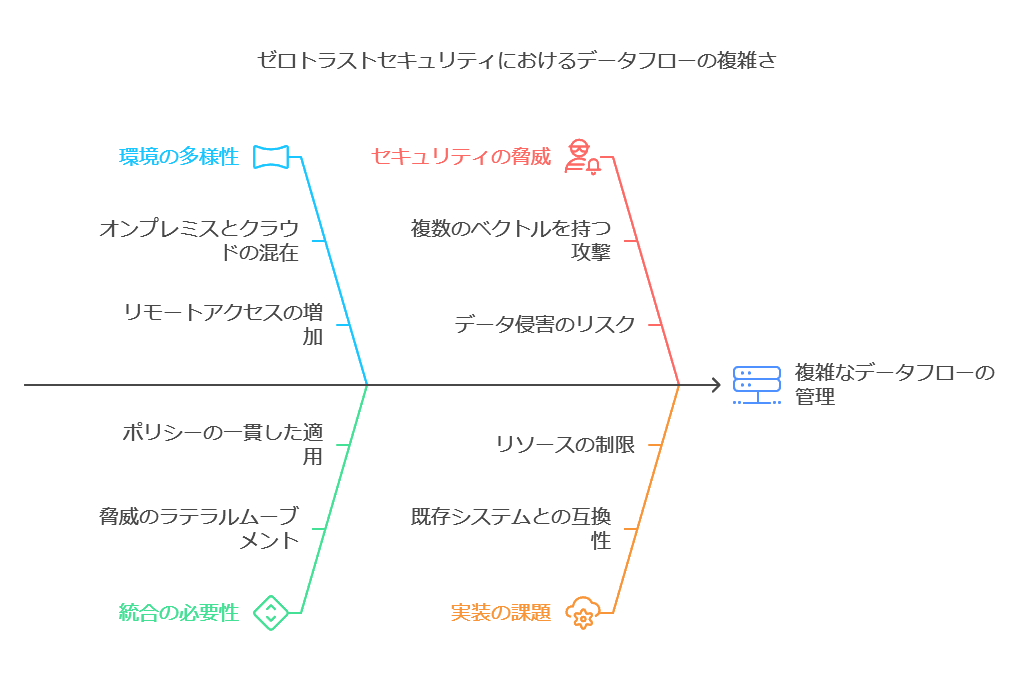

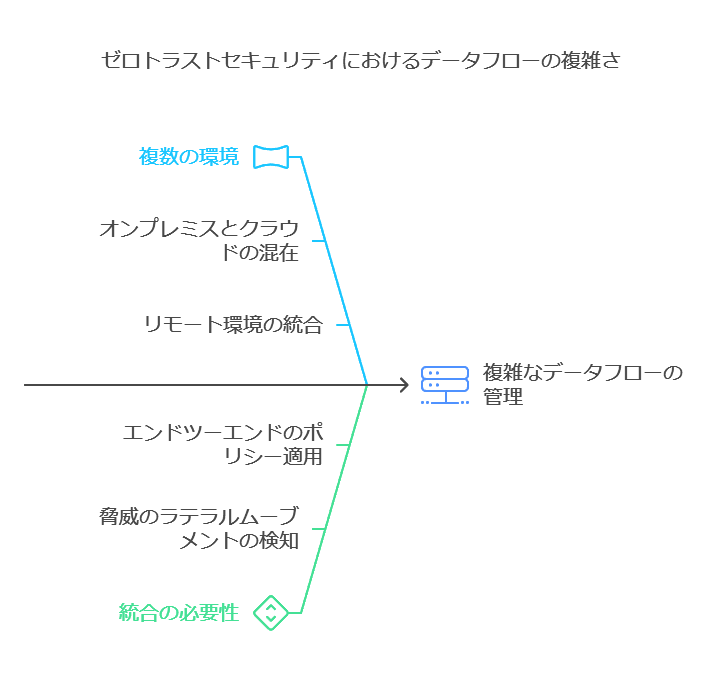

1. データフローの複雑化とゼロトラストの範囲拡大

ゼロトラストセキュリティは、当初、ユーザーとアプリケーション間の単一のデータフローを対象にしていました。しかし、業務ワークフローが複数の環境を横断するようになり、次のような変化が生じています:

複雑化したデータフローの管理:1回のトランザクションでオンプレミス、クラウド、リモート環境を行き来する状況が一般的になりました。

シームレスな統合の必要性:クラウドソリューションがオンプレミスネットワークと統合され、以下を実現する必要があります:

脅威のラテラルムーブメントの検知と防止

エンドツーエンドのポリシー適用

これらの要件により、ゼロトラストの導入は単なるセキュリティソリューションではなく、広範な運用モデルの再構築が求められます。

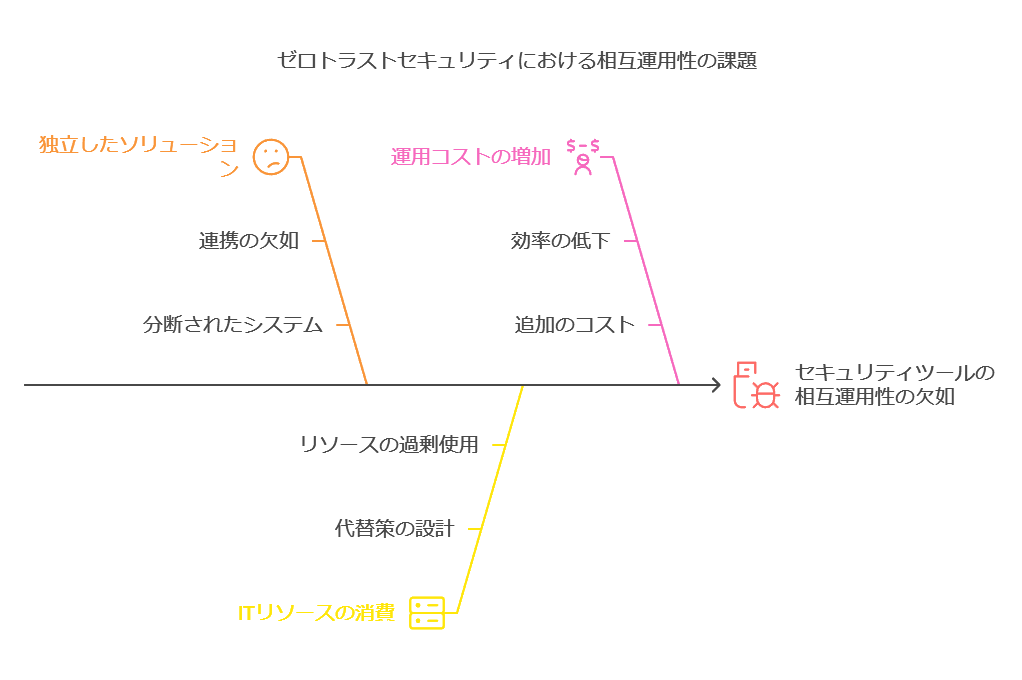

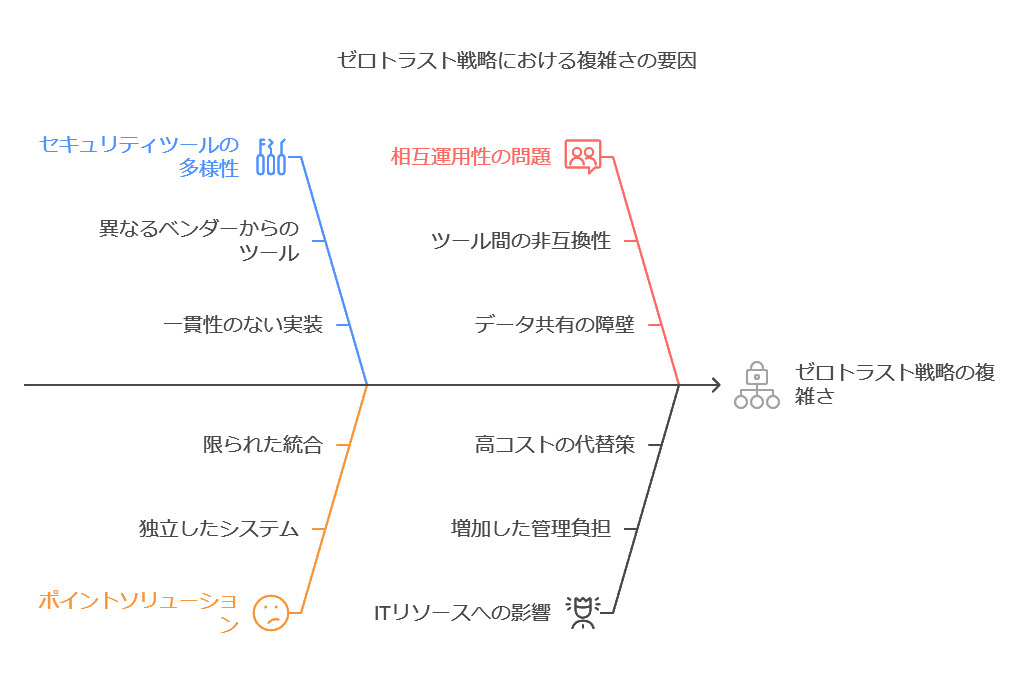

2. ポイントソリューションの相互運用性課題

ゼロトラスト戦略の複雑さは、複数のセキュリティツールやポイントソリューションが導入される過程で顕在化しました:

相互運用性の欠如:独立したソリューション間の連携不足が、新たな障害を生むケースが増加しています。

代替策の負担:これらの問題を解決するために代替策を設計することは、ITリソースの大量消費を招き、運用コストを押し上げます。

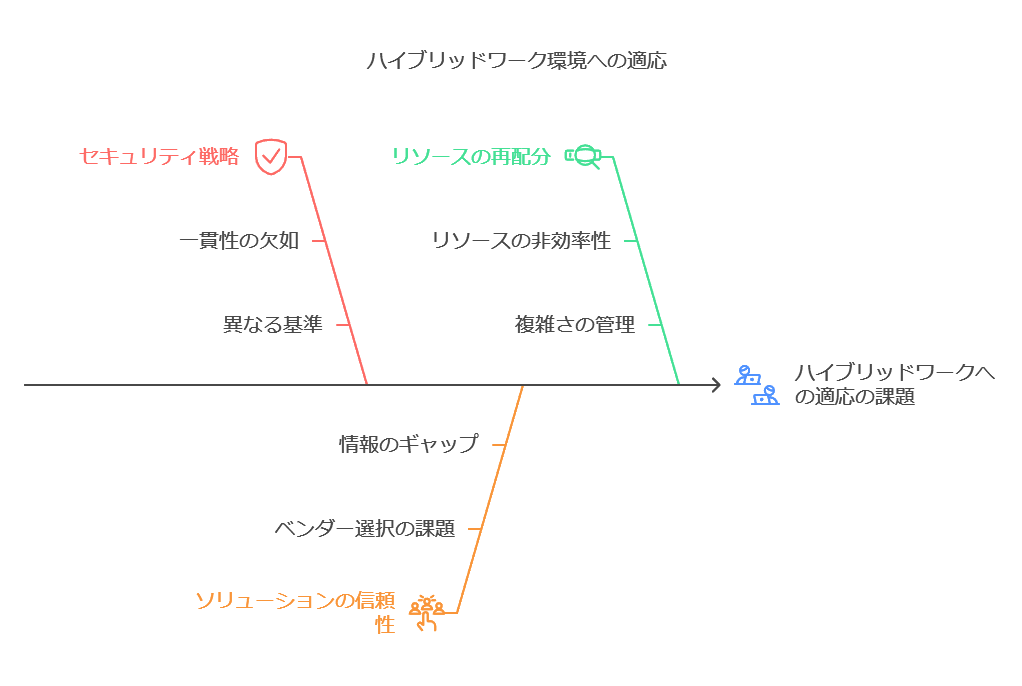

3. 導入の障害とリソース配分の変化

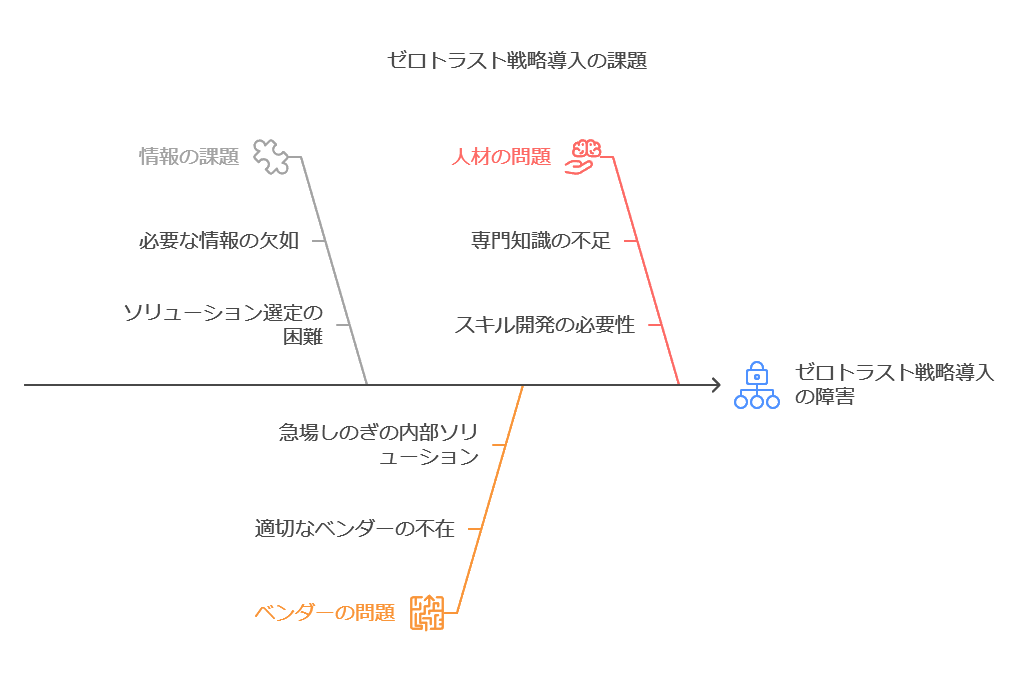

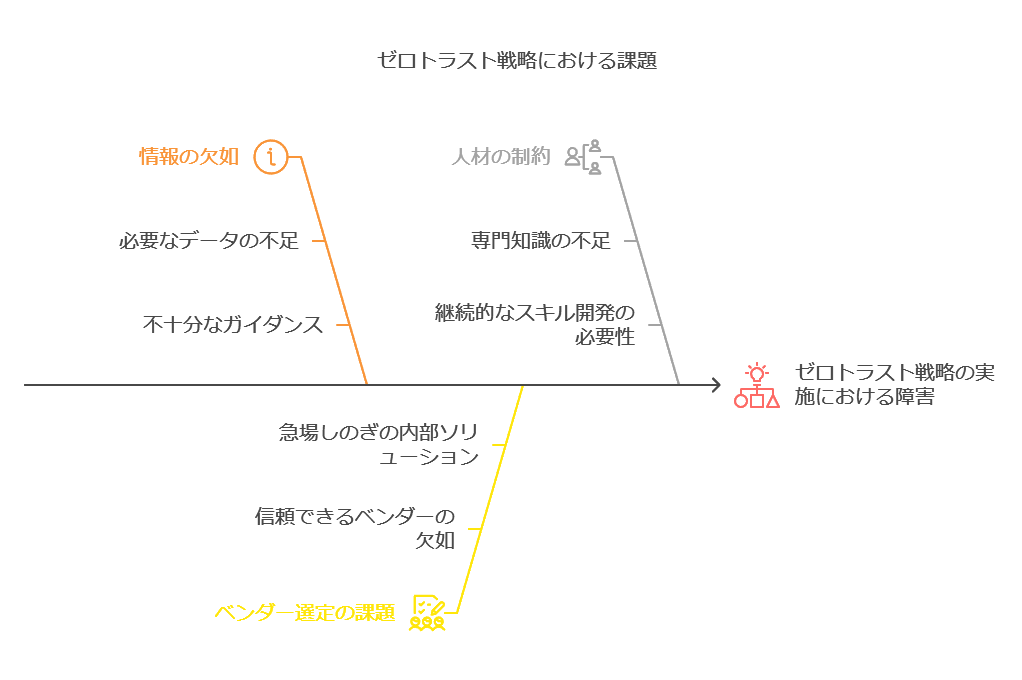

ゼロトラスト戦略の導入を妨げる主な課題には、以下のような要素が挙げられます:

(1) 情報不足

16%の組織がゼロトラストソリューション選定に必要な情報が不足していると回答。

中小企業では特に情報不足の割合が高く、**24%**に上ります。

(2) ベンダー選定の困難

24%の組織が適切なソリューションを提供できるベンダーを見つけられず、急場しのぎの社内ソリューション開発を余儀なくされています。

これにより、標準化されたツールの採用が遅れ、運用の非効率が増大します。

(3) 人材不足

人材不足は相対的に小さい課題(4%に低下)となっているものの、専門知識の継続的な育成が求められます。

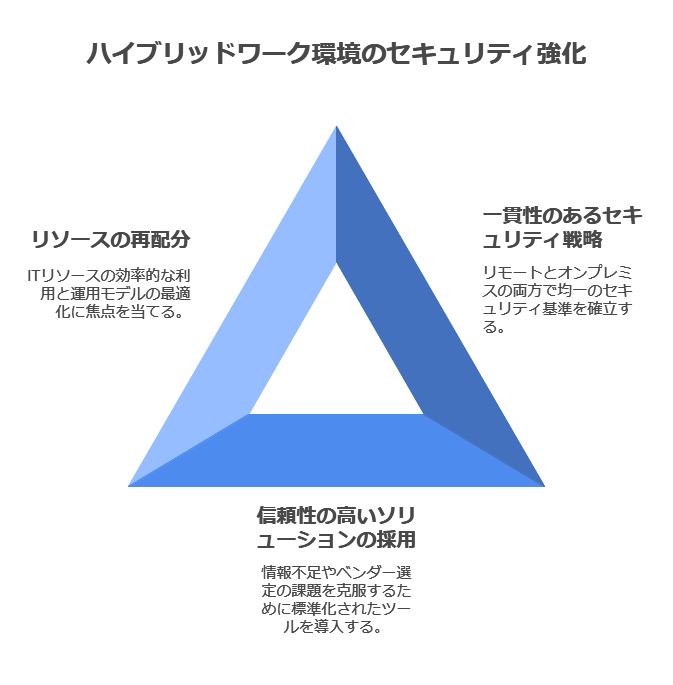

4. ハイブリッドワークへの対応と将来の方向性

ハイブリッドワークが一時的な対応ではなく長期的な働き方の変化であることが明白になる中、組織は以下を優先する必要があります:

一貫性のあるセキュリティ戦略:リモートとオンプレミス双方で均一のセキュリティ基準を確立する。

信頼性の高いソリューションの採用:情報不足やベンダー選定の課題を克服するため、標準化されたツールの導入を進める。

リソースの再配分:ITリソースの効率的利用と運用モデルの最適化により、複雑な代替策の削減を目指す。

5. 戦略的提言

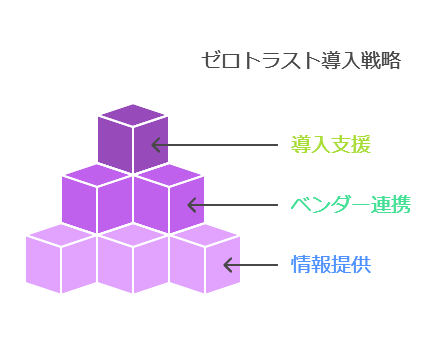

データコンサルタントの視点から、ゼロトラスト導入を成功させるための戦略を以下に示します:

(1) 情報提供と市場調査

中小企業向けの情報支援:ベンダー選定やソリューション評価を支援するための市場データやケーススタディを提供する。

独立評価フレームワークの構築:複数ソリューションを比較検討できる標準化された指標を整備する。

(2) ベンダー連携の強化

エコシステム構築:相互運用性の高いツールを提供するベンダーとの連携を促進。

統合型プラットフォームの採用:既存ソリューション間のギャップを埋める統合プラットフォームを優先的に選定。

(3) 導入支援体制の確立

段階的導入計画:リモートアクセス、データセンター、クラウドの各領域で段階的にゼロトラストを展開。

ROI(投資対効果)の可視化:導入の進捗と効果を定量的に評価し、ステークホルダーの理解を促進。

ゼロトラストセキュリティの導入は、技術選定やリソース配分における課題を克服し、長期的な運用効率を向上させるための鍵です。適切な計画と戦略的アプローチが、セキュリティ強化と業務効率化を同時に実現する基盤となるでしょう。

ゼロトラスト戦略の進展と未解決課題

1. ゼロトラスト戦略の進展と目的

2021年以降、多くの組織がゼロトラスト戦略を積極的に展開しており、その目標は次の通りです:

場所を問わないセキュリティの実現:オンプレミスやリモート環境を包括するセキュリティフレームワークの構築。

侵害リスクの最小化:サイバー攻撃による被害を抑え、迅速なリカバリーを可能にするセキュリティ体制の強化。

ゼロトラストソリューションの導入は進歩を遂げているものの、課題が残されています。これらの課題は、運用効率や投資対効果に影響を与える要因となっています。

2. 主な課題と障壁

(1) 相互運用性と統合性の欠如

多様なセキュリティソリューションが存在する一方で、それらの相互運用性が不十分であることが課題です:

オンプレミスとクラウドの統合不足:ゼロトラスト戦略では、エンドツーエンドの可視性とポリシー適用が求められますが、多くのソリューションはクラウド専用であり、オンプレミス環境とのギャップが生じています。

ZTNAやSASEの限界:約40%の組織がアプリケーションの半分以上をオンプレミスでホストしているにもかかわらず、回答者の4分の3がクラウド専用のZTNAを使用しており、ハイブリッドワークの導入における問題の一因となっています。

(2) 運用負荷の増加

複数のベンダーからソリューションを導入することで、次のような問題が発生しています:

セキュリティギャップ:相互運用性の不足が新たなセキュリティリスクを生み出しています。

運用コストの上昇:複数ソリューションの管理に要する労力やコストが高くなり、特に大企業において運用の簡素化が求められています。

(3) 情報不足と設計上の不透明性

約16%の回答者がゼロトラストソリューションの選定や設計に必要な信頼性の高い情報が不足していると感じています。

適切なベンダーの選定困難:信頼できる評価基準や情報の欠如が、適切なソリューション導入を妨げています。

3. 戦略的優先事項

ゼロトラスト導入における優先事項として、以下の要素が挙げられます:

セキュリティ効果(58%):統合的で効果的なセキュリティを最優先とするニーズ。

相互運用性の向上(複数回答者):SASEとSD-WANなど他のソリューションとのシームレスな統合を目指す。

運用効率の向上:簡素化された管理とコスト削減により、組織全体のIT負担を軽減。

4. データコンサルタントの示唆

(1) ソリューション統合の推進

統合プラットフォームの採用:クラウド、オンプレミス、リモート環境を横断する統一プラットフォームの導入を促進。

ベンダー間連携の強化:複数ソリューションの相互運用性を高めるためのベンダー間の協力を推進。

(2) 情報提供の強化

標準化された評価指標:ゼロトラストソリューションを比較・選定するための標準化された指標を提供。

市場インサイトの共有:中小企業や情報不足に直面する企業向けに、ケーススタディや導入事例を共有。

(3) 導入支援体制の構築

段階的導入アプローチ:オンプレミス環境からクラウド、リモート環境への移行を段階的に計画し、優先順位を明確化。

ROI(投資対効果)の可視化:導入に伴う効果やコスト削減を定量的に示し、ステークホルダーの理解を深める。

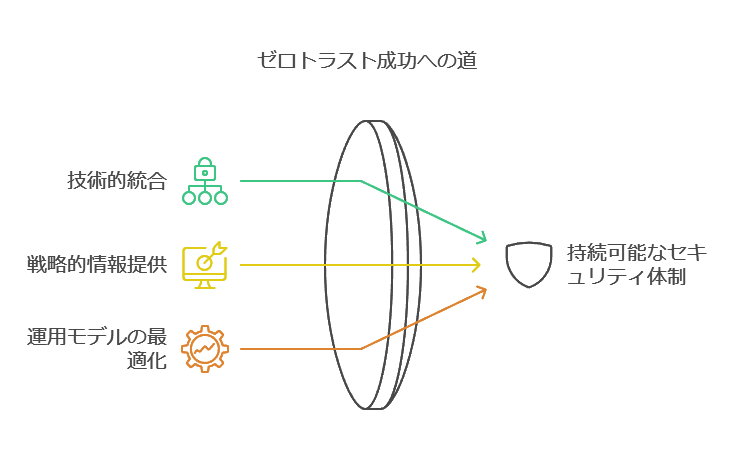

ゼロトラスト戦略の成功には、技術的な統合性だけでなく、戦略的な情報提供や運用モデルの最適化が不可欠です。各組織の特性に合わせた計画と実行が、持続可能なセキュリティ体制の確立に寄与します。

2023年ゼロトラストに関する現状レポート

1. 現状のネットワーク環境と課題

現代のネットワーク環境は、次のように急速な変化に直面しています:

分散化する働き方:従業員がオフィス、自宅、さらには移動中に仕事を行う「ハイブリッドワーク」が普及。

IT資産の分散:アプリケーションがオンプレミス、クラウド、SaaS環境に広がり、データも複数拠点に分散。

新たなセキュリティの優先事項:どこにいても、どのデバイスからでも、安全かつ確実にリソースへアクセス可能にすることが求められています。

2. ネットワーク変革の背景と影響

世界的パンデミックにより、ネットワーク境界の外での業務が標準となり、ITチームは以下の課題に直面しました:

事業運営の継続性:迅速な対応のため、簡略的な修正や一時的な代替策が多用され、リモートワーク戦略の脆弱性が露呈。

セキュリティギャップ:セキュリティの未整備なホームオフィスや、経験不足のDevOpsチームによるクラウド設定ミスが、新たな攻撃ベクトルを提供。

統合の難しさ:分散化したネットワーク環境を統合的なセキュリティフレームワークにまとめることが難題となっています。

3. ゼロトラスト導入における具体的な課題

(1) 暗黙的信頼モデルの問題

従来の「暗黙的信頼」に基づくセキュリティモデルでは、ハイブリッドなネットワーク環境を保護するには不十分であることが判明。特に以下が課題として浮き彫りになっています:

アクセス制御の甘さ:ユーザーやデバイスの位置情報に基づく暗黙の信頼が脆弱性を招く。

セキュリティの一貫性不足:オンプレミス、クラウド、リモート環境全体で統一されたポリシーの欠如。

(2) ポイントソリューションの乱用と統合問題

過剰なテクノロジー導入:問題解決のために個別のポイントソリューションが乱用され、統合性が欠如。

新たな問題の発生:連携が不十分なツール群が運用負担やセキュリティギャップを拡大。

4. 主な調査結果と分析

本レポートでは、ゼロトラスト戦略の進展における主要な課題を以下のように整理しました:

(1) リモート環境におけるセキュリティの脆弱性

セキュリティの未整備な環境がサイバー犯罪者の攻撃対象に。

リモートアクセスの強化が必須。

(2) 統合的セキュリティ体制の構築

分散化した環境を統一するためのゼロトラストフレームワークが鍵。

ポリシーの標準化とツール間の相互運用性の確保が重要。

(3) 簡略化と長期視点での計画不足

短期的な対応が多く、戦略的な計画が不足。

長期的なROI(投資対効果)の観点から、シームレスな統合が求められる。

5. データコンサルタントの提言

(1) 統合的なゼロトラストフレームワークの導入

シンプルな構成:システム間の連携を容易にし、運用負荷を軽減。

包括的なポリシー管理:すべての環境で一貫したポリシーを適用。

(2) 教育と情報共有の強化

ITチームのスキルアップ:リモートアクセスやクラウド環境のセキュリティ設計に関する専門知識を向上。

市場インサイトの共有:ゼロトラストのベストプラクティスを明確化し、他社事例を参考に計画を構築。

(3) 投資対効果(ROI)の見える化

短期的なコスト削減と、長期的なセキュリティ強化をバランスよく組み込んだ計画を作成。

ゼロトラストは分散化するネットワーク環境におけるセキュリティの中核的戦略です。成功には、技術的な統合性の確保、リーダーシップのコミットメント、長期的視点での計画が必要不可欠です。

ゼロトラストセキュリティにおけるハイブリッド戦略の現状と課題

1. クラウド移行の現状とオンプレミスの存在感

企業の多くが「クラウド移行」を進めていると回答している一方で、実際にはハイブリッドアプリケーション・データ戦略を採用する組織が依然として多数を占めています。

38% の組織がアプリケーションの半分以上をオンプレミスでホスト。

49% の組織は、アプリケーションの26%~50%をオンプレミスに配置。

この実態から、オンプレミスとリモート環境の双方をカバーするZTNA(ゼロトラストネットワークアクセス)ソリューションの重要性が浮き彫りになっています。回答者の**85%**が、ZTNAが「かなり重要」または「非常に重要」であると回答しているのも納得できます。

2. ハイブリッド ZTNA 戦略の優先領域

ハイブリッドなZTNA戦略において、以下の領域が優先的にカバーされるべきとされています:

Webアプリケーション:81%

オンプレミスユーザー:76%

リモートユーザー:72%

オンプレミスアプリケーション:64%

SaaSアプリケーション:51%

これらのデータから、組織がオンプレミス環境を依然として重要視していることが明らかです。

3. 現状の課題と新たなニーズ

(1) クラウド対応のみのZTNAによる制約

回答者の4分の3が、クラウド専用ZTNAの使用がハイブリッドワークにおいて問題を引き起こしていると回答。

問題点:クラウドとオンプレミスのアプリケーションを同時にサポートできないため、統一的なユーザー体験を提供できていない。

(2) ユニバーサル ZTNA ソリューションの必要性

こうした課題に対応するため、以下の特性を持つユニバーサルZTNAソリューションが求められています:

環境横断の一貫性:クラウド、オンプレミスを問わず、統一された機能とポリシーを提供。

柔軟なライセンスモデル:ユーザーごとにライセンスを割り当て、WFA(Work-from-Anywhere)環境での移動に対応。

シームレスな防御機能の移行:ユーザーが自宅からオフィスに移動しても、セキュリティ機能が一貫して適用される。

4. データコンサルタントの提言

(1) ハイブリッド環境への最適化

オンプレミスとクラウドの共存モデルを前提に、ZTNAソリューションを構築することが重要。

組織ごとのユースケースに応じて、**優先領域(Webアプリケーション、オンプレミス、SaaS)**を明確化。

(2) ユーザーエクスペリエンスの一貫性確保

ユーザーの所在地やデバイスに関係なく、統一されたポリシーとセキュリティ機能を適用。

特にWFAの利用者向けに、無駄のないライセンス設計と運用コストの最適化を実現する必要があります。

(3) 統合プラットフォームの採用

ZTNAを単独で導入するのではなく、既存のセキュリティスタックやITインフラと連携可能な統合プラットフォームを採用。

運用負荷を削減しつつ、セキュリティギャップを解消する統合戦略が鍵となります。

ゼロトラストは「完全なクラウド移行」を前提に設計されがちですが、実際の運用環境ではオンプレミスの役割が依然として重要です。効果的なハイブリッド戦略を構築するためには、クラウドとオンプレミスの境界をシームレスに統合するソリューションの導入が不可欠です。

ゼロトラスト戦略とSASEの統合がもたらす価値

1. 統合の重要性とメリット

調査によると、89%の企業が、SASE(Secure Access Service Edge)とオンプレミスソリューションの統合を「かなり重要」または「非常に重要」と評価しています。この統合がもたらす主なメリットは以下の通りです:

ユーザーエクスペリエンスの改善:ネットワークやセキュリティの統合により、途切れない快適な接続を提供。

運用の簡素化:タスクの集約と自動化により、IT運用の効率を向上。

ゼロトラストポリシーの実施:アクセス制御を厳格化し、セキュリティリスクを軽減。

クラウドアプリケーションへのセキュアアクセス:分散した環境下でも一貫したセキュリティを提供。

これらのメリットは、シングルベンダーによるSASEソリューションの利点を端的に示しています。SASEは、分散したユーザーやデバイスに対して統合されたネットワークおよびセキュリティ機能を提供することで、ハイブリッド環境に適応しています。

2. ハイブリッドワーク環境とゼロトラストの課題

ハイブリッドワークが普及する中で、ネットワーク構造は次のように複雑化しています:

多様なインフラ:オンプレミス、マルチクラウド、SaaSを含むクラウドサービスの併用。

多様なユーザー行動:リモートワークとオフィス勤務を併用する働き方。

このような状況下では、従来の「暗黙の信頼モデル」では対応が難しく、ゼロトラスト戦略への移行が不可欠となっています。ゼロトラストは次の要素を目指しています:

信頼できるアプリケーションアクセス:適切な認証を経たアクセスの保証。

一貫したセキュリティ:ユーザーの場所を問わず、統一されたセキュリティポリシーの適用。

最適なユーザーエクスペリエンス:セキュリティを保ちながら、高速かつスムーズな接続を提供。

しかし、多くの企業では以下の課題が残っています:

複雑なネットワーク構造:アプリケーションやデータがクラウドとオンプレミスの間で分散。

ベンダーの支援不足:既存のソリューションがクラウド専用設計に偏り、オンプレミスとの統合が十分でない。

3. 統合フレームワークの必要性

ゼロトラスト戦略を成功させるためには、複数の環境を横断する統合フレームワークが必要です。このフレームワークには以下の要素が含まれます:

ネットワーキング:場所やデバイスを問わず、一貫した接続を提供。

セキュリティ:包括的な保護を可能にする統合的なセキュリティ機能。

アクセス管理:ポリシーベースのアクセス制御で不正侵入を防止。

統合アプローチの利点

シームレスなゼロトラストの展開:ネットワーク全体で統一されたポリシーを実施可能。

広範囲な可視性:データやユーザーの動きをリアルタイムで監視。

エンドツーエンドの制御:ネットワーク、セキュリティ、アクセス権限を一元管理。

4. ハイブリッド戦略の最大化

統合されたSASEソリューションを活用することで、企業は次のような成果を得られます:

ネットワークの最適化:分散した環境でも効率的な運用を実現。

ビジネス機会の拡大:ハイブリッドワークの柔軟性を活かし、新たなビジネスモデルに対応。

競争力の向上:迅速で安全なデータアクセスにより、意思決定をスピードアップ。

5. 実現に向けた推奨アクション

短期施策:

ベンダーとの連携を強化し、既存ソリューションの統合計画を策定。

SASE導入の優先領域を特定し、段階的に実行。

中長期施策:

ゼロトラストフレームワークを全社的に適用。

ネットワーク可視性の向上とデータセキュリティの強化を進める。

クラウドとオンプレミス間のデータフローを統一。

企業がゼロトラスト戦略を成功させるには、ネットワーキング、セキュリティ、アクセス管理を単一のプラットフォームに統合することが鍵となります。SASEの導入により、セキュリティと効率を両立し、ハイブリッドワーク環境での競争力をさらに高めることが可能です。

データコンサルタントの視点でセキュリティリスクの可視化や、ゼロトラストアプローチの導入といった具体的な解決策を強調しています。

AD(Active Directory)が狙われる理由とその対策の重要性

サイバー攻撃者が組織のユーザー認証の要である Active Directory(AD) を標的にするケースが増えています。ADが侵害されると、攻撃者は組織内であらゆるドメインやシステムに不正アクセスしやすくなり、横展開のサイバー攻撃が加速します。

ADのセキュリティ対策は十分ですか? 多くの組織では、EDR(Endpoint Detection and Response)の導入やログのモニタリングだけで安心してしまうケースが見られますが、実際のところ、日々の運用で行われている何気ない設定変更や運用方針が、逆にサイバーセキュリティリスクを高めている可能性があります。

攻撃の経路を見逃さないためには、運用段階から継続的にセキュリティ評価を実施し、脆弱な設定を排除することが求められます。特にADの管理は、認証情報や権限の適切な管理を徹底し、ゼロトラストアーキテクチャに基づくセキュリティアプローチを採用することで、リスクを最小化することが可能です。

VPNがランサムウェア攻撃の温床に—「脱VPN」の必要性

ランサムウェア攻撃は依然として増加傾向にあり、その多くが VPN(Virtual Private Network)を起点としています。特に古いVPN装置には脆弱性が多く、企業ネットワークに一度侵入されると、その後のアクセス制御が不十分であることが多いです。この状況は攻撃者にとって格好の侵入経路となっています。

そこで、VPNのセキュリティリスクを解決するための最も有効なアプローチが ゼロトラストネットワーク です。ゼロトラストの原則では、全てのアクセスを常に検証し、信頼せず、最小限の権限でアクセスを許可することが重要です。

大規模病院での「脱VPN」の成功事例の活用

ゼロトラスト接続サービス を活用することで、実際に「脱VPN」を実現した大規模総合病院の事例があります。この病院では、このシステムを導入することで、安全なリモートアクセス環境を構築し、ランサムウェア攻撃のリスクを大幅に軽減しました。

具体的には、病院のネットワークに対するアクセスは常に本人確認が行われ、アクセスするデバイスやユーザーごとに厳密な制御を行っています。このアプローチにより、従来のVPNのような脆弱な一括アクセス方式から脱却し、セキュリティ強化を実現しました。

IDaaS(Identity as a Service)で不正アクセスを防止する

VPNでは従来十分なアクセス制御ができなかったため、ゼロトラストアプローチの一環として IDaaS(Identity as a Service) の導入が進んでいます。IDaaSを利用することで、 「誰が、何にアクセスしているのか」 を明確にし、アクセス権限を適切に管理することができます。

さらに、IDaaSは企業ネットワーク内のアクセス制御を一元管理し、不正アクセスや設定ミスを防ぐための強力なツールとなります。 IDaaS導入のプロセス についても、企業のニーズに応じた導入ステップを解説し、安全なアクセス環境の実現をサポートします。

VPNに依存するセキュリティモデルは、現在の高度なサイバー攻撃に対して脆弱であり、ゼロトラストアプローチへの移行が急務です。特にADのセキュリティ管理やIDaaSの活用は、現代のセキュリティ環境において不可欠な要素となっており、これらの導入が企業の情報資産を守る鍵となります。

ここでは、ゼロトラストアーキテクチャやIDaaSの導入を中心に、ADやVPNのセキュリティリスクに対する具体的な解決策を提示しています。

データコンサルタントの視点からAWSのセキュリティチェックの重要性や、ゼロトラストの導入に伴う国内セキュリティ市場の拡大について説明しました。

AWS専門家によるセキュリティチェックの重要性

企業がAWSを活用する中で、セキュリティの脆弱性や設定ミスが重大なリスクとなり得ます。こうしたリスクを未然に防ぐためには、専門知識を持つAWS認定エキスパートによる定期的なセキュリティチェックが不可欠です。このサービスでは、400名以上のAWS有資格者がクラウド利用のベストプラクティスに基づいて、運用中のAWS環境を客観的に評価し、潜在的な脅威を特定し、対策を講じます。これにより、企業は安心してAWS環境を運用し、ビジネスの継続性を確保することができます。

ゼロトラストの需要と国内セキュリティ市場の拡大

IDC Japanの調査によれば、国内のセキュリティ市場は2025年までに5,033億円規模に達すると予測されています。この成長の背景には、マルウェア感染やサイバー攻撃の増加に加え、リモートワークの定着に伴う新たなセキュリティリスクへの対応が求められていることがあります。ゼロトラストセキュリティは、これらの複雑な脅威に対応するための新たな標準となりつつあり、市場の拡大を後押ししています。

広範囲にわたるセキュリティ対策の必要性と課題

現代の企業は、インターネット、社内ネットワーク、エンドポイントなど、広範囲にわたるセキュリティ対策を講じる必要があります。しかし、従来の「社内ネットワークは信頼できる」という考え方はもはや通用せず、ゼロトラストを基盤とした新しいセキュリティアプローチが必要です。実際、メールや端末を経由したサイバー攻撃の増加により、これらのセキュリティ対策を自社製品のみでカバーするのは難しくなっています。多くの企業がリソースや専門知識を欠いている現状では、外部の専門家やソリューションプロバイダーとの協力が不可欠です。

セキュアなクライアント環境構築のための実践的ガイド

ゼロトラストをベースにしたセキュリティ対策を導入することで、「誰もが働きやすい業務環境」を実現することが可能です。セキュアなクライアント環境を構築するためには、適切な製品群の選定、アセスメントの実施、導入支援のステップを踏むことが重要です。これらの具体的な方法を解説し、ゼロトラスト導入の第一歩を支援します。企業が直面する課題を解決し、強固なセキュリティ基盤を築くための手法を、ぜひご確認ください。

ここでは、AWSのセキュリティ管理の重要性を強調し、ゼロトラストの導入が国内市場にもたらす影響と、それに伴うセキュリティ対策の広範囲な必要性を明確にしています。また、具体的なセキュリティ対策の実践方法についても言及し、企業にとってのメリットを示しています。

データコンサルタントの視点から日本のSIerやITベンダーのビジネス変革における重要性や、最新のサイバーセキュリティ技術の導入を提示しました。

日本のSIer/ITベンダーに求められるビジネス変革

現在、サイバー攻撃の脅威が増大する中で、企業の情報システムを支える日本のSIer(システムインテグレーター)やITベンダーにも、ビジネスモデルの変革が迫られています。従来の「境界防御モデル」では、もはや企業の情報資産を十分に守ることが難しくなっており、最新の「ゼロトラストモデル」の導入が急務となっています。

「ゼロトラスト・セグメンテーション」の重要性

特に注目すべきは、「マイクロセグメンテーション」を基盤とする新技術「ゼロトラスト・セグメンテーション」です。この技術は、企業が求めるセキュリティを強化し、柔軟かつ効果的な対策を提供するものです。SIerやITベンダーにとって、この技術は自社の成長を加速させ、競合他社との差別化を図るための強力な武器となるでしょう。

イルミオのソリューションとパートナープログラム

海外市場でセキュリティ強化を先導してきたイルミオが展開する「ゼロトラスト・セグメンテーション」ソリューションは、日本市場においても注目されています。同社が提供するパートナープログラムを活用することで、ITソリューション販売店は、よりシンプルに「ゼロトラスト・セキュリティ」を実現し、自社のビジネス変革を推進することが可能になります。パートナーシップを通じて、これまでにない価値を提供し、企業のセキュリティ対策を強化する道筋を示します。

ディスク廃棄とデータ消去の重要性

データ消去の重要性については、多くの企業が認識を深めています。某自治体で発生したHDDの不正転売事件は、そのリスクを明確に浮き彫りにしました。この事件の背景には、廃棄業者の管理の甘さだけでなく、自治体がデータ消去を業者任せにしていたことも原因として挙げられます。このような事例から学び、企業はディスク廃棄時に必ず自社でデータ消去を行うことが、リスク回避のための常識となっています。

まとめ

日本のSIerやITベンダーは、変化するサイバーセキュリティの脅威に対応するために、ビジネス変革と最新技術の導入が不可欠です。特に「ゼロトラスト・セグメンテーション」の導入は、企業の競争力を高め、顧客に新たな価値を提供する上で重要な要素となるでしょう。また、ディスク廃棄時のデータ消去の徹底は、企業の情報資産を守るための基本的な対策であり、今後も欠かせない取り組みとなります。データコンサルタントとして、これらの課題に対して具体的なソリューションを提供し、企業のセキュリティ対策とビジネス成長を支援します。

ネットワーク接続の可視化とデータ活用の重要性

ネットワークセキュリティの強化には、まずネットワークに接続されているすべてのデバイス、ユーザー、エンドポイントをデータベース化し、リアルタイムで可視化することが不可欠です。これにより、正確な認証とアクセス許可を与えた上で、データに基づいたポリシーを適用し、ネットワーク全体のセキュリティを一貫して維持します。

ゼロトラストおよびSASEフレームワークをデータ活用で強化

Aruba ClearPassは、ゼロトラストおよびSASE(Secure Access Service Edge)フレームワークを支えるネットワークアクセス制御の中核です。データをリアルタイムで分析し、攻撃領域の拡大に応じて動的にポリシーを更新する事で、悪意のある攻撃や潜在的なリスクを事前に検知し、企業のセキュリティを強化します。これにより、適切なアクセス制御をデータ主導で最適化することが可能となります。

エンタープライズグレードのセキュリティ管理とデータ統合

業種に関わらず、エンタープライズグレードのアクセスセキュリティは、データの統合管理が鍵となります。ClearPassのような実績あるゼロトラストポリシープラットフォームは、全デバイスやアクセスイベントをデータベース化し、これらの要素を一元的に制御することで、セキュリティ管理を大幅に効率化します。これにより、セキュリティ体制をデータドリブンな形で強化し、迅速な意思決定を支援します。

データ分析に基づくネットワークポリシーの細分化

ClearPassは、ネットワークポリシーのきめ細かな適用をデータに基づいて実現します。ユーザーID、デバイスタイプ、認証方法、エンドポイント属性、デバイスのヘルス状態、トラフィックパターン、位置情報、時刻など、多様なデータポイントを収集・分析し、ネットワークトラフィックをセグメント化します。これにより、各接続のリスクプロファイルを正確に把握し、適切なアクセス制御をリアルタイムで実行します。

デバイス・ユーザーの動的管理とセキュリティの自動化

ゼロトラストを維持するためには、ユーザーやデバイスの動的な管理と一元的なポリシー適用が求められます。データに基づいた認証と許可のプロセスをリアルタイムで行い、無線、有線、VPNを問わず、全ネットワーク環境において統一されたポリシーを適用します。これにより、リスクの高いデバイスやユーザーの自動検出と対策が可能となり、ネットワーク全体のセキュリティを確保します。

マルチベンダー環境でのデータ連携によるセキュリティ強化

ClearPass Policy Managerは、マルチベンダー環境における有線、無線、VPNインフラ全体で、データ統合を通じて高度なセキュリティ制御を実現します。IoTデバイス、BYOD(Bring Your Own Device)、企業の業務用デバイス、従業員、請負業者、ゲストなど、多様なアクセス主体をロールベースおよびデバイスベースで管理し、セキュリティリスクを最小化します。これにより、データドリブンなネットワーク制御が可能となり、マルチベンダー環境においても一貫性のあるセキュリティ体制を実現します。

インフラストラクチャ全体のデータ活用と動的保護

ゼロトラストアプローチは、インフラストラクチャ全体にわたりデータを活用して保護を提供します。シリコンレベルからクラウドまでの完全性を検証し、継続的なデータモニタリングを通じてセキュリティを強化します。署名ベースのセキュリティ対策やパフォーマンスの低下、ベンダーロックインを回避し、インフラ、オペレーティングシステム、ソフトウェアプラットフォーム、ネットワーク、ワークロード全体を一貫して動的に保護する設計が施されています。

データコンサルタントの視点で、ネットワークセキュリティのデータ駆動型アプローチを強調し、データを活用して動的なセキュリティ管理を実現する方法を明確化しました。これにより、組織全体のセキュリティ体制が一貫して強化され、リスク管理がより効率的に行えるようになります。

境界型防御の限界とゼロトラストへのシフト

リモートワークやクラウドサービスの普及により、企業のネットワーク環境は大きく変化しています。しかし、その変化に伴い、サイバー攻撃のリスクも急速に増大しており、従来のファイアウォールやVPNを中心とした「境界型防御」では新たなセキュリティリスクに対応しきれないという課題が浮き彫りになっています。こうした背景から、セキュリティの新たなアプローチとして「ゼロトラストモデル」への関心が高まっています。

ゼロトラストへの移行における中堅企業の課題

ゼロトラストモデルは「信頼しない」を前提に、エンドポイントやネットワーク全体のセキュリティを強化することが期待されています。しかし、このモデルを実現するには、複数の製品やソリューションを組み合わせる必要があり、その複雑さから多くの中堅企業が導入をためらっています。現状、ゼロトラストの導入は、人的リソースやIT予算に余裕のある大企業が主導しているのが実態です。中堅企業においては、ゼロトラストの必要性を認識しつつも、具体的な移行の決断に至らないケースが多いのです。

ゼロトラスト移行の第一歩としての現状分析/アセスメントの重要性

ゼロトラストモデルへの移行に際しては、まず「何から始めれば良いのか」「どの製品やサービスが自社に適しているのか」といった疑問が生じるのは当然のことです。こうした疑問に対処するためには、最初のステップとして、自社のネットワーク環境を詳細に分析し、アセスメントを行うことが不可欠です。ゼロトラストの導入に迷っている企業担当者に向けて、具体的な構築・運用ステップを分かりやすく紹介します。特に、セキュリティベンダーとして多くの実績を持つ企業が、第三者の視点から現状分析/アセスメントの重要性を解説し、ゼロトラスト実装に向けた明確な指針を提供します。

中小・中堅企業向けセキュリティ課題の包括的解決策の提案

さらに、中小・中堅企業が抱えるセキュリティ課題を包括的に解決するための具体的なサービスを、実例を交えながら紹介します。ゼロトラストセキュリティの構築と運用を成功させるためには、適切なソリューション選定と段階的な実装が不可欠です。自社でのゼロトラスト導入を検討している担当者に向け、実効性のある解決策を提案します。