目次

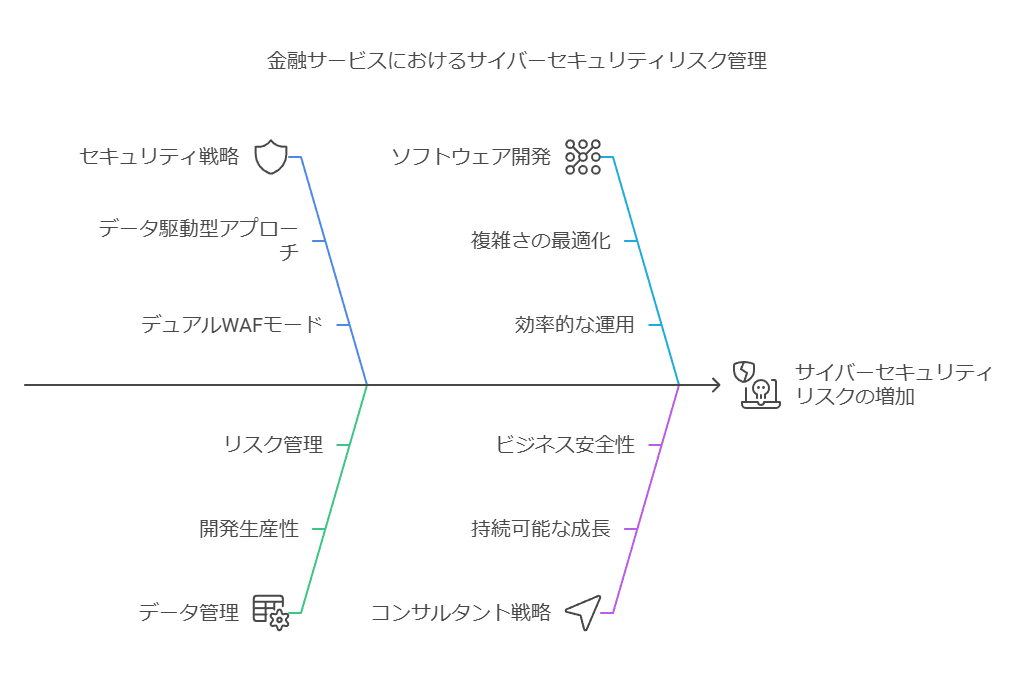

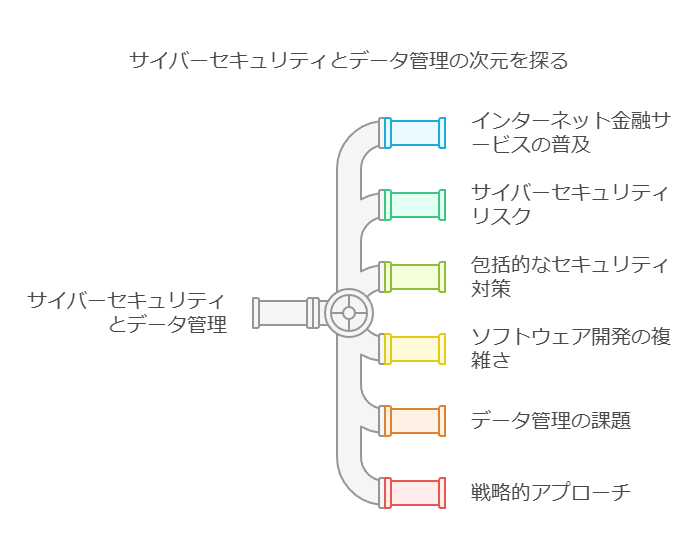

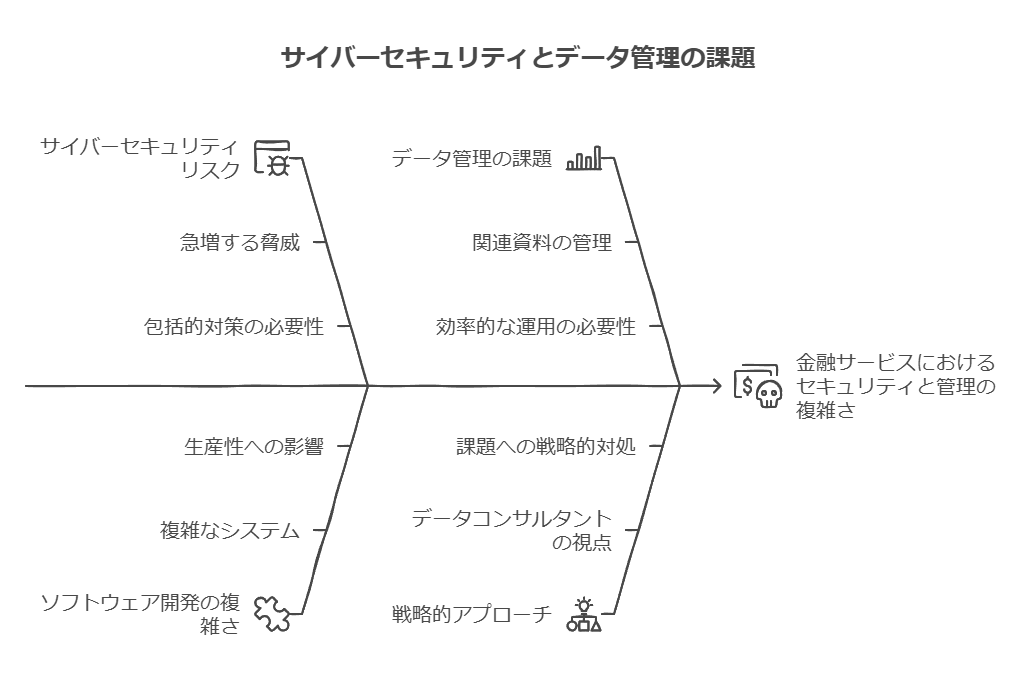

インターネットを利用した金融サービスの急速な普及と多様化、これに伴うサイバーセキュリティリスクの増加、そして金融サービス提供に必要な包括的なセキュリティ対策の重要性について述べられています。また、ソフトウェア開発の複雑化と関連資料の管理の難しさによる開発生産性の低下にも触れています。

データコンサルタントの視点から見ると、これらの課題は単なる技術的問題としてではなく、データ管理の効率化、ビジネスプロセスの最適化、リスク管理の強化といった戦略的な観点からアプローチする必要があります。具体的には、以下の点に注目することが重要です。

データドリブンなセキュリティ戦略の構築: サイバーセキュリティリスクをデータ分析に基づいて評価し、効果的な対策を講じる。

効率的なデータ管理システムの導入: 大量の開発資料やソースコードを効率的に管理し、必要な情報へのアクセスを迅速化する。

ビジネスプロセスとの統合: セキュリティ対策をビジネス戦略と連携させ、運用の効率化とリスク低減を図る。

自動化と最適化: セキュリティ運用やデータ管理における自動化ツールの導入によって、人的エラーの減少と運用コストの削減を実現する。

データコンサルタントの視点からの改訂

インターネットを活用した金融サービスの急速な普及と多様化

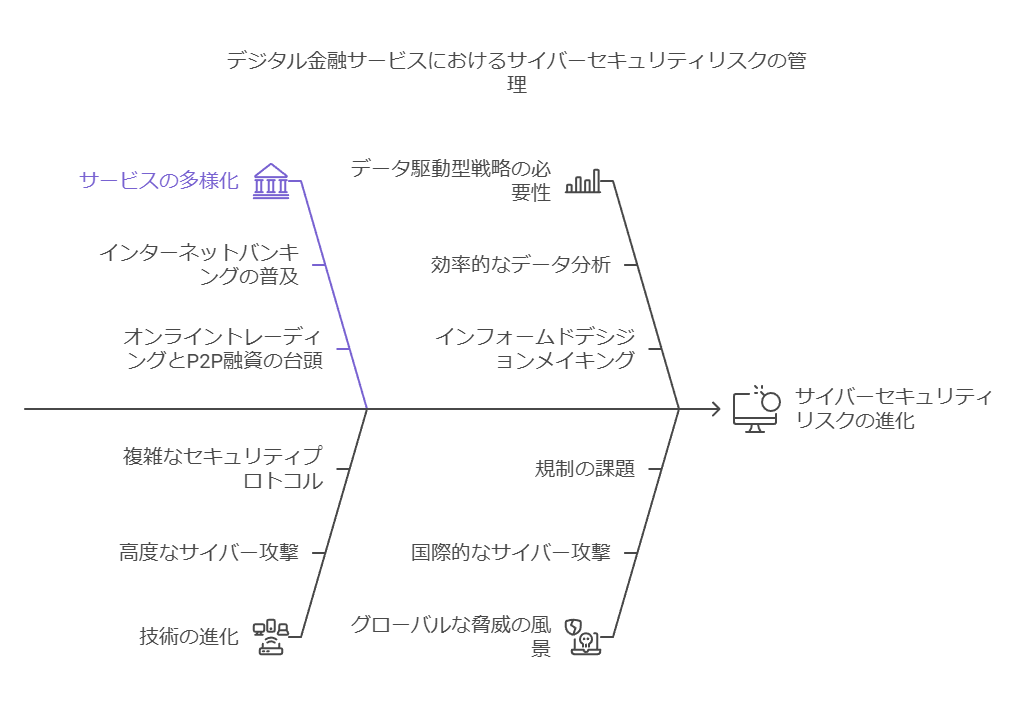

近年、インターネットを活用した金融サービスは「デジタルファースト」のアプローチで急速に普及・多様化しています。インターネットバンキングに加え、オンライントレード、仮想通貨、P2P融資など、多岐にわたるサービスが登場し、これに伴いサイバーセキュリティリスクもグローバルに日々進化しています。この動向に対応するためには、データ駆動型の戦略的アプローチが不可欠です。

金融サービスに求められる包括的なセキュリティ対策

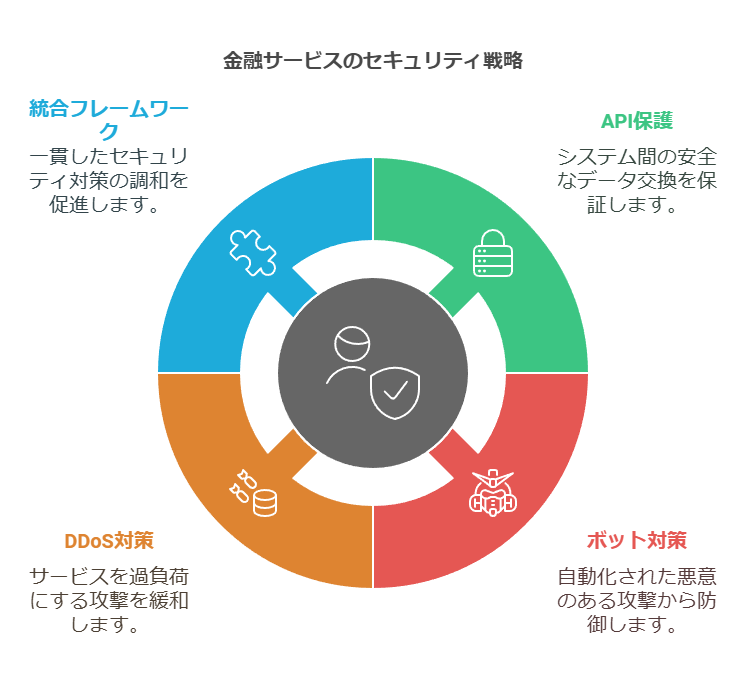

多様化する金融サービスの提供には、API保護、ボット対策、DDoS対策など、さまざまなセキュリティ対策が求められます。これらを単独で導入する「つぎはぎ」のセキュリティ対策では、システム全体の脆弱性や運用の煩雑化が懸念されます。データコンサルタントの視点では、統合的かつ一貫性のあるセキュリティフレームワークの構築が重要です。また、継続的なセキュリティ運用においては、WAFの誤検知を含む運用上の課題に対して、データ分析を活用した最適な運用方法の策定が求められます。

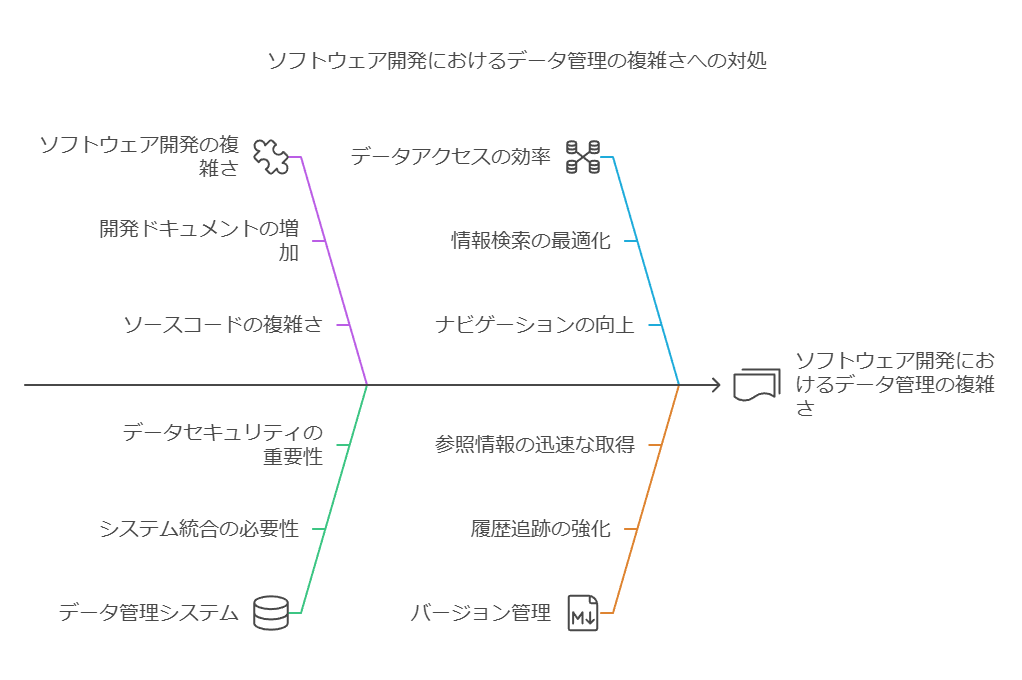

ソフトウェア開発の複雑化とデータ管理の最適化

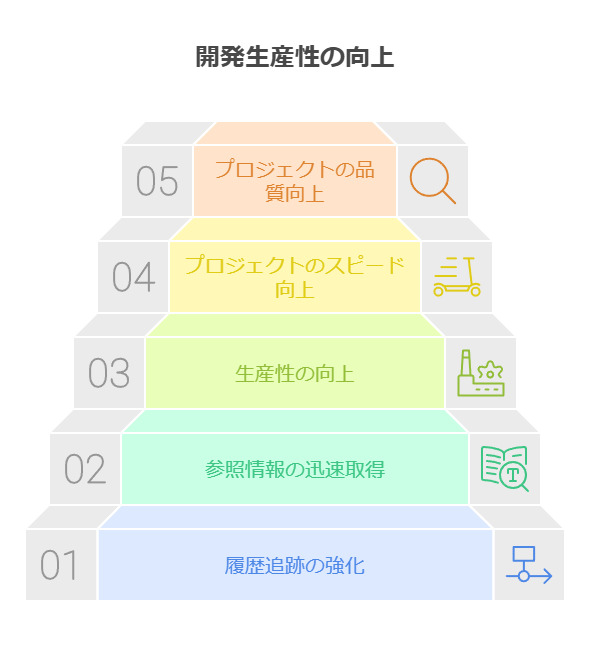

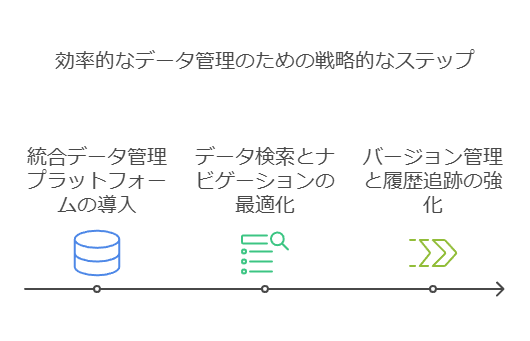

デジタル化の進展により、ソフトウェア開発はますます複雑化し、開発ドキュメントやソースコードなどの関連資料が日々大量に生成されています。これらの資料は開発の重要な資源であり、適切なデータ管理システムの導入が不可欠です。データコンサルタントとしては、以下の対策を提案します。

統合データ管理プラットフォームの導入: 開発資料を一元管理し、必要な情報への迅速なアクセスを可能にする。

データ検索とナビゲーションの最適化: メタデータやタグ付けを活用し、情報検索の効率を高める。

バージョン管理と履歴追跡の強化: 特定機能の開発履歴を容易に辿れるようにし、新規開発のための参照情報を迅速に取得できる環境を整える。

これにより、開発チームの生産性を向上させ、プロジェクトのスピードと品質を同時に高めることが可能となります。

まとめ: データコンサルタントによる戦略的セキュリティとデータ管理の推進

インターネットを利用した金融サービスの多様化とそれに伴うサイバーセキュリティリスクの増加に対処するためには、データ駆動型の包括的なセキュリティ戦略が不可欠です。エッジオの「デュアル WAF モード」と「カスタムWAFルール」を活用することで、効率的かつ効果的なセキュリティ運用が実現できます。また、ソフトウェア開発におけるデータ管理の最適化は、開発生産性の向上とリスク管理の強化に直結します。データコンサルタントとして、これらの戦略的アプローチを通じて、金融サービスの安全性とビジネスの持続的成長を支援します。

ここでは、データコンサルタントの視点を取り入れ、セキュリティ対策やデータ管理の戦略的な重要性を強調しています。ビジネスへの影響や効率化、リスク管理の観点から、具体的なソリューションとその利点を明確に示すことで、読者にとって実践的かつ価値のある情報を提供しています。

セキュリティ侵害の多くがWebアプリケーションに関連しており、その保護が非常に重要であることが述べられています。また、Webアプリケーションの保護が高度化している一方で、WAF(Web Application Firewall)の導入・運用に関する課題が指摘されています。

データコンサルタントの視点では、Webアプリケーションのセキュリティ強化が企業のリスク管理において重要な要素であると認識し、適切なセキュリティ対策の選定や導入をデータに基づいて支援することが求められます。以下のポイントが重要です。

Webアプリケーションの脆弱性と攻撃リスクの評価: セキュリティ侵害の43%がWebアプリケーションに関連しているというデータを基に、Webアプリケーションの脆弱性とそのリスクを定量的に評価する。

WAFの導入・運用における課題の明確化と解決策の提案: WAFの導入や運用に関する課題をデータに基づいて明確にし、その解決策を提案する。

SaaS型WAFのメリットと導入事例の紹介: SaaS型WAFの導入によるメリットを具体的に説明し、導入事例を紹介する。

段階2: データコンサルタントの視点からの改訂

以下は、データコンサルタントの視点を取り入れて改訂した文章です。

Webアプリケーションのセキュリティ侵害リスクとその対応策

最新のデータによれば、セキュリティ侵害の43%がWebアプリケーションに関連しています。これは、Webアプリケーションがサイバー攻撃者にとって重要な情報システムやデータへの主要な侵入口であることを示しています。これらの攻撃は、企業や組織に甚大な影響を及ぼす可能性があり、Webアプリケーションとそのデータ保護が急務となっています。

高度化するサイバー攻撃に対するWebアプリケーションの保護戦略

近年では、標準的なボット検出を回避する高度なボット攻撃や、APIを狙った不正アクセスが増加しており、これに対抗するためのWebアプリケーション保護が一層重要になっています。これらの脅威からWebアプリケーションを守るためには、最新のセキュリティ技術を導入するだけでなく、継続的なリスク評価と対策のアップデートが不可欠です。

WAFの導入と運用における課題と解決策

Webセキュリティの要となる「WAF(Web Application Firewall)」は、ネットワーク経由で脆弱性を悪用した攻撃を検出・低減するために重要な役割を果たします。しかし、WAFの導入・設定はしばしば煩雑であり、導入コストが高いことや運用時に専門知識が求められることから、実装や運用に関する懸念が多くの企業で見られます。

データコンサルタントの視点では、これらの課題に対する解決策として、データに基づくWAFの最適化と自動化を提案します。例えば、導入時のリスク評価に基づく設定の自動化や、運用時のログ分析によるパフォーマンス最適化が考えられます。また、セキュリティ運用チームに対するトレーニングやサポート体制の強化も重要です。

SaaS型WAFの導入によるセキュリティ強化

さらに、より簡単に導入・運用が可能なソリューションとして、SaaS型WAFが注目されています。SaaS型WAFは、初期設定や運用が容易であり、リソースの少ない企業でも効果的にWebアプリケーションを保護することができます。このようなSaaS型ソリューションは、導入事例を通じてその有効性が証明されており、特に中小企業やセキュリティリソースが限られた組織において大きなメリットがあります。

まとめ: Webアプリケーションセキュリティの高度化に向けた戦略的アプローチ

Webアプリケーションは、現代のサイバーセキュリティにおいて最も重要な攻撃対象の一つです。データコンサルタントとして、企業や組織が直面するリスクをデータに基づいて評価し、最適なセキュリティ対策を提案することが求められます。WAFの導入・運用に関する課題に対しては、最新技術の活用とデータドリブンなアプローチで解決策を提供し、SaaS型WAFの導入を含む包括的なセキュリティ強化を支援します。

ここでは、Webアプリケーションセキュリティにおける課題を具体的に示し、データコンサルタントとしての解決策を提案しています。特に、WAF導入時の課題に対するデータドリブンなアプローチや、SaaS型WAFのメリットを強調することで、企業にとって実践的かつ効果的なセキュリティ戦略を示しています。

WAF製品選定の課題とデータコンサルタントの視点から見る選定基準の重要性

現在、国内外の多様なベンダーからWAF(Web Application Firewall)関連製品・サービスが提供されています。これらの製品は、クラウドやオンプレミス、さらにはハイブリッド環境向けに対応できるよう進化し、多様な選択肢が登場しています。しかし、企業ごとに異なる業種、規模、ITインフラの構成により、WAFに求めるニーズや要件は多岐にわたります。

一方で、「WAFの性能差が明確にわからない」や「選定基準が不明確」という声も少なくありません。これは、多様な製品やサービスの中から自社に適したWAFを正確に選定することが技術的にも運用的にも難易度が高いことを示しています。

最適なWAF選定に向けたデータコンサルタントの視点:選定基準と重要なポイント

膨大なWAF製品・サービスの中から、自社に最適なWAFを選定するためには、以下のような重要な評価基準を明確にすることが求められます。

業務要件に基づく機能性の評価

自社のアプリケーションの種類や利用形態に応じて、WAFが対応できる攻撃パターンや提供するセキュリティ機能が、実際の業務要件に合致しているかを確認します。たとえば、APIベースの通信を多用する場合、APIセキュリティに特化した機能を持つWAFの選定が必要です。

スケーラビリティと柔軟な運用対応力

クラウドやハイブリッド環境への拡張を想定する場合、WAFがどの程度のスケーラビリティを持ち、異なるインフラ環境で一貫した保護を提供できるかが重要です。将来的な運用体制やトラフィックの増加にも対応できる柔軟性が求められます。

誤検知率の低減と運用効率

WAFの選定には、誤検知のリスクが業務に与える影響も重要な要素です。セキュリティが強化される一方で、誤検知が多発すると、ビジネスプロセスが阻害されるリスクがあります。また、運用負荷を軽減するために、管理の自動化やインテリジェントなルール設定機能を備えたWAFの導入も推奨されます。

導入コストとトータルコストオブオーナーシップ(TCO)

導入コストだけでなく、長期的な運用コストやメンテナンスコストを含めたTCOの評価も欠かせません。特に中小企業にとっては、運用の容易さとコストパフォーマンスのバランスが重要な要素となります。

課題の整理とソリューション提案

WAFの選定と導入において、以下のような主要な課題を整理することが求められます。

高度な攻撃への対応:新たな攻撃手法に迅速に対応できるか

誤設定のリスク:初期設定や運用中の設定ミスがセキュリティの穴にならないか

運用負荷:日々のメンテナンスや監視にかかる人的コストを最小化できるか

これらの課題を解決するために、適切なWAF選定のサポートを行い、企業ごとの特性に最適なソリューションを提案します。デモを通じて、導入効果やメリットを体感しながら、最適なWAFの選定をサポートするコンサルティングサービスも提供します。

データコンサルタントとして、WAFの選定においては、企業の業務要件とITインフラ環境を深く理解し、セキュリティ対策の効果を最大化するためのデータに基づいた意思決定支援を行います。企業が抱えるセキュリティの課題に対して、最適な解決策を導き出すプロセスを提案します。

従来の多層防御が不十分であること、Web分離が効果的なセキュリティ対策として注目されていること、しかし従来の分離方式にはコストと利便性のトレードオフがあることが述べられています。また、RBI(Remote Browser Isolation)やネットワーク分離が、新しいセキュリティ対策として注目されていることにも触れられています。

データコンサルタントの視点では、これらの課題に対して、データ分析とリスク評価に基づいた戦略的なセキュリティ対策の導入が求められます。以下のポイントが重要です。

多層防御の限界と新しいセキュリティ戦略の必要性: 従来の防御戦略が直面する課題を明確にし、最新のセキュリティ技術を活用する必要性を強調する。

コストと利便性のバランスを取るためのデータドリブンなアプローチ: セキュリティ対策の導入におけるコストと利便性のバランスを、データに基づいて最適化する。

未知のマルウェアに対するリスク管理と対応策の提案: 未知の脅威に対するリスク評価と、効果的な対応策を提案する。

データコンサルタントの視点から多層防御の限界とWeb分離の重要性

従来の多層防御では、日々進化するマルウェアを完全に防ぐことは難しくなっています。特に、未知の脅威に対してはその限界が明らかであり、インターネットと利用端末を物理的または論理的に分離する「Web分離」が、現在最も効果的なセキュリティ対策として広く認知されつつあります。

従来の分離方式における課題: コストと利便性のトレードオフ

しかし、従来のWeb分離方式には、コストと利便性の間でトレードオフが存在します。たとえば、物理的に業務ネットワークとインターネットを分離する場合、ユーザーは複数の端末を使い分ける必要があり、それに伴うデバイスの維持コストも二重に発生します。また、VDI(仮想デスクトップインフラ)やRDS(リモートデスクトップサービス)のような仮想ブラウザ方式も一般的になっていますが、VDIはユーザーごとにリソースを必要とするため、運用コストが高くなりがちです。一方、RDSは一定のコスト削減が可能ですが、ユーザー数の増加に伴いシステムパフォーマンスが低下し、操作性に問題が生じることがあります。

RBI(Remote Browser Isolation)によるセキュリティと利便性の両立

これらの課題を克服し、セキュリティと利便性を両立させるソリューションとして、RBI(Remote Browser Isolation)が注目されています。RBIはWeb分離の一形態であり、ブラウザをリモート環境で実行することで、ユーザーの端末に直接マルウェアが侵入するリスクを最小化します。これにより、サイバー攻撃のリスクを低減しつつ、コストパフォーマンスや利便性を損なわないセキュリティ対策が実現します。

未知のマルウェアへの対応策としてのネットワーク分離

さらに、日々生成される「未知のマルウェア」は、従来のセキュリティ対策では十分に対応できないとされています。このような状況に対処するための有効な方法として、「ネットワーク分離」が再評価されています。ネットワーク分離(インターネット分離またはWeb分離とも呼ばれる)は、外部環境からの脅威を隔離することで、サイバー攻撃リスクを大幅に低減します。

コンテンツ無害化の必要性

ただし、ネットワーク分離環境では、従来のように外部から受信したコンテンツを直接扱うことができないため、電子メール、チャットアプリ、Webブラウザ、USBメモリ経由で送受信されるコンテンツに対して「無害化」処理を施す仕組みの導入が不可欠です。これにより、外部からのコンテンツを安全に取り扱いながら、ネットワーク分離によるセキュリティの堅牢性を保つことが可能となります。

まとめ: データコンサルタントによる戦略的セキュリティ対策の推進

多層防御の限界が明らかになる中で、Web分離やネットワーク分離の重要性が増しています。特にRBIのような新しい技術を活用することで、セキュリティと利便性のバランスを最適化し、未知のマルウェアから企業を守ることが可能です。データコンサルタントとして、これらの技術の効果的な導入を支援し、企業のセキュリティ戦略を強化することが求められます。

ここでは、従来の課題に対するデータドリブンなアプローチと、新しいセキュリティ技術の活用による解決策を強調しています。また、コンテンツの無害化やネットワーク分離の重要性を具体的に述べることで、企業にとっての実践的なメリットを明確に示しています。

Webサーバやウェブアプリケーションに対する複数の攻撃手法とそれに伴うリスクが列挙されています。これらは、Path Traversal、Logical Attacks、Predictable Resource Locationなど、多岐にわたる脅威を取り上げていますが、内容が断片的であるため、リスク管理の視点や全体的なセキュリティ戦略の位置付けが不足しています。

データコンサルタントの視点からは、これらの脅威に対する包括的なリスク評価と、具体的な対策を提示することが重要です。また、各攻撃手法がどのような影響を及ぼすかを明確に示し、企業や組織が実行可能なセキュリティ強化策を提案することが求められます。

データコンサルタントの視点からWebサーバとウェブアプリケーションにおけるセキュリティリスクの診断と対策

Path Traversalリスク診断

Webサーバからの情報漏えいリスクとして、Path Traversal(パスの切り換え)攻撃が挙げられます。この攻撃では、攻撃者がWebサーバのファイルシステム内を移動し、機密情報にアクセスする可能性があります。特に、アドレスバーやファイル名を指定するパラメータが外部から任意のパスを受け付ける場合、機密情報の漏えいリスクが高まります。このリスクに対しては、パスの検証とサニタイズが必須です。

ロジックを狙った攻撃(Logical Attacks)の診断

Webサーバやウェブアプリケーションの機能を悪用するロジック攻撃は、システムの意図しない操作や機能の実行を引き起こす可能性があります。このような攻撃が可能かどうかを診断し、対策を講じることは、システムの健全性を保つために不可欠です。特に、ウェブアプリケーションのバージョンや種類を特定され、既知の脆弱性を突かれるリスクがあるため、定期的な更新とパッチ適用が求められます。

推測可能なリソースの位置(Predictable Resource Location)の診断

ウェブサーバやウェブアプリケーション内のリソースが推測可能である場合、攻撃者により重要な情報や機能が外部に漏えいする危険性があります。特に、フォルダ名やファイル名が推測しやすい場合には、これらが攻撃の足がかりとされる可能性が高まります。このリスクを軽減するためには、リソースの命名規則を見直し、推測されにくい名称に変更することが重要です。

機能の悪用(Abuse of Functionality)のリスク

Webサーバやウェブアプリケーションが持つ機能が不正に実行されることにより、SPAMの中継地点に利用されたり、サービスが停止または低下するリスクがあります。このような機能の悪用を防ぐためには、機能の使用制限や権限管理を強化し、ログ監視を通じた異常検知を行うことが必要です。

全体的なセキュリティ戦略の強化

これらの診断項目は、Webサーバとウェブアプリケーションのセキュリティを包括的に評価し、リスクを最小化するための重要なステップです。データコンサルタントとしては、これらのリスク評価を基に、最適なセキュリティ対策を提案し、企業や組織が実行可能な形でセキュリティ戦略を強化することが求められます。定期的な診断と対策の更新を行うことで、進化するサイバー脅威に対抗するための堅牢なセキュリティ基盤を構築します。

ここでは、各セキュリティリスクに対して具体的な対策と戦略を提案し、データコンサルタントとしての視点から、企業が取るべきアクションを明確に示しています。また、全体的なセキュリティ戦略の強化を促進するための包括的なアプローチを提供しています。

Webセキュリティ現状分析と課題の再定義

データコンサルタントの視点から見ると、より戦略的かつ包括的に考える必要があります。単に技術的な課題を指摘するのではなく、どういったビジネスインパクトがあるのか、またそれに対する効果的な解決策を提示することが求められます。

データコンサルタントの視点からの改訂

以下は、データコンサルタントの視点を踏まえて提示しました。

Web アプリケーション保護の新たな次元: 包括的なWebセキュリティ戦略の重要性

現在、Web アプリケーションを標的とした攻撃が増加しており、その多くは従来のネットワークレベルのファイアウォールでは防ぎきれない複雑な手法を使用しています。特に、クロスサイト・スクリプティング(XSS)やSQLインジェクションなどの攻撃は、アプリケーションレベルでの対策が不可欠です。このため、Web Application Firewall (WAF) は今や不可欠な要素となりつつあります。さらに、API の利用拡大に伴い、Web Application and API Protection (WAAP) の導入も急務となっています。

新しいWAFルールの導入に伴う課題: 適用期間の長期化と誤検知問題

WAF ルールの更新は、Web アプリケーションが追加または変更された際に、未知の脆弱性への攻撃を防ぐために必要です。しかし、従来のWAFでは、新しいルールをプロダクション環境に導入する際に、テスト環境では問題がなかったにもかかわらず、多数の誤検知が発生するケースが頻繁に見られます。この問題は、新ルール適用のリードタイムを長期化させ、結果としてセキュリティリスクを高める要因となっています。

API保護における固有の課題: 業務特有の要件への対応

また、API 保護にはさらに固有の難しさがあります。各業務やアプリケーションごとに異なるAPIの仕様は、事前に汎用的なルールを設定することが難しく、お客様ごとの個別対応が必要です。このため、標準的なWAFではAPIを十分に保護することが難しいのが現実です。

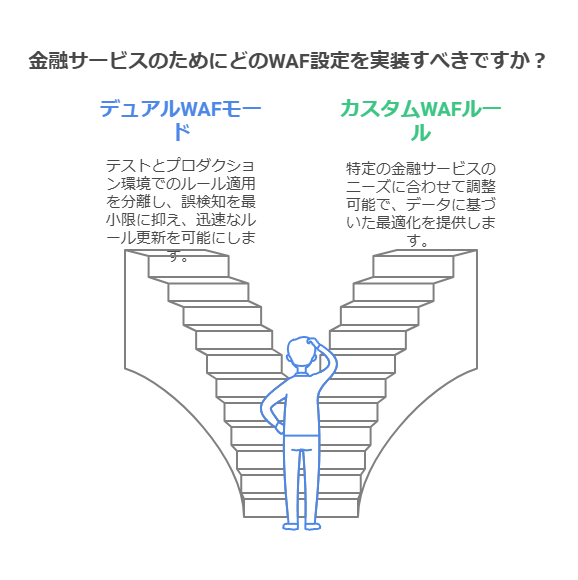

データコンサルタントとしての解決策: デュアルWAFモードとカスタムWAFルールの活用

これらの課題に対して、デュアルWAFモードは、テストとプロダクション環境でのルール適用を分離し、誤検知を最小限に抑えることが可能です。また、カスタムWAFルールは、APIの固有の要件に対応するために柔軟な設定が可能であり、個々の業務に最適化されたセキュリティ対策を提供します。

まとめ: WAF導入における戦略的アプローチ

Web アプリケーションや API の保護は、単に技術的な問題ではなく、ビジネス全体に影響を与える重要な課題です。WAF導入に際しては、これらの課題を正確に理解し、適切な戦略をもって対策を講じることが求められます。デュアルWAFモードやカスタムWAFルールのような高度な機能を活用し、セキュリティ対策を強化することで、組織全体のリスクを大幅に低減することが可能です。

ここでは、単なる技術的な説明から、ビジネスインパクトや戦略的な視点を取り入れた内容に変更しています。これにより、読者にとって、より実践的かつ包括的なセキュリティ対策の重要性が伝わるように工夫されています。

データコンサルタントの視点からは、これらのリスクを包括的に捉え、企業や組織が取るべき具体的なアクションを提案することが重要です。また、各リスクの影響を明確にし、適切なセキュリティ対策を通じてこれらの脅威を軽減するための方法を提供する必要があります。

データコンサルタントの視点からサービス拒否攻撃 (Denial of Service) とその他のセキュリティリスクへの対応戦略

サービス拒否攻撃のリスクと対策

Denial of Service (DoS) 攻撃は、Webサーバやアプリケーションのサービスを停止させ、ビジネス活動に重大な影響を与える可能性があります。このリスクに対抗するためには、適切なDoS防御メカニズムの導入と、異常なトラフィックパターンの早期検出が重要です。さらに、クラウドベースの分散型DoS防御ソリューションを活用することで、サービス停止のリスクを最小限に抑えることが可能です。

自動化とプロセス検証の不備に対する対策

Insufficient Anti-automation(自動化の停止が不適切)やInsufficient Process Validation(不適切なプロセス検証)は、攻撃者が自動化されたツールや手法を用いてWebサーバを攻撃する際の重要なリスク要因です。このような攻撃を防ぐためには、CAPTCHAの導入やプロセスの多層検証を行い、不正アクセスを未然に防止することが求められます。

アプリケーションの脆弱性に対する包括的な対策

アプリケーションに予期しないデータを送信することで、サービスが停止するリスクや、不正なコードが実行されるリスクがあります。これにより、Webサーバの乗っ取りや情報漏えい、改ざんといった重大なセキュリティインシデントが発生する可能性があります。これらのリスクを軽減するために、入力データのサニタイズとエスケープ処理、ならびに定期的な脆弱性診断を行うことが不可欠です。

LDAP、OSコマンド、DBサーバへの不正アクセスのリスク管理

LDAPコマンドやOSコマンド、DBサーバへの不正アクセスは、内部情報の漏えいや改ざんを引き起こす危険性があります。このリスクを最小化するためには、アクセス制御を強化し、各コマンドの使用を厳密に監視・制限することが重要です。さらに、DBサーバに対しては、最小限の権限でアクセスさせるプリンシパル・オブ・リースト・プリビレッジ(最小特権の原則)を徹底し、不正アクセスを防止する体制を整えるべきです。

XMLおよびスクリプト攻撃への対応

XMLデータにスクリプトが混入されることで、Webサイトの情報漏えいや改ざんが発生する可能性があります。また、パラメータの不正改ざんによって、管理者や他のユーザになりすまされるリスクも高まります。このような攻撃に対抗するためには、Webアプリケーションファイアウォール(WAF)の導入や、入力データの厳格な検証を行うことが推奨されます。

ロボットによる連続攻撃への対策

ロボットや自動化されたツールによる連続攻撃は、正しいIDやパスワードを推測されるリスクや、Webサーバに負荷がかかることでサービス停止のリスクを引き起こします。このリスクを軽減するためには、二要素認証(2FA)の導入や、ログイン試行回数の制限、IPアドレスのブロックなどの対策を実施することが求められます。

総括

これらのリスク要因に対する適切な対応策を実施することで、Webサーバやウェブアプリケーションのセキュリティを大幅に強化することができます。データコンサルタントとしては、企業や組織が実行可能な具体的なセキュリティ強化策を提案し、各種リスクを包括的に管理・軽減するための戦略を構築することが重要です。また、セキュリティ対策は一度実施すれば終わりではなく、継続的な監視と改善が必要です。

ここでは、各リスクに対して具体的な対応策を提案し、企業が実行可能な形でセキュリティ戦略を強化するための方法を示しています。これにより、データコンサルタントとしての視点を活かし、包括的なリスク管理とセキュリティ強化を促進する内容となっています。

1. 構造化と分類

まず、情報をより論理的に構造化し、分類します。

セキュリティ脆弱性の分類

不正なコマンド実行

コマンドの実行 (Command Execution)

OS のコマンド実行 (OS Commanding)

インジェクション攻撃

SQL インジェクション (SQL Injection)

LDAP インジェクション (LDAP Injection)

XML インジェクション (XML Injection)

SSI インジェクション (SSI Injection)

クロスサイト攻撃

クロス・サイト・リクエスト・フォージェリ (CSRF)

クリックジャッキング (ClickJacking)

データ操作

バッファ・オーバフロー (Buffer Overflow)

書式文字列攻撃 (Format String Attack)

パラメータ改ざん (Parameter Manipulation)

情報露出

情報漏洩 (Information Leakage)

ディレクトリ・インデックシング (Directory Indexing)

スクリプトの実行 (Script Execution)

2. データ分析の視点を追加

次に、各脆弱性カテゴリーにデータ分析の視点を追加します。

データ分析によるセキュリティ脆弱性の評価

発生頻度分析

各脆弱性タイプの発生頻度を時系列で分析

業界平均との比較

影響度評価

各脆弱性が引き起こす潜在的な損害の定量化

リスクスコアリングモデルの適用

相関分析

異なる脆弱性タイプ間の相関関係の特定

セキュリティインシデントとの関連性分析

予測モデリング

機械学習を用いた将来の脆弱性トレンド予測

予防的対策の効果予測

コスト・ベネフィット分析

各脆弱性対策の実装コストと期待される利益の算出

ROI(投資収益率)の計算

3. アクショナブルな推奨事項

最後に、データ分析に基づくアクショナブルな推奨事項を追加します。

データ駆動型セキュリティ強化戦略

優先順位付け

リスクスコアに基づく脆弱性対応の優先順位付け

高頻度・高影響度の脆弱性への即時対応

カスタマイズされたセキュリティトレーニング

分析結果に基づく従業員向けセキュリティ教育プログラムの設計

脆弱性タイプごとの具体的な防御策のトレーニング

継続的モニタリング

リアルタイムデータ分析によるセキュリティ状況の常時把握

異常検知アルゴリズムの実装

自動化とAIの活用

機械学習モデルによる脆弱性の自動検出と分類

AIを用いた適応型セキュリティ対策の実装

ベンチマーキングと改善

業界標準との定期的な比較分析

データに基づく継続的なセキュリティ戦略の最適化

このように、データコンサルタントの視点を加えることで、単なる脆弱性リストから、分析に基づく実用的なセキュリティ強化戦略へと変換することができます。

現代のビジネス環境におけるAPI連携と分散アプリケーションの進展

現代のビジネス環境では、競争力を維持・強化するために、APIを活用した複数のサービスを連携させ、アプリケーションの分散化が進んでいます。

このアプローチにより、企業は顧客サービスの高度化やオペレーションの効率化を実現し、新たなビジネスモデルの創出にもつながります。しかし、アプリケーションの分散化が進むにつれて、各サービス間のインターフェース管理が複雑化し、全体のセキュリティ管理が困難になることが課題として浮上しています。

セキュリティポリシーの管理と複雑化への対処

分散されたアプリケーション環境におけるセキュリティリスクへの対応が求められる一方で、環境ごとのセキュリティポリシーの適用が管理の複雑化を招き、設定ミスによる脆弱性のリスクが高まります。

企業は、これらのリスクを軽減するために、統一的かつ包括的なセキュリティ戦略の策定が不可欠です。これには、全体を俯瞰したセキュリティポリシーの一元管理と自動化ツールの導入が重要な要素となります。

クラウドWAFのコスト管理における課題

アプリケーションのセキュリティ対策として、クラウドベースのWAF(Web Application Firewall)の導入が進む中、多くのクラウドWAFが従量課金制を採用していることが、コスト予測の難しさを生んでいます。

通信量に依存する従量課金モデルは、予期せぬトラフィックの急増や攻撃により、突然のコスト増加を引き起こす可能性があり、これがIT予算の管理を難しくし、経営に対する圧迫要因となります。企業は、このリスクを軽減するための新しいアプローチが求められています。

統一されたセキュリティ管理と予測可能なコスト実現への提案

上記の課題を解決するために、次世代のWebセキュリティアプローチである「WAAP(Web Application and API Protection)」を活用した統一的なセキュリティポリシー管理を提案します。

WAAPは、WAF、DDoS防御、Bot対策、API保護といった機能を統合し、分散化されたアプリケーション環境においても、予測可能なコストで一元的なセキュリティ管理を可能にします。これにより、企業はセキュリティの複雑化とコストの不確実性を同時に解決し、より安定したIT運用を実現できます。

これらのソリューションは、ネットワークセキュリティやクラウド担当者、アプリケーションの脆弱性対策に悩む企業にとって、不可欠なガイドラインとなるでしょう。

IE依存問題の現状と解決アプローチ

深刻化するIE依存とセキュリティリスク Internet Explorer(IE)の公式サポート終了から2年以上が経過した現在も、特に金融機関や医療機関をはじめとするシステム移行の難しい業界では、依然としてIE依存が続いています。IEを使い続けることでセキュリティリスクの増大や業務効率の低下に加え、デジタル化推進に遅れを取る危険が伴います。IE依存の継続は、攻撃対象領域の拡大や脆弱性対策の遅延に直結するため、全社的なデジタルリスクマネジメントが必要です。

IE脱却の課題とリスク IEからの移行において、最も大きな障壁となるのが互換性の問題です。他ブラウザへの単純な切り替えは、UI崩れや機能不全などの技術的課題を引き起こし、IE専用に開発された業務アプリケーションの改修には大幅なリソースが必要です。また、社内リソースや技術的知見の不足により、IE脱却が途中で停滞・頓挫するリスクも高いのが現状です。特に、既存システムのアーキテクチャや設計がIE前提の場合、徹底的な見直しが不可欠です。

IE脱却に向けた具体的なアプローチ IE脱却プロジェクトの成功には、段階的かつ計画的なアプローチが必要です。以下のアプローチが考えられます:

初期診断と影響分析:現状のIE依存システムとその関連業務フローの診断により、影響範囲を可視化し、移行計画を策定します。

段階的移行の実行:非依存システムから優先的に移行を開始し、レガシー部分については段階的な機能改修を実施することでリスク分散を図ります。

技術スキルとリソースの確保:技術的な知見が不足する場合は外部ベンダーを含めた支援体制の構築や社内教育を行い、継続的なサポートを確保します。

成功事例の活用:業界や用途に合致したIE脱却の成功事例を参考に、最適な技術スタックやプロセスを導入し、効率的な移行を図ります。

IE依存システムのセキュリティリスクや脱却コストに課題を抱える経営者、情報システム部門の責任者、またはレガシーシステム刷新を検討する方々に向けたIE脱却のロードマップ策定が、企業のデジタル化推進を強力にサポートします。