目次

Apache Struts脆弱性対策におけるデータコンサルタントの視点からの最適化提案

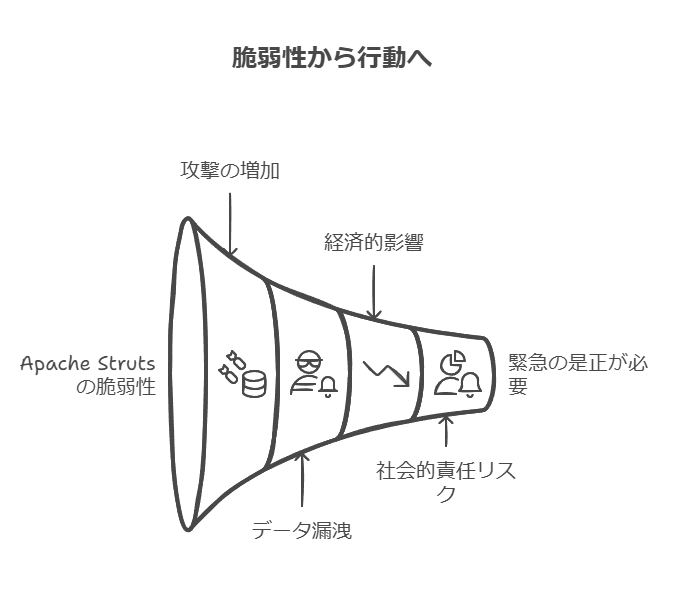

1. 脆弱性対応の現状とリスク評価 Apache Strutsの脆弱性を狙った攻撃が急増しており、大規模な情報漏えいが発生しています。特に、70万件以上の個人情報流出事例では、企業に多大な経済的損失をもたらし、株価の下落や顧客離れといった重大な影響が報告されています。データコンサルタントとして、サポートが終了したシステムをそのまま使用し続けることは、企業の社会的責任を問われるリスクが高く、即時の対策が必要であると考えます。

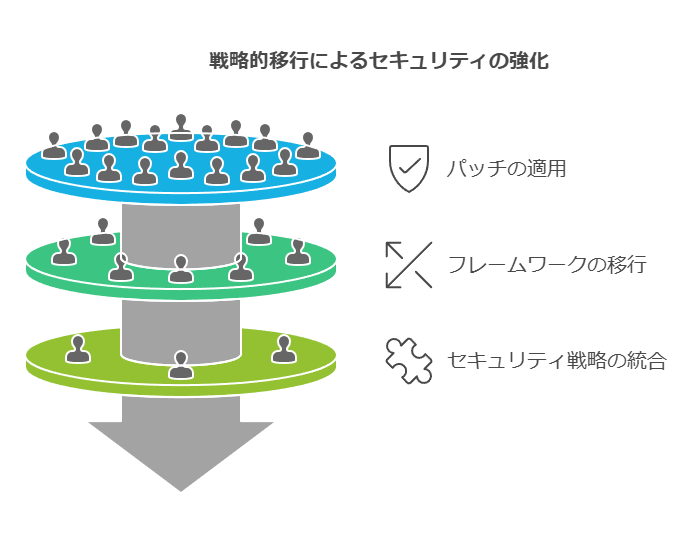

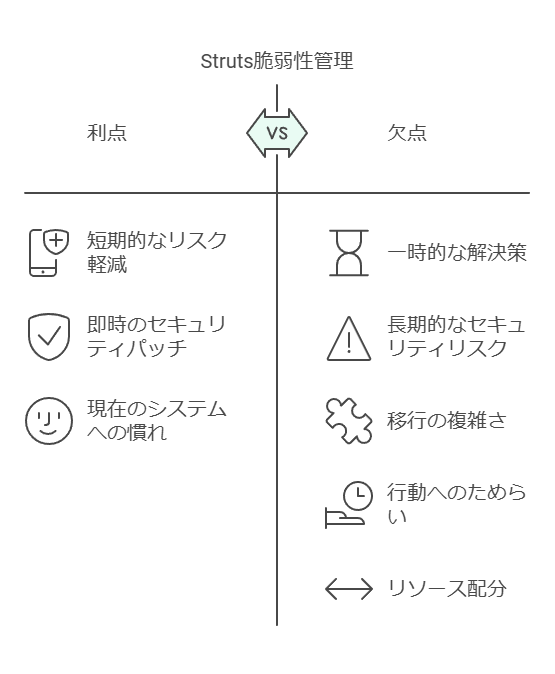

2. 移行の必要性と現状の課題 Strutsの脆弱性に対する対応として、セキュリティパッチの適用は短期的なリスク軽減に有効ですが、根本的な解決策とは言えません。データコンサルタントの視点から、最新のフレームワークへの計画的なマイグレーションが、長期的に見て企業の安全性を高め、リスクを根本から排除するために不可欠です。しかし、その移行プロセスが複雑であるため、多くの企業が具体的なアクションを取ることに慎重になっている現状も理解できます。

3. 対策強化のための具体的なステップ 企業が安全なITインフラを維持するためには、以下の具体的な対策が必要です:

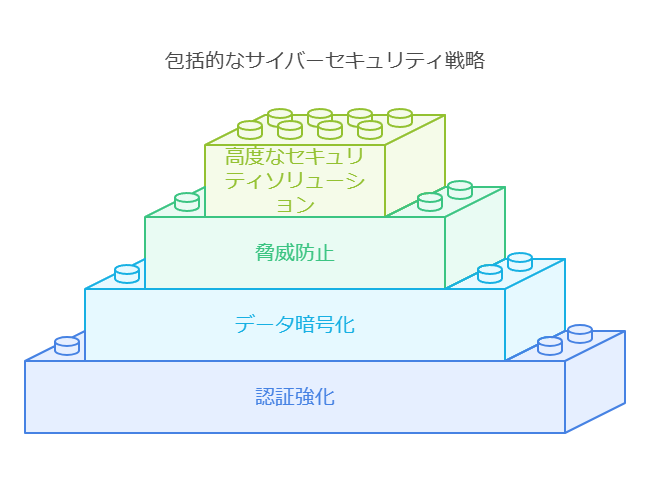

デジタル証明書による認証強化: 強力な認証手段として、デジタル証明書を活用することで、アクセス管理を厳格化し、不正アクセスを防止します。

パスワードレス認証の導入: パスキーなどのパスワードレス認証技術を導入し、ユーザー体験の向上とセキュリティの両立を図ります。

通信の暗号化 (TLS/SSL): サーバとクライアント間の通信をTLS/SSLで暗号化し、データの機密性を確保します。

SSLインスペクション: 暗号化通信の中で発生する脅威を可視化するために、SSLインスペクションを導入し、セキュリティリスクを未然に防ぎます。

DLP (Data Loss Prevention): データ流出を防止するためにDLPソリューションを実装し、情報漏えいのリスクを軽減します。

EDR/XDRの導入: エンドポイントおよび拡張された脅威検知と対応 (EDR/XDR) の仕組みを導入し、サイバー攻撃に対する防御力を強化します。

FWaaS (Firewall as a Service): クラウドベースのファイアウォールサービスを導入し、スケーラブルなセキュリティ対策を提供します。

NDR (Network Detection and Response): ネットワーク全体の異常検知と対応を行うNDRソリューションを採用し、ネットワークのセキュリティを高めます。

SSE (Security Service Edge): セキュリティサービスをクラウドエッジで提供するSSEを導入し、リモートワーク環境におけるセキュリティを強化します。

SWG (Secure Web Gateway): 安全なウェブアクセスを提供するSWGを導入し、Webベースの脅威からの防御を強化します。

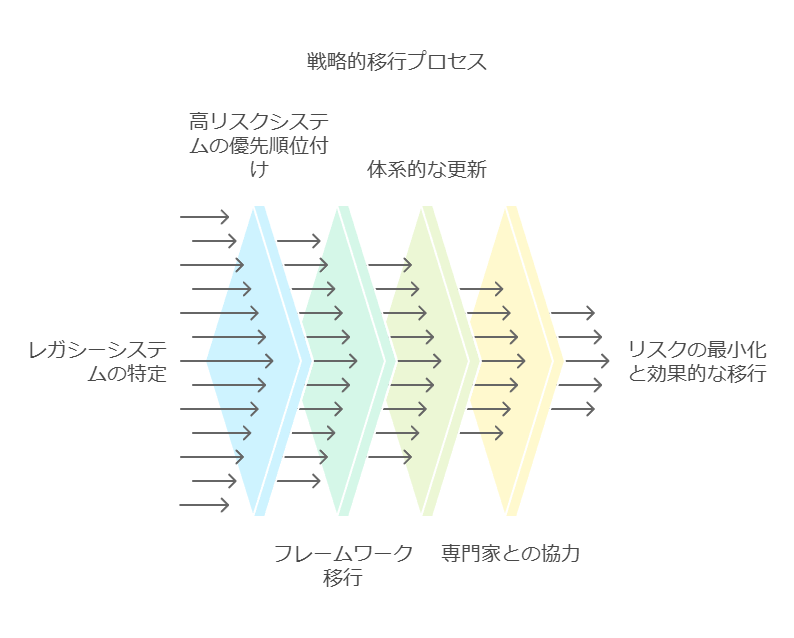

4. 移行への具体的なアプローチ データコンサルタントとして、企業に対しては、移行プロセスの段階的な計画を提案します。まず、リスクの高いシステムやアプリケーションから優先的に最新のフレームワークへ移行し、その後、全体的なシステム更新を計画的に進めることで、リスクを最小限に抑えながら、効果的な移行を実現します。また、専門家の支援を受けながら、技術的なハードルを克服し、リスクを確実に排除するための戦略的なパートナーシップを築くことが重要です。

まとめ Apache Strutsの脆弱性対策は、企業の情報セキュリティ戦略において極めて重要です。セキュリティパッチの適用だけではなく、最新フレームワークへの移行を計画的に行い、企業全体のセキュリティを強化することが求められます。データコンサルタントとして、これらの課題に対する具体的なアプローチと技術的な支援を提供し、企業が安全かつ効率的に運用を継続できるようサポートします。

Apache Strutsの脆弱性に対する迅速な対策が必要

近年、Apache Strutsの脆弱性を悪用したサイバー攻撃が頻発しており、多くの企業が個人情報流出などの深刻な被害を受けています。特に、サポートが終了したStruts 1を利用している企業は、早急に移行する必要があります。また、Struts 2についても、情報処理推進機構(IPA)から深刻な脆弱性が報告されており、これを利用する企業にとっては対策が急務です。

リソースとノウハウの不足が対策の障壁に

しかし、多くの企業では情報システム部門のリソースが限られており、脆弱性対策に十分な時間や労力を割くことが難しい状況にあります。また、Strutsからの移行作業に必要なノウハウが社内に不足しているため、対策の着手が遅れているケースも少なくありません。このような状況下では、データコンサルタントとして、企業が直面しているリソース不足や技術的な課題を包括的に解決するためのサポートが求められます。

最新フレームワークへの移行と現行機能の維持

企業が外部環境の変化やビジネス要求に迅速に対応するために、アプリケーションの内製化が進む中、セキュリティに対する意識を高めることが重要です。開発者が本当に必要としているのは、脆弱性を的確に検出し、その影響範囲や優先度を明確にして、迅速に対応できるツールやプロセスです。データコンサルタントとしては、最新のフレームワークへの移行を円滑に進めるための具体的なアプローチを提案し、導入事例を交えながら、企業が直面するセキュリティリスクに対する効果的な対策をわかりやすく解説します。

セキュリティ対策の重要性とデータコンサルタントの役割

脆弱性対策を怠ると、企業のビジネスリスクは大きくなり、競争力の低下にもつながります。データコンサルタントとして、セキュリティ対策の重要性を企業に理解させ、適切な技術導入とプロセス改善をサポートすることが求められます。これにより、企業は安心してビジネスを展開し、持続可能な成長を実現できるでしょう。

1. 問題提起と背景の明確化

デジタルビジネスの成功に不可欠なWebアプリケーションセキュリティ

近年、Webアプリケーションの普及に伴い、ビジネス上のリスクも急増しています。これにより、従来のセキュリティ対策に加えて、Webアプリケーションファイアウォール(WAF)の導入が求められています。WAFは、SQLインジェクションやクロスサイトスクリプティング(XSS)などの攻撃からWebアプリケーションを保護し、ビジネス継続性を確保します。

2. 従来のWAFにおける課題とコストの問題

従来のWAFにおける運用課題と隠れたコスト

従来のシグネチャ型WAFでは、新たな脅威や未知の攻撃に対処するための手動チューニングが必要であり、運用面での負担が大きいことが問題視されています。この運用負荷により、内部リソースが逼迫するか、あるいは外部のMSS(Managed Security Service)に依存せざるを得ない状況が生まれ、多大なコストを招きます。特に、自社のセキュリティ運用において効率性とコスト最適化を同時に達成することが課題です。

3. 次世代WAFによる運用改善とTOC最適化

次世代WAFでの運用負荷軽減とTOC最適化

次世代型のWAFソリューションは、AIや機械学習を活用して動的にチューニングを行うことで、手動調整を大幅に削減します。これにより、外部ベンダーへの依存を減らし、運用コストの最適化(TOC削減)を実現します。自動化されたリアルタイムの攻撃防御機能は、従来のWAFの課題であるブロックモードの運用にも柔軟に対応し、セキュリティチームの生産性向上に寄与します。

4. DX時代のWebアプリケーションに求められるセキュリティ対策

DX時代のWebアプリケーションに対する高度なセキュリティ対策の重要性

モバイルデバイスの利用拡大やクラウドサービスの進化に伴い、多くの企業はDX(デジタル・トランスフォーメーション)を進めています。しかし、これに伴いWebアプリケーションはサイバー攻撃の主要ターゲットとなっており、企業にとってWAFによる効果的な防御が急務となっています。特に、DDoS攻撃や悪質なBot、不正アクセスなど、攻撃手法は複雑化・高度化しているため、柔軟で包括的なセキュリティ対策が必要です。

このように、ビジネス視点に立ったデータコンサルタントとして、WAFの運用課題と次世代型WAFソリューションの重要性をクライアントに強調することができます。

自社に最適なWAFをどう選ぶべきか? データコンサルタントの視点で解説

WAF(Webアプリケーションファイアウォール)は、Webアプリケーションの防御に不可欠ですが、企業の業種やインフラにより求められる要件は異なります。選定にあたっては、以下の重要なポイントに焦点を当てることが推奨されます:

対応する攻撃の高度さ

最新のサイバー攻撃は従来のSQLインジェクションやXSSに留まらず、API攻撃やボット利用など多岐にわたります。選定するWAFが、現在の脅威に対応できるか、柔軟なアップデートが可能かを確認することが重要です。

導入および運用コストのバランス

単なる初期コストだけでなく、運用負荷やメンテナンスコストも考慮しましょう。手動での調整が少なく、運用が自動化されている次世代WAFを導入することで、TOC(総所有コスト)の最適化が期待されます。

スケーラビリティとクラウド対応

デジタルビジネスの拡大に伴い、Webアプリケーションの利用が急増することも予想されます。クラウドやハイブリッド環境に対応したWAFを選定することで、スケールに応じた柔軟な運用が可能になります。

誤設定リスクの低減と容易な運用

WAFの設定ミスは重大なセキュリティリスクを引き起こします。自動チューニング機能やAIベースの脅威検知機能が搭載されたWAFは、セキュリティ担当者の負荷を軽減し、効果的な運用をサポートします。

このような要素を考慮しつつ、自社に最適なWAFを選ぶことが、長期的なセキュリティ強化に繋がります。

デジタル化によるWebアプリ/サイトの役割

デジタルビジネスが進展し、多くの企業がWebアプリケーションやWebサイトの開発・運営に力を入れています。これらは、顧客との接点を広げ、ブランド認知度やユーザーエクスペリエンスの向上に寄与します。しかし、その利便性と拡張性の一方で、セキュリティリスクも高まっており、WAFの導入は今や不可欠です。

ログイン認証とUXの関係性

デジタルビジネスの成長には、ユーザーインターフェース(UI)と顧客体験(UX)の改善が重要です。特にログインプロセスは、ユーザー利便性を左右する大きな要因となります。従来のID/パスワード認証は、ログイン成功率を低下させ、機会損失を招くリスクがありました。

FIDO認証のような次世代のログイン方式は、利便性を大幅に向上させ、ログインに関するサポート負荷を軽減するだけでなく、ユーザー満足度やブランド価値の向上に直接的に影響します。企業が採用を進める理由は、ログイン成功率の向上がビジネス成長に繋がるからです。

データコンサルタントとして、セキュリティ対策とUX向上のバランスを最適化することが、デジタルビジネスの成功に不可欠な要素であることを常に念頭に置くべきです。

APIやボットを利用した攻撃の増加、サイバー攻撃の主な標的となる「Webアプリケーション」

現代の企業はデジタルビジネスへの移行を加速させる中で、Webアプリケーションの開発と運用がビジネスに不可欠な要素となっています。しかし、その利用が広がるにつれて、Webアプリケーションのセキュリティ脆弱性を狙ったサイバー攻撃のリスクも急激に増加しています。こうした攻撃を受けると、データの盗難、サービスの停止、機会損失、そして企業ブランドの毀損など、多大な被害を引き起こす可能性が高まります。

従来の攻撃手法であるSQLインジェクションやクロスサイトスクリプティング(XSS)、DDoS攻撃に加え、近年ではAPIをターゲットにした攻撃や、ボットやフィッシングを利用した新たな攻撃手法が登場しています。さらに、サプライチェーン攻撃のように、関連する第三者を介して行われる攻撃も増加しており、企業にとってこれらの脅威に対する包括的な防御対策が必要不可欠となっています。

このようにサイバー攻撃が高度化・多様化する中、企業はWebアプリケーションのセキュリティ戦略を強化し、適切な対策を講じることで、デジタルビジネスの安全性を確保する必要があります。

Webセキュリティの中核「WAF」の効果的活用における課題

Webアプリケーションに対する多様なサイバー攻撃を防ぐための中心的な防御手段として、WAF(Web Application Firewall)が広く活用されています。WAFは、HTTP/HTTPSトラフィックを監視し、攻撃を示す不審なリクエストを遮断する機能を持ち、Webアプリケーションを保護します。このため、WAFはWebセキュリティ対策において非常に重要な役割を担っています。

しかしながら、WAFの導入や運用にはいくつかの課題が存在します。

適切な設定の難しさ:WAFの効果を最大化するためには、企業のWebアプリケーションに最適化されたルール設定が不可欠です。しかし、アプリケーションやビジネスニーズごとに異なる攻撃パターンに対応するため、WAFの設定やカスタマイズには高度な専門知識とリソースが必要です。

誤検知とその影響:WAFは高感度なセキュリティルールにより、攻撃でない正常なリクエストもブロックする可能性があります。これにより、ユーザーエクスペリエンスに悪影響を与え、業務の継続性が損なわれるリスクがあります。

動的な脅威対応の複雑さ:サイバー攻撃の手法は日々進化しているため、WAFのルールやポリシーは継続的な更新とチューニングが必要です。これには高度な技術リソースと運用体制が求められ、企業にとって大きな負担となることがあります。

これらの課題に対処するため、企業はWAF運用の最適化や、攻撃の動向に対する継続的なモニタリング体制を構築することが重要です。加えて、WAF以外のセキュリティ対策と組み合わせた多層防御のアプローチを採用することで、より安全なWebアプリケーションの運用が可能となります。

1: 現状の課題と背景を整理する

現在のハイブリッドワーク環境では、セキュリティ対策の多くが計画的に構築されたものではなく、必要に応じて即時対応が行われているため、多様なセキュリティ製品やネットワークエッジが導入されています。この結果、各プロジェクトが個別に進行し、統合されたセキュリティ管理が欠如することで、サイバー犯罪者に狙われやすい脆弱性が生まれています。特に、ブラウザを介した攻撃が増加しており、Gartnerの調査では、攻撃の80%がブラウザを通じてエンドユーザーを狙っていることが報告されています。

2: データの具体的な裏付けと課題の特定

近年、暗号化されたWebトラフィックの割合は2014年の50%から95%に増加しており、セキュリティの重要性がさらに高まっていますが、それに伴い攻撃者も暗号化されたトラフィックやブラウザの脆弱性を狙っていることが明らかになっています。調査によれば、クラウド導入のスピードにセキュリティ対策が追いついていない企業が60%にのぼり、特に複数のクラウド環境を利用する企業がセキュリティ管理の一貫性を保てていない点が大きな課題です。

3: データに基づいた提案とソリューションの提示

この課題に対処するためには、まずセキュリティ管理を統合し、分散されたアプリケーションやWFA(Work From Anywhere)ユーザーが抱える脆弱性を解消するためのシステムを構築することが重要です。特に、Cloud Browser Isolationのようなブラウザ分離ツールを活用することで、ブラウザ経由の攻撃を減少させることができます。これにより、クライアント側にソフトウェアをインストールする必要がなく、アンマネージドデバイスへの適用が容易となり、セキュリティリスクを効果的に低減できます。

4: プロセスの整備と長期的な対策の必要性

また、クラウドやモバイルデバイスの急速な普及によって、セキュリティギャップが拡大する傾向があります。企業はこれに対応するために、セキュリティシステムの構築を慎重に行い、設定、テスト、動作確認のプロセスを定期的に見直す必要があります。特に、セキュリティ部門以外がクラウドセキュリティを管理している場合は、統合的なアプローチを採用し、全社的なセキュリティガバナンスの強化を図ることが求められます。これにより、セキュリティギャップを埋め、将来的な攻撃に対する防御力を高めることが可能です。

5: データ活用による継続的な改善提案

さらに、企業はデータ分析を活用して、セキュリティ運用の効果を定量的に評価し、改善サイクルを確立することが重要です。FireMonの調査結果に基づいても、企業の60%がセキュリティ対応がクラウドのスピードに追いついていないと感じているため、データを用いたパフォーマンスモニタリングを通じ、柔軟かつ迅速な対応を可能にする仕組みが必要です。

これらのステップを通じ、データコンサルタントとしては、企業が直面するセキュリティ課題に対して、データを活用した可視化とプロアクティブなセキュリティ戦略を提案することができます。また、ソリューションの導入によるROIの測定や、リスク低減効果を評価する仕組みを構築することで、持続的なセキュリティ改善を支援できます。

Webブラウザーの脆弱性と対策の現状 現代のWebブラウザーは利便性を提供する一方で、依然として多くのセキュリティ脆弱性を抱えています。これらの脆弱性は、ユーザーの資格情報やパスワード、個人情報に対する攻撃の主な対象となり、企業にとっても特許技術や顧客データなどの機密情報が漏洩するリスクがあります。具体的には、ブラウザーキャッシュ、ブラウザーのメモリ、保存されたパスワードや閲覧履歴からの情報漏洩が確認されています。従って、これらのリスクを軽減するためには、ブラウザーやネットワークレベルでの包括的な対策が必要です。

セキュリティ対策の導入 企業においては、全てのデバイスおよびネットワークに対して、堅牢なWebアプリケーションファイアウォール(WAF)を導入することが推奨されます。加えて、従業員が接続する際には、安全なプライベートWi-Fiネットワークを利用するよう教育し、フィッシング攻撃やブラウザーに関するセキュリティ警告についてもトレーニングを実施することが重要です。これにより、潜在的な攻撃ベクトルを大幅に減少させることができます。

状況に応じた多要素認証の導入 リモートワークやハイブリッドワークが普及する中、仮想プライベートネットワーク(VPN)の使用が一般的になっています。VPNを通じてデータをセキュアに転送することが可能ですが、依然として単一のパスワードがセキュリティリスクとなる可能性があります。特に、大規模なフィッシング攻撃やランサムウェア攻撃では、ネットワークへの侵入が容易になるリスクがあります。そこで、VPNを利用する際には、顔認証やテキストメッセージによる多要素認証(MFA)の導入が求められます。これにより、セキュリティレベルを向上させ、リモートワーカーのネットワークアクセスをより安全にすることが可能です。

専門的な視点とデータコンサルタントの提言:

Webアプリケーションファイアウォール(WAF)導入の効果測定: ファイアウォールの導入後、ネットワークトラフィックのモニタリングを強化し、攻撃がどの程度軽減されたかのデータを収集し、継続的に評価することが必要です。また、機械学習モデルを用いて異常なトラフィックパターンの早期検出を行い、事前にリスクを予測する仕組みの構築も推奨されます。

多要素認証(MFA)の有効性評価: MFAの導入により、どれだけフィッシング攻撃や不正アクセスが減少したかをKPIとして定期的に計測し、セキュリティ強化の有効性をデータに基づいて判断する必要があります。従業員のログイン履歴や失敗ログインのパターンを分析し、リスクの高いユーザーや時間帯を特定することが重要です。

データ保護施策の統合的な管理: VPNやWAF、MFAといった個別の対策だけでなく、統合的なデータ保護フレームワークを策定し、各セキュリティ施策が効果的に機能するかを一貫した視点で評価することが不可欠です。

中小企業でも導入・運用が容易なWAFの選定ガイド

1. 自社に最適なWAFを選定するためのポイント: 中小企業にとって、WAF(Webアプリケーションファイアウォール)の導入はセキュリティ対策の重要な一環です。しかし、リソースや予算が限られている中で、適切なWAFを選び、効果的に運用することは容易ではありません。そこで、以下の3つのWAF運用サービスを紹介し、それぞれの特徴を踏まえた選定のコツを解説します。

「攻撃遮断くん」: 国内導入実績No.1のWAFで、手軽に導入できる上にサポート体制も充実しており、特に日本市場向けに最適化されたサービスです。

「Cloudflare WAF」: 世界No.1のCDNを誇るCloudflareのWAFは、グローバルなセキュリティカバーとパフォーマンス向上を兼ね備えており、スケーラブルな運用が可能です。

「WafCharm」: AWS WAFの自動運用サービスで国内導入実績No.1を誇り、特にクラウド環境においては自動化と効率性が魅力です。

2. 増加するデータ量とその基盤強化の必要性: デジタル化の進展により、企業が取り扱うデータ量は急速に増加しています。特にEコマース業界では、顧客データや取引情報など膨大なデータを管理・分析するためのデータ基盤の強化が求められます。これにより、データの効率的な管理と活用が競争力の源泉となるため、企業はデータ基盤の整備に積極的に取り組む必要があります。

3. サイバー攻撃に対する効果的な防御策: 企業が直面するサイバー攻撃の脅威に対抗するためには、最新の防御策を導入することが不可欠です。ここでは、「ランサムウェア暗号化防御」と「DNSセキュリティ」の2種類のソリューションを紹介します。

ランサムウェア暗号化防御: ランサムウェア攻撃によりシステムが暗号化されるリスクに対し、エンドポイントを保護し、被害を最小限に抑えるためのソリューションです。

DNSセキュリティ: 脅威インテリジェンスや機械学習、AIなどを組み合わせて実現するDNSフィルタリングにより、悪意あるドメインへのアクセスを防止します。

4. サイバー攻撃による損害のリスクと対策: 高度化するサイバー攻撃に対して、従来型のセキュリティ対策では十分に対応できない場合があります。特にランサムウェアの被害を抑えるためには、定期的なデータバックアップとその保護対策が不可欠です。

しかし、多くの企業において、データ保護の備えが万全とは言えないのが現状です。サイバー攻撃によってシステムが停止した場合、事業継続性の低下、ビジネス機会の損失、賠償責任、そしてブランドイメージの失墜といった多大な損失を被る可能性があります。そのため、データコンサルタントとしては、クライアントに対し、最新のセキュリティ対策の導入と運用プロセスの見直しを強く推奨します。

WebアプリケーションとAPIのセキュリティリスクに関する現状分析

1. WebアプリケーションとAPIのセキュリティリスクの増大 近年、インターネットやモバイルデバイスの普及、クラウド利用の拡大、そしてデジタルトランスフォーメーション(DX)の推進に伴い、Webアプリケーションは企業のビジネスや日常生活において欠かせない存在となっています。このような背景から、Webアプリケーションはサイバー犯罪者にとって、ますます魅力的な攻撃対象となっています。特に、APIの利用が広がることで、システム間でのデータ共有や機能統合が容易になる一方で、APIがサイバー攻撃者の新たな標的となりつつあります。APIは、データに直接アクセスできるエンドポイントであり、強力な権限を持つことから、これに起因する脆弱性やプライバシーリスクが大きな懸念材料となっています。その結果、WebアプリケーションおよびAPIに対して、より強固で精緻なセキュリティ対策が不可欠であることが強調されています。

2. セキュリティ対策の導入と運用の現実的な課題 Webアプリケーションのセキュリティ対策として、「Webアプリケーションファイアウォール(WAF)」や「侵入検知システム(IDS)/侵入防止システム(IPS)」、「Webアプリケーション脆弱性診断」などが従来から導入されています。さらに、APIエンドポイントを保護するための「APIセキュリティ」ソリューションも市場に登場し、企業や組織がこれらのセキュリティ製品を採用する動きが加速しています。しかし、これらの対策を導入するだけでは、セキュリティは十分ではありません。

3. 複雑化するアーキテクチャと運用の課題 多くの企業は、最新のアプリケーションと従来のシステムを複数のアーキテクチャにわたって運用しており、その結果、セキュリティ運用が複雑化しています。これにより、各セキュリティ対策機器からの膨大なログデータを効果的に分析・管理することが難しくなり、その運用が疎かになってしまうケースが多く見られます。調査によると、組織の85%がこのようなアーキテクチャの複雑さや、APIの無秩序な拡大、一貫性のないセキュリティ体制に対する課題に直面していることが明らかになっています。

4. データコンサルタントの提言: 継続的なセキュリティ運用の強化 データコンサルタントとしては、これらの課題を解決するために、以下のステップを提案します。まず、セキュリティ運用のプロセスを再評価し、ログデータの分析や管理を自動化するツールやサービスを導入することで、運用の効率化を図ることが重要です。次に、アーキテクチャの複雑さを解消し、APIセキュリティ対策を強化するために、セキュリティ体制の一貫性を持たせる統合的なアプローチを採用することが求められます。これにより、企業はサイバー攻撃からの防御力を高め、事業の継続性を確保することが可能となります。

ここでは、データコンサルタントとしての視点から、企業が直面するセキュリティリスクとその運用上の課題に対する具体的な解決策を示し、全体的な構造をより明確にしました。

WAAP活用のベストプラクティスと「OWASP API Security Top 10」に基づくAPIセキュリティ対策の実践ガイド

1. 増大するセキュリティリスクへの対応: マルチクラウド環境とAPI保護 今後、企業のデジタル基盤がマルチクラウド環境へと移行するにつれ、WebアプリケーションとAPIに対するサイバーセキュリティリスクがますます高まることが予想されます。データコンサルタントとして、このリスクを軽減し、セキュリティを強化するためには、包括的な対策が必要です。そこで、WebアプリケーションとAPIを一元的に保護するソリューションとして注目されている「WAAP(Web Application and API Protection)」の活用が不可欠となります。WAAPを効果的に導入・運用するためのベストプラクティスを紹介します。

2. 「OWASP API Security Top 10」に基づくAPIセキュリティ対策の実践 APIセキュリティに関しては、OWASP(Open Web Application Security Project)が提供する「OWASP API Security Top 10」が重要な指針となります。このリストは、APIにおける10大セキュリティ懸念事項を網羅しており、APIセキュリティ強化のための具体的なステップを提示しています。これを踏まえ、企業がどのようにAPIセキュリティを開始し、強化していくべきかを解説します。

3. 「シフトレフト・セキュリティ」による開発段階でのセキュリティ強化 セキュリティの強化は、開発プロセスの後工程で行うのではなく、初期段階から組み込む「シフトレフト・セキュリティ」のアプローチが効果的です。これにより、脆弱性の早期発見と修正が可能になり、開発期間中にセキュリティリスクを大幅に低減できます。具体的なソリューションとその実装方法についてもご紹介します。セキュリティ運用の簡素化、セキュリティポリシーの統一、現行API対策の見直しを検討しているDevOpsSec関連部門の担当者は、ぜひご参加ください。

Webシステムの脆弱性と高まるサイバー攻撃リスクの現状

1. 日々進化するサイバー攻撃とWebシステムの脆弱性 サイバー攻撃は、ますます高度化し、複雑化しています。特に、インターネット上で公開されているWebシステムは、攻撃者にとって非常に魅力的なターゲットとなっています。これに対処するためには、開発段階からセキュリティを組み込むことが不可欠です。

2. 侵害リスクの多様化: データ漏洩、改ざん、サービス妨害 Webシステムへの攻撃は、機密データの搾取や漏洩、不正な改ざん、さらにはWebサイトやオンラインサービスの妨害といった多様なリスクを引き起こす可能性があります。また、3rdパーティーやオープンソースソフトウェア(OSS)の導入が一般的になり、これに伴い、ソフトウェア要素の脆弱性を特定し、追跡することが一層困難になっています。

3. ソフトウェアサプライチェーン攻撃への対策 ソフトウェアの依存関係やライブラリを狙った「ソフトウェアサプライチェーン攻撃」は、企業にとって新たな脅威となっており、これに対する適切な対策が求められています。サプライチェーン全体のセキュリティを強化し、リスクを最小化するための具体的なアプローチを検討する必要があります。

ここでは、データコンサルタントの視点から、企業が直面するセキュリティリスクに対して、どのように対応し、実効性のある対策を実行していくかを明確にしました。また、具体的なガイドラインとソリューションの紹介を通じて、企業のセキュリティ強化に向けた戦略的なアプローチを提案しています。