目次

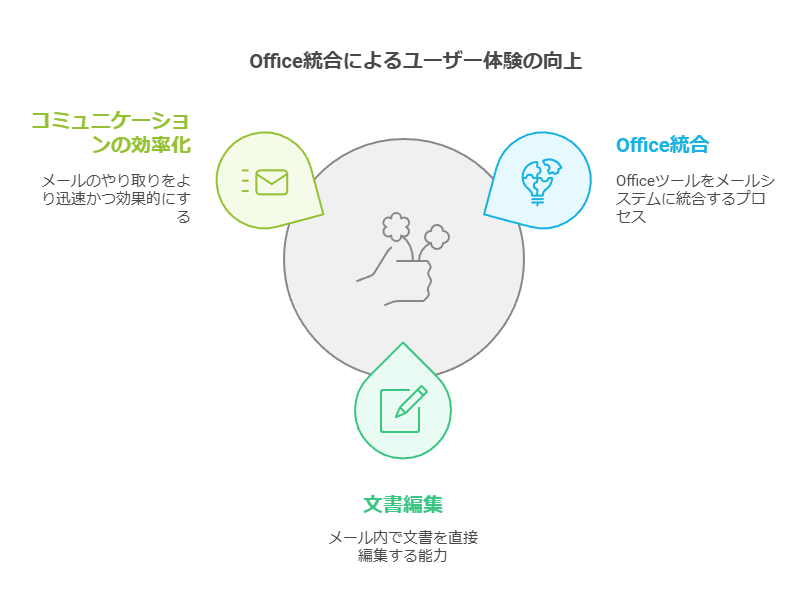

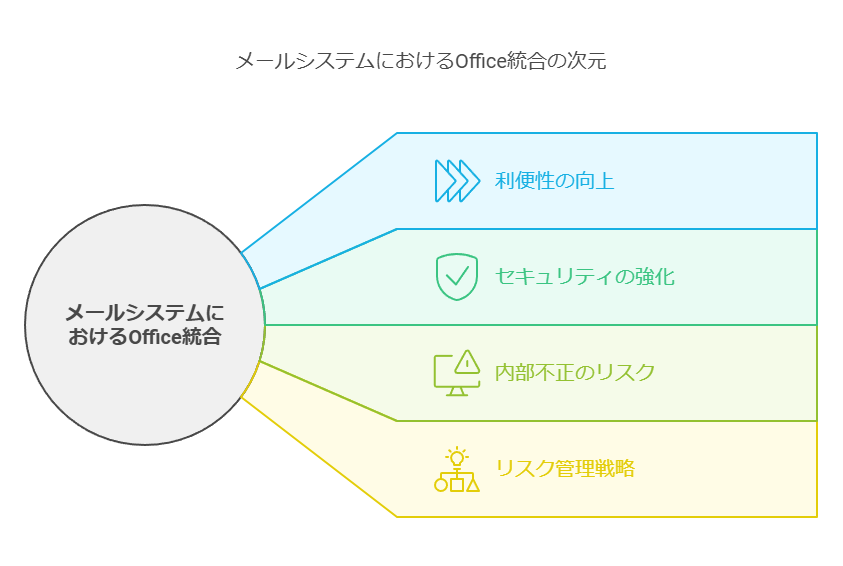

メールシステムにOffice機能を組み込むことにより、ユーザーの利便性やサービスの価値を向上させることができます。しかし、純正Office製品の組み込みにはいくつかの制約があります。

1: 利便性の向上

メールシステムにOffice機能を組み込むことで、添付文書の編集や返信が容易になり、コミュニケーションの効率化が期待できます。これにより、ユーザーの利便性が向上し、自社サービスの価値を高めることが可能です。

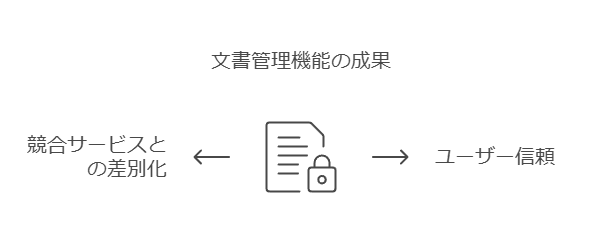

2: セキュリティと柔軟性の提供

文書のアクセス権制御や共同編集など、セキュアで柔軟な文書管理機能を提供することで、ユーザーの信頼を獲得し、競合サービスとの差別化を図ることができます。

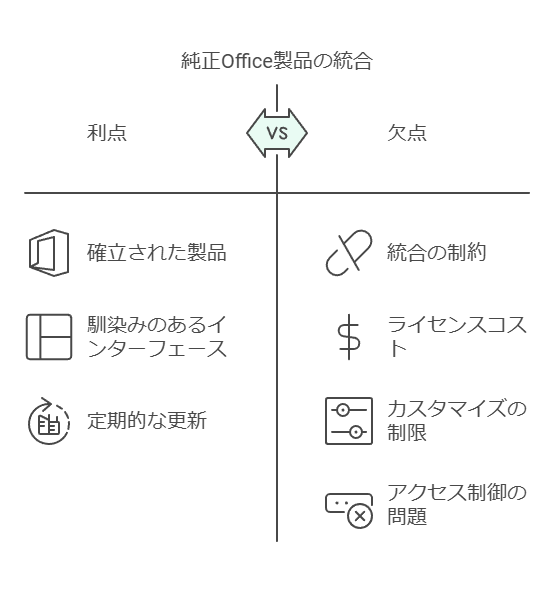

3: 組み込みの課題

純正Office製品を用いた組み込みには、いくつかの課題があります。例えば、Microsoft365のWOPIを使用した場合、自社サービスとの連携に制約が生じる可能性があります。また、ライセンス体系や費用面での制約があり、自社のビジネスモデルに適合しない場合もあります。さらに、純正Office製品では、自社ブランドに合わせたカスタマイズや詳細なアクセス権制御が難しいことがあります。

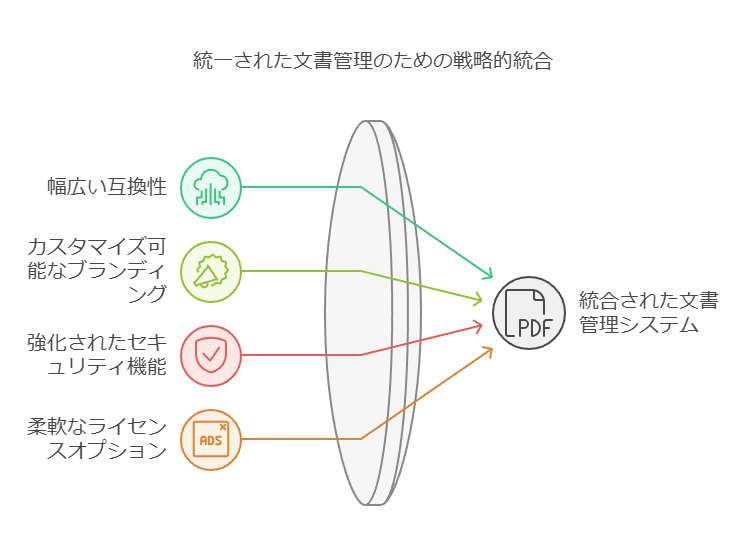

4: 代替ソリューションの提案

このドキュメントエディタは、文書管理システムやメールシステムなど、様々なアプリやプラットフォームに組み込むことが可能です。幅広い開発言語やシステム環境に対応しており、APIを使った簡単な実装が可能です。また、ホワイトラベル対応で自社ブランドに合わせたカスタマイズができ、セキュリティ面でもアクセス権制御など細かな設定が可能です。ライセンス体系も柔軟で、自社サービスのビジネスモデルに合わせて活用しやすいのが特徴です。

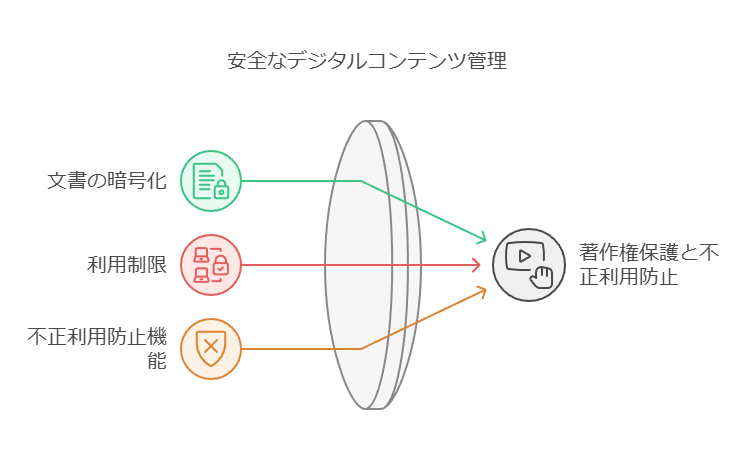

5: DRMの活用

DRM(Digital Rights Management)製品を活用することで、文書の著作権を保護し、利用や複製を制御・制限することができます。これにより、暗号化したまま利用者が第三者に提供しても解読できないようにし、印刷やコピー&ペーストなどの不正利用を防止することが可能です。

1: 内部不正リスクの現状認識

セキュリティ脅威が日々多様化する中で、組織内での内部不正行為に起因する情報流出事件が増加しています。具体例として、元従業員による顧客情報の不正持ち出しや、知的財産や機密情報を新しい勤務先に持ち込む「手土産転職」が実際に発生しており、これらの行為は企業にとって重大なリスクとなっています。こうした犯罪行為が横行することで、経済的な損失だけでなく、企業の社会的信用が大きく失墜する危険性が極めて高くなります。

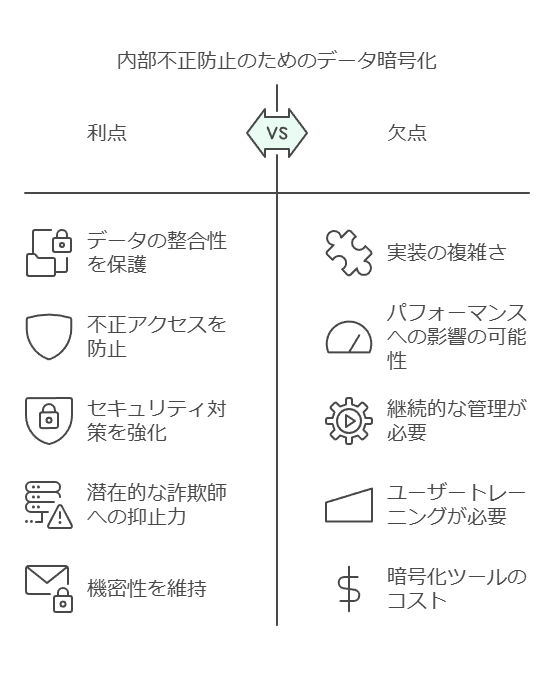

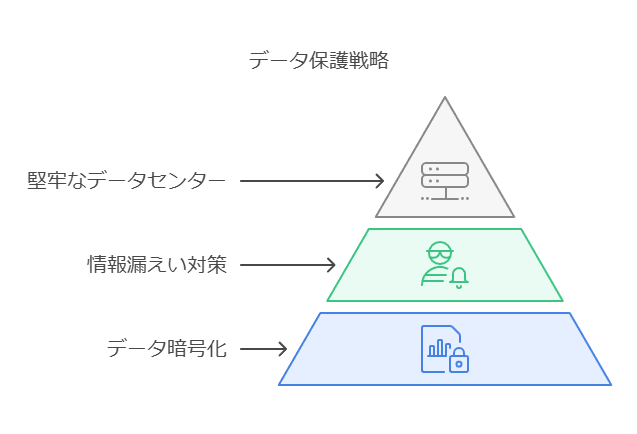

2: 内部不正対策としての「データ暗号化」の有効性

内部不正への対応は非常に難しい課題ですが、その中でも特に有効とされている対策が「データ暗号化」です。暗号化されたファイルは、たとえ不正に持ち出されたとしても、第三者がその中身を解読することはできません。さらに、暗号化と併せてファイルへの操作権限を制限することで、復号や閲覧、編集、印刷といった操作を業務に必要なユーザのみに許可することが可能となり、内部からの情報持ち出しを未然に防ぐことができます。

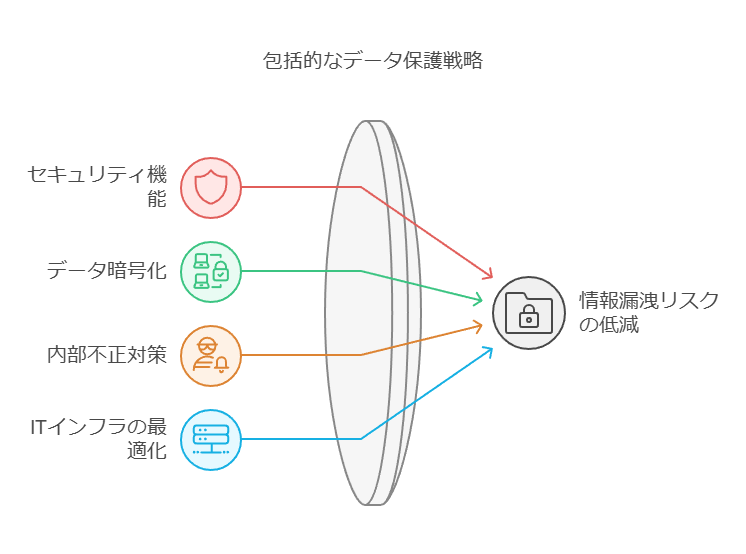

3: 安心・安全なデータ保護環境の構築

データ暗号化だけではなく、総合的な情報漏えい対策を含めた安心・安全なデータ保護環境の構築がますます重要になっています。これを実現するための最適な方法として、「堅牢なデータセンターの活用」が挙げられます。多くのデータセンターは、不正侵入や盗難のリスクを低減する物理的セキュリティ対策を有しているだけでなく、DDoS攻撃や不正アクセスを防ぐ高度なネットワークセキュリティ、厳格なアクセス制御、そして自然災害に耐えうる運用環境を提供しています。

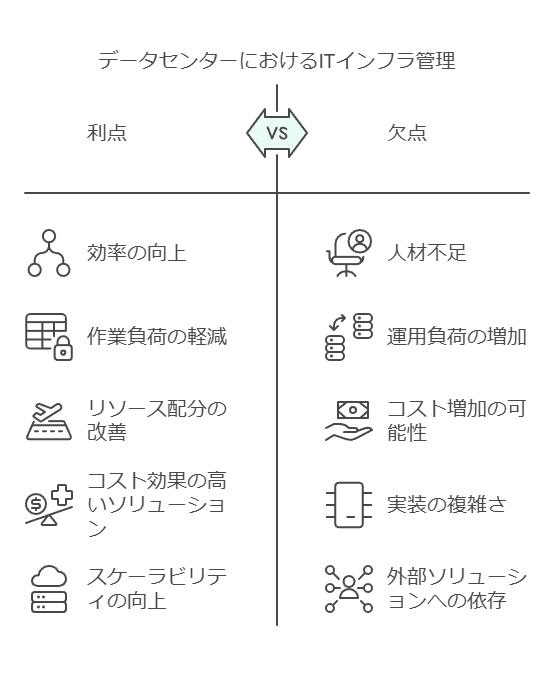

4: ITインフラ運用の課題と解決策の提示

しかし、データセンターを利用する際には、ITインフラの運用担当者の人材不足やサーバ運用の負荷が懸念される場合もあります。そのため、運用管理の課題を解決するための付加価値を持つソリューションを見つけることも重要です。例えば、クラウドライクな運用方法を採用することで、オンプレミス環境を効率的に管理し、セキュリティを強化することが可能です。

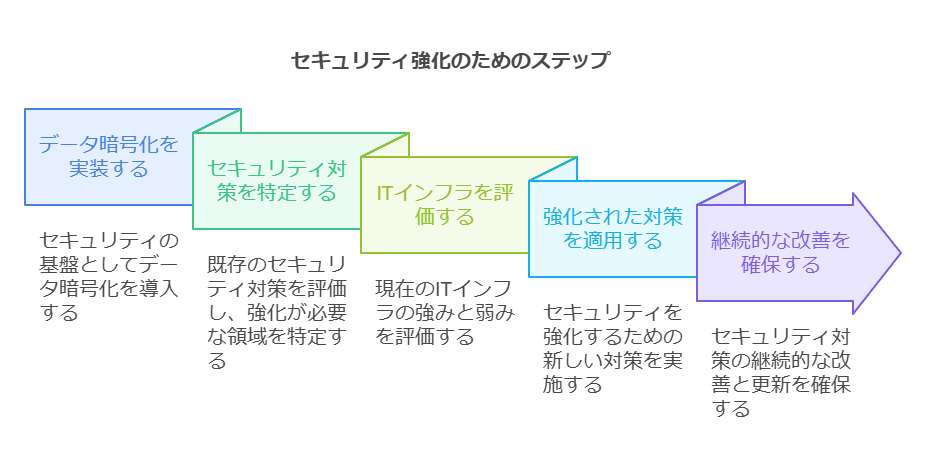

5: セキュリティ高度化と最適なITインフラ運用の実現

データ暗号化を出発点として、セキュリティの高度化を実現するための具体的な方法を解説します。「なぜ内部不正対策としてデータ暗号化が有効なのか」「データセンターが安心・安全なデータ保管先として選ばれる理由」「オンプレミス環境をクラウドライクに運用する方法」など、実際の事例を交えながら、企業のITインフラ環境やセキュリティ対策をレベルアップさせるための具体的なステップを紹介します。

データコンサルタントの視点から、セキュリティリスクへの対応策とその効果を明確にし、企業のITインフラ運用の最適化とセキュリティの高度化を目指す方々にとって有用な情報を取捨選択できる形が理想となります。

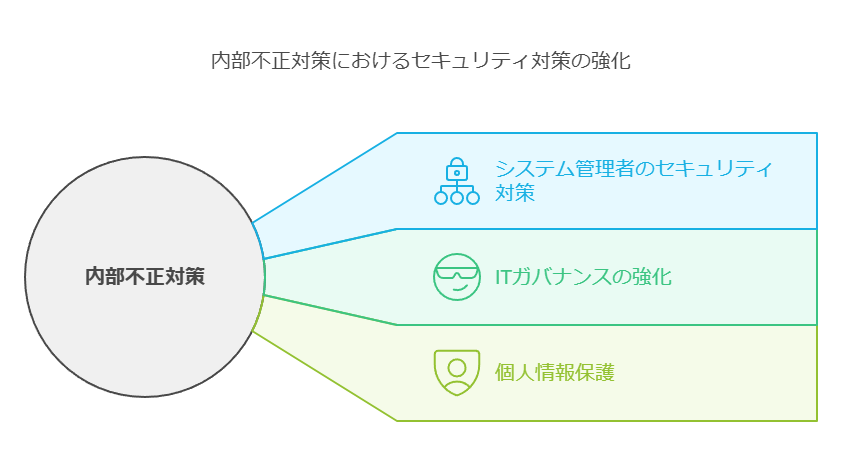

1: 問題提起とリスクの明確化

内部不正による個人情報の漏洩が再び発生しましたが、貴社のセキュリティ対策は十分ですか? 弊社はこれまで多くのお客様に対し、システム管理者のセキュリティ対策やITガバナンス強化のソリューションを提供してきました。このような事態を受け、これまでの経験とノウハウを基に、今求められるシステム管理者や委託先社員の不正防止および早期発見に関するセキュリティ対策のポイントを整理しました。

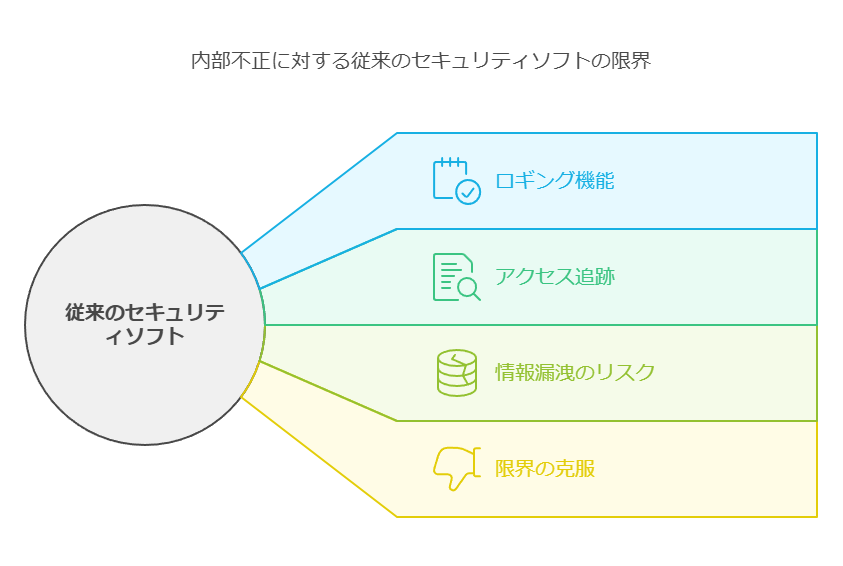

2: 従来の方法の限界を理解する

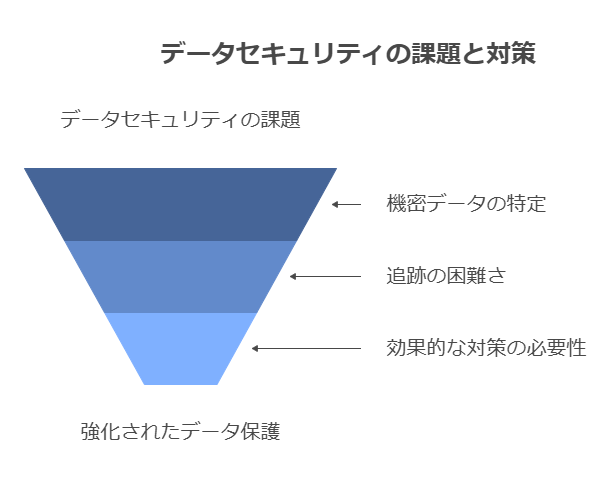

従来のセキュリティソフトでは、内部不正にどう対応すればよいでしょうか。例えば、社員が退職前に機密情報を持ち出す「手土産転職」への対策が課題となっています。一般的なセキュリティソフトは、誰がいつどのファイルにアクセスしたかをログとして記録することで、情報の持ち出しを追跡することが可能です。しかし、この方法には限界があります。例えば、不正行為が発覚した時点で既に情報が外部に持ち出されている場合、対応が後手に回るリスクがあります。

3: 特定の課題に対する具体的なリスクと対応策

また、持ち出されたデータに機密情報が含まれているかどうかの判別が難しく、追跡に時間がかかるケースもあります。このような課題を踏まえ、より効果的な対策が求められています。特に「手土産転職」や産業スパイによる情報漏洩が増加しており、企業の情報セキュリティリスクは多様化しています。2023年3月の情報処理推進機構(IPA)の「情報セキュリティ10大脅威」においても、内部からの情報漏洩が第4位にランクされています。これらのリスクに対する迅速かつ適切な対応が急務です。

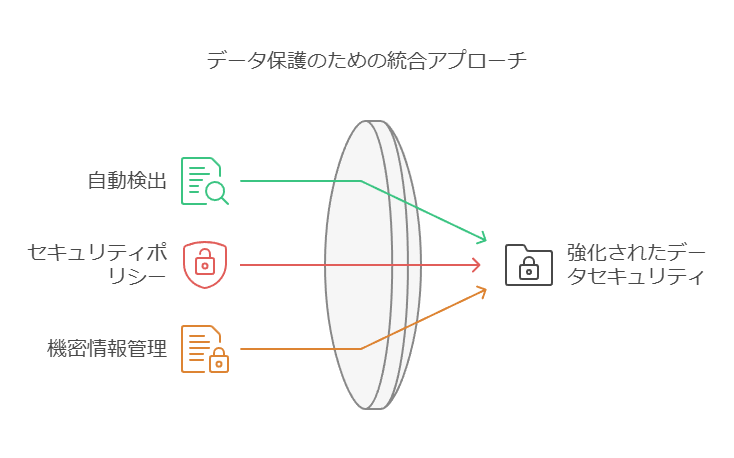

4: コンサルタントとしての提案

弊社のソリューションでは、情報の持ち出し時に各ファイル内の機密情報の有無を自動判別する柔軟なセキュリティポリシーを設定できます。さらに、設定されたポリシーに違反する行為をリアルタイムで検知し、未然に不正行為を防ぐ機能や、PC操作ログを包括的に記録する機能も備えています。これにより、「手土産転職」などによる情報漏洩のリスクを最小限に抑えることが可能です。

情報セキュリティ担当者への提言

このソリューションは、情報漏洩のリスクを最小限に抑えたいと考えている情報セキュリティ担当者にとって、極めて有効な選択肢となるでしょう。セキュリティリスクの多様化に対応するためには、技術的な対策のみならず、管理体制の見直しや、定期的なリスク評価の実施も重要です。

1. 情報漏洩の現状とリスクの増加

情報漏洩の約8割程度は内部脅威によるものであり、リモートワークや転職活動の活発化によりリスクが高まっています。IPAが公表した営業秘密の漏洩ルート(2020年)を内部脅威で再集計すると、外部からのサイバー攻撃等による漏洩が8%なのに対し、内部脅威による漏洩が87.6%と大きく上回っています。また、リモートワークの普及に伴い人の目を気にするシーンが減ったことや、転職市場活発化から同業他社への「手土産転職」のような事案も増え、内部脅威のリスクが高まっています。内部関係者の不正行為による情報漏洩は、より有益な情報が抜き取られてしまう可能性が高く、被害額も大きくなる傾向にあることから、特に機密情報や特許情報などを多く持つ大企業では対策が必要です。

2. 内部脅威のリアルタイム把握と未然防止の難しさ

内部脅威に対策するため、社員の操作ログは収集しているものの、それを怪しい挙動と判断するのには証拠として十分でないため、悪意ある行動の絞り込みと対策実行に工数がかかるといったケースがあります。結果、不正が行われようとしているそのタイミングで対策できず、未然に防ぐことが難しくなってしまいます。

3. ユーザ操作のスコアリングとリスクの可視化、不正の抑止

内部脅威のリスクや必要な対策について解説すると共に、ユーザ操作のスコアリングでリスクを見える化し、不正を抑止する方法を実際のデモを交えてご紹介致します。有益な情報資産を守るため内部脅威に対策を講じたいが何をしてよいかわからない、現状の対策が上手くいかない等でお困りの方に向けて、具体的な解決策を提案します。

4. 手土産転職や産業スパイなど…防ぐことが困難な”内部不正”

組織のネットワーク内に敵が潜む内部不正の防止は非常に困難です。一般的な対策として、特に重要な情報にはアクセス権の設定等が行われますが、正規のアクセス権限を持つ者が犯行に及ぶ事例も多々あり、その有効性には疑問が残ります。特に最近では、「手土産転職」と呼ばれる元社員による機密情報の持ち出しや産業スパイによる漏洩のニュースが後を絶ちません。

1.リスク分析と定量化

製造業における情報セキュリティリスクは多岐にわたり、その影響を定量的に評価する必要があります。2023年のIPA調査によると、”内部不正による情報漏えい”が4位にランクインしており、この脅威の重要性が数値で示されています。外部攻撃vs内部不正外部攻撃と内部不正のリスク比較を行うことで、より効果的な対策立案が可能になります。以下の表で両者を比較します:

2.データ駆動型対策の提案

内部不正防止には、データ分析を活用した多層的アプローチが効果的です。

アクセスログ分析: 機械学習アルゴリズムを用いて、通常とは異なるアクセスパターンを検出します。

行動分析: 従業員の行動データを収集・分析し、リスクスコアを算出します。

予測モデルの構築: 過去の内部不正事例をもとに、予測モデルを構築し、潜在的リスクを事前に特定します。

3.ROI分析

セキュリティ対策の投資対効果(ROI)を算出し、経営判断の材料とします。ROI=(リスク軽減額−投資額)投資額×100ROI=投資額(リス

ク軽減額−投資額)×100

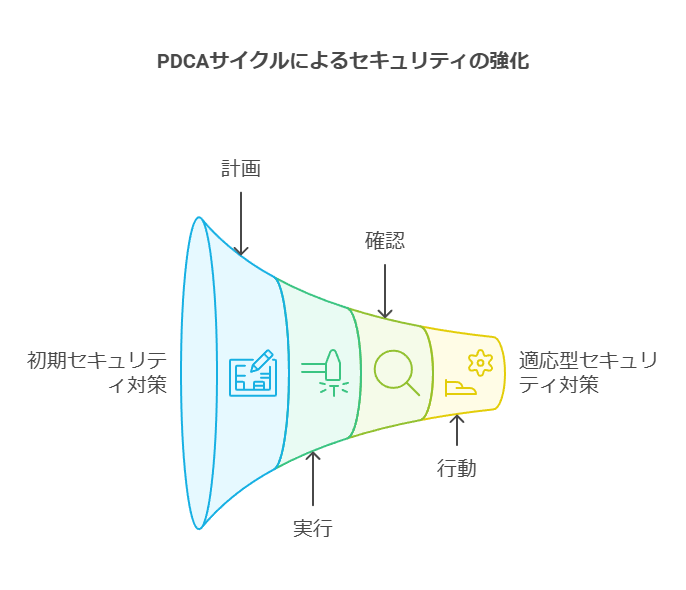

4.継続的モニタリングと改善

PDCAサイクルを回し、データに基づいて対策の有効性を継続的に評価・改善します。これにより、変化する脅威に対して柔軟に対応できる体制を構築します。このアプローチにより、製造業における情報セキュリティリスク、特に内部不正に対して、より効果的かつ効率的な対策を講じることが可能になります。

1. 内部不正の現状とリスク

内部不正行為、特に「手土産転職」などは完全に防ぐことが困難です。昨今、様々なセキュリティリスクが存在し、その中でも内部不正はIPAが公開するデータによると、ネットワーク内部に脅威が潜む内部不正は、外部攻撃と比べ情報を抜き取られてしまう情報量とリスクも大きく、また企業の内情を知っているため確実に価値の高い情報を狙われてしまうという特徴もあります。特に最近では「手土産転職」と呼ばれる元社員による持ち出しや、産業スパイによる漏洩も後を絶ちません。

2. 法的および技術的対策の必要性

内部不正による持ち出しのように防ぐことが極めて困難な脅威に対しては、ファイルが外部に持ち出されることを前提として技術的および法律的対策を講じる必要があります。例えば、不正競争防止法の観点からも法的な備えが必要です。実際に漏洩事故が発生した際に法的保護を受けるためには、営業秘密として適切に管理しておくことが求められます。

3. ファイル暗号化の重要性と課題

内部不正に対する有効な対策の一つがファイル暗号化です。IRM(情報権限管理)を用いてファイルを暗号化管理することで、たとえ機密情報が持ち出されても、持ち出し先では情報を閲覧することが不可能になります。しかしながら、IRMの欠点として対応できるアプリケーションが限られることが挙げられます。特に3DCADなどの特定の製品は対象外となることが多いです。

J-SOX改訂の対応、貴社は十分にキャッチアップできていますか?

15年ぶりに改訂されたJ-SOX(内部統制報告制度)は、内部統制に関わるリスク管理の強化が求められています。企業が効率的かつ確実に対応できるように、J-SOXの主要改訂点をデータ活用と統制強化の観点からわかりやすく解説します。

J-SOX制度の概要: 改訂後のJ-SOXでは、対象となるリスク範囲が明確化されており、これに基づく法的な根拠、ならびに準備スケジュールの策定が不可欠です。データ管理においても、適切な対応を進めるためのスケジューリングが重要です。

不正リスク評価と対応: データ分析を活用したリスク評価の仕組みが鍵となり、不正行為の予防と検知の能力が強化されます。

IT内部統制: クラウドシステムや自動化ツールの導入による統制プロセスの効率化が進む中、最新のITソリューションによって内部統制の信頼性を向上させる方法を提案します。

経営者による内部統制無効化の防止: 経営層の関与がリスクとなり得るため、ガバナンスを強化する戦略と対応策について解説します。

評価範囲の決定: データ主導型のアプローチに基づく適切な評価範囲の設定方法を示し、リソースの最適化と内部統制強化の両立を図ります。

デジタル変革が進む現代、内部統制の強化を目指すなら、データ主導のアプローチを取り入れたIT統制が不可欠です。

1. 問題提起の明確化とデータの重要性強調

現代の企業において、最高データ責任者(CDO)やデータガバナンス担当者は、データの信頼性を強化する必要性に直面しています。データそのものに対する信頼、そしてそのデータから導かれる結果への信頼が今こそ求められています。この信頼こそが、企業全体の価値創出を支える重要な要素となります。

2. 解決策の提示と根拠付け

その信頼を築くための一つの方法が、データマーケットプレイスの活用によるデータの民主化です。McKinseyの調査によれば、「データに基づいた意思決定をサポートしている企業は、そうでない企業に比べて、データ分析目標を達成する確率が2倍に近い」という結果が出ています。これを実現するためには、自動化されたデータマーケットプレイスが有効です。

3. 具体的な行動ステップ

自動化されたデータマーケットプレイスは、データ利用者に対して迅速かつ正確なデータの提供を可能にします。さらに、データの理解を深め、データの品質、信頼性、一貫性を高めることにより、意思決定の正確性を向上させます。このようなデータ管理の効率化は、インテリジェンスと自動化を通じて運用コストの削減も促進します。

4. 実行への呼びかけ

これらの利点を理解したうえで、次に必要なのは行動に移すことです。企業は今すぐ、自動化されたデータマーケットプレイスの構築に向けて進むべきです。

5. 内部脅威の問題提起

次に、今日の企業が直面する大きなリスクとして急速に拡大しているのが「内部脅威」です。2020年のあるレポートによると、内部脅威による年間コストは2年間で31%増加し、1,145万ドルに達しました。また、内部関係者が関与するインシデントの発生率は47%も増加しています。

6. 内部脅威の多様性と分類

ただし、すべての内部脅威が同質ではありません。データの盗難や悪意ある行為など、脅威の形態やその結果は多様です。これらの脅威に対応するためには、それぞれのリスクに適切に対処する体制が求められます。

7. 解決策としてのITMPの提案

内部脅威管理プログラム(ITMP: Insider Threat Management Program)の導入は、こうしたリスクに対処するための有効な手段です。初期段階から強固な体制に移行するためには、組織は明確な目標とベストプラクティスに基づいた戦略を構築する必要があります。

8. サポート体制の提示と実行への誘導

組織がどの段階にあっても、内部脅威管理プログラムの構築をサポートする体制を整えています。適切なリソースを投入し、経営陣の関心を引き出すことが、次のステップです。

内部不正と不注意による個人情報漏洩のリスクと対策

「情報セキュリティ10大脅威 2024」では、ランサムウェアやサプライチェーン攻撃などの外部からの攻撃に加えて、「内部不正による個人情報漏洩」の事故件数が多く報告されています。さらに、「不注意による個人情報漏洩」も高い順位にランクインしており、外部・内部の両面からセキュリティ対策を強化する必要性が強調されています。

一般的に、外部からの攻撃に対するセキュリティ強化に比べて、内部での不正や情報漏洩を防ぐ対策は、組織文化の改善、従業員の教育、アクセス制御の強化など、比較的実施しやすいとされています。しかし、企業のデータセキュリティ体制を真に効果的にするためには、これらの要素を一貫した戦略に基づいて実行し、継続的に改善していく必要があります。

複雑化するセキュリティ対策と優先順位設定の課題

今日の企業は、広範囲にわたるサイバーリスクに対処するため、多層化したセキュリティ対策を導入する必要があります。物理セキュリティ、ネットワーク、データ保護、エンドポイントセキュリティ、クラウドセキュリティ、ユーザー認証やアクセス管理、セキュリティ教育など、多くの領域における対策が求められるため、どこから手を付けるべきか、何を優先すべきか判断が難しくなっています。

特にシステム環境が複雑になるにつれ、脆弱性が発生するリスクも高まり、サイバー攻撃者にとって格好の標的となる可能性があります。そのため、企業は全体のセキュリティ対策を一貫したポリシーのもとで管理し、必要な優先順位をつけることが重要です。しかし、多くのセキュリティ担当者は、限られたリソースや予算の中で、膨大なセキュリティ製品やサービスの選択肢に悩んでいるのが現状です。

セキュリティ現状把握と対策の明確化に役立つ「クイックアセス」

こうした課題に対応するため、まず自社のセキュリティ対策の現状を正確に把握し、必要な対策を優先的に実施することが求められます。迅速に現状を可視化し、改善の道筋を明確にするためのツールとして、弊社では簡易アセスメント「クイックアセス」をご提供しています。このソリューションは、現状のセキュリティポリシーや対策の効果を迅速に評価し、改善すべきポイントを明確にすることで、戦略的なセキュリティ計画の第一歩を支援します。

セキュリティ強化の第一歩を踏み出したい方、また自社のセキュリティ戦略の立案や対応方針の決定に悩まれている方は、ぜひこの機会に「クイックアセス」を活用し、具体的な対策を実行に移すための知見を得ていただければ幸いです。

ここでは、データコンサルタントとして、セキュリティ対策の複雑化に悩む企業に対し、効果的な優先順位付けと、現状の迅速な可視化に役立つ「クイックアセスメント」を具体的なソリューションとして提示しています。これにより、セキュリティ担当者が直面する課題に対して、データ駆動型のアプローチで問題解決を図る姿勢を強調しました。

動的リスクアセスメント

内部脅威管理におけるリスクアセスメントは、通常、特定のユースケースや限定的なシナリオに焦点を当てた対応が主流です。このアプローチは、事後対応的でアドホックな傾向が強く、組織全体のリスクに対して包括的な対策にはなりにくいと考えられます。データコンサルタントの視点からは、より効果的な内部脅威管理体制を構築するためには、動的リスクアセスメントを導入し、以下の3つの重要な要素を包括的に理解し、適切に対応することが求められます。

重要アセットに対する脅威の要素の特定 組織の重要なデータやシステムに対して、内部からどのようなリスクが存在するのかを継続的に監視・評価する必要があります。動的リスクアセスメントでは、これらのアセットに対する脅威要因をリアルタイムで把握し、リスクに応じて即時に対応策を講じるフレームワークを構築することが重要です。

内部関係者のリスク評価 従業員やパートナー、契約者といった内部関係者に対するリスク評価も、動的なプロセスに組み込む必要があります。内部脅威管理は、固定的なモデルではなく、従業員の役割やアクセス権限の変更、データへのアクセス履歴などの要素を動的に評価し、リスクを即座に検出できる体制が理想です。

明確な監督体制の構築 内部脅威管理における監督機能は、CSO、CISO、CPO、法務部門といったステークホルダー間で分担されがちですが、主体的なリーダーシップと責任の所在が曖昧な場合があります。データコンサルタントとしては、ITMP(内部脅威管理プログラム)における役割と責任を明確に定義し、監督体制を整えることで、効果的なリスク管理とコンプライアンス遵守を促進します。

成熟したリスクアセスメントによる価値創出

動的リスクアセスメントを効果的に実施することで、組織全体のセキュリティ意識を向上させ、事前対応型の戦略もサポートします。これにより、企業全体での脅威管理を高度化し、リスクの早期検出と対策を可能にします。次に挙げる3つの分野を測定し、内部脅威管理プログラムのROIを明確に示すことが重要です。

内部脅威インシデントの数 時間経過とともに内部脅威インシデントの発生件数を追跡し、どの防止策やリスク低減策が最も効果的かを評価します。これにより、将来的にリソースをどこに割り当てるべきかを判断でき、より効率的な脅威管理が可能になります。

インシデント対応コスト インシデントの調査、封じ込め、修復にかかる平均コストを追跡します。内部脅威管理プラットフォームを活用することで、インシデント対応の早期化が促進され、長期的にはコスト削減が期待できます。

解決までの時間とコストの最適化 最終目標は、内部脅威インシデントの総数および各インシデントに対する解決までの時間やコストを削減することです。プラットフォームを導入することで、これらの数値を効率的に管理し、全体的な内部脅威リスクを低減させることができます。

データコンサルタントとして、動的リスクアセスメントを組織の内部脅威管理に取り入れることは、企業のリスク管理を強化し、ROIを実証する上で不可欠なアプローチです。

幅広いアラート対応に必要な経験と専門知識

C1WSは多様なセキュリティ対策機能を備えているため、多岐にわたるセキュリティアラートが生成されます。この際、アラートの重要度、他機能での検出状況、影響範囲、外部の攻撃状況などを分析し、迅速かつ的確に対応することが求められます。この判断を迅速に行うためには、セキュリティ担当者に深い知識と経験が求められます。

24時間365日の監視体制の構築

C1WSは365日24時間のサーバー稼働を守るため、監視体制も同様に24時間365日運用されることが理想です。サイバー攻撃は、曜日や時間を問わず発生するため、常時監視する体制は不可欠です。

そこで当社では、セキュリティ監視が難しいお客様のために、24時間365日の監視と対応が可能なマネージド・セキュリティ・サービス(MSS)を提供しています。

MSSを選定する際の比較検討ポイント

MSSはベンダーにより提供内容が異なるため、以下の4つの比較ポイントが重要です:

インシデント発生時の対処能力

MSSのSOC(セキュリティ監視センター)で、発生したインシデント(侵害行為)に対処できるか確認します。ベンダーによっては、インシデント検出のみを行い、対応は顧客に任せるケースもあります。この場合、顧客側で夜間や休日も即時対応が求められるため、初動が遅れると被害が拡大するリスクがあります。

当社のMSSでは、重大なインシデントが発生した際は、24時間365日対応し、ブロック操作と恒久対策の提案まで行います。

これにより、インシデント発生時の初動対応の確実性が高まり、リスクを抑制できます。