目次

大企業の情報漏洩事案の多発

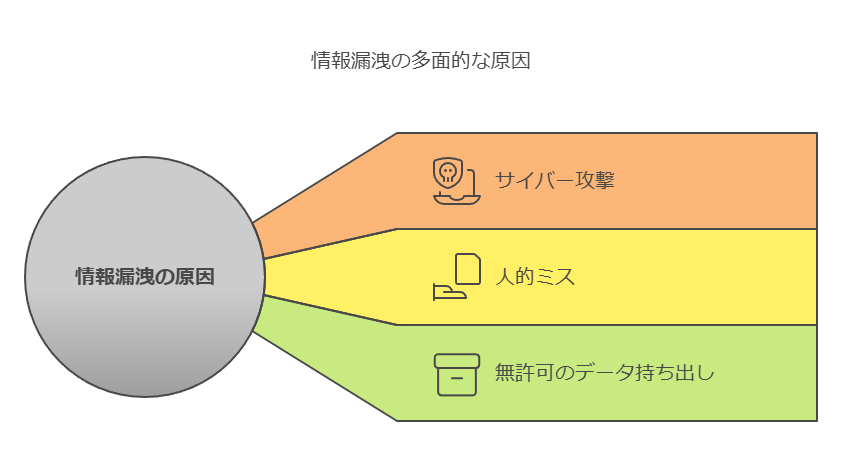

ここ数年、国内外の大企業において、年間100件を超える情報漏洩やデータ紛失の事案が報告されており、2024年も依然としてそのリスクが顕在化しています。これらの事案は、サイバー攻撃や脆弱性を突いた外部からの攻撃のみならず、人的ミスや無許可の外部持ち出しなどの内部要因が原因となるケースが多く見られます。企業にとって、情報漏洩対策は多角的な視点から検討すべき喫緊の課題です。

教育やルールの周知では解決しない課題

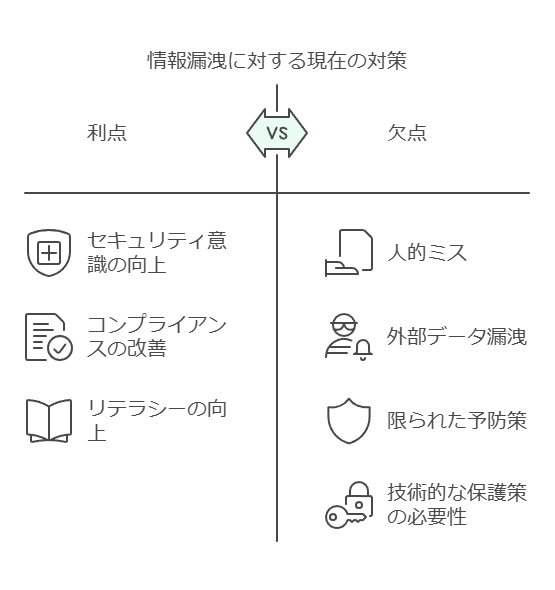

このような状況下で、情報漏洩リスクの低減を図るべく、社内教育や情報管理ルールの徹底を進めている企業は少なくありません。セキュリティ意識を高めるためのリテラシー向上も重要ですが、人的ミスや外部持ち出しなどの内部要因は、教育だけでは完全に防げないという現実があります。特に、人の手が介在するプロセスでは、予防的対策には限界があるため、より技術的な補完が必要です。

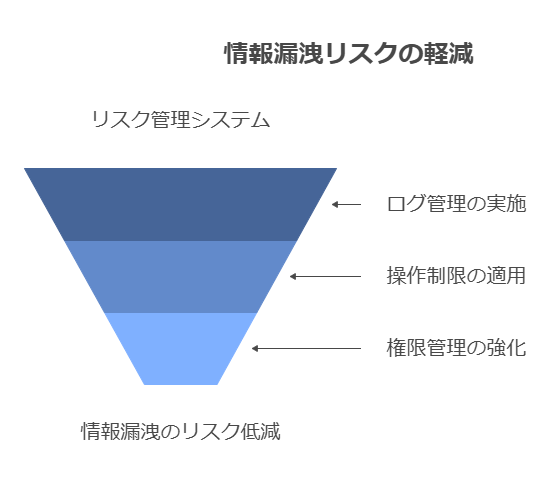

ログ管理と操作制限による情報漏洩リスクの低減

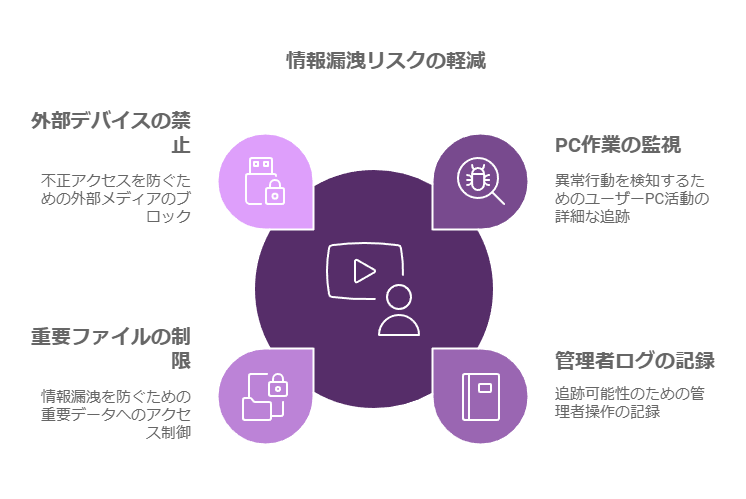

このような課題に対して、システムによる管理が重要となります。本ウェビナーでは、情報漏洩リスクの未然防止と被害最小化を目的に、ログの詳細な管理や操作制限・権限管理を実現するソフトウェアの活用についてご紹介します。このソリューションにより、以下の機能を通じて効果的なセキュリティ対策が可能となります。

PC作業状況の詳細把握:ユーザーのPC操作履歴を把握し、異常行動を早期に検知。

管理者の操作記録の取得:システム管理者の操作ログを記録し、追跡可能性を確保。

重要ファイルの操作制限:重要なデータの変更・削除などを制限し、情報流出を防止。

外部デバイスへのアクセス禁止:USBデバイスなどの外部メディアからの不正アクセスを防ぐ。

情報システム部門の担当者や責任者、さらには安定したビジネス環境を維持したい経営層にとって、効果的な情報漏洩対策を提供するソリューションなどがあります。

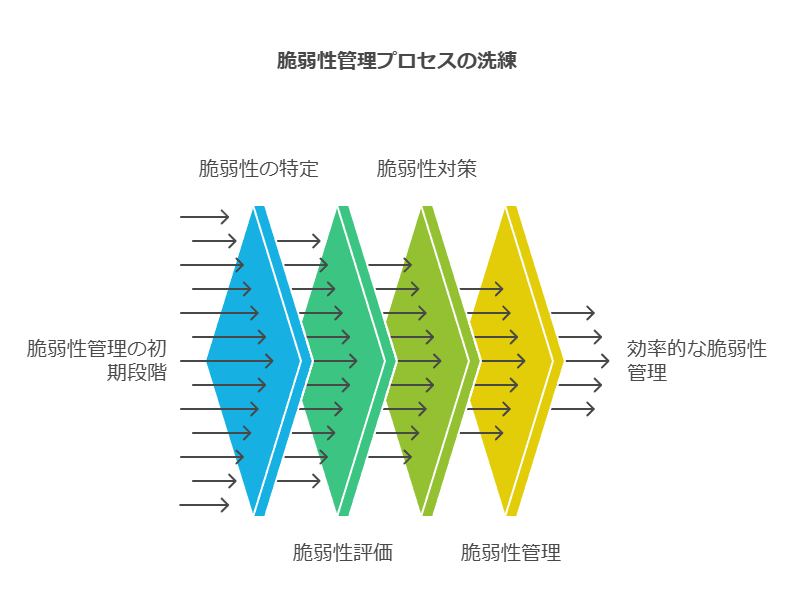

脆弱性情報の収集と適用管理における課題と対策

1. 脆弱性情報の収集における課題

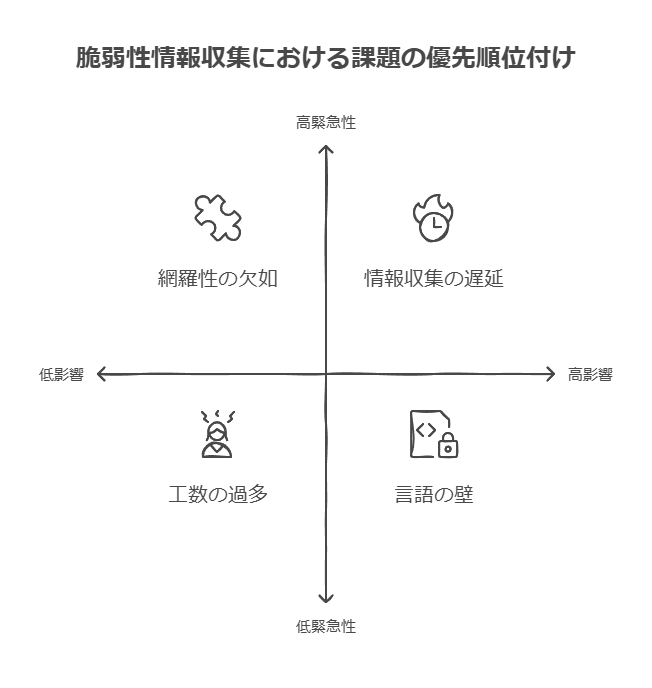

企業が直面している脆弱性情報収集に関する主な課題は以下の通りです:

情報収集の遅延:

自社環境やシステムに関連する脆弱性情報を迅速に特定できず、対応が後手に回る。

網羅性の欠如:

収集が十分に行えているかの確信が持てず、不安が継続する。

工数の過多:

最新の脆弱性情報やパッチ情報を探し出す作業に多くの時間が割かれる。

言語の壁:

情報が英語で提供されることが多く、正確に理解するのが難しい。

収集の未実施:

情報収集そのものがシステム化されておらず、対応が停滞するケース。

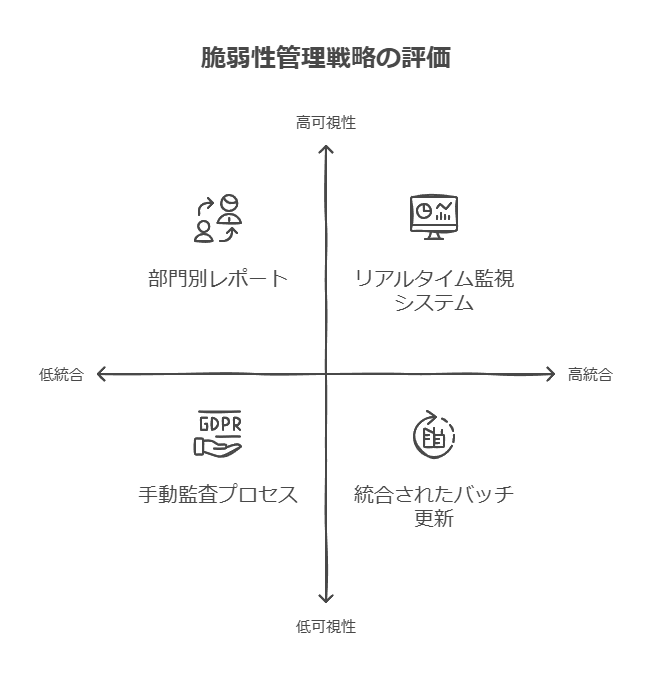

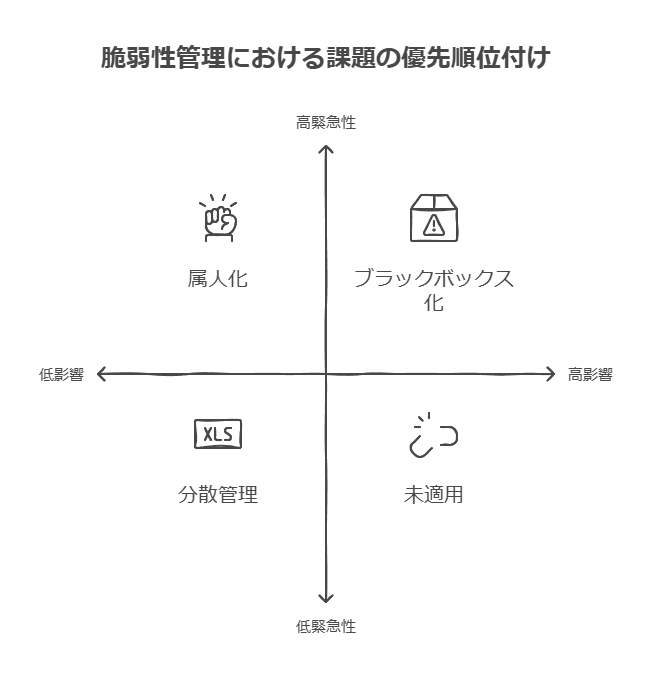

2. 脆弱性情報収集後の適用および管理の課題

脆弱性対策を適用し、管理する段階でも以下のような問題が発生しています:

属人化:

危険度に応じたパッチ適用基準が明確化されておらず、個人の判断に依存している。

分散管理:

部門ごとにエクセル等で管理しているため、全社的な一元管理ができていない。

ブラックボックス化:

システム保守を委託しているベンダーに任せきりで、状況が見えない。

未適用:

脆弱性の対策実施やその後の管理まで手が回らないケース。

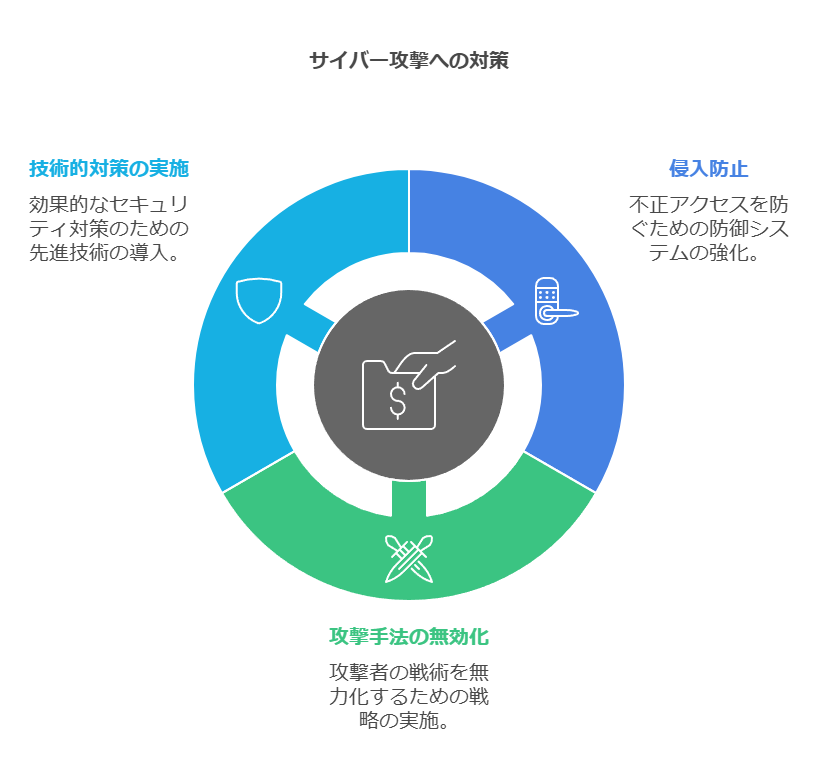

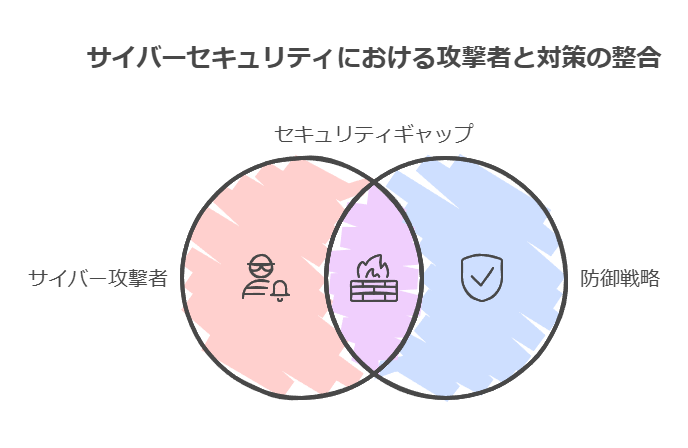

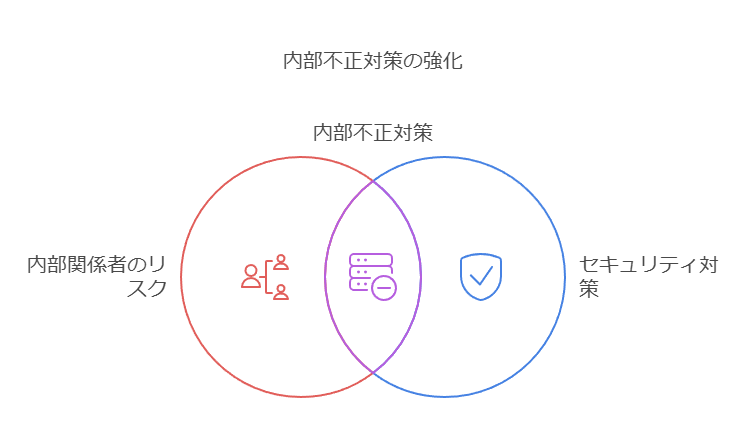

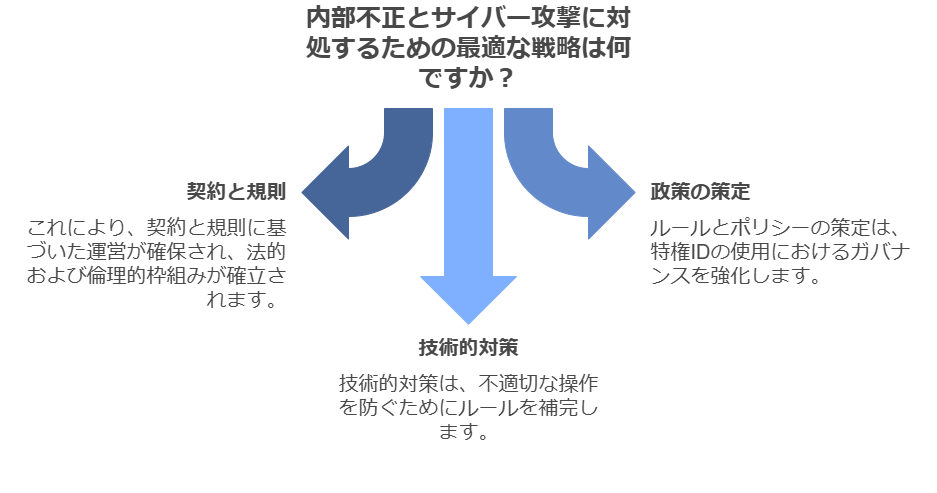

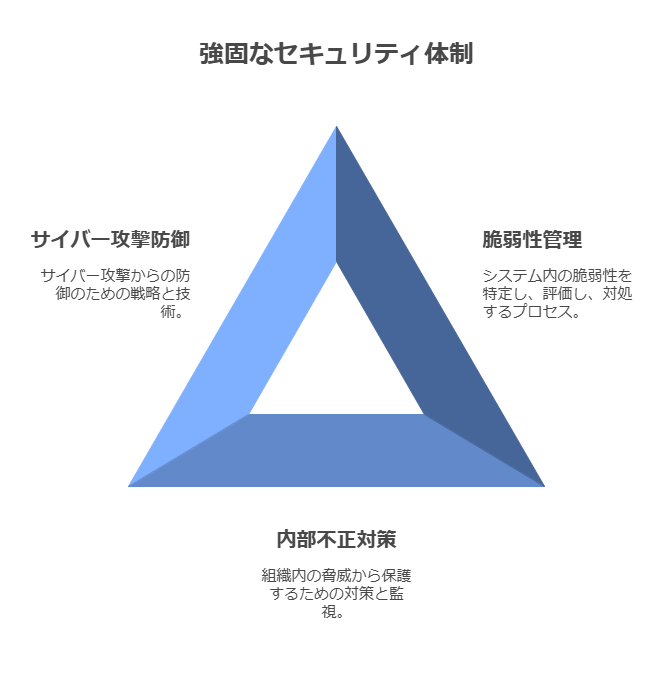

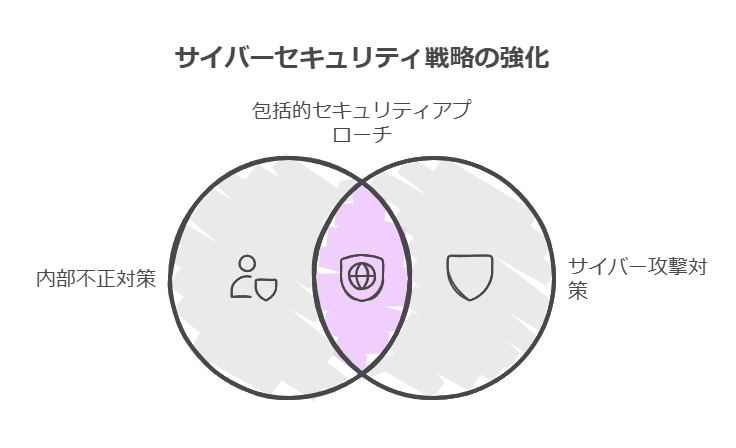

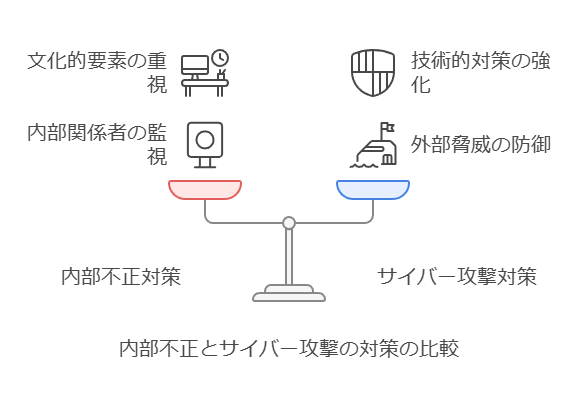

3. 内部不正対策とサイバー攻撃対策の根本的な違い

セキュリティ対策を立案する際には、内部不正とサイバー攻撃の特性を理解することが重要です。

(1) 内部不正対策

内部不正は、社員や委託先など内部関係者によるものが主な対象です。このため:

対策の前提:

契約ルールや規定、社会的規範に基づいた業務遂行を求める。

基本方針:

まずはルールやポリシーを制定し、特権IDの使用におけるガバナンスを強化。

技術的補完策:

不適切な操作を防ぐために、ルールを補完する技術的な対策を導入。

(2) サイバー攻撃対策

一方、サイバー攻撃は外部の攻撃者を対象とします。これには:

攻撃者の特性:

ルールや規定が通用しない反社会的立場の個人や組織が関与。

技術的対策が必須:

攻撃手法が成立しない仕組みを構築し、侵入や攻撃を防ぐ技術的対応が求められる。

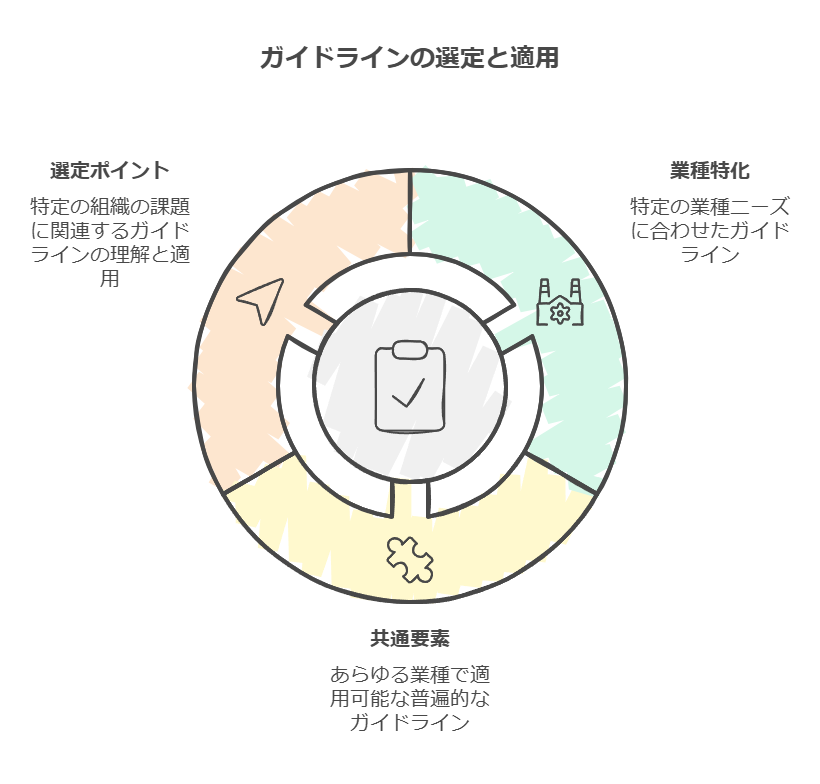

4. ガイドラインの参照と活用

企業が参照すべきガイドラインを選定する際には、以下を考慮する必要があります:

業種や対象システムの違い:

各ガイドラインには、それぞれ特定の業種やシステムに焦点を当てた内容が含まれています。

共通部分の活用:

ガイドラインには、業種やシステムに関わらず参考にできる共通要素も多く含まれています。

選定ポイント:

1.4節で紹介されるような各種ガイドラインの特色を理解し、自社の課題に合った部分を抽出・適用することが有効です。

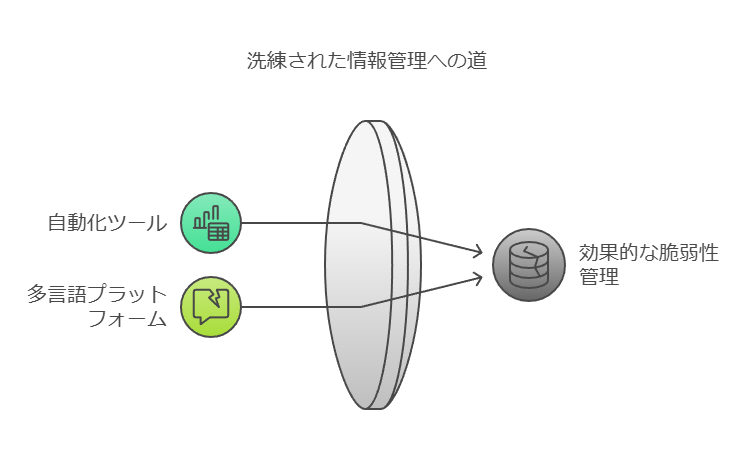

データコンサルタントの視点での推奨施策

1. 情報収集の効率化

自動化ツールの導入:脆弱性情報をリアルタイムで収集するツールを活用。

多言語対応プラットフォーム:日本語での情報提供を行うサービスを採用。

2. 一元管理の徹底

統合管理ツール:全社レベルでの脆弱性管理を可能にするソリューションを採用。

可視化ダッシュボード:各システムや部門の対応状況をリアルタイムで把握できる仕組みを構築。

3. ポリシー策定

リスク評価基準の明確化:危険度に応じたパッチ適用基準を定義。

内部不正と外部攻撃の併存対策:リスクの特性に応じて異なるアプローチを明文化。

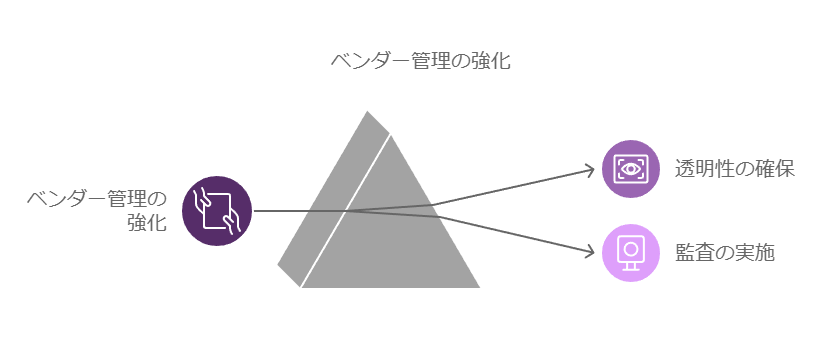

4. ベンダー管理の強化

透明性の確保:委託先との契約に、管理状況の報告義務を明記。

監査の実施:定期的にベンダーの運用状況をレビューし、改善を求める。

これらの取り組みを通じ、脆弱性管理の課題を解消し、内部不正およびサイバー攻撃の双方に対処できる強固なセキュリティ体制を構築することが可能となります。

情報漏洩リスクへの包括的対策:現状と解決策の提案

大企業を襲う情報漏洩の現状

近年、大企業における情報漏洩や紛失事案が毎年100件以上報告されており、2024年もすでに複数の事案が確認されています。

これらの情報漏洩の原因は、大きく分けて以下の2つに分類されます:

外部要因:ランサムウェアなどのサイバー攻撃や脆弱性を狙ったハッキング

内部要因:人的ミス、社内規定違反による外部持ち出し

情報漏洩は、企業の評判や信頼に大きなダメージを与えるリスク要因です。そのため、多角的な視点での対策が必要不可欠です。

内部要因の撲滅が難しい理由

情報漏洩の内部要因対策として、多くの企業が以下の取り組みを行っています:

社内教育プログラムの実施

情報管理ルールの策定および周知

これらの施策は、社員のセキュリティリテラシー向上に貢献しますが、以下の制約があります:

人為的エラーは完全に防げない:人の手が関与する以上、ミスや規則違反はゼロにはなりません。

悪意のある行動を防ぐのは難しい:不正なデータ持ち出しやアクセスは、意識の徹底だけでは対応が不十分です。

そのため、教育や規則だけに依存せず、システム的な制御とモニタリングを組み合わせることが効果的です。

システム的なアプローチによる解決策

内部要因を抑制し、情報漏洩リスクを最小化するためには、ログ管理、操作制限、権限管理を活用する統合的なソリューションが求められます。

PC作業状況の詳細把握

社員の業務内容やアクションをログとして記録することで、不審な行動を早期に検出

管理者の操作記録の取得

管理者権限による操作を記録し、不正な変更やデータ削除のリスクを低減

重要なファイルの操作制限

ファイルのコピー、移動、削除などを制限し、不適切なデータ操作を未然に防御

外部デバイスのアクセス禁止

USBメモリや外部ストレージの使用を制限し、データ持ち出しの機会を排除

これにより、情報漏洩を未然に防止し、万一の事態が発生した際にも迅速に原因を特定して被害を最小化することが可能です。

推奨対象

情報システム部門:組織全体のセキュリティ体制を強化したい担当者

経営層:安定した事業環境を維持し、企業価値を守りたい意思決定者

データコンサルタントの視点からの推奨

情報漏洩対策の強化には、以下の3つの要素が重要です:

リスクの可視化:ログ収集と分析を活用し、不正な行動や潜在的な脅威を早期に検知する。

プロアクティブな対応:操作制限や権限管理を通じ、リスクが顕在化する前に対策を講じる。

迅速な事後対応:漏洩発生時には、記録されたデータを基に原因を特定し、対応を迅速化する。

これらのニーズを満たす実用的なツールを使用するのが効果的です。

教育施策や規則強化に加えて、システム的なソリューションを導入することで、情報漏洩リスクを大幅に低減し、企業全体のセキュリティレベルを向上させることができます。

脆弱性診断の限界と効果的なセキュリティ対策

脆弱性診断が求められる背景

高度化するサイバー攻撃により、企業や組織が情報漏洩や業務停止などの甚大な被害を受ける事例が増加しています。この状況下で、情報セキュリティ確保とリスク管理を目的とした「脆弱性診断」の実施は、以下の点で重要な役割を果たします:

顧客要請への対応:顧客に対し、システムの安全性を保証するための信頼構築。

法令順守と基準の達成:カード決済関連の「PCI-DSS」やクラウドサービスの「ISMAP」などの認証取得。

コストの削減:インシデント発生後の対応コストを低減し、ビジネスの継続性を確保。

これらの目的から、定期的な診断実施は、企業にとって不可欠なセキュリティプロセスといえます。

脆弱性診断の課題:期待と現実のギャップ

脆弱性診断を行っているにもかかわらず、セキュリティ事故が後を絶たない現状があります。この要因として、以下の課題が挙げられます:

診断結果の不十分な活用

検知された脆弱性に対する適切な修正が行われない場合、攻撃者に悪用されるリスクが残ります。

診断結果の優先順位付けが不十分だと、重大な脆弱性の対応が遅れる可能性があります。

進化する脅威への対応力不足

新たな攻撃手法や脆弱性に迅速に適応できなければ、効果的な防御は困難です。

動的に変化する攻撃に対して、診断だけではリアルタイムの防御ができません。

システムの複雑化

ビジネスのデジタル化が進む中、アプリケーションやインフラは複雑化しています。

異なる技術、フレームワーク、外部サービスが連携する環境では、見過ごされた脆弱性がリスクを増幅します。

脆弱性診断を最大限に活用するためのポイント

脆弱性診断の効果を引き出すためには、診断を単なるプロセスに留めず、以下のアプローチを組み合わせる必要があります:

診断結果のアクションプラン化

診断結果を基に、脆弱性の修正計画を明確にし、優先順位を付けて対応を進める。

定期的なフォローアップ診断を実施し、対応状況を検証する。

継続的なモニタリングと更新

脆弱性診断に加え、セキュリティログや脅威インテリジェンスを活用したリアルタイム監視を導入する。

新しい攻撃手法や脆弱性情報に基づき、セキュリティポリシーを更新する。

包括的なセキュリティアーキテクチャの構築

Webアプリケーションファイアウォール(WAF)や侵入検知システム(IDS/IPS)などの補完的なセキュリティ技術を併用する。

セキュリティの「シフトレフト」(開発初期段階からセキュリティを組み込む)を実践する。

データコンサルタントからの提案:リスク管理の最適化

脆弱性診断の効果を最大化するには、診断結果をビジネスリスクに紐づけ、実行可能なアクションプランを策定することが鍵です。また、以下の点も重要です:

経営層への適切な報告

診断結果をリスクのビジネス影響として可視化し、経営層に理解を促すことで、適切なリソース配分を確保します。

ツールとプロセスの統合

自動化ツールを活用して、診断、修正、モニタリングを一貫したフローで管理します。

セキュリティ文化の醸成

教育プログラムや意識向上キャンペーンを実施し、社員全体でリスクを低減する体制を整えます。

脆弱性診断はセキュリティ体制の基盤ですが、それだけでは十分ではありません。診断を起点とした戦略的なリスク管理を通じて、進化する脅威に柔軟に対応できる組織を構築しましょう。

内部不正・情報漏洩リスクと脆弱性診断の課題へのアプローチ

セキュリティ推進の課題:内部不正がもたらす影響

内部不正や情報漏洩は、システムのセキュリティ管理を複雑化させるだけでなく、品質管理部門やプロダクトマネージャーなどのセキュリティ推進担当者に以下のような課題をもたらします:

脆弱性の発見・修正の遅れ:人的要因が原因となる問題は、ツールや診断サービスだけではカバーしきれない場合があります。

管理の複雑化:関係部門間の調整が進まないことにより、脆弱性対応が後手に回る。

さらに、外部の脆弱性診断サービスを利用しても、診断ツールの精度や診断項目の不足により、以下のリスクが残ります:

検知漏れや誤検知:一部の診断ツールは特定の脆弱性に対応しておらず、攻撃リスクを残す可能性がある。

診断範囲の限界:一般的なチェック項目にのみ対応しており、潜在的なリスクやビジネス特有の脆弱性を特定できない場合がある。

脆弱性診断に関する誤解と課題の解消方法

「外部の脆弱性診断サービスを利用しているが、その効果に疑問がある」と感じている企業は少なくありません。この課題を解決するために、以下の2つの視点が重要です:

脆弱性診断の限界を理解する

従来型の診断サービスには、過信によるリスクが存在します。診断範囲が限定的である場合や、誤検知による対応コストの増加がその一例です。

診断結果がどの程度包括的か、具体的なリスク評価が行われているかを検証する必要があります。

リスクベースアプローチの導入

診断だけでなく、リスクに優先順位を付けたアプローチを採用することで、限られたリソースを最大限に活用し、最も重大なリスクへの対応を優先できます。

また、継続的なセキュリティモニタリングと診断を組み合わせることで、動的な脅威にも対応可能です。

効果的な脆弱性診断を実施するためのポイント

脆弱性診断を成功させるには、以下の点に注意したパートナー選定とプロセス設計が重要です:

診断範囲と精度の確認

診断対象に特化したツールを利用しているか、最新の攻撃手法や脆弱性データベースを活用しているかを確認します。

独自要件(例:特定業界向けリスク)への対応力がある診断サービスを選択することが不可欠です。

リスク評価とアクションプランの提供

診断結果に基づいて、リスクの優先順位を明確にし、具体的な修正手順を提供できるパートナーを選びましょう。

脆弱性対応後の効果検証も重要な要素です。

包括的なセキュリティ体制の構築

脆弱性診断に依存するだけでなく、セキュリティ運用体制を整えることが、リスク軽減には不可欠です。

自動化ツールや脅威インテリジェンスの導入を検討し、継続的なリスク評価を行います。

イベント:脆弱性診断の誤解を解消し、実践的な手法を学ぶ機会

企業の情報システム担当者やセキュリティ推進部門の責任者を対象に、以下の内容を解説するセミナーを開催します:

脆弱性診断サービスの限界を理解する

診断の過信がもたらすリスクを具体例とともに説明し、正しい理解を促進します。

効果的な診断実施の手法とサービス選定のポイント

リスクベースの診断方法を採用することで、より高いセキュリティ効果を実現するアプローチを紹介します。

セキュリティリスク軽減のための総合的な対策

診断結果をビジネスリスクに結びつけた実行可能な戦略の策定方法を提案します。

「セキュリティリスクを軽減し、より効果的な脆弱性診断を行いたい」と考える企業の皆様にとって、有益な情報を提供する企業です。ぜひご相談ください。

人手不足と業務の属人化リスクの高まり

少子高齢化が進む中、労働人口の減少や人材不足、労働者の高齢化により、特定の従業員に業務知識やノウハウが集中する傾向が強まっています。このような状況下では、従業員の突然の退職や組織改編に伴う急な配置転換が発生した際、業務の円滑な引き継ぎが困難になるリスクが高まります。これを放置すれば、業務の混乱やノウハウの喪失が避けられず、組織運営全体に深刻な影響を与える可能性があります。

業務プロセスの標準化の重要性と正しいアプローチ

業務知識やノウハウを組織内で効果的に継承するためには、まず現行の業務プロセスを体系的に可視化することが不可欠です。プロセスの可視化により、業務手順や基準が明確になり、必要な情報を網羅的に洗い出すことができます。その後、可視化された情報を基に業務を整理・分析し、プロセスの効率化を図ることで、高品質な業務プロセスの標準化が実現します。これにより、属人化の解消や業務効率化など、組織全体の業務改善に向けた取り組みが可能となります。

目的に基づいた業務改善の具体的手法

業務改善支援ツールを活用し、組織内の業務知識やスキルの標準化に向けた具体的な手順を解説します。このツールでは、目的に応じた業務の棚卸表を簡単に作成でき、マニュアルの自動生成機能により、情報が正しく整理された『活きたマニュアル』を効率的に作成可能です。これにより、業務の標準化を迅速に進めることができます。また、ツールの提供だけでなく、業務整理の伴走支援も行っており、バックオフィス業務の属人化解消や業務の可視化、業務効率化を目指す方に最適なソリューションです。

ここでは、業務の属人化リスクの背景と、その解決策としての業務プロセスの標準化の重要性が強調されています。具体的なアプローチやツールの活用方法についても、実践的な視点から解説されています。

情報漏洩対策とPCセキュリティ管理の強化策

1. 増加する情報漏洩インシデントの背景

情報漏洩事故が頻発する中、企業においてセキュリティルールの遵守がますます重要視されています。IPA(情報処理推進機構)が発表した「情報セキュリティ10大脅威 2022」では、ランサムウェアや標的型攻撃、そしてテレワークなどの新しい働き方を狙った攻撃が上位を占めており、これらの脅威に対する対策が急務となっています。特に、新入社員が配属されるこの時期はヒューマンエラーのリスクが高まるため、強化されたセキュリティ対策の実施が必要です。

2. PCセキュリティ違反の可視化と課題

多くの企業では、情シス部門のリソース不足や現場からの反発により、社用PCのセキュリティ状況を適切に監視できていないことが課題となっています。これにより、ポリシーに違反したPCが早期に検出されず、セキュリティリスクが高まるケースが多々見られます。セキュリティリスクの可視化と、組織全体でのリスク状況の把握が急務です。

3. 検疫システムの運用課題と対策の必要性

検疫システムは、ポリシーに違反したPCに警告メッセージを出すものの、実際の対策が遅れるケースが多く見られます。ネットワークからの隔離運用が管理者に負担をかけ、現場の業務に支障をきたすことがしばしばあります。これらの問題を解決するためには、より効果的で管理負荷の少ない対策が必要です。

4. セキュリティリスクの早期検出と対策

IT資産管理ツールの活用は、セキュリティリスクの高いPCを検出し、業務を止めることなく迅速に対策を行うための効果的な方法です。これにより、従業員のセキュリティ意識を向上させつつ、企業全体のセキュリティリスクを低減することが可能です。

5. セキュリティルールと対象者

従業員が1,000名以上の企業における「セキュリティルールの遵守状況が見えない」という課題に対し、リスクの可視化や自動化されたチェック機能を通じて、セキュリティ状況の改善に役立つ方法を解説します。システム担当者が直面するこれらの課題に対する具体的なソリューションを提供し、業務効率を維持しながらセキュリティを強化する手法があります。

このようにデータコンサルタントの視点では、具体的なリスクの可視化と運用負荷の軽減が重要なポイントであり、これらを実現するための適切なITツールの導入が求められます。

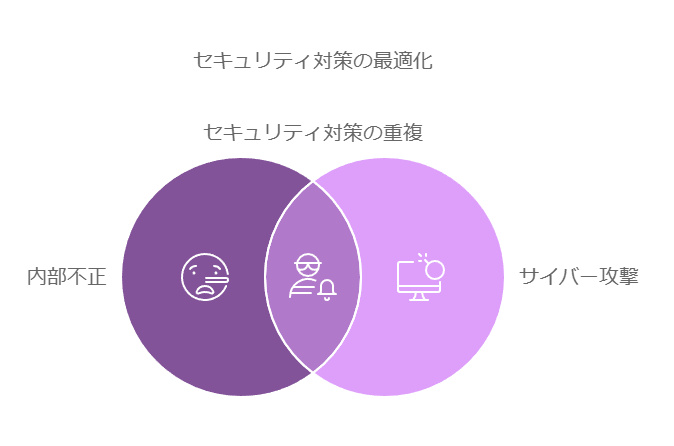

1: セキュリティ対策の重要性の増大

デジタル化が急速に進展する現代において、企業はますます多様化するセキュリティリスクに直面しています。これにより、様々な脅威への対策がこれまで以上に重要となっています。外部からの脅威として、不正アクセスやマルウェア感染による情報漏洩が挙げられます。これらの外部要因に対する対策と並行して、内部要因に起因するリスク、特に不正行為や人的ミスへの対策が求められています。

2: 内部不正のリスク認識と現状分析

特に、不正行為による脅威は増加傾向にあり、「情報セキュリティ10大脅威 2023」でも第4位にランクインしています。このような内部リスクは、企業の信頼性を損なうだけでなく、取引先との関係悪化や経済的損失を引き起こす可能性が高いため、戦略的な対策が不可欠です。しかし、内部不正は企業内部の関係者によって行われるため、発見が困難であり、事後対応に終始しがちです。

3: ログ管理ソリューションの紹介

このような不正行為を未然に防ぐためには、リアルタイムでの兆候検知が鍵となります。操作ログ管理システムは、リアルタイムでのログ監視機能を備え、独自開発の高速検索エンジンにより膨大なログデータを即座に検索・分析することが可能です。これにより、収集したログデータを最大限に活用し、潜在的な不正行為の兆候を早期に検知することができます。

4: 具体的な活用事例と手法の提示

さらに、ツールを活用した不正行為の兆候検知の具体的な事例や、効果的なログ分析手法についても解説いたします。これらの実例を基に、外部および内部のセキュリティリスクに対して包括的な対策を講じたいとお考えの企業にとって、信頼性の高いソリューションとなるでしょう。

セキュリティリスクへの対策の重要性を強調しながら、具体的なソリューションとその利点をデータコンサルタントの視点からより明確に示しました。

情報漏洩とセキュリティ対策の重要性

情報漏洩の原因は多岐にわたります。誤操作や設定ミス、従業員による意図的な情報持ち出しなど、企業や組織は日々多様なリスクに直面しています。特に、マルウェアやフィッシング、リスト型攻撃といったサイバー攻撃による情報漏洩は、膨大な取引や顧客情報を扱う組織にとって甚大な影響を及ぼします。したがって、システム全体のセキュリティを確保し、適切な監視と運用を実施することは不可欠です。データコンサルタントとしては、これらのリスクを軽減するために、最新のセキュリティ技術の導入や従業員教育の強化を提案します。

業務効率化の推進

デジタルトランスフォーメーション(DX)の進展により、企業は従来の働き方を見直し、業務の可視化と効率化に取り組んでいます。管理職にとって、業務効率化は重要なミッションとなっていますが、多忙な日々の中で何から始めればよいか分からない、周囲を巻き込むことが難しいなどの課題があります。データコンサルタントとしては、業務プロセスの分析と改善を通じて効率化を支援し、具体的な事例とノウハウを提供します。

コラボレーションツールの普及と文書情報管理

リモートワークの普及に伴い、SlackやTeamsなどのコラボレーションツールが広く利用されています。これにより、文書の作成過程やコミュニケーションが電子データとして記録されるようになりました。データコンサルタントとしては、これらのツールを活用して文書情報の管理を効率化し、プロセスの透明性を高めることを提案します.

新しい文書情報管理のアプローチ

文書情報管理においては、完成済みの文書の管理だけでなく、作成過程やコミュニケーションの履歴も考慮する必要があります。データコンサルタントは、これらの要素を含めた包括的な情報管理システムの設計と導入を支援し、組織の情報管理能力を向上させます

業務委託先からの情報漏洩と自社内部の不正行為:企業を脅かす二大セキュリティリスク

自社および業務委託先における内部の人間による情報漏洩は、企業にとって継続的な脅威となっています。例えば、グループ会社から顧客情報が不正に流出し、その結果、社長が引責辞任する事態にまで発展したケースも存在します。このように、委託先を含むサプライチェーン全体の情報管理における脆弱性が露呈する中、機密情報の外部流出は企業の信頼性を大きく損ない、法的責任や多額の損害賠償リスクを招く可能性が高まります。

情報漏洩対策が重要な経営課題となる背景

近年では、セキュリティ事故の責任が経営層に直接及ぶケースが増加しており、情報漏洩対策はもはや単なるITの問題ではなく、重要な経営課題として位置づけられています。この背景には、経営層が情報セキュリティに対する理解と責任を深く認識し、サプライチェーン全体のリスク管理に対してより積極的な対応が求められるようになったことがあります。

サプライチェーン全体の情報管理の複雑さとその対応

従業員による内部不正リスクを完全に排除することは困難であり、特に業務委託先においては、自社のコントロールが及ばない部分も多いため、ポリシーの徹底やシステム的な対策を行うことは容易ではありません。このため、企業は情報漏洩が「必然的に起こりうるもの」として認識し、被害をいかに最小化するかが重要な課題となります。

情報資産の保護と損害の最小化を実現するアプローチ

企業は、自社および委託先を問わず、情報資産の保護と、万が一の情報流出時の損害を最小化するための方策を確立する必要があります。具体的な対策として、ファイル暗号化と権限制御を同時に実現するIRM(Information Rights Management)システムの導入が有効です。

ファイル暗号化によるビジネス継続性と情報機密性の確保

たとえ外部に情報が流出したとしても、暗号化されたデータは解読不能であり、無意味なものとなります。これにより、ビジネスの継続性と情報の機密性が保たれ、経営リスクの大幅な軽減が可能となります。このソリューションは、情報漏洩による経営リスクに対する不安を抱える経営者や役員の方々に最適です。

サプライチェーン全体における情報管理の複雑さやリスクを認識しながら、実践的なソリューションを提案する内容を記載。特に、ファイル暗号化による具体的な防御策を強調することで、経営者層に対して安心感を与えるアプローチする手法が有効です。