目次

デジタル機器導入と内部・外部からの脅威の増加

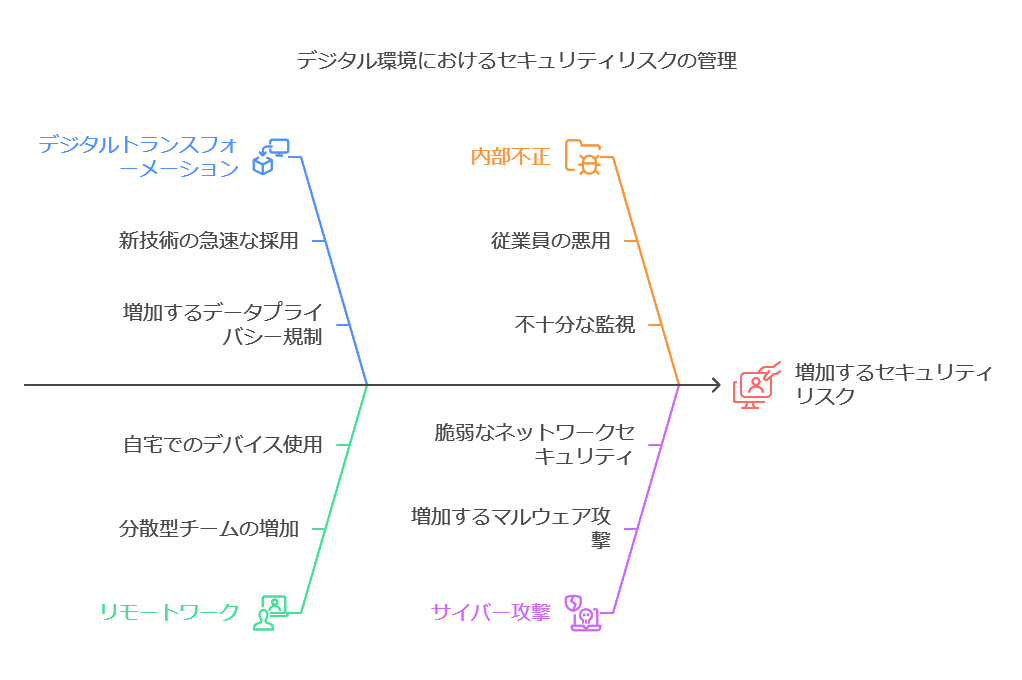

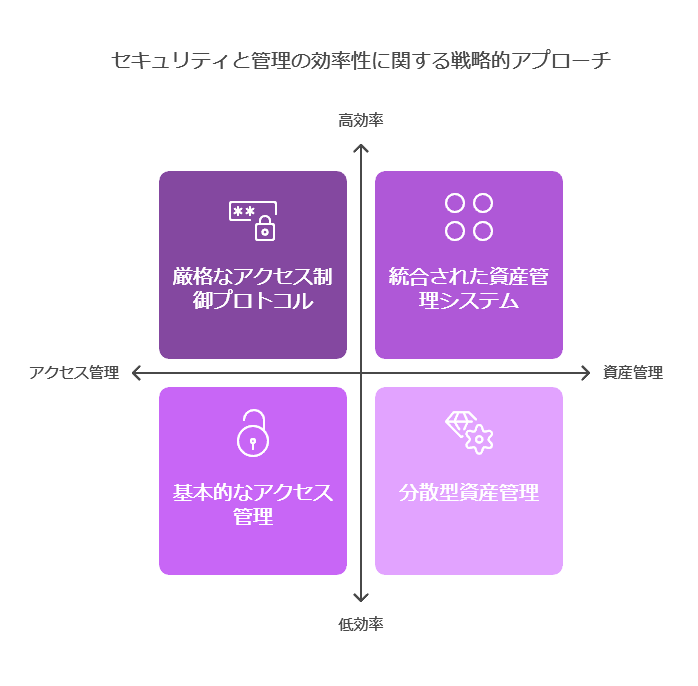

デジタルトランスフォーメーション(DX)やリモートワークの推進によって、企業のデジタル機器の導入が急速に進む中、内部不正やサイバー攻撃のリスクが増加しています。このような状況では、ITインフラや業務プロセスに対するセキュリティ対策が不可欠となり、以下のような理由から、IT関連のトラブルを未然に防ぎ、業務効率化を実現する必要があります。

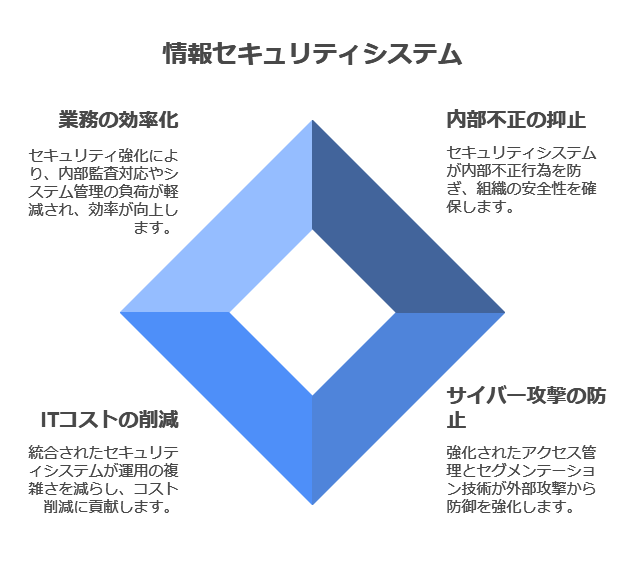

内部不正の抑止力:セキュリティシステムは内部不正行為に対する抑止力として機能し、組織の安全性を確保します。

サイバー攻撃の防止:外部からのサイバー攻撃に対して、アクセス管理システムの強化やセグメンテーション技術を用いて、防御を強化することが重要です。

ITコストの削減:統合的なセキュリティシステムにより、運用・管理の複雑さを削減し、コスト削減に貢献します。

業務の効率化:セキュリティ強化により、内部監査対応やシステム管理の負荷を軽減し、業務効率が向上します。

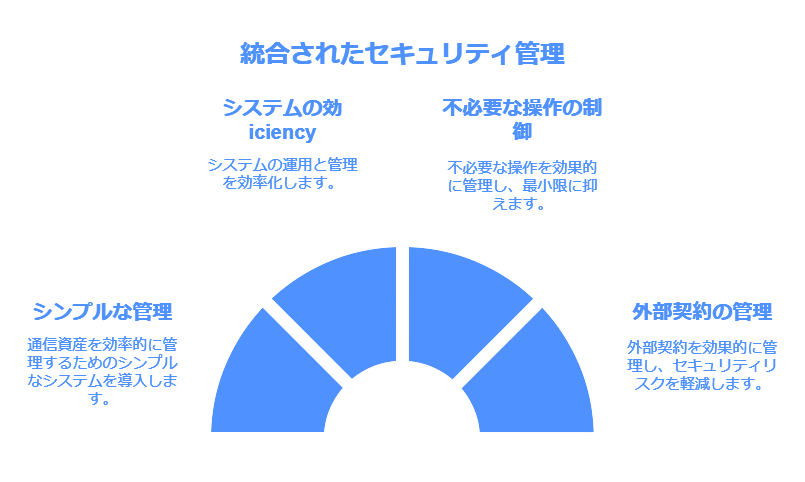

統合的なシステム管理と内部統制

企業が扱うすべての通信資産やシステムは、セキュリティの観点からシンプルかつ統合的に管理されるべきです。これにより、システムの運用・管理が効率化されるだけでなく、不必要な操作の制御や外部委託契約の管理といった課題にも対処できます。

システムの安全性確保:内部からのアクセス管理や外部からのアクセス制御を徹底することで、セキュリティ上のリスクを最小限に抑えます。

一括管理による効率化:通信資産をシンプルに一括管理できる仕組みを導入することで、システム全体の管理負荷が軽減され、内部統制が強化されます。

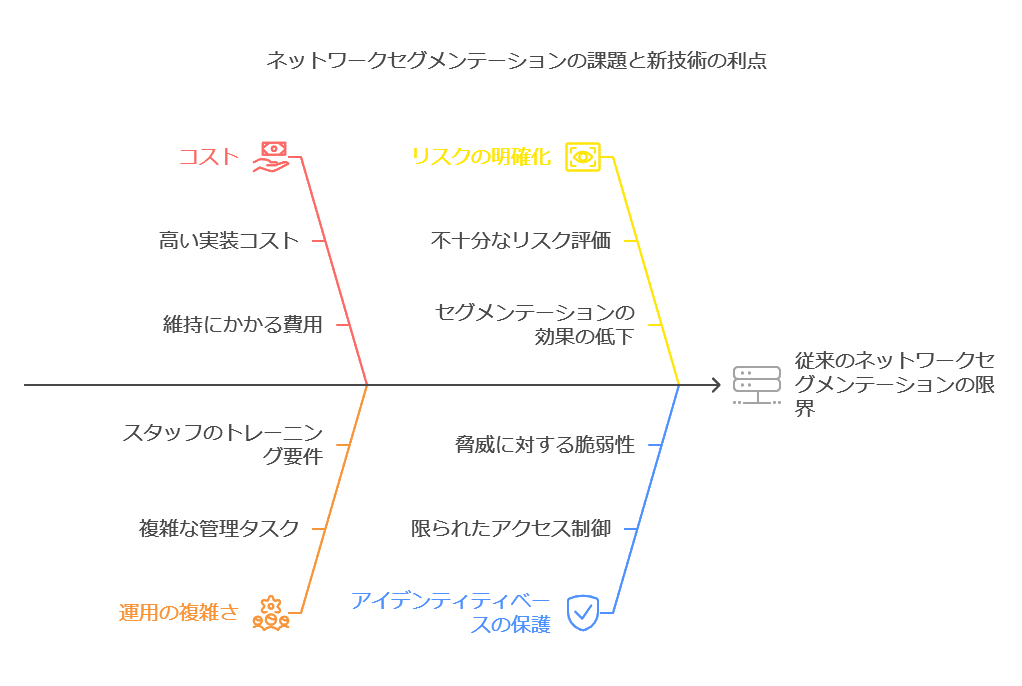

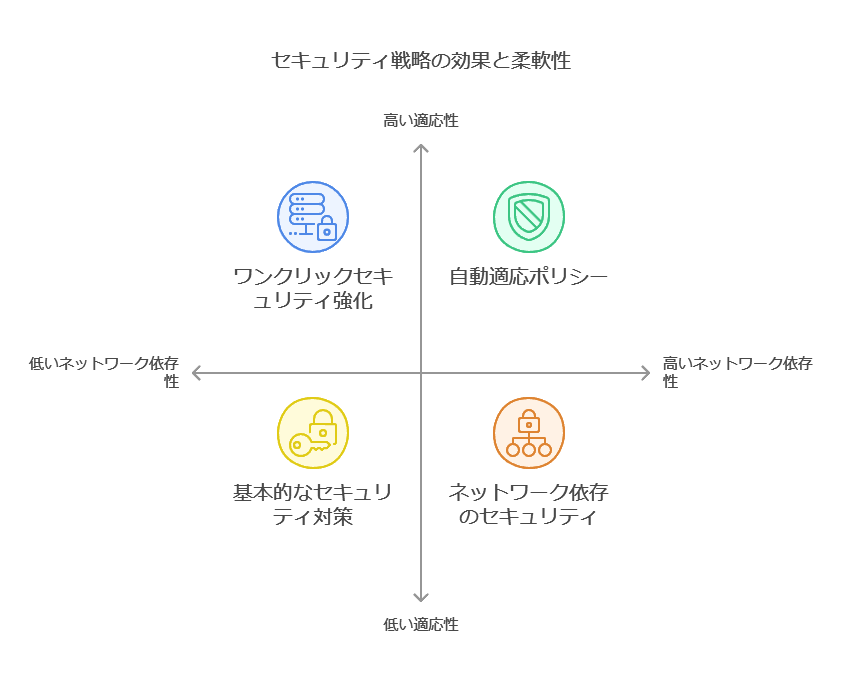

新しいワークロードセグメンテーション技術の活用

従来の仮想ファイアウォールによるネットワークセグメンテーションは、コストや運用の複雑さが問題でした。これに対し、新しいワークロードセグメンテーション技術は、アプリケーションのワークロードをセグメント化することで、リスクを明確化し、アイデンティティベースの保護を適用します。

ワンクリックでのセキュリティ強化:ネットワークの変更を伴わずに、セグメンテーションによりセキュリティを強化でき、迅速かつ柔軟な対応が可能です。

自動適応ポリシー:環境の変化に応じて自動的に適応するポリシーが、間隙のない保護を提供します。

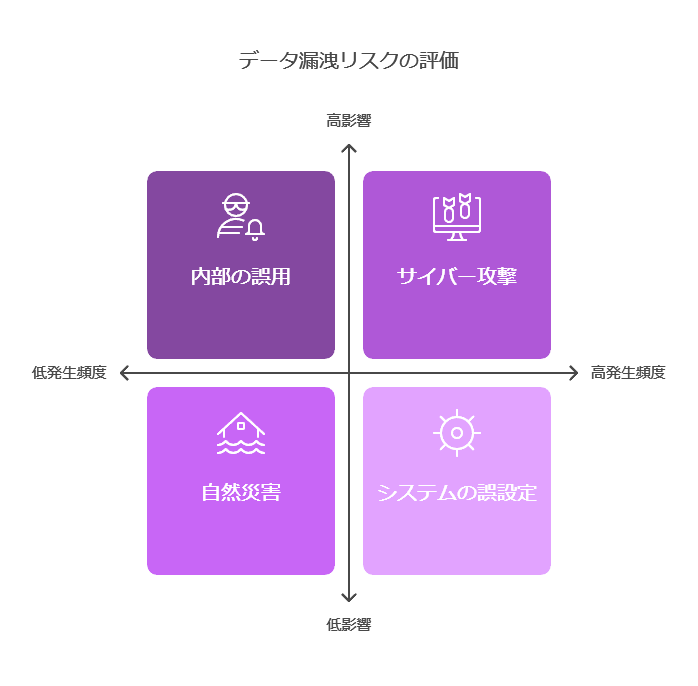

データの重要性とリスク管理

データは、特に戦略的・財務的・セキュリティ上の理由から、組織にとって非常に重要な資産です。さらに、国家の安全保障にまで影響を及ぼすこともあります。セキュリティ境界を設けたとしても、以下のようなリスクからデータ漏洩が発生する可能性があります。

ユーザーの意図しない操作やシステムの不具合

巧妙化するサイバー攻撃や内部の不正行為

これらのリスクに対応しない場合、企業は罰金、顧客喪失、法的措置、ブランド毀損など、重大な影響を受ける可能性があります。したがって、企業は扱うデータの種類ごとにどのようなリスクにさらされるのかを理解し、適切な管理策を講じる必要があります。

まとめ:戦略的セキュリティ対策の重要性

総じて、企業は、急速に変化するデジタル環境に対応するために、統合されたセキュリティ対策を実施し、業務効率化とリスク管理を両立させる必要があります。特に、内部不正の抑止、サイバー攻撃の防御、データ資産の保護を強化することで、ITインフラ全体の安全性を高め、ビジネスの持続的な成長を支える基盤を構築することが求められます。

このように、データセキュリティの重要性を体系的に説明し、各対策の具体的な効果と企業へのメリットを強調しました。

セキュリティインシデント対応の自動化と即時性強化

現代のセキュリティリスク管理において、インシデント発生時の即時対応は非常に重要です。対応遅延がさらなる被害拡大を招くことを防ぐため、インシデント対応のプロセスを自動化することが効果的です。ここでは、セキュリティインシデント対応における自動化の利点と、その即時性強化について述べます。

1. 迅速な通報と通知の確保

セキュリティインシデントが発生した際、迅速に適切なチームや関係者に通知することが対応の初動を早め、被害を最小限に抑える鍵となります。ツールを活用することで、事前に定義された通報リストに基づき、適切な順序で自動的に通知が行われます。これにより、手動での連絡作業が不要になり、即時的かつ確実な対応が開始されることが保証されます。

2. 通報プロセスの正確性と一貫性の向上

自動化により、手動でのミスを防ぐだけでなく、通報プロセス全体の正確性と一貫性が確保されます。ツールはAPIやコマンドを介して通報を実行するため、人的なエラーを排除し、通報先や内容が正確に伝わることを担保します。これにより、インシデント対応の混乱を防ぎ、確実な初動対応を可能にします。

3. 多段階通報とエスカレーション対応

セキュリティインシデントの重要度や状況に応じて、段階的な通報とエスカレーションが必要な場合があります。ツールは、応答が得られなかった際に自動的に次の連絡先に通報が移行するため、緊急時でも適切な段階での通報が確実に行われます。これにより、対応遅延による被害拡大を未然に防ぐことが可能です。

4. 対応時間の短縮とリソースの効率的活用

自動化による通報プロセスの迅速化は、対応時間の大幅な短縮に寄与します。これにより、担当者が迅速にインシデント対応を開始でき、人的リソースを効率的に活用することができます。特に、大規模な組織では、適切な対応者に適時通知することが、被害の抑制やインシデントの拡大防止に直接つながります。

情報漏洩防止のための3つの重要なアプローチ

情報漏洩は、企業や組織にとって重大なリスクをもたらします。そのため、運用管理者は以下の3つのアプローチに注目すべきです。これらのアプローチを組み合わせることで、総合的なセキュリティ戦略を構築し、組織の機密情報を保護することが可能です。

既知の脅威に対する対処: セキュリティガードレールと自動化

セキュリティポリシーを明確化し、自動化を活用することで、人的ミスを防ぎ、セキュリティ対策の確実な実行を促進します。

未知の脅威に対する対処: ゼロトラストセキュリティ

内部および外部からのアクセスをすべて厳格に管理し、脅威に対する防御力を強化します。

脅威発生時の対応: セキュリティインシデント対応計画

セキュリティインシデント発生時に備えた計画を整備し、速やかな対応を行うことで、組織へのダメージを最小化します。

ITソリューションと自動化の重要性

これらのアプローチを実現するためには、自動化ツールや最新のセキュリティテクノロジーの導入が不可欠です。自動化を活用することで、セキュリティ対応の効率が飛躍的に向上し、インシデントへの迅速な対応が可能になります。組織全体のセキュリティ体制を強化し、情報漏洩を未然に防ぐためには、これらのソリューションの導入と統合が極めて重要です。

運用管理者は、常に最新のテクノロジーを活用し、情報漏洩防止のための戦略を持続的に強化していくことが求められます。

この改善により、セキュリティインシデント対応の自動化の具体的なメリットを強調し、データコンサルタントとしての視点で組織のリスク管理における重要な要素を明確にしました。

課題の整理と背景の明確化

現状の課題を「セキュリティ対策の分散」「ゼロトラスト導入の限界」「内部不正への対処不足」にまとめます。

ゼロトラストの概念は広く浸透していますが、連携を想定していないソリューションの寄せ集めによる複雑化や分散化が進行しており、十分なセキュリティ対策を確立できていない企業が多く見受けられます。さらに、情報漏洩の主要因となる内部不正への対応が不十分であることも大きな課題です。

解決策の明示とデータ視点の強調

ゼロトラスト2.0とサイバーセキュリティメッシュを中心に、解決策を提案。

この課題に対処するため、ゼロトラスト2.0が提唱されています。これは境界型セキュリティとゼロトラストを統合した「サイバーセキュリティメッシュアーキテクチャー」を中心に、内部外部を問わない脅威に対応する新しいアプローチです。本稿では、このアプローチの有効性とそれを実現するためのデータドリブンなソリューションについて解説します。

課題と対策の具体的な説明

セキュリティ運用者の負担増や、連携を想定していないツール群の複雑化、さらにはVPN経由の攻撃など具体的な問題に言及し、ゼロトラスト2.0の必要性を明示します。

既存のセキュリティツールを組み合わせてゼロトラストを実現しようとすると、ツール間の連携が不十分なため、システムの複雑化や新たな脆弱性の発生を引き起こすリスクが高まります。さらに、VPN経由でのサイバー攻撃が増加しており、これを防ぐためのセキュリティ戦略としてゼロトラスト2.0が求められています。

データ主導の解決策への焦点

データ管理やモニタリングの視点を取り入れ、企業のセキュリティを改善するための具体的なアプローチを強調。

セキュリティ対策は、データの分散化とクラウドへの移行を踏まえ、企業全体にわたって包括的に適用する必要があります。ゼロトラスト2.0の実現には、データの継続的なモニタリングと、迅速なインシデント対応を可能にする運用フレームワークが不可欠です。

内部不正を含む脅威に対応するゼロトラスト2.0アプローチの有効性と、企業が目指すべきサイバーセキュリティメッシュアーキテクチャ

ゼロトラストは、働き方改革やクラウドサービスの普及に伴い注目を集めていますが、連携を考慮しないツールを寄せ集めた複雑化と、内部不正への対応不足が大きな課題となっています。これに対し、ゼロトラスト2.0は、境界型セキュリティとサイバーセキュリティメッシュを統合し、内部外部を問わない脅威に対処する新しいアプローチです。

データの分散化が進む中で、企業はセキュリティ対策を一元化しつつ、継続的なデータモニタリングと迅速なインシデント対応を実現する必要があります。

ゼロトラストセキュリティの進化と内部不正対策の重要性

まず、現状を確認すると、文章はゼロトラストセキュリティモデルに対する内部不正の対策不足を指摘し、さらに新たな脅威や運用課題に対応するために「ゼロトラスト2.0」の導入が必要だと述べています。また、リモートワークや転職市場の変化により、内部不正のリスクが高まっている点にも言及しています。

データコンサルタントとしては、技術的な問題の説明に加え、データの活用や可視化、リスク評価、改善提案にフォーカスするべきです。内部不正を可視化するために、データ統合や分析の重要性を強調し、データ駆動型アプローチを提案します。

内部不正の脅威がますます増加する現状において、ゼロトラストセキュリティモデルのアップデートが急務です。特に、ゼロトラストは外部からの攻撃に対しては「信頼せず常に検証する」ことで高い効果を発揮しますが、正規のIDを持つ内部ユーザーに対する不正行為には対応しきれていないという課題があります。この問題に対応するためには、ゼロトラストの進化、つまり「ゼロトラスト2.0」への移行が求められます。

ゼロトラスト2.0では、従来の外部攻撃に対する防御に加え、内部の不正行為を早期に検知し防止するためのデータ駆動型の監視・分析が必要です。例えば、リモートワーク環境では従業員の行動データをリアルタイムで収集・分析し、異常なパターンを自動的に検出する仕組みが重要です。また、退職時に発生する「手土産情報漏えい」についても、データ流出の兆候を早期にキャッチし、迅速な対応が可能になるような高度な監視システムを導入することが効果的です。

実際、独立行政法人情報処理推進機構(IPA)の「情報セキュリティ10大脅威 2024」でも、組織に対する脅威の3位に「内部不正による情報漏えい」がランクインしており、その深刻さが強調されています。この脅威は、コロナ禍以降、リモートワークの普及やITエンジニアの転職市場の活性化などにより、年々順位を上げています。このような背景を考慮すると、企業は内部不正リスクを定量的に評価し、データ分析を駆使して具体的な対策を講じる必要があります。

クラウドサービスの利用が業務において一般化している現在、情報漏えいを技術的に防ぐためには、クラウド環境におけるデータの可視化や統合的な管理が重要です。これにより、企業はデータのフローを詳細に追跡でき、潜在的なリスクを早期に特定することができます。

データに基づく戦略的なセキュリティ対策を導入することにより、企業は進化した内部不正の脅威に対しても、より高いレベルの防御を実現できるでしょう。

このように、内部不正対策においてもデータ分析やリアルタイムモニタリングが重要な役割を果たすことを強調することで、よりデータコンサルタントらしい視点を加えています。

情報漏えい防止と対応策の強化: データ駆動型アプローチ

情報漏えいのリスクが高まる中、企業は漏えい形態に応じたリスク管理と迅速な対応が求められます。データ駆動型のアプローチを活用することで、漏えいの範囲や影響をリアルタイムで把握し、適切な防護措置を講じることが可能です。

例えば、特定の記録媒体の紛失やメールの誤送信など、比較的限定的な漏えいであれば、迅速な通知と情報の回収が有効です。しかし、ハッキングなどのサイバー攻撃の場合、さらなる攻撃や被害拡大を防ぐために、ネットワークからの切り離しや暫定的な防護措置を直ちに実施する必要があります。この際、システム上に残る不正の証跡を削除しないように注意することも重要です。

漏えい情報の回収・拡散防止: データの可視化と回収手順の最適化

漏えいが発生した際、漏えい情報の回収可能性と具体的な回収方法を検討することが重要です。例えば、記録媒体の紛失であれば、速やかに紛失の届出を行い、誤送信したメールの廃棄依頼を行うことが求められます。ハッキングや不正持ち出しによる情報漏えいの場合、警察や法的機関への被害申告が必要となります。また、データの流出を防ぐためには、データフローを可視化し、どのデータがどの経路で漏えいしたのかを追跡できる体制が重要です。

社内調査と法的対応: データ分析による詳細調査

漏えいが発生した場合、漏えいされた情報の範囲、内容、発生原因、被害状況、法的リスクなどの詳細な調査が必要です。この調査において、データ分析を活用することで、漏えいの影響範囲を精度高く把握し、二次被害のリスクを低減させることが可能です。専門家や法的アドバイザーを活用し、適切な対処を行うことが重要です。

関係者・関係機関への報告と公表: リスク評価に基づく適切な対応

漏えい情報が個人情報を含む場合、主務大臣への報告や、漏えい対象者への通知が必要です。特に、顧客など多数の個人情報が漏えいした場合、二次被害を防止するために迅速な公表措置が求められることに注意が必要です。公表のタイミングや範囲は、データ分析に基づくリスク評価を行い、影響を最小化するように最適化する必要があります。

捜査機関への届出と法的措置

ハッキングや不正アクセス、情報の不正持ち出しが発生した場合、早期に警察への届出を行い、捜査機関のサポートを受けることが重要です。データの不正持ち出しが確認された場合、不正競争防止法違反に該当する可能性があるため、被害者としての告訴も必要になります。この過程では、データの流出経路や範囲を明確にするため、綿密なデータ分析が求められます。

ここでは、データ駆動型のリスク管理や分析の重要性を強調し、インシデント対応におけるデータ活用を全面的に推奨することで、データコンサルタントらしい視点を加えています。

データ駆動型のアプローチによる漏えい対応と再発防止策の強化

情報漏えいが発生した際、関与者や被害者に対する適切な対応は、企業の信頼を守る上で極めて重要です。漏えい関与者に対する法的な対応や、被害者への報告・謝罪は、事実関係に基づき迅速かつ透明性を持って行う必要があります。ここで重要なのは、データを活用した事実関係の精査です。

漏えいに関与した者に対しては、故意の不正行為であれば刑事責任を追及し、有過失の責任者に対しては民事責任を追及します。社内の関係者に対しても、人事処分を含めた適切な措置を検討します。データ分析により、関与者の行動履歴やシステム上の操作ログを精査することで、正確な責任の所在を明確化できます。

被害者への対応と報告: データの透明性を活用

漏えい情報関係者、すなわち被害者への対応については、速やかな報告と謝罪が必要です。特に、被害の範囲や内容を正確に把握し、データに基づいた対応を行うことで、信頼性の高い情報提供が可能になります。例えば、漏えいしたデータの内容や影響をデータベースから迅速に分析し、被害範囲を正確に特定します。これにより、被害者に対する具体的な対策や再発防止策の提示が可能となります。

大量のデータが漏えいした場合、個別通知の実施が難しいケースでは、ウェブサイトや公報による代替措置を検討する必要があります。この際、データに基づく被害状況の可視化や影響分析が公表文書の作成に役立ちます。

再発防止策の策定: データ分析による実行可能なアプローチ

再発防止策は、単にシステム面での改善にとどまらず、組織全体のガバナンスに関わるものでなければなりません。漏えいの発生原因や手口をデータ分析で詳細に把握し、そこから具体的な改善策を策定することが重要です。また、費用対効果を考慮し、実行可能な対策を講じることで、持続的なセキュリティ強化が実現できます。

犯罪行為による情報漏えいの場合、発覚時の適切かつ厳正な対応が有効な再発防止策となります。データによって初動対応のプロセスを最適化し、事実関係を早期に明確化することで、再発防止策の信頼性を高めることが可能です。

初動調査と事実関係の分析: データの即時収集と迅速な対応

漏えい発生直後の初動調査では、漏えいされた情報の内容や範囲、漏えい箇所、日時、原因などを迅速に収集し分析することが求められます。これには、システムログやアクセス記録などのデータを活用し、事実関係を迅速かつ正確に把握するためのプロセスが不可欠です。この調査結果をもとに、回収の可否や漏えいの影響範囲、二次被害の可能性を評価し、適切な対応策を検討します。

調査が遅れると、次的被害が拡大するリスクが高まるため、データを駆使したリアルタイムでの監視・分析が重要です。

報告と公表の適正化: データに基づく透明性の確保

原則として、漏えいが発生した場合は速やかに関係者に報告し、二次被害の防止を図ることが求められます。特に大量のデータが漏えいした場合は、個別連絡が難しいため、ウェブサイトでの公表措置を検討することも重要です。公表文書には、漏えい経緯、影響範囲、対応策、再発防止策を明記し、透明性の高い情報提供を行うことが求められます。

また、問合せ対応部署を特定し、Q&Aを事前に準備することで、被害者や関係者からの問合せに迅速に対応できる体制を整えることも重要です。データに基づく迅速な対応が、企業の信頼回復に繋がります。

企業不祥事への対応とデータ駆動型アプローチ

企業不祥事の類型やそれに対する対応策、特に情報漏えいに関する対処法を説明しています。不正行為のタイプ、問題発覚時の対処方法、再発防止策の策定、そして漏えい形態や漏えい情報の種類に応じた対応策を述べています。また、社内体制の構築やガバナンスの回復も重要なポイントです。

データコンサルタントの視点では、企業不祥事の対応を効率化し、リスク管理を強化するために、データ分析の役割が重要です。特に、漏えい形態の把握、影響範囲の特定、迅速な対応策の実施において、データ駆動型のアプローチを強調する必要があります。また、不祥事対応におけるガバナンス強化も、データによる透明性を基に進めることが求められます。

企業不祥事が発覚した際、速やかな対応と透明性の確保が企業の信頼維持に不可欠です。企業の役職員による不正行為には、「企業に向けた不正」(詐欺や横領)と「企業としての不正」(カルテルや粉飾決算)があり、これらに対する対応は異なります。企業は不正の「被害者」である場合もあれば、「加害者」としての立場に立つこともあります。

不祥事発覚時のデータ駆動型対応策

不祥事が発覚した場合、データに基づく迅速な事実調査が重要です。社内体制を整備し、データを活用して漏えい情報の内容や範囲を早急に把握することで、被害の拡大を防止します。関係者(被害者、不正関与者、関係機関)への対応も、データ分析によって透明性を確保し、適切な処置を行うことができます。

再発防止策の策定とガバナンスの強化

不祥事対応における最終目標は、企業の損害を最小化し、再発防止策を策定することです。データ駆動型のアプローチにより、不祥事の原因を正確に特定し、ガバナンス機能やコンプライアンス体制を強化します。また、企業の信頼回復には、透明性とデータを基にした再発防止策が重要です。

情報漏えい問題の特質と対応策

情報漏えいは多様な形態を持ち、情報内容に応じて対策が異なります。記録媒体の紛失、メールの誤送信、外部からのハッキングなど、漏えい形態ごとに異なる対応が求められます。また、漏えい情報が社内機密情報や顧客の個人情報である場合、迅速な対応と被害者への報告が必要です。データ分析により、漏えい情報の範囲や影響をリアルタイムで把握し、拡散を防止します。

問題対応のデータ駆動型体制構築

漏えいが発生した際には、データを駆使して漏えい形態と漏えい情報の内容を正確に把握し、適切な対応策を迅速に講じることが重要です。これにより、さらなる情報漏えいを防ぎ、漏えい情報の回収や拡散防止策を実施するための基盤を構築できます。また、社内調査の実施や関係者への報告、公表も、データに基づいた正確な情報提供が不可欠です。

再発防止策のデータ活用

再発防止策を講じる際には、過去の不祥事や漏えいデータを分析し、将来的なリスクを予測します。データによって得られる知見を活用し、ガバナンス強化に向けた実効性のある再発防止策を策定することで、組織全体のリスク管理能力が向上します。

情報漏えいの特定と迅速な対応

記録媒体(PC、USB)の紛失や誤送信、不正持ち出し、ハッキングなど、情報漏えいの形態ごとに適切な対応策を策定し、データを基にその影響を迅速に評価します。特に、外部からのハッキングやウィルス感染の場合は、リアルタイムでの監視が重要です。データ駆動型のアプローチにより、漏えい情報の種類や内容を把握し、社内体制を強化することが求められます。

ここでは、データを活用した事実調査、透明性の確保、再発防止策の策定を強調し、データコンサルタントとしての視点を取り入れています。また、迅速な対応とガバナンス強化に向けた具体的なデータ活用法を提案しています。

内部不正と情報漏えい:データ管理のリスクと対応策

企業が内部不正や情報漏えいに直面した際のリスクや対応策に焦点を当てています。損害賠償や慰謝料、社会的信用の失墜、再発防止策のコストに加え、管理体制の整備や従業員教育が情報漏えい防止のための重要な要素として説明されています。また、デジタル化によるデータ管理の必要性や適切なセキュリティ対策についても触れられています。

データコンサルタントとして、内部不正や情報漏えいに対処する際、データの取り扱いに関する具体的なリスク分析、影響の定量的評価、およびコスト最小化に焦点を当てることが重要です。また、情報漏えいリスクに対するセキュリティ対策は、単なる技術的な対策にとどまらず、データガバナンスや従業員教育の強化が含まれます。クラウドやデジタルツールの利用も、データ保護を効率化する手段として強調されます。

企業における内部不正や情報漏えいは、重大な経済的・ reputational ダメージを引き起こすリスクがあります。これらの問題に対処するためには、データガバナンスやセキュリティ対策が中心となり、被害を最小限に抑える戦略が求められます。

損害賠償と慰謝料のリスク管理

内部不正や情報漏えいが発覚した場合、企業は懲役や罰金に加え、損害賠償や慰謝料の請求を受ける可能性があります。特に、賠償額は漏えいした情報の内容や被害の拡大状況、さらに漏えい後の企業の対応によって判断されます。データの種類がセンシティブなものであるほど、賠償額が増大するリスクが高まります。また、二次被害(例えば、クレジットカードの不正利用や迷惑メール)が発生した場合も、賠償リスクが高くなります。ここでデータコンサルタントとして重要なのは、漏えい情報の内容を迅速に特定し、影響範囲をデータ分析に基づいて評価することです。早期対応により、賠償額やブランドイメージの低下を最小限に抑えることが可能です。

謝罪対応と再発防止策のコスト管理

情報漏えい後、企業は被害者への謝罪や再発防止策を講じる必要があります。この対応には、事故原因の調査費用や顧客対応のためのコールセンター費用、さらにシステムの復旧・再構築費用が含まれます。これらのコストは迅速かつ適切なデータ分析によって、問題の特定と被害の評価を効率化することで削減できる可能性があります。具体的には、再発防止策として、データ漏えいリスクを予測し、予防的な措置を講じることが求められます。

社会的信用の回復とデータガバナンスの強化

情報漏えいは、企業の社会的信用に大きなダメージを与え、売上や利益の機会損失にもつながります。顧客や社会からの信頼を回復するためには、透明性を高め、適切なガバナンス体制を構築することが必要です。ここでのデータコンサルタントの役割は、リスクをデータ駆動型で管理し、影響を数値化・評価することで、信用回復のプロセスをサポートすることです。

管理体制の整備と従業員教育による予防策

改正個人情報保護法に対応するため、中小企業においても、管理体制の整備と従業員教育が不可欠です。個人情報を取り扱う部署や担当者を明確にし、適切なデータガバナンスとセキュリティルールを策定・徹底することが重要です。また、全従業員に対して、個人情報保護に関する教育研修を実施し、セキュリティ意識を高めることが必要です。これにより、情報漏えいリスクを未然に防ぐことができます。

デジタルツールを活用した情報管理とセキュリティ強化

膨大な個人情報を効率的に管理するためには、デジタルツールの活用が不可欠です。クラウドストレージやセキュリティソフトウェアを導入することで、データの保護を強化し、情報漏えいのリスクを最小限に抑えることができます。また、サイバー攻撃だけでなく、不要な個人情報の適切な廃棄も重要です。データコンサルタントの役割として、これらのプロセスがセキュアに運用されるよう、定期的なレビューとリスクアセスメントを行うことが求められます。

ここでは、データガバナンスやリスク管理、コスト最小化のためのデータ駆動型アプローチを強調し、情報漏えい対策における企業の対応策を効率化する視点を取り入れています。特に、データ分析に基づく迅速な対応が重要であることを強調しています。

内部不正防止のための戦略的アプローチ

内部不正を防止するためのガイドラインとその具体的対策について説明しています。IPAの「内部不正防止ガイドライン」を基に、人的、物理的、技術的管理の観点から対策を講じる重要性が強調されており、企業や組織における「不正のトライアングル」を断ち切るためには、従業員や管理体制が大きく関与するというメッセージが伝えられています。

データコンサルタントとしては、内部不正防止の取り組みをデータ管理・分析の視点から最適化し、リスクを定量化して具体的なソリューションを提案することが求められます。単にルールやガイドラインを設定するだけでなく、データ駆動型アプローチを用いて不正リスクを予測し、管理体制の強化を図ることが重要です。

内部不正は、企業のセキュリティと信頼性を損なうリスクが高い問題です。その防止のためには、データ駆動型の対策が不可欠です。IPA(独立行政法人情報処理推進機構)が策定した「組織における内部不正防止ガイドライン」に従い、組織全体の環境整備が求められます。このガイドラインでは、基本方針や人的・物理的・技術的管理の10の観点から、30項目の対策を提示しています。

また、具体的な実施策を検討する際には、日本ネットワークセキュリティ協会(JNSA)が提供する「内部不正対策ソリューションガイド2」を参考にすることで、適切な製品やソリューションを選定できます。特に、データガバナンスとセキュリティ管理の観点から、実行可能で効果的な内部不正防止策を設計・導入することが重要です。

不正のトライアングルを断ち切るためのデータ分析アプローチ

内部不正の発生メカニズムは、しばしば「不正のトライアングル」(動機・機会・正当化)として説明されます。これを断ち切るためには、単なる規則の整備だけでなく、データに基づいた予防策が必要です。たとえば、従業員のアクセスログやシステム利用状況を監視し、異常な行動パターンを検知するためのデータ分析ツールの導入が効果的です。リアルタイムのアラートやダッシュボードを活用することで、不正の兆候を早期に発見し、適切な対応を取ることができます。

具体的な対策の導入と支援体制の強化

IPAのガイドラインおよびJNSAのソリューションガイドを参考に、以下の対策を検討・実施することが推奨されます。

経営者の責任と基本方針の明確化

経営者は、内部不正防止の責任を明確にし、組織全体で対策を徹底するための横断的な体制を構築します。データコンサルタントとしては、リスク管理の責任者を明確にし、リスクを評価・報告するシステムを導入する支援を行います。

資産管理とアクセス制御の強化

情報システムにおける利用者のアクセス管理や権限の適正な設定は、内部不正を防ぐための基本です。データ分析を通じて、アクセスログの異常検知や、機密情報への不正アクセスのリスクを評価する仕組みを整備することが重要です。

物理的および技術的管理の徹底

物理的な入退室管理に加え、デジタル情報の保護が不可欠です。エンドポイントセキュリティや暗号化ソリューションを活用し、機密情報の保護を強化します。これにより、システム内外でのデータ持ち出しや不正なアクセスを効果的に防ぐことが可能になります。

証跡管理とログの保存

システム管理者による証跡管理やログの保存は、内部不正が発生した際の調査を迅速に進めるために不可欠です。証拠を確保するためのログ収集・管理ツールの導入と、データの可視化により、リアルタイムでの監視と問題発見を強化します。

人的管理と教育の徹底

内部不正防止において、人的要因が大きく関わるため、従業員教育の徹底が重要です。データセキュリティに関する教育研修プログラムを設計し、定期的に実施することで、全従業員の意識を向上させ、リスクを最小限に抑えます。

組織文化と技術的ソリューションの融合

内部不正を効果的に防止するには、技術的なソリューションとともに、組織文化の整備が不可欠です。データコンサルタントとしては、データ分析とシステム導入を通じて、組織全体でのリスク管理体制を強化することが求められます。不正の兆候をデータから早期に発見し、迅速な対応が取れる環境を構築することで、企業のセキュリティを高め、信頼を維持できるよう支援します。

ここでは、データ管理やリスク評価の視点を強調し、具体的な対策がどのようにデータを活用して効果を発揮するかを説明しています。また、データコンサルタントとしての役割を強調し、ソリューション導入における支援やリスク最小化の手法を提案しています。

情報漏えい対応におけるデータ駆動型の留意点

データコンサルタントの視点では、情報漏えいの際の対応において、データ管理とリスク評価を中心に据えるべきです。個別対応や管理体制の強化をデータ分析によって最適化し、リスクに応じた管理策を設計・実施することが求められます。また、秘密情報の管理には、システム依存だけでなく人的・組織的な側面も考慮し、データ駆動型の改善プロセスを常に進める必要があります。

情報漏えいが発生した際の対応には、慎重かつデータに基づいたアプローチが不可欠です。企業は、漏えい情報の性質や社会的影響を総合的に判断し、経営レベルでの意思決定を行う必要があります。以下に、各対応の際に考慮すべきポイントをデータ管理の視点からまとめます。

個別対応の留意点

個々の損害に対する対応は、事実関係に基づいて丁寧に進めることが重要です。特に、ネット上で情報が拡散される可能性を考慮し、透明性を持った対応が求められます。不公正な対応が批判を呼び、さらに追加対応が必要になるリスクも存在するため、データを活用して客観的かつ一貫性のある対応策を策定することが推奨されます。

委託業者対応の重要性

委託業者による初動対応では、将来の責任追及を見据えた適切な対応が必要です。漏えい原因の分析結果やシステムの不備については、初期段階で詳細なデータを収集し、記録・保存することが重要です。これにより、後の調査や法的対応において、信頼性の高い証拠を提供することが可能になります。データコンサルタントとしては、データ管理体制の整備をサポートし、正確なログの収集と分析を実施します。

情報管理体制の整備と「営業秘密」

情報管理体制の整備において、特に「営業秘密」として保護されるためには、厳格な管理が求められます。「秘密管理性」「有用性」「非公知性」といった要件を満たすことが前提となりますが、そのためにはデータ管理の強化が不可欠です。以下に、データコンサルタントの視点から、具体的な管理施策を提案します。

物理的・技術的管理

パスワードや暗号化などのアクセス制限に加え、記録媒体による複製や印刷を管理し、履歴をデータベースに記録することが重要です。これにより、誰がどの情報にアクセスし、どのように利用したかを常にモニタリングできます。インターネットアクセスの制限や無許可ソフトの使用禁止も、技術的な管理の一環として実施すべきです。

人的管理と教育の徹底

情報管理は技術的な対策だけでなく、従業員の教育も重要な要素です。レベルや職責に応じた情報管理研修や、就業規則による秘密保持義務を徹底することで、従業員のリスク意識を高めます。また、退職時に誓約書を取得することで、秘密情報の漏えいリスクをさらに軽減できます。

組織的管理の整備

データ管理責任者と責任部署を明確にし、定期的なモニタリングや内部監査を実施することで、組織全体のデータ管理体制を強化します。レビューシステムを導入し、常に最新の情報に基づいた適切な管理策を講じることで、企業全体のリスクを抑えることが可能です。

リスク評価と管理体制の最適化

情報管理体制の構築においては、自社が取り扱う情報の特性やリスクに基づいた対策が必要です。過剰な秘密情報を保有することは管理コストを増加させるため、必要最低限の情報を保持し、目的に応じて属性化・抽象化することが推奨されます。データコンサルタントとしては、リスク分析の手法を導入し、情報の重要度に応じた適切な管理策を設計・実施します。

不断の見直しと継続的改善

情報管理におけるルールやアクセス権限は、企業環境やリスクに応じて適時見直しが必要です。特にシステム依存だけでは十分でなく、人的管理や組織的な管理体制も並行して強化する必要があります。データ駆動型のアプローチを取り入れ、定期的なリスク評価と管理体制のレビューを行うことで、常に最適な情報管理が維持されるようサポートします。

ここでは、データ管理とリスク評価の視点を中心に据え、具体的な対応策や管理体制の最適化を提案しています。また、データ駆動型のアプローチを強調し、企業が直面するリスクに対して柔軟かつ効果的な対応を取るための道筋を示しています。