目次

内部不正リスクの増大とガイドラインの重要性

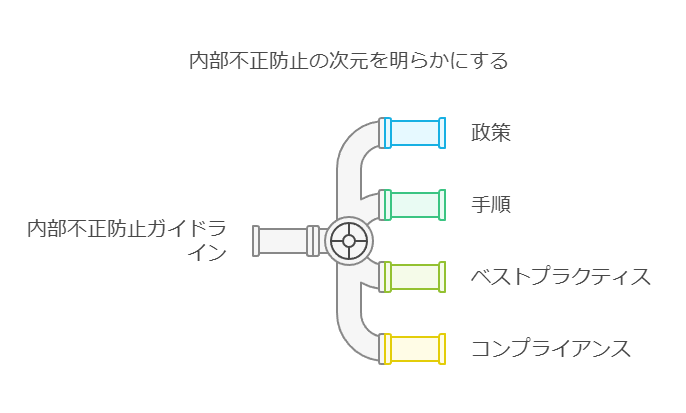

昨今のセキュリティリスクは、外部からの攻撃に留まらず、組織内部にも大きな脅威が潜んでいます。2023年1月にIPAが発表した「情報セキュリティ10大脅威」では、「内部不正による情報漏えい」が第4位にランクインしました。こうした背景を受け、IPAが提供する「組織における内部不正防止ガイドライン」に準拠することが企業に求められています。このガイドラインは、内部不正を未然に防ぐための方針や具体的な対策を詳細に示しています。

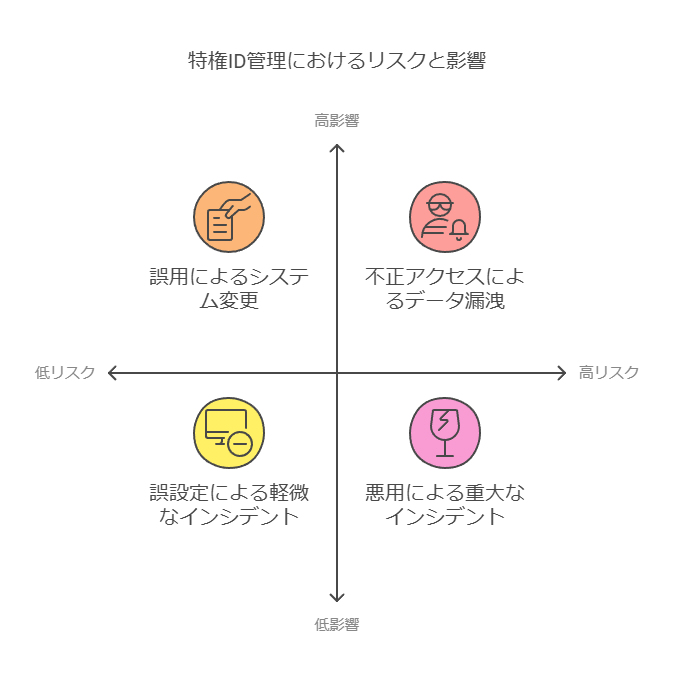

特権ID管理の重要性とそのリスク

内部不正を効果的に防止するためには、特権IDの適切な管理が不可欠です。特権IDは、一般ユーザーIDでは実行できない高度な操作を可能にしますが、不正に使用された場合、情報漏洩やデータ改ざん、システムの不正変更、さらにはシステム障害やサーバー攻撃の拠点として利用される可能性があります。これらは企業にとって致命的な損害を引き起こすリスクがあり、特権IDの管理が内部不正対策の要となります。

DX推進におけるBoxの役割とその最適化

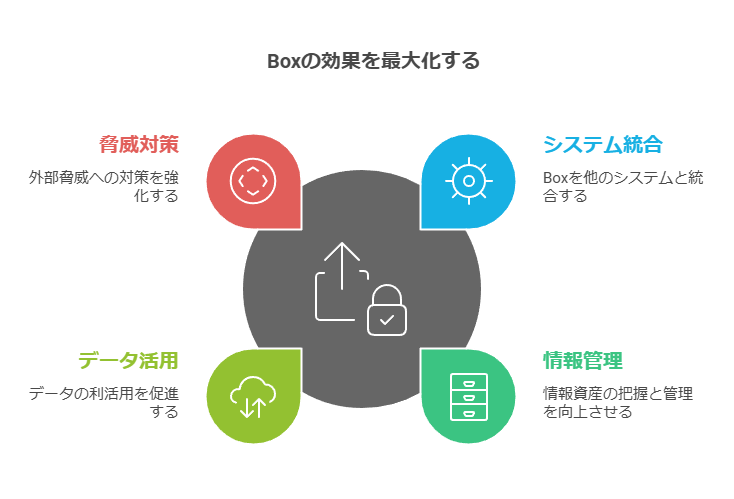

クラウドストレージサービスであるBoxは、日本国内で1万社以上の企業に採用されており、セキュリティや容量無制限といったファイル共有のニーズを満たしつつ、シンプルな使い勝手を提供しています。最近では、DX(デジタルトランスフォーメーション)の一環としてオンプレミスのファイルサーバーからBoxへの移行を検討する企業が増加していますが、単にBoxを導入しただけでは、その効果を最大化することは困難です。

Boxと他システムの連携による効果的な利用法

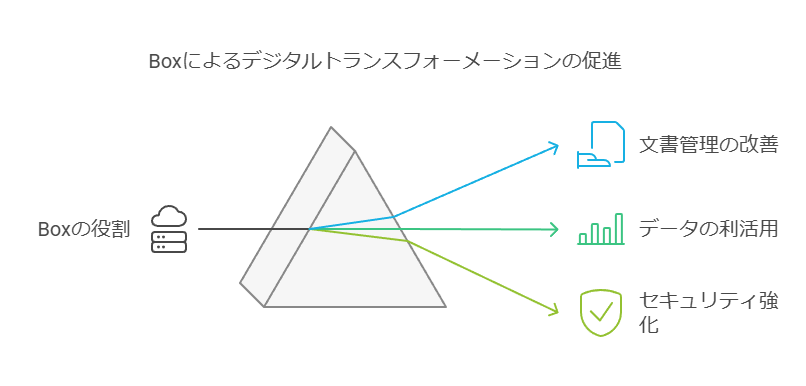

Boxの効果を最大化するには、他のシステムと「つなぐ」アプローチが必要です。Boxと連携することで、情報資産の把握・管理が一層進み、データの利活用が促進されるだけでなく、外部脅威への対策にも効果を発揮します。具体的なユースケースを通じて、その効果的な利用法を解説します。これにより、既にBoxを利用している方や、導入を検討している方にとっても有益な情報を提供します。

文書のサイロ化とDX推進の障害

多くの企業が、文書が分散して保管され、いわゆるサイロ化状態にあるためにDXが進まないという課題に直面しています。クラウドストレージサービスであるBoxは、単なるファイルサーバーのクラウド化を実現するだけでなく、組織内のすべてのファイルを一元管理することで、情報資産の把握・管理が容易になり、データの利活用が進みます。さらに、外部脅威への対策としても効果を発揮します。

Boxの導入・運用支援とその具体的な利用イメージ

在る会社では、Boxの一次販売代理店として、多くの販売および運用支援の実績を持っています。これまでの経験を基に、Boxの具体的な利用イメージを解説し、企業が抱える文書管理の課題を解決し、DX推進に貢献するためのアプローチを提案します。

データコンサルタントとしての視点から、企業のセキュリティ対策やDX推進における具体的な施策を段階的に示し、適切な導入・運用のためのアドバイスする方法を説明しております。

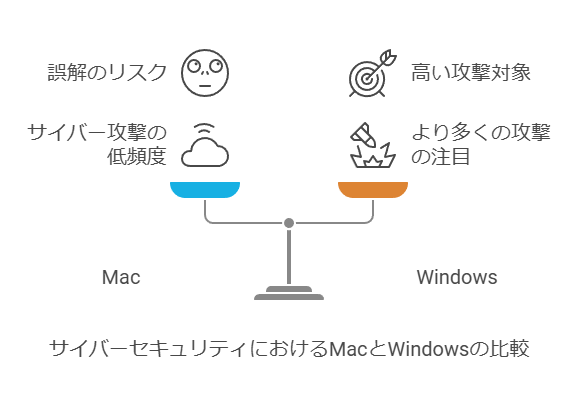

増加するMac端末の導入と情報漏洩リスク管理の必要性

CYOD(Choose Your Own Device)やBYOD(Bring Your Own Device)の導入が進む中、企業内でのMac端末の使用が急増しています。Macはサイバー攻撃の対象となる頻度がWindowsに比べて低いとされていますが、この認識は誤解を生む可能性があります。特に企業の業務環境においては、Mac端末も高度なサイバー攻撃の対象となり得るため、情報漏洩リスクは無視できません。

Mac端末管理の複雑さとセキュリティ運用の課題

Mac専用の資産管理ツールやデータ漏洩防止(DLP)ツールが市場に出回っているものの、企業がこれらを導入する際には、Windowsとの管理分断が問題となることが多いです。異なるOSごとのツールを使い分けることで、セキュリティ運用が複雑化し、管理負荷が高まります。この複雑さは多くの企業にとって重要な課題であり、特にITリソースが限られている組織では大きな問題です。

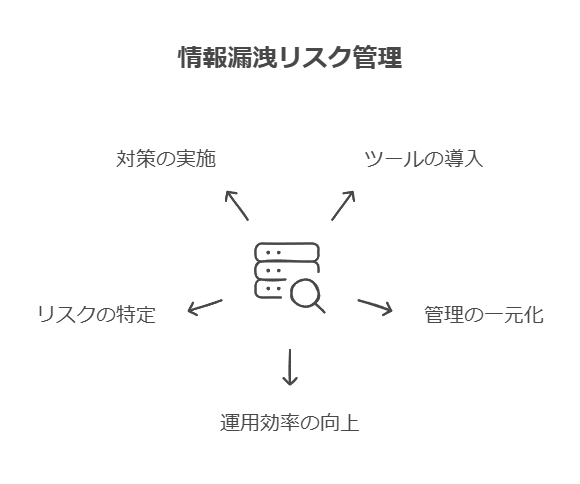

WindowsとMacを一元管理するソリューションの提案

企業の情報漏洩対策には、IT資産の見える化が不可欠です。WindowsとMacの両方を同一の管理レベルで扱えるツールを導入することで、管理の一元化と運用効率の向上が期待できます。特に、情報漏洩のリスクが高まる要因を特定し、具体的な対策を講じることが重要です。

さらに、次のITトレンドを活用する機能を提供することで、現代の業務環境に対応するセキュリティ体制の構築が可能です。

- サーバーレスでのクラウド運用: セキュリティリスクを軽減し、柔軟なクラウド環境を構築

- Slackからの不正操作通知: 迅速な対応を実現し、セキュリティインシデントの発生を抑制

- ChatGPTへの投稿ログの収集: AIツールへの投稿内容の監視・管理を通じて情報漏洩リスクを低減

これらのツールは、Mac端末を含む多様なデバイス環境を効率的に管理したいと考えるIT管理者にとって、非常に有用なソリューションです。

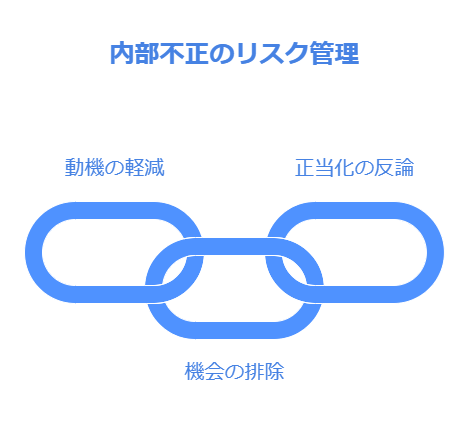

内部不正の原因と対策の重要性

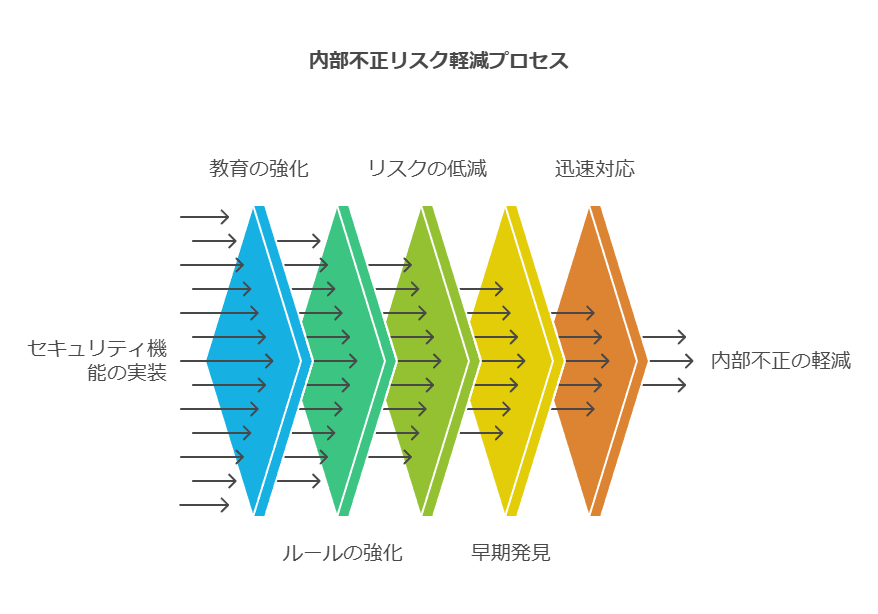

内部不正の発生は「動機」「機会」「正当化」の3つの要因が絡んでいると言われています。これらに効果的に対処することが、内部不正のリスクを軽減するための重要なポイントです。

具体的な対策としては、不正を起こしにくくする環境の整備や、万が一不正が発生した場合に即座に検知できる仕組みの導入が挙げられます。また、従業員が不正行為を行う余地を作らないような環境を整え、過失が発生した場合にも「知らなかった」といった弁解を許さない制度設計が求められます。

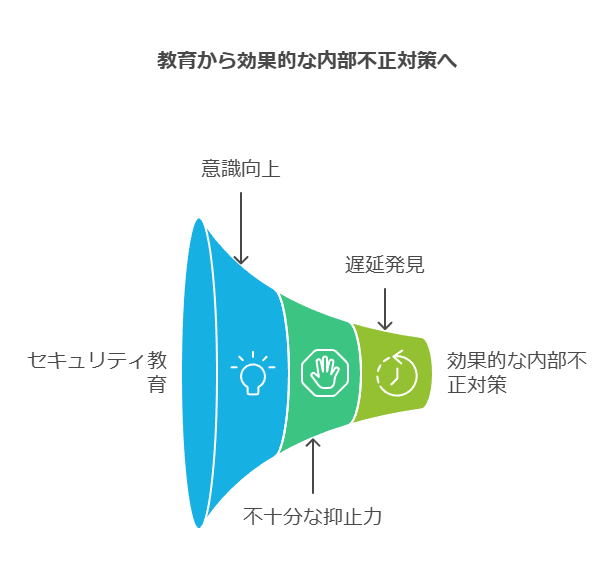

周知徹底だけでは不十分な抑止力

多くの企業では、セキュリティリテラシー向上のための教育や周知徹底を行っていますが、これだけでは内部不正の発生を完全に防ぐことは難しいです。セキュリティ事故が企業に与える影響や個人に及ぶ不利益を伝えることは可能ですが、これが抑止力として十分に機能せず、不正発生時の早期発見には繋がりにくいのが課題です。

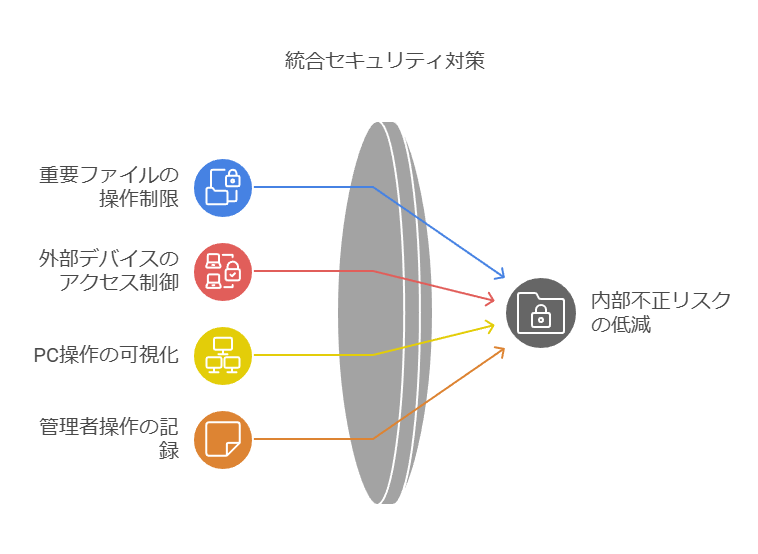

内部不正を防ぐ管理ツールの導入

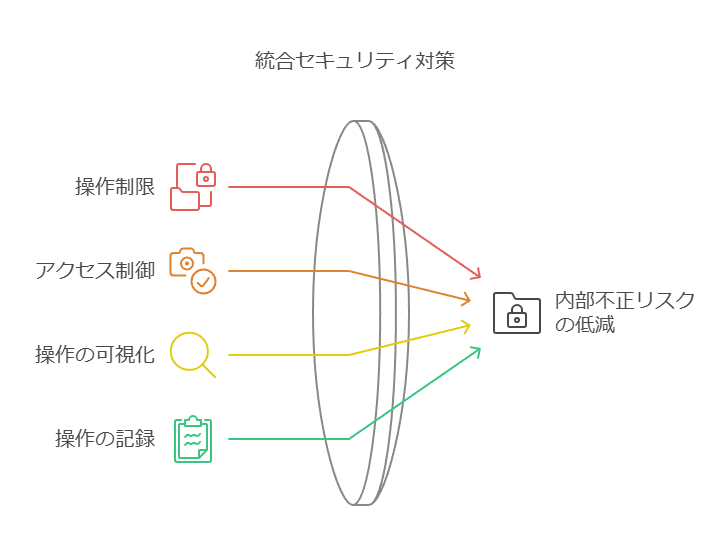

周知徹底だけでは防げない内部不正や情報漏洩を抑止するために、ツールの導入が効果的です。

ツールの機能を提供し、内部不正のリスクを低減させます。

- 重要ファイルの操作制限: 重要な情報に対するアクセスや編集権限を制限することで、不正行為の発生を抑止します。

- 外部デバイスのアクセス制御: 外部のUSBデバイスなどによる情報持ち出しを防止。

- PC操作の可視化: 従業員の操作履歴を詳細に把握し、不正行為の兆候をリアルタイムに検知します。

- 管理者操作の記録: 管理者による不正なアクセスや操作も記録し、透明性を確保。

これらの機能を既存のセキュリティ教育や運用ルールと並行して導入することで、内部不正のリスクを大幅に低減し、早期発見と迅速な対応が可能になります。

さらに、こうしたツールは従業員を監視するだけでなく、事故発生時には従業員の潔白を証明するエビデンスとしても機能します。

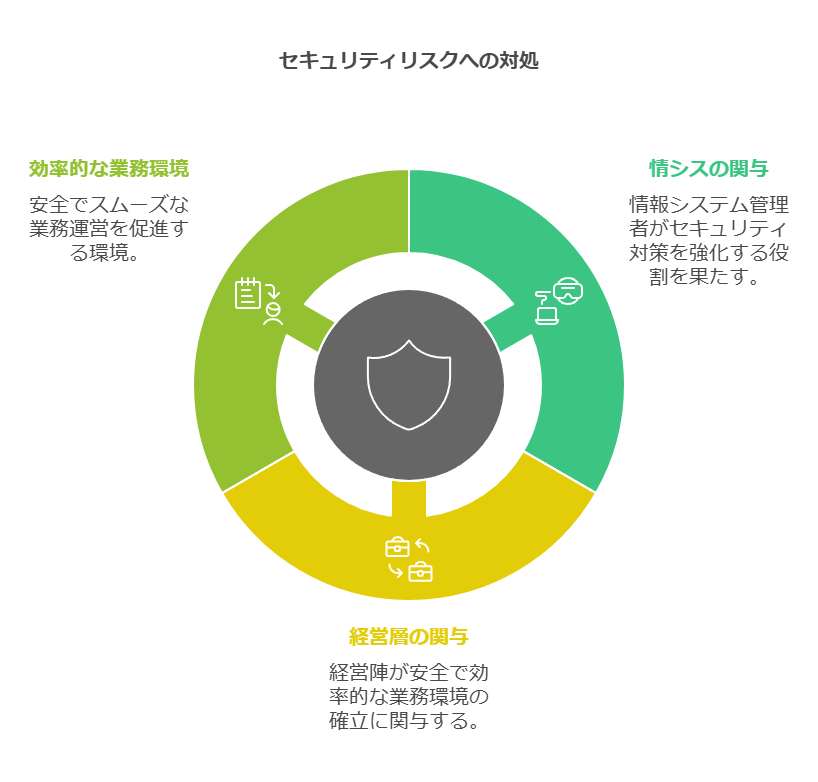

推奨対象

このソリューションは、セキュリティリスクへの対処を強化したい情シス担当者や責任者、または安心で効率的な業務環境を構築したいと考えている経営層の方に最適な内容です。

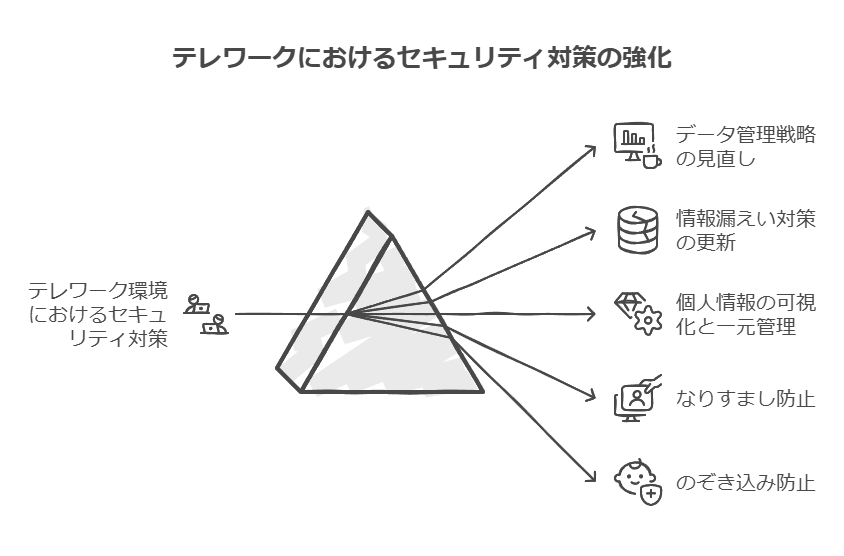

テレワーク普及とともに増加する個人情報漏えいリスク

働き方改革が進む中、在宅やサテライトオフィスでの業務を支えるテレワークが広がりを見せています。この新たな働き方は生産性向上やコスト削減といったメリットをもたらしますが、同時に企業における重要な知的財産や個人情報の漏えいリスクが顕在化しています。2022年4月に施行された「改正個人情報保護法」により、情報漏えいが発生した場合、迅速に個人情報保護委員会や当事者への報告が義務化されたため、個人情報の適切な管理とインシデントの早期検知が急務となっています。

従業員PCの管理と情報漏えい対策の重要性

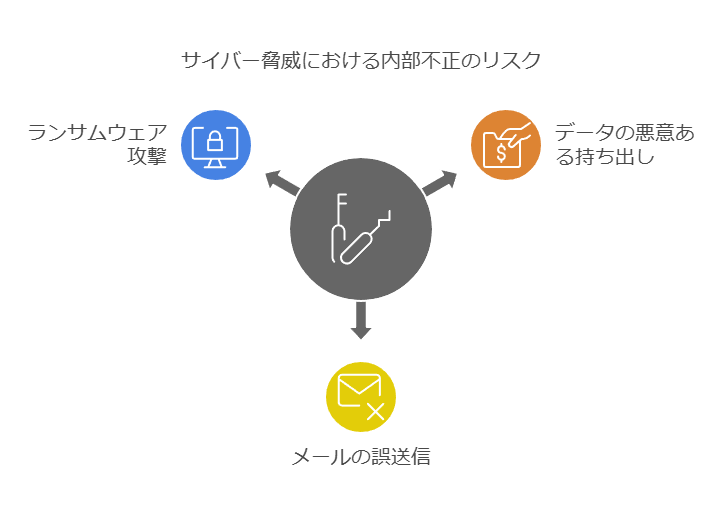

IPA(情報処理推進機構)が2024年に発表した「情報セキュリティ10大脅威」では、3位に「内部不正による情報漏えい」、6位に「不注意による情報漏えい」、9位に「テレワークを狙った攻撃」がランクインしています。業務用PCや社内ネットワークに保存される個人情報を含む機密データは、悪意のあるデータ持ち出しやメール誤送信、ランサムウェア攻撃など、巧妙化するサイバー脅威に対する対策が急務です。加えて、セキュリティ担当人材の不足や分散したデータの管理により、従業員PCの一元管理はさらに困難な課題となっています。

テレワークにおける最新トレンドを踏まえたリスク対策の提案

テレワーク環境におけるセキュリティ課題に対処するためには、企業全体でのデータ管理戦略を見直し、最新の情報漏えい対策を導入することが不可欠です。ICTを活用した柔軟な働き方を推進する日本テレワーク協会が、個人情報漏えいの最新トレンドやリスクに対する最適なソリューションを紹介します。

- 分散する個人情報の可視化と一元管理: 業務PC内の情報を統合管理し、個人情報の所在を把握することで、インシデント発生時の迅速な対応を可能にします。

- なりすましやのぞき込みの防止: セキュリティ・インシデントを防ぐ技術を導入し、外部からの不正アクセスや悪意のある行動を抑制します。

これらの対策により、セキュリティ担当者やIT管理者は、従業員に過度な負荷をかけることなく、効率的かつ安全なテレワーク環境を構築できます。組織のデータ保護体制を強化し、個人情報の漏えいリスクを最小化したい方に最適な内容です。

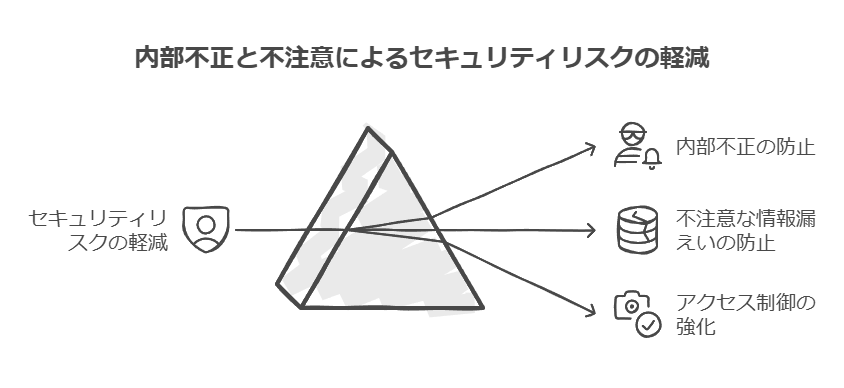

情報漏えい・内部不正の防止を強化するための対策

企業内での不注意や内部不正によるセキュリティ事故は、依然として多くの企業にとって重大なリスクです。この対策では、内部不正が原因となる個人情報漏えいや、アクセス制御の不備による不注意な情報漏えいを防ぐための具体的な施策が導入されています。また、Windows OSだけでなく、Mac OSを使用する端末への対応も可能なため、異なるIT環境を持つ企業にも広く活用されています。

ガイドラインを超えた実効性のある対策の必要性

「中小企業の情報セキュリティ対策ガイドライン」には、企業が行うべき多くの対応策が挙げられていますが、個人の注意だけでは未然に防ぐことが難しい場合も多くあります。そのため、セキュリティリテラシーの向上を目指しながらも、効果的なツールの導入による包括的な情報セキュリティ対策の強化が不可欠です。特に、中小企業の経営者や情報システム部門の責任者にとって、現実的かつ効果的なソリューションとなるでしょう。

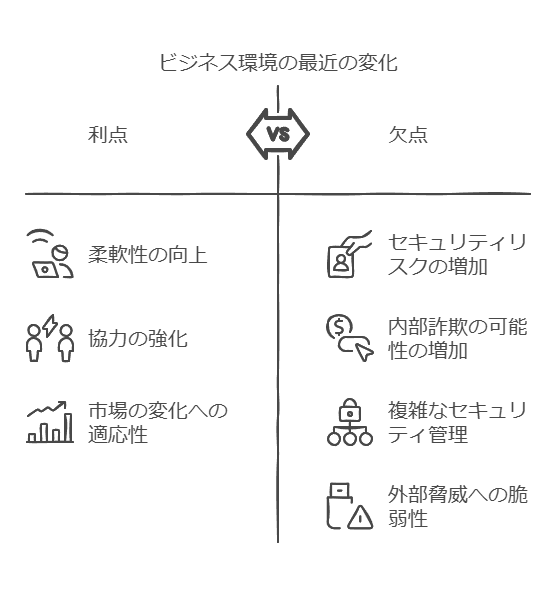

ビジネス環境の変化が高める内部不正による情報漏えいリスク

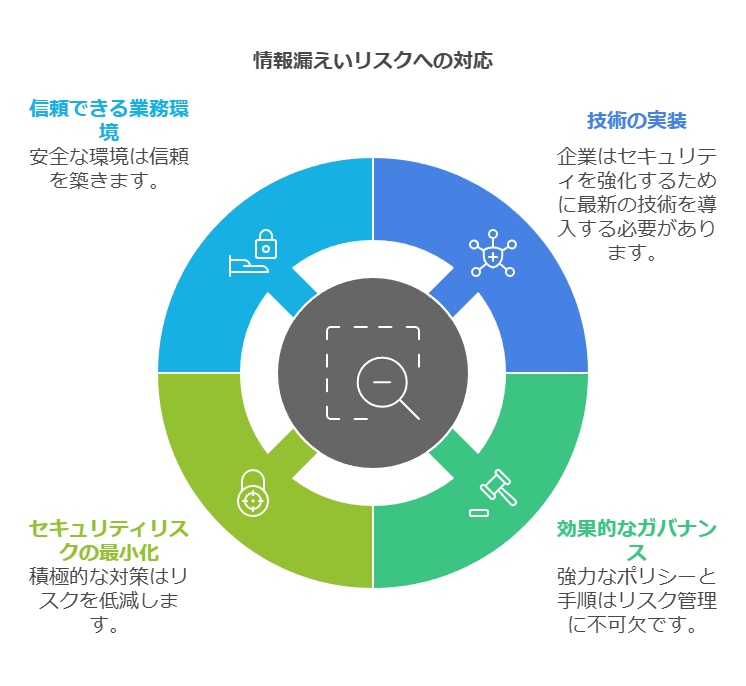

内部不正による情報漏えいは、多くの企業が長年直面してきたセキュリティ課題の1つです。しかし、近年ではテレワークの普及、クラウドや外部サービスの拡大利用、さらに雇用の流動化など、ビジネス環境が急激に変化しています。これにより、情報の保存場所や管理する環境が多様化し、組織全体の情報漏えいリスクに対する懸念が高まっています。

新たな情報漏えいリスクに対応する内部不正対策の見直しが不可欠

従来の内部不正対策は、従業員が特定の場所で情報を取り扱う前提で設計されていましたが、現在のビジネス環境の変化により、その前提が崩れつつあります。この変化に適応しない場合、セキュリティシステムに脆弱性が生じ、内部不正や外部攻撃に対して脆弱になる可能性が高まります。

そのため、企業は最新の情報漏えいリスクに対応できるよう、内部不正対策の見直しを積極的に行う必要があります。適切な技術導入と効果的なガバナンスにより、企業はセキュリティリスクを最小化し、信頼できる業務環境を維持できるでしょう。

この内容により、特に中小企業の情報システム担当者や経営層が直面するセキュリティ課題に対して、具体的かつ効果的な解決策を提示し、適切な内部不正対策の重要性を強調しています。

2023年の個人情報流出事故が示すリスクの拡大と対策の必要性

2023年には、数百万人規模の個人情報の不正流出が発覚し、大きな関心を集めました。東京商工リサーチによる「上場企業の個人情報漏えい・紛失事故」の調査結果では、上場企業およびその子会社による個人情報の漏えい・紛失事故が175件発生しており、その影響は4,100万人分の個人情報が漏えいしたことからも明らかです。前年の約7倍にもなるこの増加は、企業が直面しているリスクの大きさを示しています。

内部脅威が増加する中での企業リスクの現状

IPA(情報処理推進機構)が2024年1月に発表した「情報セキュリティ10大脅威 2024」においても、**「内部不正による情報漏えい」**が昨年より順位を上げて3位に位置づけられました。退職者や従業員、委託先がアカウントを不正に使用し、機密情報を持ち出す「手土産転職」といった新たなリスクが登場しており、企業内の脅威への対応強化が求められています。

データコンサルタント視点:運用課題に向き合う

多くの企業が不正な操作や不審な挙動を監視するためにセキュリティ監視を強化していますが、最適なセキュリティポリシーの策定が課題となるケースも少なくありません。特に、ログ監視ツールの導入が進んでいるものの、専門知識を持つ担当者の不足や運用スキルの欠如が原因で、有効に活用されていないという声もあります。

高度な対策が生む新たな課題とリソース負担

監視システムの高度化に伴い、監視対象のPCやサーバーの増加によって運用負担が増大しています。これに加え、セキュリティ人材不足が深刻化している現状では、監視業務の効率化や負担軽減が急務です。専任担当者の不在や人手不足は、適切な運用とセキュリティ対策を難しくしています。これに対し、ツールの自動化やAIを活用したセキュリティ監視の効率化が解決策の一つとして考えられます。

今後の対策:データガバナンスと人材育成の強化

データコンサルタントの視点では、技術的な対策だけでなく、内部統制の強化とデータガバナンスの徹底が不可欠です。さらに、セキュリティ人材の育成や外部パートナーとの連携によるリソース強化も求められます。企業は、今後の運用においても柔軟かつ持続可能なセキュリティ対策を講じる必要があります。

データコンサルタント視点での「監視運用を効率化する情報漏えい対策」

情報漏えい対策において、運用の複雑さがセキュリティ強化の妨げとなることが多くの企業で課題となっています。この運用課題に対応しなければ、万全なセキュリティ体制を構築することは非常に難しいですが、適切な対策を講じることで、監視運用の効率化を図ることが可能です。

現状の課題整理と対応策の検討

企業のセキュリティ強化を阻害する主な要因は、以下のような運用課題に起因します。

監視ツールの適切な活用ができていない 多くの企業で導入されているセキュリティ監視ツールは、十分に活用されていないケースが多いです。専任の担当者不足やスキルギャップがその背景にあります。

レポートの分析にかかる負担 日々発生するアラートやログの監視は膨大な量になり、レポートの作成や分析に多くの時間とリソースを割くことが必要になります。

自動化の欠如による負担の増大 手動での監視やレポート作成は人的エラーのリスクが高く、効率的な運用を阻害します。

今すぐ実践できる解決策としての「Gardit」導入提案

これらの運用課題を解決するために、クラウド型の情報漏えい対策サービス「Gardit」の導入を提案します。Garditは、監視運用の負担を軽減し、迅速な運用開始が可能なため、特に少人数でセキュリティ運用を行っている企業や、専門的な知識が不足している組織に最適なソリューションです。

経営層の視点でのリスク管理 情報漏えいリスクの低減が経営上のリスク管理に直結し、企業価値の向上に貢献します。

システム担当者への具体的なアプローチ 具体的な実行手順と優れた導入事例を通じて、どこから着手すればよいかを明確に理解できます。

セキュリティ強化と運用効率化の両立を目指す企業にとって、新しいツールなどは即効性のある有効なソリューションです。

クラウド利用のリスクと企業内コミュニケーション: データコンサルタントの視点

クラウド利用におけるセキュリティリスク

クラウドサービスを利用したチャット、メール、ファイル共有は、便利で柔軟なコミュニケーションを可能にしますが、データコンサルタントの視点では、これらのサービスには重大なリスクが伴います。特に、クラウド事業者に機密情報や個人情報を預けることで、事業者側の不備や脆弱性により情報漏洩のリスクが生じます。

さらに、利用者側の設定ミスや誤送信、アクセス権の誤管理によるヒューマンエラーも、情報漏洩や不正アクセスを引き起こす要因となります。これらのリスクは、管理の不備や運用上の制約が複雑化することで、さらに顕在化します。

クラウドの限界とオンプレ回帰の動向

クラウド利用のセキュリティ対策として、アクセス管理やID・パスワードの適切な管理が求められます。しかし、データコンサルタントの視点から見ると、どれほど厳重に対策を施しても、ヒューマンエラーや内部不正を完全に防ぐことは困難です。特にクラウド環境では、データが社外に存在するため、事業者のセキュリティ対策や物理的制御が限界を迎えることがあります。

このため、一部の企業では、高秘匿性を要求するデータをクラウドからオンプレミス環境に戻す「オンプレ回帰」の動きが見られます。オンプレミス環境では、企業自身が物理的なデータの管理権限を持つため、セキュリティリスクのコントロールがより確実になります。

オンプレミス環境でのチャットツール導入提案

秘匿性の高い情報を扱う場合、クラウド上でのコミュニケーションはリスクを伴います。データコンサルタントとしては、オンプレミス環境で稼働するカスタマイズ可能なチャットツールの導入を推奨します。このツールは、無料で試用でき、特定の部門やプロジェクトから段階的に導入を進めることも可能です。これにより、重要なデータをクラウド上に置く必要がなくなり、情報漏洩リスクを大幅に軽減できます。

情報システム部門への推奨ポイント

セキュリティリスクに対して懸念を抱いている情報システム部門や経営層にとって、オンプレミス環境でのチャットツール導入は、リスク管理の大きな改善策となります。クラウド利用の利便性を享受しつつ、秘匿性の高い情報に対してはオンプレミス環境での運用を併用することで、セキュリティと業務効率のバランスを最適化することが可能です。

クラウドの利便性を享受しつつ、情報漏洩リスクを最小限に抑えたい企業にとって、オンプレミス環境を活用した解決策は、戦略的な選択となるでしょう。

内部脅威の効果的な管理を実現するためには、従来のセキュリティ対策とは異なるアプローチを採用することが求められます。データコンサルタントの視点から、以下の3つの要素を通じて、内部脅威を防ぐための戦略的な実装が必要です。

1. 検知: リアルタイムのモニタリングと効果的なアラートシステム

内部脅威の管理において最初に必要となるのが、ユーザーアクティビティの適時な検知です。従来の境界型セキュリティはもはや十分ではなく、ユーザーが機密データや資産にどのようにアクセスし、利用しているかにフォーカスすることが重要です。検知システムには、組織特有の脅威インジケーターを元にしたリアルタイムのアラートを設定し、アラート疲れを避けるバランスが求められます。タイムリーで正確なアラートは、重大なインシデントを未然に防ぐ鍵となります。

2. 対応: クロスファンクショナルな対応体制の構築

内部脅威に対する迅速かつ組織的な対応は、インシデントの影響を最小化するために不可欠です。特に、セキュリティやIT部門だけでなく、法務、人事、経営層が迅速に連携できる横断的な体制が求められます。データコンサルタントとしては、各部門間のコミュニケーション手順や対応フローを明確に文書化し、即時対応が可能なインシデントレスポンス体制を構築することを提案します。また、対応プロセスを自動化するツールや技術を導入することで、対応速度を向上させることも効果的です。

3. 防止: 教育と自動化による未然防止策

予防は最も重要な要素であり、ユーザー教育やポリシー遵守を強化するためのツールやプログラムが不可欠です。リアルタイムのリマインダーや適切な時期にブロックを実施する自動化された防止策は、ユーザーが意図的または無意識にリスクのある行動を取ることを防ぎます。データコンサルタントとしては、企業のセキュリティポリシーに基づいた自動化された警告システムやリマインダーの導入を推奨します。また、定期的なトレーニングを通じて従業員のセキュリティ意識を向上させることで、内部脅威リスクの大幅な低減が期待できます。

総括: 防止・検知・対応の統合アプローチ

内部脅威を効果的に管理するためには、防止、検知、対応の3つの要素を統合的かつ調和的に活用する必要があります。これにより、リスクを最小限に抑え、インシデントの影響を軽減できる組織体制を構築できます。データコンサルタントの役割として、これらのプロセスが組織内でシームレスに機能するよう、適切な技術やツールの導入と運用フレームワークの設計を支援することが重要です。

1. 段階的拡大の必要性

初期運用体制(IOC)から全面運用体制(FOC)へと移行する際の主要な課題は、限られたリソースで効果的な内部脅威対策を継続しつつ、機能を拡張していくことです。特に、FOCでは、アクセスコントロールや動的リスクアセスメントといった高度な機能が必要になるため、これらを適切に導入するための追加的なリソース確保が不可欠です。また、初期段階で得られたデータを分析し、リスクを動的に管理できるフレームワークを構築することが、最終的な成功に繋がります。

2. 人事プロセスと可視性の強化

特に従業員のオンボーディングやバックグラウンドチェックの強化が、内部脅威管理において重要なポイントです。契約社員やパートナーにも同様の調査基準を適用し、人事とセキュリティ部門が連携して従業員の行動に対する可視性を高めることが、組織全体のセキュリティ強化に貢献します。

3. アクセスコントロールの最適化

複数のポリシーを適用する際には、過度なアクセス権が不必要な脆弱性を生むリスクがあります。データコンサルタントとしては、アクセスコントロールの標準化と最適化が、リスク低減に向けた重要な取り組みです。たとえば、全ユーザーにローカル管理権を付与するような初期設定はリスクを増大させるため、セキュリティポリシーの再検討が求められます。

4. データと行動の分析

高度な内部脅威対策のためには、ユーザー行動の監視とデータ分析の連携が欠かせません。データコンサルタントの役割としては、SIEM(セキュリティ情報およびイベント管理)ソリューションやその他の分析ツールを用いたログデータの収集・分析を推進し、リスクアセスメントをリアルタイムで行える体制の構築をサポートします。

5. KPI(重要業績評価指標)の活用

FOCへの拡大を成功させるためには、内部脅威管理の成果を評価するKPIの設定が必要です。これにより、セキュリティプログラムのROI(投資対効果)を明確化し、経営層からの理解と支持を得ることができ、継続的な投資とリソース確保が可能になります。

内部脅威管理プログラムを全面運用体制に拡大する際には、リソースの確保、分析能力の向上、アクセス管理の強化が重要であり、これらを効率的に行うことが、最終的なリスク低減に繋がります。