目次

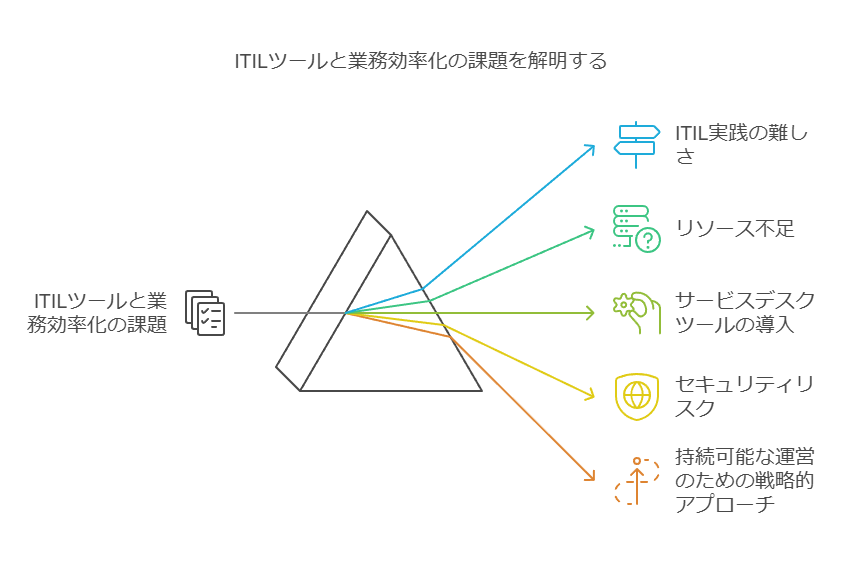

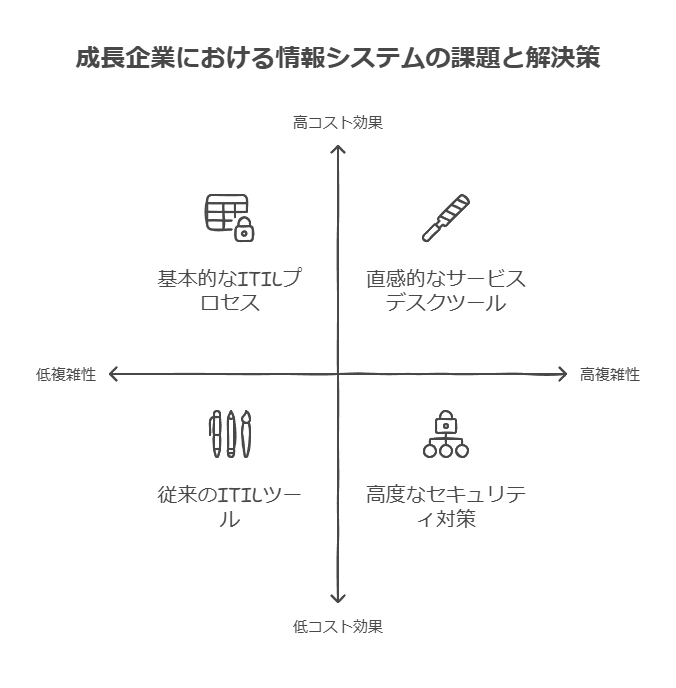

成長企業の情シス部門が直面するITILツールと業務効率化の課題と解決策

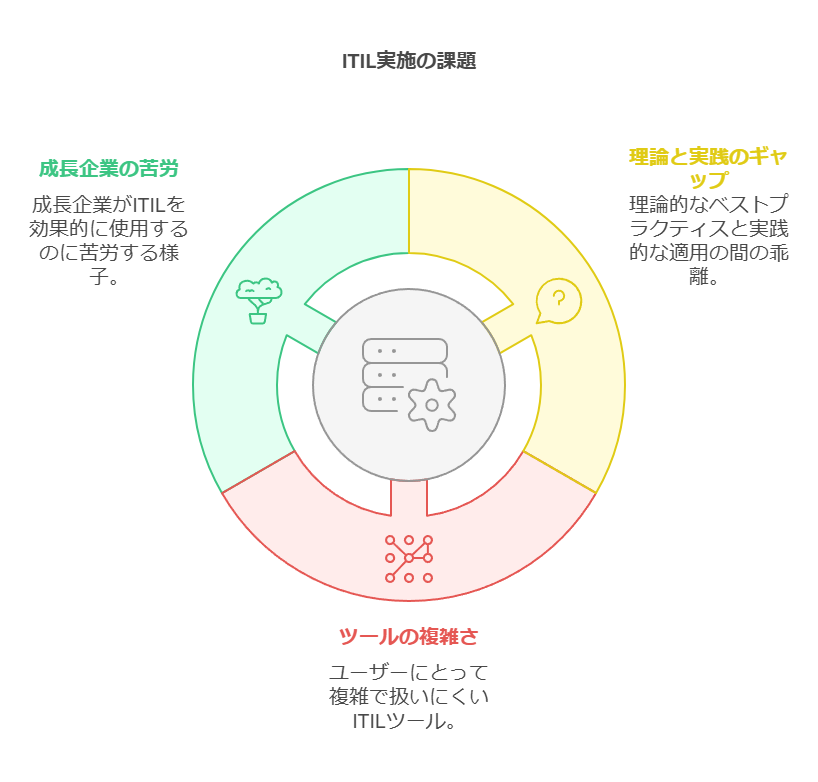

1. ITILツールの課題と実践的な適用の難しさ

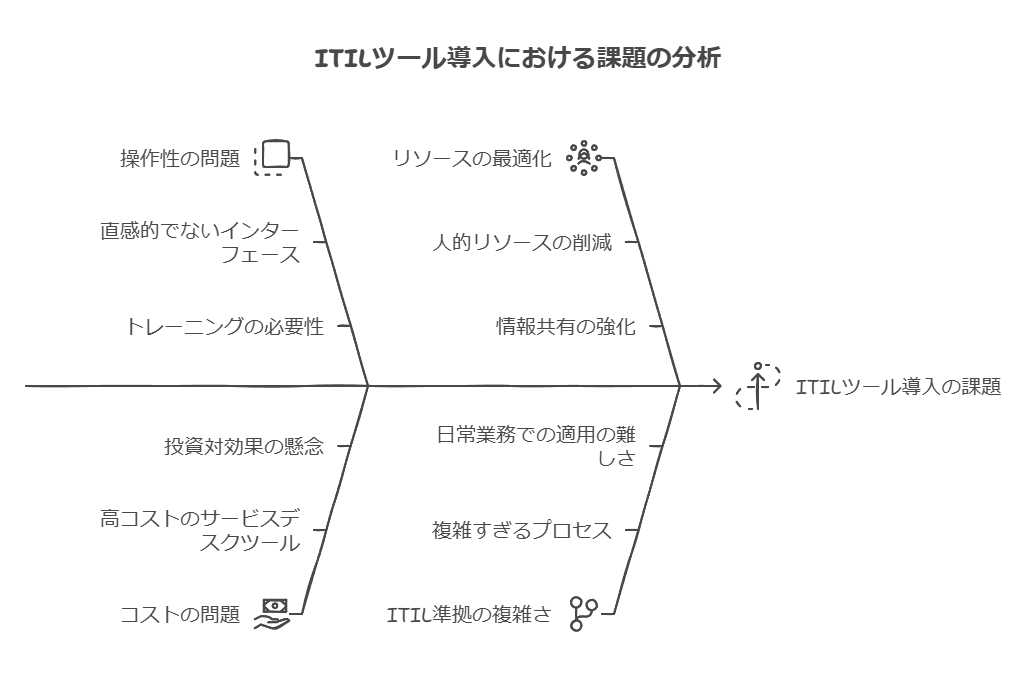

ITIL(IT Infrastructure Library)は、ITサービスマネジメントのベストプラクティスを提供するものの、その内容がアカデミックであり、実際の業務にどのように適用すればよいのか分かりづらいという声が多くあります。さらに、ITILツール自体も複雑で操作が難しく、成長企業の情シス部門にとって使い勝手が悪いと感じられることが少なくありません。

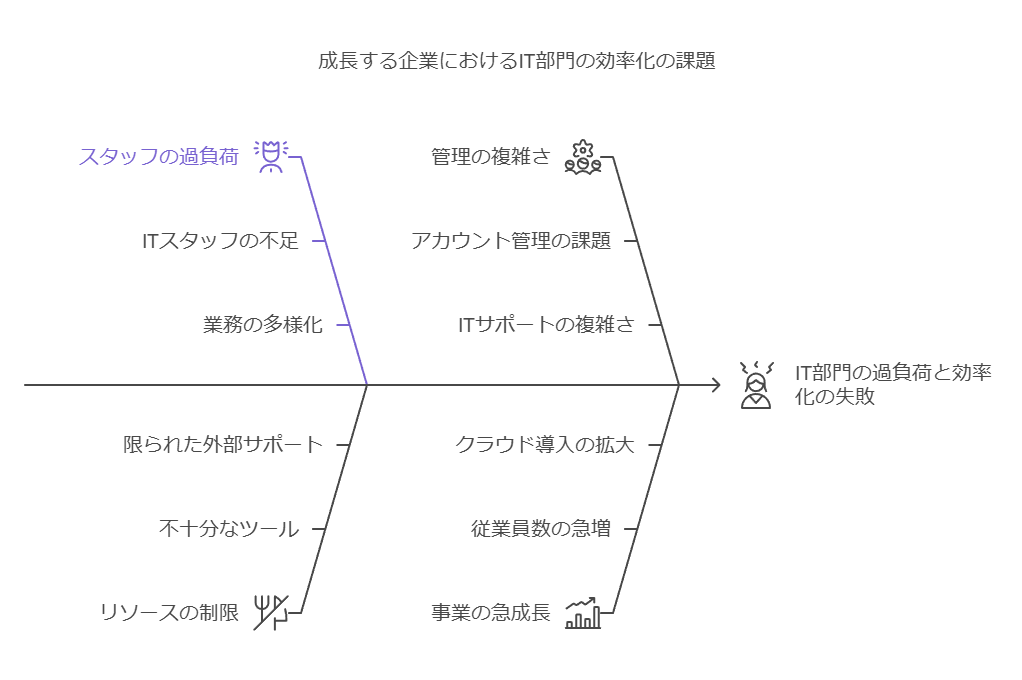

2. 成長企業の情シス部門が抱えるリソース不足とリスク

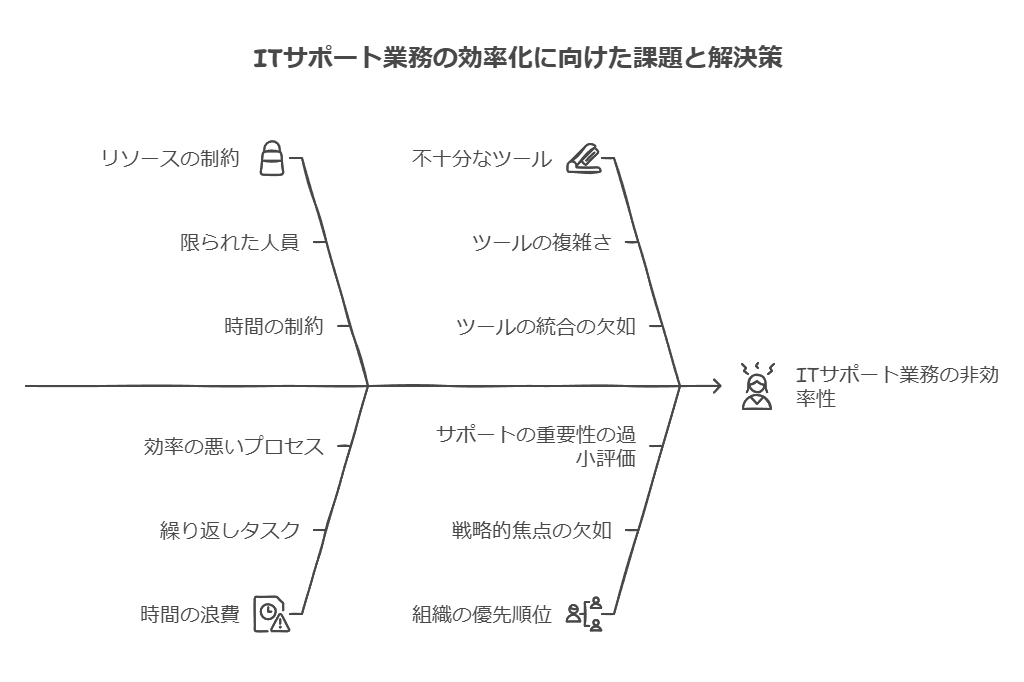

コロナ禍でも事業成長を続ける企業にとって、情シス業務の効率化は喫緊の課題です。社員数の増加やクラウド導入の拡大に伴い、社内の問い合わせやアカウント管理などのITサポート業務が急増し、少人数の情シス担当者や外注先に過大な負担がかかっています。この状況が続くと、情シス担当者がコア業務に専念できず、部門全体の疲弊や破綻のリスクが高まる可能性があります。

3. サービスデスクツール/ITILツールの導入とその課題

近年、こうした課題に対処するために、多くの企業がサービスデスクツールやITILツールの導入を進めています。これらのツールを活用することで、人的リソースの削減、情報共有の強化、ガバナンスの向上、リテラシーの向上といったメリットが期待できます。しかし一方で、次のような課題も依然として存在します。

操作性の問題: 海外製のサービスデスクツールは操作が直感的でなく、使いづらいと感じるケースが多いです。

コストの問題: ServiceNowなどのエンタープライズ向けツールは多機能である反面、自社にとっては高額すぎる場合があります。

ITIL準拠ツールの複雑性: ITILに準拠したツールは、その複雑さゆえに操作が難しく、日常業務での活用が進まないことがあります。

4. ノンコア業務の効率化と情シス部門の健全化

情シス部門が直面する最大の課題は、社内ITサポート業務の効率化です。これらの業務は情シスにとって”ノンコア”でありながら、時間とリソースを大量に消費しています。この課題を解決するために、世界で20,000社が利用するクラウド型サポートデスクツール「Freshservice」が有効なソリューションとして注目されています。このツールは、操作が容易であり、情シス業務の75%削減に成功した他社事例もあります。これからツールの導入を検討している企業や、既存ツールで満足できていない企業にとって、効果的な選択肢となるでしょう。

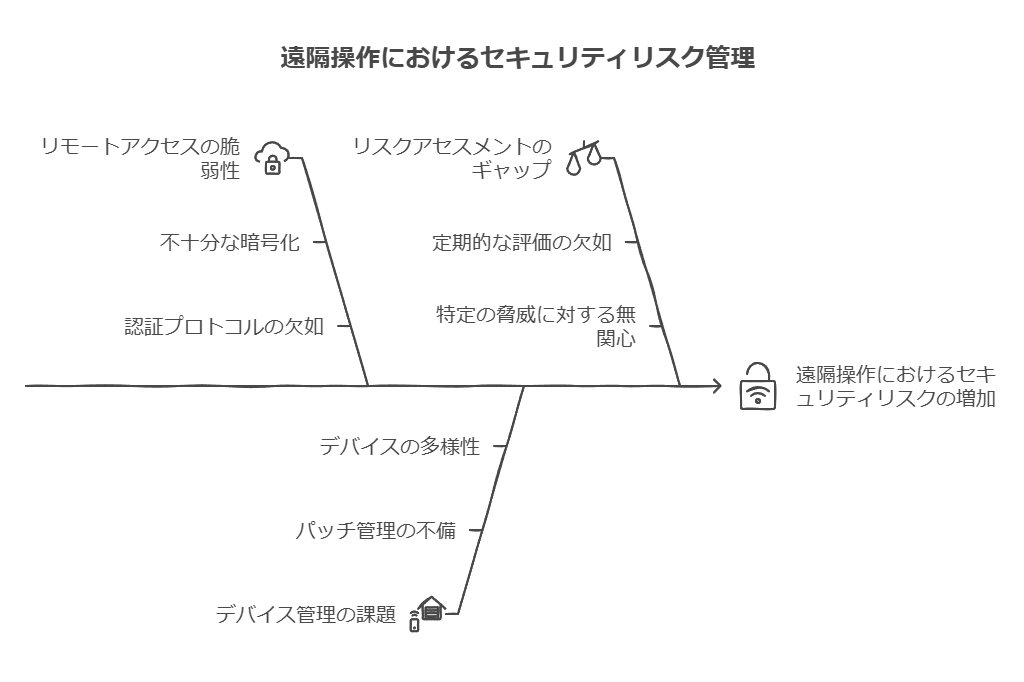

5. インフラ・工場・プラントの「遠隔操作」とセキュリティリスク

さらに、情シス部門が対応すべき課題はオフィスワークだけに留まりません。インフラ、工場、プラントといった現場でも「遠隔操作」が求められる時代が到来しています。しかし、これらの現場では、ハッキングのリスクが高まるため、オフィスワークとは異なる高度なセキュリティリスクのマネジメントが要求されます。これには、リモートアクセスのセキュリティ強化、デバイス管理の徹底、さらには包括的なリスクアセスメントが不可欠です。

6. ソリューションの提案と未来への対応

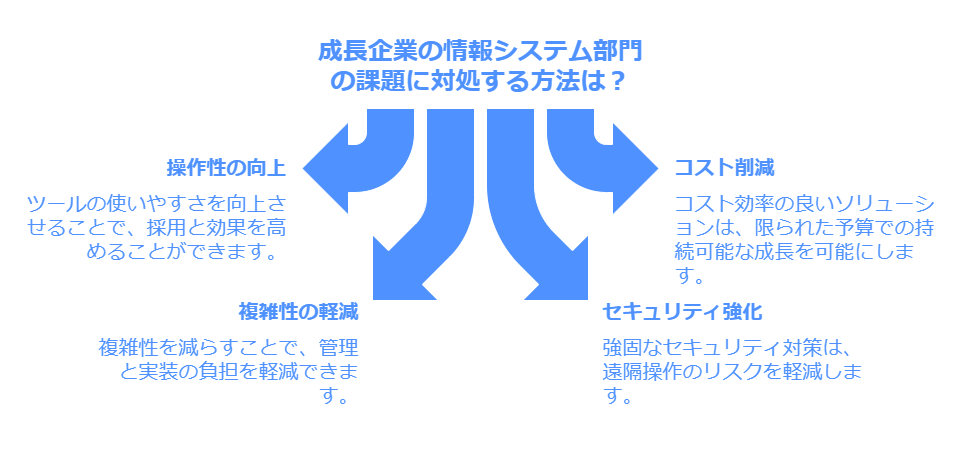

成長企業の情シス部門は、ITILやサービスデスクツールの活用において、操作性、コスト、複雑性という課題を抱えています。これらの課題に対応するために、より直感的でコスト効果の高いツールを選択し、情シスのノンコア業務を効率化することが重要です。また、インフラや工場の遠隔操作においては、セキュリティリスクを包括的に管理する新たなアプローチが求められます。

ここでは、データコンサルタントとして、成長企業の情シス部門が直面する具体的な課題を整理し、現実的かつ効果的な解決策を提案しています。

エンドポイントセキュリティ:

エンドポイント保護の分野では、エンドポイントの検出と対応、パッチ適用、管理が重要な役割を果たします。さらに、エンドポイント保護を強化するためのマルウェア対策も不可欠です。これらの要素を組み合わせることで、企業はエンドユーザーデバイスにおけるリスクを最小限に抑え、包括的なセキュリティ体制を確立します。

モバイルセキュリティ:

モバイルデバイスの保護に関しては、トランザクションの保護やデバイス管理、さらにはコンテンツセキュリティが重要です。モバイルデバイスは、企業のネットワークに接続されるポイントが増える一方で、サイバー攻撃のターゲットにもなりやすいため、これらの対策はリスクを低減するうえで欠かせません。

アプリケーションセキュリティ:

アプリケーションの保護においては、アプリケーションスキャンとセキュリティ管理が不可欠です。特に、DevSecOps を通じたアプリケーションセキュリティサービスは、開発プロセスにおけるセキュリティ統合を促進します。このサービスには、コードスキャン、認証・認可、APIエンドポイントの保護、アプリケーションイメージスキャン、脆弱性評価、ペネトレーションテストが含まれ、アプリケーションのライフサイクル全体でリスクを管理します。

クラウド戦略:

初期段階では、企業は比較的シンプルなアプリケーションやワークロードのパブリッククラウドへの移行に注力していました。しかし、現在ではイノベーションと生産性の向上を図るため、より高度でミッションクリティカルなアプリケーションの移行、モダナイズ、構築が進められています。

クラウド移行のどの段階においても、オープンソース技術の活用はイノベーションを促進する一方で、コンプライアンス、セキュリティ、自動管理の要件に適応できるパブリッククラウドが求められます。このパブリッククラウドは、深い業界知識と実績に基づき、顧客のコアビジネスを実行するための信頼性の高いソリューションを提供します。

さらに、エンタープライズグレードのクラウド環境を活用し、既存の投資を最大限に活かしながら、セキュリティリーダーシップとオープンソース技術を活用してハイブリッドクラウド戦略を推進するための柔軟性と拡張性が備わっています。

このように、各セクションで特定の問題や解決策を明確に説明し、企業の戦略的ニーズに焦点を当てることで、データコンサルタントとしての視点を強調しました。また、技術的な詳細を取り入れることで、実用的なアプローチを提示しています。

データコンサルタント視点からのエンドポイントセキュリティの新常識

エンドポイントセキュリティの進化:侵入されても「発症しない」防御戦略

従来のセキュリティ対策は、主に「侵入を防ぐ」ことを重視してきました。UTM(統合脅威管理)やアンチウイルスは、外部からの侵入を防ぐ第一線の防御策として広く利用され、侵入された後の事後対策としてはEDR(Endpoint Detection and Response)やSIEM(Security Information and Event Management)などが市場に提供されてきました。

しかし、現代のサイバー脅威はますます高度化・巧妙化しており、これらの対策だけでは不十分な場合が多々あります。特に、検知される前にマルウェアが「発症」してしまうと、その後の対応が遅れ、甚大な被害を避けることが困難になります。そのため、従来の防御と事後対応の間に存在する「隙間」を埋める新しいセキュリティアプローチが求められています。

「防御」から「防止」へ:次世代のエンドポイントセキュリティ

従来の「防御」を超えた、「発症を防止」するエンドポイントセキュリティが必要とされています。これには、攻撃がシステムに侵入した後でも、マルウェアの発症を抑制し、被害を未然に防ぐ技術やプロセスが不可欠です。この新たな防御の形は、セキュリティ対策を単なる「防御」から「防止」へとシフトさせるものです。

サイバー攻撃の標的:認証情報の重要性

サイバー攻撃がますます高度化する中で、攻撃者の主な標的となるのが認証情報です。『2022年データ漏洩/侵害調査報告書』(DBIR)によれば、セキュリティ侵害の90%以上は、システムへのアクセスを可能にする認証情報の侵害によるものと報告されています。認証情報の保護は、あらゆるセキュリティ戦略の根幹を成すものであり、特に多要素認証(MFA)やパスワードレス認証の導入が効果的です。

内部不正への対応強化:ログ管理と行動分析

外部からの脅威に加え、企業内部での不正行為に対する対応も見逃せません。内部不正は、従業員や元従業員による情報の持ち出しや不正操作を含み、企業の情報セキュリティを脅かす大きなリスクとなっています。これに対応するためには、従業員の行動ログの管理や行動分析の強化が必要です。しかし、これらの対策は、リソースの負荷を増大させるため、効率的かつ効果的なツールの導入が求められます。

実効的なセキュリティ戦略の構築に向けて

新しいセキュリティの常識として、エンドポイントセキュリティの再構築が求められています。これには、認証情報の保護、内部不正の迅速な検知と対応、そして「侵入されても発症しない」防御力の強化が含まれます。企業はこれらの要素を統合し、実効力のあるセキュリティ体制を構築することで、現在および将来のサイバー脅威に対抗することが可能となります。

データコンサルタントの視点から、ワンタイムパスワード認証の仕組みと実装について、以下のように考えました:

データセキュリティの強化

多要素認証の導入は、データセキュリティを強化する重要な施策です。ワンタイムパスワード認証は、その効果的な方法の一つです。

認証システムの選択

Google認証システム(Google Authenticator)は、信頼性の高いワンタイムパスワード生成アプリケーションです。このシステムを選択することで、セキュリティレベルを向上させることができます。

プラットフォーム別の実装

iOS版とAndroid版の比較

iOS: Google Authenticator

Android: Google 認証システム

両プラットフォームで同等の機能を提供していますが、ユーザーインターフェースに若干の違いがある可能性があります。

導入プロセスの最適化

アプリケーションのインストール

ターゲットアプリケーション(この場合はX(旧Twitter))での設定

二段階認証の有効化

モバイルセキュリティアプリの連携

このプロセスを最適化することで、ユーザーの導入障壁を下げ、セキュリティ強化の採用率を向上させることができます。

データ連携と同期

Google認証システムとX(旧Twitter)アプリケーション間でのデータ連携は、QRコードスキャンやマニュアル入力によって行われます。この過程でのデータの整合性と安全性を確保することが重要です。

ユーザー行動分析

二段階認証の導入後、ユーザーの行動パターンを分析することで、セキュリティ強化の効果を測定できます。例えば、不正アクセスの試行回数の減少や、ユーザーのセキュリティ意識の向上などを指標として活用できます。

継続的な改善

認証システムの使用状況や効果を定期的に評価し、必要に応じて改善を行うことが重要です。ユーザーフィードバックや新たなセキュリティ脅威に基づいて、認証プロセスを継続的に最適化していくことをお勧めします。

エンドポイント対策の再構築とセキュリティレベルの向上が急務

エンドポイントを狙う脅威が高度化する中で、従来のセキュリティ対策ではその防御が十分ではなくなっています。そのため、攻撃者が侵入しても即座に検知し、攻撃が始まる前に対処する「次世代型エンドポイントセキュリティ」対策が、今や欠かせない要素となっています。しかしながら、従来型の防御製品やサービスだけでは、新たな攻撃手法に対応するのは困難です。さらに、セキュリティベンダーの買収や統合によって価格やサービス内容が変化しており、かつての信頼がそのまま維持される保証もありません。このような状況において、エンドポイント対策の見直しとセキュリティレベルの向上が急務となっています。

中小企業にシフトするサイバー攻撃の主要標的

近年、サイバー攻撃者は、中小企業を主要な攻撃対象としています。これは、中小企業が相対的にセキュリティ対策の専門部署や人材を持たず、攻撃のターゲットとして脆弱であると見なされているためです。さらに、攻撃者は中小企業を起点としたサプライチェーン攻撃によって、感染を広範囲に拡大させようとしています。このような背景から、IPA(情報処理推進機構)は「どの組織でも被害に遭う可能性がある」ことを念頭に、事前準備の重要性を強調しています。

中小企業を守るための統合的セキュリティと万全なデータ保護

中小企業のITインフラやセキュリティの運用保守・監視を担うMSP(Managed Service Provider)やMSSP(Managed Security Service Provider)事業者にとって、これらの脅威にどう対応するかが課題となっています。多くの企業が、自社の最重要課題として「統合的なセキュリティの確保」および「万全なデータ保護」の必要性を認識することが求められます。

特に、2021年に発生した国際的な犯罪グループ「REvil」によるサプライチェーン攻撃では、MSPやMSSP事業者自身が標的となり、広範な被害が生じました。これにより、事業者は自社のセキュリティ対策を強化するだけでなく、顧客企業に提供するサービスに与える影響を考慮したITインフラの整備と万全な運用体制を構築することが必要不可欠となっています。今後も、サイバー攻撃のリスクが高まる中で、エンドポイントセキュリティの再構築と、統合的かつ万全なセキュリティ戦略の実施が急務です。

セキュリティ強化と本人確認の課題を解決するためのデータコンサルタント視点

高いセキュリティ性能を持つPCとその導入メリット

セキュリティ性能の強化は、リモートワークやハイブリッドワークが進む現代において企業にとって必須条件となっています。データコンサルタントとしての視点では、セキュアなPCを導入することで、企業全体のセキュリティリスクを大幅に低減することが可能です。

日本HP社の「HP Wolf Security」を搭載したPCは、マルウェアの駆除や封じ込め、クラウドベースの脅威分析、侵入経路の強化といった先進的なセキュリティ機能を提供します。このようなPCを活用することで、セキュリティ上の懸念が軽減され、特にリモート環境での働き方に柔軟に対応できるeSIM搭載モデルは、従業員がどこにいても安全に作業を続けられる環境を提供します。

こうしたソリューションは、IT担当者の業務負荷を軽減しつつ、セキュリティを強化したいと考える企業にとって非常に有効です。IT管理業務の効率化と、リモートワークにおけるセキュリティの強化を同時に実現する点が、大きな魅力となります。

急増するサイバー攻撃と強固な本人確認の必要性

サイバー攻撃の増加に伴い、特にIDやパスワードを狙った「不正アクセス」が多発しています。この状況に対し、企業は本人確認の仕組みを強化する必要があります。しかし、ユーザーの認証体験が煩雑になると、利便性が低下し、結果としてパスワードの使い回しや簡単なパスワードの使用が増え、セキュリティリスクがさらに高まります。

ここでデータコンサルタントとして提案できるのは、ユーザー体験とセキュリティのバランスを考えたアプローチです。例えば、多要素認証(MFA)やパスワードレス認証の導入によって、セキュリティを強化しながらも利便性を損なわない方法を推奨することが重要です。また、認証にかかるプロセスを簡略化しながらも、堅牢な本人確認が実現できる技術が増えていることを説明することで、クライアントが導入を進めやすくなります。

統合認証基盤のニーズと導入への課題

さらに、シングルサインオン(SSO)や統合認証基盤の導入に対するニーズも高まっています。これにより、複数のサービスやシステムを一元管理し、企業全体のID管理の効率を向上させることが可能です。しかしながら、多要素認証の導入や統合認証基盤の実装に際しては、ユーザー体験の低下が課題となります。認証手続きが煩雑になると、ユーザーが離れ、機会損失が発生するリスクがあるため、適切なバランスを取ることが必要です。

データコンサルタントの視点では、技術的な統合認証基盤の導入において、既存システムとの連携や大規模な仕様変更が避けられない場合があります。そのため、導入時には綿密な計画を立て、システム全体の運用負荷やコストを見据えた最適な方法を提案することが求められます。

提案内容の総括

セキュリティ強化に向けたPCの導入や本人確認の対策は、現代の企業にとって重要な課題です。データコンサルタントとしては、企業ごとの状況やニーズに合わせた柔軟なソリューションを提供し、業務効率化とセキュリティ向上を同時に実現することが鍵となります。また、技術導入に伴う運用コストやシステム負荷の軽減策を提案し、クライアントにとって実現可能な戦略を構築することが重要です。

エンドポイントセキュリティ現状の問題を明確に定義する

情報漏洩やサイバーセキュリティのリスクが増大している現状を、具体的なデータや事例に基づいて説明します。

情報漏洩事故やその他のセキュリティインシデントが増加している現状において、企業はこれまで以上にセキュリティルールの遵守を徹底する必要があります。

解決策をデータコンサルタントの視点で示す

データに基づいた解決策を提示し、特に「情報セキュリティ10大脅威」に関連する最新のリスクを強調します。

サイバーセキュリティリスクが年々深刻化する中、企業は「情報セキュリティ10大脅威」を踏まえた対策強化が急務です。ランサムウェアや標的型攻撃、テレワーク環境を狙った攻撃が主な脅威として挙げられており、最新のセキュリティ対策が求められます。本ウェビナーでは、これらの脅威に対する具体的な対策方法を、最新のデータを交えて解説します。

具体的な課題とその影響を明確にする

企業が直面する具体的な課題を整理し、それが企業運営にどのように影響するかを明示します。

新年度を迎えるにあたり、部署の異動や新入社員の入社に伴うヒューマンエラーのリスクが高まります。これらのリスクに対処するためには、従業員一人ひとりに対するセキュリティ意識の向上と、企業全体のセキュリティ対策の強化が必要不可欠です。

解決策を可視化する方法を提案する

リソース不足や現場の抵抗といった課題を克服するための具体的な対策を示します。

多くの企業で、情シス部門がリソース不足や現場からの抵抗に直面しており、社員一人ひとりのPCセキュリティ違反を可視化することが難しい状況です。この課題を克服するためには、セキュリティリスクを自動的に可視化し、全社的なリスク状況をリアルタイムで把握できるシステムの導入が重要です。

具体的な問題提起とその解決策を示す

現在のシステムが抱える問題点を明確にし、より効果的な解決策を提案します。

検疫システムが機能しない理由は、警告メッセージだけでは実効性に欠け、ポリシーに違反したPCをネットワークから隔離する手法が管理者に過度の負担をかけるためです。さらに、現場での業務停止を伴う運用は嫌がられる傾向にあります。これらの課題を解決するためには、ポリシー違反を自動的に検知し、現場の業務に影響を与えない方法で迅速に対応するシステムの導入が求められます。

新たなニーズとその背景を説明する

働き方の変化に伴う新しいニーズを具体的に説明します。

近年、働き方改革やパンデミックに対応したテレワークの普及により、従業員の移動機会が増加しています。これに伴い、業務用PCの社外持ち出しに対するニーズが高まっており、企業はこれに対応するためのセキュリティ対策を強化する必要があります。特に、外部環境でも安全に業務を遂行できるようなセキュリティポリシーと管理体制の構築が重要です。

以上により、データコンサルタントの視点から企業が直面する具体的なセキュリティリスクと、それに対する実効性の高い解決策を提示しました。

進展する日本国内の「脱PPAP」取り組み

背景と課題

2020年11月、当時のデジタル改革担当大臣が宣言した「PPAP(添付ファイルのZip暗号化)」の廃止を契機に、官民問わず多くの企業・組織で「脱PPAP」への動きが広がっています。しかし、以下の理由により、PPAPの利用継続が多くのリスクをもたらしています:

ウイルスチェックの困難性:暗号化された添付ファイルはセキュリティシステムによるスキャンができない。

傍受リスク:ZIPファイルとパスワードが同一経路で送信される場合、第三者に盗聴される可能性が高い。

脆弱なセキュリティ:ZIP形式のパスワードは、簡単に解読されることが知られている。

これらの問題が浮き彫りになる中、まだ一部の企業では対策が遅れている状況もあります。

解決策:安全なファイル送受信の実現

代替手段の選択肢

PPAPに代わる主要な手段として「オンラインストレージ」と「ファイル転送システム」の2つが挙げられます。これらの手法を以下の観点で比較します:

| 項目 | オンラインストレージ | ファイル転送システム |

|---|---|---|

| 操作性 | ログイン・フォルダ管理が必要で複雑化 | メール感覚で利用でき直感的 |

| セキュリティ | アクセス制御が高度だが設定に依存 | 転送単位での暗号化や期限設定可能 |

| 導入負担 | 利用者教育が必要 | 現行運用に近い形で導入可能 |

推奨するソリューション:ファイル転送システム

簡便性:メール操作に近い使用感で、現場での負担を最小化。

強固なセキュリティ:ファイル暗号化、期限付きリンク、ダウンロード通知機能を提供。

運用効率:既存のメール運用フローを大きく変える必要がないため、導入がスムーズ。

次なる課題:メール誤送信リスクへの対処

現状

IPAが発表した「情報セキュリティ10大脅威 2024(組織編)」では、「不注意による情報漏えい等の被害」が6位に挙げられています。その多くがメール誤送信によるもので、企業にとって見過ごせない課題です。

具体的には:

送信ミスによる機密情報の漏えい:送信先の誤入力や添付ファイルの誤送信が頻発。

人的チェックの限界:ルール制御や手作業での確認にはミスのリスクが伴う。

解決策

1. 誤送信防止機能を備えたシステムの導入

送信前アラート:特定条件に該当する場合に確認を促す。

添付ファイル自動検出:未添付メール送信の防止や、誤送信を抑止。

宛先制御:送信先のドメインや役職に基づくフィルタリング機能を提供。

2. ファイル転送システムとの統合

システムレベルでの一元管理:送信先のトレーサビリティを確保。

多層セキュリティの実現:ファイル転送時に誤送信が起きた場合でも、リンクの有効期限設定やダウンロード制御でダメージを最小化。

3. ユーザー教育とガイドライン整備

定期的なトレーニング:従業員のセキュリティリテラシー向上を図る。

運用ルールの徹底:誤送信時の対応プロセスを明文化し、即時対応を可能にする。

まとめ:安全性と利便性を両立する運用体制の構築

PPAP廃止の取り組みを進める中で、ファイル転送システムは現実的で効果的な解決策を提供します。同時に、誤送信リスク対策を組み込むことで、企業情報のセキュリティを包括的に強化できます。

データコンサルタントとしては、企業の現状分析から、最適なソリューションの選定、導入支援、そして運用後のサポートまでを一貫して提供し、確実な情報保護を支援いたします。

新時代の働き方─テレワークとハイブリッドワークのセキュリティ課題と解決策

近年、働き方の柔軟性向上や生産性の向上、さらには従業員のワークライフバランスを強化することが企業にとって重要な課題となっています。この流れの中で、テレワークやハイブリッドワークといった新しい働き方がますます注目を集めています。これにより、従業員はどこにいても、どのデバイスからでもネットワークにアクセスできる自由を享受できるようになりました。しかし、その一方で、この柔軟性が新たなセキュリティリスクを生み出していることも無視できません。情報漏洩や不正なウェブサイトへのアクセスなどがその一例です。

テレワーク/ハイブリッドワークにおける自宅環境でのセキュリティ強化

テレワークやハイブリッドワークが普及する中、自宅環境でもオフィスと同等のセキュリティを確保することは可能でしょうか?高度なセキュリティを確立するには、アクセス制御を徹底したネットワーク管理と統合的なセキュリティ監視体制が求められます。しかし、これを実現するには専門的な知識と実装・管理コストが必要であり、特に中小企業にとっては大きな課題となっています。

公共機関や重要インフラ事業者におけるネットワーク分離の導入とその課題

ネットワーク分離は、IPA(情報処理推進機構)や日本政府、総務省、経済産業省などが推奨するセキュリティ防御策として、自治体や公共セクター、金融機関、医療機関などの重要インフラ事業者において導入が進められています。しかし、その導入によって「ユーザーの利便性低下」や「管理者の運用負荷」といった新たな課題が浮上しています。これらの課題により、ネットワーク環境の再評価やパフォーマンスおよびコスト面での改善が必要となっています。

最新の「端末内分離」方式で課題を解決する

これらの従来の「ネットワーク分離」に関する課題、すなわち「利便性」「コスト」「運用負荷」などを解決するための新しいアプローチとして、「端末内分離」方式のソリューションが注目されています。この方式は、従来のネットワーク分離の欠点を克服し、ユーザーの利便性を損なうことなく、コストを抑えつつ運用負荷を軽減することが可能です。仮想化技術を活用したこの最新の「端末内分離」方式は、豊富な構築と運用実績に基づいた信頼性の高いソリューションとして、企業のセキュリティ強化に大きく貢献するでしょう。

ここでは、データコンサルタントとしての視点から、テレワークやハイブリッドワークに関連するセキュリティ課題と、それに対する最新の解決策を強調しています。また、企業が直面する具体的な課題に対し、実践的なソリューションを提案し、全体的なセキュリティ戦略を強化するための具体的なアプローチを示しています。

OSSライセンスコンプライアンスとセキュリティ管理の重要性

オープンソースソフトウェア(OSS)は、現代の産業において欠かせない存在となっており、組込み製品の開発現場でもOSSの利用が急増しています。しかし、OSSの利用には、ライセンスコンプライアンスの遵守と、利用しているOSSのセキュリティ上の脆弱性の管理が不可欠です。これらの要素は、企業の法的リスクやセキュリティリスクに直結するため、OSSマネジメントの重要性がますます高まっています。

工数削減とリソース最適化の課題

OSSのライセンス管理と脆弱性管理は、セキュリティや知財担当者にとって多大な工数を要する業務です。特に、膨大な数のOSSライセンスの管理と、脆弱性の早期発見・対応には迅速なアプローチが求められます。しかし、社内に十分なノウハウやリソースがない企業にとっては、これらの業務を効率的に運用することが大きな課題となります。

効果的な工数削減のために

工数を削減し、リソースを最適化するためには、OSS管理ツールの導入が不可欠です。これらのツールは、OSSを解析してライセンスを識別し、関連する脆弱性情報を提供することで、企業のOSS管理を強力に支援します。しかし、市場には無償・有償を問わず多数のOSS管理ツールが存在しており、その中から自社のニーズに合った最適なツールを選定することが重要です。また、導入後は、ツールを活用した効果的なOSS管理運用が求められます。

専門的な支援による最適なツール選定と運用

OSS管理の課題に対処するためには、専門的な支援が有効です。長年にわたりOSSに携わってきた当社のエキスパートエンジニアは、豊富な知識と経験を基に、最適なOSS管理ツールを選定し、デモを交えながらその導入と運用方法を提案します。これにより、企業はライセンスコンプライアンスと脆弱性管理を効率的に行い、リスクを最小限に抑えることができます。

また、OSS管理に関する具体的な課題については、質疑応答のセッションで詳細にお答えし、企業のOSS管理の強化に貢献します。

ここでは、OSSライセンスコンプライアンスとセキュリティ管理の重要性を強調しつつ、データコンサルタントとしての視点から、企業が直面する課題とその解決策について具体的な提案を行っています。さらに、専門的な支援の価値を強調し、企業が効果的なOSS管理を実現するためのアプローチを提供しています。