目次

- 1 基礎から理解する「MDR」とはサービスの概要とメリットを知る

- 2 データコンサルタントの視点で、EDR(Endpoint Detection and Response)の役割とその価値をより明確に提示しました。

- 3 データコンサルタントの視点から、MDR(Managed Detection and Response)に関する文章を整理し、企業のセキュリティ戦略構築に役立つ情報を強調しました。

- 4 今さら聞けない、「EDR」と従来のマルウェア対策製品の違いとは?

- 5 EDR製品の他セキュリティ製品との連携と選定ポイント

- 6 実践的なペネトレーションテストによる脆弱性診断とリスク評価

- 7 EDRが求められる理由とは?

- 8 EDR利用時の注意点

基礎から理解する「MDR」とはサービスの概要とメリットを知る

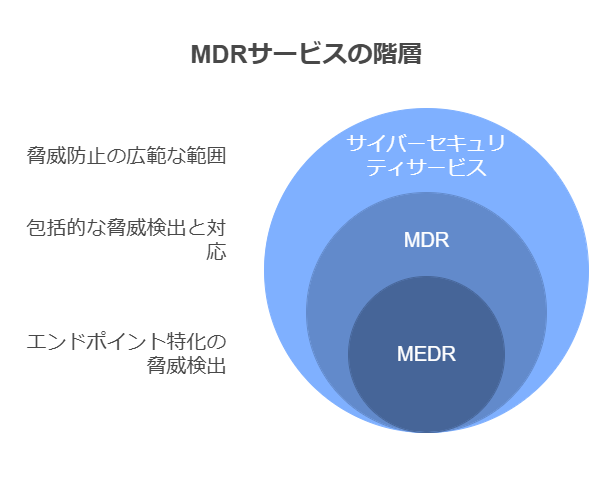

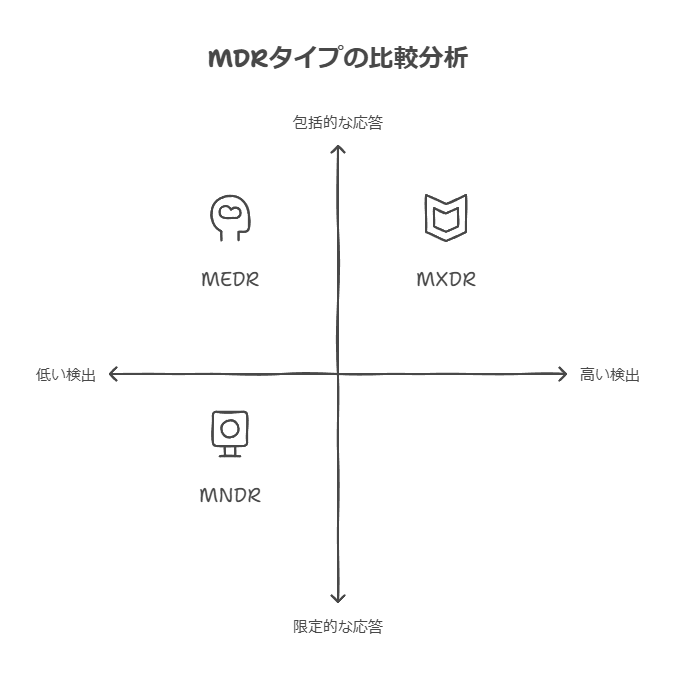

近年、多くのセキュリティベンダーが企業向けにマルウェア検出および対応を提供するマネージドサービス「MDR(Managed Detection and Response)」を展開しています。MDRの導入は、特に社内リソースが限られている企業や、セキュリティ業務を効率化したい企業にとって大きなメリットとなります。MDRは大きく「MEDR」、「MNDR」、「MXDR」の3タイプに分類され、それぞれ異なるレベルの管理とサービスが提供されます。

MDRとは何か?その具体的な機能と役割

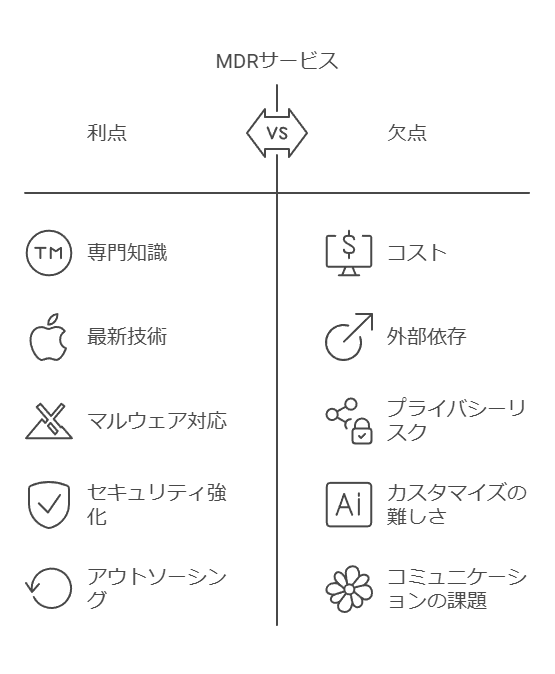

MDRは、企業のセキュリティ業務を一部アウトソーシングし、外部の専門家がマルウェアの検出や対応をサポートするサービスです。単なる自動化されたソフトウェアに頼るのではなく、専門知識を持った人間による対応と最新のテクノロジーが組み合わさっている点が特徴です。

企業がセキュリティの強化を図る上で、特に次のようなサービスをMDRは提供します。

MDRの主要サービス

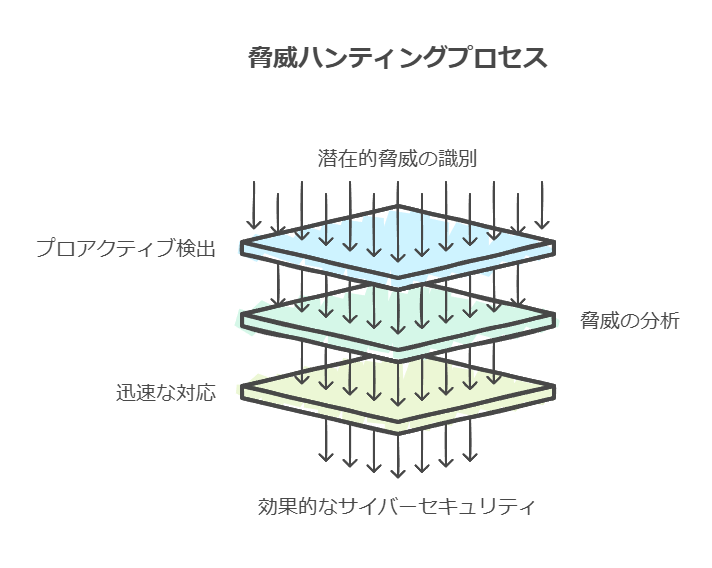

脅威ハンティング

脅威ハンティングは、発生する前に潜在的な脅威を予防的に発見するプロアクティブなアプローチです。セキュリティの専門家が攻撃の兆候を見逃さないよう、SOC(セキュリティオペレーションセンター)がアラートを受け取る前に脅威を見つけ出し、対応の迅速化を支援します。

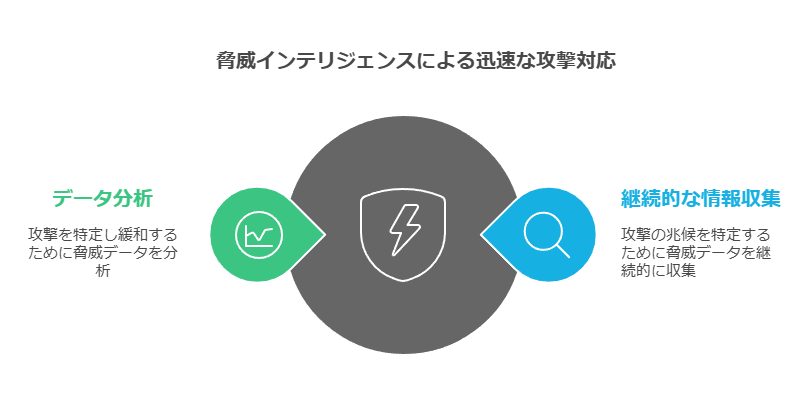

脅威インテリジェンス

脅威インテリジェンスでは、脅威に関する情報を継続的に収集・分析し、セキュリティチームが迅速に攻撃を特定・対応できるよう支援します。これにより、被害が発生する前にリスクを特定し、対応計画を立てることが可能となります。

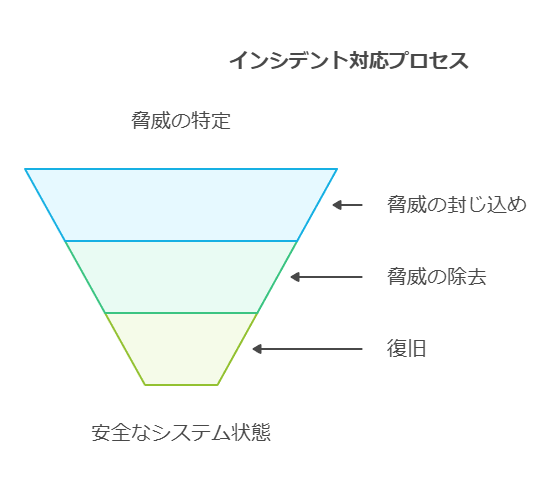

インシデント対応(自動化と手動対応)

インシデント対応では、脅威の封じ込めや除去、復旧を迅速に行うためのアクションが取られます。多くの場合、マルウェア削除やパッチの適用などの標準作業は自動化されますが、フォレンジック調査や高度な侵害解析など、複雑な対応には人手が必要です。

MDR導入のメリット

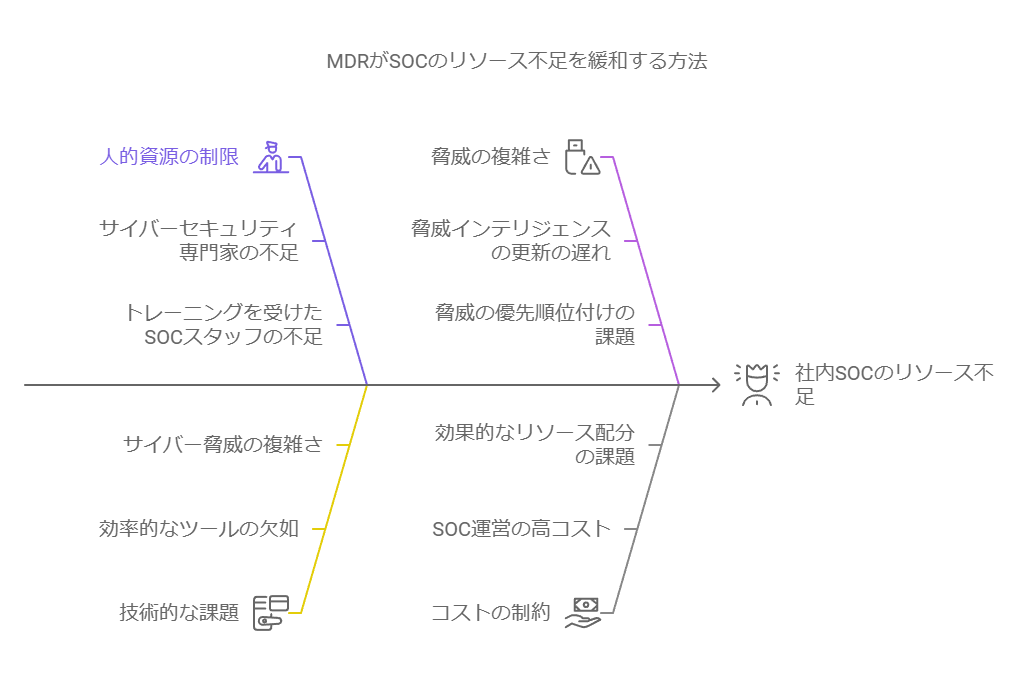

社内SOCの補完

MDRは、企業内のSOC(セキュリティオペレーションセンター)の強化に寄与します。特に社内SOCのリソースが不足し、アラートの処理や分析に十分な時間が取れない場合、MDRは迅速かつ効果的なサポートを提供します。

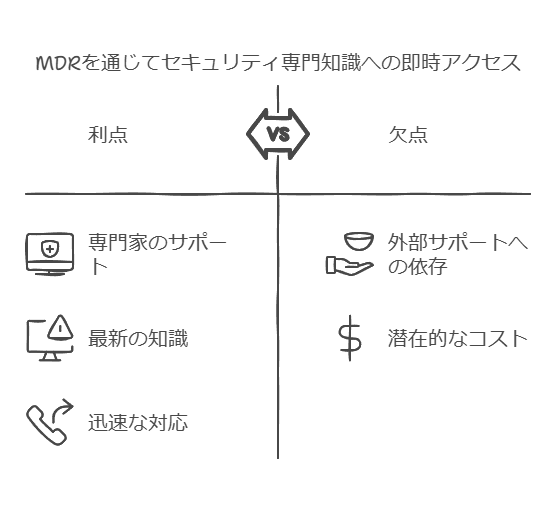

専門知識の即時活用

MDRサービスは、高度なセキュリティ専門家によるサポートを提供します。これにより、企業内に専任のセキュリティチームを持たなくても、最新の脅威に対応するための技術と知識を即座に利用できるというメリットがあります。

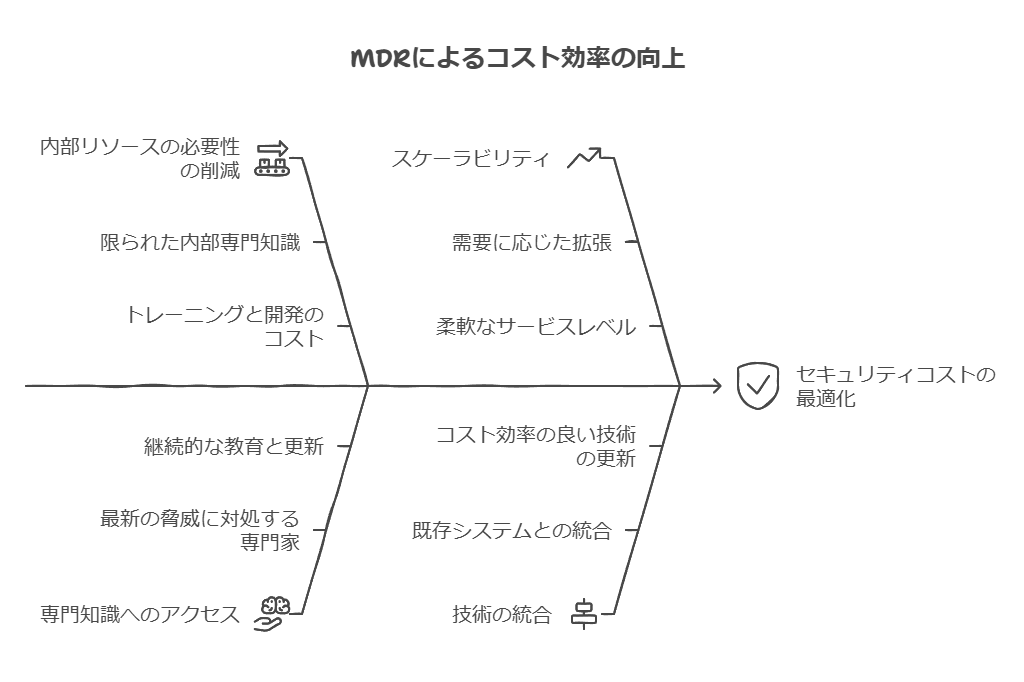

コスト効率の向上

完全なセキュリティ体制を社内で構築するには、人的リソースや技術的インフラに大きなコストがかかります。MDRを導入することで、必要なリソースを外部に依存しながらも、コストを最適化しつつセキュリティ対策を強化することが可能です。

MDRの3つのタイプ:MEDR、MNDR、MXDR

MEDR(Managed Endpoint Detection and Response)

エンドポイントに特化した脅威検出と対応を提供し、企業内のPCやモバイル端末などをリアルタイムで監視します。エンドポイントでの攻撃が検知されると、MDRチームが即座に対処します。

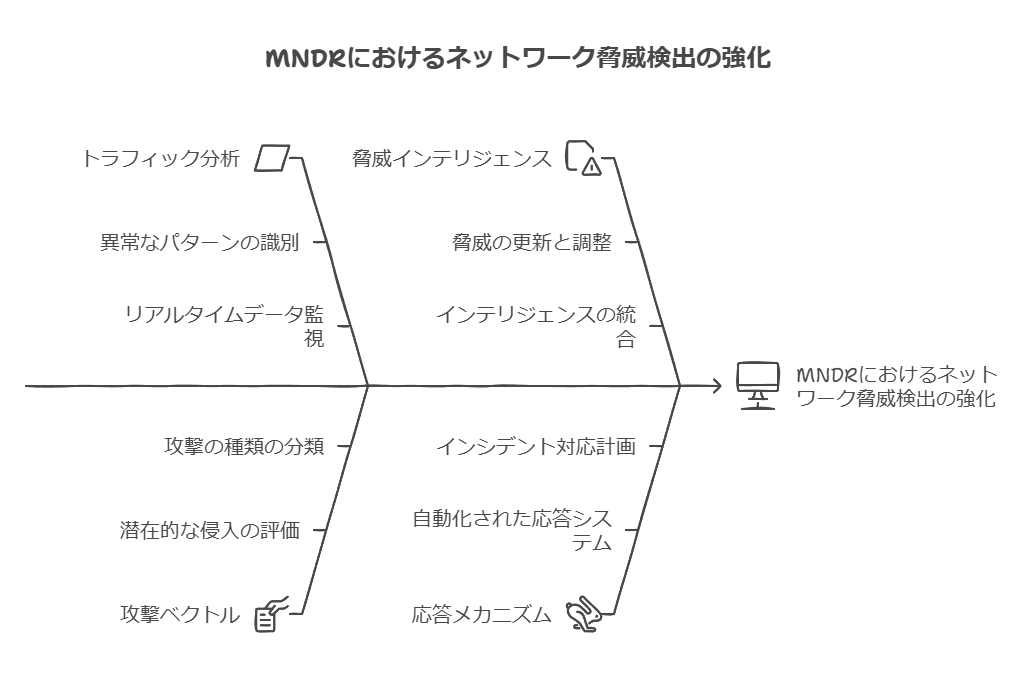

MNDR(Managed Network Detection and Response)

ネットワークレベルでの異常なトラフィックや潜在的な攻撃を検出します。ネットワークを横断する脅威に対して早期に対応し、攻撃の拡散を防ぎます。

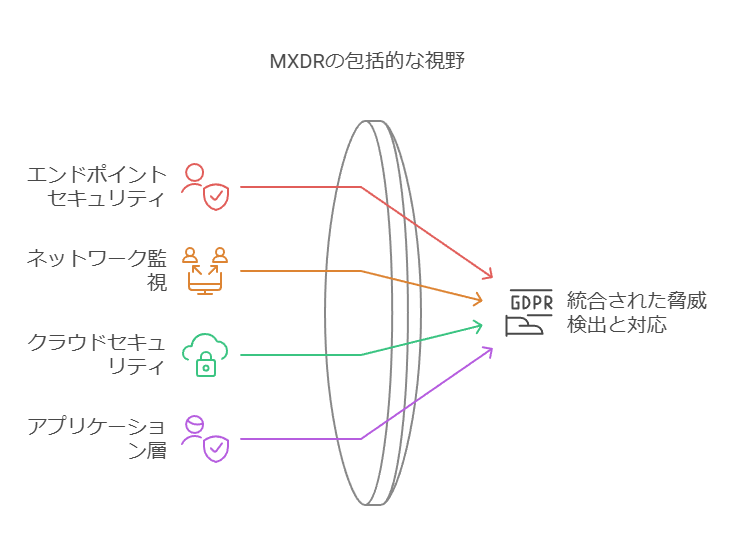

MXDR(Extended Detection and Response)

エンドポイントやネットワークにとどまらず、クラウドやアプリケーション層まで含む統合的な脅威検出・対応を提供します。企業全体のセキュリティインフラを一元的に管理することで、より包括的なセキュリティ体制が実現されます。

ここでは、MDRの具体的なサービス内容や、どの企業が導入を検討すべきかをデータコンサルタントの視点から整理し、企業の意思決定に必要な要素を明確にしました。また、MDRの3つの主要タイプについても詳細を加え、選定の参考となる情報を提供しています。

データコンサルタントの視点で、EDR(Endpoint Detection and Response)の役割とその価値をより明確に提示しました。

段階的な攻撃の実行

サイバー攻撃者は、複数の段階を経て侵害を進行させる手法を頻繁に使用しています。例えば、Excelのマクロを実行して標的端末の環境を調査し、その環境に最適な2番目のマルウェアをダウンロードした後、侵害活動を行います。このプロセスでは、1つのマルウェアが全ての攻撃工程を担うわけではなく、複数のマルウェアや攻撃ツールを組み合わせて段階的に攻撃を展開します。

攻撃者は、検出を避けるために攻撃ツールの機能を細かく分け、正規プロセスに偽装する、または侵害した端末から攻撃サーバーに通信を発生させるなど、さまざまな高度なテクニックを駆使して検知の回避を図ります。

EDRの概要とそのメリット

EDR(Endpoint Detection and Response)とは何か?

従来のセキュリティ対策では、サイバー攻撃の侵入を完全に防ぐことは困難になってきています。攻撃手法の多様化により、入口での防御だけでは限界があるのが現実です。そこで、侵入後の攻撃の検知と対処を主な目的としたセキュリティソリューションがEDRです。

EDRは、攻撃者が行う攻撃の各段階や異常なプロセスの発生を時系列で分析し、一連の攻撃を包括的に検出することを可能にします。このため、攻撃者が検出回避策として使用する「Living off the land(LotL)」や、段階的な攻撃、さらには脆弱性を利用して社内ネットワークに侵入した後の横展開を含む動きに対しても、EDRは攻撃の痕跡を検知します。

EDRのメリット:高度な可視化と迅速な対応

EDRが持つ最大の強みは、攻撃の各ステージを可視化し、全体の流れを把握することで、攻撃の初期段階での発見と迅速な対応を可能にすることです。たとえ攻撃の一部しか検出できなかったとしても、その情報を起点に徹底的な調査を行い、攻撃の連鎖を断ち切ることができます。これにより、攻撃がエスカレートする前に早期に対処することができ、企業内での被害を最小限に抑えることが可能です。

組織におけるEDRの役割

EDRは単なる防御システムではなく、インシデントの可視化、レスポンスの自動化、フォレンジック調査を組み合わせ、セキュリティ運用の最適化に寄与します。また、EDRは他のセキュリティツールと連携することで、より統合的な脅威検知と対応を実現できます。これにより、組織は攻撃後の被害拡大を防ぎ、効果的なリカバリーを実行することができます。

ここでは、段階的な攻撃手法とEDRの役割を整理し、EDRの導入による具体的なメリットと企業における重要性をデータコンサルタントの視点で強調しています。また、EDRが他のセキュリティ対策とどのように補完的に機能するかを説明し、より実践的な導入の利点を提示しています。

データコンサルタントの視点から、MDR(Managed Detection and Response)に関する文章を整理し、企業のセキュリティ戦略構築に役立つ情報を強調しました。

「MDR」の真実: タイプごとのメリットと選定のポイント

セキュリティ関連業務のアウトソーシングや、組織のSOC(セキュリティオペレーションセンター)を強化することを検討している企業にとって、MDRは非常に効果的なソリューションです。しかし、MDRには異なるタイプがあり、どのサービスが自社に適しているかを理解することが重要です。MDRの各タイプの違いと、その選定におけるポイントについて解説します。

1. そもそも「MDR」とは何か?

MDRとは、企業がサイバー脅威から守るために、外部の専門家による監視、検出、対応をアウトソースするサービスです。特に、マルウェアの検出と対処にフォーカスしており、多くのセキュリティベンダーがMDRサービスを提供しています。このサービスのニーズは、セキュリティ対策を強化したい企業や、内部リソースの不足に直面している企業の間で急速に高まっています。

MDRの主要機能:

脅威ハンティング

セキュリティ専門家が、企業ネットワーク内での潜在的な脅威を積極的に探索し、問題発生前に攻撃の兆候を見つけます。このプロセスは、リアルタイムのアラートが発生する前に侵害を発見するため、早期の対応が可能です。

脅威インテリジェンス

サイバー脅威に関する最新の情報を収集・分析し、これを活用して脅威を事前に特定し、迅速な対処や復旧をサポートします。

2. MDRのタイプ別分類: MEDR、MNDR、MXDRの違い

MDRは大きく分けて3つのタイプに分類されます。それぞれが異なるアプローチと利点を持っているため、企業のニーズに応じた選定が求められます。

1. MEDR(Managed Endpoint Detection and Response)

特徴: エンドポイント(PCやサーバーなど)に対して直接的なセキュリティ監視と対応を行うサービス。

適用場面: エンドポイントに特化した攻撃が多い企業や、従業員が多い企業に適しています。

2. MNDR(Managed Network Detection and Response)

特徴: ネットワーク全体のトラフィックを監視し、異常な動きを検知します。エンドポイントだけでなく、ネットワーク内の広範な領域をカバーします。

適用場面: ネットワークのセキュリティが重視される大規模なインフラを持つ企業に最適です。

3. MXDR(Managed Extended Detection and Response)

特徴: エンドポイント、ネットワーク、クラウド、さらにはアプリケーションまで、広範な範囲でセキュリティ対応を行う総合的なサービス。

適用場面: 複数のセキュリティレイヤーを統合して監視したい企業や、クラウドを含む多様な環境でのセキュリティ対策を必要とする企業に適しています。

3. MDR選定の際のポイント

MDRを選定する際には、自社のセキュリティリスクや内部リソースの制約を明確に理解することが重要です。また、次の3つの観点から慎重に検討することをお勧めします。

セキュリティニーズの優先順位

自社がどのタイプの脅威に直面しているか、また、エンドポイント、ネットワーク、クラウドなど、どの部分に重点を置くべきかを明確にします。

内部リソースと専門性の評価

自社内でどれだけのセキュリティ人材を確保しているか、SOCの運用が可能かを確認します。リソースが不足している場合は、アウトソーシングが効果的です。

対応スピードと運用コスト

サイバー攻撃は迅速な対応が求められるため、MDRベンダーの対応スピードやサービス提供のコストも重要な要素です。これらのバランスを見極めた上で、最適なサービスを選定します。

MDRは、セキュリティ運用を効率化し、脅威から組織を守るための重要なソリューションです。各企業のリスクプロファイルやリソースに応じて、最適なMDRのタイプを選定することで、堅牢なセキュリティ体制を構築することが可能です。

ここでは、企業がMDRを効果的に活用するための具体的なポイントを強調し、セキュリティ戦略の構築に役立つ内容としました。また、MEDR、MNDR、MXDRの各タイプを明確に比較することで、企業が自社のニーズに最も合致するサービスを選びやすくしました。

データコンサルタントの視点から、サイバーセキュリティ戦略の観点で「EDR(Endpoint Detection & Response)」とセキュリティ監視サービスの選定についてより具体的かつ実践的なアドバイスを提供する形に提示しました。

サイバー攻撃に対応するためのEDRの重要性とセキュリティ監視サービスの選定ポイント

近年、国際紛争や経済摩擦の長期化に伴い、サイバー空間における攻撃者の活動がますます高度化・巧妙化しています。特に、サイバー攻撃者が組織的かつ分業化して活動するようになったことで、従来のセキュリティ対策では侵入を完全に防ぐことは困難となっています。このような状況において、エンドポイントにおけるセキュリティ対策として注目されているのが「EDR(Endpoint Detection & Response)」です。

EDRの役割とその重要性

EDRは、企業のエンドポイント(PCやモバイルデバイスなど)に対するセキュリティ監視を強化し、侵入後の攻撃の拡大を防ぐための重要なソリューションです。具体的には、EDRは次のような機能を提供します。

リアルタイムの脅威検出と対応

EDRはエンドポイント上で発生する異常な活動をリアルタイムで監視し、マルウェアやランサムウェアなどの脅威を即座に検知します。これにより、侵入が発生した場合でも迅速に対応することが可能となります。

フォレンジック調査の支援

EDRは攻撃の詳細なログを収集し、攻撃経路や被害範囲の特定をサポートします。これにより、将来の攻撃に対する防御策を強化するための分析が可能です。

自動化と人の専門知識の融合

EDRは自動化された脅威検出と専門家による分析を組み合わせることで、複雑な攻撃にも柔軟に対応します。このため、単なる防御だけでなく、攻撃の全体像を把握し、対策を講じることができるのです。

MSS(マネージドセキュリティサービス)の活用と選定ポイント

EDRを効果的に運用するためには、専門知識やリソースが必要ですが、実際には自社内だけでの運用が難しい場合も少なくありません。そのような場合、外部のマネージドセキュリティサービス(MSS)を利用することが有効です。しかし、選定するMSSによってEDRの効果が大きく左右されるため、慎重な選定が求められます。

MSSを選定する際の重要なポイント

対応スピードとサポート体制

MSSの選定においては、脅威を検知した際の対応スピードが非常に重要です。24時間365日対応可能なサポート体制や、インシデント発生時の迅速な対応力を備えたサービスを選ぶことが必要です。

セキュリティ専門知識の深さ

EDRは高度なセキュリティ知識を必要とします。MSSプロバイダーが提供するチームの専門知識や経験、さらには最新の脅威インテリジェンスを活用できるかどうかを確認しましょう。特に、ゼロデイ攻撃や高度な標的型攻撃に対応できる能力が求められます。

ツールとの統合性と拡張性

MSSが提供するEDRソリューションが、他のセキュリティツールやインフラと容易に統合できるかどうかも重要です。また、企業が成長したりセキュリティニーズが変化した際に、柔軟に拡張できるかどうかを考慮する必要があります。

コストと運用効率のバランス

MSSの導入にはコストがかかりますが、EDRを自社で完全に運用する場合に比べてコスト効果が高いかを検討することが大切です。MSSを導入することで、セキュリティ運用の効率が向上し、ITリソースの有効活用が期待できます。

組織に適したEDR導入とセキュリティ監視の成功

EDRを導入し、適切なMSSを活用することで、企業はサイバー攻撃への対抗力を大幅に向上させることができます。特に、攻撃の防御だけでなく、発生後の迅速な対応や被害の最小化に焦点を当てたアプローチは、現代のサイバーセキュリティにおいて欠かせない要素です。

自社に適したEDRソリューションを導入し、信頼できるセキュリティ監視サービスを選定することで、安全かつ持続可能なビジネス環境を実現し、将来のリスクに対しても強固な体制を築くことができます。

ここでは、EDRの機能と役割をわかりやすく説明し、MSSの選定基準を具体的に示しています。データコンサルタントの視点で、企業がセキュリティ監視を効率的かつ効果的に導入するためのアドバイスを強調しています。

今さら聞けない、「EDR」と従来のマルウェア対策製品の違いとは?

企業がサイバー脅威に直面する中、エンドポイントセキュリティの重要性がますます高まっています。ユーザーがPCやモバイルデバイスにマルウェアをダウンロードしてしまうと、そのデバイスが攻撃の足掛かりとなり、企業のネットワーク全体に影響を与える可能性があります。

従来のマルウェア対策製品は、主に既知のマルウェアシグネチャを基に脅威を検出する受動的な防御手段で、攻撃が発生した後の検知と駆除が主な目的でした。これらは基本的な防御策として依然有用ですが、現代の高度化するサイバー攻撃に対応するには限界があります。

一方で、EDR(Endpoint Detection and Response)は、従来のマルウェア対策とは異なり、エンドポイントでの脅威をより包括的に検知し、リアルタイムでインシデントに対応できる能動的なセキュリティソリューションです。以下のような特徴により、EDRは企業のセキュリティを強化するための強力なツールとなっています。

EDRの特徴と有用性

行動分析による高度な脅威検出

従来型のシグネチャベースの検出とは異なり、EDRはエンドポイントでの異常な行動をリアルタイムで監視し、未知の脅威やゼロデイ攻撃に対応します。これにより、従来の防御策では見逃されるような高度な攻撃も検知可能です。

マルウェア感染拡大の阻止

攻撃がエンドポイントに侵入しても、EDRはその活動を迅速に検知し、被害の拡大を防ぐための対策を講じます。これにより、攻撃者の拡散を抑制し、ネットワーク全体のセキュリティを強化します。

迅速なインシデント対応とフォレンジック調査

EDRは、脅威を検知するだけでなく、インシデントの詳細なフォレンジックデータを提供し、迅速な対応が可能です。ITチームは、インシデントの発生源や攻撃経路を分析し、必要な修復作業を迅速に行うことができます。

アプリケーション制御とホワイトリストの作成

重要なアプリケーションの使用を制限し、企業にとって不要なプログラムの実行を防ぐため、アプリケーションのホワイトリストを管理する機能も備えています。これにより、企業のポリシーに基づく堅牢なアプリケーション管理が実現します。

他のセキュリティツールとの連携

EDRは、他のセキュリティ製品と連携することで、エンドポイント行動やプロセスの可視化を強化し、資産管理やレスポンスの迅速化をサポートします。この統合的アプローチにより、組織全体のセキュリティ体制が向上します。

従来のマルウェア対策製品との違い

従来のマルウェア対策とEDRの主な違いは、受動的防御と能動的検知および対応にあります。従来型は過去の脅威に対する既存のデータに依存しているのに対し、EDRはリアルタイムでの行動監視を通じて、未知の脅威や継続的な攻撃に対応することができます。

従来型マルウェア対策:既知の脅威に対する反応的な検知・駆除。

EDR:リアルタイムでの監視と分析により、未知の脅威も含めて能動的に対応し、インシデントを事前に阻止することが可能。

結論:EDRは現代の企業に必須のセキュリティ対策

高度なサイバー攻撃がますます増加する現代において、従来のマルウェア対策製品だけでは十分ではありません。EDRの導入によって、企業はリアルタイムでの脅威検知と迅速な対応能力を持つことができ、セキュリティインシデントによる被害を最小限に抑えることが可能になります。企業がセキュリティ体制を強化するためには、EDRはもはや選択肢ではなく、必須のツールと言えるでしょう。

EDR製品の他セキュリティ製品との連携と選定ポイント

多くのEDR(Endpoint Detection and Response)製品は、他のエンドポイントセキュリティツールとAPI(アプリケーションプログラミングインタフェース)を通じて容易に連携可能です。APIの公開により、EDRベンダーは自社製品を他のセキュリティソリューション(データ可視化ツールやインシデントレポート作成ツールなど)と統合し、より包括的なセキュリティ対策を実現しています。これにより、エンドポイントセキュリティの管理が一元化され、効率的かつ効果的な運用が可能となります。

EDR製品が適するシナリオ

企業は、オンプレミス型のEDR製品と、リソースを効率化するクラウドベースのEDRサービスのどちらかを選択できます。この選択は、企業のインフラやリソース管理の方針によって異なります。たとえば、Carbon BlackやCrowdStrikeなどのEDRベンダーは、クラウドを中心としたサービスを提供し、オンプレミスでの機能を縮小しています。一方で、SymantecやFireEyeなどは、強力なオンプレミス型のEDRソリューションを提供しており、特に自社データの管理を重視する企業にとって有効な選択肢となります。

クラウド型とオンプレミス型EDRの選定基準

どちらのEDRソリューションが適しているかを判断するためには、IT担当者は以下の要点をしっかり検討することが重要です。

エンドポイントの現在のリスクレベルの把握

企業は、脆弱性テストやペネトレーションテスト(侵入テスト)、IT統制監査を通じて、エンドポイントが抱えるリスクを明確に理解しているかどうかを確認する必要があります。これにより、どのようなセキュリティ対策が必要かを具体化できます。

セキュリティポリシーと基準の明確化

セキュリティ上の不備にどう対処するか、社内のセキュリティポリシーが具体的にどのように策定されているかを見直すことが必要です。EDRの導入に際しては、既存のセキュリティポリシーを強化し、セキュリティ不備の修正基準を明確にすることが重要です。

リスクを最小化するための具体的な対策

リスクを軽減するために、ユーザーの教育、技術の導入、ワークフローの最適化など、エンドポイントセキュリティに関連する要素を洗い出し、改善点を整理する必要があります。

施策の実行と継続的な改善

IT担当者は、リスク分析に基づいた具体的な施策を立て、それに基づいて対策を実行する責任があります。エンドポイントの脅威を抑止するためには、計画的な対応が求められますが、他のセキュリティ領域と同様に、継続的な改善が重要です。特に、EDRは他のセキュリティツールとの連携を通じて、企業全体のセキュリティ体制を向上させるため、選定時には将来の拡張性や他システムとの統合のしやすさも考慮すべきです。

ここでは、EDR製品を選ぶ際に企業が考慮すべき具体的な要素を強調し、データコンサルタントとしての視点から、システムの統合やリスク管理における戦略的なアドバイスを提示しています。

実践的なペネトレーションテストによる脆弱性診断とリスク評価

ペネトレーションテストでは、セキュリティ専門家が攻撃者の視点に立ち、ツールや脆弱性の利用、ソーシャルエンジニアリングなどの手法を用いて、企業の機密情報にどれだけ容易にアクセスできるかを調査します。この診断によって、情報漏えいのリスクやセキュリティホールを洗い出し、企業の脆弱性を明確にすることが可能です。データコンサルタントとしては、クライアント証明書のライフサイクル管理を含め、認証プロセスの自動化と強化により、運用負荷を軽減しつつセキュリティの向上を支援します。特に、パスワードレス認証の導入により、不正アクセス防止の対策強化が期待できます。

ランサムウェア攻撃の増加と企業への深刻な脅威

ランサムウェア攻撃は年々巧妙化し、特に中小企業にとってはリソースが限られている中での対応が課題です。攻撃者は高度な手法を駆使して、企業の重要なデータを暗号化し、身代金を要求します。こうした攻撃は、企業の規模や業種を問わず拡大しており、特に中小企業は攻撃の対象となりやすい傾向があります。データコンサルタントとしては、企業がランサムウェア攻撃に対するリスク管理を強化するために、適切な予防策と復旧策を早急に講じる必要があると考えています。

中小企業に求められるEDR(エンドポイント デテクション&レスポンス)導入の重要性

EDRは、AIを活用してエンドポイントでの脅威を検知・分析し、未知の攻撃に対する防御能力を向上させます。しかし、従来のEDRソリューションはコストが高く、導入・運用の複雑さから、多くの企業にとってハードルが高いものでした。特に中小企業においては、導入のしやすさ、運用の効率性、そしてコストパフォーマンスが重要です。また、ランサムウェア攻撃に備えた迅速な復旧を実現するためには、バックアップとの連携も欠かせない要素です。データ管理とサイバーセキュリティの観点から、シンプルな導入プロセスと効率的な運用管理を実現するEDRソリューションを選定することが求められます。

MDR/XDRソリューションとの連携による戦略的アウトソーシング

中堅・中小企業にとって、EDRの導入に加え、セキュリティ業務自体を戦略的にアウトソースすることも有効です。MDR(マネージド デテクション&レスポンス)やXDR(エクステンデッド デテクション&レスポンス)を活用することで、サイバー攻撃への防御力を強化しつつ、運用管理の負担を軽減できます。ランサムウェア攻撃の最新動向やEDR導入のポイントを踏まえた上で、各企業が自社のニーズに最適なソリューションを選択することが、今後のセキュリティ戦略において重要となります。

このように、データコンサルタントの視点からは、ランサムウェア攻撃への対応やEDRの導入に際して、データ管理の最適化やセキュリティ対策の効率化を中心に支援することが不可欠です。特に中小企業向けには、コストと運用負荷のバランスを取ったソリューションの提案が重要です。

EDRが求められる理由とは?

従来の入口対策の限界

近年のサイバー攻撃は、侵入を防ぐだけでは不十分なほど高度化しており、その対策の難易度が上昇しています。特に次のような巧妙な手口により、従来のセキュリティ対策だけでは不十分なことが明確になっています。

1. 脆弱性を狙ったパッチ適用前攻撃

サイバー攻撃者は、システムやソフトウェアに潜む脆弱性を狙い、パッチ適用のタイミングを逃さず攻撃を仕掛けます。脆弱性情報が公開された直後、攻撃者はPoC(概念実証コード)を使用し、まだパッチが適用されていないシステムに対して攻撃を行います。

課題:

企業が脆弱性のパッチ適用を実施するまでの間に、攻撃が成功してしまうリスクが高まる。

パッチが適用される前に攻撃されれば、従来のセキュリティ機器では攻撃を検知することが難しく、侵入を許してしまう可能性がある。

対策:

EDRは、パッチ適用前後に関係なく、エンドポイント上での異常な挙動や未然の攻撃をリアルタイムで検知することで、即座に防御する役割を担います。また、攻撃の検知と対応を自動化する機能が備わっており、セキュリティパッチが適用されるまでの間もリスクを最小化します。

2. 正規ツールを用いた攻撃による検出回避(Living off the Land:LotL)

もう一つの高度な攻撃手法は、標的のシステム内に既に存在する正規ツールを使う「Living off the Land(LotL)」です。この手法では、WindowsのPowerShellやVBScript、PsExecなどの管理ツールが攻撃に利用されます。

課題:

攻撃者はマルウェアを用いることなく、正規のツールを使うため、従来のウイルス検知やマルウェア防御システムでは攻撃を検出しにくい。

セキュリティ担当者は、正規の管理ツールを使った攻撃と通常の業務操作の区別が難しく、攻撃が発生しても気づきにくい。

対策:

EDRはエンドポイント上でのすべての活動をモニタリングし、通常の業務操作と異なる不正な挙動をリアルタイムで検知します。LotL攻撃のように正規ツールを使った場合でも、EDRはツールの不正使用を見分け、迅速な対応が可能です。また、異常が発生した際には詳細なログを収集し、フォレンジック調査に役立てることができ、攻撃の全貌を解明するための分析が容易になります。

EDR導入の必要性: 従来対策の補完からリアルタイム対応へ

これらの攻撃手法を踏まえると、従来のセキュリティ対策(例えばファイアウォールやアンチウイルスソフトウェア)だけでは、全ての脅威を防ぐことができないことが明らかです。特に、パッチ適用の遅延や正規ツールを用いた攻撃には従来の手法では対処が難しいため、EDRの導入が不可欠となります。

EDRは、侵入後にエンドポイントで発生する異常な動きをリアルタイムで監視し、攻撃が発生した場合にも迅速な対応を可能にします。さらに、セキュリティオペレーションチームが攻撃を迅速に特定し、根本原因を特定することで、将来の攻撃に対する防御力を高めるための重要なデータを提供します。

EDRの導入により、企業は攻撃が発生しても迅速に検知し対応する能力を持ち、セキュリティリスクを大幅に軽減することが可能になります。

ここでは、データコンサルタントの視点から、攻撃手法の詳細な解説に加え、具体的な課題とEDRによる対策の有効性を強調しています。また、企業にとってなぜEDRが必須であるのかを分かりやすく説明し、導入の重要性を強調しています。

データコンサルタントの視点では、EDR製品の導入において、単なる技術選定にとどまらず、データ可視化やリスク評価、セキュリティ戦略の一環としてEDRをどう活用するかが重要です。

一部のEDR製品が提供するAPI連携の利便性

多くのEDR製品は、他のエンドポイントセキュリティソリューションとAPI(アプリケーションプログラミングインターフェース)を通じてシームレスに統合できるよう設計されています。EDRベンダーはこうしたAPIを公開することで、他のセキュリティツールとデータ共有やインシデントレポートの自動生成を容易にし、全体のセキュリティエコシステムを効率化します。これにより、EDR単体ではなく、他の可視化ツールやSIEM(セキュリティ情報イベント管理)と連携しながら、より高度なセキュリティインフラを実現できます。

EDRが適するケース:オンプレミス vs. クラウド

企業は、自社の環境やニーズに応じて、オンプレミス型EDRとクラウドベースのEDRのいずれかを選択することができます。

クラウド中心のEDR製品:例えばCarbon BlackやCrowdStrikeなど、クラウドネイティブなセキュリティベンダーは、オンプレミスでの管理を最小限に抑え、クラウドインフラを最大限に活用したEDRソリューションを提供しています。これにより、ローカルリソースの負荷を軽減しつつ、エンドポイントのセキュリティを強化します。

オンプレミス型EDR製品:SymantecやFireEyeのようなベンダーは、依然として強力なオンプレミス型のEDRソリューションを提供しており、ローカルでの高い制御性やカスタマイズ性を求める企業に適しています。

いずれの選択肢も、それぞれの企業が直面するセキュリティニーズに基づいて選定されるべきです。

EDR製品を導入する前に検討すべき重要なポイント

EDR製品を導入する際、単に技術的な要件を満たすだけでなく、組織全体のセキュリティ戦略にどう組み込むかが重要です。以下の質問に答えることで、EDRの適切な導入を促進できます。

エンドポイントの現在のリスクを正確に把握しているか

まず、ペネトレーションテストや脆弱性スキャンを通じて、エンドポイントのセキュリティリスクを包括的に理解しているかどうかを確認する必要があります。EDRの導入は、こうしたリスク評価と合わせて実施されるべきです。

セキュリティのギャップに対する対応策を持っているか

セキュリティポリシーは適切に定義されているか、不足している部分に対して合理的かつ実践可能な解決策を持っているかを確認しましょう。特にエンドポイントに関連する脅威や脆弱性に対して、どのような対策が取れるかを評価することが重要です。

技術、プロセス、ユーザーの観点からの改善点を特定しているか

エンドポイントセキュリティは、技術的な側面だけでなく、ワークフローやユーザー教育とも深く関連しています。セキュリティインシデントが発生した際に、迅速に対応できるプロセスを整備し、EDRを効果的に運用できるような環境を構築することが求められます。

結論:EDRは総合的なセキュリティ戦略の一部として導入するべき

EDRは、エンドポイントに対する高度な保護を提供するだけでなく、全体的なセキュリティ体制の一環として活用されるべきです。オンプレミス型とクラウド型の選択肢がある中で、企業のインフラに最適なソリューションを選び、API連携や他のセキュリティツールとの統合によって、全体の可視性と対応力を向上させることが重要です。

企業は、単なるセキュリティ対策の一環としてではなく、EDRをデータドリブンなセキュリティ管理の重要なピースと位置づけて導入を検討すべきです。

EDR利用時の注意点

EDRは高度なセキュリティ監視が必要

EDRは、調査や分析を行うためのプラットフォームであり、特にサイバー攻撃がシステムに侵入した後のセキュリティ対策に力を発揮します。しかし、その効果的な運用には適切な経験と体制が不可欠です。EDRがアラートを検出した際には、次のような判断が必要となります:

リスク評価: アラートが示す脅威の危険度はどの程度か?

影響範囲の特定: 組織全体や外部にどのような影響が及ぶか?

脅威の広がりの評価: 他の組織でも類似の脅威が報告されているか?

こうした調査や判断をもとに、次のアクション(隔離、修正、対策強化)を迅速に行う必要があります。また、脅威ハンティングでは、継続的なサイバー攻撃の動向調査が求められ、攻撃パターンの変化や新たな脅威への対応力を強化するためのリサーチ活動が不可欠です。特にリモートフォレンジックを実施する際には、技術的なスキルと経験が求められます。

24時間365日の監視体制が必要

EDRは、サイバー攻撃がすでに組織に侵入した後にその兆候を検出します。そのため、攻撃者がすでにシステム内部にいる状態からのスタートとなり、いつ機密情報が盗まれるか予測できません。このような状況では、攻撃を早期に検知し、迅速に対応することが最も重要です。したがって、24時間365日の監視体制が求められ、侵入された時点で即座に対策を講じることが原則となります。

効果的にEDRを利用する方法

EDRを最大限に活用するには、24時間体制での専門的なセキュリティ監視が不可欠です。このため、セキュリティ監視を担当するSOC(セキュリティオペレーションセンター)の構築が理想的です。SOCが組織内に存在し、十分なノウハウとリソースが確保されている場合は問題ありませんが、多くの企業では、内部でSOCを構築・運用することが難しい場合があります。

その場合、外部の**マネージドセキュリティサービス(MSS)**の利用が有効な選択肢となります。SOCを自社で構築するには、以下の課題に対処する必要があります:

専門人材の育成: セキュリティ監視やフォレンジックに精通した人材の育成が必要。

人材管理のコスト: 専門性の高い人材に対する給与水準やキャリアパスが組織の枠組みに合わない場合も多い。

これらの課題を解決するために、MSSを活用することで、外部の専門性を取り込みつつ、コスト効率を高めることができます。特に中小規模の企業やセキュリティに十分なリソースを割けない組織にとっては、MSSの導入が現実的な選択肢と言えるでしょう。

ここでは、EDRの運用に必要な具体的な注意点を詳細に説明し、組織が抱える課題や運用に関わる判断をより明確に示しています。外部ベンダーの利用も含めた選択肢を提示し、経済的かつ効率的な導入方法を提案しました。