目次

データコンサルタントの視点から、セキュリティ対策におけるEDRとEPP/NGAVの役割をより体系的かつ論理的に説明し、企業がデータセキュリティ戦略を効果的に構築するための指針を提示しました。

侵入後に防ぐことの合理性

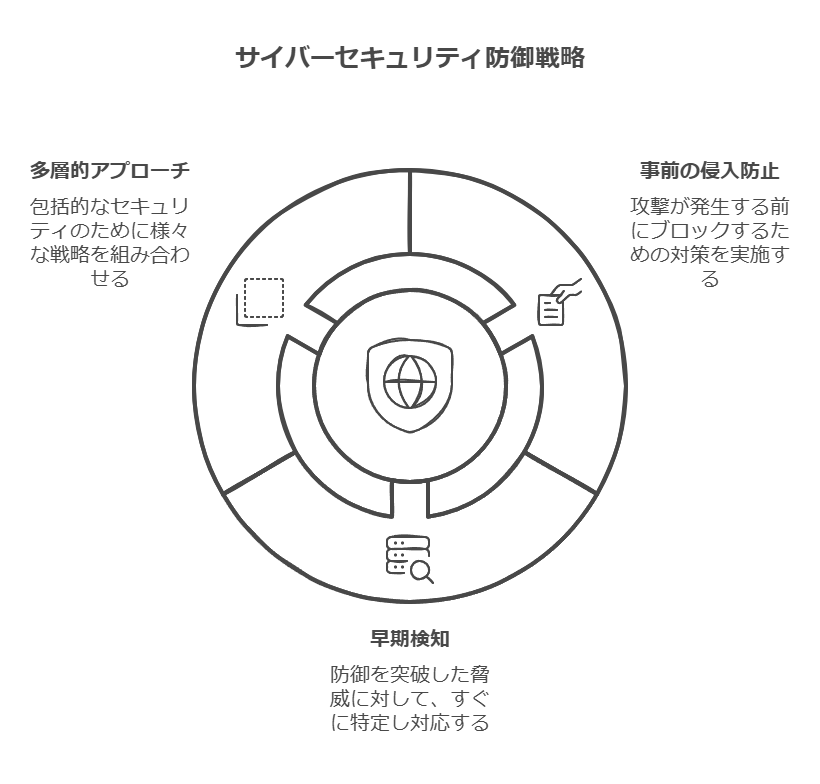

サイバー攻撃は、攻撃者側にとってコストが比較的低い手段です。たとえば、脆弱性を突く攻撃やフィッシングメールによる不正URLのクリック誘導など、これらの手法は攻撃者がツールやメール配信を利用するだけで広範に実行可能です。また、検出回避の新たなテクニックが絶え間なく開発されており、セキュリティ対策の難易度は増しています。

一方、組織側は多大なセキュリティ投資や従業員教育を行っても、100%の侵入防止は現実的ではありません。そのため、攻撃に対する防御は多層的なアプローチが求められます。具体的には、事前の侵入防止策を講じつつ、万が一侵入を許した場合でも早期に攻撃を検知し、被害を最小限に抑えることが重要です。こうした侵入後の対策を組み合わせることで、より堅牢なセキュリティ体制が実現されます。

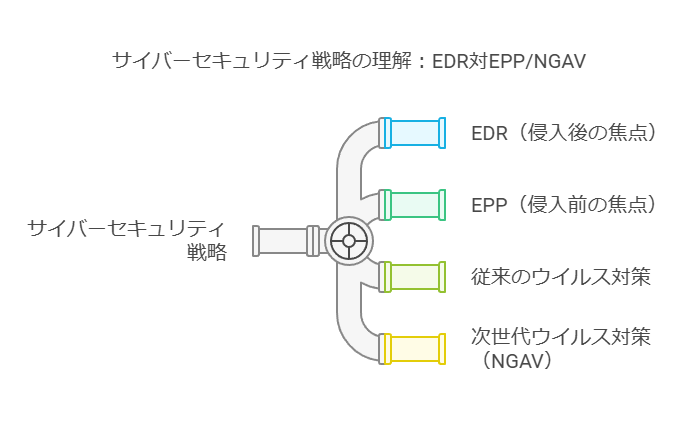

アンチウイルスやEPPとの違い

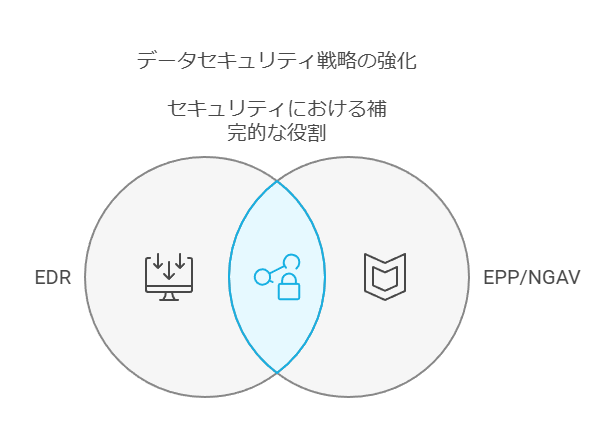

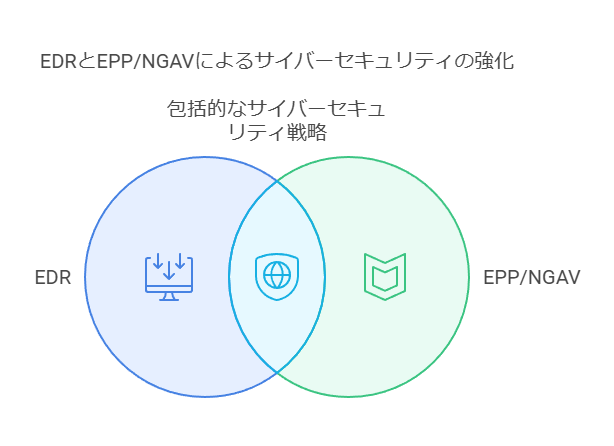

EDRは侵入後のセキュリティ対策として機能しますが、これに対してEPP(Endpoint Protection Platform)は侵入前のセキュリティ対策に特化しています。EPPには、従来のウイルス対策ソフトウェアや次世代アンチウイルス(NGAV)が含まれており、不正なプログラムが実行される前にそれを防御する役割を果たします。

従来型アンチウイルス vs NGAV

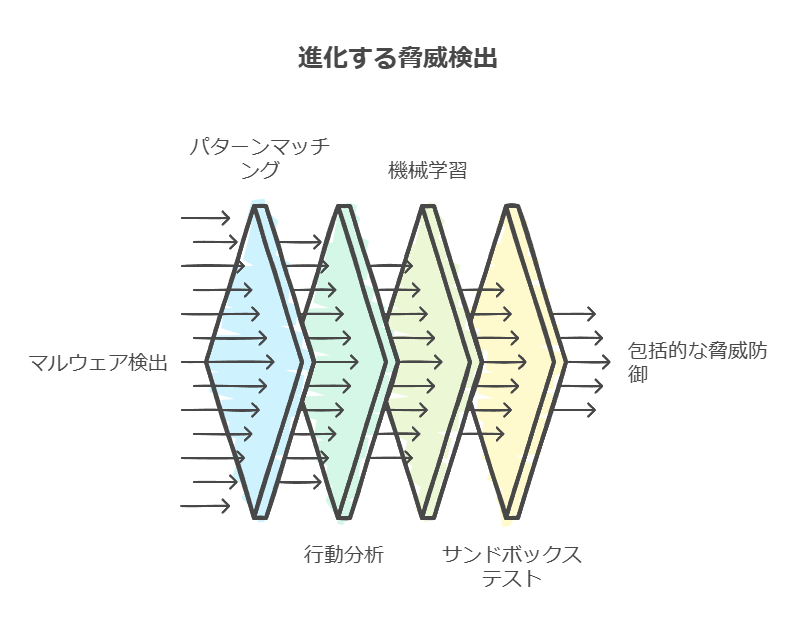

従来型アンチウイルスは、既知のマルウェアパターンとファイルやスクリプトを照合し、不正なプログラムを検出します。

NGAV(次世代アンチウイルス)は、ファイルの挙動から未知の脅威を判断し、防御します。NGAVの定義はベンダーによって異なりますが、機械学習による端末のベースライン検出やサンドボックスの利用、ファイルレス攻撃への対応など、さまざまな技術が導入されています。

これらの技術は侵入そのものを防ぐことを目的としています。

EDRとEPP/NGAVの補完関係

一方で、EDRは攻撃者が侵入後に行った行動を時系列で追跡し、不正な活動の痕跡を結びつけることで一連の攻撃を検出します。つまり、EPP/NGAVは攻撃が実行される前にその動作をブロックするのに対し、EDRは攻撃が実行され始めた後の行動を検出して対策を講じます。

現在のサイバー脅威環境において、100%事前に攻撃を防ぐことは困難であるため、EPP/NGAVとEDRの両方を併用することが合理的なセキュリティ戦略です。これにより、侵入前と侵入後の両方のフェーズで多層的に対策を講じることが可能となり、より包括的な防御体制を構築できます。

ここでは、EDRとEPP/NGAVの役割を比較し、それぞれの技術的特長を踏まえた上で、なぜ両方の併用が現代のサイバーセキュリティにおいて重要かを強調しました。これにより、組織がデータセキュリティ戦略をより効果的に計画できるようにしています。

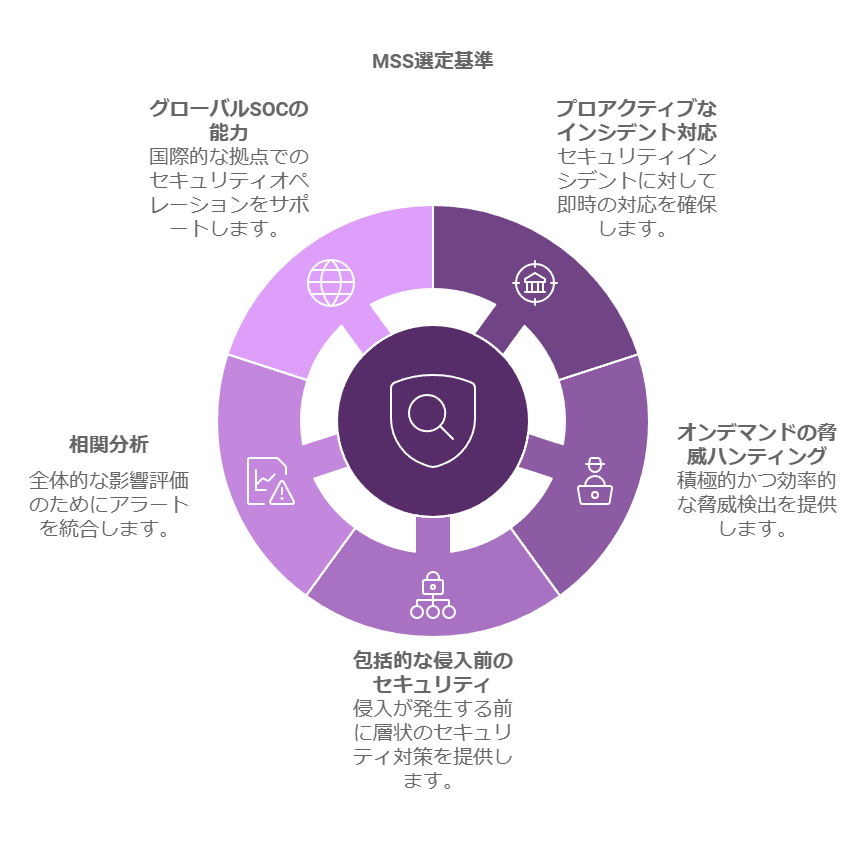

MSS選定における5つの重要ポイント

MSS(マネージド・セキュリティ・サービス)は一見すると同じように見えますが、実際にはサービスの内容や対応範囲に大きな違いがあります。ここでは、データコンサルタントの視点から、MSSを選定する際に注目すべき5つのポイントを解説します。

1. インシデント対応のプロアクティブ性

インシデント(セキュリティ侵害)が発生した場合、MSSのSOC(セキュリティオペレーションセンター)が対応を行うかどうかは非常に重要です。多くのベンダーはインシデントの発見までは対応しますが、その後のブロックや対応は顧客側に委ねられる場合があります。この場合、顧客は自身で迅速な対応を迫られるため、特に夜間や休日などにリソースが不足していると初動が遅れ、大規模な被害に繋がるリスクがあります。

一方、当社のMSSでは、インシデントの重要度を自動評価し、重大な脅威と判断されれば24時間365日、即時対応しブロック処理までを行います。さらに、恒久対策まで提案し、顧客の負担を最小限に抑えることを目指しています。

2. オンデマンドの脅威ハンティング

EDR(エンドポイント検知・対応)のハンティング機能が充実しているかも選定基準の一つです。インシデントの兆候はEDRの検出以外にも、従業員の報告や外部からの通知、脆弱なアプリケーションの利用など、様々な形で現れます。

これらの潜在的なリスクに対して、プロアクティブに調査を行えるMSSかどうかを確認することが重要です。当社のMSSでは、月5回までオンデマンドでの調査を提供し、リスクの早期発見に努めています。

3. 侵入前のセキュリティ対策の包括性

EDRは侵入後の対応に焦点を当てたツールですが、セキュリティの観点では、そもそも侵入を防ぐ対策も必要不可欠です。MSSを選定する際には、EDRだけでなく、ファイアウォールやIDS/IPSといった侵入を防ぐセキュリティ対策も含まれているか確認しましょう。これにより、侵入後の対応だけでなく、そもそも侵入を未然に防ぐことで、全体的なリスクを大幅に減らすことが可能になります。

このように、MSSを選ぶ際には単にサービスの範囲や価格だけでなく、インシデント対応の迅速性や包括的なセキュリティ戦略を確認することが重要です。

4. 相関分析の重要性

MSSを選定する際には、相関分析の機能が提供されているかどうかも極めて重要なポイントです。相関分析とは、複数のセキュリティ機器から生成されたアラートを統合し、全体の影響度を分析する技術です。これにより、異なるシステムやセンサーが発した単発のアラートを、ひとつの攻撃シナリオとして分析できるため、より包括的なセキュリティ体制が実現します。

例えば、次世代ファイアウォールとEDRをそれぞれ導入している場合、個別のアラートを単独で確認していては、全体の脅威を把握するのに時間がかかる可能性があります。しかし、相関分析が可能なMSSであれば、これらのアラートを関連付けて迅速に侵害のパターンを特定し、即座に対策を講じることができます。これにより、原因調査や根本的な解決策の提示までの時間が大幅に短縮され、攻撃の被害を最小限に抑えることができます。

5. グローバル対応のSOC

グローバルに展開する企業にとって、MSSの選定時には海外拠点への対応ができるかも考慮する必要があります。特に、海外に拠点がある場合は、日本語対応のSOCだけでなく、英語などの多言語対応が求められます。さらに、時間帯の問題も考慮し、日本と海外の時間差を踏まえて夜間対応が可能かどうかを確認することも重要です。

多くのMSSでは、日本の夜間には海外拠点からの対応が行われることが一般的ですが、この際に発生する言語やコミュニケーションのギャップがトラブルを引き起こす可能性があります。当社では、国内外の2拠点体制を整え、どちらも24時間対応することで、円滑なコミュニケーションと迅速な対応を保証しています。

サイバー攻撃とMSSの関係

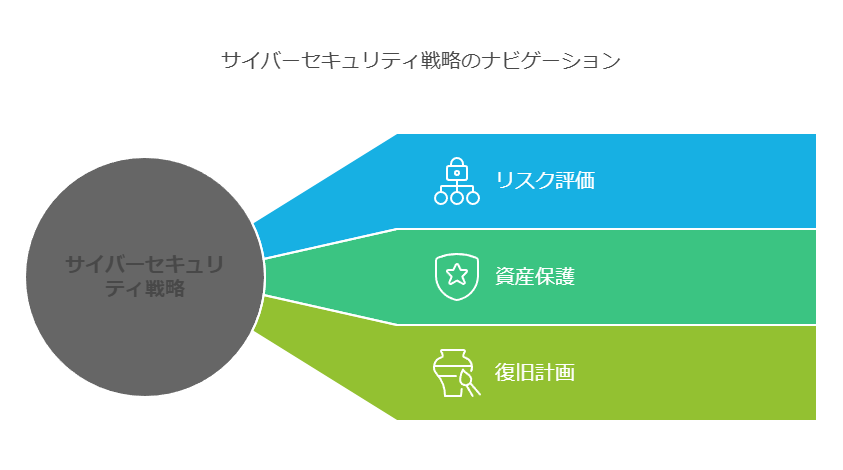

サイバー攻撃に対する防御は、複数の段階に分けて考える必要があります。これまでEDRの有効性や、EDRの効果を最大化するためのMSSについて説明してきました。しかし、サイバー攻撃はますます高度化・巧妙化しており、単一の防御策では対応しきれないケースが増えています。そのため、攻撃の全体像を理解し、各フェーズに応じた適切な対策を講じることが必要です。

また、効率的なセキュリティ対策を行うためには、まず自社のリスク評価と、保護すべき資産の特定から始めることが重要です。近年では、攻撃を完全に防ぐことが難しいという前提に立ち、万が一被害を受けた際にいかに迅速に復旧できるかという視点もセキュリティ戦略に組み込まれています。

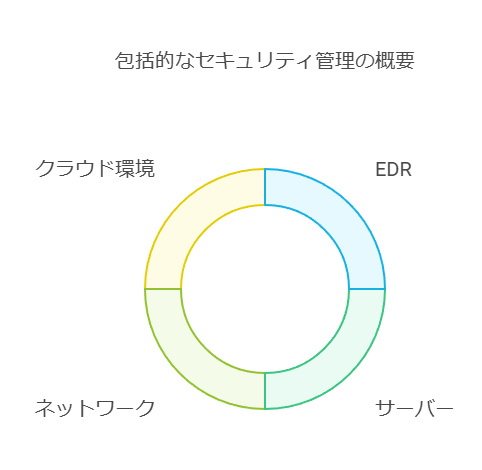

マネージドセキュリティサービスのラインアップ

当社では、複数のセキュリティベンダーの製品に対応したEDR向けMSSを提供しています。これにより、異なるセキュリティツールの統合管理が可能です。また、エンドポイントだけでなく、サーバー、ネットワーク、クラウド環境に対しても包括的なセキュリティ対策を提供しており、セキュリティ運用に課題を抱えている企業に最適なソリューションです。ぜひご相談ください。

このように、MSSの選定では、単にアラート対応だけでなく、相関分析やグローバル対応の体制が整っているかを確認し、全体的なセキュリティ戦略に役立つサービスを選ぶことが重要です。

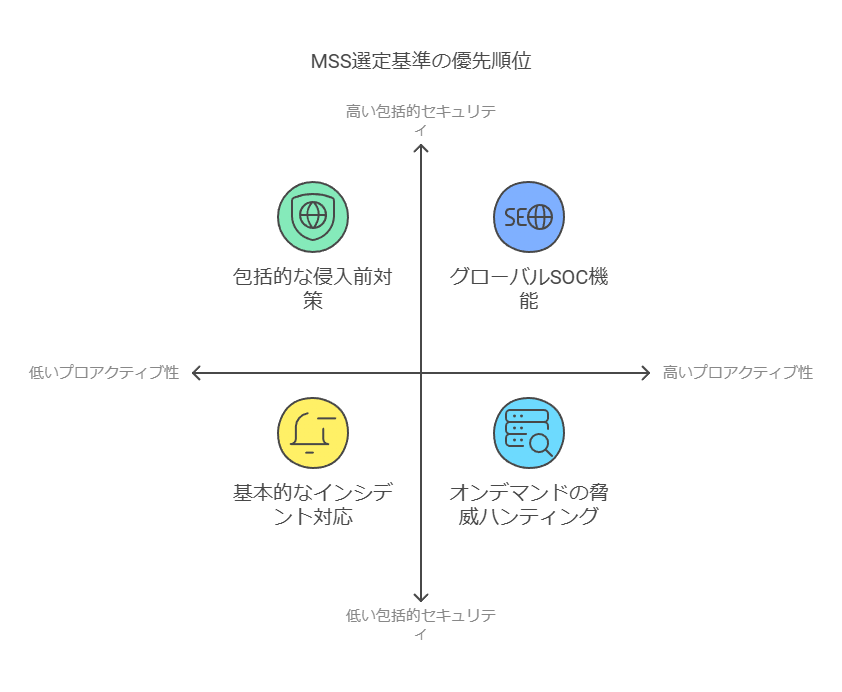

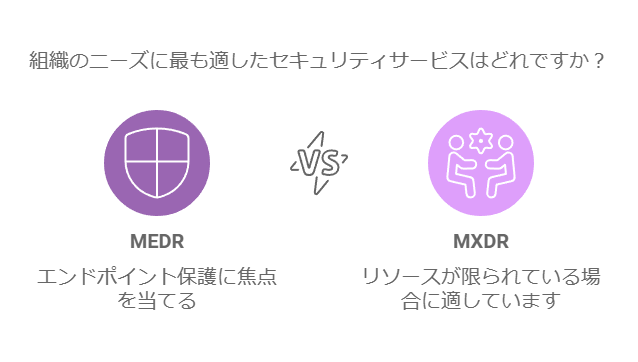

MEDR、MNDR、MXDR:どれを選ぶべきか

完璧なセキュリティサービスは存在しませんが、企業のニーズに最も適したサービスを選ぶことが成功の鍵です。データコンサルタントの視点から、各サービスの特性に基づいて検討すべきポイントを以下に示します。

1. エンドポイント保護は重要か?

テレワークやゼロトラストセキュリティの導入が進む中、エンドポイントがセキュリティの中心的な役割を果たすようになっています。エンドポイントは、ネットワークの最前線にあり、特にリモート作業が増える企業において、デバイスの保護が不可欠です。

エンドポイント保護が十分でない企業は、MEDR(Managed Endpoint Detection and Response)から始めるのが賢明です。これは、エンドポイントを中心に脅威を検出し、迅速に対応できるソリューションであり、特にテレワーク環境で効果を発揮します。エンドポイントが攻撃の主要ターゲットになるため、強力な保護は不可欠です。

2. セキュリティスタッフは十分か?

セキュリティチームのリソースが限られている場合、セキュリティ運用のアウトソーシングが有効です。人材不足が課題の企業には、MXDR(Managed Extended Detection and Response)が適しています。MXDRは、EDRに加え、ネットワーク、クラウド、アプリケーションまでを包括的に監視し、セキュリティ運用を継続的にサポートするサービスです。

特に、社内のセキュリティチームが十分でない場合、MXDRの外部チームが脅威の検出やインシデント対応を支援し、セキュリティ運用の負担を大幅に軽減できます。

EDR、XDRがなぜ必要か

サイバー攻撃が高度化する中で、従来のエンドポイントセキュリティだけでは対応が難しくなっています。EDR(Endpoint Detection and Response)やその進化版であるXDR(Extended Detection and Response)の重要性が増している理由は、次の通りです。

従来型エンドポイントセキュリティの限界

従来のセキュリティ製品は、静的なウイルス対策に依存しており、最新の複雑な攻撃や未知の脅威に対応することが困難です。これに対して、EDRやXDRは、リアルタイムでの脅威検出や自動応答が可能であり、より高度なサイバー攻撃に対抗することができます。

EDR/XDR製品を選ぶ際のポイント

企業のリスクプロファイルに基づき、EDRやXDR製品を選定する際には、次の点に着目することが重要です。

脅威の検出範囲:EDRはエンドポイントの保護に特化していますが、XDRはネットワーク、クラウド、アプリケーションといった広範な範囲をカバーします。自社の環境に合ったソリューションを選ぶことが必要です。

運用の効率化:XDRは複数のセキュリティツールを統合し、一元的な可視化と管理が可能です。これにより、インシデント対応のスピードと精度が向上し、効率的なセキュリティ運用が実現します。

このように、企業のセキュリティニーズに応じて、MEDR、MNDR、MXDRを適切に選定することが、サイバー攻撃に対する最適な防御策を構築する鍵となります。それぞれのサービスが提供する保護範囲と運用サポートのレベルを正確に評価し、選択することが重要です。

データコンサルタントの視点から、企業が従来型エンドポイントセキュリティではなくEDR(Endpoint Detection and Response)を導入すべき理由を段階的に示します。

なぜ従来の「エンドポイントセキュリティ」では不十分か、そして「EDR」が必要な理由

現代のサイバー脅威、特にゼロデイ攻撃やAPT(Advanced Persistent Threats)は高度化しており、企業が直面するリスクは過去と比べて大きくなっています。これらの攻撃は、脆弱性が修正される前にシステムに侵入し、長期間潜伏して標的を狙うため、従来型のエンドポイントセキュリティ製品ではこれらに対応しきれないことが多いです。

従来型エンドポイントセキュリティの3つの欠点

1. セキュリティ対策の分断

従来のエンドポイントセキュリティは、個別のセキュリティソリューションを使用することが一般的です。例えば、マルウェア対策と侵入検知システム(IDS)を別々の製品で運用するケースが多いです。このようにサイロ化したセキュリティ対策では、各ソリューションが独立して機能するため、脅威がこれらの間に潜り込んで検出されないリスクが高まります。

2. エンドユーザー依存

従来のエンドポイントセキュリティ製品は、多くの場合、検知された脅威に対する最終的なアクションをエンドユーザーに委ねる設計がされています。例えば、マルウェアを検知した際にエンドユーザーに通知が行われ、ユーザーがその通知に適切に対応することが求められます。しかし、ユーザーが警告を無視したり誤った対応をしたりすることで、脅威が放置される危険性があります。

3. 不正確な検出機能

従来型のエンドポイントセキュリティ、特に初期のマルウェア対策製品は、シグネチャベースの検出に依存していました。これは、既知のマルウェアのシグネチャと一致するもののみを検出するため、未知のマルウェアやカスタム型攻撃には無力です。現在の製品はヒューリスティックベースの検出技術を採用しているものの、この技術は「過検知」や「検知漏れ」といった問題を抱えています。誤った検出は業務効率を低下させ、真の脅威を見逃す可能性もあります。

EDRが必要な理由

このような欠点に対応するため、EDR(Endpoint Detection and Response)が重要です。EDRは、単なるウイルス検知にとどまらず、エンドポイントでの異常な挙動をリアルタイムで監視し、脅威の兆候を迅速に捉えます。

統合的な可視性:EDRは、エンドポイントに発生するさまざまなアクティビティを一元的に把握するため、従来の分散型セキュリティとは異なり、脅威の見逃しを防ぎます。

自動応答機能:脅威が検知された場合、EDRは自動で対処を実行でき、エンドユーザーの介入を最小限に抑えます。これにより、誤操作によるリスクが低減され、迅速な対応が可能になります。

脅威インテリジェンスの活用:EDRは既知のシグネチャだけでなく、機械学習やAIを駆使して未知の脅威も検出し、ゼロデイ攻撃やAPTにも対応可能です。これにより、未知の脅威や高度な攻撃からの防御が強化されます。

従来のエンドポイントセキュリティの限界を補うためには、EDRの導入が不可欠です。高度化した攻撃への対応力を高め、企業のセキュリティ体制を強化するためには、統合的な保護と迅速な対応を提供するEDRの採用が最も効果的です。

EDR製品の有用性とは?

EDR(Endpoint Detection and Response)製品は、エンドポイントを常時監視し、検出された脅威に迅速に対応するための高度なセキュリティソリューションです。従来のマルウェア対策にとどまらず、複雑な攻撃パターンや未知の脅威に対しても有効な手段を提供します。具体的には、ファイルレス攻撃やゼロデイ脆弱性の悪用、APT(Advanced Persistent Threats)など、多岐にわたる攻撃シナリオに対して防御できるよう設計されています。

EDR製品の他のエンドポイントセキュリティ製品との違い

従来のエンドポイントセキュリティ製品は、マルウェアなどの既知の脅威に対して反応しますが、EDR製品はこれに加えて、異常な動作や振る舞いも監視します。攻撃者がシステムに潜伏し、特定の行動を起こす前に、その兆候を捉え、リスクを低減するためのアクションが取れることが、EDRの強みです。

ただし、すべてのEDR製品が同等の性能を持つわけではありません。各製品は対象範囲や機能の点で異なるため、導入時には自社のニーズに合致する製品を慎重に選定する必要があります。

EDR製品の一般的な構成

EDR製品の一般的な構成として、エージェントを各エンドポイントにインストールし、そのエージェントがエンドポイントの活動を継続的に監視する仕組みがあります。このエージェントは、疑わしい動作を検出するとサーバへと通知し、適切なインシデント対応を行います。

ただし、このエージェントも無敵ではありません。攻撃者がDoS(サービス妨害)攻撃を行うことで、エージェントの機能を低下させたり、無効化したりする可能性があるため、組織はエージェント自体の保護にも注力する必要があります。

EDR製品の選定ポイント

EDR製品を選定する際、組織は脅威検出の精度を重視すべきです。従来の製品では、過剰なアラート(過検知)や脅威の見逃し(検知漏れ)が多発し、セキュリティ担当者の負担を増やすリスクがあります。これに対し、最新のEDR製品では、機械学習やAI技術を活用し、これらの課題を解消するための機能が強化されています。

AI技術の活用:AIを活用することで、過検知や検知漏れを最小限に抑えることができます。これにより、アラートの信頼性が向上し、真に重要な脅威に焦点を当てた対策が可能になります。

リアルタイム応答:脅威を即座に検知し、迅速に対応できる機能があるかも重要です。これにより、潜在的な攻撃が被害に発展する前に対処が可能となります。

ビジネス視点でのEDR選定の重要性

データコンサルタントの観点からは、EDRの導入は単なるセキュリティ強化の一環ではなく、ビジネスの持続可能性を確保する戦略的投資です。特に、ゼロトラストセキュリティの枠組みやリモートワークの普及に伴い、エンドポイントは企業の重要なリスク領域となっています。EDR製品の選定においては、最新の脅威に対する防御力だけでなく、組織全体のリスク管理方針と整合性を持たせることが不可欠です。

EDRの選定は、単なる技術的な問題ではなく、全社的なリスク管理とビジネスの継続性を支える重要な要素です。

EDR (Endpoint Detection and Response)とは何か?

EDR (Endpoint Detection and Response) は、その名の通り、エンドポイント(PC、スマートフォン、タブレットなどのユーザーが直接操作する端末)に対する検知と対応を目的としたセキュリティソリューションです。具体的には、これらのエンドポイントをリアルタイムで監視し、サイバー攻撃が発生した場合の迅速な対応を支援します。従来のウイルス対策ソフトや従来型のエンドポイントセキュリティ(EPP + NGAV)とは異なり、攻撃後の対応力を重視している点がEDRの特徴です。

現状では、EDRは主に高度なセキュリティ対策が求められる大規模企業や、数万人規模の組織での導入が進んでいます。しかし、多くの中小企業にとってはまだ導入が進んでいない領域でもあります。そのため、EDRが具体的にどのような役割を果たすのか、実際に使用したことのある人は限られているかもしれません。

EDRが今後セキュリティ対策の要になる理由

将来的には、EDRがセキュリティ戦略の中心的な要素となると予測されています。その背景には、サイバー攻撃の進化や、従来のエンドポイントセキュリティソリューションの限界があります。従来のEPPやNGAVでは、防御に重点を置いており、攻撃が成功した後の迅速な対策や侵入経路の特定が難しい場合が多かったのです。

この課題を解決するために、EDRは、データの可視性とリアルタイム対応を強化し、攻撃が発生した場合でも迅速かつ効果的なリカバリを可能にします。これにより、組織全体のリスク管理能力が飛躍的に向上し、データの漏洩や業務停止といった重大な被害を最小限に抑えることができます。

EDRと従来のセキュリティ対策製品の違い

従来のエンドポイントセキュリティ製品、例えばEPP(Endpoint Protection Platform)やNGAV(Next Generation Anti-Virus)は、主にマルウェアやウイルスの検出と防御を中心に設計されています。一方、EDRは、単なる検出だけでなく、攻撃後のフォレンジック調査や、攻撃経路の追跡、被害範囲の特定、さらにはその後の対策実施を支援する役割も担っています。

これにより、企業はサイバー攻撃を受けても、迅速に攻撃者の動きを封じ、被害拡大を防止できます。特にEDRは、多層的な防御アプローチを可能にし、従来のセキュリティ対策製品と組み合わせることで、より強固なセキュリティ体制を構築することができます。

EDRの導入に向けた考察

EDRが登場した背景には、サイバー攻撃がますます複雑化・高度化し、従来の対策だけでは防ぎきれないという課題があります。企業が今後のセキュリティ戦略を見直す際、EDRの導入を検討することは、単なる防御を超えた、データを軸とした総合的なセキュリティ管理に繋がります。これにより、セキュリティリスクをデータ駆動型で評価し、リアルタイムのリスク対策を実施できる環境を構築できるのです。

今後のセキュリティ対策を見据えると、EDRはデータとセキュリティを融合させた新たなアプローチであり、組織全体のレジリエンス(回復力)を強化する重要な要素となるでしょう。

以上のように、データコンサルタントの視点では、EDRはデータセキュリティの中核を担う技術であり、単なる技術的な製品ではなく、企業のセキュリティポリシーやリスク管理の一環として位置づけるべきものであると考えられます。

完全な防御は不可能—その時のためのEDRの必要性

エンドポイントセキュリティは長らく、EPP(エンドポイント保護プラットフォーム)のような予防的な対策を中心に進化してきました。しかし、どれだけ検知技術が進化しても、サイバー攻撃を100%防ぐことは不可能です。攻撃者は、シグネチャや振る舞い検知をすり抜ける新たなマルウェアを開発する可能性を常に持っています。

たとえ次世代アンチウイルス(NGAV)のような先進的な検知技術を用いたとしても、攻撃者はその手法を研究し、無効化する手段を見つけ出します。また、正規のソフトウェアの挙動を装う攻撃や、EPPやNGAVの想定外の経路を使った攻撃が成功する可能性も依然として存在します。

EDRの重要性—侵入後の対策

こうした状況下では、EPPやNGAVが機能しなくなる場面もあり得ます。そこで重要となるのが、EDR(エンドポイント検知と対応)です。EDRは、感染を完全に防ぐことを目的としたものではなく、エンドポイントの動作を継続的に監視し、異常な振る舞いを検知して対処する仕組みです。すでに侵入されてしまった場合でも、攻撃者の最終目的を阻止するために設計されています。

予防だけではない—データに基づくリスク管理の重要性

システム管理者にとって、自分が管理する端末がマルウェアに感染するという事態は、できれば避けたいところです。しかし、サイバー攻撃がグローバルなビジネスとなっている現実を考慮すれば、全ての攻撃を事前に防ぐことは現実的ではありません。データコンサルタントとしては、企業が完全な防御に依存するのではなく、侵入後のリスク管理と迅速な対応が不可欠であると強調します。

EDRの導入は、その一環として非常に効果的です。感染が発生した際にも、どのように対応し、被害を最小限に抑えるかというデータに基づくアプローチは、企業全体のレジリエンス(回復力)を高めます。また、EDRから得られる情報は、インシデントレスポンスやフォレンジック分析においても非常に価値があります。これにより、今後のセキュリティ戦略を最適化し、長期的なリスク軽減を図ることが可能です。

ここでは、セキュリティ技術の限界を認識しながら、データに基づくリスク管理の重要性を強調しています。ビジネスにおける実用的な視点を加えることで、EDRの役割をより効果的に伝えられるようにしています。

企業が直面しているセキュリティの課題は、エンドポイントの急増とその管理の複雑さに由来します。企業規模に応じて、数千から数万台の端末が存在する状況では、全ての端末におけるリアルタイムな状況把握は容易ではありません。こうした課題に対処するための有力なソリューションがEDR(Endpoint Detection and Response)です。

EDRを導入することで、エンドポイントの状況を逐次モニタリングし、攻撃者が端末を乗っ取った場合でも即座にアラートが発出されます。管理者は、すぐに異常を認識し、端末個別に調査を行う必要がなく、速やかに対策を講じることで被害の拡大を防ぐことができます。これにより、攻撃者の目的達成を未然に防ぎ、ビジネスへの影響を最小限に抑えることが可能です。

特に、インシデントが発生した際に迅速な対応ができる仕組みの普及は重要です。EDRを活用することで、フォレンジック調査を行わずとも初期段階での侵入状況を把握できるため、早期対応が実現します。しかし、EDRだけでは得られる情報に限界があるため、必要に応じてフォレンジック調査を並行して行うことで、より深い理解を得ることが求められる場面もあります。

EDRを導入する最大のメリットは、その迅速性にあります。サイバー攻撃において、侵入後に攻撃者が最終的な目的を達成する前に対処することは、被害を最小化する鍵となります。また、EDRは従来の防御策を代替するものではなく、EPP(Endpoint Protection Platform)との組み合わせによって、包括的なエンドポイントセキュリティを実現します。

EDRの導入は、インシデント発生後の対応を迅速化し、攻撃者の意図を打破するために推奨されます。弊社が提案するEDRソリューションは、マネージドEDRサービスを含め、インシデント後に効果的に機能し、お客様のシステム環境に最適化されたものです。

データコンサルタントの観点を取り入れ、ビジネスと技術的要素のバランスを考慮した内容を提示しました。

企業のエンドポイントセキュリティには、EPP(Endpoint Protection Platform)とNGAV(Next-Generation Antivirus)を用いたマルウェア感染の予防が不可欠です。しかし、既存のセキュリティ対策では、すべての既知・未知の脅威を防ぐことは困難です。そのため、EPPだけではセキュリティの万全は確保できず、次のステップとしてEDR(Endpoint Detection and Response)の導入が求められます。

EDRの役割は、マルウェア感染後の対応を強化し、攻撃者による被害の拡大や目的の達成を防ぐことです。端末の挙動を継続的に監視し、異常を検知した際には即座にアラートを発し、管理者が迅速に対応できる体制を整えます。特に、働き方の多様化やシステムのクラウド移行が進む中、EDRの必要性はますます高まっています。

従来、エンドポイントは比較的安全な社内ネットワーク環境に保護されていました。しかし、クラウド化やテレワークの普及により、守るべき情報資産はクラウド上に存在し、エンドポイントは社内LANに限定されず、リモート環境に広がっています。これにより、従来のネットワークベースのセキュリティ対策だけでは、エンドポイントの保護が不十分になるケースが増えています。

このような背景から、エンドポイントを保護する新たな対策が必要となり、その解決策がEDRです。EDRは、センサーのように端末の挙動を監視し、異常が発生した際には攻撃者の最終的な目的達成を防ぐために迅速な対応を支援します。

しかし、EDRも万能ではありません。EDRは感染後の対応に特化しており、予防的な機能についてはEPPとの併用が必要です。「EPP + EDR」という組み合わせこそが、効果的なエンドポイントセキュリティの基盤となります。既に多くの企業はEPPを導入しているかもしれませんが、そこにEDRを加えることで、予防と対応の両面から攻撃者の目的達成を阻止することが可能です。

このように、クラウド移行やリモートワークの増加によりセキュリティの脅威が広がる中で、EDRの役割を強調し、EPPとの組み合わせがいかに効果的であるかを説明しました。