目次

- 現状分析と課題の整理

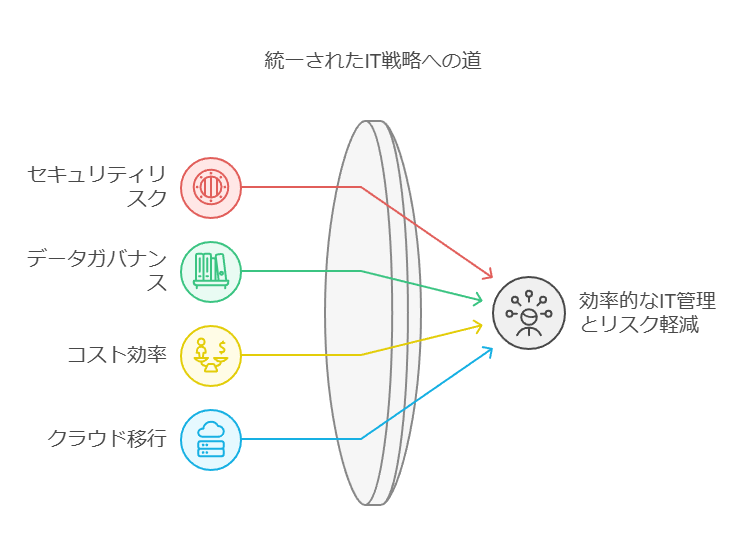

A) 企業の直面する主要課題:

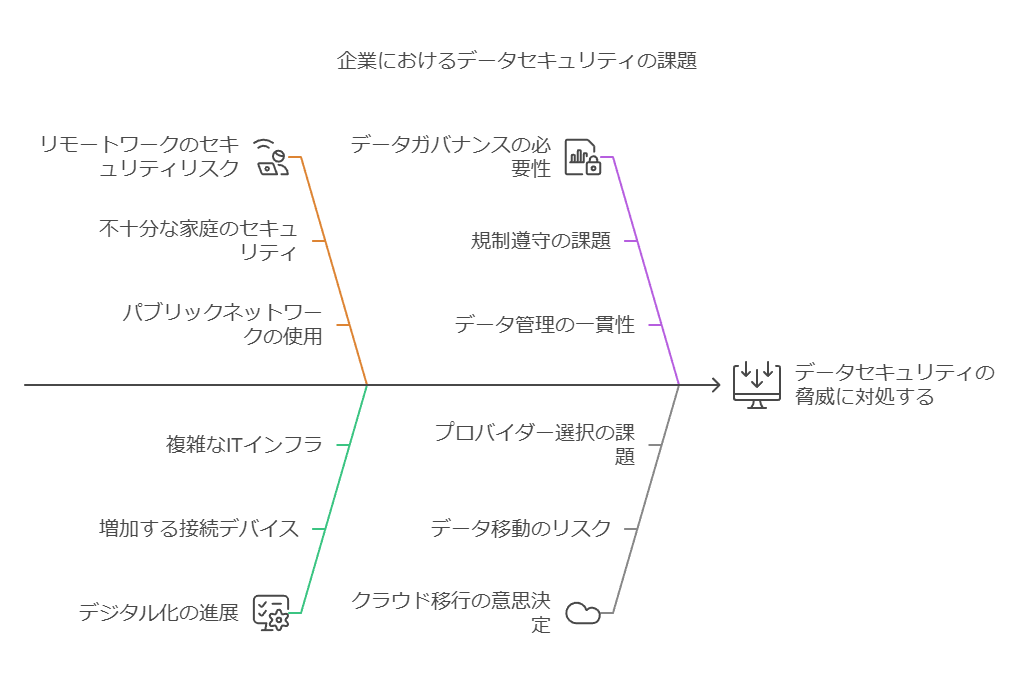

- リモートワークの普及によるセキュリティリスクの増大

- データガバナンスとコンプライアンスへの対応必要性

- インフラ最適化とコスト効率の両立

- クラウド移行に関する意思決定

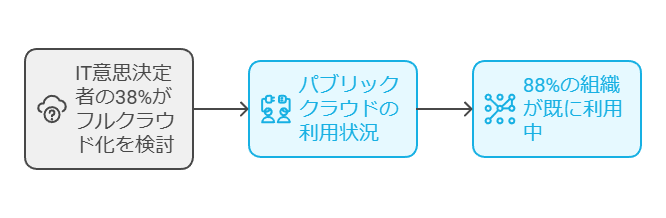

B) 統計的な現状:

- IT意思決定者の約4割程度がフルクラウド化を検討

- 88%の組織が既にパブリッククラウドを利用中

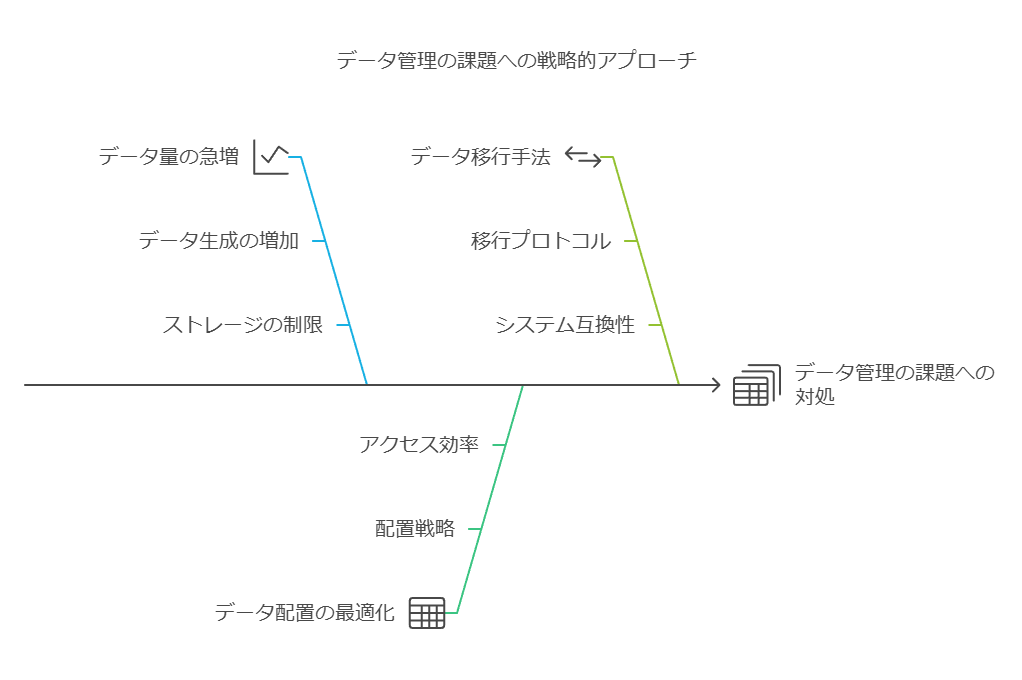

- 主要な技術的課題の分類

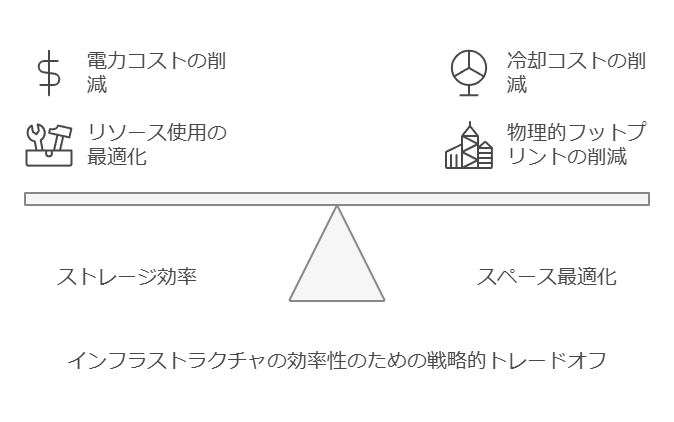

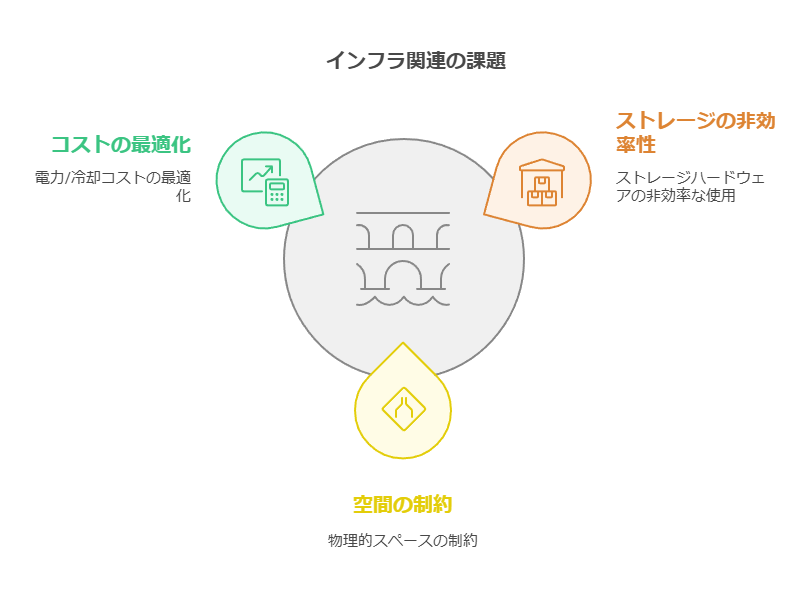

①インフラ関連:

- ストレージハードウェアの非効率な使用

- 物理的スペースの制約

- 電力/冷却コストの最適化

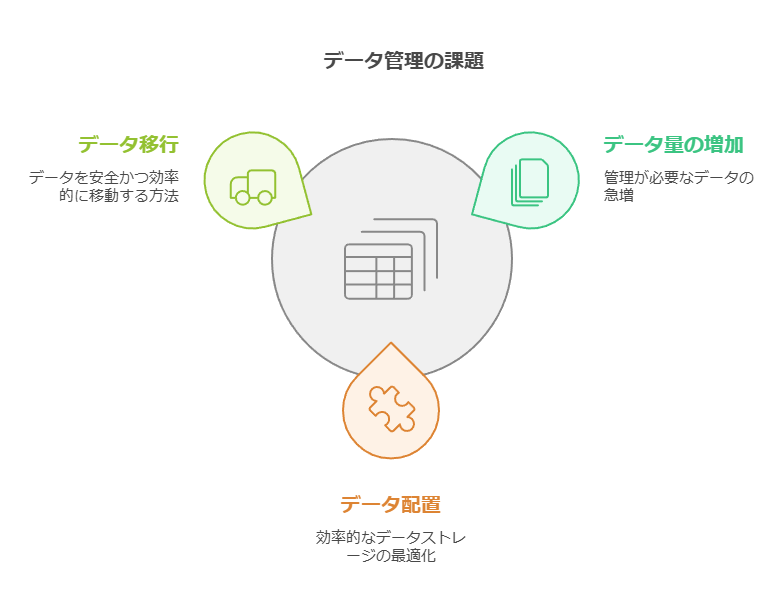

②データ管理関連:

- データ量の急増への対応

- データ配置の最適化

- 効率的なデータ移行手法

③運用管理関連:

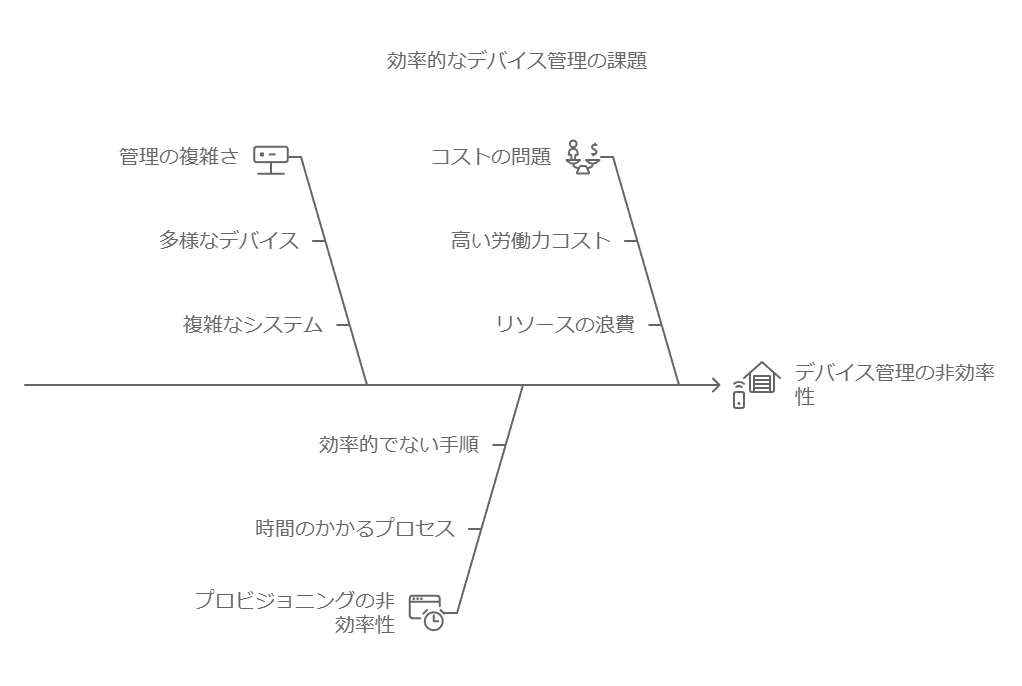

- デバイス管理の複雑さ

- プロビジョニングの時間効率

- 人的リソースコスト

- 推奨されるアプローチ

【短期的施策】

- セキュリティ体制の強化

- ゼロトラストアーキテクチャの導入

- エンドポイントセキュリティの強化

- データ暗号化の徹底

- データガバナンスの確立

- データ分類・カテゴリ化の実施

- アクセス制御ポリシーの策定

- コンプライアンス要件の明確化

【中長期的施策】

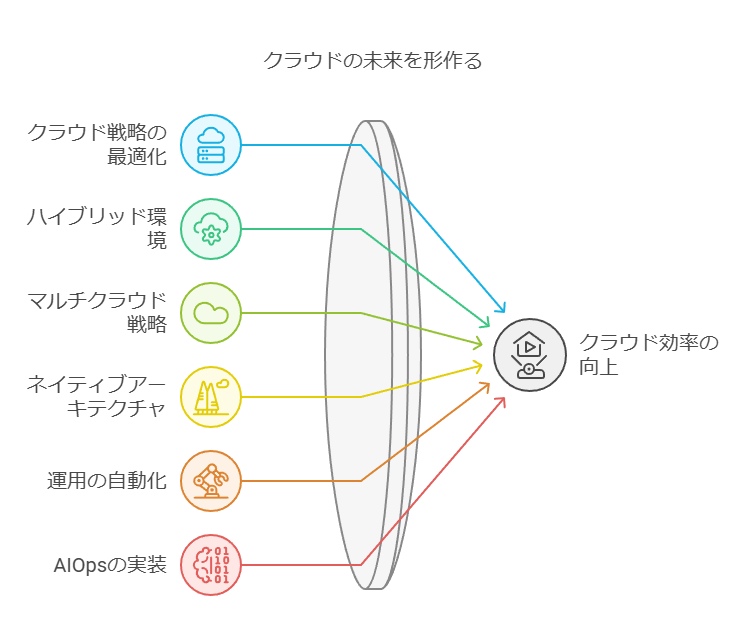

- クラウドストラテジーの最適化

- ハイブリッドクラウド環境の検討

- マルチクラウド戦略の策定

- クラウドネイティブアーキテクチャの採用

- 運用効率化の実現

- 自動化・オーケストレーションの導入

- AIOpsの活用

- 継続的なモニタリングと最適化

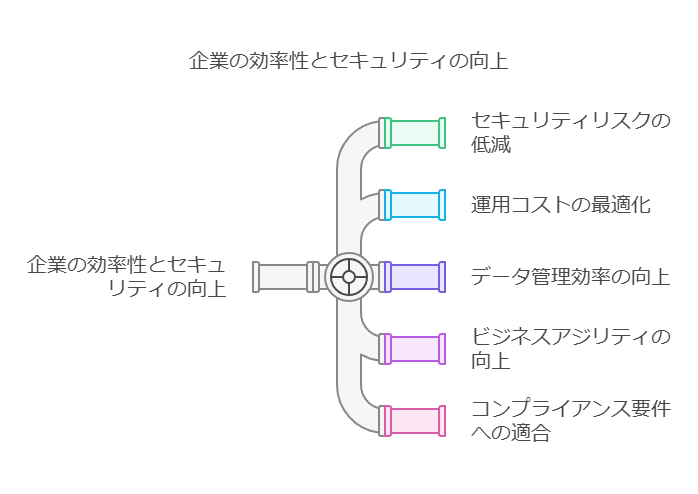

- 期待される効果

- セキュリティリスクの低減

- 運用コストの最適化(推定20-30%削減)

- データ管理効率の向上

- ビジネスアジリティの向上

- コンプライアンス要件への適合

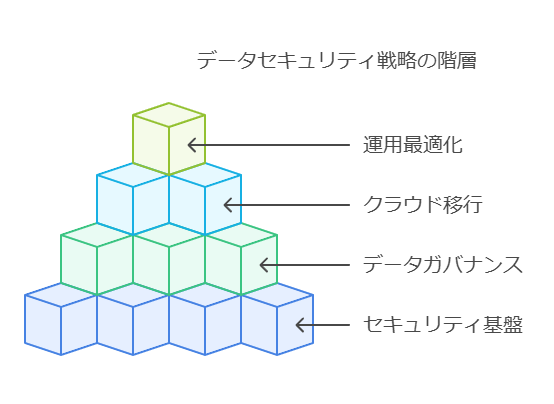

- 実装ロードマップ

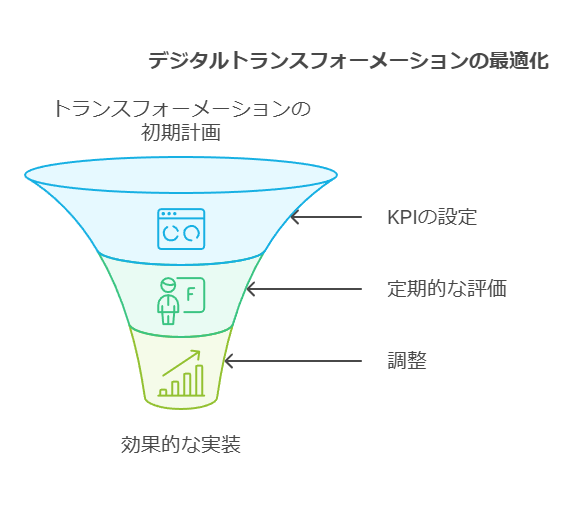

Phase 1: セキュリティ基盤の確立(3-6ヶ月) Phase 2: データガバナンス体制の構築(6-9ヶ月) Phase 3: クラウド移行の実施(9-18ヶ月) Phase 4: 運用最適化と効率化(継続的)

この構造化されたアプローチにより、企業は段階的かつ確実にデジタルトランスフォーメーションを実現できます。各フェーズでのKPIを設定し、定期的な評価と調整を行うことで、より効果的な実装が可能となります。

大手企業のデータセキュリティのベストプラクティス

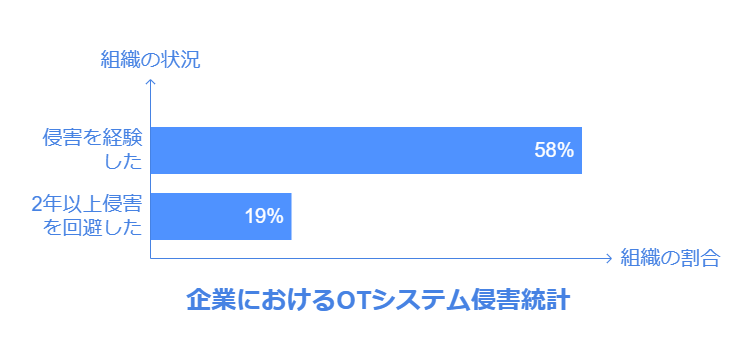

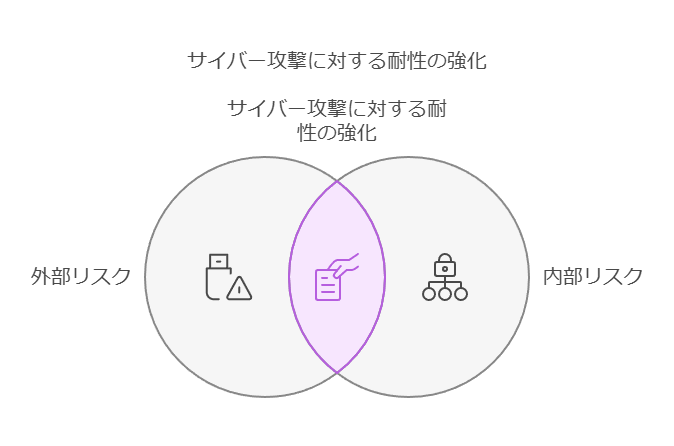

データセキュリティの観点から、大手企業がどのようにリスクを軽減し、侵害を防ぐための対策を講じているかを分析すると、特定のベストプラクティスが浮かび上がります。企業の58%は過去12か月間に少なくとも一度はOTシステムの侵害を経験している一方で、侵害を2年以上回避している組織はわずか約2割程度にとどまります。この差を生む要因を理解するために、大手企業と中堅企業のセキュリティ対策を比較分析しました。データ分析の結果、侵害を回避している組織では以下のベストプラクティスが実践されている可能性が高いことがわかりました。

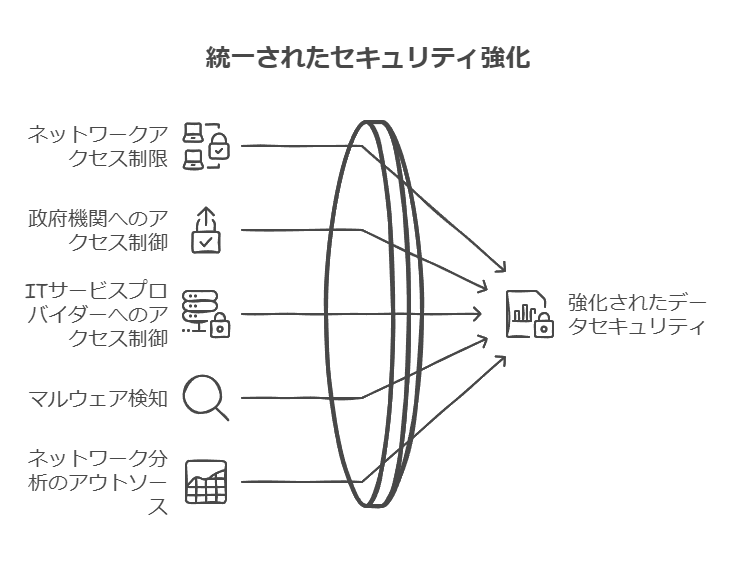

1. ネットワークアクセス制限の強化

大手企業は、ビジネスパートナーへのネットワークアクセス権を制限する傾向が129%高いです。ビジネスパートナーに対しても厳格なアクセス制御を行い、ネットワークをセグメント化し、リアルタイムのアクセスを最小限に抑える方法を採用しています。この手法は、セキュリティ意識の高い企業において、リスクを軽減する効果が高いです。

2. 政府機関へのアクセス制御

大手企業の約8割程度は、政府機関に対するアクセス権を厳しく制限しています。業界や地域によって異なる規制要求に対応しつつ、知る必要性に基づいてデータアクセスを制限することで、外部からの侵害リスクを効果的に抑制しています。

3. ITサービスプロバイダーへのアクセス制御

大手企業は、ITサービスプロバイダーに対しても厳格なネットワークアクセス制御を行い、その割合は52%高くなっています。すべてのアクセスを無制限に提供するのではなく、業務上必要な最低限の権限に制限することで、サードパーティ関連のセキュリティリスクを軽減しています。

4. マルウェア検知の社内実行

高度なマルウェア検知をアウトソースしていない大手企業は45%高い可能性があります。内部のセキュリティチームが脅威の検知を担うことで、組織の独自性や業界特有の脅威に迅速に対応できる体制を整えています。

5. ネットワーク分析のアウトソース

一方で、大手企業の約4割程度は、ネットワーク分析や可視化の機能をアウトソースする傾向があります。十分なリソースを持たない企業では、セキュリティオペレーションセンター (SOC) の構築が困難なため、これらの専門機能を信頼できるパートナーに委託することが理にかなっているケースが多いです。

これらのベストプラクティスを通じて、大手企業は外部および内部のリスクに対して高いレベルのセキュリティを維持し、サイバー攻撃に対する耐性を強化しています。

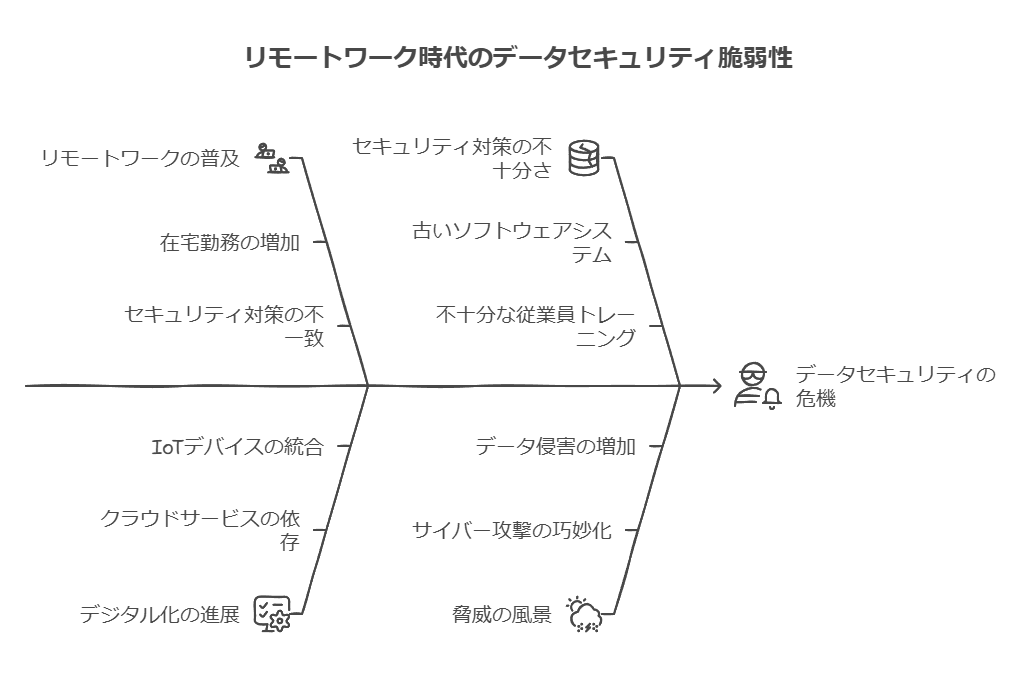

今日のデータセキュリティの状況

データセキュリティの現状は、単なる脅威の到来を待つ状況ではなく、すでに私たちの直近にある危機として捉えなければなりません。リモートワークの急速な普及とデジタル化の進行に伴い、セキュリティの脆弱性がかつてないほど拡大しました。このシフトは、パンデミック当初に一時的なものと予測されていましたが、現実には恒常的なビジネスモデルとして定着しています。

在る会社の調査によれば、約8割程度の企業が今後もリモートワークを一定程度維持する方針を持ち、約半数程度は完全なリモートワークを許可する意向です。こうした変化は、従来のPCやデータベースに依存したセキュリティソリューションでは対応しきれない脅威を生み出しました。特に、モバイルデバイスやクラウドアプリケーションの利用拡大に伴い、従業員が分散して働く現状に対して従来のセキュリティ戦略は不十分です。

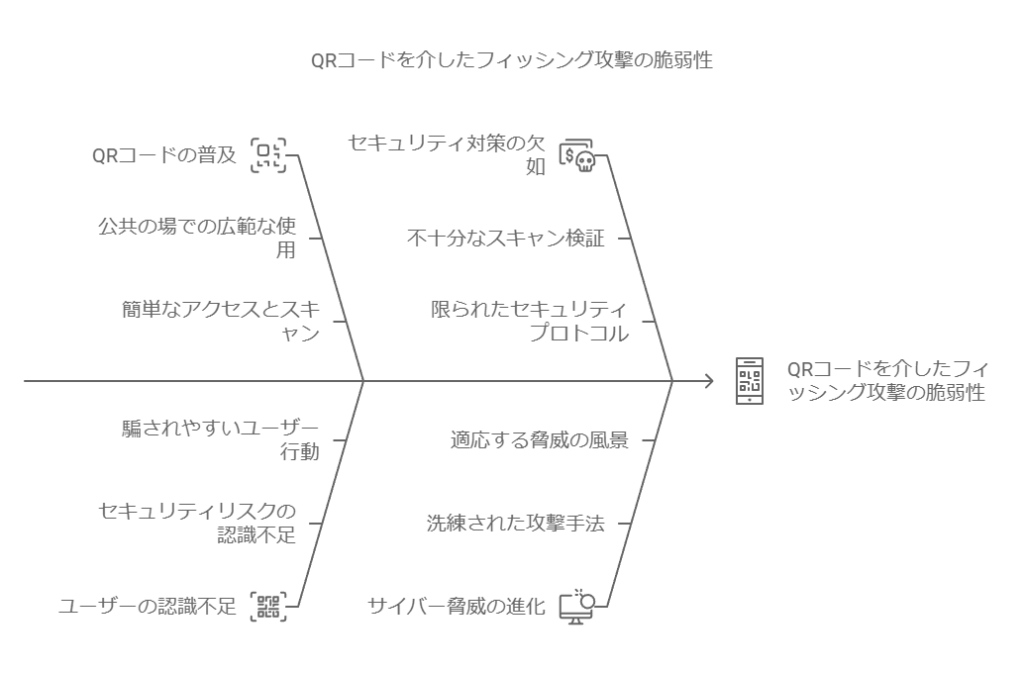

QRコードの新たな脅威

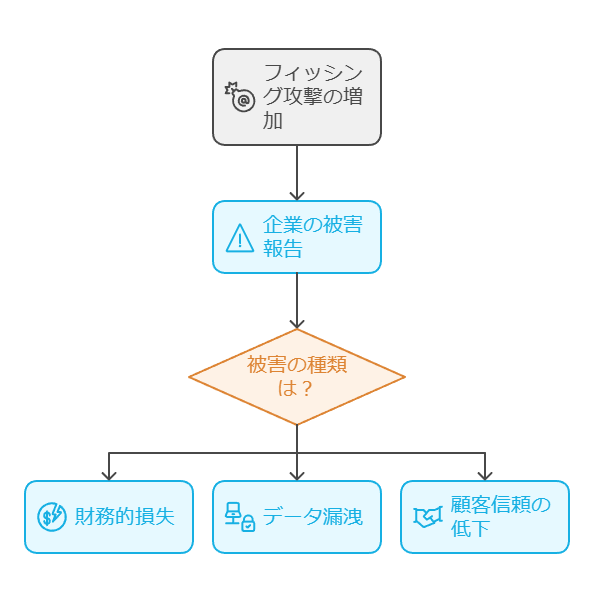

QRコードの普及はその代表的な例です。レストランや医療機関など、さまざまな場面で使われているQRコードは利便性が高い反面、フィッシング攻撃の格好の標的にもなっています。従業員が業務で使用するモバイル端末でQRコードをスキャンすることにより、セキュリティリスクが増大しています。従来の電子メールを中心としたフィッシング対策だけでは、QRコードを利用した新しい形態の攻撃には対処できません。

リモートワーク環境の脆弱性

さらに、あらゆる種類のサイバー脅威が高度化しており、特にリモートワーク環境における脆弱性を狙った攻撃が急増しています。たとえば、フィッシング攻撃は前年比で約85%増加し、約7割程度の企業が何らかの被害を報告しています。脅威が進化し続ける中、迅速かつ効果的な対策が必要です。

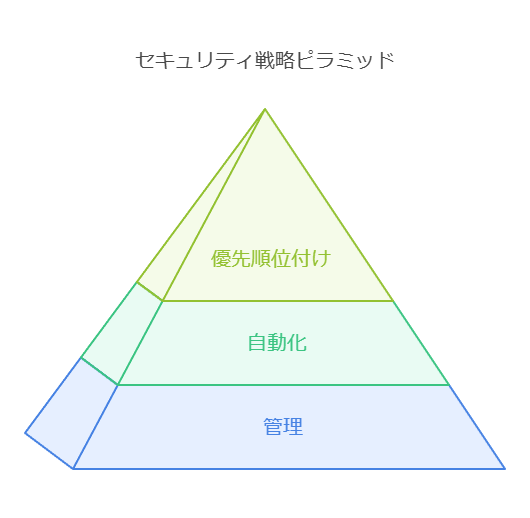

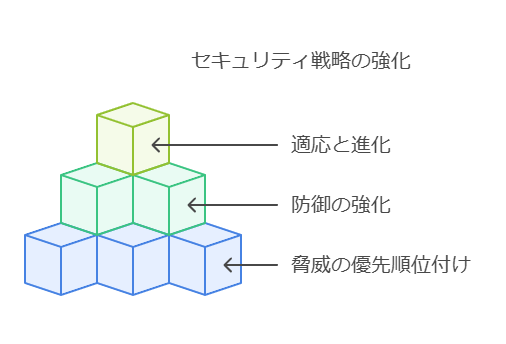

M.A.Pフレームワークによるセキュリティ戦略

このような新しい働き方に対応するためには、包括的で拡張性のあるサイバーセキュリティ戦略が必要です。そこで有効なのが、M.A.Pフレームワークです。M.A.Pは、「Manage(管理)」、「Automate(自動化)」、「Prioritize(優先順位付け)」の頭文字を取ったもので、場所にとらわれない働き方(Everywhere Workplace)を保護するための段階的なアプローチです。

Manage(管理): 分散環境におけるアクセス管理やリスクの監視を強化し、全社的なセキュリティポリシーを一貫して適用する。

Automate(自動化): ルーチン化できるセキュリティプロセスを自動化し、人的リソースの負担を軽減しながら迅速な対応を可能にする。

Prioritize(優先順位付け): リソースを最もリスクの高い領域に集中させ、ビジネスに直結する重要なデータやシステムを優先的に保護する。

この3つのフェーズを通じて、企業は急速に変化するセキュリティ脅威に対してより強固な防御を構築できるのです。

最初のフェーズである「Manage (管理)」は、データセキュリティの基盤を確立し、ITインフラの透明性を確保することを目的としています。この段階では、未知の状態から既知の状態へと移行することが重要です。具体的には、組織内のユーザー、デバイス、アプリケーションを可視化し、脆弱性やリスク領域を正確に把握することを目指します。これにより、ビジネスリソース(特にクラウド環境におけるリソース)へのアクセスを未管理のデバイスで行うリスクや、最新パッチが適用されていない状況を解消し、組織のセキュリティ体制を強化します。

次に、第2フェーズである「Automate (自動化)」では、運用負担の軽減と効率化が目標です。既知の状態を確立した後、デバイスのオンボーディング、インベントリ管理、ワークスペースやアプリケーションの展開といった反復的なプロセスを自動化し、リソースを解放します。さらに、自己修復機能やセルフサービスソリューションを導入することで、IT部門の介入を必要としないプロセスが増え、効率が向上します。

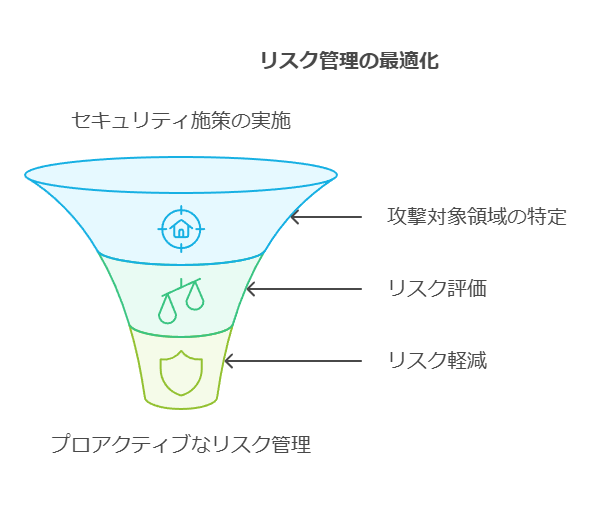

最後のフェーズである「Prioritize (優先順位付け)」は、リスク管理の戦略的アプローチを可能にします。自動化が進んでも、IT部門の介入が必要なケースは依然として残ります。ここで重要なのは、データ駆動型の意思決定を行うために、適切なデータとリスクスコアを活用し、リスクの高い領域に優先的に対応できるようにすることです。これにより、非戦略的なアプローチではなく、精度の高い戦略的なリスク管理が実現されます。

M.A.Pは、各企業のニーズに応じて異なる形で実装されますが、ユーザー、デバイス、ネットワーク、アプリケーション、データという主要な要素を一貫して管理することが重要です。

データコンサルタントの視点からデータセキュリティの検出・管理

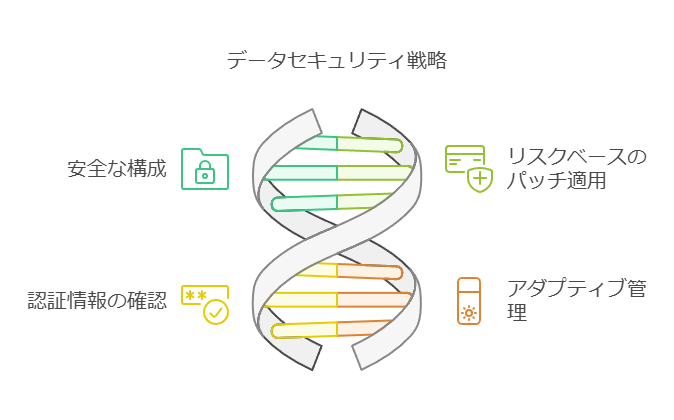

データセキュリティ戦略において、最も重要なのはリスクの可視化と、それに対するプロアクティブな対応を実現することです。データコンサルタントの視点から、以下の要素が企業のデータセキュリティ体制を強化するために必要な取り組みと考えられます。

1. 安全な構成の実行と検証

セキュリティの第一歩として、ITインフラ全体にわたり安全な構成を適切に設定し、その後も継続的に検証するプロセスが不可欠です。定期的なセキュリティ構成監査を行い、システムに潜む脆弱性を迅速に発見し、適切に対処することで攻撃のリスクを軽減できます。

2. リスクベースのパッチ適用システム

リスクに基づくパッチ適用を導入することで、特に高リスク領域に対して迅速に対応することが可能となります。このシステムは優先順位付けを行い、リソースを効率的に活用して最大限のセキュリティ効果を実現します。さらに、パッチ適用の自動化は作業負担を軽減し、セキュリティ管理の効率性を向上させます。

3. 認証情報の確認によるリスク低減

認証情報の管理は、サイバーセキュリティにおける最大の課題の一つです。認証情報の定期的な確認と監視を行うことで、アカウント乗っ取りや権限の不正利用を未然に防ぎ、システム全体のセキュリティリスクを軽減できます。また、多要素認証(MFA)を導入することで、さらなるアクセス制御の強化が期待できます。

4. アダプティブな制御とライフサイクル管理

セキュリティの脅威は常に進化しているため、適応型(アダプティブ)な制御を取り入れ、システム全体のライフサイクルを通じて柔軟に対応できる体制が求められます。これは、AIや機械学習による脅威検出の精度向上や、自動化されたリアルタイム対応によるリスク軽減に寄与します。

リスク管理とビジネス中断への対応

これらの施策を通じて、完全に攻撃を防ぐことは難しいものの、企業は攻撃対象領域を最小化し、プロアクティブなリスク管理を行うことが可能です。サイバー攻撃が顕在化した際には、継続的なサイバーリスク管理により迅速に対応し、ビジネスの中断を最小限に抑えることができます。

追加のメリット

これらのアプローチにより、企業は次のような潜在的なメリットを享受できます:

可視性の向上: システム全体でのセキュリティ状況の透明性が高まる。

非管理デバイスの減少: 業務システムにアクセスする非準拠デバイスの減少。

パッチ適用時間の短縮: 自動化とリスクベースの適用による時間短縮。

監査失敗リスクの減少: コンプライアンス強化により、監査対応が容易に。

コスト削減: 効率的なセキュリティ管理により財務的負担の軽減が可能。

6つのステップによるセキュリティ戦略の実行

ビジネスを停滞させるセキュリティ対策に悩む企業に向け、6つのステップでのアプローチを提案します。これにより、包括的で拡張性のあるサイバーセキュリティ管理戦略の構築が可能となり、現実的な成果を上げることができるでしょう。

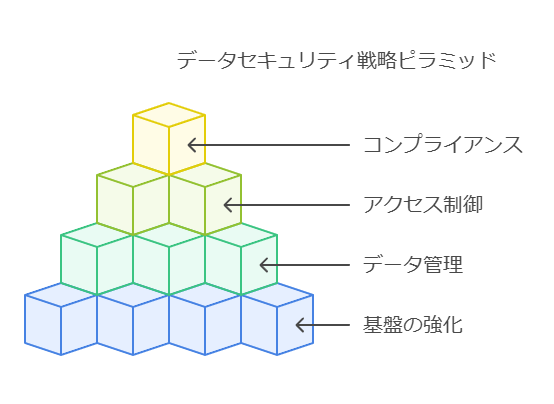

脆弱性の特定: リスク領域の可視化。

インフラの強化: 安全な設定とパッチ管理の導入。

認証管理の強化: アクセス制御と認証システムの強化。

適応型対応の実装: リアルタイムでのリスク対応プロセスの構築。

継続的な監査と改善: 定期的なセキュリティレビューと最適化。

ガバナンスの強化: データガバナンス体制の確立。

このアプローチにより、企業はセキュリティリスクを低減し、同時にビジネスの生産性を向上させることができます。

データコンサルタントの視点からデータセキュリティと管理機能

企業が大規模な運用を行う際には、堅牢なデータセキュリティと管理機能が必要です。データコンサルタントの観点から、以下の重要な要素を組み込んだ戦略的アプローチを推奨します。

1. 大規模運用向け組み込みデータ保護機能

データ保護には、転送中および保存時の自動暗号化が必須です。データセキュリティのベストプラクティスに従い、アクセスは暗号鍵の監査済み権限を持つ特定のロールとサービスに限定されます。これにより、データの機密性が確保され、アクセス制御が強化されます。さらに、クラウド環境の暗号鍵はオンプレミスと同等の管理機能を備えており、一貫性のあるセキュリティ管理が可能です。

2. 多層的なセキュリティアプローチ

セキュリティは多層防御が基本です。ハードウェア、ユーザーID、ストレージ、ネットワークなどのレイヤーにまたがる冗長性と信頼性を確保することが、堅牢な防御体制を築く鍵です。専用チップやサーバーが物理的な侵入を防ぎ、企業のインフラ全体にわたってハードウェアレベルでの保護が強化されます。これにより、外部および内部からの脅威に対して耐性のある環境が構築されます。

3. データ管理のツールとテクノロジー

効率的なデータ管理には、高度なツールとテクノロジーが不可欠です。Google CloudのCloud Data Loss Prevention (DLP)は、オンプレミス環境や他のクラウドサービスに存在する機密データを自動的に検出・分類し、適切なデータポリシーに基づき秘匿化します。また、匿名化されたデータが個人を特定するリスクを評価する機能も含まれており、データプライバシーを強化します。

加えて、Data Catalogのフルマネージドなメタデータ管理により、企業は迅速かつ効率的にデータを発見・管理することができ、より高精度な意思決定をサポートします。**Cloud Identity and Access Management (IAM)**では、アクセス制御の統一的な管理が可能で、セキュリティポリシーの一元管理により、組織全体のセキュリティを強化します。

4. コンプライアンスと業界標準への対応

企業が運用するデータプラットフォームは、業界標準に準拠する必要があります。Google Cloudのプロダクトは、定期的に第三者機関による検証を受けており、これによりデータプライバシー、データ可搬性、セキュリティが保証されます。例えば、BigQueryはHIPAAやPCI認証などを取得しており、規制要件に対応するための準備が整っています。

さらに、99.9%の可用性を提供するBigQueryは、高い信頼性を備えたデータプラットフォームです。データの自動バックアップと複製により、システム障害が発生してもビジネスの継続性が確保されます。企業はこれにより、安心してクラウド上でのデータ運用を行うことができ、リスクを最小限に抑えつつ、スケーラブルな運用が可能です。

5. データ保護戦略の全体像

最後に、データ保護を強化するためには、企業は包括的なデータガバナンスフレームワークを導入し、ポリシーの定義・適用・監査を適切に実施することが重要です。BigQueryのようなプラットフォームを活用することで、企業は安全かつ効率的なデータ運用を実現し、競争力を高めることができます。

データセキュリティポリシーの強化: データコンサルタント視点

組織のデータセキュリティポリシーを強化するためには、体系的かつ実践的なアプローチが必要です。データコンサルタントの視点から、以下の要点を押さえたアプローチが効果的です。

1. セキュリティチームの役割と協力体制

セキュリティチームは、組織のデータを保護するための最前線に立っています。彼らは技術的観点からトラフィックやアクティビティの監視を行い、IT部門と連携してデータ漏えいのリスクを低減する許可基準を設定します。ここで重要なのは、脅威予測や脆弱性の管理に重点を置き、リアルタイムで脅威を検知し、迅速に対応できる体制を構築することです。

このアプローチにより、セキュリティチームはプロアクティブな防御を行い、データの保護を強化しつつ、システム全体の脆弱性管理を実現します。

2. インシデント対応計画の重要性

インシデント対応計画と手順書は、潜在的な脅威が発生した際にチームが適切に対応できるように行動基準を定義します。これにより、セキュリティチームは一貫した対応を行い、企業全体のリスクを最小限に抑えることが可能です。

例えば、手順書には次のような要素を含めるべきです:

自動化された検知プロセスと人の判断を要する要素を組み合わせ、状況に応じた対応方法を明示する。

脅威の抑制や通知の送信についての明確なガイダンスを提供し、セキュリティチームが迅速かつ効果的に対応できるようにする。

CISO(最高情報セキュリティ責任者)と法務部が共同で策定することで、組織全体での適切な法的対応と関係者の特定を保証する。

これにより、インシデント対応計画は組織全体にわたり、整合性の取れた対応体制を維持できます。

3. コミュニケーションと法務部との連携

インシデント対応におけるコミュニケーションフローの明確化は、効果的なリスク管理の鍵となります。法務部との密接な連携を確立することで、企業は法的対応を迅速に行い、リスクを最小限に抑えるための戦略的判断を下せるようになります。

インシデントの深刻度を評価し、脅威の影響を判断するための基準を設ける。

法務部の関与タイミングを手順書に明記し、迅速な意思決定をサポートする。

情報共有のプロセスを定義し、各部署が必要な時期に適切な情報を受け取ることを保証する。

このようなアプローチにより、インシデント対応時の法務的リスクを最小化し、組織全体の対応力を強化することが可能です。

4. グローバル対応の視点

デジタル化が進む現代において、企業は国境を超えたセキュリティ運用にも対応しなければなりません。インシデント対応計画をグローバルな視点で策定することは、各地域の法規制や文化的要件に対応するために不可欠です。これにより、一貫性のあるセキュリティ運用が可能となり、国際的な競争力を高めることができます。

手順書に国際的なセキュリティ運用のフレームワークを組み込むことで、企業は様々な法規制やコンプライアンス要件に迅速に対応し、セキュリティ体制を強化できます。

データセキュリティポリシーの強化は、組織全体のリスク管理とデータ保護の中核です。セキュリティチームが技術的な防御だけでなく、法務や他部門との連携を強化し、全社的なインシデント対応計画を策定することで、企業はより堅牢なセキュリティ体制を構築できます。また、グローバル対応を意識することで、国際的な競争力を維持しながら、一貫性のあるセキュリティ戦略を実現することが可能です。

データセキュリティ強化のための協力体制: データコンサルタント視点

法務部とセキュリティチームの連携

データコンサルタントの視点から見ると、法務部とセキュリティチームの連携は、データセキュリティポリシーを強化し、効果的なリスク管理を行うための中核的な要素です。この連携を最適化するためには、アラートの定義からインシデント対応計画の策定に至るまで、明確なプロセスが不可欠です。

たとえば、法務部とセキュリティチームが共同でアラート基準を設定し、インシデントのエスカレーションフローを策定します。この計画では、最高情報セキュリティ責任者(CISO)や最高プライバシー責任者、法務部、広報、COOなどの関与のタイミングが事前に明確に定められており、適切な情報共有とタイムリーな対応が保証されます。これにより、インシデント発生時に必要な対応が迅速に行われ、影響を最小限に抑えることが可能となります。

セキュリティチームの責務

セキュリティチームの重要な役割は、疑わしいアクティビティをリアルタイムで検出し、迅速に対応することです。セキュリティ担当者は、データトラフィックを継続的に監視し、異常を検知した場合、すぐに調査を開始します。必要に応じて、アカウントの一時停止やシステムアクセスの遮断といった予防措置を取ることが求められます。

このプロセスは、インシデントの早期発見と影響の封じ込めに大きく寄与します。対応が完了した後には、侵害のすべての詳細を文書化し、誰に報告すべきかを手順に基づいて決定するため、再発防止策の策定にもつながります。特に深刻なケースでは、法務部との即時共有が不可欠です。

法務部との協力体制とコンプライアンス

データセキュリティインシデントの発生時、法務部はセキュリティチームと緊密に連携し、状況の把握を進めます。セキュリティチームはデータを収集してインシデントの根本原因を調査し、法務部は社内ポリシーや規制の遵守状況を確認します。この協力により、インシデント対応の初期段階で必要な情報を効率的に共有し、組織が直面するリスクを低減します。

法務部とセキュリティチームが調査の初期段階でできるだけ多くの情報を共有することで、今後の強化ポイントを明確化できます。これにより、組織はデータ保護のコンプライアンスを維持しながら、インシデントの再発防止に努めることが可能です。

まとめ: データセキュリティの包括的アプローチ

法務部とセキュリティチームの連携は、インシデント対応の効果を最大化し、リスク管理を強化するために極めて重要です。データコンサルタントとしては、この連携をサポートするために、アラート基準の明確化やエスカレーションプロセスの整備、迅速な情報共有の仕組みを構築することを推奨します。また、セキュリティチームがリアルタイムでアクティビティを監視し、必要な時に迅速に対応する体制を確立することで、組織全体のデータ保護とセキュリティ運用を強化することが可能となります。

データセキュリティ対応: データコンサルタント視点

法務部とセキュリティチームの協力体制

データコンサルタントの視点から見ると、インシデント対応における法務部とセキュリティチームの連携は、リスクの最小化とコンプライアンスの維持において非常に重要です。インシデント報告を受けた法務部は、組織のデータセキュリティポリシー、関連するデータ保護法や規制、そして契約上の義務と照らし合わせて、対応の適切性を判断します。法務部とセキュリティチームが協力し、原因特定から対処、被害拡大の抑制までの一連のプロセスを進めます。

このプロセスは、インシデント対応計画に従い、プレイブック(定石書)に基づいて段階別の対応基準を設定することでスムーズに進行します。たとえば、「○○の状況では次に△△を実行する」といった具体的な指示が含まれ、対応フローが予め整備されています。これにより、迅速で一貫した対応が実現し、リスクを最小限に抑えることが可能です。

CIOとセキュリティチームの関与

データセキュリティレイヤーを構築する際、よく見られる誤解として、CIO(最高情報責任者)がセキュリティに積極的に関与しないというものがあります。しかし、これは見直すべき考え方です。CIOやその他の技術リーダーは、セキュリティ戦略を初期段階から戦略的にサポートする役割を担うべきです。組織全体がセキュリティを最優先課題として取り組むためには、CIOがリーダーシップを発揮し、技術とセキュリティの融合を推進することが必要です。

マイクロサービスアーキテクチャとセキュリティ強化

セキュリティコンサルタントとして、マイクロサービス基盤上にサービスを構築することで、ソリューション内にセキュリティレイヤーを組み込むことが可能です。このアプローチにより、潜在的な攻撃対象が縮小され、脅威の影響範囲が限定されます。セキュリティウォールやレイヤーをサービスごとに設置することで、仮に攻撃が発生しても、他の領域に影響が広がるのを防ぎます。結果的に、システム全体の耐性が向上し、よりセキュアな運用が可能となります。

データの匿名化とAIモデルの改善

さらに、AIモデルの改善においてデータをテストする際には、データサイエンティストが匿名化されたデータのみを扱うことが重要です。これにより、万が一のデータ侵害が発生した場合でも、個人情報が特定されるリスクを大幅に低減することができます。データの匿名化は、機密性を維持しつつ、AIや機械学習モデルの品質を向上させるための鍵です。データコンサルタントの視点からは、テストデータを安全に活用しながら、モデルの精度を高めるためのアプローチとして非常に有効です。

まとめ: データセキュリティの包括的な管理

法務部とセキュリティチーム、CIO、そしてデータサイエンティストの連携が、組織全体のデータセキュリティ管理における成功の鍵となります。エスカレーションフローの整備や、マイクロサービスアーキテクチャの活用、データ匿名化によるリスク軽減は、組織が直面するセキュリティリスクを効果的に低減し、より一貫性のあるセキュリティ戦略の構築を支援します。

データ時代のリスクと機会:データセキュリティの重要性

データの時代はリスクを伴う一方で、それを上回るビジネスチャンスを提供しています。データ戦略において、ITおよびビジネスマネージャーは様々な課題に直面しつつも、新たな可能性を感じており、以下の調査結果がそれを裏付けています。

調査において、約6割程度のマネージャーが「組織はデータの機会を活かす方法を理解している」と回答しており、さらに5分の3が「リーダーシップ、適切なテクノロジー、人材が揃っている」としています。

調査対象となった5つの主要業界のうち4つの業界のIT/ビジネスマネージャーが、自組織が「データの時代の恩恵を享受する好条件にある」と認識しており、データの時代がもたらす特有の機会に自信を持っていることがわかります。

このような前向きな姿勢は、データを基盤とする新しい波に対し、各業界が競争力を高め、リスクを軽減するためのプロアクティブな戦略が重要であることを示しています。

データアクセスレイヤーとエッジコンピューティングによる効率改善

データアクセスレイヤーの統一的アクセスと効率化

データアクセスレイヤーは、基盤となるデータソースへの一貫したSQLアクセスを提供し、RDBMSのような操作を可能にします。アクセス方法には、SQL (JDBC/ODBC/ADO.net) や API (REST/SOAP/OData) などが含まれます。これにより、過去のユーザー選択データを基に座席の割り当てを提案するなど、顧客体験の最適化が進められ、決済プロセスも効率化されます。また、顧客プロファイルをエッジに保存することで、予約時のオートコンプリート機能が広範に利用でき、よりスムーズな予約体験を提供可能です。

エッジコンピューティングによる航空業界のソリューション最適化

航空会社が高パフォーマンスで最新のソリューションを、SabreやAmadeus、Travelport、SITAといったレガシーバックエンドに展開するには、エッジクラウドプラットフォームを活用してエッジでデータ処理を行うことが有効です。これにより、エッジに適したストレージやワークロードを特定し、パフォーマンス向上や運用コストの削減を実現できます。以下、エッジコンピューティングの具体的な活用例を紹介します。

高度なキャッシュとパーソナライゼーション

パーソナライズ機能にはレイテンシが伴い、リクエスト数が増加することで、キャッシュの活用が制限され、コストも増加します。エッジでオペレーションを行うことで、オリジンに頼らずにキャッシュからのデータ提供が可能となり、処理時間とコストを大幅に削減できます。例えば、エッジでパーソナライズされた情報を処理し、ユーザーのリクエストに即座に応答することで、より迅速で個別化された体験が提供できます。

エッジへのワークロード移行

エッジコンピューティングを導入することで、複雑なデータやワークロードをエッジに保存・処理し、キャッシュを活用することが可能です。たとえば、飛行機の座席マップをエッジに保存することで、瞬時に座席表示が可能となり、ユーザーエクスペリエンスを向上させます。さらに、フロントエンドの多くのプレゼンテーション要素をバックエンドから切り離し、ヘッドレスコマースのアプローチでエッジを活用することで、迅速なインタラクションが実現します。バックエンドはキャッシュされていないデータの提供時のみ利用されるため、全体のレスポンスが高速化されます。

データ転送コストの削減

エッジでの処理を増やすことで、オリジンに送信するリクエスト数が削減され、データ転送コストの抑制が可能です。頻繁に使用されるデータやワークロードを特定し、それらをエッジで保存・処理することで、パフォーマンスを向上させつつ運用コストを効果的に削減できます。

エッジコンピューティングとデータアクセスレイヤーを活用することで、航空業界のデータ処理効率を高めるとともに、顧客体験の質を向上させ、最終的には運用コスト削減に貢献することが可能です。