目次

データセキュリティ現状の課題を整理して説明

まず、データ保護の観点から、パスワードベースの認証における課題を明確にし、脅威やリスクを整理します。これにより、なぜ改善が必要なのかがはっきりと伝わります。

データ保護と認証の課題

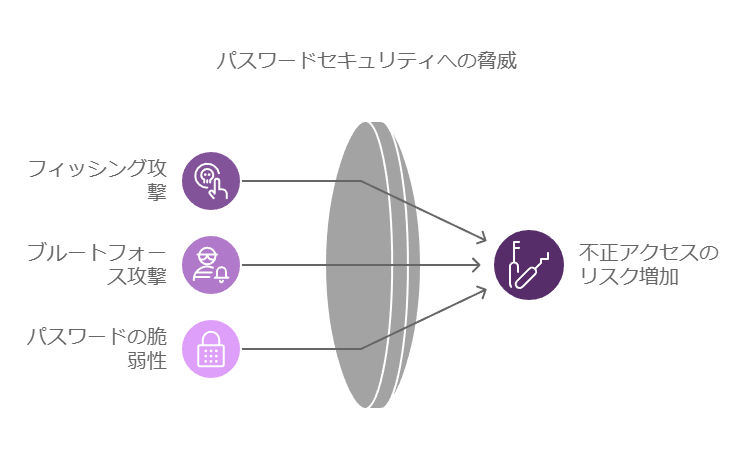

従来のパスワードベースの認証は、現代のサイバー攻撃のリスクに対して脆弱です。パスワードは、フィッシングやブルートフォース攻撃などの手法によって簡単に盗まれる可能性があり、これは特に悪意ある攻撃者にとって格好のターゲットとなります。パスワードが漏洩すると、攻撃者が企業の重要なシステムに不正アクセスするリスクが高まり、ユーザーの負担を増加させます。

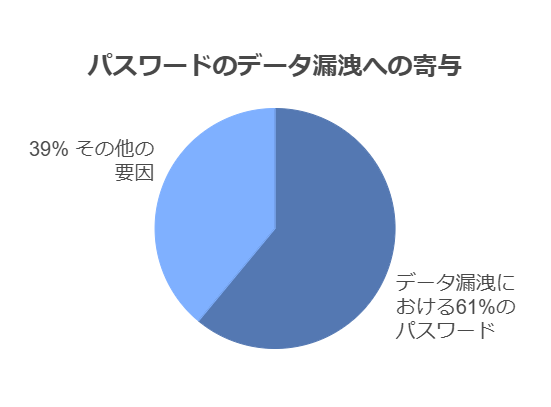

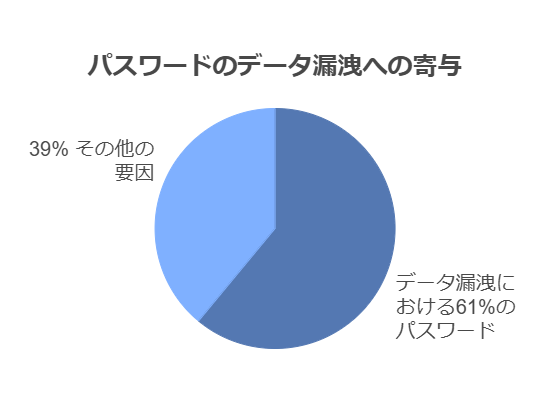

パスワードは依然としてデータ漏洩の主要な原因であり、データ漏洩事件の61%に関与しています。

認証情報は他のデータよりも早く漏洩し、特にフィッシング攻撃によって、さらなる企業内のアクセス権を取得するために利用されます。

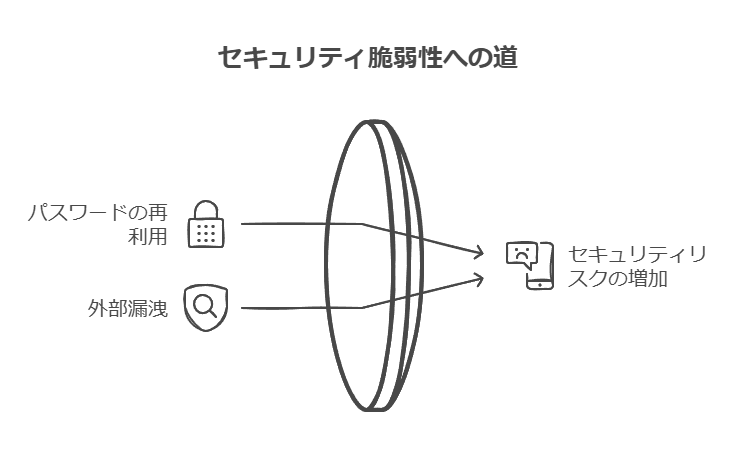

パスワード再利用のリスクとSSOの限界を説明

次に、現行のSSO(シングルサインオン)ソリューションのリスクと、パスワード再利用の問題を強調し、ゼロトラスト環境における脆弱性を指摘します。

パスワード再利用とSSOの限界

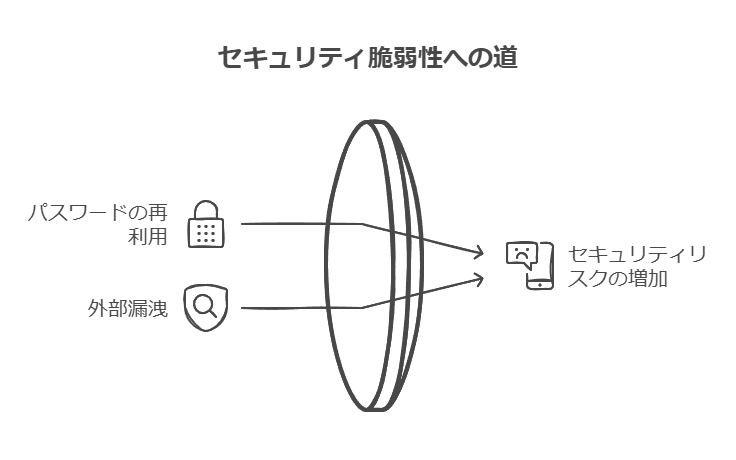

企業はパスワードの複雑化や管理ツールを活用していますが、依然として認証情報の漏洩リスクは高い状態です。特に、シングルサインオン(SSO)ソリューションでは、一度ハッカーにアクセス権を奪われると、複数のアプリケーションやサービスが一斉に危険にさらされる可能性があります。実際の調査によると、42%のユーザーが複数のアカウント間で同じパスワードを再利用しており、これがさらなるセキュリティリスクを引き起こしています。

パスワードの再利用により、職場外でのパスワード漏洩が職場のシステムに悪影響を与えるリスクが増大します。

新型コロナウイルスの影響で、多くの企業がリモートワーク対応のために認証要件を緩和しており、この傾向がセキュリティの弱点をさらに広げています。

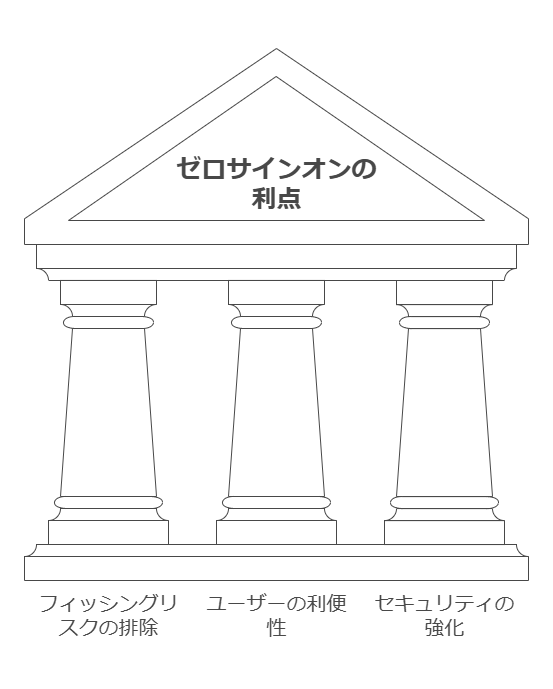

パスワードレス認証の提案とメリット

最後に、ゼロサインオン(パスワードレス認証)の導入を提案し、そのメリットを具体的に説明します。これにより、パスワードに依存しないセキュリティの強化方法を理解してもらいます。

コンサルティング視点からの提案:

ゼロサインオンによるパスワードレス認証の導入

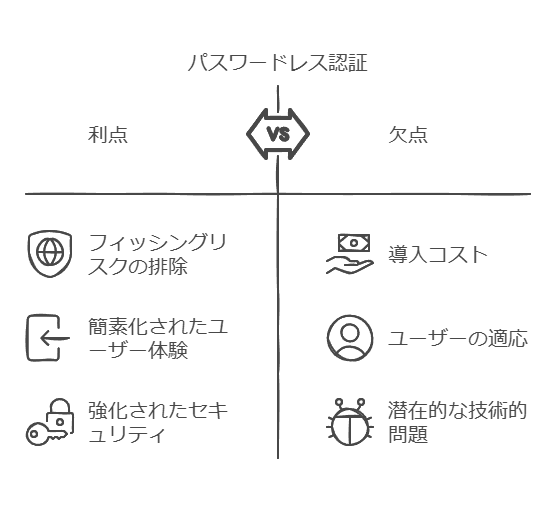

今こそ、企業はパスワードベースの認証から脱却し、ゼロサインオンによるパスワードレス認証を採用すべきです。ゼロサインオンは、パスワードを一切使用しない認証方式で、従来のシングルサインオンとは異なり、パスワードそのものの存在を排除します。これにより、以下のようなメリットが得られます:

パスワードの盗難やフィッシングリスクの排除

パスワードそのものを使用しないため、攻撃者が盗むべき認証情報が存在しなくなります。これにより、フィッシングやブルートフォース攻撃のリスクを大幅に低減します。

ユーザーの負担軽減

パスワードを覚える必要がなくなるため、ユーザーのログイン体験が簡素化され、セキュリティと利便性を両立させることが可能です。

ゼロトラストセキュリティの強化

ゼロサインオンはゼロトラストセキュリティモデルと非常に相性が良く、すべてのアクセスリクエストを継続的に検証することで、企業のセキュリティ体制を強化します。パスワードレス認証により、セキュリティの成熟度が向上し、外部からの脅威に対する耐性が高まります。これにより、従来のパスワードベースの認証の課題とリスクが明確になり、ゼロサインオンの導入が企業のセキュリティをどのように向上させるかが具体的に説明されました。

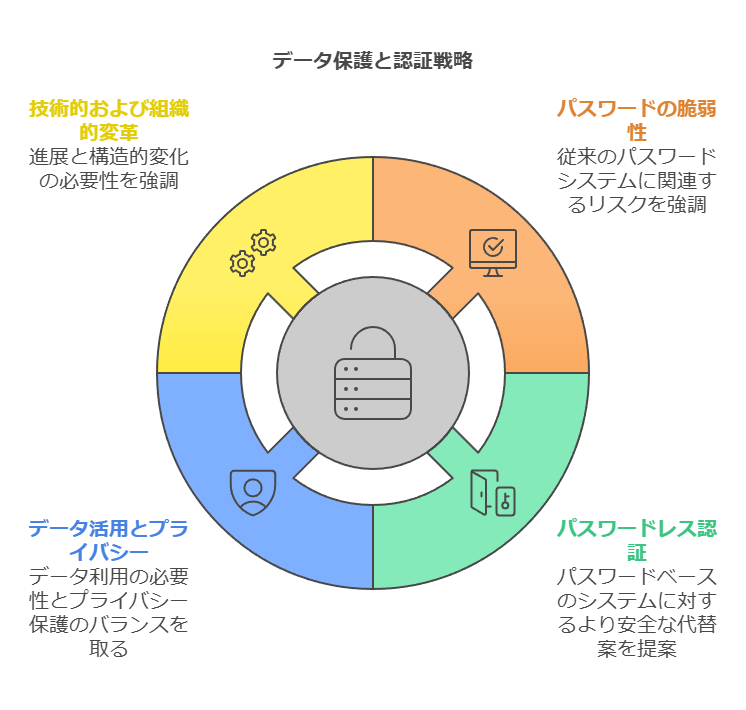

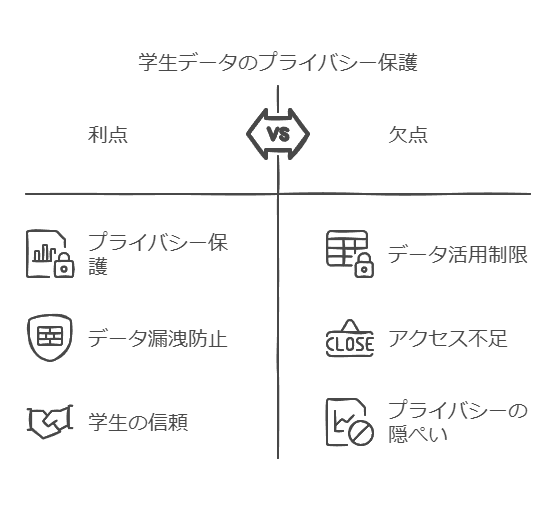

データセキュリティ課題の明確化

最初に、教育機関が直面する「プライバシー」と「データ活用」の間の課題を整理します。これにより、プライバシー保護に重点を置きすぎた結果、データ活用が制限されていた背景が理解しやすくなります。

データ活用とプライバシー保護のバランスを模索する教育機関の変革

教育機関はこれまで、学生データのプライバシー保護に重点を置きすぎたため、データの活用が制限されていました。プライバシーバイデザインの原則が採用されるべきところ、結果的には「隠ぺいによるプライバシー」が実践され、データへのアクセスが不十分でした。高等教育機関における機密性の高いデータは、アドホック的な対応では十分に保護することができず、今後はデータ活用とプライバシーのバランスを取ることが求められます。

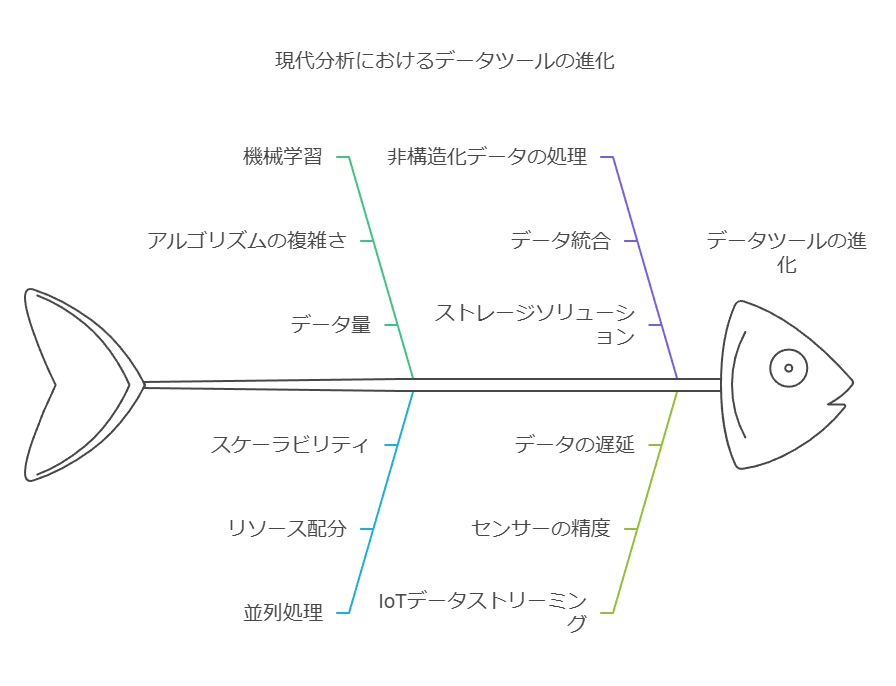

技術的進展の強調

次に、最新のツールや技術がどのようにデータ活用を進化させているかを説明します。これにより、従来のビジネスインテリジェンス(BI)システムから、機械学習(ML)やIoTデバイスなど新しいデータソースに至るまでの変革を明示します。

技術進展の背景:

過去、データ活用はビジネスインテリジェンス(BI)システムによるアドホックな分析が中心でしたが、現在ではデータツールは大きく進化しています。機械学習(ML)、大規模な並列処理、非構造化データの処理、センサーやIoTデバイスからのストリーミングデータまで、幅広いデータを取り扱うことが可能となりました。これらのツールは、トランザクションや運営、コンプライアンスを超えた視点で、データを柔軟に活用できる環境を提供しています。

組織的課題とデータインフォームドの実現

データ活用は技術的な側面だけでなく、組織的な変革も重要です。教育機関がデータインフォームドを実現するためには、新しい考え方とプロセスが求められます。この段階では、ステークホルダーとのやり取りを含めたアプローチが必要であることを強調します。

組織的な変革の必要性:

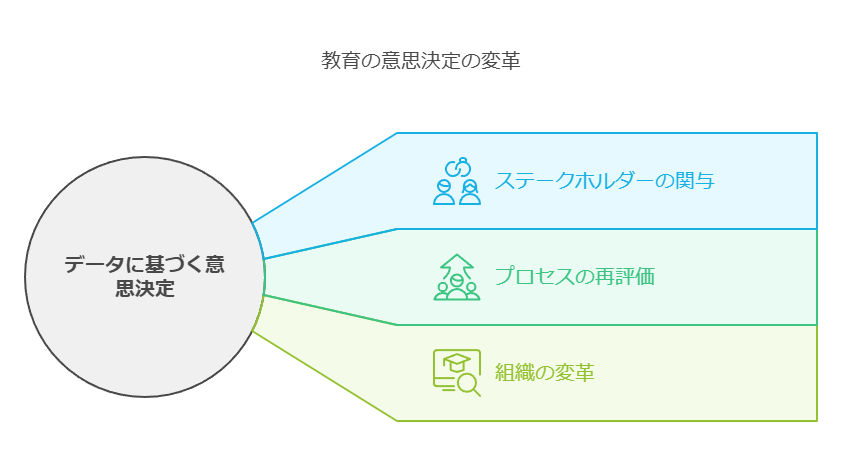

データインフォームドの意思決定を実現するには、技術的な対応だけでなく、組織全体での変革が不可欠です。教育機関は、学習者、教育者、政府、コミュニティなどのステークホルダーとの関係性を再定義し、新しい視点から意思決定プロセスを見直す必要があります。データを活用することは、「データは私たちよりも多くを知っている」という謙虚さを持ちつつ、創造的かつ柔軟な意思決定を支援するツールとして捉えるべきです。

データの柔軟性とプライバシーの両立

最後に、データ活用の柔軟性とプライバシー保護の両立について具体的な提案をします。これにより、データガバナンスの必要性と、その実現方法についての指針を示します。

プライバシー保護とデータ活用の両立:

データの柔軟かつ迅速な活用と、厳格なプライバシー保護を両立させるためには、データに対する制御ガードレールを適切に設ける必要があります。これにより、データの使用が組織のアジリティを支える一方で、プライバシーリスクを最小限に抑えることが可能です。高等教育機関の文化に根付く新しい柔軟性とアダプタビリティを最大限に活用しつつ、データの価値を引き出すには、データガバナンスと技術的な対策を組み合わせたアプローチが求められます。

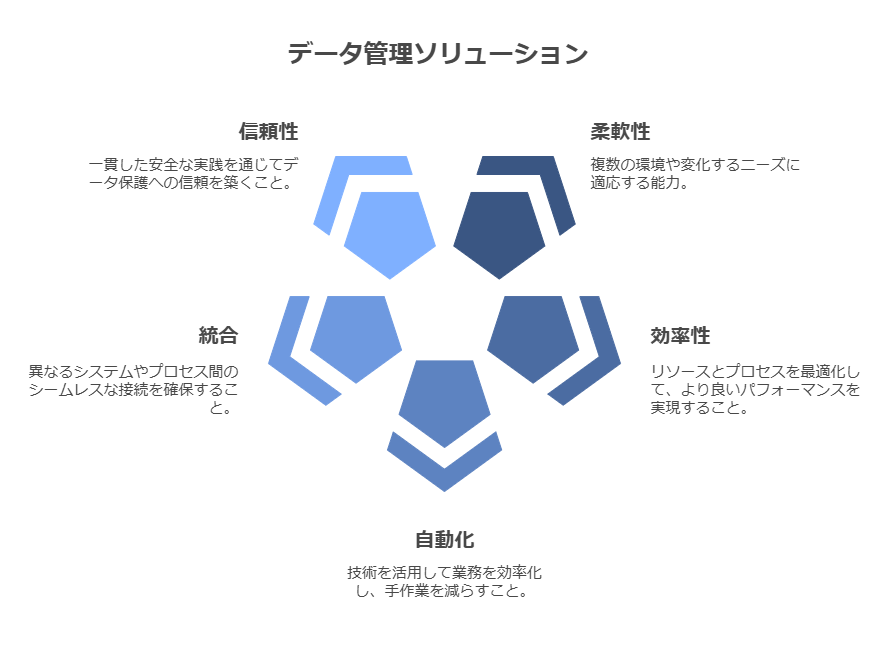

効率的なデータ保護には、複数の環境に対応できる包括的なデータ管理プラットフォームが必要です。IT組織は、バックアップ、アーカイブ、リカバリなどのプロセスを手動で管理する余裕がないため、自動化されたエンドツーエンドのソリューションが求められています。複数のクラウドやデータセンターにまたがるデータ管理は、柔軟で統合されたツールで行うことが重要です。

IT部門は、複数の技術(例: ストレージ複製、仮想マシン複製、ブロックレベル複製)に依存せず、最適な選択ができる環境を望んでいます。多くのプロバイダーが画一的なアプローチを提供していますが、それはコストやリスクの増加につながります。統合されたプラットフォームを使用することで、これらの技術を横断して効率的にデータ保護を実行できます。

データ保護機能を集約したプラットフォームでは、単一のインフラ上でバックアップ、アーカイブ、リカバリを一元管理でき、複数のソリューションを使う必要がなくなります。また、エンドユーザーへのデータアクセスを提供することで、リカバリやコピー作成の手間も減ります。

統合と自動化により、運用タスクが効率化され、時間とコストの削減が可能です。これにより、レポート作成やバックアップ管理、オフサイトコピーなどの時間が大幅に短縮されます。

データ保護の最適化と自動化の重要性

データ管理と保護のニーズに対応するためには、複数の環境(オンプレミスやマルチクラウド)にまたがる統合データ管理プラットフォームが必要です。データ管理プロセスを手動で監視・管理するのは非効率的であり、IT組織にとって負担となります。そのため、データのバックアップ、アーカイブ、リカバリの各プロセスを自動化し、シームレスに管理できるソリューションを導入することが不可欠です。

特に、IT部門は特定の技術(例: ストレージや仮想マシン複製)に縛られない柔軟なアプローチを求めています。これにより、データやワークロードの種類に応じて最適なソリューションを選択でき、リスクやコストを最小限に抑えることが可能になります。

統合プラットフォームによる効率化とリスク軽減

多くのプロバイダーが画一的なアプローチを採用している一方で、IT組織には、異なる技術を横断して活用できる統合されたソリューションが求められています。このソリューションにより、ストレージ複製、仮想マシン複製、ホストベースのブロックレベル複製、WAN最適化重複排除など、複数の技術を柔軟に組み合わせることができます。これにより、データ保護の効率を最大化し、コストとリスクを削減することができます。

自動化の効果:運用の効率化とコスト削減

データ保護と管理の機能を単一のプラットフォームで統合することで、IT組織は運用管理にかかるコストと時間を大幅に削減できます。例えば、レポート作成時間を60%以上短縮し、バックアップ管理の時間を約50%削減することが報告されています。さらに、オフサイトコピーの作成時間は約45%、フルバックアップ時間は約40%近く短縮され、全体の運用効率が飛躍的に向上します。

最終的な提言

IT組織は、複数の環境に対応可能なデータ管理ソリューションを選定し、柔軟性と効率性を高めるべきです。自動化と統合によるオーケストレーションを活用することで、データ保護の信頼性を向上させ、リソースの最適化が可能になります。

データセキュリティとデジタル変革の成功に向けたアプローチ

企業のデジタル変革(DX)やデータ活用において、セキュリティや業務の効率化は重要な課題です。以下に、データセキュリティを含む変革プロセスの要点を整理し、データコンサルタントの視点で段階的に解説します。

1. データセキュリティの基盤構築

企業がデータを効果的に活用するためには、まずセキュリティ基盤を強固にすることが不可欠です。機密データのセグメント化、統制、および暗号化のプロセスを導入し、万が一のセキュリティ侵害にも対応できるアーキテクチャを整える必要があります。具体的には、データの匿名化やトークン化を行い、外部からの攻撃に対しても情報漏洩のリスクを最小化する構造を構築します。

セグメント化: データを部門や業務ごとにセグメント化し、アクセス権限を制限することで、仮に侵害が発生しても被害を局所化します。

暗号化: 機密データは保存時や転送時に強力な暗号化を施すことで、データ漏洩のリスクを低減します。

トークン化: 特に敏感な情報(例: 個人情報)は、元のデータが判別できない形で保管され、必要に応じて再生成されます。

2. 変革プロセスの4ステップ

次に、企業のデータ活用やDXを成功させるためのプロセスを、4つのステップに分けて実行します。

現状の把握

まず、組織全体の現状を明確にする必要があります。これには、現行のシステム、データフロー、業務プロセスの可視化が含まれます。特にデータが各部署で分断されている場合や、システムが統一されていない場合、これらを統合的に把握し、課題を洗い出すことが最初のステップとなります。

各部署の現状や課題を明確にする

データ管理のフローを可視化する

データ管理者や業務担当者の役割分担を決定する

目標の設定

次に、現状に対してどのように改善するか、具体的な目標を設定します。デジタル化すべき業務やデータ分析を効率化する箇所を特定し、目標を達成するための詳細な要件を設定します。ここでは、目標が明確で評価可能なものにするため、具体的なKPI(重要業績評価指標)を設定すると効果的です。

業務効率化とデータ活用の具体的な目標を設定

KPIを設定し、進捗を評価可能な形で目標を可視化する

計画の策定

目標を達成するために、どのような手順で進めるべきか計画を策定します。例えば、どのシステムを自動化するか、どの業務を優先的にデジタル化するか、利用するツールやプラットフォームの選定もここで行います。さらに、各ステークホルダーとの調整や、必要なトレーニング計画も含めて、詳細に策定します。

自動化・デジタル化の対象業務を選定

関連部署やシステム担当者と協力し、実行計画を策定

計画の実行と評価

計画に基づいて実行を開始しますが、実行後は必ず評価プロセスを取り入れます。期待していた効果が得られているか、目標が達成されているかをモニタリングし、必要に応じて改善を行います。さらに、実行後に発生する新たな課題に対しては、柔軟に対応し、継続的な改善活動を行うことが重要です。

進捗をモニタリングし、効果を評価する

新たな課題に対して迅速に対応し、改善を続ける

3. データ活用の要素とリスク低減

変革を成功させるためには、以下の要素を意識しながらプロジェクトを進めることが重要です。

データ分析と意思決定の強化: データ分析を迅速に行い、意思決定に活用できる環境を整えます。ここでは、ユーザーフレンドリーなツールや高度なアナリティクスプラットフォームを導入し、誰でも簡単にデータへアクセスし、活用できる仕組みを整えることが鍵です。

リスク管理の向上: セキュリティリスクを最小限に抑えながら、データ利活用を推進するため、リスク低減策を講じます。たとえば、特権ID管理や脆弱性診断を定期的に実施し、システムの堅牢性を維持します。

トレーニングと教育: 組織全体でのデータリテラシー向上のために、トレーニングや教育プログラムを提供します。これにより、業務担当者から経営層まで、全員がデータに基づいた意思決定を行えるようになります。

4. 組織全体でのコミットメント

最後に、変革を成功させるためには、単に分析チームやIT部門だけではなく、全社的なコミットメントが必要です。部門ごとにデータ利活用を推進し、各自が役割に関わらずデータ活用を通じてより良い成果を目指す意識を持つことが求められます。

結論

データセキュリティを強化しながら、デジタル変革を推進するためには、現状の把握から始まり、明確な目標設定、実行計画、そして継続的な評価と改善が必要です。これらの取り組みを通じて、データがビジネスの推進力となり、競争力を強化する重要な資産となります。

データセキュリティとパスワードレス認証の重要性に関する提案

企業のデータセキュリティ向上や運用コスト削減に向けた取り組みとして、パスワードレス認証の導入は効果的な解決策となります。従来のパスワード管理に依存しないことで、セキュリティリスクを低減し、運用の効率化を図ることが可能です。データコンサルタントの視点から、以下に段階的な改善提案を行います。

1. パスワード管理コストの削減

従来のパスワード管理には、リセット対応や情報漏洩対策に多くのコストと時間が割かれていました。パスワードリセットの手続きや、漏洩後の対応はセキュリティチームの負担を増加させ、組織全体にかかるコストも高くなります。これをパスワードレス認証に移行することで、管理負担を大幅に削減し、コストの最適化が可能です。

コスト削減効果: パスワードリセット対応の削減と、情報漏洩時のダメージコントロールが不要となり、リソースの効率化が図れる。

セキュリティリスク低減: パスワード漏洩によるリスクを排除し、より安全な認証方法に移行。

2. 多要素認証(MFA)の活用

従来のパスワード認証では、正しいパスワードを入力しているのが正規のユーザーであるか、攻撃者であるかを判断する術がありません。そのため、多要素認証(MFA)を利用することで、知識要素(パスワード)に依存せず、より強力な認証を確立することが可能です。MFAは、ユーザーが所有するデバイスやバイオメトリクス(指紋や顔認証)などを使用し、コンテキストに応じたアクセス制御を行います。

MFAのメリット: 所有物(モバイルデバイス)、固有の物(指紋やFaceIDなどのバイオメトリクス)、コンテキスト(場所や時間帯)など、複数の要素に基づいて認証を確立することで、なりすましリスクを低減。

例: 物理的な所有物や生体情報による認証を組み合わせることで、セキュリティを強化。

3. ゼロトラストセキュリティのアプローチ

近年、ゼロトラストセキュリティのアプローチが注目されています。これは、常にすべてのリソース(ユーザー、デバイス、アプリケーション、ネットワーク)に対して、アクセスを許可する前に脅威を検証し続けるアプローチです。具体的には、コンテキストに基づいたアクセス管理を行い、アクセスを許可するたびにユーザーの信頼性を再評価することで、不正アクセスのリスクを回避します。

ゼロトラストの特徴: ユーザーのアクセス環境(デバイスやネットワークなど)に基づいて、リアルタイムで脅威を検証し、アクセス許可を決定。

統合ソリューション: 統合エンドポイント管理ソリューションと組み合わせることで、全体的なセキュリティを強化。

4. 既存システムとの統合性

企業のセキュリティ基盤には、既存のアイデンティティプロバイダ(IdP)や、IAM(アイデンティティおよびアクセス管理)、MTD(モバイル脅威検知)、XDR(拡張検知と対応)、EDR(エンドポイント検知と対応)など、さまざまなセキュリティソリューションが導入されています。理想的なパスワードレス認証ソリューションは、これらの既存システムとシームレスに統合できるものでなければなりません。

シームレスな統合: 既存のSIEM(セキュリティ情報とイベント管理)やSOAR(セキュリティオーケストレーションと自動対応)といったソリューションとの統合により、データ漏洩のリスクをさらに低減。

適切な選定: 各企業のセキュリティ環境に適したパスワードレス認証ソリューションを選定し、既存のインフラストラクチャと統合する。

5. 教育機関におけるデータ活用の重要性

教育機関もまた、データセキュリティとパフォーマンス向上のためのデータ活用に注力すべきです。特にデータインフォームド(データに基づいた意思決定)を実現するためには、サイロ化されたデータフレームワークを解消し、データの活用を推進することが不可欠です。

データの柔軟性: 教育機関がサイロ化されたデータ環境から脱却し、柔軟で迅速なデータアクセスを可能にすることで、学習成果を向上させ、イノベーションを推進。

アジリティの獲得: データを活用してアジリティを獲得し、そのアジリティを基に未来の教育を支える意思決定を行う。

データ活用の成功例: データに基づいた教育の改善は、単に効率化にとどまらず、学習成果の向上やコミュニティとの重要な接触機会の活用にもつながる。

結論

企業や教育機関がパスワードレス認証やゼロトラストセキュリティを採用することで、従来のパスワード管理に起因するコストやリスクを大幅に削減できます。また、データインフォームドの推進により、柔軟かつ効果的なデータ活用を行い、組織全体のパフォーマンスを向上させることが可能です。これらの取り組みにより、未来のビジネスや教育の基盤を強化し、持続的な競争優位性を確保することが期待されます。

データコンサルタント視点からのデータセキュリティとコンプライアンスに関する改善提案

グローバル企業がデジタルトランスフォーメーションを進めるにあたり、ハイブリッドIT戦略の採用が進んでいますが、それに伴うコンプライアンスの問題が大きな課題となっています。ITリーダーの69%がコンプライアンス要件を満たすことに課題を抱えており、74%はこの問題が原因でクラウドからワークロードを引き上げる事態に陥っています。

このような現状を受け、データコンサルタントの視点で、段階的な改善提案を行います。

1. 現状の課題把握

グローバルな規制環境におけるコンプライアンスの複雑さが、ハイブリッドIT戦略の障害となっていることが確認されています。特にGDPR(EU一般データ保護規則)、CCPA(カリフォルニア州消費者プライバシー法)、HIPAA(医療保険の相互運用性と説明責任に関する法律)など、地域や業界ごとの異なる規制に対応する必要があるため、セキュリティ対策とガバナンスの統一が不可欠です。

課題の詳細: 各国の規制に準拠しながら、グローバルに展開するIT戦略の一貫性を保つことが困難。特に、クラウドとオンプレミスのハイブリッド環境において、異なる規制が適用されるため、対応が遅れるケースがある。

2. ソリューションの要件定義

企業は、コンプライアンス対応とセキュリティ強化を同時に実現できるデータ保護ソリューションを採用する必要があります。最新のデータ管理ソリューションは、セキュリティとガバナンスをプラットフォームに直接統合し、これらのプロセスを自動化することで、迅速な対応が可能となります。

ソリューションの要件:

事前定義されたコンプライアンスガイドラインに基づく評価機能。GDPRやCCPA、HIPAAなどの規制に対応。

ランサムウェアからの保護を提供し、データの安全性を確保。

データの不変性を提供し、万一のデータ改ざんを防止。

パッチ管理とアプリケーションテストを通じたワークロードの整合性の維持。

データ整合性のレポート生成による透明性の向上。

3. ガバナンスの自動化による効率化

データ管理とガバナンスのプロセスを自動化することで、インフラ全体にわたって一貫したルールと保護を適用することが可能です。これにより、セキュリティの強化とコンプライアンスの順守が同時に実現されます。また、自動化は人的エラーを減らし、迅速な対応を可能にします。

自動化のメリット:

セキュリティの強化: データ保護の自動化により、常に最新のセキュリティ対策を適用。

コンプライアンス順守の容易化: 規制変更に対しても迅速に対応し、コンプライアンスリスクを低減。

一貫性の確保: インフラ全体での一貫したルール適用により、データ整合性と信頼性が向上。

4. デジタル変革におけるデータ保護の重要性

デジタル変革が進む中、データはビジネスの中心的な資産となり、運用の合理化、生産性向上、顧客サービス強化、収益の増加を目指すために、データの保護が不可欠です。特にハイブリッドIT環境では、データが安全であり、コンプライアンスに準拠し、組織のどのユーザーでも必要なときにアクセスできることが求められます。

ビジネス価値の向上: 適切なデータ保護がデジタル変革を加速させ、従来のソリューションでは得られなかったメリットを享受できます。

リスク管理の強化: データ保護をインフラプロバイダーに依存しないことで、ビジネスリスクを最小限に抑えることが可能です。

5. 推奨するデータ保護ソリューションの統合

優れたデータ保護プロバイダは、移行、セキュリティ、コンプライアンスを統合し、ハイブリッドクラウド環境におけるデータ保護を最適化します。このようなソリューションを用いることで、地域ごとの規制に準拠しながら、データのセキュリティを確保し、IT環境全体でのデータの整合性を保つことができます。

統合ソリューションのメリット:

セキュリティとコンプライアンスの統合: データセキュリティとガバナンスを自動化し、コンプライアンスに対応する機能を強化。

ハイブリッドクラウドの促進: 地域の規制を順守しつつ、ハイブリッドIT環境の実現を加速。

グローバル企業が直面するコンプライアンスとセキュリティの課題を克服するには、セキュリティとガバナンスを統合したデータ保護ソリューションが不可欠です。これにより、規制順守を確実にしながら、デジタル変革を促進し、ビジネス価値の向上を図ることができます。企業は、適切なソリューションを導入することで、コストを最適化しつつ、セキュアなIT環境を構築し、持続可能な競争力を確保することができるでしょう。

データコンサルタント視点からのデータセキュリティとガバナンスの最適化

クラウド環境への移行が進む中、企業が直面するデータセキュリティとガバナンスの課題は、ますます複雑化しています。特に、データ漏洩やデータ消失といったリスクは、クラウド導入を検討する際に最も重要な懸念事項です。Interop ITXの調査では、プライベートまたはハイブリッドクラウドを使用している企業の51%がセキュリティを最大の懸念とし、29%がパフォーマンスを次に挙げています。

1. 人的エラーとクラウドのリスク管理

クラウドセキュリティにおける最大のリスクは、技術的な問題よりも人的エラーによる障害です。AWSなどのクラウドプロバイダーは、ほとんどのオンプレミスデータセンターよりも厳格なセキュリティ監査を実施していますが、セキュリティリスクの多くは、アプリケーション設計や組織内でのアクセス管理の不備に起因します。

課題の詳細: 設計が不十分なアプリケーションやアクセスコントロールが適切でないシステムは、セキュリティ脆弱性を引き起こしやすい。これにより、企業のデータ戦略全体がリスクにさらされる可能性があります。

2. 効果的なデータ管理戦略の構築

クラウド戦略がセキュアであり、データガバナンスポリシーに準拠していることを確認するため、組織は以下の重要な質問を行い、現在の管理方法を評価する必要があります。

一元化された認証と暗号化管理: データが複数のクラウドやワークロード間でセキュアに保護されているか。

統一されたビジネスポリシーの適用: データの作成、使用、廃棄に関するルールが明確であり、社内のデータ利用が適切に管理されているか。

ガバナンスの一貫性: パブリッククラウド、プライベートクラウド、ハイブリッドクラウドにかかわらず、ガバナンスが一貫して適用されているか。

これらの質問を基に、セキュリティの評価と改善を図ることで、クラウド環境全体のリスクを低減できます。

3. アクティブガバナンスの導入

多くの組織では、データ作成後にガバナンスを適用するケースが見られますが、効果的なデータガバナンスはデータ作成時点から適用されるべきです。コンテンツやコンテキストに基づいてガバナンスをリアルタイムで適用することで、セキュリティリスクをより効果的に管理できます。

アクティブガバナンスの利点:

データ生成時点でセキュリティとガバナンスのコントロールが適用され、データの安全性を確保。

後追いではなく、プロアクティブにリスクを管理。

4. 効率的なデータ管理コントロールの強化

クラウドは、企業にとってスケーラビリティを提供しますが、不十分なデータ管理が行われると、クラウドは俊敏性を損なう原因となる可能性もあります。クラウド導入の成功を確保するためには、次の点を検討する必要があります。

データの可視化と一元管理: 企業は、クラウドやその他のデータストレージにあるデータの全体像を把握し、管理しているデータの内容や規制要件を満たしているかを確認できる必要があります。

データのインデックス付けと管理: すべてのデータに対して単一のインデックスを付け、どのデータがどこに保存され、誰が所有し、誰がアクセスできるかを明確に把握することが重要です。

構造データと非構造データの統合管理: 効果的なデータ管理には、構造データと非構造データの両方を検索・管理できる仕組みが必要です。

5. 統合データ管理運用の導入

データガバナンス、コンプライアンス、証拠開示に迅速に対応できる統合データ管理システムの導入が、クラウド環境での成功の鍵です。これにより、ビジネスに必要なデータの整合性とセキュリティを維持し、効率的な運用を実現します。

統合システムの利点:

ガバナンスとコンプライアンスの強化: 全体的なデータ管理プロセスを強化し、企業の規制要件に迅速に対応。

オンデマンドでの対応: 必要なタイミングで、即座にガバナンスやコンプライアンスに関するレポートを生成し、証拠開示にも対応可能。

結論

クラウド環境におけるデータセキュリティとガバナンスの課題は、技術的なリスク以上に人的エラーや管理の不備による影響が大きいです。効果的なデータ管理戦略を構築し、リアルタイムでのアクティブガバナンスや統合されたデータ管理運用を導入することで、クラウド導入におけるリスクを軽減し、ビジネスの成功を促進することが可能となります。

データコンサルタント視点でのデジタルアイデンティティ保護と管理の戦略

デジタル化が進む現代において、デジタルアイデンティティの保護・管理は、企業にとって重要な課題です。デジタルアイデンティティとは、個人の属性や行動データなどの集合体を指し、その適切な保護はデータセキュリティの要でもあります。ここでは、デジタルアイデンティティを保護・管理する上で重要な3つのポイントを整理し、戦略的なアプローチを提案します。

1. デジタルアイデンティティの定義と管理範囲の明確化

デジタルアイデンティティは、IDやパスワード管理に限らず、ユーザーの状態やサービス利用状況、さらには技術の進展によって変化し続ける動的な要素を含んでいます。組織はまず、このアイデンティティがどのように定義され、どこまで管理するべきかを理解する必要があります。

具体的なポイント:

アイデンティティ管理には、認証メカニズムだけでなく、ユーザー行動、アクセス権限、利用デバイスの把握が必要です。

定期的にデジタルアイデンティティの定義を見直し、最新のリスクや利用状況に応じた更新が必要です。

2. サイバー攻撃からの防御とゼロトラストアプローチの導入

サイバー攻撃の手法は日々進化し、特にデジタルアイデンティティを標的とした攻撃は増加しています。これにはフィッシング、IDハイジャック、内部犯行など、多岐にわたる手口が含まれます。企業はこれらの脅威に対処するため、ゼロトラストアーキテクチャを活用した包括的なセキュリティ対策を導入することが求められます。

ゼロトラストアーキテクチャの活用:

あらゆるアクセスリクエストを検証することで、境界を超えたセキュリティを確保。

IDベースのアクセス管理により、すべてのリクエストが信頼できるものであるか常に確認します。

**多要素認証(MFA)**や行動分析を活用したリスクベースの認証を推進。

3. 適切なソリューションとサービスベンダーの選定

デジタルアイデンティティを持続的に保護・管理するためには、専用のソリューションの採用が効果的です。組織のセキュリティ要件、業務プロセス、既存のITインフラに適合するソリューションを選定し、それを長期的にサポートする信頼性の高いサービスベンダーをパートナーとして選ぶことが重要です。

選定時のポイント:

カスタマイズ性と拡張性のあるソリューションを選ぶことで、組織の成長やセキュリティ要件の変化に柔軟に対応可能。

ベンダーのサポート体制を重視し、特にデジタルアイデンティティの保護に関する専門知識と実績を評価することが重要です。

4. 当社の「確かなテクノロジー」と経験によるサポート

当社は、1986年の創業以来、システム開発やシステムインテグレーションの分野で培った豊富な経験と確かなテクノロジーを有しています。特に、日本の公的機関や金融システムにおけるミッションクリティカルなシステム構築に強みを持ち、現在も多くのシステム運用を手がけています。この経験を活かし、今後もデジタルアイデンティティ保護・管理分野でのリーダーシップを発揮し、信頼性の高いソリューションを提供していきます。

当社のアプローチ:

公的機関や金融機関向けのシステム開発で培った高度なセキュリティ技術を活用。

クライアントのセキュリティニーズに対応したカスタマイズされたソリューションの提供。

ゼロトラストセキュリティに基づいたアイデンティティ管理の強化。

結論: 信頼できるデジタルアイデンティティ管理で未来を切り拓く

デジタルアイデンティティの保護と管理は、企業のデジタルセキュリティ戦略において不可欠な要素です。組織が進化するサイバーリスクに対応しつつ、確実な管理と保護を行うためには、効果的なソリューションの導入と適切なパートナー選定が重要です。当社は、今後も確かな技術力と経験を活かし、企業が信頼できるデジタル環境を構築するための支援を提供し続けていきます。

データコンサルタント視点でのデジタルアイデンティティ保護・管理の重要性

デジタルアイデンティティの保護と管理は、企業のセキュリティ戦略の中核であり、今後さらに重要性が増していく分野です。デジタルアイデンティティは、ユーザーの認証情報、アクセス権、行動パターンを含む広範なデータを指し、この情報の漏洩や悪用は重大なリスクを招きます。ここでは、近年発生した具体的なセキュリティインシデントを踏まえ、なぜデジタルアイデンティティ管理が不可欠かを解説します。

1. デジタルアイデンティティ関連のインシデントの増加

近年、デジタルアイデンティティを狙ったサイバー攻撃が急増しており、これらの事件から学べる教訓は少なくありません。特に、2023年にIPAが発表した「情報セキュリティ10大脅威」では、アイデンティティ盗難や悪用が大きな脅威として認識されています。これにより、企業は従来のセキュリティ対策を超えた、包括的なデジタルアイデンティティ保護が求められています。

2. 代表的なセキュリティインシデントから見るアイデンティティ保護の必要性

2.1 ランサムウェアによる被害

2022年3月、国内の某ITサービス企業では、システムがランサムウェアに感染し、社内の機密情報や顧客データが窃取されました。攻撃は、Active Directory(AD)に関連する脆弱性を悪用し、ADサーバーに不正侵入するという手法が取られました。

教訓: ID・パスワードの管理だけでなく、ADやその他の認証基盤の脆弱性対策を強化する必要があります。ゼロトラストの概念に基づいた厳格なアクセス制御とモニタリングが不可欠です。

2.2 サプライチェーン攻撃の増加

2022年10月には、国内のマーケティング企業が提供する複数のサービスが改ざんされ、取引先企業の顧客情報が漏えいする事態が発生しました。

教訓: 自社のセキュリティ対策だけでなく、パートナー企業や取引先のセキュリティ体制も包括的に管理・監視する必要があります。デジタルアイデンティティの共有範囲が広がる中で、サプライチェーン全体でのリスクを軽減する施策が不可欠です。

2.3 内部不正による情報漏えい

2022年7月、某市立高校で、教員のIDとパスワードが悪用され、生徒の個人情報がソーシャルメディア上に漏えいしました。

教訓: 内部犯行や悪用のリスクも高まっており、アクセス権限の厳格な管理と、行動ベースの監視が求められます。単なるパスワード保護ではなく、**多要素認証(MFA)**の導入や、異常なアクセスパターンをリアルタイムで検知するシステムが必要です。

3. ニューノーマルな働き方に潜むリスク

2022年の警察庁の報告によると、ランサムウェア感染経路の68%はVPN機器からの侵入、15%はリモートデスクトップからの侵入が原因でした。特にリモートワークの急速な普及に伴い、企業のセキュリティ環境はさらに複雑化しています。

教訓: リモートアクセス環境におけるセキュリティ脆弱性が大きな攻撃対象となっているため、VPNやリモート接続の管理を強化し、デジタルアイデンティティの保護範囲をリモートワーク環境にも広げる必要があります。

4. デジタルアイデンティティ保護の強化策

これらの事例から、デジタルアイデンティティの保護・管理には以下のような強化策が有効です。

ゼロトラストセキュリティの導入: 全てのアクセスを常に検証し、信頼できるものであるかどうかを確認する。

多要素認証(MFA)の活用: 単一のIDやパスワードによる保護では不十分。複数の認証要素を組み合わせた対策が必要です。

IDガバナンスとアクセス管理(IGA)の導入: 誰が、どのデータに、どのような権限でアクセスしているかを常に把握し、適切な権限付与とアクセス監視を行う。

AIベースの脅威検知: 異常な行動パターンをリアルタイムで検知し、迅速に対応できる体制を整える。

5. 結論: 未来のセキュリティ戦略としてのデジタルアイデンティティ管理

デジタルアイデンティティは、今や企業のセキュリティの中核に位置しており、その管理は企業の信頼性と持続的な成長を支える鍵となります。適切なデジタルアイデンティティの保護とガバナンスを確立することが、将来のビジネス環境における競争優位性を確保するために不可欠です。

今後もデータセキュリティにおけるインシデントは増加することが予測されますが、包括的なデジタルアイデンティティ保護対策を取ることで、企業はこれらのリスクを最小化し、より信頼性の高いデジタル環境を構築することが可能です。

データコンサルタント視点でのデジタル時代のアイデンティティ活用とリスク管理

デジタル社会が急速に進展する中で、デジタルアイデンティティの管理と保護は、企業のデータ戦略における重要な柱となっています。企業が**デジタルトランスフォーメーション(DX)**を進め、ユーザーが任意のデバイスからいつでもアクセスできる環境を整えるためには、セキュリティと利便性のバランスを保つことが求められます。ここでは、アイデンティティ保護・管理の重要性を再認識し、リスクとその対策について、データコンサルタントの視点から分析します。

1. デジタルアイデンティティの重視とその役割

デジタルアイデンティティとは、個々のユーザーやデバイスの識別情報を指し、それを基に認証・認可・アクセス管理を行います。このアイデンティティは、ユーザーが企業のネットワークやアプリケーションにアクセスする際の「証明書」として機能し、正当なアクセスかどうかを判断する基準です。特に、クラウドやモバイルの普及に伴い、どこからでも安全にアクセスできることがビジネスに不可欠となっており、その基盤にはアイデンティティ管理が不可欠です。

重要なポイント:

アイデンティティはアクセスの制御基盤: ユーザーやデバイスに基づいて、誰がどのリソースにアクセスできるかを制御します。

セキュリティの中核: 認証とアクセス管理を正確に行うことで、不正アクセスや情報漏洩を防ぎ、企業の機密データを守ります。

2. デジタルアイデンティティの保護がもたらすメリット

デジタル環境が複雑化する中で、新規ユーザーやデバイス、アプリケーションの追加が容易で、安全なアイデンティティ管理を構築できることは、ビジネスの成長と進化に大きな影響を与えます。これにより、企業は以下のメリットを享受できます。

迅速なDX推進: 新たな技術やサービスを導入する際に、アイデンティティ管理の基盤が整っていれば、効率的で安全な展開が可能になります。

ユーザーエクスペリエンスの向上: 安全性を担保しつつ、ユーザーがシームレスにシステムへアクセスできることで、ビジネスの生産性と顧客満足度が向上します。

3. デジタルアイデンティティ管理の課題

一方で、デジタルアイデンティティ管理にはいくつかの課題も存在します。企業や組織は、これらの課題をクリアすることで、より強固なセキュリティ体制を確立できます。

3.1 複雑なアクセス制御の一元化

企業の規模や使用するアプリケーションの増加に伴い、複数のシステム間での一貫したアクセス管理が必要となります。多様なデバイスやユーザーに対して、リアルタイムで適切なアクセス制御を行うことは難易度が高まっています。

解決策: **IDガバナンスとアクセス管理(IGA)**を導入し、全体のアクセス権を一元管理しつつ、自動化されたアクセス審査を行います。これにより、管理の手間を減らしつつ、セキュリティを向上させることが可能です。

3.2 ゼロトラストセキュリティの導入

伝統的な「境界型セキュリティ」では、もはや十分ではありません。内部および外部からのアクセスに対して、全てのトラフィックを検証するゼロトラストモデルが推奨されています。

解決策: ゼロトラストセキュリティアーキテクチャを導入し、ネットワーク内部でのアクセスも常に検証し、全てのアクセスが安全であることを確認する体制を整えることが重要です。

3.3 内部不正のリスク

内部の従業員や関係者による情報漏洩や不正行為も無視できないリスクです。特に、従業員のアクセス権が広範に設定されている場合、情報漏洩のリスクが高まります。

解決策: 最小権限の原則(PoLP)に基づき、ユーザーが業務に必要な最小限の権限のみを付与することで、不正行為のリスクを抑制します。

4. ソリューションによる課題解決

デジタルアイデンティティ保護と管理における課題に対処するため、企業は以下のソリューションを検討するべきです。

シングルサインオン(SSO): 複数のアプリケーションやサービスに対して、一度の認証でアクセスできる仕組みを導入することで、ユーザーエクスペリエンスを向上させつつ、管理者の負担を軽減します。

多要素認証(MFA): ID・パスワードのみに依存するのではなく、複数の認証要素を使用することで、認証の強化を図ります。

アイデンティティおよびアクセス管理(IAM)ソリューション: 全てのユーザー、デバイス、アプリケーションに対して、統一されたポリシーに基づいたアクセス管理を行うことで、全体のセキュリティを強化します。

5. 結論: デジタルアイデンティティ管理の未来

デジタルアイデンティティ管理は、企業のDXを加速させる鍵であり、同時にセキュリティリスクの軽減にも貢献します。企業が成長を続けるためには、適切なアイデンティティ管理を導入し、アクセス制御を強化しつつ、セキュリティと利便性を両立させることが不可欠です。

技術が進化し、ビジネス環境が変化する中で、企業は柔軟で安全なデジタルアイデンティティ戦略を策定し、将来にわたって信頼性の高いセキュリティ基盤を構築していく必要があります。