目次

サイバー・レジリエンスを強化したインフラストラクチャーでビジネスを守る

現代のビジネス環境では、データ侵害のリスクが全ての企業にとって避けられない課題となっており、これに対処しなければ莫大なコストが伴います。例えば、米国におけるデータ侵害の平均コストは944万米ドルにも達しており、企業の経営に深刻な影響を与える可能性があります。

リアルタイムのセキュリティ対応とコンプライアンスの強化

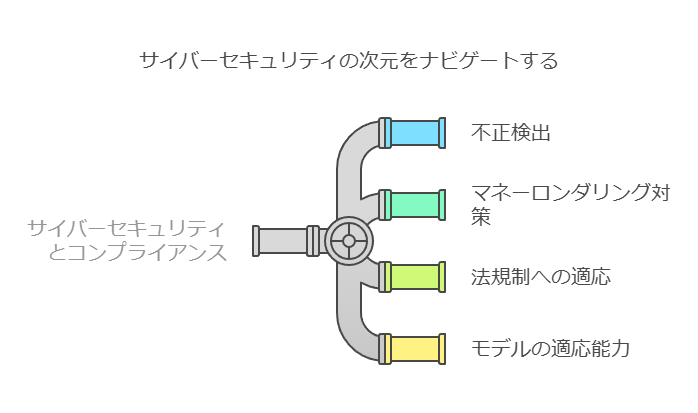

企業は、リアルタイムでの不正検出やマネーロンダリング対策を通じて、データの安全性を高めると同時に、急速に変化する法規制に対応する必要があります。非公開機密データのセキュリティを維持しながら、迅速にモデルを適応させる機能は、企業のコンプライアンス体制を強化し、規制に対応するための重要な手段となります。

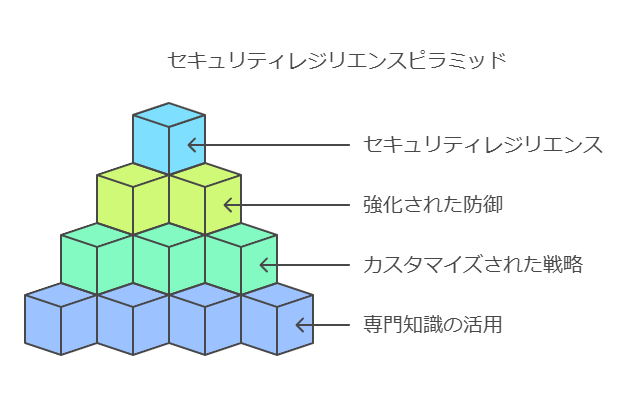

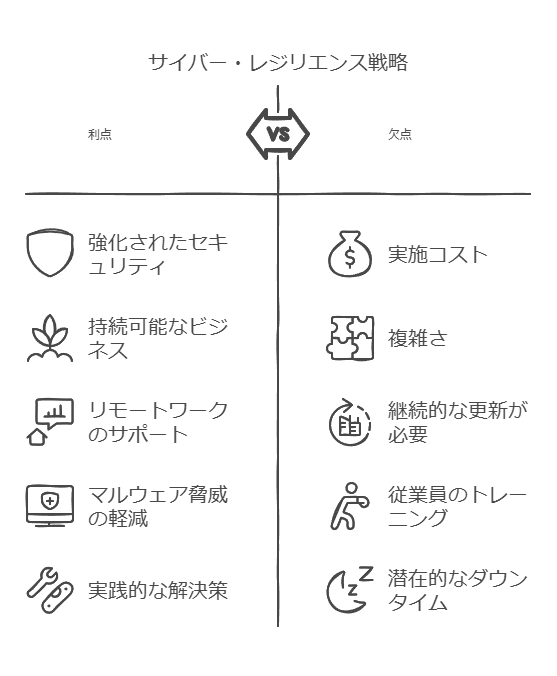

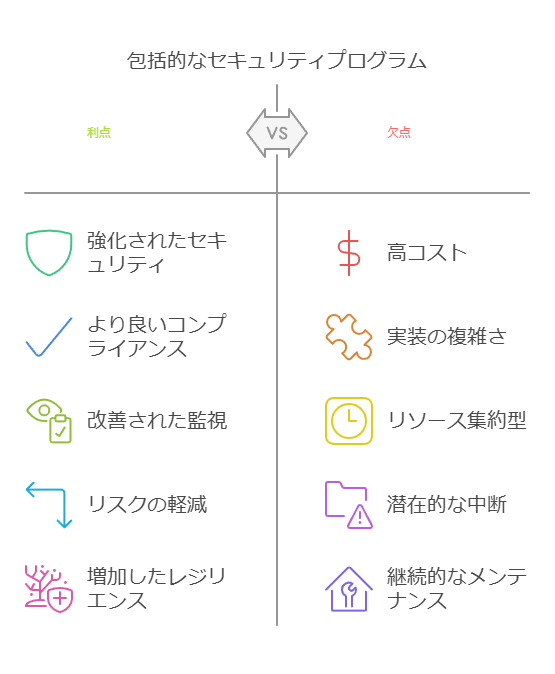

統合セキュリティプログラムの構築と専門知識の活用

統合的なセキュリティプログラムを構築・管理することで、企業は防御体制を強化し、リスクに対するレジリエンスを向上させることが可能です。経験豊富な実務担当者が提供する幅広い専門知識を活用することで、全体的な防御戦略を最適化し、企業固有のリスクに対応したセキュリティ体制を確立します。

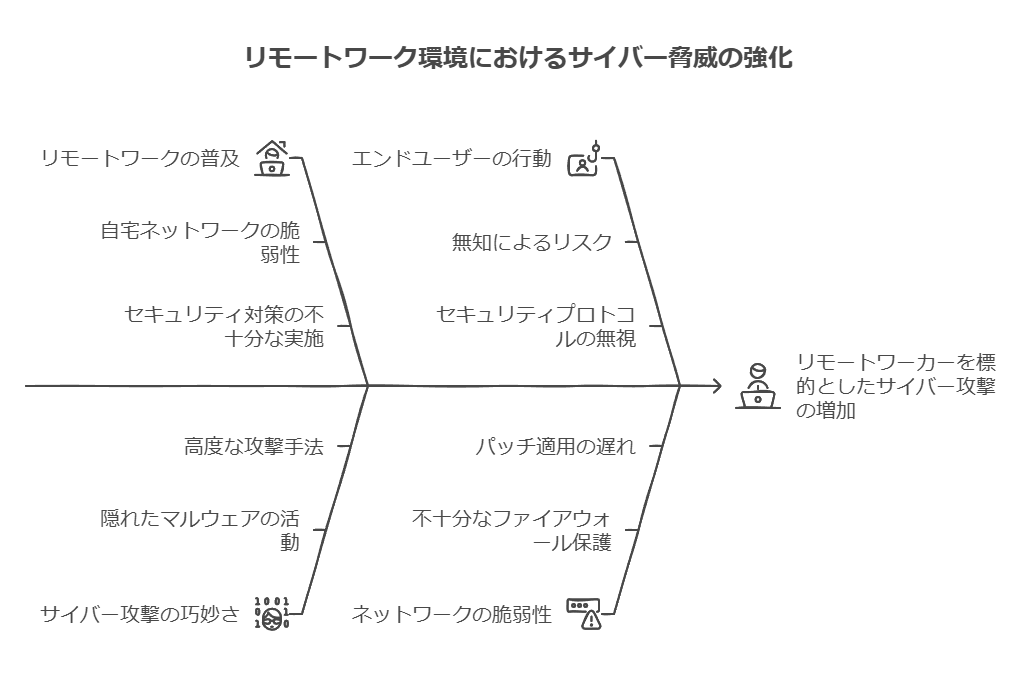

リモートワーク時代のセキュリティ課題と対策

リモートワークの普及に伴い、エンドユーザーとその自宅ネットワークがサイバー攻撃の新たなターゲットとなっています。特に、攻撃者が企業の利用トレンドを把握している場合、リモートワーカーのネットワークを起点とした企業ネットワークへの攻撃が、目立たずに進行するリスクがあります。さらに、保存された接続データにアクセス可能なインテリジェントなマルウェアは、自らの行動を巧妙に隠蔽し、企業のセキュリティを一層脅かす存在となります。

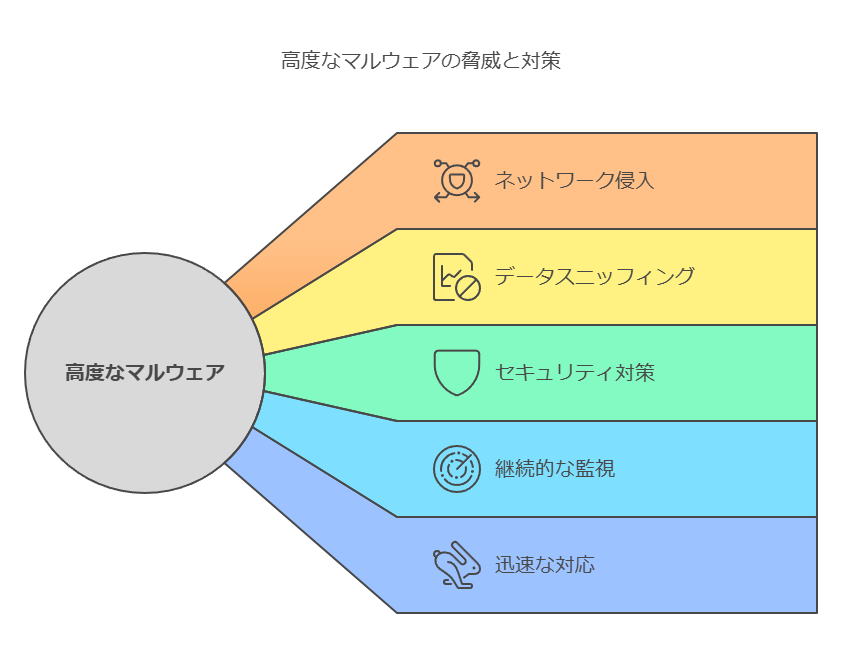

高度なマルウェアとその対策

新しいEAT(Edge Access Trojans: エッジアクセス型トロイの木馬)を使用する高度なマルウェアは、企業のネットワークに侵入し、データをスニッフィングする能力を持っています。これに対して、企業は高度なセキュリティ対策を講じ、継続的な監視と迅速な対応を行うことで、リスクを最小限に抑える必要があります。

コンサルタントの提言

企業がサイバー・レジリエンスを強化するためには、総合的なセキュリティプログラムの構築が不可欠です。また、リモートワークのセキュリティリスクに対処するためには、エンドポイントセキュリティの強化や、ネットワーク全体の監視体制の構築が求められます。当社では、最新の脅威に対抗するための戦略的アプローチを提供し、企業のビジネスを守るための最適なソリューションを提案いたします。

ここでは、サイバー・レジリエンスの重要性を強調し、データコンサルタントとしての専門的な視点から企業が直面する課題と解決策を提示しています。企業が実行可能な対策を具体的に示し、セキュリティの強化がビジネスの保護に直結することを明確にしています。また、リモートワーク時代の特有のリスクに対する対応策を強調し、専門的な支援の価値を訴求しています。

企業が直面する脅威の増加に伴い、ビジネスの中断リスクが高まっています。こうしたリスクは、業績や評判に深刻な影響を与えるため、予防策を講じ、中断時に迅速に復旧できる体制を整えることが不可欠です。ここで重要となるのがオペレーショナルサイバーレジリエンスの強化です。

データコンサルタントの視点からは、効果的なオペレーショナルレジリエンス構築のためには、以下のデータ駆動型アプローチと統合的なフレームワークが求められます。

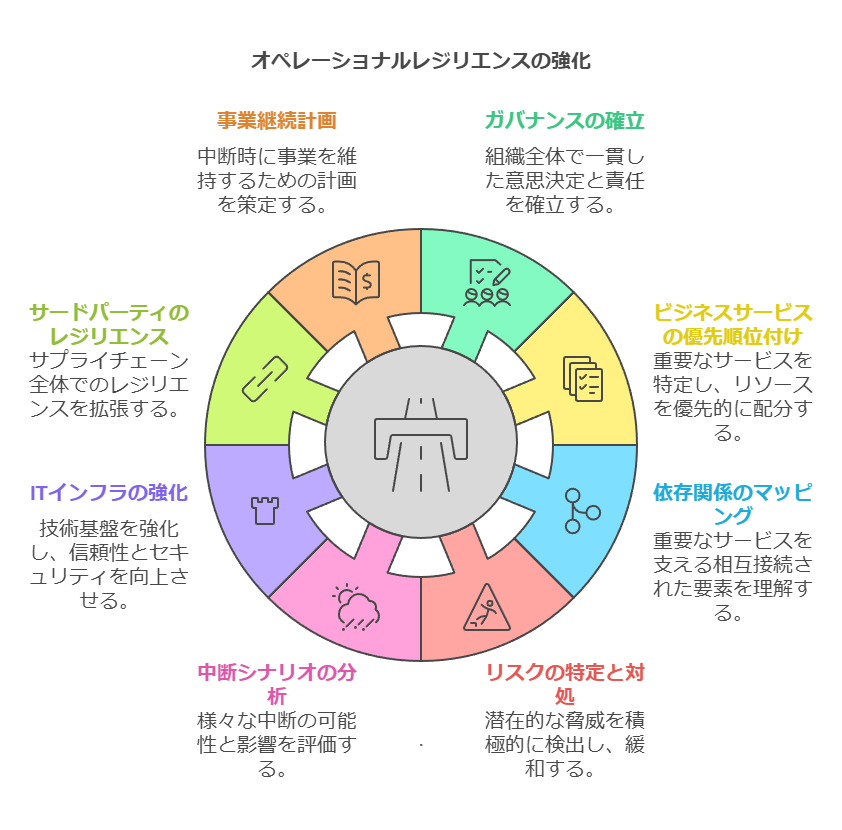

オペレーショナルレジリエンスの強化に向けた9つのベストプラクティス

企業全体で効果的なガバナンスを確立する

リスク管理の責任が経営層から現場に至るまで組織全体で共有され、各部門が連携して対策を実施できる体制を整えます。データガバナンスを通じ、すべての関係者がリスクの一元的な可視化を行うことがポイントです。

ビジネスサービスを特定して優先順位を付ける

業務に直結するビジネスサービスに基づいたリスク分析を実施し、影響が最も大きいサービスを優先して強化します。これには、データ分析を駆使して事業への影響度を定量的に評価することが求められます。

重要なビジネスサービスの依存関係と相互接続をマッピングする

各ビジネスサービスの背後にある依存関係を視覚化し、相互に連動するリスク要因を明らかにします。データマッピングツールを使用することで、複雑な依存関係をシンプルに把握でき、ボトルネックの特定が容易になります。

オペレーショナルリスクを積極的に特定して対処する

リアルタイムデータ分析により、リスクの早期検知を実現し、事前に対策を講じることが可能です。データに基づく予測分析を導入し、潜在的な中断リスクを定量的に評価します。

幅広い中断シナリオを特定して分析する

シミュレーションやモデリング技術を活用して、異なる中断シナリオを想定し、それに対応するレジリエンス対策を練ります。データ主導型のシナリオ分析により、最も効果的な復旧計画を策定します。

ITインフラストラクチャの強化に注力する

仮想化やクラウド技術を活用し、柔軟なIT基盤を構築することで、ビジネスサービスの継続性を確保します。定期的なインフラの監査とデータモニタリングを通じて、システムの健全性を維持します。

オペレーショナルレジリエンスをサードパーティのバリューチェーンにまで広げる

サードパーティのリスクもビジネスに重大な影響を及ぼすため、パートナー企業のレジリエンスを評価・監視する体制を整えます。データを活用し、外部ベンダーのリスクを定期的に分析・監視するプロセスが必要です。

事業継続性計画を構築してテストする

継続的なデータ収集とシナリオベースのテストを行い、事業継続性計画を常に最新の状態に保ちます。これにより、中断発生時の影響を最小限に抑えることができます。

統一された可視性とコントロールを実現して進捗を促進し、成功を測定する

統合プラットフォームにより、組織全体のリスク管理とレジリエンスの進捗を一元管理し、リアルタイムでモニタリングします。共通のデータダッシュボードを導入することで、意思決定が迅速化し、成功を測定するための明確な指標を提供します。

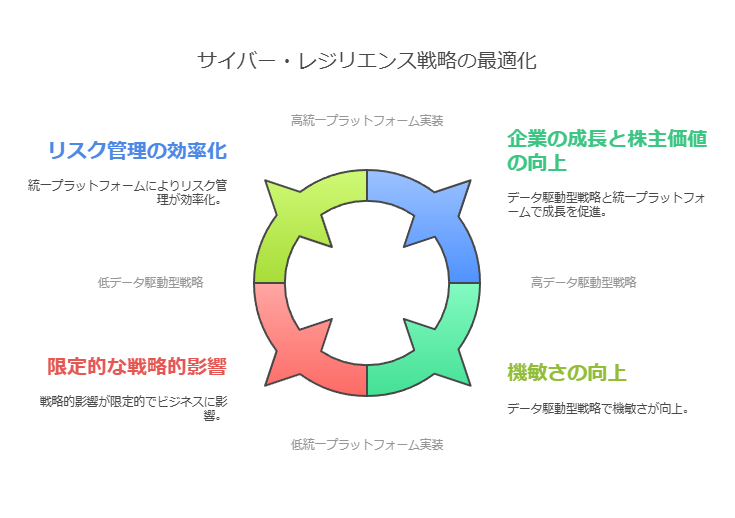

統一されたアプローチの重要性

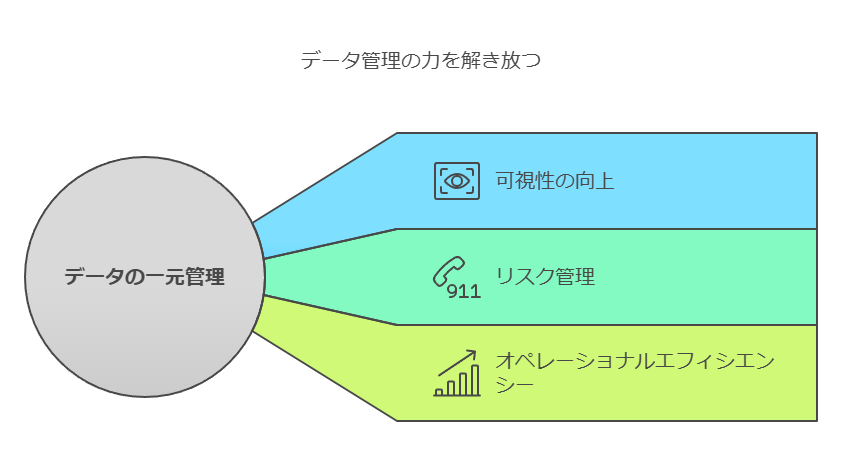

オペレーショナルレジリエンスを向上させるためには、データの一元管理が不可欠です。異なるシステムやツールに頼るのではなく、統一されたプラットフォームを活用することで、以下の利点を得られます。

全体の可視性向上: 組織内外のリスクを一元的に把握することで、各部門やサードパーティが直面するリスクを包括的に理解できます。これにより、対策の優先順位をつけ、リスクに対する迅速な意思決定が可能です。

効率的なリスク管理: データとプロセスを統合することで、業務の中断リスクを低減し、複数のステークホルダーが協力してリスクに対応できる体制を構築できます。

成功の測定と改善: 進捗を定量的に把握するための指標を設定し、レジリエンス向上に向けた具体的なアクションを推進します。ビジネス成果に直結する指標を基に、改善の機会を見極めます。

結論

オペレーショナルレジリエンスを強化するには、データ駆動型の戦略と統一されたプラットフォームの導入が不可欠です。これにより、複雑なリスク要因を効果的に管理し、ビジネスの中断リスクを最小限に抑えながら、業績と株主価値を向上させることが可能です。

サイバー・レジリエントなインフラストラクチャーでビジネスを守る: データ侵害リスクへの対応

データ侵害のリスクは、企業にとって避けられない課題であり、その影響は計り知れません。現在、米国におけるデータ侵害の平均コストは944万米ドルに達しており、これは企業の財務に大きな負担を強いるものです。そのため、企業は非公開機密データのセキュリティを強化しつつ、常に変化する規制要件に迅速に対応できる柔軟なセキュリティモデルを構築することが求められています。これにより、コンプライアンス体制の向上を図るとともに、統合セキュリティプログラムの構築と管理が不可欠です。

IT事業者の課題: 人材不足とセキュリティの重要性

新型コロナウイルス感染症の影響が和らぐ中、多くのIT事業者は、顧客企業のIT人材不足を補完するための「IT運用支援ビジネス」の拡大に注力しています。しかし、最近のサイバー攻撃の急増、とりわけランサムウェアの脅威により、サイバープロテクションの強化が企業にとって業務継続の観点で不可欠となっています。これにより、IT運用支援ビジネスにおいても、セキュリティに焦点を当てたサービスの提供が一層求められるようになっています。

IT運用支援ビジネス拡大の課題と解決策

一方で、IT事業者自身も人材不足に直面しており、顧客企業のIT運用を支援する現場では、複数の顧客対応やマルチベンダーサポートに追われる状況が続いています。このような状況では、経験豊富なメンバーの知識やノウハウが組織全体に十分に継承されず、リスクが高まることが懸念されます。これを解決するためには、サポート環境の再検討が必要です。システム環境の変更には、長期的な準備期間とコストが伴いますが、現行モデルを維持した場合、老朽化やコスト面での問題がさらに深刻化する可能性もあります。そのため、企業は長期的な視点でITインフラの最適化を検討し、サイバー・レジリエンスを高めるための投資を行うことが求められます。

コンサルタント視点からの提案

企業は、データセキュリティと業務継続性を維持するために、サイバー・レジリエンスの強化を最優先とすべきです。これには、最新のセキュリティ技術を導入するだけでなく、IT運用支援においても効率的なリソース配置と知識の継承を促進する仕組み作りが不可欠です。また、システム環境の再構築を含めた中長期的な戦略を策定し、コストとリスクのバランスを考慮した最適なソリューションを選択することが重要です。

サイバーレジリエンスの4つの重要な能力

サイバーレジリエンスに求められる4つの能力

対処能力 Respond

監視能力 Monitor

予測力 Anticipate

学習能力 Learn

サイバーレジリエンスを確保するためには、以下の4つの基本的な能力が求められます。

対処能力 (Respond): システムがサイバー攻撃や異常事態に迅速に対応し、被害の拡大を防ぐ能力。迅速な対応手順と適切なリソース配置が不可欠です。

監視能力 (Monitor): 通常時と異常時のシステムの挙動を常に監視し、外部からの脅威や内部の異変を早期に検知する能力。リアルタイムなデータ監視と、AIを活用した異常検出がポイントとなります。

予測力 (Anticipate): 中長期的な視点で潜在的なリスクや新たなサイバー脅威を予測し、先手を打つ戦略を策定する能力。過去の事例や現在のトレンド分析からの洞察を活用することが重要です。

学習能力 (Learn): 過去のサイバー攻撃やセキュリティインシデントから学び、システムを継続的に改善していく能力。インシデント後のレビューと、継続的なリスク評価のサイクルが効果を発揮します。

- データ中心のアプローチ:

サイバーレジリエンスソリューションの核心は、企業の最も価値ある資産であるデータの保護と活用にあります。我々は、データライフサイクル全体を通じて、複数の統合されたソリューションを提供しています。これらのソリューションを戦略的に組み合わせることで、企業は単なるセキュリティ対策を超えた、データ駆動型の高度なサイバーレジリエンス基盤を確立できます。

- データの可視化と分析:

a) データイミュータビリティと暗号化: このソリューションは、データの完全性を保証するだけでなく、データアクセスパターンの詳細な分析を可能にします。これにより、通常とは異なるデータ操作や潜在的な脅威を早期に特定し、プロアクティブな対応を実現します。

b) エアギャップと暗号化: 物理的な隔離に加え、このソリューションは隔離されたデータの使用状況を継続的に監視し、分析します。これにより、データアクセスの異常を即座に検出し、セキュリティインシデントの可能性を評価できます。

c) データコピー管理: 効率的なデータコピー管理は、バックアップと復旧プロセスの最適化だけでなく、データの冗長性と使用パターンの分析を可能にします。これにより、ストレージリソースの最適化とコスト削減の機会を特定できます。

d) 多様なストレージメディア対応: 様々なストレージメディアにわたるデータ保護は、包括的なデータライフサイクル管理を実現します。これにより、データの移動、アクセス、使用に関する詳細な分析が可能となり、より洗練されたセキュリティポリシーの策定とリスク評価が可能になります。

- データドリブンな意思決定:

これら4つのソリューションを統合することで、企業は包括的なデータインサイトを得ることができます。これらのインサイトは、セキュリティ対策の効果測定、リスク予測モデルの構築、そして継続的な改善プロセスの確立に活用できます。データコンサルタントの視点から見ると、この統合アプローチにより、企業は単なる防御的な姿勢から、データを活用した予測的かつ適応的なサイバーレジリエンス戦略へと進化することが可能になります。

結論として、サイバーレジリエンスの真の価値は、単にシステムを保護することだけではなく、データから得られるインサイトを活用して、ビジネスの継続性と競争力を強化することにあります。これらのソリューションを適切に組み合わせ、データ分析能力を最大限に活用することで、企業は変化し続ける脅威環境に対して、より賢明かつ機敏に対応できるようになります。

ランサムウェア攻撃の現状分析とデータ駆動型サイバーレジリエンス戦略

ランサムウェア攻撃は、グローバル規模で顕著な増加傾向にあり、その手口は高度化・巧妙化の一途を辿っています。公開されている統計データによれば、ランサムウェア攻撃のインシデント数は前年比で62%増加し、新たな亜種の出現も3.4%増加していると報告されています。これは、攻撃者が標的組織のデータを暗号化し、事業継続を困難にさせることで身代金を要求する戦術が、依然として高い「成功率」を維持していることを示唆しています。事実、攻撃を受けた組織のうち約3分の1が、暗号化されたデータの復旧のために身代金の支払いに応じているというデータも存在します。

この攻撃がもたらす経済的損失は甚大です。2021年におけるランサムウェア攻撃への対処に要した平均費用は185万米ドルに達し、2020年の76万8,106米ドルから大幅に増加しています。この費用には、事業停止による損失、復旧作業コスト、再発防止策の導入費用、そして場合によっては身代金の支払い額が含まれます。さらに、近年ではデータの暗号化に加えて窃取したデータを公開すると脅迫する「二重恐喝」型の攻撃が増加しており、金銭的損失のみならず、機密情報漏洩による信用の失墜や法的責任といった複合的なリスクに直面するケースが目立っています。

このような状況下において、ランサムウェア攻撃は、発生可能性を議論する段階ではなく、いつ発生してもおかしくない事業継続上の重要リスクとして認識し、対策を講じることが不可欠です。

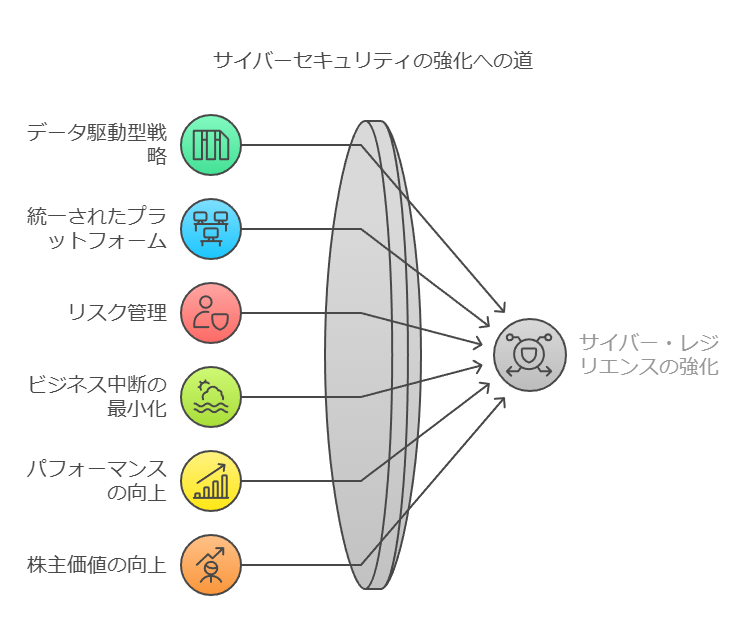

データセントリック・アプローチによるサイバーレジリエンスの構築

深刻化するランサムウェアの脅威に対し、従来の境界型防御モデルに依存したセキュリティ対策だけでは十分な効果を期待しにくくなっています。エンドポイントの多様化、クラウドサービスの利用拡大、リモートワークの浸透などにより、防御すべき境界が曖昧になり、攻撃経路が複雑化しているためです。

ここで重要となるのが、保護対象の「データ」そのものに焦点を当てたデータセントリックなアプローチに基づき、サイバーレジリエンスを強化することです。サイバーレジリエンスとは、サイバー攻撃の発生を前提とし、攻撃を受けた場合でも事業への影響を最小限に抑え、迅速に復旧し、事業を継続できる組織能力を指します。このアプローチは、可能な限りデータに近い位置から防御策を講じることを基本とします。

データ駆動型サイバーレジリエンス戦略の主要構成要素

データ駆動型サイバーレジリエンス戦略は、以下の継続的なサイクルで構成され、各フェーズにおいてデータの収集・分析・活用が鍵となります。

評価 (Assess): リスクの定量的把握と現状分析

データマッピングと分類: 組織が保有するデータの種類、保存場所、重要度、アクセス権限などを網羅的に洗い出し、可視化します。機密性・完全性・可用性の観点からデータを分類し、保護すべき優先順位を明確化します。

脆弱性診断とリスク評価: システムやネットワークに存在する脆弱性を定期的に診断し、その結果をデータとして蓄積・分析します。攻撃発生確率、想定される事業インパクト(財務的損失、信用的損失など)を定量的に評価し、対策の優先度付けに活用します。

ビジネスインパクト分析 (BIA): 重要業務プロセスを特定し、それらが停止した場合の影響度を時間経過とともに分析します。これにより、目標復旧時間 (RTO) および目標復旧時点 (RPO) をデータに基づいて設定します。

保護 (Protect): 多層防御とデータ保全

アクセス制御と暗号化: データに対するアクセス権限を最小権限の原則に基づき設定し、定期的にレビューします。特に重要データは、保存時および転送時に強力な暗号化を施します。これらの設定状況やログを監視し、不正な変更やアクセス試行を検知します。

バックアップとイミュータブルストレージ: RTO/RPOに基づき、重要データのバックアップ戦略を策定し、定期的なバックアップ取得とリストアテストを実施します。ランサムウェアによる改ざんや削除を防ぐため、書き換え不可能なイミュータブルストレージの活用を検討します。バックアップデータの完全性検証結果やリストアテストの成功率などをKPIとして管理します。

検出 (Detect): 早期発見と脅威インテリジェンスの活用

ログ収集と相関分析: システム、ネットワーク、セキュリティアプライアンスなどからログを網羅的に収集し、SIEM (Security Information and Event Management) などのツールを用いてリアルタイムに相関分析します。異常なアクティビティや攻撃の兆候を示すパターンを定義し、アラート精度を高めます。

脅威インテリジェンス: 最新の脅威情報(攻撃手法、マルウェア情報、脆弱性情報など)を外部フィードから取り込み、自組織のログデータと照合することで、未知の脅威や標的型攻撃の早期発見に繋げます。

ユーザー行動分析 (UEBA): 機械学習などを活用してユーザーの通常行動パターンを学習し、逸脱する行動を検知することで、内部不正やアカウント乗っ取りによるリスクを低減します。

対応 (Respond): インシデント発生時の迅速かつ効果的な対処

インシデントレスポンス計画 (IRP): 事前に定義されたインシデント対応手順、体制、連絡網、報告義務などを明確にしたIRPを策定し、定期的な訓練を通じて実効性を検証・改善します。訓練結果のデータ(対応時間、手順の遵守率など)を分析し、計画の弱点を特定します。

封じ込めと根絶: インシデント発生時には、IRPに基づき、被害拡大を防ぐための封じ込め策を迅速に実施します。その後、攻撃の原因を特定し、マルウェアの駆除や脆弱性の修正など、根絶措置を講じます。これらの対応プロセスにおける各ステップの所要時間や効果を記録・分析します。

復旧 (Recover): 事業継続性の確保と学び

データリストアとシステム復旧: 事前に定めたRTO/RPOを達成できるよう、バックアップデータからのリストア手順を確認し、システムを復旧します。復旧プロセスの各段階でデータを収集し、計画との差異を分析します。

インシデント後レビュー: インシデント対応完了後、攻撃の根本原因、影響範囲、対応プロセスの有効性などを詳細に分析し、報告書を作成します。この分析結果に基づき、再発防止策を策定し、セキュリティ戦略全体の見直しと改善に繋げます。

ハイブリッドクラウド環境におけるデータ主導型サイバーレジリエンス

データ主導型サイバーレジリエンスのアプローチは、データの保存場所(オンプレミス、プライベートクラウド、パブリッククラウド、エッジなど)を問わず適用可能です。ハイブリッドクラウド環境やマルチクラウド環境では、データの可視性、管理性、セキュリティポリシーの一貫性を確保することがより重要になります。

各クラウドサービスプロバイダーが提供するセキュリティ機能や責任共有モデルを正確に理解し、組織のセキュリティポリシーと整合させながら、データライフサイクル全体にわたる保護・管理体制を構築する必要があります。これを支援するソリューションは、多様な環境に対応し、主要なパブリッククラウドとの連携機能を提供していることが望まれます。

既存投資の最適化と継続的改善

多くの組織では、既に何らかのサイバーセキュリティツールやシステムに投資を行っています。新たなサイバーレジリエンス戦略を構築する際には、これらの既存投資を最大限に活用し、不足している機能を補完する形で段階的に強化していくことが現実的です。

例えば、既存のセキュリティ基盤と連携可能なデータ保護ソフトウェアやサービスを導入することで、完全なリプレースではなく、特定の機能ギャップを埋める形での対応が可能になります。重要なのは、各ソリューションが生成するセキュリティ関連データを統合的に分析し、組織全体のセキュリティ態勢を俯瞰的に把握し、継続的な改善サイクルを確立することです。

データ駆動型サイバーレジリエンスは一度構築して終わりではなく、新たな脅威の出現、技術の進展、ビジネス環境の変化に対応して、定期的な評価と見直しを行い、進化させていく必要があります。

データ駆動型リスク・コンプライアンス管理と戦略的データ基盤の構築

現代の事業環境において、リスク管理とコンプライアンス遵守の高度化は、持続的な成長と企業価値向上のための重要な経営課題です。これらの領域にデータ駆動型アプローチを導入することで、プロセスの効率化、意思決定の質の向上、そしてレジリエンス強化を実現できます。

1. データとアナリティクスを活用したリスク・コンプライアンス業務の変革

リスク・コンプライアンス業務の各プロセスにおいて、データ収集・分析の仕組みを組み込むことで、その有効性と効率性を飛躍的に高めることが可能です。

従業員エンゲージメントとリスク情報の収集・分析:

仮想チャットボットやモバイルインターフェイスを活用し、現場従業員からのリスク情報(インシデント報告、ヒヤリハット、改善提案など)やコンプライアンスに関する問い合わせを効率的に収集します。収集されたテキストデータや利用状況データを分析することで、潜在的なリスク領域の特定、従業員のコンプライアンス意識レベルの評価、教育・啓発活動の効果測定に繋げます。これにより、リスクオーナーやコントロールオーナーは、場所や時間を選ばずにリアルタイムな情報アクセスと状況把握が可能となります。

プロセス自動化による効率向上とデータ品質の確保:

AIや機械学習技術を情報収集やフォーム入力といった定型業務に適用し、ボットによる自動化を推進します。これにより、手作業によるミスを削減し、データ入力の品質を向上させるとともに、業務処理時間を大幅に短縮します。自動化されたプロセスから得られる処理時間、エラー発生率、スループットなどの運用データは、継続的なプロセス改善のための重要なインプットとなります。

サードパーティリスク評価の定量的アプローチと自動監視:

外部のリスクインテリジェンスサービスが提供するサードパーティ企業の評価スコア(データポイント)を活用し、自社で設定した許容リスク閾値からの乖離度をパーセンテージで監視するルールを定義します。閾値を超過した場合に自動的にアラートを発し、担当者に対応を促すワークフローを構築することで、サプライチェーンリスクのプロアクティブな管理を実現します。スコア変動の時系列データを分析し、リスク傾向の予測や早期警告システムの構築も視野に入れます。

システム連携によるデータ統合と横断的リスク可視化:

リスクとコンプライアンスの情報を日常業務プロセスに不可欠な要素として組み込むためには、既存システムとのデータ連携が鍵となります。

監査・プロジェクトポートフォリオ管理: 監査指摘事項データ、プロジェクトの進捗状況、リソース配分、コスト実績、タイムシートといったデータを統合的に追跡・分析し、プロジェクト遅延リスクや予算超過リスク、内部統制上の課題を早期に特定します。

DevOpsプロセス連携: 開発プロセスにおけるコンプライアンス管理を自動化します。テスト結果データ、コードリポジトリからの静的・動的解析データ、設定ファイルの変更履歴などを継続的に監視し、ポリシー違反や潜在的な脆弱性を自動検出し、開発チームにフィードバックします。

HRサービスデリバリシステム連携: 従業員のポリシー認知度テスト結果、研修受講履歴、アクセス権限情報などを人事システムと連携させ、分析します。これにより、人的要因に起因するリスクを低減し、コンプライアンス遵守状況を定量的に把握・強化します。

脆弱性管理ツール連携: 脆弱性スキャンツールで検出された脆弱性情報と、インシデント管理システムに記録されたリスクイベント情報を紐付けて分析します。これにより、ソフトウェアの脆弱性が事業に与える潜在的影響度をより正確に評価し、パッチ適用の優先順位付けや追加的な補償コントロールの要否判断をデータに基づいて行います。

2. データに基づくリスク・コンプライアンスプログラム成熟度向上の要諦

あらゆる企業は固有の事業特性やリスクプロファイルに応じて、独自のリスク・コンプライアンス戦略を策定・実行します。しかし、その戦略が成功裏に機能し、継続的に成熟度を高めていくためには、いくつかの共通するデータ駆動型の特徴が見られます。

データに基づく現状評価と計画策定: 事前の綿密な現状分析(As-Is分析)と、それに基づく明確な目標設定(To-Beモデル)が不可欠です。保有データの棚卸し、リスクシナリオの洗い出し、既存コントロールの有効性評価などをデータに基づいて行い、具体的なロードマップを策定します。

経営層のコミットメントとデータドリブンな意思決定支援: 経営層がデータに基づいたリスク報告やコンプライアンス状況の可視化を求め、その情報に基づいて戦略的な意思決定を行う文化を醸成します。

リスクアウェアネス文化の醸成とデータリテラシー向上: 従業員一人ひとりがリスクを自分事として捉え、データに基づいて判断・行動できるような教育・研修プログラムを実施し、その効果を測定・改善します。

共通言語としてのデータ定義と測定指標 (KPI): 組織全体でリスクの種類、影響度、発生確率などを統一された基準で定義し、測定可能なKPI(重要リスク指標、重要業績評価指標)を設定します。これにより、リスクレベルの客観的な評価と部門横断的な比較、経時的な変化の追跡が可能になります。

リスク・コンプライアンスプログラムの成熟度向上は、一朝一夕に達成できるものではありません。現状のデータ収集・分析能力を客観的に評価し、現実的な目標値を設定した上で、段階的に施策を実行し、その効果をデータで検証しながら進めるアプローチが、成功の確度を高め、期待される効果を最大化します。外部の専門サービスや実績ある実装パートナーとの協業も、データ活用の知見獲得や効率的なプログラム推進において有効な選択肢となり得ます。

3. 戦略的データ基盤によるサイバーレジリエンスとデータ価値の最大化

ランサムウェア攻撃をはじめとするサイバー脅威が高度化・常態化する現代において、堅牢なデータ基盤はサイバーレジリエンス戦略の中核を成します。

効率的なデータリカバリとコスト最適化:

高度な重複排除技術(ソース側での効率的な処理など)を活用することで、バックアップに必要なストレージ容量とそれに伴うコストを大幅に削減(例:最大20分の1)することを目指します。パフォーマンスへの影響を最小限に抑えつつ、迅速かつ自動化されたデータリカバリプロセスを確立し、目標復旧時間(RTO)と目標復旧時点(RPO)を確実に達成できる体制を構築します。復旧したデータは、インシデント分析やアプリケーション開発・テストなど、二次的な活用も視野に入れます。これらの効果は、バックアップウィンドウの短縮率、ストレージ削減率、RTO/RPO達成率、リストアテスト成功率といったKPIで定量的に評価します。

ハイブリッドクラウド環境におけるデータモビリティと配置最適化:

稼働中のデータストアから容易にデータを抽出し、オンプレミスのデータセンターと各種クラウドサービス間でのシームレスなデータ移行を実現するアーキテクチャを検討します。データのアクセス頻度、重要度、コスト、コンプライアンス要件などを考慮し、AIや機械学習による分析・助言に基づいて、最も効率的かつアクセス容易なデータ配置を動的に最適化する仕組みの導入も有効です。データ移行にかかる時間やコスト、移行後のアクセスパフォーマンスなどを測定し、継続的な改善を図ります。

プロアクティブなパフォーマンス管理とボトルネック解消:

ITインフラスタック全体(ストレージ、ネットワーク、サーバー、アプリケーション)からパフォーマンスデータを収集・監視し、機械学習アルゴリズムを活用して潜在的なボトルネックやパフォーマンス低下の兆候を早期に特定します。これにより、問題が顕在化する前に対処し、安定したサービス提供を維持します。アラートの精度や問題解決までの時間などを指標として管理します。

予測に基づくキャパシティ管理とコスト効率の向上:

過去の利用実績データやビジネス予測に基づいて将来のストレージ需要を予測し、アクティブなキャパシティ管理が可能な従量課金制のストレージサービスなどを活用します。これにより、実際の使用量に応じたコスト負担を実現しつつ、突発的な需要急増にも柔軟に対応できるキャパシティを確保します。オーバープロビジョニングを回避することでインフラコストを最適化し、その効果を定量的に把握します。

結論:データセントリック・アプローチによる統合的リスク対応力の確立

多様な脅威が遍在する現代において、セキュリティ対策と保護戦略の出発点は、「データ」そのものに焦点を当てることです。収集・分析されたデータに基づいてリスクを評価し、保護すべきデータ資産を特定し、適切な防御策を講じる。このデータセントリックなアプローチを、サイバーレジリエンス計画、リスク管理、コンプライアンス遵守体制の中核に据えることが、変化に強く、回復力のある組織を構築するための鍵となります。最初の一歩として、組織が保有するデータの現状を正確に把握し、データに基づいたリスクアセスメントを実施することから始めるべきです。

データ駆動型サイバーセキュリティとレジリエンス戦略の構築

今日の事業環境において、データは最も価値ある資産の一つであると同時に、多様な脅威に晒されています。停電や自然災害といった従来型のインシデントに加え、巧妙化・頻発化するサイバー攻撃への対策は、事業継続性の観点から極めて重要です。最新のストレージソリューションを含むITインフラは、これらの複合的な脅威からデータを保護し、その可用性を常時確保する能力が求められます。

インフラストラクチャ全体の刷新は、脅威からの保護を強化する一手段ですが、その実施には莫大なコストと、顧客、パートナー、従業員への広範な影響が伴う可能性があります。したがって、投資対効果を最大化するためには、現行システムの評価データ(例:脆弱性診断結果、サポート期限、インシデント発生履歴、パフォーマンス指標)に基づき、刷新範囲と優先順位を慎重に決定する必要があります。最新のストレージソリューションは、ミッションクリティカルなシステムの継続性を担保しつつ、新旧の脅威に対する耐性をデータに基づいて強化できる設計であることが不可欠です。

データセントリックなビジネスレジリエンス計画の策定

効果的なレジリエンス計画は、技術的対策のみならず、組織全体のプロセスとデータ管理体制の確立を包含する必要があります。

サードパーティリスクのデータに基づいた評価と管理:

事業活動に関連する規制やフレームワーク(例:ISO 27001, NIST Cybersecurity Framework)への準拠状況を評価する際には、関連するベンダーやその他のサードパーティを特定し、そのリスク情報をデータベース化(ベンダーカタログ)することが第一歩です。このカタログには、契約情報、サービスレベルアグリーメント(SLA)に加え、過去のセキュリティインシデント履歴、外部評価機関によるリスクスコア、監査結果といった定量的なデータを集約します。これらのデータを分析することで、サプライチェーン全体のリスクプロファイルを可視化し、重点的に管理すべきサードパーティを特定します。

継続性・復旧計画の実効性検証とデータに基づく改善:

事業継続計画(BCP)および災害復旧計画(DRP)は、ビジネスインパクト分析(BIA)の結果データに基づいて策定されます。BIAでは、重要業務プロセスの中断が事業に与える影響(財務的損失、信用的損失、法的影響など)を時間経過とともに定量化し、目標復旧時間(RTO)および目標復旧時点(RPO)を定義します。計画の実効性を担保するためには、定期的なテスト(例:ウォークスルー、シミュレーション、完全復旧テスト)を実施し、その結果データ(復旧にかかった実時間、データ損失量、手順の遵守状況など)を収集・分析します。分析結果に基づき、計画のボトルネックや改善点を特定し、継続的な更新を行います。

CMDB (Configuration Management Database) を活用した影響度分析の高度化:

重要な資産、サービス、アプリケーション、およびそれらを提供するベンダーの上位(例えば15~20件)に関する詳細情報をCMDBに正確に登録・維持します。このCMDBデータは、インシデント発生時や脆弱性発見時に、影響範囲を迅速かつ正確に特定するための「信頼できる唯一の情報源(Single Source of Truth)」として機能します。他のシステム(例:インシデント管理システム、脆弱性スキャンツール、変更管理システム)のデータとCMDBデータを連携させることで、特定のリスクイベントがビジネスプロセスやサービスに与える潜在的な影響度を自動的に算出し、対応すべきアクションの優先順位付けをデータに基づいて行うことが可能になります。CMDBデータの品質(完全性、正確性、最新性)を維持するためのデータガバナンス体制の確立が不可欠です。

データに基づいたリスク・コンプライアンスプログラムの段階的展開

リスクとコンプライアンスへの対応態勢を強化するための正式なプログラム導入は、段階的かつデータ駆動型のアプローチが効果的です。初期段階では、どのコントロールがどの規制やフレームワークに対応するかのマッピングデータを整備し、最重要の資産、サービス、アプリケーション、ベンダー情報をCMDBに登録することで、破壊的な事象から事業を保護するための情報基盤を構築します。

この基盤の上に、以下のステップで規制やフレームワークを段階的に追加導入し、全従業員がリスク管理プロセスに参加できる体制を整備します。

優先度に基づいた規制・フレームワークの追加適用:

初期の優先事項リストで特定された他の規制やフレームワーク(例:業界特有の規制、データプライバシー関連法規)への対応を進めます。また、リスク管理やコンプライアンス管理が必要とされる他の部門や機能グループ(例:法務、人事、財務)を特定し、対象範囲を拡大します。全社的に遵守すべきポリシーについても、適用範囲と責任者を明確にし、管理対象とします。これらの拡大プロセスにおいては、対応すべき要件と現状のギャップをデータで可視化し、計画的に対応を進めます。

コントロールと監査証拠の再利用による効率化とデータ一貫性の確保:

新たな規制やフレームワークに対応する際には、既存のコントロールライブラリから関連するコントロールを特定し、可能な限り再利用します。これにより、新規コントロールの設計・導入や継続的なテストにかかる労力を削減できます。リスク管理システムは、コントロール定義の再利用や、異なる規制要件へのマッピングを容易にする機能を持つことが望ましいです。同様に、監査証拠についても、一度収集した証跡データを複数の監査目的で再利用できる仕組みを検討します。これにより、監査対応の効率化だけでなく、収集されるデータの一貫性と信頼性が向上し、コンプライアンス状況のより正確な全体像把握に貢献します。

従業員エンゲージメントと業務プロセスへの組込みによる定着化:

従業員ポータルなどを通じて、関連ポリシーの確認、例外申請、リスク報告といった基本的なタスクを従業員が容易に実行できる環境を整備します。これにより、リスク管理とコンプライアンス遵守の活動を日常の業務手順に自然な形で適合させ、従業員の積極的な参加とプログラムの組織内への定着を促進します。ポータルの利用状況データ、ポリシーの閲覧・理解度テストの結果、例外申請の傾向などを分析することで、従業員のコンプライアンス意識のレベルや形骸化しているプロセスの有無を把握し、継続的な改善に繋げます。

データ駆動型のアプローチは、サイバーセキュリティとレジリエンス戦略を、静的な計画から動的かつ継続的な改善プロセスへと進化させます。収集・分析されたデータは、脅威の予測、脆弱性の特定、対策の有効性評価、そして投資判断の最適化を支援し、組織全体の防御力と回復力を高めるための羅針盤となります。

リスクとコントロールの相関分析による監査業務の高度化と継続的モニタリング体制の構築

リスクとコントロールの関連性を明確に定義し、データとして紐付けます。このアプローチにより、コントロールの不備が検知された際、関連するリスクへの影響度を即座に評価し、問題解決プロセスの迅速化を図ります。さらに、蓄積されたリスクデータを多角的に分析することで、内部監査リソースを最も効果的な領域に集中させることが可能となります。コントロールテストの自動化対象として、継続的なデータ収集と分析に適したコントロールを選定し、リアルタイムに近いコントロール監視体制への移行を推進します。

ポリシー例外管理プロセスの自動化とデータ駆動型の傾向分析による再発防止

ポリシー例外申請・承認プロセスを自動化し、例外が承認される基準と条件をシステム上で明確に定義します。全ての例外事象はデータとして記録・追跡され、監査証跡としての完全性を担保します。必要に応じて、ポリシー例外に有効期限を設定するロジックを組み込み、定期的な見直しを促すことで、例外の恒常化を防ぎます。蓄積された例外データを分析し、発生傾向、根本原因を特定することで、ポリシー自体の見直しや、より効果的な再発防止策の策定に繋げます。

オペレーショナルリスク情報の統合的管理とレポーティングの自動化

オペレーショナルリスク管理においては、発生したリスクイベントおよびそれに伴う損失データを、リスク管理システム内で一元的に記録・管理することが不可欠です。このシステムをデータハブとして活用し、関連データを集約・分析することで、経営層や関連部門に対し、オペレーショナルリスクの状況を定量的かつ定期的に報告する体制を構築します。レポート作成プロセスの自動化は、迅速な情報共有と意思決定を支援します。

問題管理プロセスの最適化とナレッジマネジメントの推進

問題管理プロセスの有効性をデータに基づいて評価し、継続的な改善を図ります。過去に発生した問題データを分析し、類似のインシデントや根本原因を特定することで、問題解決の効率化と重複作業の排除を実現します。リスク管理システムには、これらの分析機能に加え、類似問題をグルーピングし、解決策をナレッジとして蓄積・共有する機能が求められます。

サードパーティリスク管理プログラムの全社的展開とデータ統合基盤の確立

サードパーティリスク管理の対象範囲を全社レベルに拡大し、それに伴うリスクデータを統合的に管理する基盤を整備します。リスク管理システムを活用し、サードパーティの新規登録から契約管理に至るまでの標準化されたプロセスを導入します。これにより、初期段階でのリスク評価精度を向上させ、将来的にこれらのサードパーティ情報を、全社的なリスク・コンプライアンス管理プログラムのデータと連携させ、包括的なリスク分析を可能にする基盤を構築します。

規制・フレームワーク対応の強化と現場データ活用の促進

確立されたリスク管理基盤の上に、適用される規制要件や業界標準フレームワークをマッピングし、コンプライアンス遵守状況をデータで可視化します。さらに、第一線の業務担当者が、日々の業務で発生するリスク関連情報を容易に入力・参照できる仕組みを整備し、現場レベルでのデータ活用を促進します。これにより、リスクカルチャーの醸成と、より網羅的なリスク情報の収集が可能となります。

リスクとコンプライアンス管理の成熟度向上:プロセスの自動化と予兆管理の実現

リスクとコンプライアンス管理の成熟度を高める次のステップとして、ビジネス全体にわたるリスクの包括的な把握と、反復的・冗長的なプロセスの自動化を推進します。この段階では、リスクプロセスの有効性をリアルタイムで監視し、データに基づいて評価することの重要性が一層高まります。例えば、SLAで定義された期間内に対処されていないソフトウェアの脆弱性、規制違反に繋がりかねない財務管理上の不備、事業継続計画が未整備の新たな重要サービスといった潜在的リスクを、データ分析を通じて早期に特定し、プロアクティブに対応する仕組みを構築します。

データ駆動型の問題検知・対応能力の強化と予測的リスク管理への移行

リスクとコンプライアンス体制の強化には、問題の迅速な検知と効果的な対応が不可欠です。測定可能な主要リスク指標(KRI)および主要コンプライアンス指標(KCI)をリスク管理システム内に定義・実装し、これらの指標の変動を継続的に監視することで、リスクのモデリングと将来予測の精度を高めます。プラットフォームを活用して四半期ごとのアサーション(自己評価)管理を計画的に実施し、リスク状況の透明性を向上させます。コントロールの不備が検知された場合など、特定条件下での問題提起を自動化し、単一プラットフォーム上で部門横断的な自動化ワークフローを構築することで、課題対応のオーケストレーションと迅速化を実現します。

外部監査プロセスの効率化と透明性の向上

監査人に対し、リスク管理システムへの読み取り専用アクセス権を付与し、コントロールの設計・運用状況および関連する証拠資料を直接確認できる環境を提供します。これにより、監査プロセスにおけるコントロールオーナーや内部監査チームへの質疑応答の回数を大幅に削減し、外部監査対応の効率化と透明性の向上を実現します。また、監査証跡のデジタル化は、監査の信頼性向上にも寄与します。