目次

アプリケーション導入部分の具体性を強化

「エンドポイントのアプリケーションが常に最新のセキュリティ状態を保つことは、現代のサイバー脅威に対抗する上で不可欠です。多くのベンダーは自動パッチ管理機能を提供しており、アプリケーションの脆弱性を定期的に修正し、リスクを軽減しています。」

テクノロジーの機能とメリットの明確化

「アプリケーションのセキュリティは、ブラックリストやホワイトリストを用いた実行制御によってさらに強化され、これにより許可されたソフトウェアのみが実行されるよう管理されます。また、悪質なソフトウェアが検出された場合、その影響を最小限に抑えるための隔離機能も提供されており、エンドポイント全体の保護が強化されています。」

特定のソリューションの強みを強調

「トレンドマイクロの『Trend Micro Apex One』は、仮想パッチ技術を使用して、アプリケーションやOSへの影響を最小限に抑えながら脆弱性を迅速に修正します。この技術により、システムを再起動する必要なく、リアルタイムで脅威に対応できるため、運用の継続性が確保されます。また、ブラックリスト/ホワイトリスト管理、悪意のあるDLLファイルや実行可能ファイルに対する保護機能を併用し、エンドポイントの多層的な防御を実現しています。」

アプリケーションポートフォリオ拡大の背景とビジネスインパクトを強調

「企業は、業務の効率化と競争力強化を目指し、アプリケーションポートフォリオを拡大しています。ビジネスプロセスのギャップを埋め、ナレッジマネジメントの強化を図るとともに、各部門間のコミュニケーションを円滑に進めるため、特にクラウドベースのアプリケーションの導入が進んでいます。」

データを根拠とした未来予測の明確化

「調査によると、企業は現在、平均127のアプリケーションを運用しており、今後5年間でこの数を40%増加させる予定です。この成長に伴い、クラウドネイティブなアプリケーションの開発がさらに加速し、より迅速かつ柔軟なITインフラが求められるようになります。」

クラウドネイティブ開発の重要性を強調

「アプリケーションポートフォリオの増加に伴い、企業はクラウドネイティブなアプリケーション開発に注力し始めています。これにより、開発コストの削減や財務管理の強化が進むだけでなく、新しいアプリケーションが市場に出るまでの時間を大幅に短縮することが可能になります。こうした効率化は、ビジネスの迅速な価値創出に貢献します。」

アプリケーション保護とクラウドネイティブ開発の加速

現代のサイバー脅威に対抗するため、エンドポイントで実行されるアプリケーションの安全性を確保することは企業にとって重要な課題です。多くのベンダーは自動パッチ管理機能を提供し、エンドポイント上のアプリケーションを常に最新のセキュリティ状態に保つことを可能にしています。さらに、ブラックリストやホワイトリストによるアプリケーション実行制御や、悪質なソフトウェアを隔離する封じ込め機能により、セキュリティの強化が図られています。

トレンドマイクロの『Trend Micro Apex One』は、仮想パッチ技術を使用し、他のアプリケーションやOSへの影響を最小限に抑えながら脆弱性を修正します。これにより、リアルタイムのセキュリティ対策が可能となり、業務の中断を避けることができます。さらに、ブラックリスト/ホワイトリスト管理や悪意あるファイルの検出・隔離機能も搭載しており、エンドポイント全体のセキュリティが向上します。

企業はビジネスプロセスの改善やナレッジマネジメントの強化を目指し、アプリケーションポートフォリオの拡大を進めています。IDCの調査によれば、現在企業は平均127のアプリケーションを運用しており、今後5年間でこの数を40%増やす計画です。この成長に伴い、クラウドネイティブアプリケーションの開発が加速しており、開発コストの削減や市場投入までの時間短縮が期待されています。

企業におけるクラウドネイティブアプローチの導入は、ビジネスの俊敏性を高め、競争力の維持・強化に大きく貢献します。

アプリケーション導入部分を強化し、セキュリティと可視性の重要性を強調

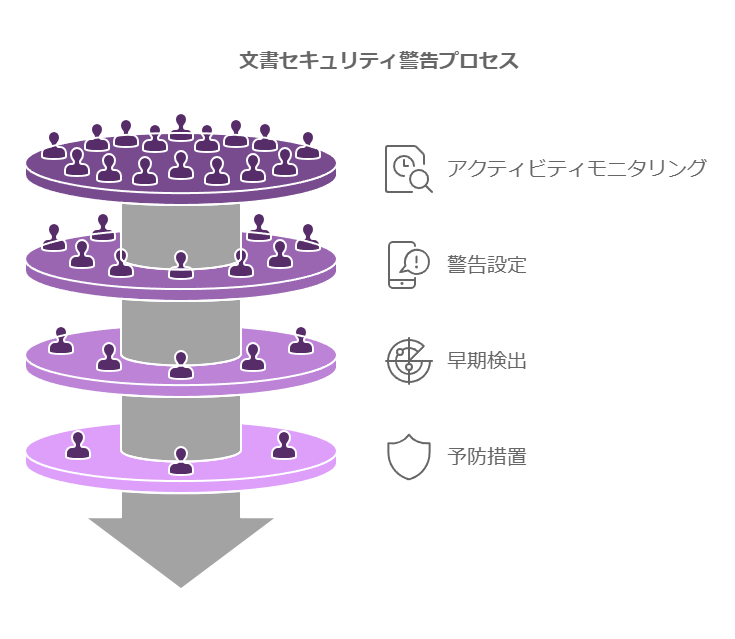

「セキュリティチームは、組織の情報セキュリティを強化するために、法務部にリアルタイムでのシステム可視化を提供することが不可欠です。これは、ネットワーク全体のアクティビティを常に監視し、迅速にリスクに対応するための重要なプロセスです。」

リスク管理のプロセスと対応策を強調

「セキュリティチームは、アカウントアクティビティやユーザ認証の追跡を通じて、システム全体のセキュリティを常時監視します。また、大量のデータ削除や不正な場所への文書送信などの異常なアクティビティが検出された際には、警告を発出し、即時対応を行う必要があります。」

コンプライアンス対応のフレームワークの強調

「セキュリティインシデントが発生した際には、セキュリティチームは法務部と緊密に連携し、企業のコンプライアンス要件を満たすために迅速かつ適切な対応を行います。この連携は、法的責任の軽減と規制遵守を保証する上で重要です。」

サードパーティアプリケーション導入時のセキュリティ監視の強調

「サードパーティアプリケーションの導入において、組織のセキュリティおよびコンプライアンス基準を満たすかどうかの評価は重要です。法務部は、セキュリティチームが導入後に監視すべきアクティビティや警告のしきい値を設定し、運用段階でのリスク管理をサポートします。」

SIEMツールの活用とその効果を強調

「機密情報や専有データが複数のサードパーティアプリケーションで扱われる場合、組織はセキュリティ情報およびイベント管理(SIEM)ツールを活用し、これらのアプリケーションのアクティビティを一元的に監視する必要があります。SIEMソフトウェアにより、異常なアクティビティを早期に検出し、潜在的なリスクを迅速に対処することが可能です。」

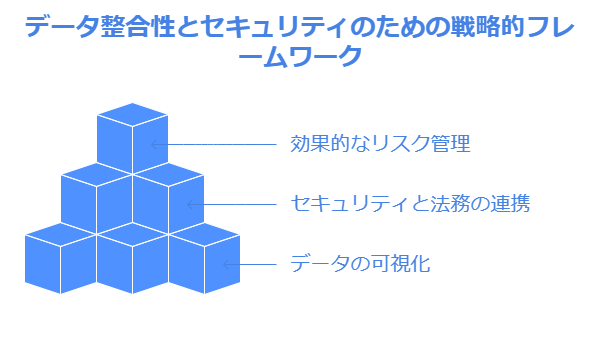

ベンダー審査プロセスの強化とリスク管理の明確化

「新しいソフトウェアを導入する際は、まずベンダー審査プロセスを厳格に行い、そのアプリケーションが組織のセキュリティ要件を満たしていることを確認します。導入後、セキュリティチームは運用計画を実施し、SIEMシステムを使用してアクティビティの異常を常に監視します。これにより、リスクの早期発見と適切な対応が可能になります。」

法務部と情報システム部との連携の強調

「セキュリティチームは、法務部や情報システム部と連携し、組織のポリシーや規制に準拠した適切なアクセス管理、データ暗号化、監視手順を策定します。この協力体制は、セキュリティリスクの軽減とコンプライアンスの確保に大きく貢献します。」

アプリケーション導入時のリスク評価と統合要件の明確化

「新しいアプリケーションの導入時には、ツールが引き起こす可能性のあるリスクを評価することが重要です。必要な制御機能が適切に実装されていない場合、そのアプリケーションはセキュリティ基準を満たさないと見なされます。導入前のリスク評価は、組織全体のセキュリティとコンプライアンスを守るための重要なプロセスです。」

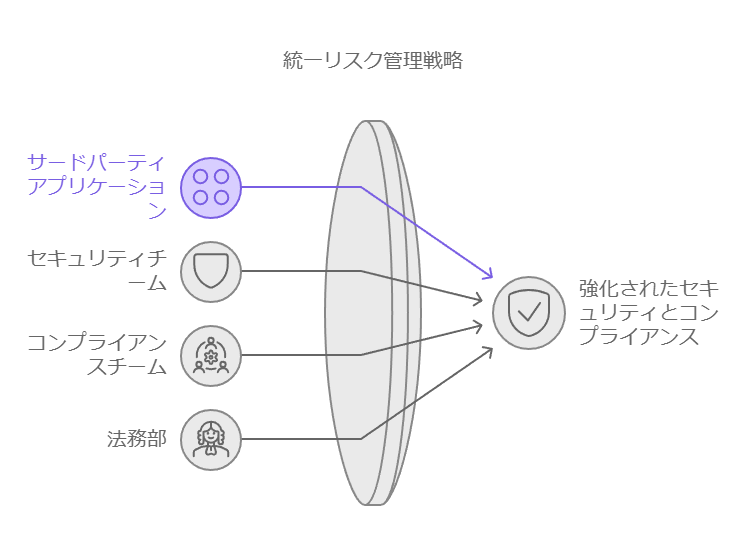

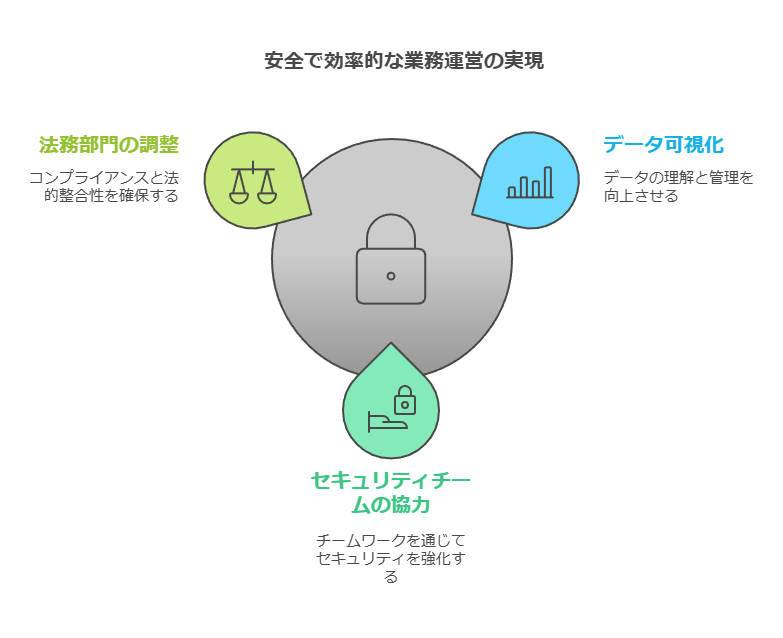

組織のセキュリティとコンプライアンスにおけるサードパーティアプリケーションの管理

セキュリティチームは、法務部と連携し、組織の情報セキュリティを強化するためにリアルタイムでのシステム可視化を提供し、アカウントのアクティビティやユーザ認証を追跡して、異常な行動を迅速に検出する必要があります。例えば、大量のデータ削除や不正な場所への文書送信といった疑わしいアクティビティには、即座に警告を発出し、対処する体制が求められます。

サードパーティのアプリケーションを導入する場合、そのアプリケーションが組織のセキュリティ基準とコンプライアンス要件を満たしていることが重要です。導入後は、法務部のアドバイスに基づき、セキュリティチームが適切なしきい値を設定し、SIEM(セキュリティ情報およびイベント管理)ツールを使用してアクティビティを監視します。

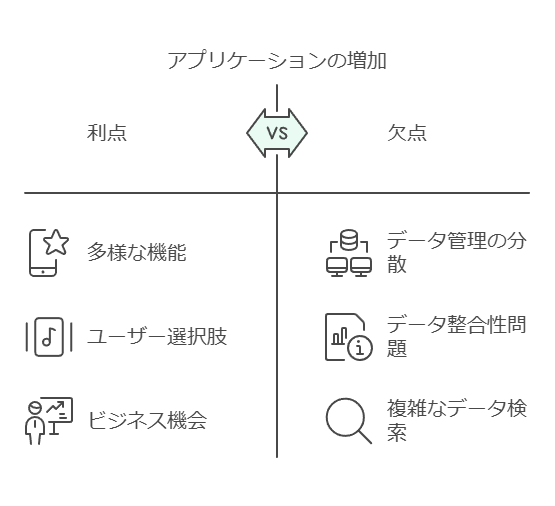

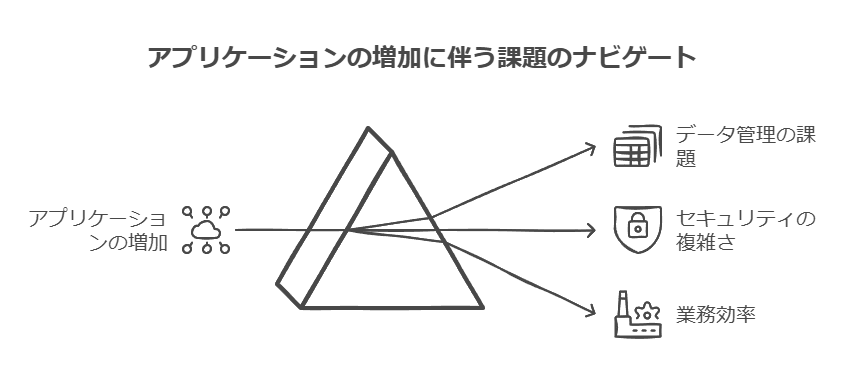

アプリケーション増加の背景と課題を明確化

「企業がデジタル化を進める中、あらゆる業務プロセスに対応するためのアプリケーションの数が急増しています。これにより、業務効率が向上する一方で、データ管理やセキュリティの複雑化という新たな課題も浮上しています。」

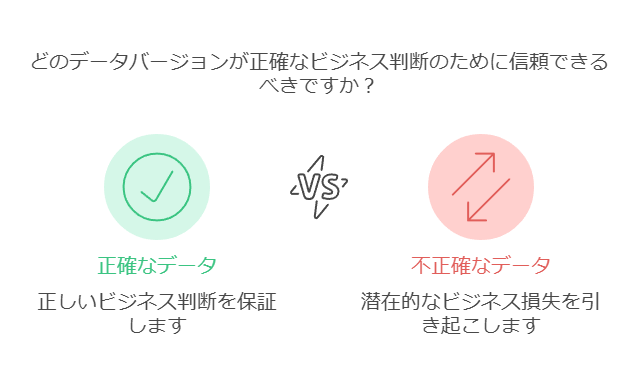

データ整合性問題の焦点を具体化

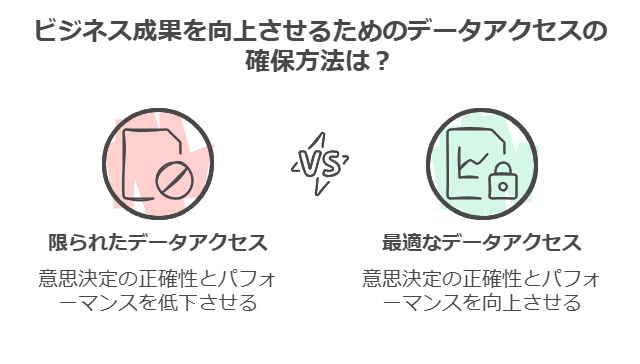

「アプリケーションの増加により、データの管理が分散し、データ整合性の問題が顕在化しました。初期のエンドユーザーは単に『データが見つからない』ことを不満に感じていましたが、現在では『適切なデータが見つからない』という複雑な問題に直面しています。」

問題の影響を強調

「データが見つからないという不満は、『適切なデータがどれか分からない』という問題へと進化しました。これは単なる技術的な問題に留まらず、ビジネスにおいて重大な影響を及ぼします。適切なデータにアクセスできなければ、意思決定の正確性が低下し、業務のパフォーマンスが損なわれるリスクがあります。」

データの整合性リスクを具体的に示す

「アプリケーションの普及により、同じデータが異なるアプリケーションや場所に重複して保存され、整合性の問題が発生します。この結果、同一データが異なる値を持つケースもあり、エンドユーザーはどのデータバージョンが正確であるかを判断する必要があります。この誤ったデータの使用は、ビジネス上の判断ミスを引き起こし、結果的に大きな損失につながる可能性があります。」

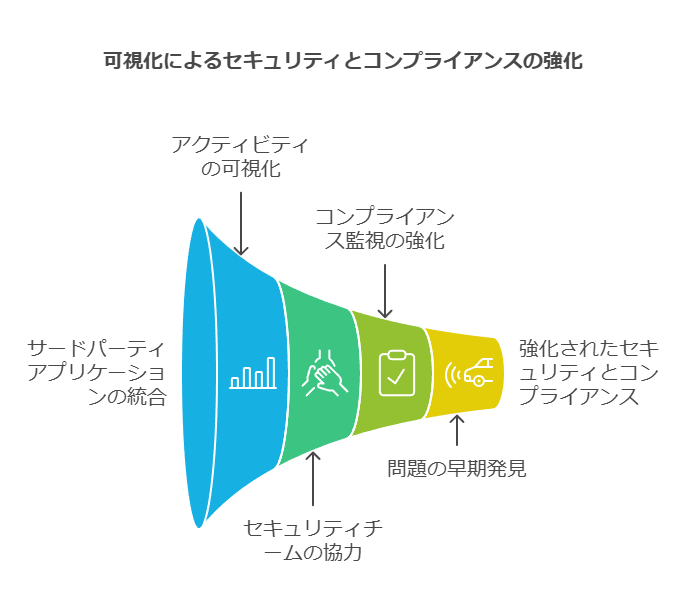

セキュリティとコンプライアンスの可視化を強調

「企業がサードパーティアプリケーションを導入する際、ユーザーとアカウントアクティビティの可視化は必須機能の一つです。セキュリティチームと法務部が協力し、アクティビティの可視化により既存のセキュリティおよびコンプライアンス監視体制を強化し、不正な行動やコンプライアンス違反を早期に発見することが可能となります。」

リスクの高いアクティビティの監視体制を強化

「サードパーティアプリケーションがユーザーおよびアカウントのアクティビティを可視化する場合、セキュリティチームはコンプライアンスチームや法務部と連携し、リスクの高いアクティビティや規制違反の行動を監視・特定するプロセスを強化します。このプロセスにより、潜在的なセキュリティリスクやコンプライアンス違反を未然に防止できます。」

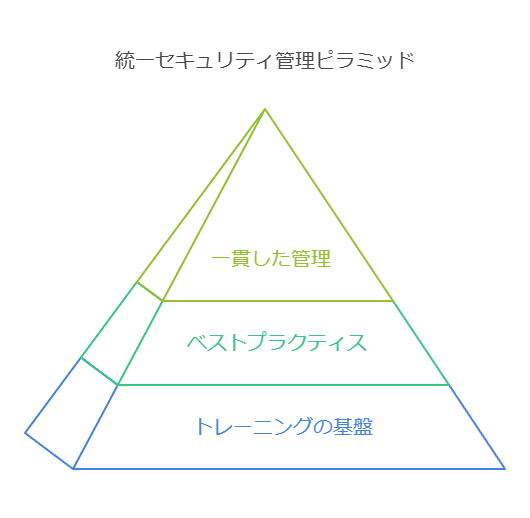

トレーニングとベストプラクティスを組み込む

「本番環境でサードパーティアプリケーションを使用する際、法務部はセキュリティチームに対し、不正なアクティビティを防止するためのトレーニングと、誤検出を減らすためのベストプラクティスを提供します。これにより、組織全体で一貫したセキュリティ管理が実現されます。」

リスク対応の具体例を示す

「例えば、従業員が文書保管ポリシーに違反して契約書を不正に転送または削除するリスクがある場合、セキュリティチームは、文書のダウンロード、転送、削除などのアクティビティに対して警告アラートを設定し、不正行動の早期発見と防止を行います。」

アプリケーション増加に伴うデータ整合性とセキュリティ管理の課題

デジタル化の進展により、企業は業務効率を向上させるため、多様なアプリケーションを導入しています。しかし、これに伴いデータ管理が分散し、データ整合性とセキュリティリスクが新たな課題として浮上しています。

初期のエンドユーザーはデータの「発見」に関する不満がありましたが、現在では「適切なデータを見つける」ことが困難な状況に変化しました。データが複数のアプリケーション間で重複して存在することで、誤ったデータを使用した意思決定がビジネスリスクを高める可能性があります。

さらに、サードパーティアプリケーションを導入する際、ユーザーやアカウントのアクティビティを可視化する機能が重要となります。これにより、セキュリティチームはコンプライアンス部門や法務部と連携し、不正な行動やコンプライアンス違反を早期に発見・対応できる体制を整備できます。

アプリケーション移行に影響を与える要因を明確化

「クラウド移行における優先度を決定する際には、アプリケーションの依存関係、クラウドへの準備状況、SLA要件、物理および仮想インフラの特性といった多くの要因が影響します。これらの要素は移行計画の初期段階で明確に把握する必要があります。」

詳細情報の網羅を強調

「移行を成功させるためには、サーバー名、IPアドレス、VMの数やOS、CPUやメモリのリソース、ディスク容量、共有ストレージ、データベースのタイプやサイズ、ライセンス状況、帯域幅の使用量、システム間の統合といった詳細な情報を把握することが重要です。これらは移行後のクラウド環境でのパフォーマンスに直接影響を与えるため、正確なデータ収集が求められます。」

自動化ツールの重要性を強調

「アプリケーションに関連する情報が多岐にわたるため、移行計画を立てる前に、すべての必要な情報を一元的に収集するアンケートを作成することが推奨されます。しかし、アプリケーションオーナーが全ての情報を網羅しているとは限らないため、自動検出および評価ツールを活用することで、正確なデータ収集を自動化し、移行の準備状況を効率的に把握することが可能です。」

コスト比較の重要性を追加

「自動化された評価ツールを使用することで、ITインフラ全体の詳細な可視化が可能になり、オンプレミス環境とクラウド環境のコストやリソース使用量を比較するデータが得られます。これにより、最適な移行戦略を選択するための財務的な根拠を明確に示すことができます。」

移行戦略の選択肢を明確にする

「クラウドへの移行には、企業が選択できる基本的な戦略として3つのアプローチがあります。それぞれの戦略は、アプリケーションの特性やビジネス要件に応じて異なる移行方法を提供します。」

各移行戦略の説明を明確に

再ホスト (Lift and Shift)

プラットフォーム変更 (Replatform)

「プラットフォーム変更 (Replatform): アプリケーションの基本的なアーキテクチャは維持しつつ、クラウド向けに部分的な最適化を行うアプローチです。たとえば、オンプレミスのVMワークロードをGKEのコンテナに変換したり、オンプレミスのSQLデータベースをGoogle Cloud SQLに移行するなど、クラウドネイティブな機能の一部を活用します。この方法はコスト効率が高く、クラウドの柔軟性をある程度享受できます。」

再構築 (Refactor/Rebuild)

「再構築 (Refactor/Rebuild): 既存のアプリケーションがクラウドに適合しない場合、アプリケーションをゼロから再構築する方法です。このアプローチは、クラウドネイティブな設計と最適化を全面的に採用し、将来的な拡張性やパフォーマンスの向上を目指します。ただし、再構築には多大なリソースと時間を要するため、移行が極めて困難な場合に選択されることが多いです。」

クラウド移行における優先度と戦略的選択肢

クラウド移行を計画する際には、さまざまな要因が優先度に影響を与えます。これには、アプリケーションの依存関係やクラウドへの準備状況、アプリケーションのSLA、物理および仮想インフラの特性などが含まれます。また、サーバー名やIPアドレス、VMの構成、リソース使用状況、データベースやストレージの仕様、システム統合状況など、詳細な情報も考慮する必要があります。これらのデータを網羅するためには、詳細なアンケートを作成するか、自動検出ツールを活用して正確な情報収集を行うことが重要です。

クラウド移行の際に選択できる戦略には、以下の3つのアプローチがあります。

再ホスト (Lift and Shift): 既存のアプリケーションを大幅な変更なくクラウドに移行する方法。

プラットフォーム変更 (Replatform): アプリケーションをクラウドに最適化しながら移行する部分的なモダナイゼーションの方法。

再構築 (Refactor/Rebuild): アプリケーションをゼロからクラウドで再設計・構築する方法。

これらのアプローチは、アプリケーションの特性やビジネス要件に応じて選択する必要があります。クラウド移行は企業にとって重要な技術的決定であり、慎重な戦略選定が求められます。

アプリケーション・システム移行の包括的な確認

「アプリケーションおよびデータの移行要件: 移行システムは、データの移行だけでなくアプリケーション全体の移行を処理できるかを確認する必要があります。また、移行プロセス中のダウンタイムがどの程度発生するのか、これは初期の段階だけで短時間に制限されるのか、明確にすることが重要です。」

多層アプリケーションへの対応

「多層アプリケーションの移行: 多層アプリケーションでは、シャットダウンと再起動の順序が重要です。移行ツールは、複雑なアプリケーション層間の依存関係をオーケストレーションし、シームレスなシャットダウンと再起動が可能かどうか、またそれが自動化されているかを確認する必要があります。」

モニタリングツールの確認

「モニタリング機能: 移行中のプロセスをリアルタイムで追跡するために利用可能なモニタリングツールは何かを確認します。これにより、移行の進捗を可視化し、予期しない問題を即座に検出・対応できる仕組みを整備することが可能です。」

自動適応とDNSの管理

「自動適応とDNS管理: 移行ソリューションが、移行先のクラウド環境にアプリケーションを自動的に適応させる機能を持つかどうかは、移行の成功に不可欠です。特にDNS設定などの重要な構成が、クラウド移行後も自動的に維持されるか確認する必要があります。」

カットオーバーとエージェント管理

「カットオーバー手順: 移行後、クラウド環境での運用が完全に移行元を超えたタイミングで、次に行うべきステップを確認します。アプリケーションのカットオーバーの際に、移行元や移行先のサービスをシャットダウンする必要があるか、またその際のダウンタイムがどの程度発生するかを明確にすることが重要です。」

データの同期とRPO管理

「データ同期とRPO管理: 移行プロセスにおいてデータが完全に同期されないリスクを事前に特定し、その場合に適用されるRPO (目標復旧時点) が許容範囲内かどうか確認します。これにより、データ損失のリスクを最小限に抑え、ビジネスの継続性を保証します。」

ロールバック機能の確認

「ロールバック機能: 移行に問題が発生した場合、アプリケーションを迅速にオンプレミスに戻すためのロールバック機能を備えているかどうか確認します。また、その際にデータの整合性が保たれ、クラウド上のデータがすべて保持されるかを確認し、ロールバックの所要時間を明確にする必要があります。」

クラウド移行技術の最新トレンド

「クラウド移行テクノロジーの進化: 現在のクラウド移行技術は急速に進化しており、多様な企業ニーズに対応するためのツールが次々に開発されています。企業は、移行における重要な要件を明確にし、それに応じた最適なソリューションを選択することが、成功の鍵となります。」

クラウドテストの重要性

「テストとパフォーマンス評価: アプリケーションを正式に移行する前に、クラウド上でのパフォーマンステストを実施することで、移行後のリスクを最小化し、事前に潜在的な問題を特定することが可能です。これにより、適切な調整を行い、移行後の本稼働環境でのパフォーマンスを最適化することができます。」

移行ツールとクラウドテスト環境の活用

「移行ツールの活用: いくつかの移行ツールは、オンプレミスの稼働環境をクラウド上にクローン化する機能を提供し、稼働中のシステムに影響を与えることなく、本番環境を模倣したテストが可能です。これにより、移行リスクを大幅に削減し、確実な移行をサポートします。」

マネージドサービスとクラウド環境の確認

「クラウド環境とマネージドサービスの確認: 移行後に必要となる主要なマネージドサービス(例: DBaaS、DNSサービス、バックアップサービスなど)を事前に特定し、クラウド環境におけるネットワーキング設定やセキュリティ要件、周辺サービスが正しく機能するか確認することが重要です。これにより、移行したワークロードの安定稼働を保証します。」

アプリケーション保護の重要性

デジタル環境において、エンドポイントで実行されるアプリケーションの安全性を確保することは、企業のITインフラ全体のセキュリティを守る上で欠かせません。複数のベンダーが提供するパッチ管理機能により、アプリケーションは常に最新の状態に保たれ、脆弱性のリスクが軽減されます。また、ブラックリスト/ホワイトリストを活用したアプリケーションの実行制御や、悪質なソフトウェアの隔離機能によって、潜在的な脅威を迅速に封じ込めることが可能です。

特に、Trend Micro Apex Oneは、仮想パッチ機能を備えており、アプリケーションやOSに直接的な影響を与えることなく脆弱性に対応することができます。これは、企業が運用中のシステムに影響を与えることなく、迅速にセキュリティ対策を実施できるという点で非常に有効です。加えて、レピュテーション分析に基づくアプリケーションの実行管理機能を用いることで、過去のデータや評判に基づいた信頼性の高い判断を行い、リスクを最小限に抑えた運用が可能になります。

アプリケーションポートフォリオの拡大とクラウドネイティブ開発の促進

企業は、ビジネスプロセスのギャップを埋め、ナレッジマネジメントを強化するために、アプリケーションポートフォリオを着実に拡大しています。IDCの調査によると、企業は現在、平均で127のアプリケーションを運用しており、今後5年間でその数を40%増加させる見込みです。この成長は、企業がクラウドネイティブアプリケーションの開発に力を入れていることを反映しています。

クラウドネイティブな開発手法の採用により、企業は以下の利点を享受することが期待されます。

コスト削減: クラウドインフラを活用することで、従来のオンプレミス型開発に比べてインフラコストの削減が可能です。

開発プロセスの最適化: 自動化ツールやコンテナ技術を活用することで、アプリケーションの開発・デプロイを迅速に行うことができ、開発効率が向上します。

タイム・トゥ・マーケットの短縮: クラウドネイティブ開発により、アプリケーションがビジネス価値を生み出すまでの時間を短縮でき、競争優位性を確保できます。

段階3: データコンサルタント視点での見解

アプリケーション保護の最適化と最新セキュリティ対策

企業のデジタル環境において、エンドポイントで実行されるアプリケーションの保護は、セキュリティ戦略の重要な柱です。現在、多くのベンダーが提供する自動パッチ管理機能により、アプリケーションは常に最新のセキュリティアップデートを維持し、リスクが低減されます。さらに、ブラックリスト/ホワイトリスト方式による実行制御や、悪質なソフトウェアを隔離する封じ込め機能が追加されており、未知の脅威からシステムを守るための多層的な防御が実現されています。

特に、Trend Micro Apex Oneの仮想パッチ機能は、脆弱性対策において非常に効果的です。仮想パッチを適用することで、既存のシステムやアプリケーションに負担をかけることなく、迅速にセキュリティを強化できます。さらに、レピュテーション分析機能を活用することで、実績に基づいた信頼性の高い判断により、アプリケーションの実行リスクを低減することが可能です。

アプリケーションポートフォリオの拡大とクラウドネイティブ開発の推進

企業がビジネスプロセスを最適化し、組織全体のナレッジマネジメントやコミュニケーションを強化する中で、アプリケーションポートフォリオの拡大は避けられない課題となっています。IDCの調査によると、企業は現在、平均で127のアプリケーションを運用しており、今後5年間でその数を40%増加させる計画です。この増加に伴い、企業はクラウドネイティブアプリケーション開発にますます注力し、効率的かつ柔軟なIT基盤の構築を進めています。

クラウドネイティブ開発を進めることで、企業は以下のような成果を得られるでしょう。

コスト最適化: クラウド環境を活用することで、物理的なインフラの維持費用を削減し、スケーラブルなIT環境を構築します。

開発効率の向上: コンテナ技術や自動化ツールにより、アプリケーションの開発サイクルが加速し、IT部門のリソースを効率的に活用できます。

迅速な市場投入: クラウドネイティブアプリケーションは、アジャイル開発手法と相性が良く、企業は市場の変化に迅速に対応し、新しいビジネス価値を早期に提供できます。

企業のデジタル変革を進める上で、アプリケーションポートフォリオの最適化とクラウドネイティブ技術の採用は、今後ますます重要な戦略となっていくでしょう。

ここでは、セキュリティの重要性を強調し、企業が抱える課題に対する具体的な解決策を示しながら、クラウドネイティブ開発の利点とその戦略的意義を分かりやすく説明しています。

ユーザーエクスペリエンスの進化とデータ活用

現代のビジネスにおいて、データの活用方法は急速に進化しています。かつては紙の地図を頼りに道順を確認していたものが、今ではスマートフォン上のライドシェアアプリで数回のタップで完了する時代です。ここで重要なのは、これらの変化が単に利便性を向上させるだけでなく、データの扱い方そのものが根本的に変わったという点です。

紙の地図もアプリも、共にA地点からB地点までのデータを提供しますが、そのユーザーエクスペリエンスには大きな差があります。紙の地図は固定された情報であり、ユーザーにとっては煩雑であり、アプリに比べて柔軟性に欠けます。一方、ライドシェアアプリではリアルタイムのデータを元に、ユーザーに最適なルートを提供し、操作も直感的でシームレスです。このように、ユーザーがいかに簡単に、効率的にデータとやり取りできるかが、データエクスペリエンスの質を大きく左右します。

企業が従業員や顧客に提供するデータエクスペリエンスも同様です。データの提供方法が複雑であると、従業員の生産性や顧客の満足度に悪影響を与える可能性があります。逆に、スムーズなデータエクスペリエンスを提供することで、企業全体のパフォーマンス向上につながります。データエクスペリエンスは、企業がいかにデータから価値を引き出し、それを活用してビジネスの成果に結びつけるかを示す指標です。

セキュリティ管理における留意点と対策

IDaaS(Identity as a Service)やActive Directoryを用いたユーザー管理やアクセス制御において、いくつかの重要な課題が存在します。企業のシステムにおいては、ユーザーアカウントが適切に管理されているか、アクセス権限が不適切に付与されていないかを常に確認する必要があります。これはオンプレミスやクラウド環境問わず、セキュリティリスクを低減するための基本的なステップです。

さらに、オンプレミス環境にあるシステムがSCIM(System for Cross-domain Identity Management)に対応しているかも重要な確認事項です。SCIM対応が不十分な場合、IDaaSからのアカウントプロビジョニングやデプロビジョニングが円滑に行えず、結果としてセキュリティのギャップが生まれる可能性があります。こうした場合、3rdパーティ製品の導入が求められるケースも少なくありません。

次に、オンプレミス環境でのアクセス制御についても考慮が必要です。パスワードベースやヘッダー認証を行うシステムの場合、追加のセキュリティ対策が求められることが多く、専用サーバーやプロキシサーバーの構築が必要になることもあります。これらは、ユーザー認証を強化し、企業内外のシステムへのアクセスを適切に管理するための重要な対策です。

ユーザーエクスペリエンスの改善とデータ活用の最適化

データの活用方法は、ビジネスの成長や効率化に直結します。たとえば、数十年前は紙の地図を使って道順を調べていたのが、現在ではライドシェアアプリのようにワンタップで目的地に辿り着ける時代になりました。この進化は、単なる利便性の向上にとどまらず、データをどのように収集し、提供するかに関しても革新的な変化をもたらしています。

従業員や顧客がシームレスにデータとやり取りできる環境を整えることで、企業は内部効率を向上させるだけでなく、顧客体験の質を高め、競争力を強化できます。優れたデータエクスペリエンスを提供するためには、データがどのようにユーザーに届き、どのように利用されるかを再検討し、常に最適化を図る必要があります。

IDaaSおよびActive Directoryを活用したセキュリティ管理の最適化

IDaaSやActive Directoryを活用したアクセス管理は、クラウドおよびオンプレミス環境におけるセキュリティ強化の基盤です。特に、企業内のユーザーアカウントとその権限管理が適切に行われていることを確認することは、セキュリティリスクの軽減に不可欠です。オンプレミス環境においても、適切なアクセス制御を導入することが求められます。

また、SCIMに対応していないシステムでは、IDaaSからのアカウント管理がスムーズに行えず、追加の製品やソリューションの導入が必要となる場合があります。これに加えて、オンプレミス内のシステムでの認証方式やアクセス管理方法についても考慮し、必要に応じてプロキシサーバーや3rdパーティ製品の導入を検討することが重要です。

具体的な対策としては、以下が挙げられます。

IDaaSとクラウドサービスの適切な確認: 管理コンソールを活用して、ユーザーアカウントとその権限を定期的にチェックする。

SCIM非対応システムへの対応: 3rdパーティ製品を導入し、SCIMに非対応のシステムでもアカウント管理を統合できるようにする。

オンプレミス環境でのアクセス制御強化: パスワードベース認証やヘッダー認証に対応するため、プロキシサーバーの構築や3rdパーティ製品の導入を行う。

ここでは、データエクスペリエンスの重要性を強調しつつ、具体的なセキュリティ対策と技術的な課題に対する解決策を明確に示しています。

クラウドサービスに潜むリスクとオンプレミスとの違い

近年、多くの企業がIaaS(Infrastructure as a Service)やPaaS(Platform as a Service)といったクラウドサービスを積極的に活用しています。クラウドサービスは、企業にとってITインフラの運用負荷を軽減し、迅速なスケーリングを実現する手段として非常に有効です。しかし、すべてのアプリケーションがクラウドに移行できるわけではなく、特定のシステムやデータは引き続きオンプレミスで運用されることもあります。そのため、多くの企業ではクラウドサービスとオンプレミスを併用したハイブリッドクラウド環境が一般的です。

ここで重要なのは、オンプレミス環境とクラウド環境が持つリスクの違いを正しく理解し、適切な対策を講じることです。たとえば、クラウドサービスの導入に伴い、オンプレミスの時代には意識しなかった新たなセキュリティリスクが浮上します。これに対応するためには、セキュリティ対策をクラウド環境に特化させる必要があります。

クラウド移行が進みやすいアプリケーション

クラウド移行が進むアプリケーションの特徴は、スケーラビリティや外部アクセスの利便性を活かせる点です。たとえば、顧客情報や営業資料を扱うアプリケーションでは、社外からのアクセスが容易になることで業務の効率化が図れます。また、従業員の勤怠管理システムのように、社内リソースを必要としないアプリケーションはクラウドへの移行が進みやすい傾向にあります。さらに、企業が提供するサービスの基盤となるシステムも、負荷に応じたスケーリングが求められるため、クラウド環境との親和性が高いと言えます。

クラウド移行が難しいアプリケーション

一方で、クラウド移行が進みにくいアプリケーションも存在します。たとえば、基幹システムや工場運用システムなどは、オープン系OSでの操作に制限があることや、機密性の高いデータを取り扱うため、ポリシー上外部に出すことが難しい場合があります。また、製造業などの運用システムは、関連部門が多いため、クラウド移行に際して責任の所在が不明確になりがちです。こうしたシステムは、慎重な検討と管理体制の整備が必要です。

クラウド移行の課題と対策

クラウドサービスを導入する際、オンプレミス環境には存在しなかったセキュリティホールに対して特に注意が必要です。クラウド環境では、複数のユーザーが同一インフラを共有するため、アクセス管理やデータの暗号化などの対策が求められます。また、クラウドサービスプロバイダーとの契約においては、データの保管場所やセキュリティ基準を確認し、適切なサービスレベルアグリーメント(SLA)を設定することが重要です。

加えて、ハイブリッドクラウド環境では、オンプレミスとクラウドの間でデータが行き来するため、その接続部分のセキュリティ対策が不可欠です。たとえば、VPNやセキュリティゲートウェイの導入により、ネットワークセキュリティを強化することが推奨されます。

クラウドサービスの活用とリスク管理: オンプレミスとの違いから学ぶ

企業におけるITインフラのクラウド化は、IaaSやPaaSなどのクラウドサービスの活用によって大きな進展を遂げています。クラウドの利点として、ITインフラの運用コスト削減やスケーリングの迅速化が挙げられますが、クラウド化が進みにくいシステムも依然として存在します。そのため、企業では多くの場合、ハイブリッドクラウド環境を選択し、オンプレミスとクラウドサービスの両方を活用しています。

しかし、クラウドサービスの導入には新たなセキュリティリスクが伴います。従来のオンプレミス環境では想定しなかったセキュリティホールが発生するため、クラウド固有の対策が不可欠です。例えば、クラウド環境では複数の企業が同じ物理インフラを共有することが多く、データの漏洩や不正アクセスのリスクが高まります。これに対処するため、データ暗号化やアクセス権限の厳密な管理が求められます。

クラウド移行が進みやすいアプリケーション

クラウド移行が進むアプリケーションには、いくつかの共通点があります。たとえば、外部アクセスの利便性が求められる顧客情報管理システムや、スケーリングが必要な自社サービスの基盤システムはクラウド環境との親和性が高く、導入が進みやすい分野です。また、従業員の勤怠管理システムのように、社内リソースを必要としないシステムも、クラウド化によって運用負荷を軽減できます。

クラウド移行が進みにくいアプリケーション

一方、クラウド移行が難しいアプリケーションもあります。基幹業務システムや工場運用システムなどは、ポリシー上クラウドへの移行が制限される場合が多く、また既存のオンプレミスシステムとの統合に際して管理責任が曖昧になることもあります。特に、機密性の高いデータを取り扱うシステムでは、クラウド移行が進まないケースが少なくありません。

クラウド導入におけるセキュリティ対策

クラウドサービスを導入する際は、オンプレミス環境には存在しなかった新たなセキュリティリスクに対応する必要があります。特に重要なのは、データ保護とアクセス管理の強化です。クラウドプロバイダーとの契約において、セキュリティ基準やデータの保管場所について明確な確認を行い、適切なSLAを設定することが重要です。また、ハイブリッドクラウド環境では、オンプレミスとクラウド間のデータ転送におけるセキュリティも確保しなければなりません。VPNやセキュリティゲートウェイの導入によるネットワーク強化が推奨されます。

ここでは、クラウドとオンプレミスの違いに焦点を当てつつ、クラウド移行に伴うリスクと対策を具体的に示しています。また、クラウド移行が進みやすいアプリケーションと難しいアプリケーションの特性を明確にし、データコンサルタントとしての視点を反映させています。

この文章は、企業がパブリッククラウドへワークロードを移行するプロセスの重要性を説明しています。具体的には、移行が加速している背景、適切な計画によって移行のリスクを軽減できること、また移行プロセスにおける4つのフェーズ(評価、計画、移行、最適化)に焦点を当てています。

パブリッククラウドへのワークロード移行: 成功へのステップ

クラウドテクノロジーの進化に伴い、企業のパブリッククラウドへの移行は年々加速しています。Flexeraの「2021 State of the Cloud」レポートによれば、企業の約3割程度が年間約1,200万ドル以上をパブリッククラウドに投じ、ワークロードの47%をクラウドで実行しています。これは、ITインフラの柔軟性やコスト効率を求める企業の需要を反映したものです。しかし、多くの企業は依然としてオンプレミスとクラウドのハイブリッド環境で運用しており、パブリッククラウドへの完全移行にはまだ時間がかかるのが現状です。

パブリッククラウドの利用は急速に拡大していますが、特に既存のワークロードをクラウドに移行する際には慎重な計画が必要です。誤解されがちですが、適切な計画があれば、大量のデータを扱うワークロードの移行もリスクを軽減し、スムーズに実行できます。移行プロセスにおける成功の鍵は、移行を段階的に進めることです。ここでは、評価、計画、移行、最適化という4つのフェーズに分けて移行を進めるアプローチを紹介します。

フェーズ1: 評価 – 移行の基盤を固める

移行の最初のステップは、評価フェーズです。この段階では、まず移行チームを編成し、関係者間の役割と責任を明確にします。特にセキュリティやアプリケーションチームは、早い段階から関与させることで、移行中に発生する潜在的な問題を未然に防ぐことができます。チーム全体にクラウド戦略を理解させ、移行作業の各ステップで自らの役割を認識させることが、スムーズなプロセスを支える鍵となります。

次に、移行対象となるアプリケーションの特定が必要です。企業によっては、数百から数千のアプリケーションが存在することがあります。この際、すべてを一斉に移行するのではなく、優先順位を決めて段階的に進めることが重要です。特にビジネスのクリティカルなアプリケーションや、クラウド移行によって大きな効果が期待できるものから始めると良いでしょう。

パブリッククラウドへのワークロード移行: リスクを最小化するための戦略

企業におけるパブリッククラウドへの移行は急速に進んでおり、今やクラウドはビジネスに不可欠なインフラとなっています。Flexeraの「2021 State of the Cloud」レポートによると、企業の31%が年間1,200万ドル以上をパブリッククラウドに投資しており、企業の約47%のワークロードがすでにクラウド上で実行されています。これは、ITのスケーラビリティやコスト削減の効果がクラウド導入の推進力となっていることを示しています。

とはいえ、すべての企業が完全にパブリッククラウドへ移行しているわけではありません。多くの企業は、オンプレミス環境とクラウド環境を組み合わせたハイブリッドクラウドの状態にあり、完全な移行はまだ道半ばです。また、パブリッククラウドへのセルフプロビジョニングは比較的容易ですが、既存のワークロードや大量のデータを扱うシステムの移行には、慎重な計画が必要です。

誤解されがちなのは、「既存のワークロードをパブリッククラウドに移行するのはリスクが高く、複雑で時間がかかる」という点です。実際には、適切な計画を立て、効果的なツールやテクノロジーを活用すれば、企業のIT組織は移行を加速し、リスクを最小化することが可能です。以下の4つのフェーズを踏まえて、移行プロセスを成功に導く方法を解説します。

フェーズ1: 評価 – 移行の成功を左右する最初のステップ

移行プロジェクトを成功させるための最初のステップは、評価フェーズです。ここでは、移行チームを明確にし、各メンバーの役割を定義します。移行チームは、IT、セキュリティ、アプリケーション、さらにはビジネス側の関係者を含めて構成されるべきです。早い段階でセキュリティやアプリケーション担当者を巻き込むことで、移行中に発生しうる問題を予測し、迅速に対応できる体制を整えます。

また、クラウド戦略をチーム全体に理解させることも重要です。クラウド戦略は、各チームが移行プロセス全体でどのように関与するのかを明確にし、役割分担をスムーズに進めるための指針となります。次に、移行するアプリケーションの特定に移ります。すべてのアプリケーションを一斉に移行するのではなく、優先順位をつけて段階的に進めることが推奨されます。

ここでは、企業がパブリッククラウドへの移行をスムーズに進めるための段階的なアプローチを強調し、特にリスク軽減と適切な計画の重要性に焦点を当てています。また、データコンサルタントの視点を反映し、移行プロセスにおける評価フェーズの具体的なアクションを詳細に説明しています。

優先順位に影響を与える変動要因と情報収集の自動化

クラウドへの移行プロジェクトにおいて、移行の優先順位を決定する要因にはさまざまな変動要因が含まれます。これには、アプリケーションの依存関係やクラウド対応状況、SLA(サービスレベルアグリーメント)、使用しているインフラストラクチャ(物理・仮想)などが含まれます。加えて、サーバー名、IPアドレス、仮想マシン(VM)の数、VMのOS、CPU、メモリ、ストレージ、データベース、ライセンス、帯域幅の使用状況といった情報も、移行中に重要な役割を果たします。

こうした多岐にわたる情報を効率的に管理するために、詳細なアンケートを作成し、アプリケーションオーナーに提供することを推奨します。これにより、各アプリケーションの移行準備状況を評価でき、移行プロセス中にも必要な情報に迅速にアクセスすることができます。

しかし、実務においては、アプリケーションオーナーがこれらの情報をすべて把握していないケースも多々あります。そこで、検出および評価プラットフォームを活用し、情報収集プロセスの自動化を図ることが重要です。自動化されたツールを使用することで、移行対象のIT環境に関する包括的な概要を取得し、オンプレミスとクラウド環境間のコスト比較や技術的なギャップを明確に把握することができます。

フェーズ2: 計画 – 適切な移行戦略の選定

クラウドへの移行計画を立案する際には、企業のIT組織が使用できる戦略は大きく3つに分かれます。それぞれの戦略は、移行するアプリケーションの特性や企業のIT資産の現状に応じて選択されます。

再ホスト(リフト&シフト):

最小限の変更で既存のアプリケーションをクラウドに再配置(リデプロイ)する方法です。この方法は、既存のインフラ構成を維持しつつ、迅速に移行を実現できるため、短期的なコスト削減を狙うケースに適しています。

プラットフォーム変更(リファクターリング):

クラウド移行前に、アプリケーションをオンプレミス環境でモダナイズします。たとえば、VM上で稼働しているワークロードをコンテナ化してGoogle Kubernetes Engine(GKE)で実行する、あるいはオンプレミスのSQLデータベースをGoogle Cloud SQLに移行するなど、パフォーマンス向上や運用効率化を狙った手法です。この戦略は、特定のアプリケーションに対してより適したクラウドネイティブな運用環境を提供します。

再構築(リビルド):

既存のアプリケーションがクラウドに移行するのが非常に難しい、または技術的に古すぎる場合、クラウド環境でゼロからアプリケーションを再構築することが唯一の選択肢となる場合があります。この方法は時間とリソースを要しますが、将来的な拡張性や最新技術への対応を目的とする場合に有効です。

クラウド移行における優先度の決定と情報収集の自動化

クラウド移行の際に、優先度を決定する要因は多岐にわたります。アプリケーションの依存関係やクラウド対応状況、さらにはインフラの現状など、複数の変動要因が存在します。これには、サーバーやIPアドレス、仮想マシン(VM)の構成、データベースの種類やサイズ、ストレージの使用状況、そしてアプリケーションのライセンスやネットワーク帯域幅など、重要な技術的要素が含まれます。これらの要因が、移行計画において重要な役割を果たすのです。

こうした多様な情報を一元的に管理するためには、まずアプリケーションオーナーから詳細な情報を収集するプロセスが重要です。詳細なアンケートを作成し、移行準備状況を可視化することで、移行中の課題を前もって把握しやすくなります。しかし、アプリケーションオーナーがすべての情報を正確に把握しているとは限りません。

そこで、情報収集のプロセスを効率化し、自動化された検出および評価ツールを活用することが推奨されます。これにより、IT環境の全体像を迅速に把握し、オンプレミスとクラウド環境間でのコストやパフォーマンスのギャップを明確にすることが可能になります。

クラウド移行戦略の選択: 最適なアプローチを見極める

企業がクラウドへの移行計画を策定する際には、3つの主要な戦略があります。それぞれの戦略は、移行対象のアプリケーションの特性や目的に応じて選択されます。

再ホスト(リフト&シフト):

このアプローチでは、既存のアプリケーションを大きな変更を加えずにクラウドに移行します。短期間での移行を実現しやすく、短期的なコスト削減を優先する場合に有効です。

プラットフォーム変更(リファクターリング):

移行前にアプリケーションのモダナイズを行い、クラウド上で効率よく稼働させる方法です。例えば、VMベースのワークロードをGKE上でコンテナ化する、オンプレミスのSQLデータベースをGoogle Cloud SQLに移行するなど、性能最適化を狙った手法です。

再構築(リビルド):

クラウドへの移行が技術的に困難な場合、既存のアプリケーションを一からクラウド環境で再構築します。特に古いシステムを再設計する必要がある場合、最新技術を導入するための最適な選択肢となります。

ここでは、クラウド移行プロジェクトにおいて優先度の決定や情報収集プロセスを自動化し、効率的に進める方法を強調しています。また、企業が選択できるクラウド移行戦略を分かりやすく整理し、状況に応じた適切なアプローチを提案しています。